Enterprise File Storage - Primeiros passos com Trident CSI

Informações sobre a tradução

Esta tradução foi automaticamente gerada pelo nosso parceiro SYSTRAN. Em certos casos, poderão ocorrer formulações imprecisas, como por exemplo nomes de botões ou detalhes técnicos. Recomendamos que consulte a versão inglesa ou francesa do manual, caso tenha alguma dúvida. Se nos quiser ajudar a melhorar esta tradução, clique em "Contribuir" nesta página.

Objetivo

Este guia tem como objetivo fornecer uma referência clara e passo a passo para implementar e configurar o NetApp Trident CSI no OVHcloud Managed Kubernetes (MKS), permitindo um acesso fluido ao Enterprise File Storage através do vRack. Este guia reúne as melhores práticas, os pré-requisitos, a configuração IAM, a configuração do backend, bem como funcionalidades avançadas, tais como a gestão de snapshots e volumes.

Requisitos

- Um serviço Enterprise File Storage na sua conta OVHcloud

- Um cluster OVHcloud Managed Kubernetes

- Um vRack com vRack Services configurado

- Conhecimento das API OVHcloud e/ou da CLI OVHcloud

Antes de começar, certifique-se de que o seu ambiente cumpre os seguintes critérios:

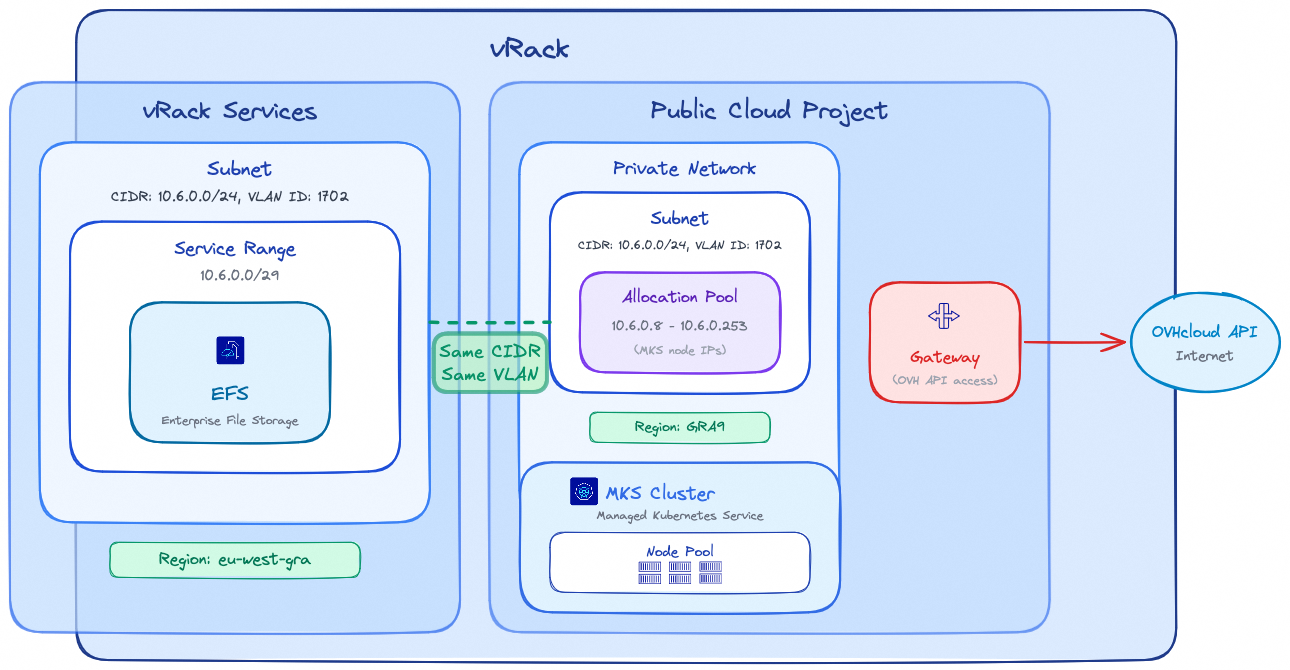

vRack

- Projeto Public Cloud e vRack Services pertencem ao mesmo vRack

Região

- vRack Services e EFS encontram-se na mesma região

Rede

- O mesmo ID de VLAN é utilizado para a sub-rede de vRack Services e a rede privada MKS

- O mesmo CIDR é utilizado para a sub-rede de vRack Services e a sub-rede da rede privada MKS

- Os IP do pool de alocação da rede privada MKS não se sobrepõem ao intervalo de serviço do vRack Services

Conectividade

- Um gateway é necessário para que os nós MKS possam comunicar com a API OVHcloud

Nota: As regiões EFS e MKS podem ser diferentes; tenha em atenção que a latência entre diferentes regiões pode afetar o desempenho das suas cargas de trabalho de armazenamento.

Recomenda-se vivamente manter os recursos de armazenamento e de computação o mais próximo possível.

Instruções

Configuração IAM (Identity and Access Management)

O Trident necessita de uma conta de serviço dedicada para interagir com a API OVHcloud e gerir os volumes Enterprise File Storage. Siga os passos abaixo para configurar corretamente a IAM.

1. Criação da conta de serviço (OAuth2)

Crie um cliente OAuth2 com a API ou a CLI OVHcloud utilizando o fluxo CLIENT_CREDENTIALS.

Utilize a seguinte chamada API:

Com o seguinte corpo do pedido:

A API responderá com:

A conta de serviço pode ser criada com a CLI OVHcloud e o seguinte comando (complete-o com os seus valores):

A CLI responderá com os valores client ID e client secret:

Nota: Guarde com cuidado o clientId e o clientSecret. Serão necessários durante a configuração do backend Trident.

2. Criação da política IAM

Configure uma política IAM que deve conter os seguintes elementos: a conta de serviço a autorizar, o(s) serviço(s) Enterprise File Storage a incluir, bem como as ações a conceder, resumidas na tabela seguinte:

| Ação | Descrição |

|---|---|

| storageNetApp:apiovh:get | Listar os serviços |

| storageNetApp:apiovh:serviceInfos/get | Obter as informações de um serviço |

| storageNetApp:apiovh:share/accessPath/get | Obter o ponto de montagem de um share |

| storageNetApp:apiovh:share/acl/create | Criar uma ACL |

| storageNetApp:apiovh:share/acl/delete | Eliminar uma ACL |

| storageNetApp:apiovh:share/acl/get | Listar as ACL |

| storageNetApp:apiovh:share/create | Criar um share |

| storageNetApp:apiovh:share/delete | Eliminar um share |

| storageNetApp:apiovh:share/edit | Modificar um share |

| storageNetApp:apiovh:share/extend | Estender um share |

| storageNetApp:apiovh:share/get | Listar os shares |

| storageNetApp:apiovh:share/revertToSnapshot | Restaurar um snapshot |

| storageNetApp:apiovh:share/snapshot/create | Criar um snapshot |

| storageNetApp:apiovh:share/snapshot/delete | Eliminar um snapshot |

| storageNetApp:apiovh:share/snapshot/edit | Editar um snapshot |

| storageNetApp:apiovh:share/snapshot/get | Listar os snapshots |

Utilize a seguinte chamada API para criar a política IAM:

Com o seguinte corpo do pedido:

No campo identities, substitua xx11111-ovh pelo seu identificador de conta OVHcloud (NIC handle) e EU.xxxxxxxxxxxxxxxx pelo clientId obtido no passo 1.

A API responderá com os detalhes da política criada:

A política IAM pode ser criada com a CLI OVHcloud e o seguinte comando (complete-o com os seus valores):

No campo identities, substitua xx11111-ovh pelo seu identificador de conta OVHcloud (NIC handle) e EU.xxxxxxxxxxxxxxxx pelo clientId obtido no passo 1.

A CLI responderá com a seguinte mensagem:

Instalação do Trident CSI

A instalação utiliza o Helm com imagens personalizadas alojadas no Docker Hub. Estas imagens incluem um driver adicional adicionado pela OVHcloud que permite a utilização de armazenamento persistente a partir da oferta OVHcloud Enterprise File Storage.

Crie um ficheiro trident-values.yaml para referenciar as imagens alojadas pela OVHcloud:

Inicie a instalação:

A saída deverá mostrar que o chart Helm foi implantado:

Após a instalação, verifique que todos os pods do Trident estão no estado Running no namespace trident antes de prosseguir:

A saída deverá mostrar todos os pods no estado Running:

Criação do backend Trident

O backend Trident permite ligar o NetApp Trident ao serviço OVHcloud Enterprise File Storage utilizando as credenciais IAM criadas anteriormente.

1. Criação de um secret

Crie um secret contendo as informações de ligação que permitem ao Trident aceder à API OVHcloud.

Substitua os valores clientID e clientSecret pelas credenciais obtidas no passo 1.

A saída confirmará a criação do secret:

2. Criação do backend Trident

Crie o seu backend com o seguinte comando:

O driver de armazenamento ovh-efs deve ser obrigatoriamente utilizado. Substitua exportRule, location e os outros parâmetros pelos valores correspondentes ao seu ambiente.

A saída confirmará a criação do backend:

Verifique que o backend foi criado corretamente com o seguinte comando:

A saída deverá mostrar o backend no estado Bound:

StorageClass e utilização dos volumes

Esta secção explica como expor o Enterprise File Storage às cargas de trabalho Kubernetes através do Trident.

1. StorageClass

Defina uma StorageClass para ativar o provisionamento dinâmico através do driver Trident CSI:

A saída confirmará a criação da StorageClass:

Esta StorageClass permite provisionar volumes sob demanda e expandi-los dinamicamente.

2. Criação de um volume (PVC)

Crie um PersistentVolumeClaim com acesso ReadWriteMany (RWX):

A saída confirmará a criação do PVC:

Verifique que o PVC foi criado com o seguinte comando:

A saída deverá mostrar o PVC no estado Bound:

Assim que um Pod utilizar este PVC, o volume será automaticamente montado através do protocolo NFS.

Funcionalidades avançadas

Gestão de snapshots

O NetApp Trident permite criar snapshots de volumes sob demanda no Enterprise File Storage.

- Defina uma

VolumeSnapshotClasspara gerir o ciclo de vida dos snapshots:

A saída confirmará a criação da VolumeSnapshotClass:

- Crie um

VolumeSnapshotno mesmo namespace que oPersistentVolumeClaimde origem:

A saída confirmará a criação do VolumeSnapshot:

Verifique que o VolumeSnapshot foi criado com o seguinte comando:

A saída deverá mostrar o VolumeSnapshot no estado READYTOUSE=true:

O snapshot é criado no serviço Enterprise File Storage e pode ser utilizado para fluxos de trabalho de backup ou restauração.

Resolução de problemas

- Backend não associado: Verifique que as credenciais IAM (clientId/clientSecret) estão corretas e que a política IAM concede todas as permissões necessárias.

- PVC bloqueado em estado Pending: Verifique que todos os pods Trident estão no estado

Running, que o backend está no estadoBounde que aStorageClassfaz referência ao tipo de backend correto. Consulte os erros nos logs dos pods Trident comkubectl logs -n trident <nome-do-pod>. - Problemas de conectividade de rede: Verifique que o cluster MKS consegue comunicar com o serviço Enterprise File Storage através do vRack.

Quer saber mais?

Enterprise File Storage - Configuração da rede privada

Gestão de contas de serviço OVHcloud através da API

Se precisar de formação ou de assistência técnica para implementar as nossas soluções, contacte o seu representante comercial ou clique em esta ligação para obter um orçamento e solicitar uma análise personalizada do seu projeto aos nossos especialistas da equipa de Serviços Profissionais.

Fale com a nossa comunidade de utilizadores.