Proteger a sua infraestrutura OVHcloud com o Stormshield Network Security

Informações sobre a tradução

Esta tradução foi automaticamente gerada pelo nosso parceiro SYSTRAN. Em certos casos, poderão ocorrer formulações imprecisas, como por exemplo nomes de botões ou detalhes técnicos. Recomendamos que consulte a versão inglesa ou francesa do manual, caso tenha alguma dúvida. Se nos quiser ajudar a melhorar esta tradução, clique em "Contribuir" nesta página.

Objetivo

No panorama digital em constante evolução, a segurança da infraestrutura cloud tornou-se uma prioridade absoluta para as organizações de todas as dimensões. Enquanto as empresas dependem cada vez mais das soluções cloud para as suas operações, assegurar a proteção dos dados sensíveis e manter a integridade da rede é uma tarefa crítica. O Stormshield SNS EVA (Stormshield Elastic Virtual Appliance) é uma solução de segurança completa, concebida para proteger os ambientes cloud contra uma vasta gama de ameaças.

Este guia fornece instruções passo a passo para implementar e configurar o SNS EVA no Public Cloud da OVHcloud com o vRack e o roteamento IP público, abrangendo funcionalidades chave como as firewalls de rede, as VPN IPSec e as VPN SSL/TLS. Ao seguir este guia, reforçará a segurança da sua infraestrutura Public Cloud da OVHcloud e assegurará a segurança das suas operações.

Este guia explica como proteger a sua infraestrutura OVHcloud com o Stormshield Network Security implementado no Public Cloud.

Este tutorial explica como utilizar uma ou várias soluções da OVHcloud com ferramentas externas e descreve as ações a realizar num contexto específico. Poderá ser necessário adaptar as instruções à sua situação específica.

Se tiver problemas na aplicação destas instruções, recomendamos que recorra a um fornecedor especializado e/ou que discuta o problema com a nossa comunidade. Para mais informações, consulte Quer saber mais deste tutorial.

Requisitos

- Um projeto Public Cloud na sua conta OVHcloud.

- Um utilizador OpenStack (facultativo).

- Conhecimentos básicos em rede.

- Uma conta Stormshield criada através do site Stormshield.

- Assegurar que o vRack está ativado e configurado para permitir uma comunicação segura entre os componentes da infraestrutura.

- Um bloco de endereços Additional IP (/29) para permitir o failover e a configuração de alta disponibilidade.

- Uma licença Stormshield Elastic Virtual Appliance BYOL (Bring Your Own Licence), obtida junto de parceiros ou revendedores terceiros, que deverá fornecer aquando da instalação e da configuração.

Acesso à Área de Cliente OVHcloud

- Ligação direta: Public Cloud Projects

- Caminho de navegação:

Public Cloud> Selecione o seu projeto

Instruções

Além da instalação e da configuração do Stormshield Network Security, este tutorial apresenta diferentes casos de uso em função das suas necessidades:

- Instalar e configurar o Stormshield Network Security no seu ambiente Public Cloud

- Caso de utilização 1: configurar o Stormshield Network Security para uso como gateway

- Caso de utilização 2: configurar um NAT (Network Address Ttranslation) para aceder a um serviço HTTP privado do exterior

- Caso de utilização 3: túnel IPsec (site a site)

- Caso de utilização 4: VPN SSL/TLS (cliente a site)

Instalar e configurar o Stormshield Network Security no seu ambiente Public Cloud

Neste tutorial, a instalação e a configuração do Stormshield SNS EVA são efetuadas principalmente através da linha de comandos. Abra um terminal para executar as instruções.

Tenha em conta que todos os tópicos relativos à « Alta disponibilidade » ou « Stormshield-2 » são facultativos, assim como a utilização da rede vRack com Additional IP. Eles estão incluídos para mostrar como implementar o sistema com duas instâncias em modo ativo/passivo para uma alta disponibilidade. Numa versão mínima, também pode funcionar com uma única instância se isso for suficiente para as suas necessidades.

Neste cenário, iremos utilizar duas máquinas virtuais configuradas para a aplicação de segurança para conseguirmos uma elevada disponibilidade (High Availability ou HA), bem como uma máquina virtual adicional para gerir e gerir a aplicação de segurança. Esta configuração garante a proteção contra avarias e a disponibilidade contínua do serviço. Para mais exemplos e conselhos detalhados sobre as opções de escalabilidade, consulte a documentação do Stormshield.

Configurar o vRack

Neste passo, configuramos o vRack, uma rede virtual privada fornecida pela OVHcloud. O vRack permite-lhe interligar várias instâncias ou servidores no seio de um ambiente Public Cloud, assegurando assim a isolação da rede mantendo uma comunicação segura. Ao adicionar o seu projeto Public Cloud e o seu bloco Additional IP ao mesmo vRack, pode permitir às suas instâncias SNS EVA comunicar de maneira segura, conservando o controlo total da gestão dos endereços IP. A rede privada vRack permite-lhe igualmente proteger servidores Bare Metal Cloud ou VMs Private Cloud com aplicações de segurança implementadas no Public Cloud.

Adicionar o seu projeto Public Cloud e o seu bloco Additional IP ao mesmo vRack.

Para fins de exemplo para este manual, o bloco IP é 147.135.161.152/29.

Utilizamos o primeiro IP utilizável 147.135.161.153 para a primeira instância de SNS EVA e utilizamos temporariamente o segundo IP utilizável 147.135.161.154 para o segundo SNS EVA.

O endereço da gateway é 147.135.161.158.

Consulte o guia « Configurar um bloco de endereços IP no vRack » para mais informações.

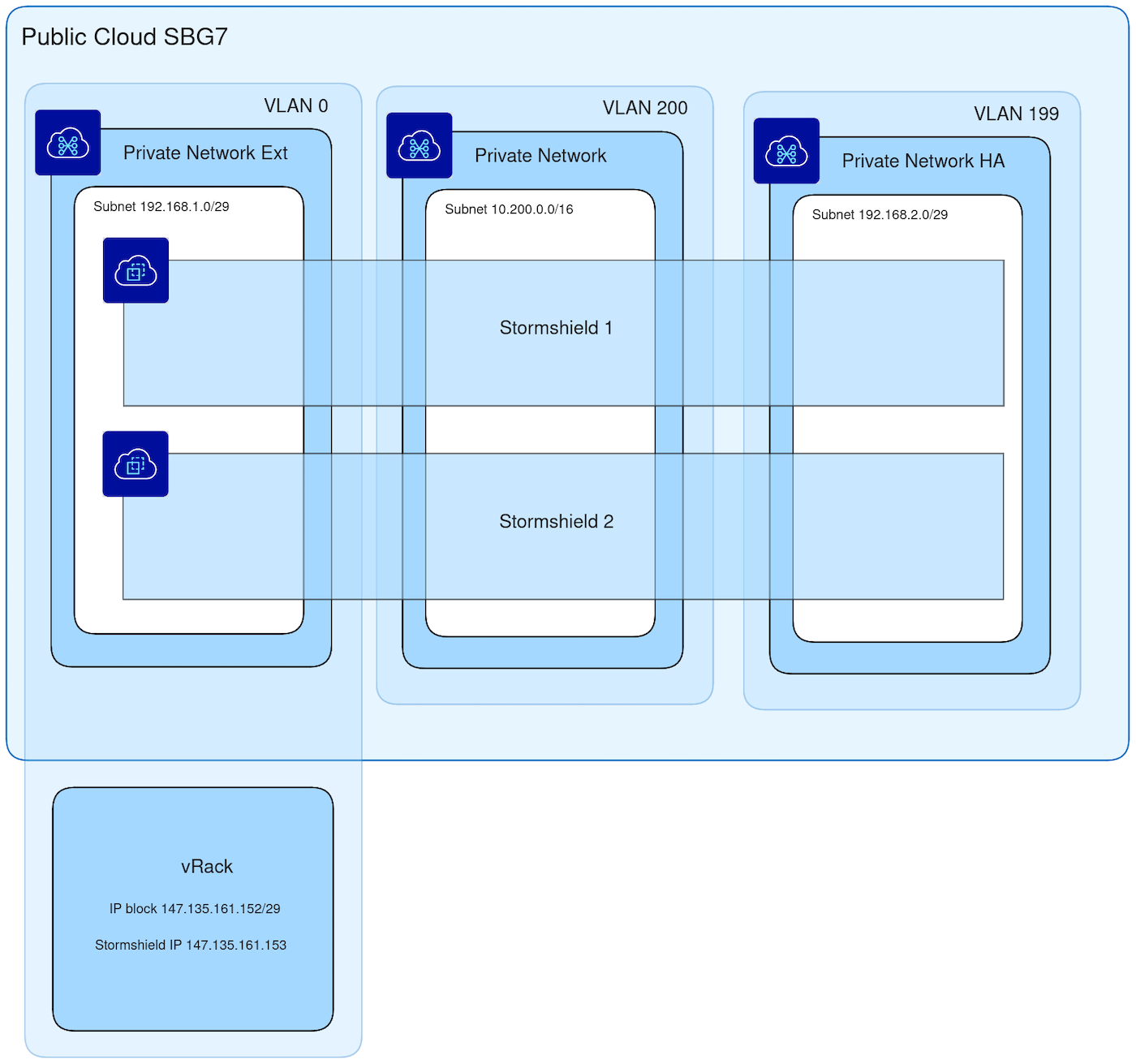

Eis abaixo a arquitetura que vamos implementar.

Configurar a rede OpenStack

Crie a rede privada para as interfaces externas SNS EVA:

Crie a rede privada para as interfaces internas do SNS EVA:

Crie a rede privada para as interfaces SNS EVA HA (High Availability):

Implementar as instâncias SNS EVA

Go to the download section of the official Stormshield website. Conecte-se à sua conta Stormshield e siga as instruções para descarregar a imagem Stormshield OpenStack.

Aceda à pasta onde descarregou a sua imagem SNS EVA OpenStack e importe a imagem (para este tutorial, utilizamos a imagem utm-SNS-EVA-4.8.3-openstack.qcow2):

Crie as instâncias SNS EVA (neste exemplo, chamamos stormshield-1 e stormshield-2):

Por razões de desempenho, sugerimos que utilize as versões de máquinas virtuais listadas para os tipos de licenças SNS EVA concedidas:

- EVA1: B3-8 / B3-16

- EVA2: B3-16 / B3-32

- EVA3: B3-32 / B3-64

- EVA4: B3-64 / B3-128

- EVAU: B3-128 / B3-256

Configure the SNS EVA instances

Configurar as instâncias SNS EVA

Na secção Public Cloud, selecione o seu projeto. No menu à esquerda, clique em Instâncias no separador Compute e encontre as suas duas instâncias SNS EVA.

Aceda à consola VNC para as duas instâncias SNS EVA e configure a disposição do teclado e a palavra-passe.

Configure a gateway predefinida para o primeiro SNS EVA com o nosso gateway de blocos IP:

Configure a interface de rede externa no primeiro SNS EVA com o primeiro endereço IP utilizável do nosso bloco IP e a interface de rede interna com o endereço IP 10.200.0.1:

Aplique a nova configuração de rede:

Efetue a mesma configuração para o segundo SNS EVA mas com o segundo endereço IP 147.135.161.154 do nosso bloco IP para a interface externa em vez de 147.135.161.153.

Adicione uma licença diferente nas duas instâncias SNS EVA seguindo a documentação oficial.

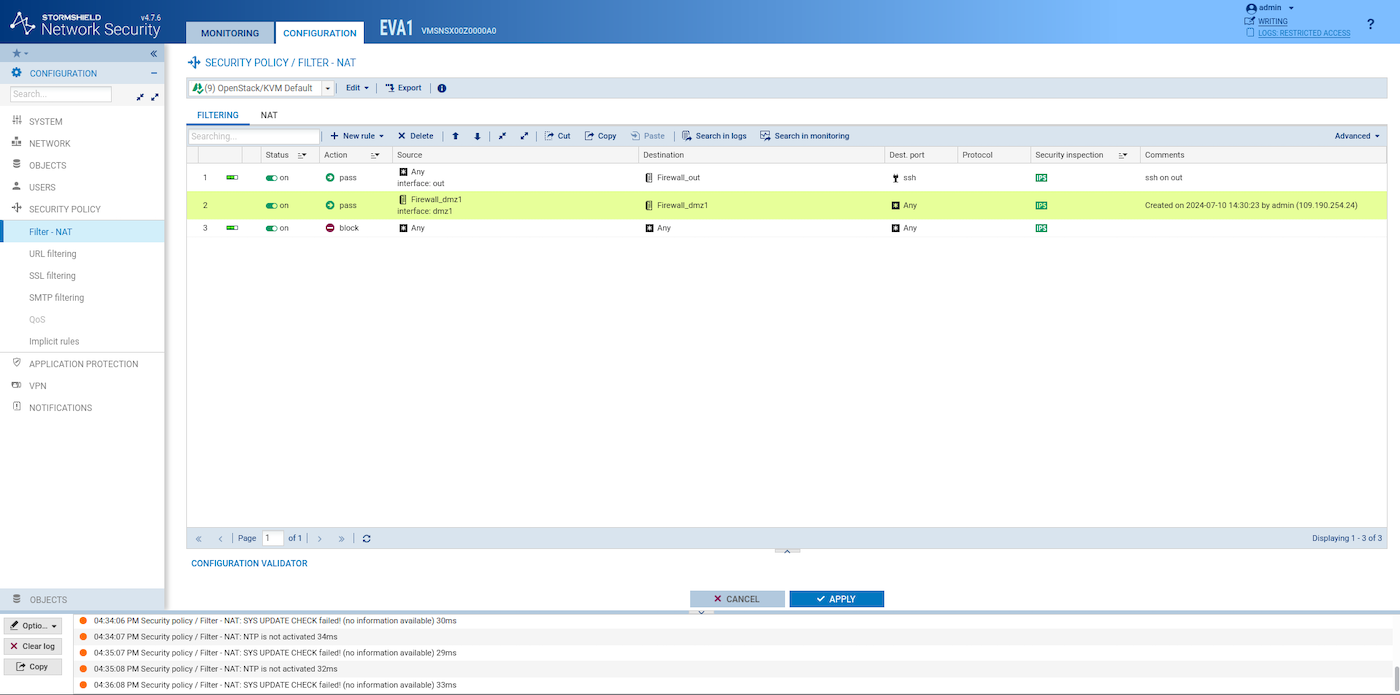

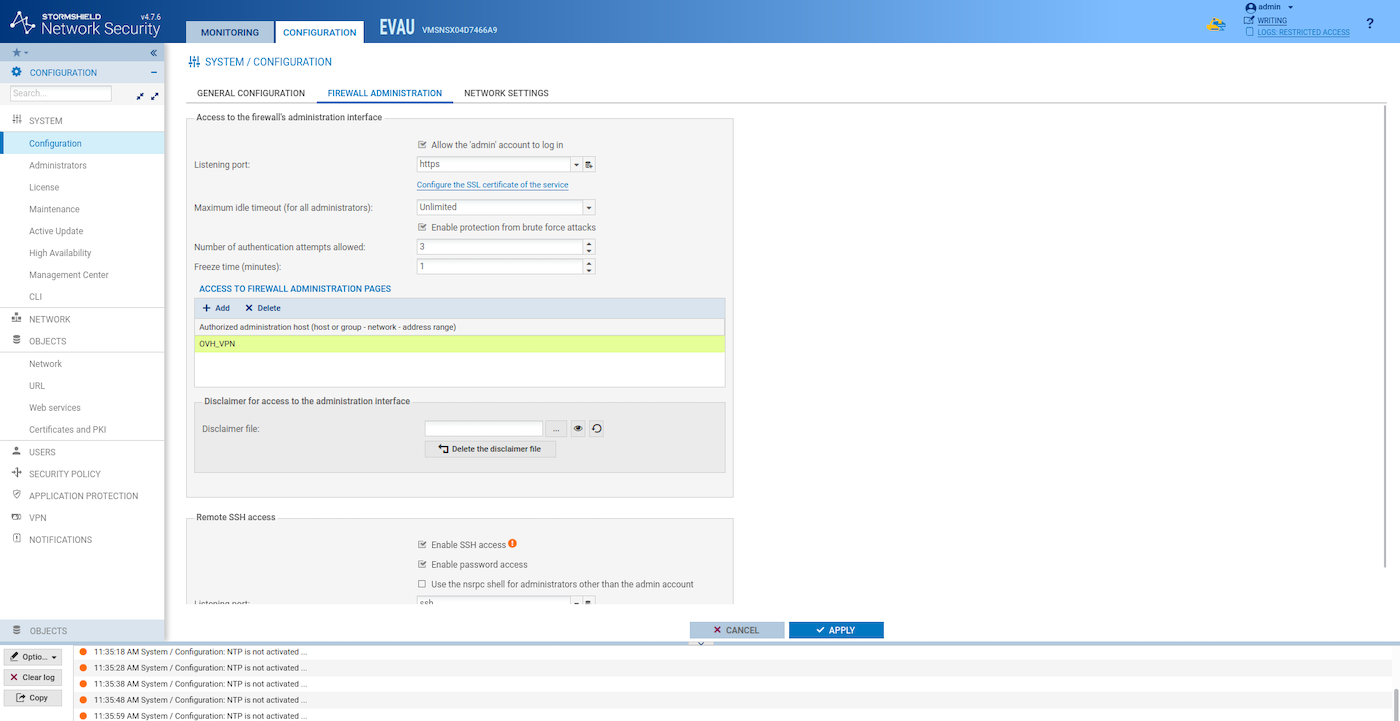

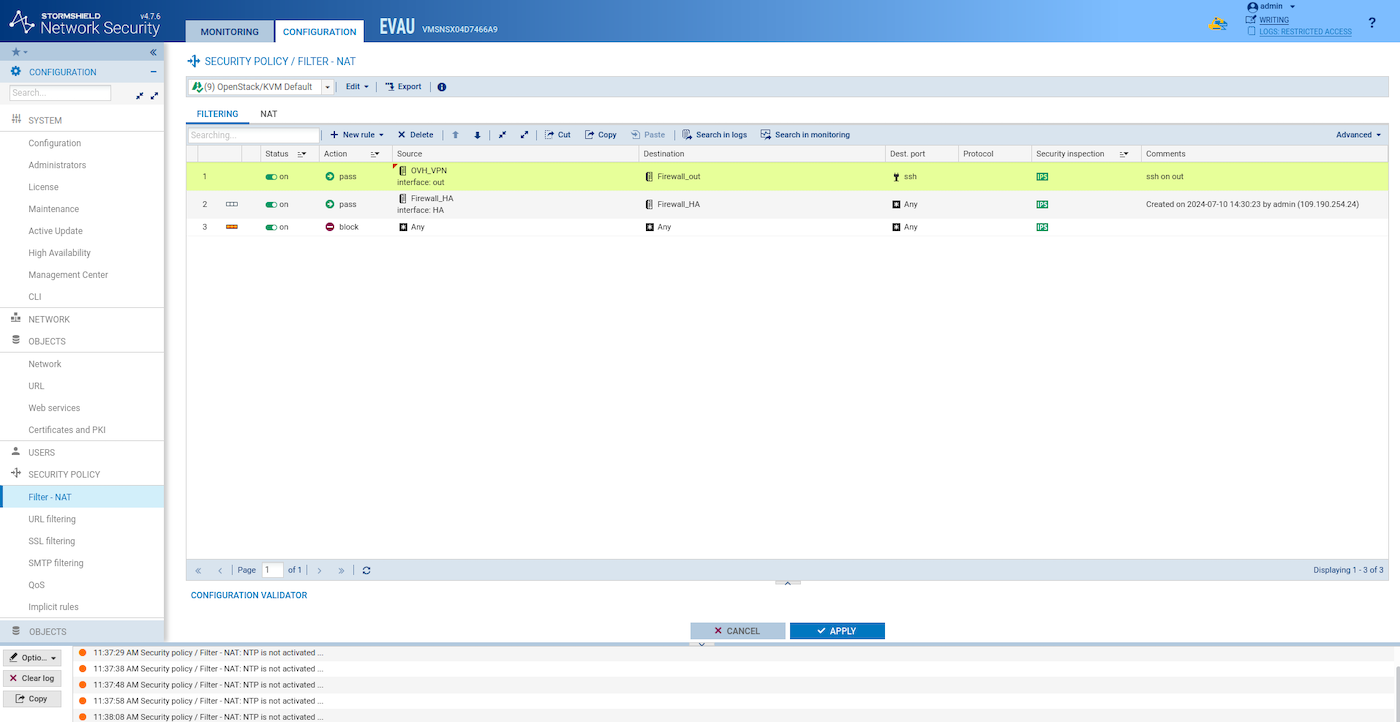

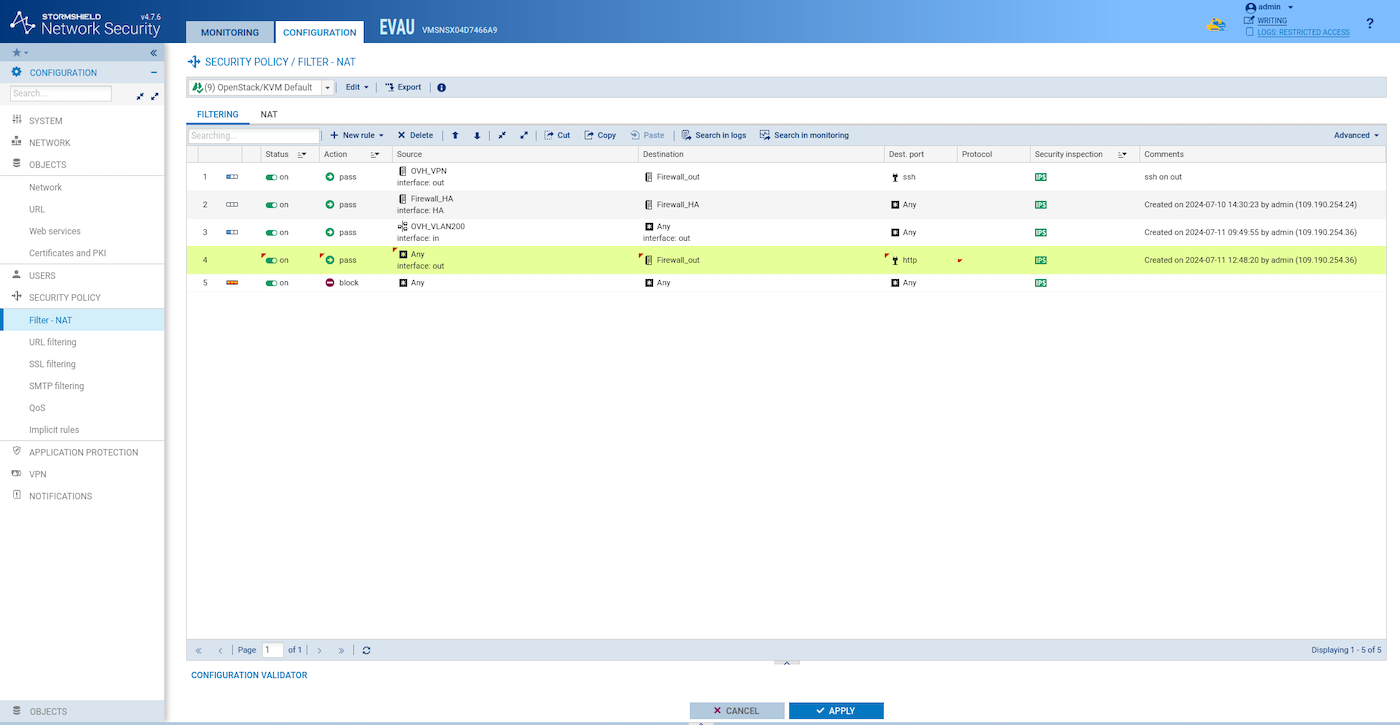

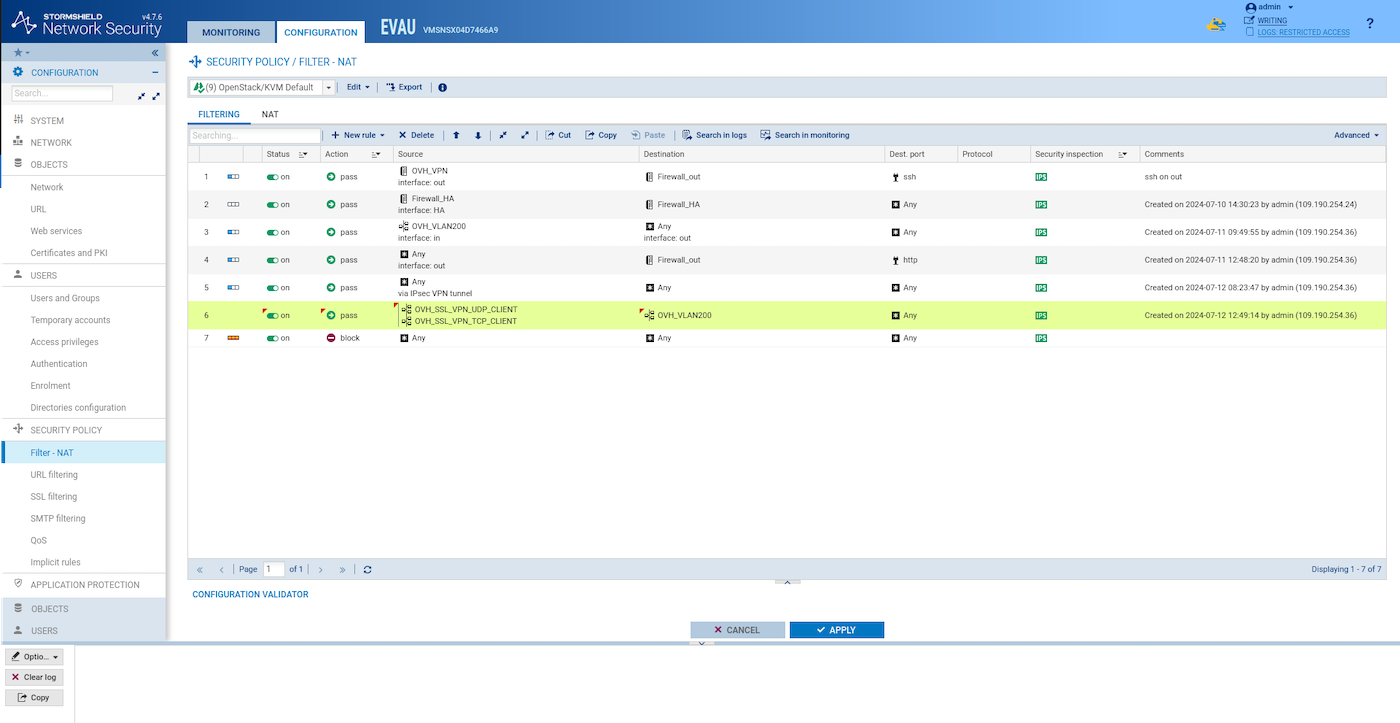

Crie uma regra de firewall semelhante a esta em ambos os DNS EVA na interface gráfica da Web:

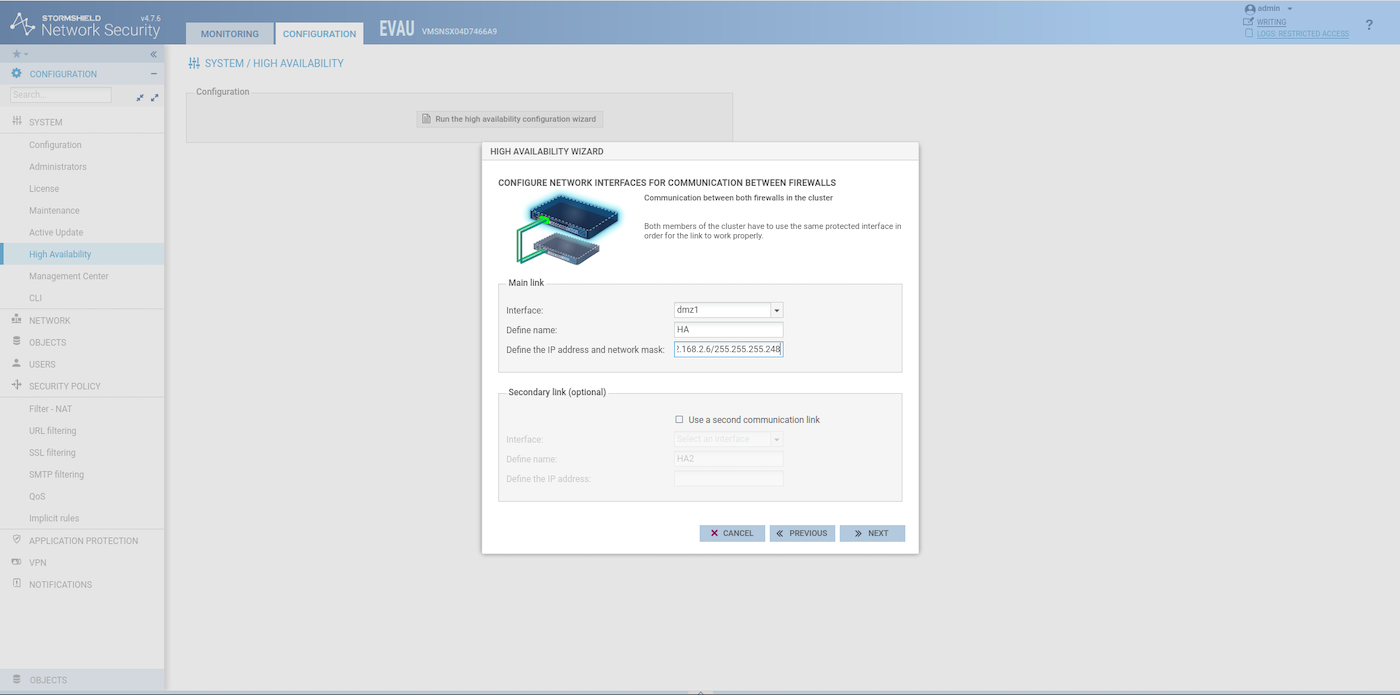

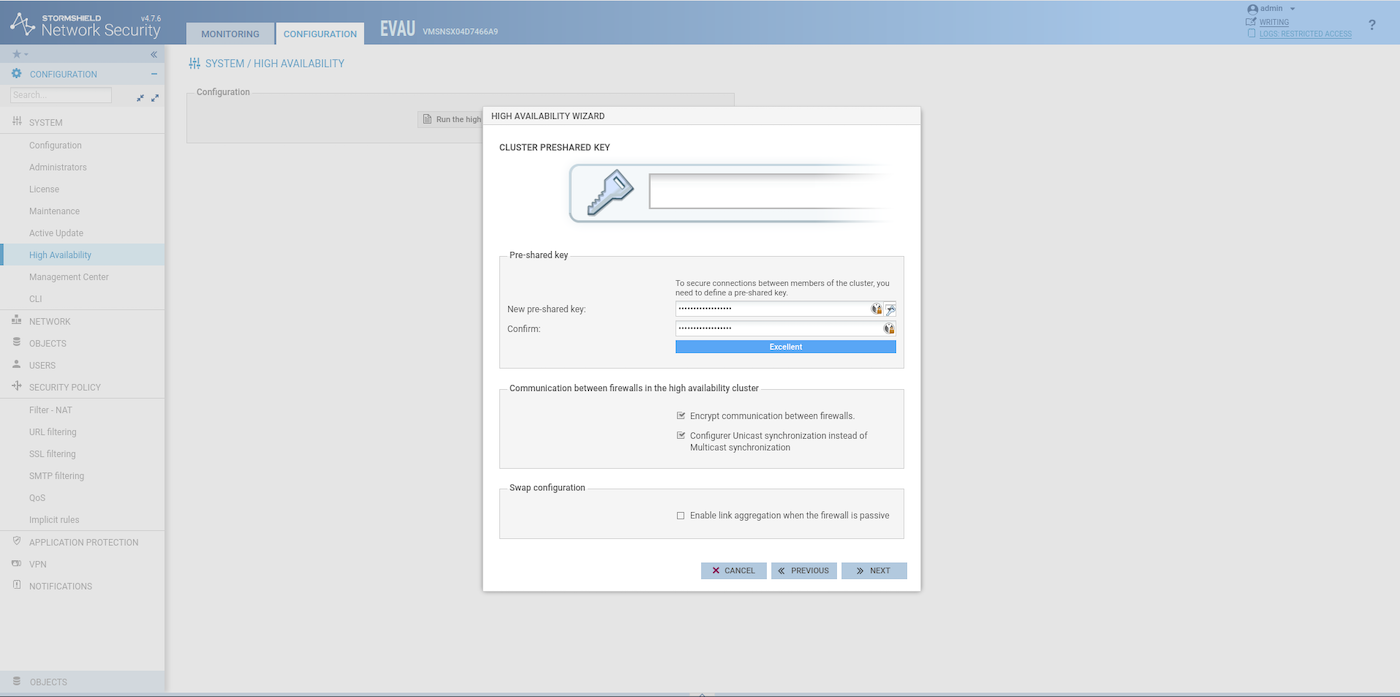

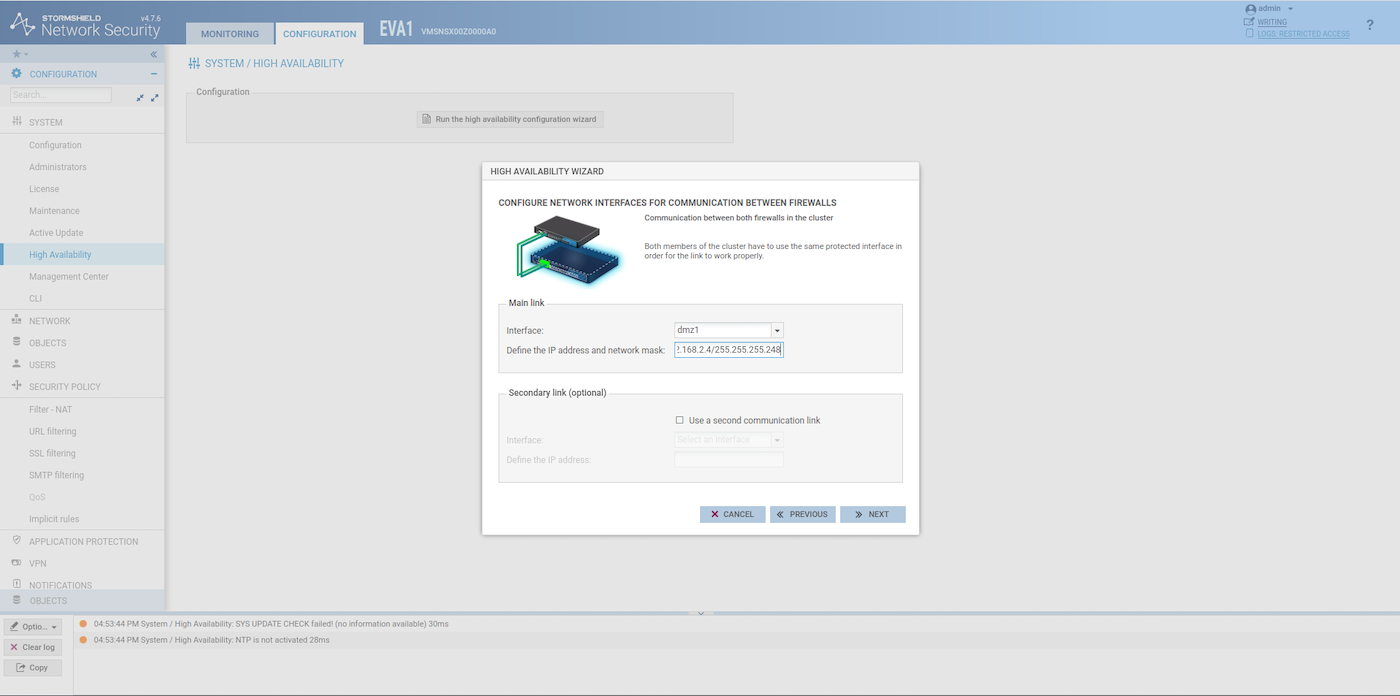

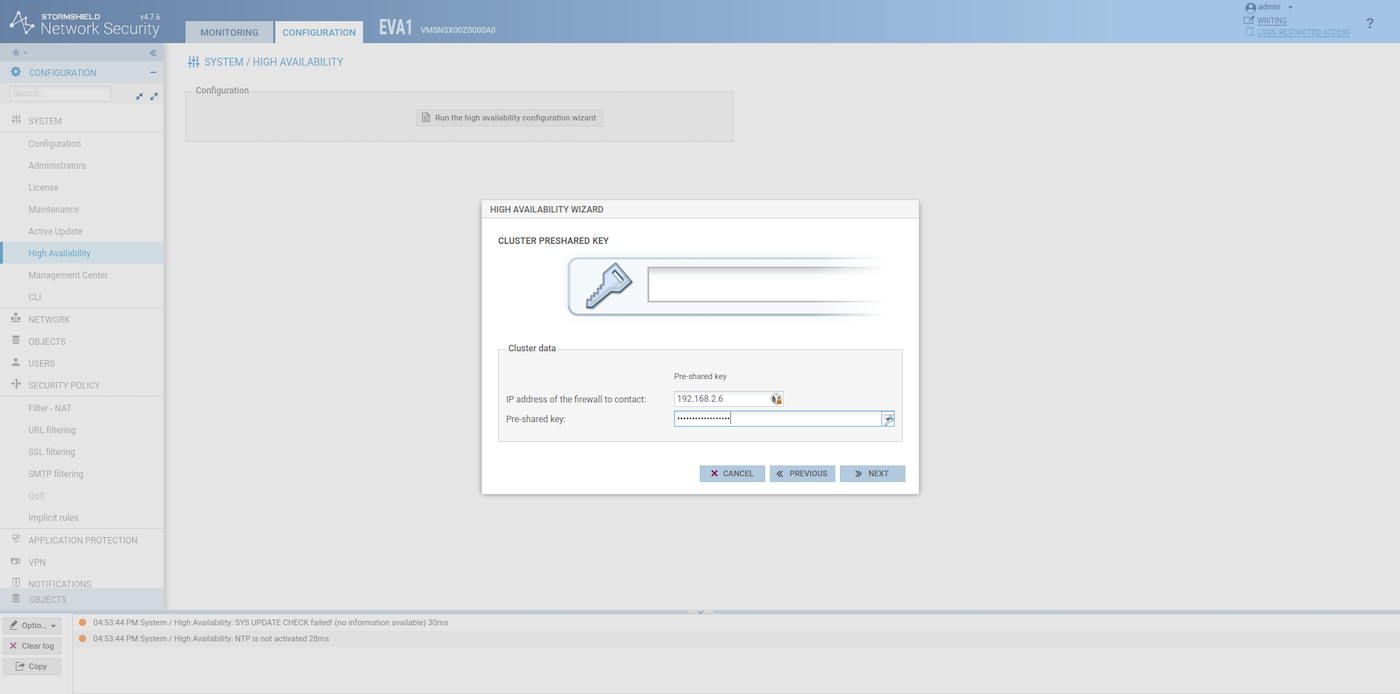

No primeiro SNS EVA, crie um grupo de firewall (Configuration > System > High Availability). Relativamente ao endereço IP, verifique qual o IP atribuído à interface HA pelo DHCP OpenStack.

Quando a configuração da HA estiver terminada no primeiro DNS EVA, junte-se ao grupo Firewall no segundo :

A segunda interface externa do SNS EVA utilizará a partir de agora o mesmo endereço IP que a primeira. Por conseguinte, o endereço IP 147.135.161.154 pode doravante ser utilizado para outros fins.

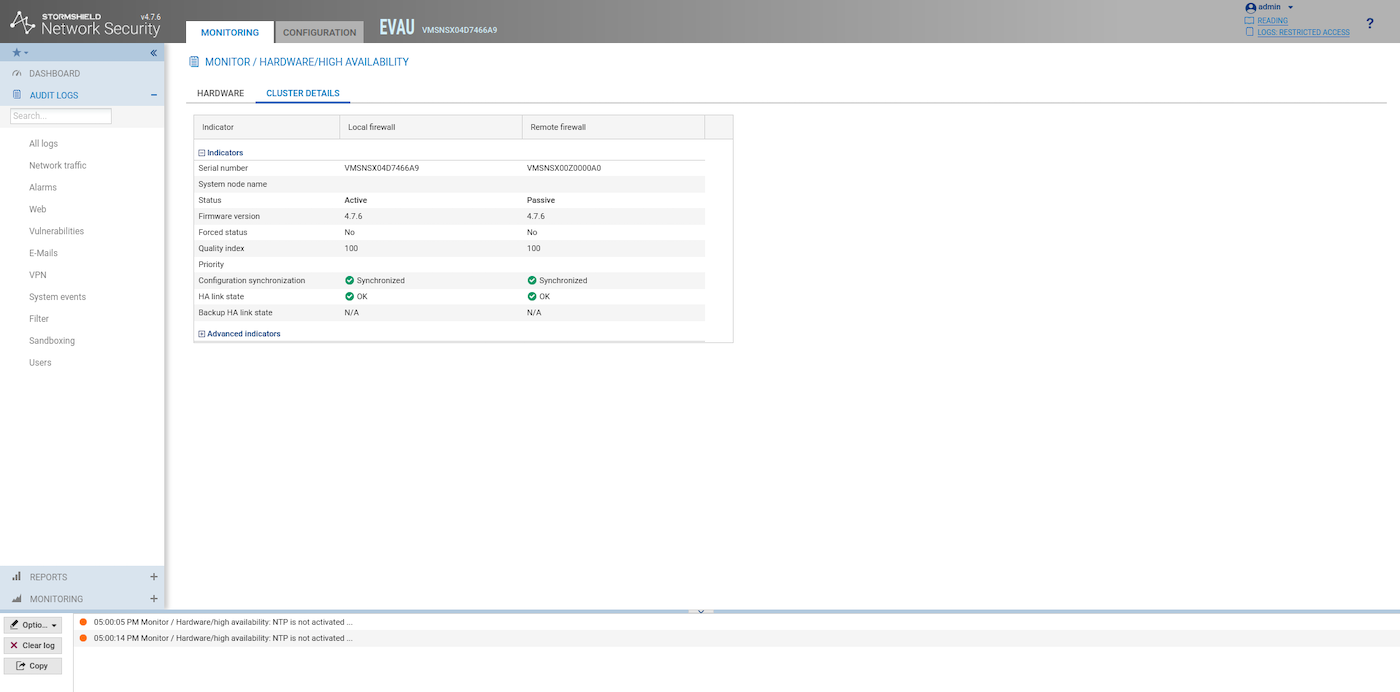

Se tudo estiver configurado corretamente, após reiniciar o segundo SNS EVA, você deve ver algo semelhante nos indicadores de integridade do link HA:

Configure and secure the SNS EVA management

Configurar e proteger a gestão do DNS EVA

Obtenha o seu endereço IP público:

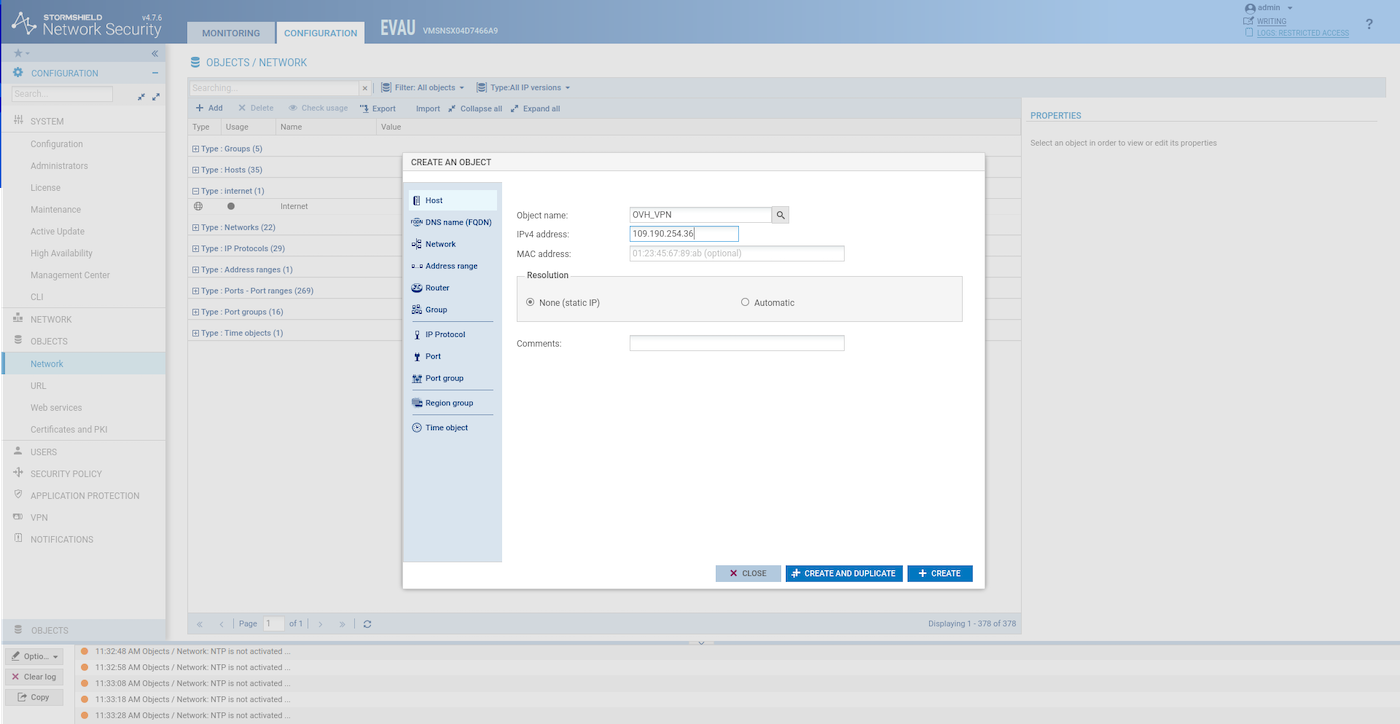

Crie um objeto host para o seu endereço IP público:

Limite o acesso à interface gráfica ao seu endereço IP público e ative o SSH:

Limite o acesso ao SSH ao seu endereço IP público:

Resincronizar a configuração HA

A sincronização entre as duas instâncias SNS EVA é crucial para garantir que as duas firewalls estão sempre atualizadas com a mesma configuração. Isto pode ser feito através da linha de comandos SSH ou diretamente através da interface gráfica do utilizador (GUI).

Para este exemplo, utilizamos a solução em linha de comandos SSH. Se preferir utilizar a interface gráfica do utilizador para a sincronização, consulte a secção « Ecrã de Alta Disponibilidade » da documentação do Stormshield SNS EVA para obter informações detalhadas sobre os passos a utilizar.

Nesta fase, as duas instâncias SNS EVA não devem ser sincronizadas, pois configurámos um grande número de parâmetros na primeira instância, da qual a segunda não tem conhecimento.

Conecte-se em SSH à instância SNS EVA ativa:

Sincronize os dois SNS EVA:

Esta operação é necessária a cada atualização da configuração.

Configurações de casos de utilização

Depois de implementar a firewall DNS EVA, pode ser utilizado em vários cenários de segurança avançados, como VPN IPsec, VPN SSL/TLS, gateways de rede (IN ou OUT), conforme descrito abaixo. Graças à rede privada vRack, as VLAN listadas também podem ser utilizadas fora do ambiente Public Cloud: nos produtos Bare Metal ou Private Cloud.

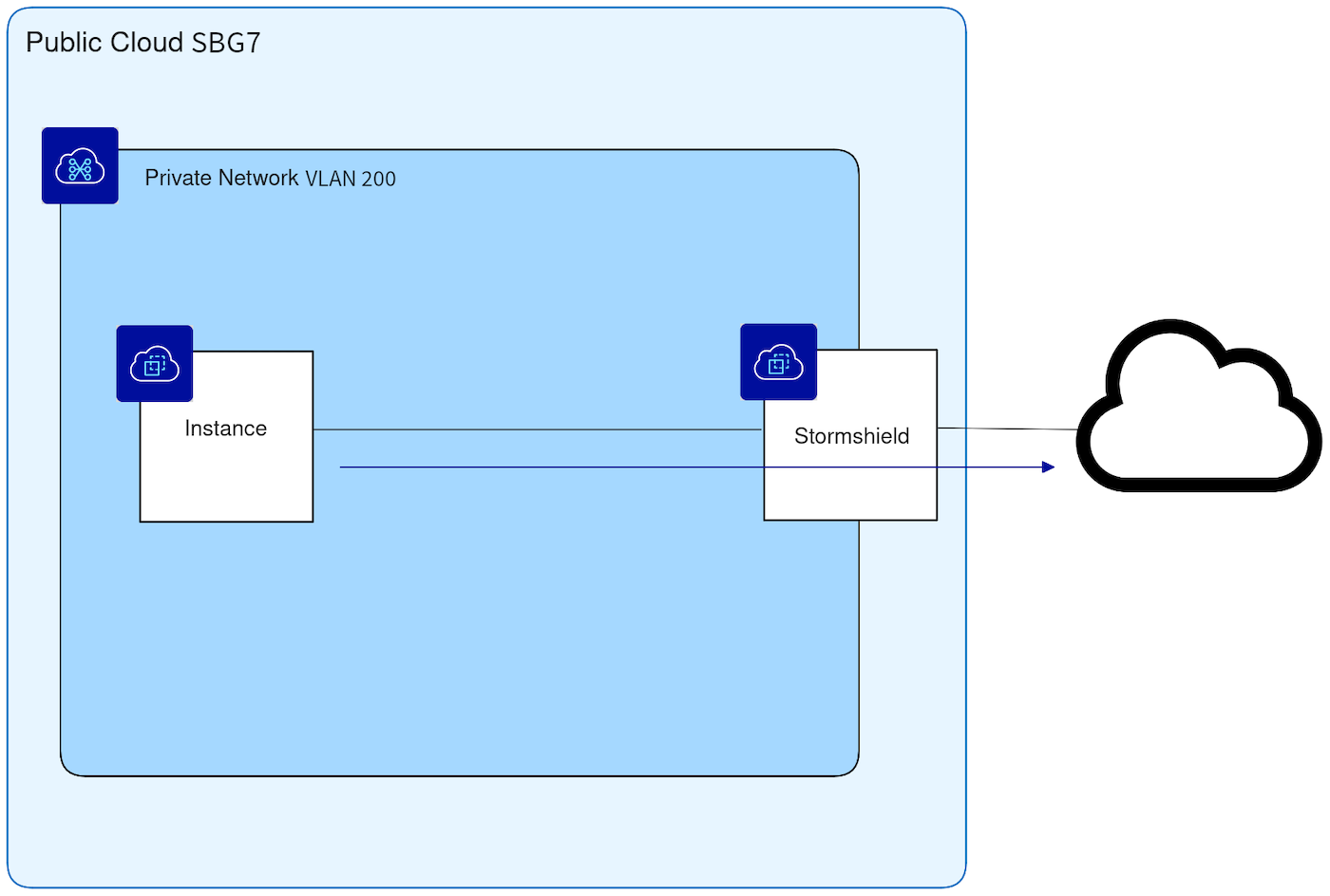

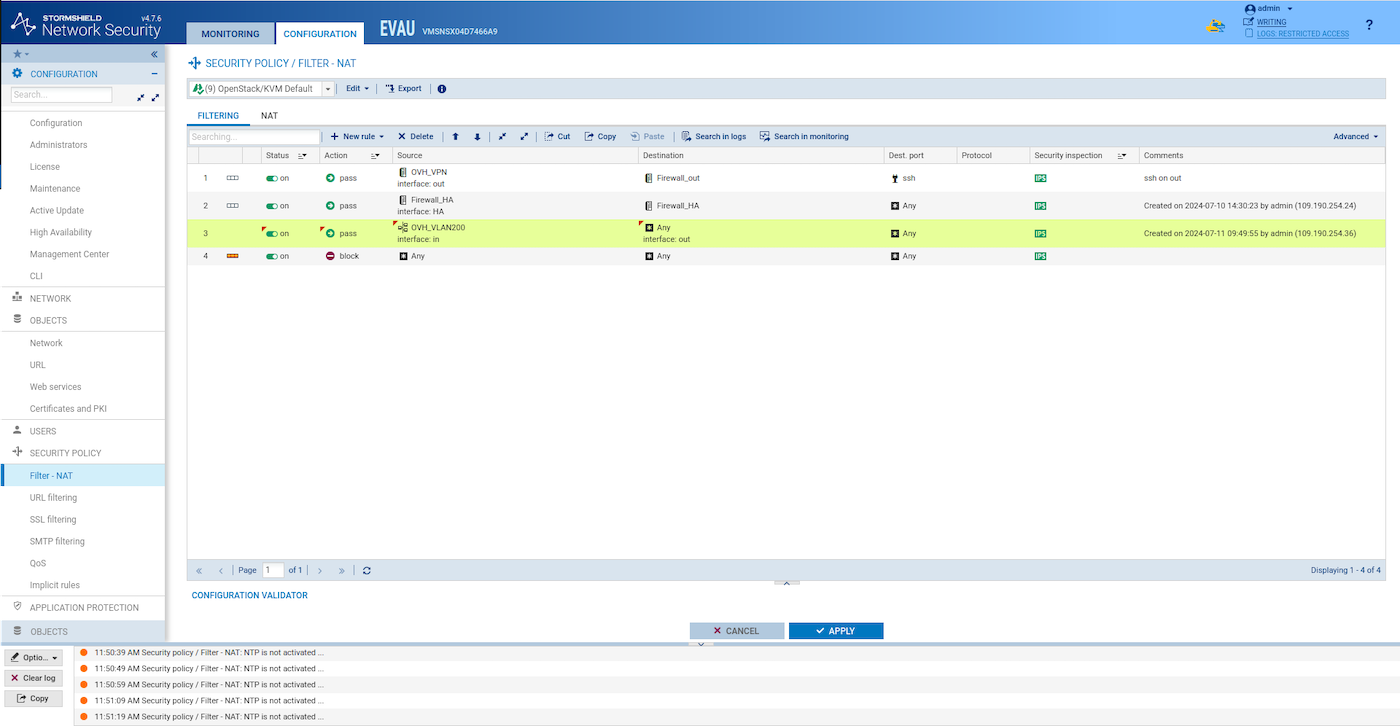

Casos de utilização n°1: configurar o Stormshield Network Security para utilizar como gateway

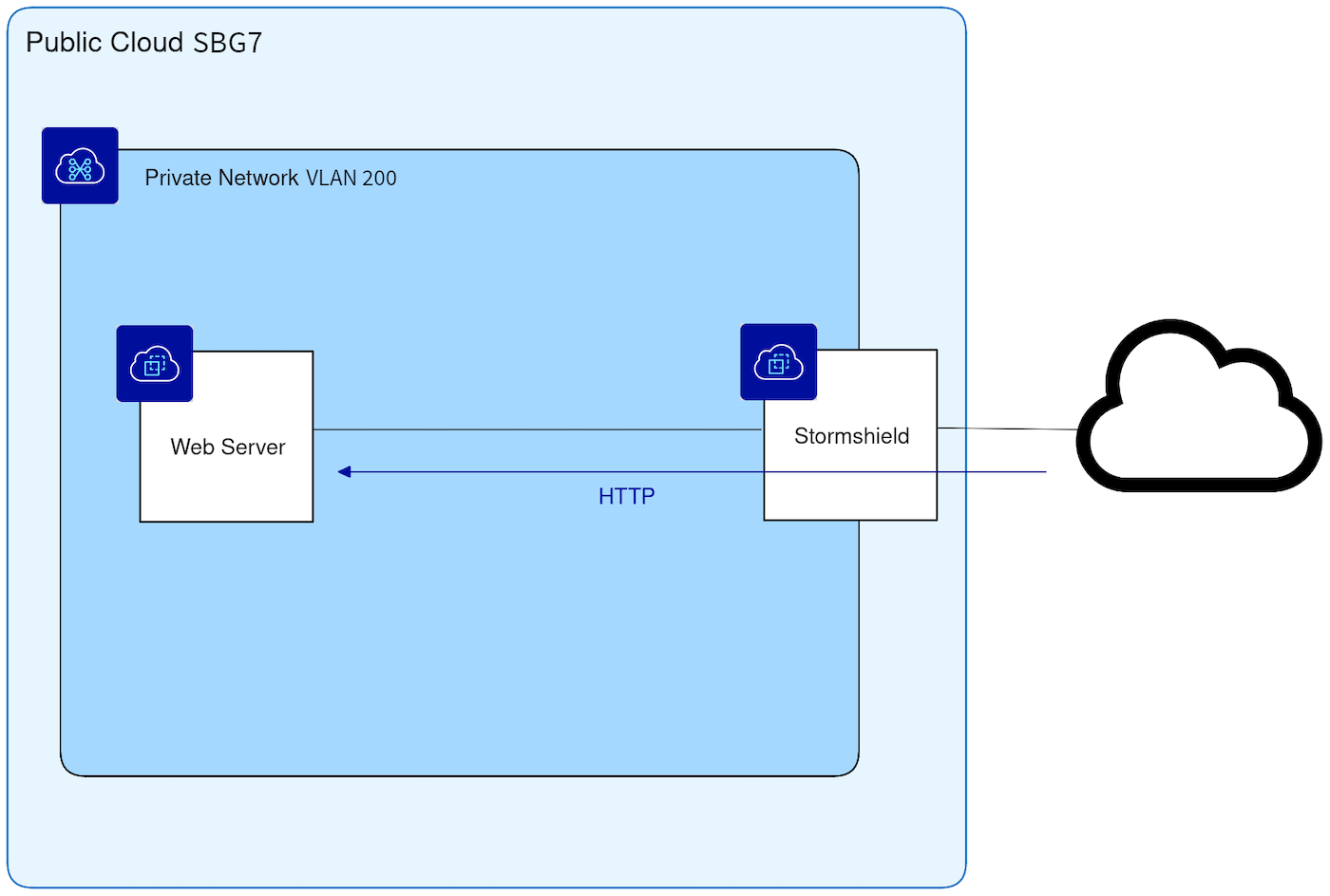

Neste exemplo, a firewall virtual funcionará como um gateway seguro para as instâncias privadas (ou qualquer outro servidor) no seio do VLAN200 da rede vRack específica. Este tipo de tráfego pode ser filtrado através de URLs na firewall.

-

Crie um objeto de rede para o VLAN200 seguindo esta parte da documentação oficial do Stormshield.

-

Crie uma nova regra de filtragem semelhante a esta para permitir o tráfego proveniente do VLAN200 de sair:

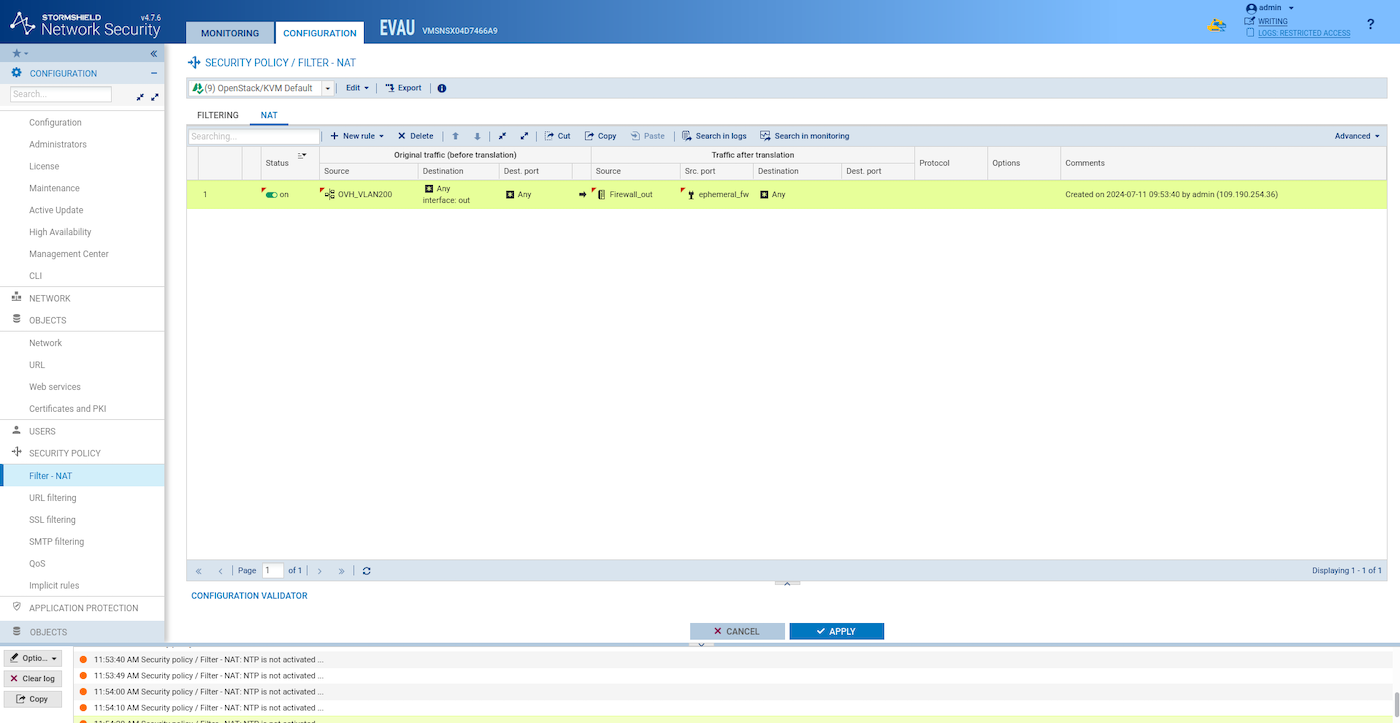

- Crie uma regra NAT semelhante a esta:

Sincronize as duas instâncias HA SNS EVA:

Verificar se uma instância pode aceder à Internet a partir do VLAN200

Importar a sua chave pública SSH:

Crie uma instância no VLAN200:

Conecte-se à instância SNS EVA em SSH:

A partir da instância SNS EVA, ligue-se ao servidor web Ubuntu em SSH. Verifique qual o endereço IP atribuído à sua instância de servidor web Ubuntu pelo DHCP OpenStack:

Teste se pode aceder a um website público:

Casos de utilização n°2: configurar um NAT (Network Address Ttranslation) para aceder a um serviço HTTP privado a partir do exterior

Neste exemplo, a Internet deve ser capaz de chegar ao servidor web privado instalado no VLAN200. O objetivo desta configuração é proteger o servidor web com uma firewall de rede.

Instale Nginx na instância ubuntu-webserver:

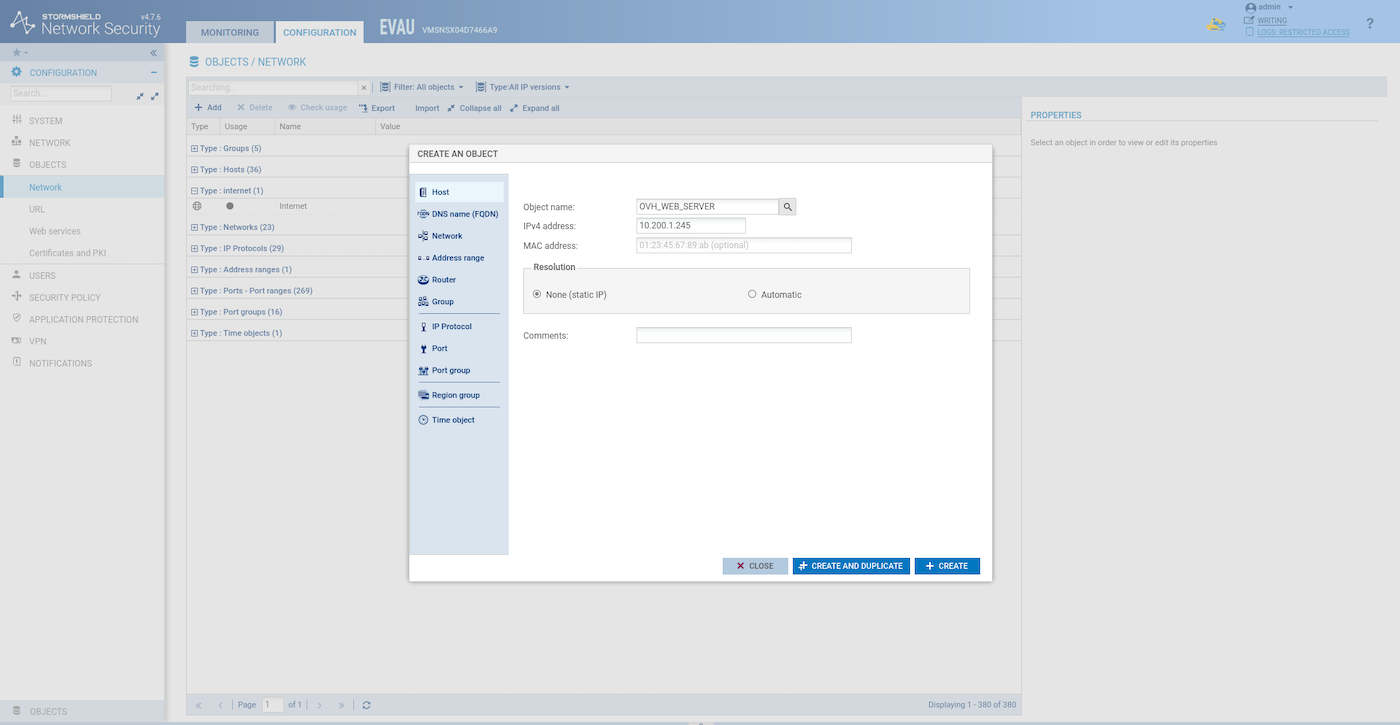

Crie um objeto host para a instância ubuntu-webserver:

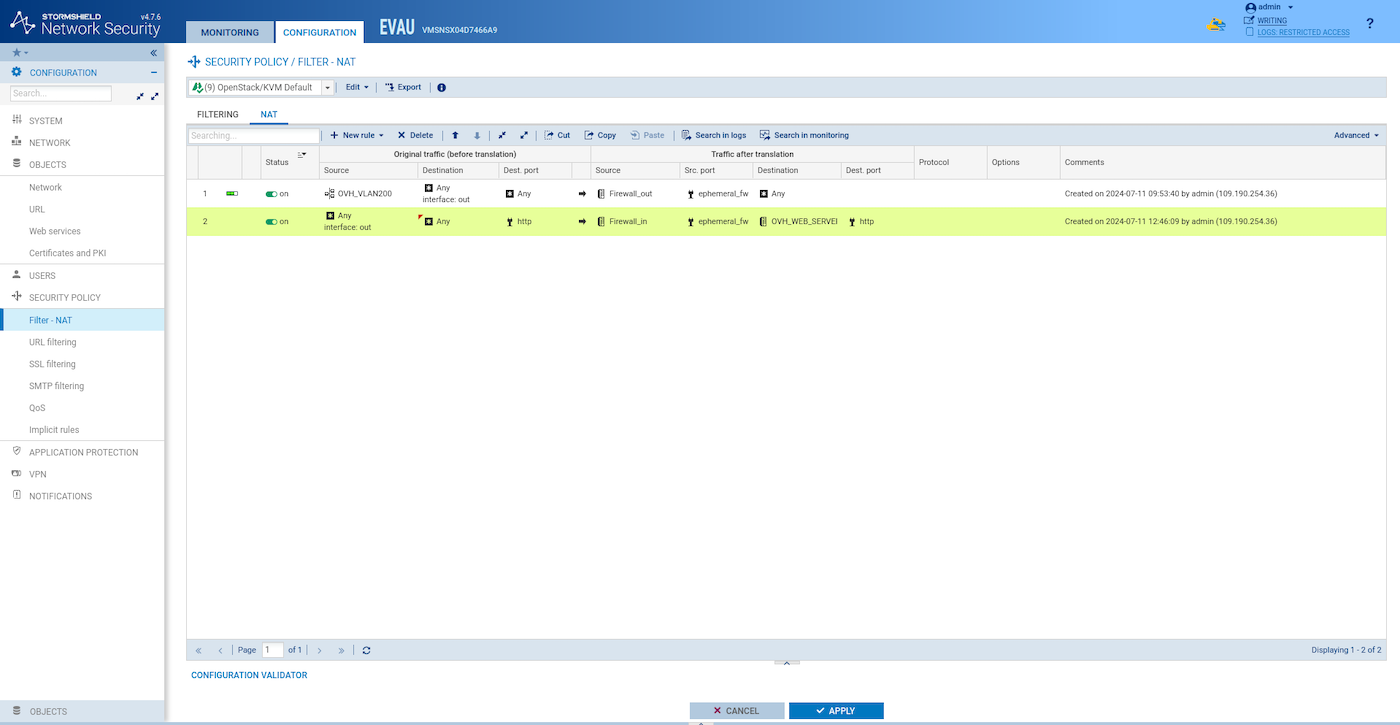

Crie uma regra NAT semelhante a esta:

Crie uma regra de filtragem semelhante a esta:

Teste o acesso ao website a partir do exterior:

Sincronize as duas instâncias HA SNS EVA:

Casos de utilização n°3: túnel IPsec (de site para site)

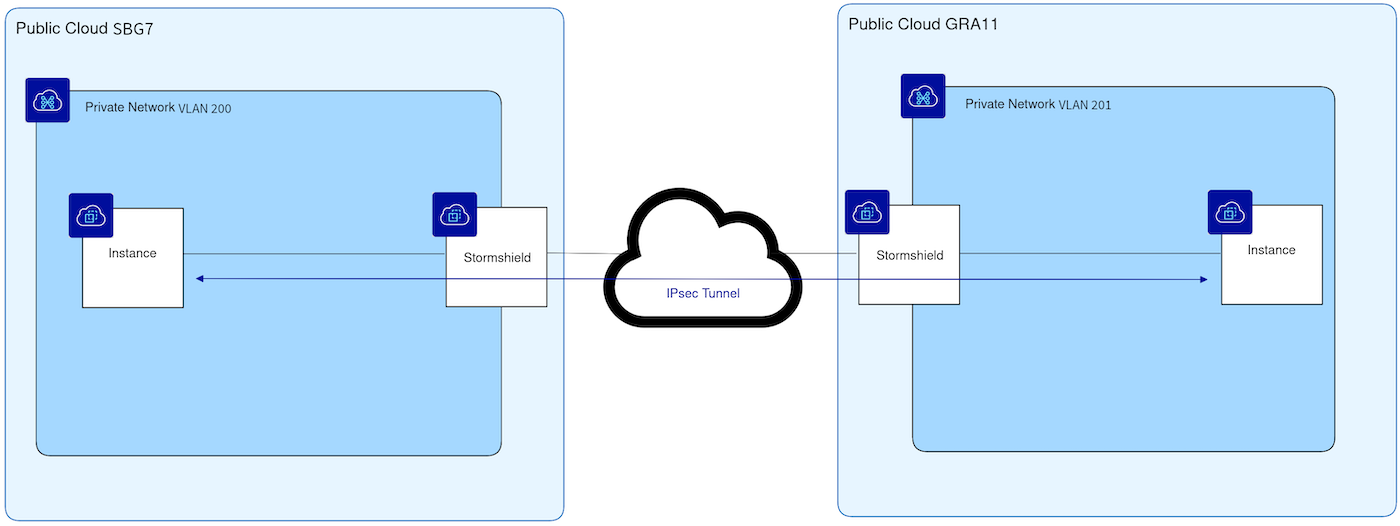

Neste exemplo, o túnel IPsec é configurado para interligar duas regiões PCI diferentes: SBG7 (rede VLAN200) e GRA11 (rede VLAN201), mas cada um destes sites pode ser um site remoto, como um escritório ou um datacenter.

Repita todas as etapas numa outra região utilizando a VLAN 201 em vez da VLAN 200 e intervalos de endereços IP diferentes para as sub-redes Stormshield-ext e Stormshield-ha.;

Configurar o primeiro site

-

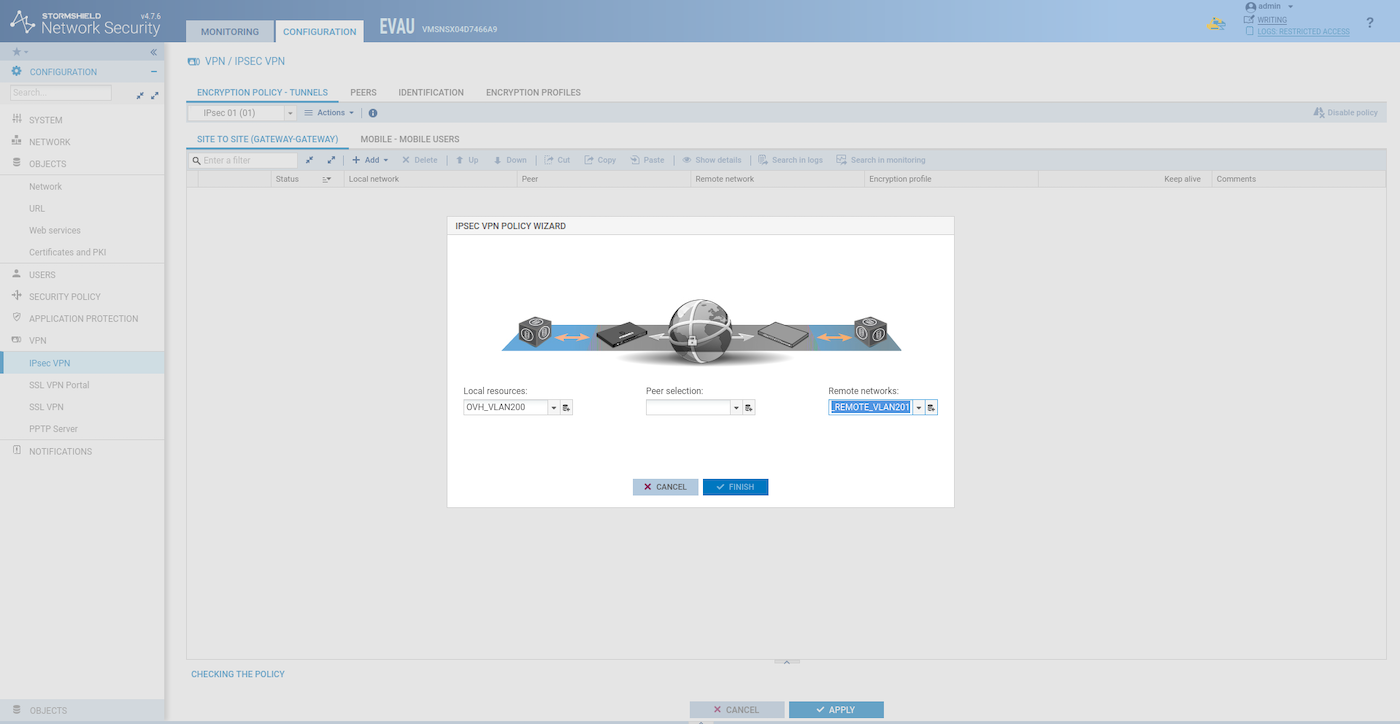

Adicione um objeto host para o SNS EVA remoto e adicione um objeto de rede para a rede privada remota VLAN201.

Adicione a rede privada local e a rede privada remota:

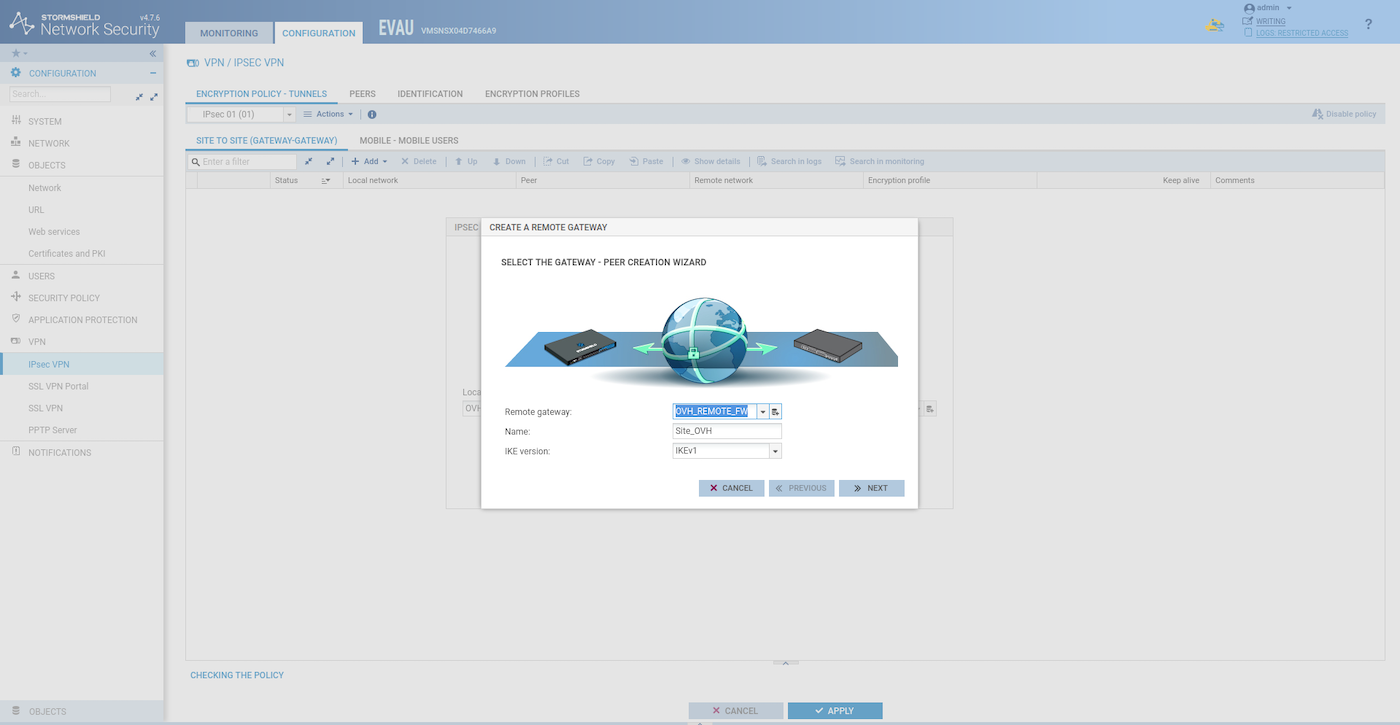

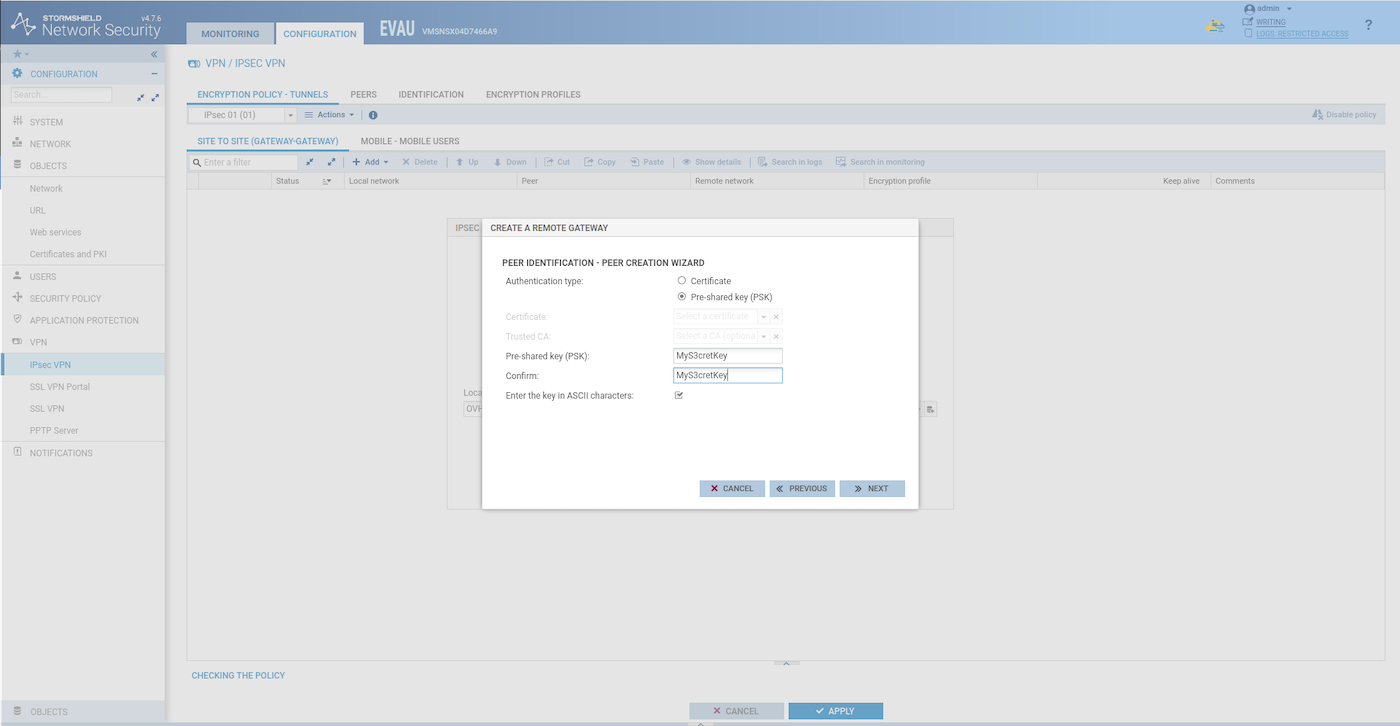

Crie a gateway remota:

Escolha uma chave pré-partilhada:

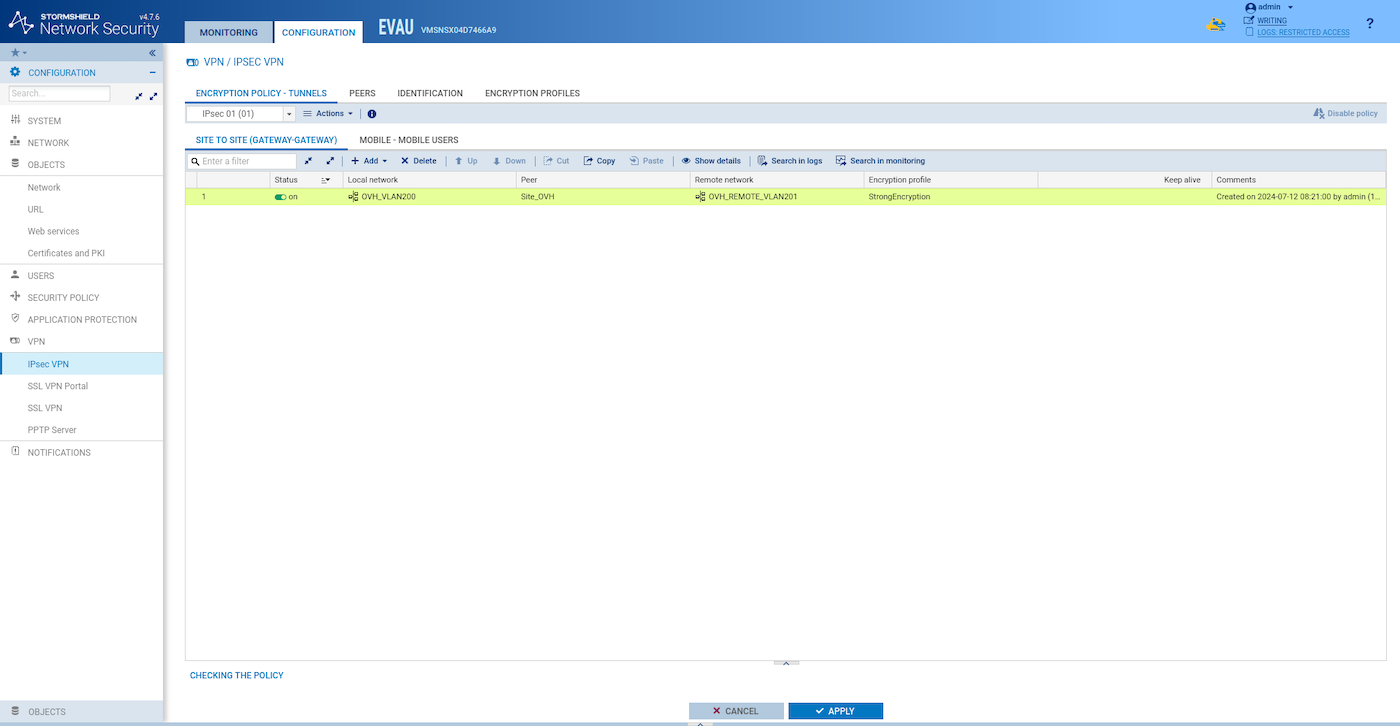

Crie e ative o túnel:

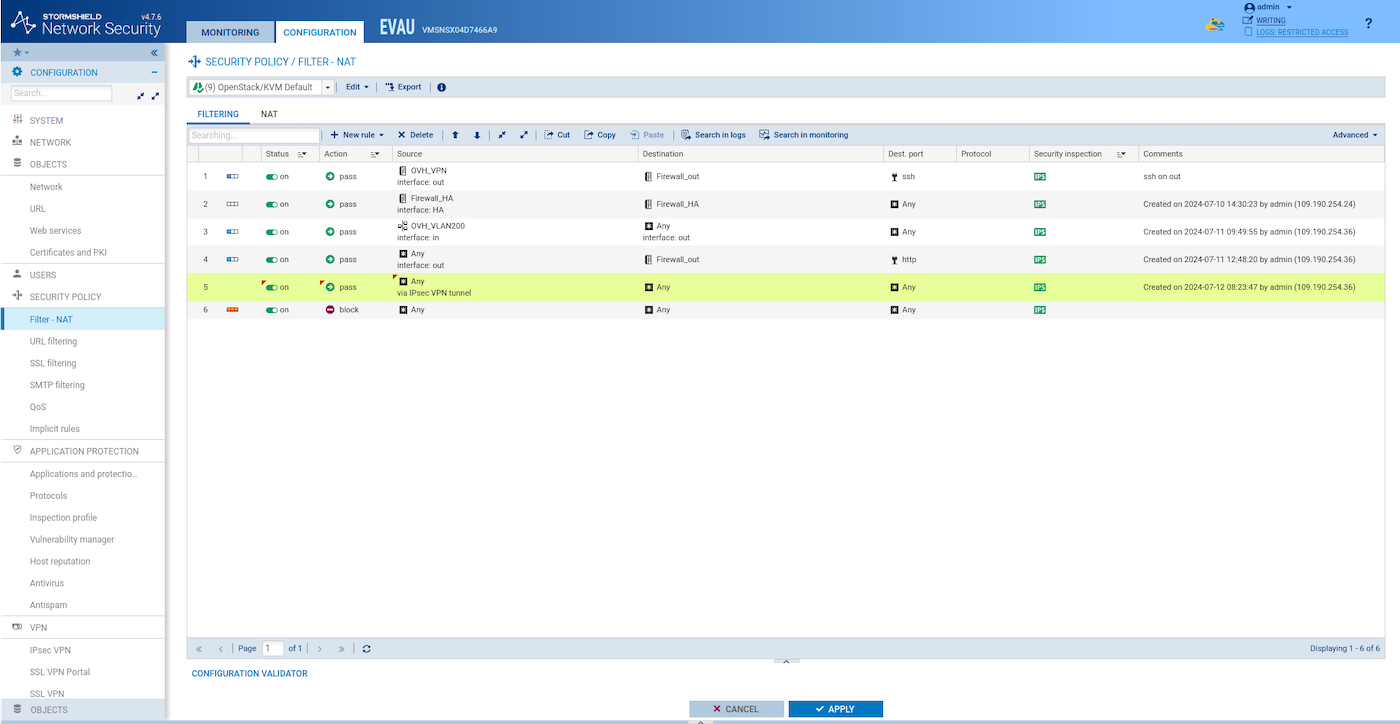

Adicione uma regra de filtragem como esta para permitir o tráfego através do túnel:

Sincronize as duas instâncias HA SNS EVA:

Configurar o segundo site

Proceda da mesma forma que para o primeiro site, mas utilize VLAN200 para a rede privada remota e o endereço IP apropriado para OVH_REMOTE_FW.

Teste o túnel VPN IPsec

Desde a primeira instância de um servidor web privado do site :

A partir da segunda instância de um servidor web privado do site:

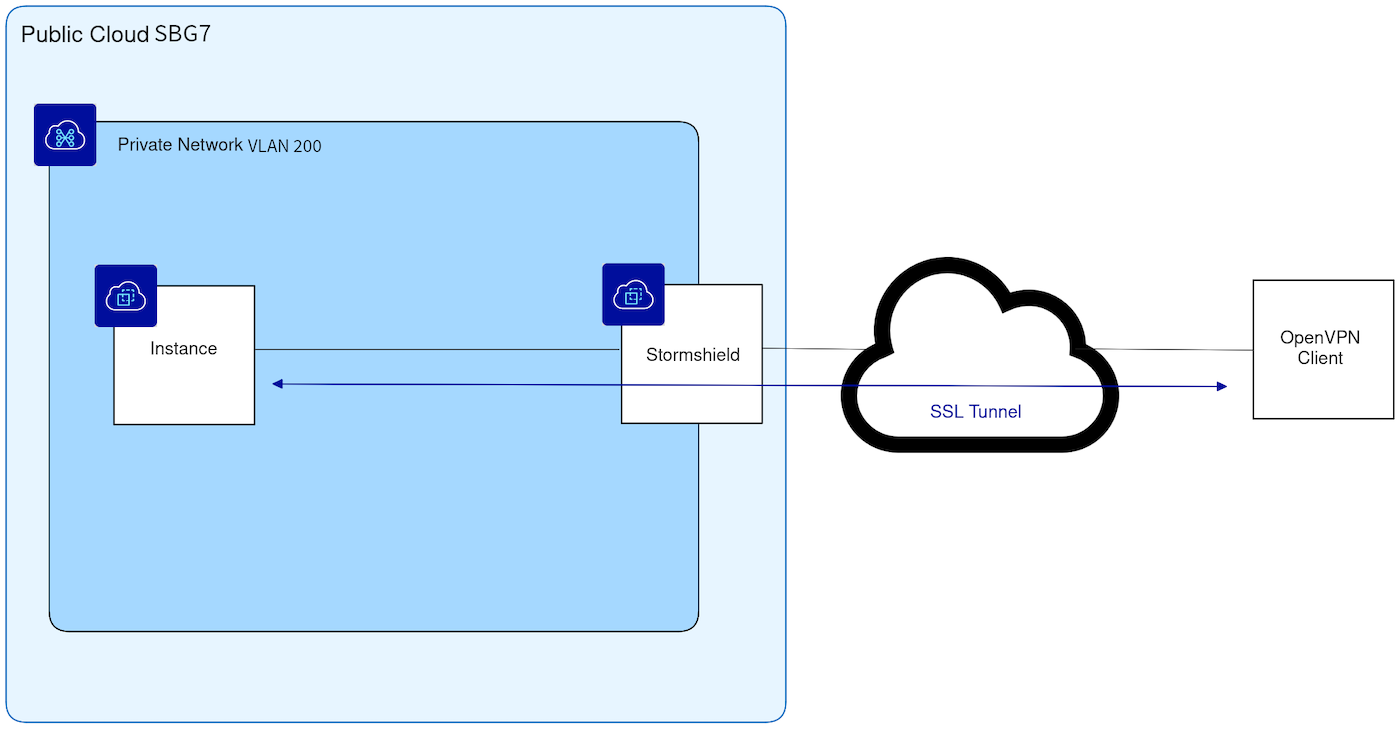

Casos de utilização n°4: VPN SSL/TLS (de cliente a site)

Neste exemplo, um cliente OpenVPN remoto irá ligar-se à rede privada dentro do VLAN200.

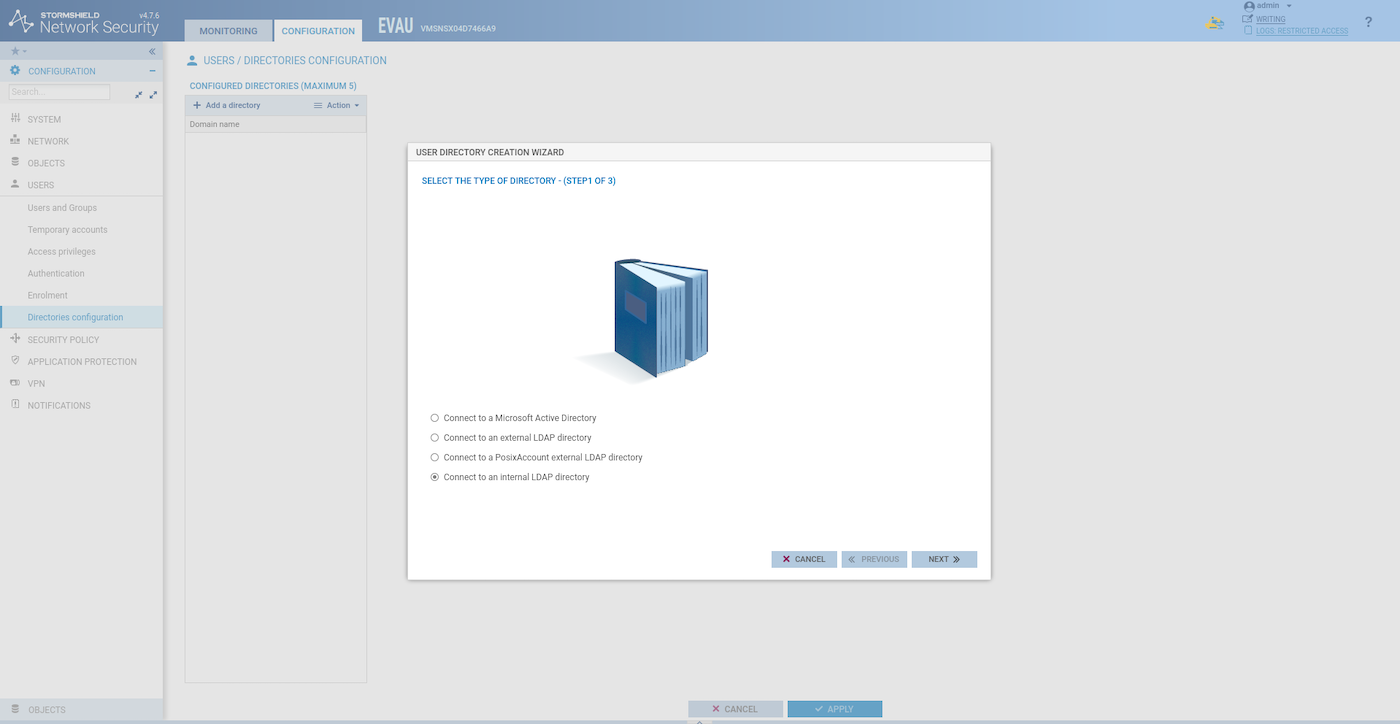

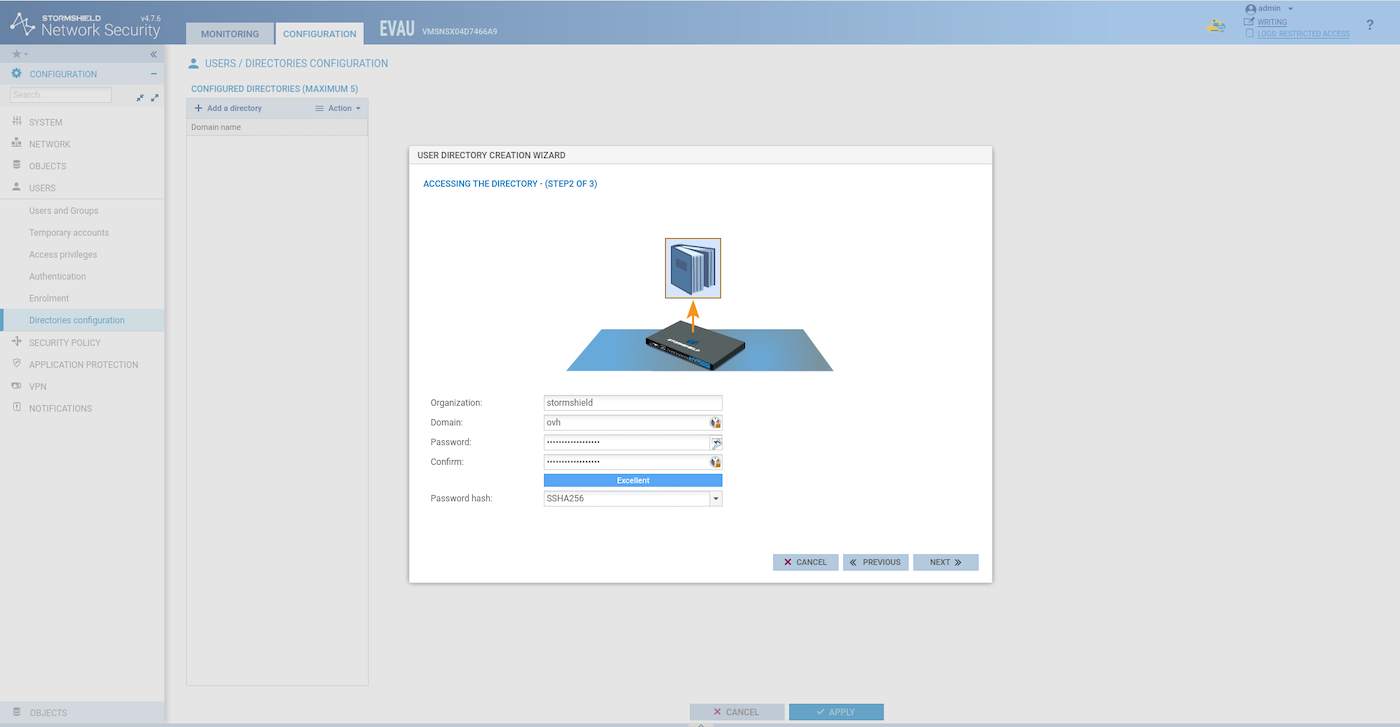

Configuração do diretório LDAP

- Crie um diretório LDAP interno para gerir utilizadores VPN.

Num cenário de produção, este LDAP/AD tem de ser remoto, não local.

- Criar o diretório de utilizadores:

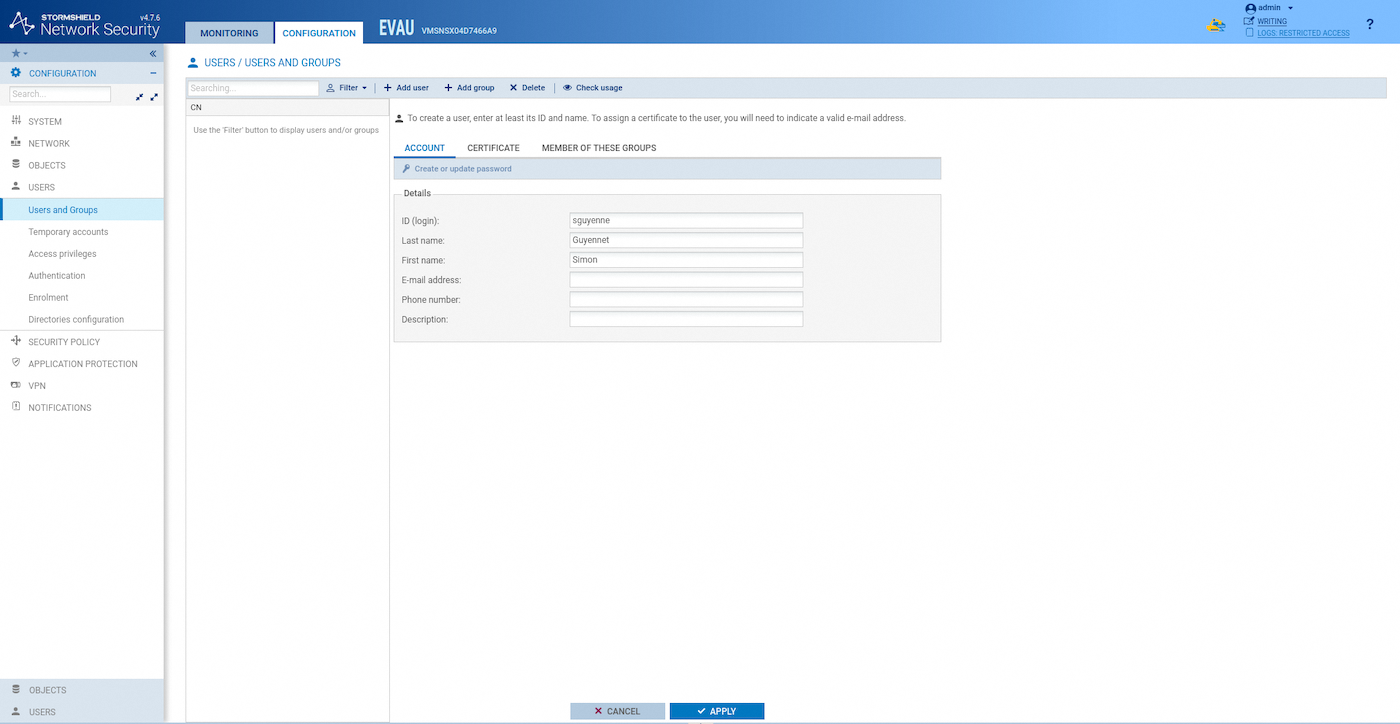

- Adicione um utilizador ao nosso diretório local:

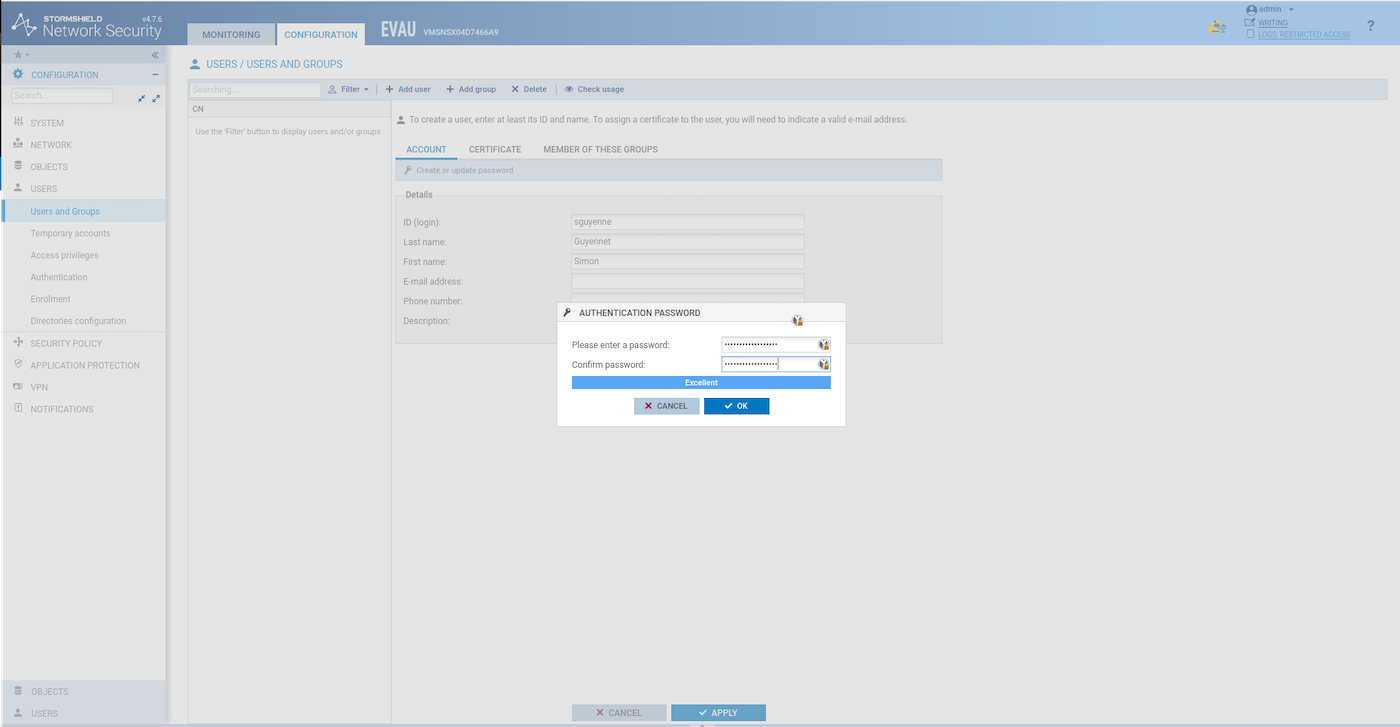

- Escolha uma palavra-passe para o novo utilizador:

Configuração dos objetos de rede VPN

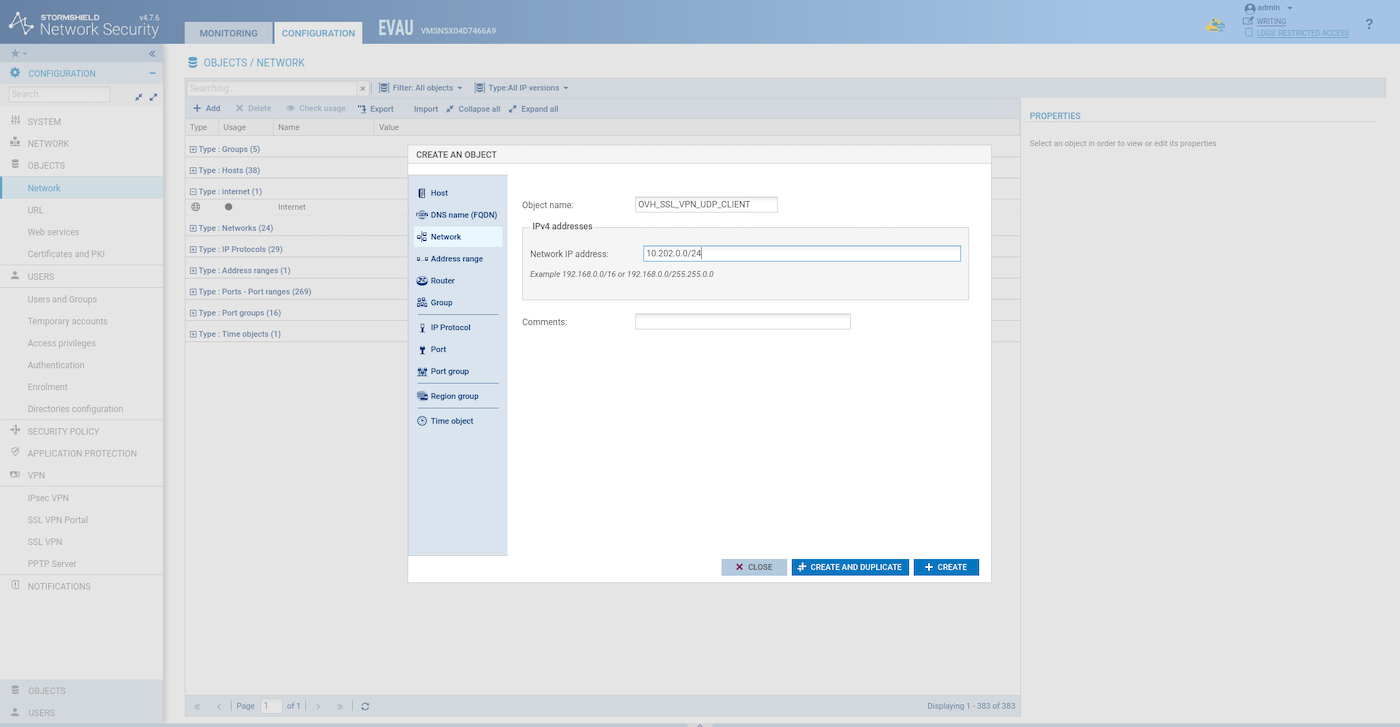

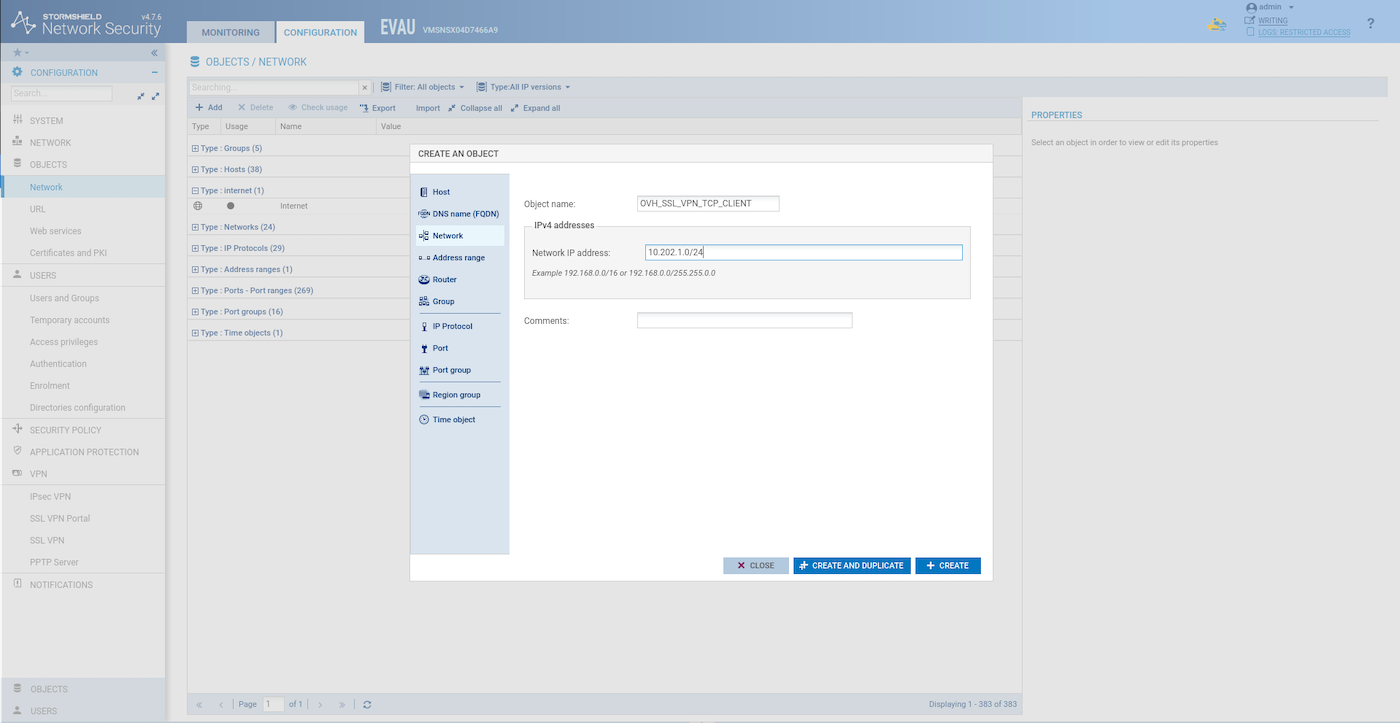

Crie dois objetos de rede para o cliente VPN SSL.

Rede de Cliente UDP:

Rede de cliente TCP:

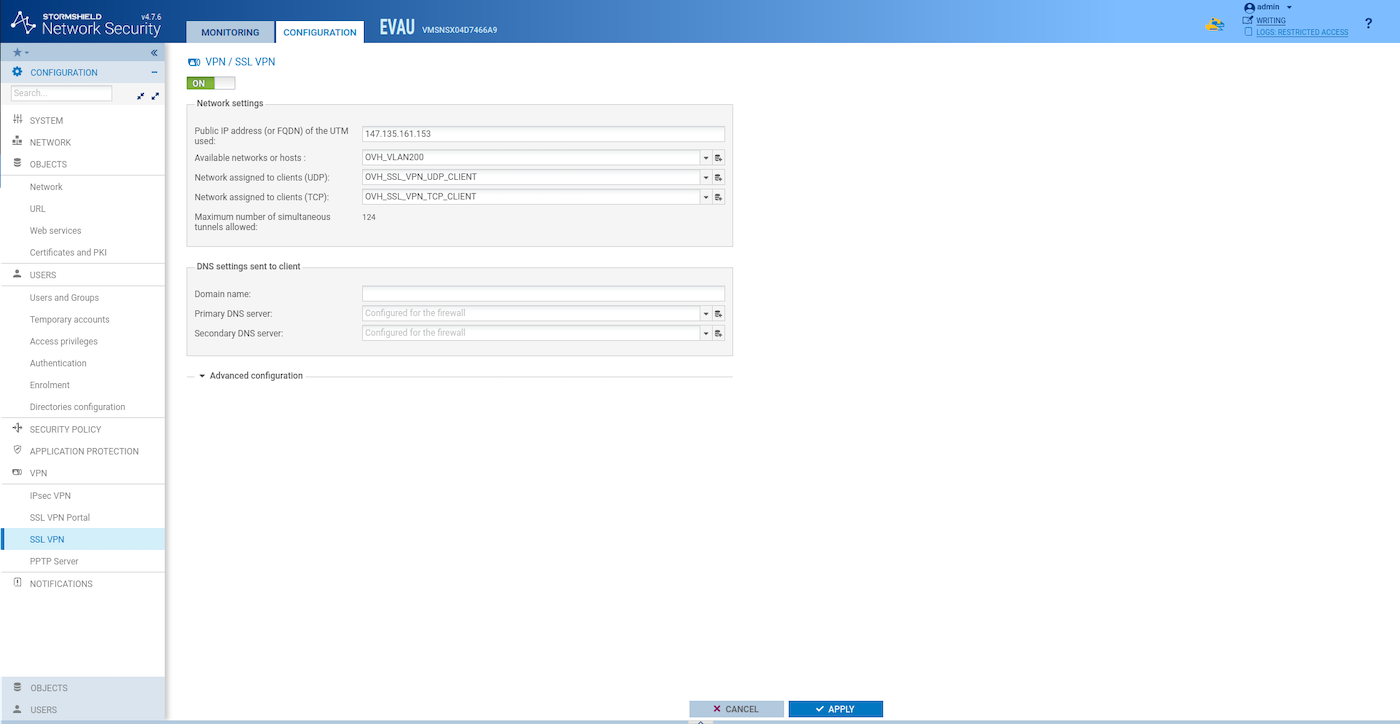

Configuração do servidor VPN SSL

Configure o servidor VPN SSL:

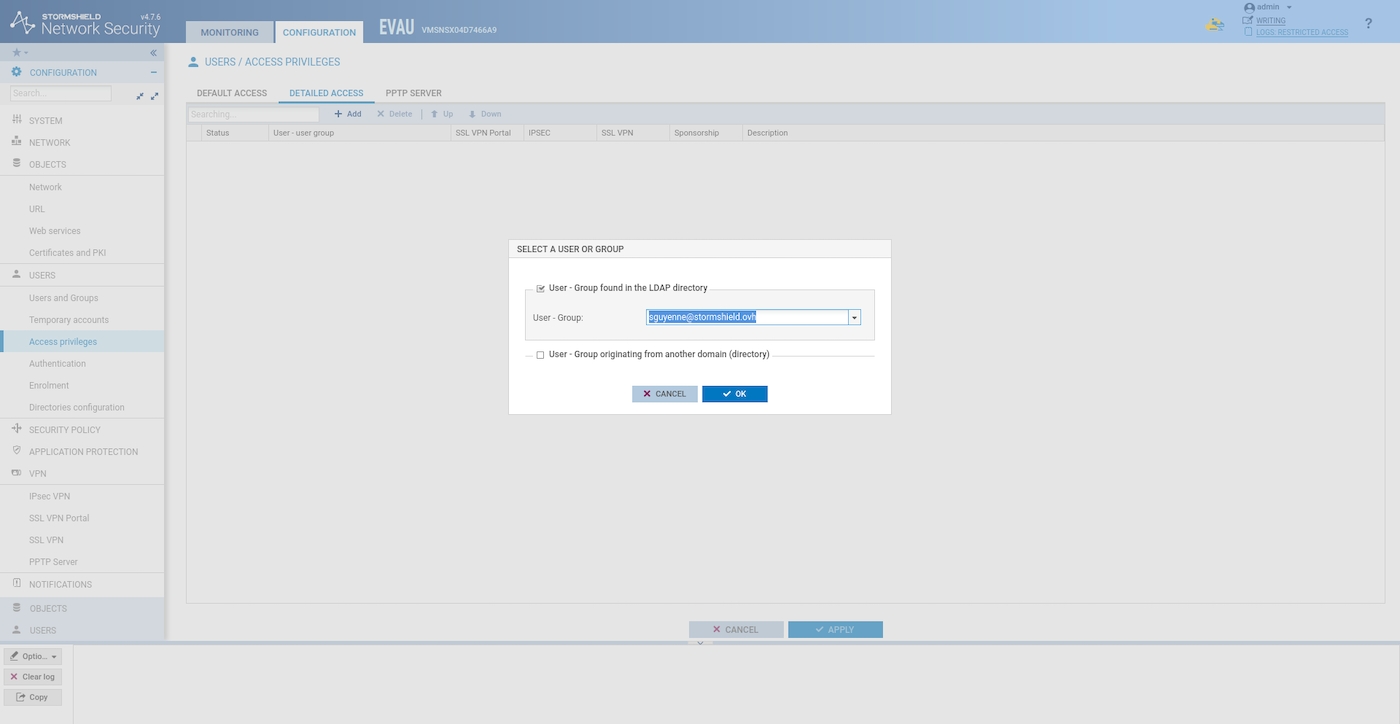

Gestão dos direitos de utilizador

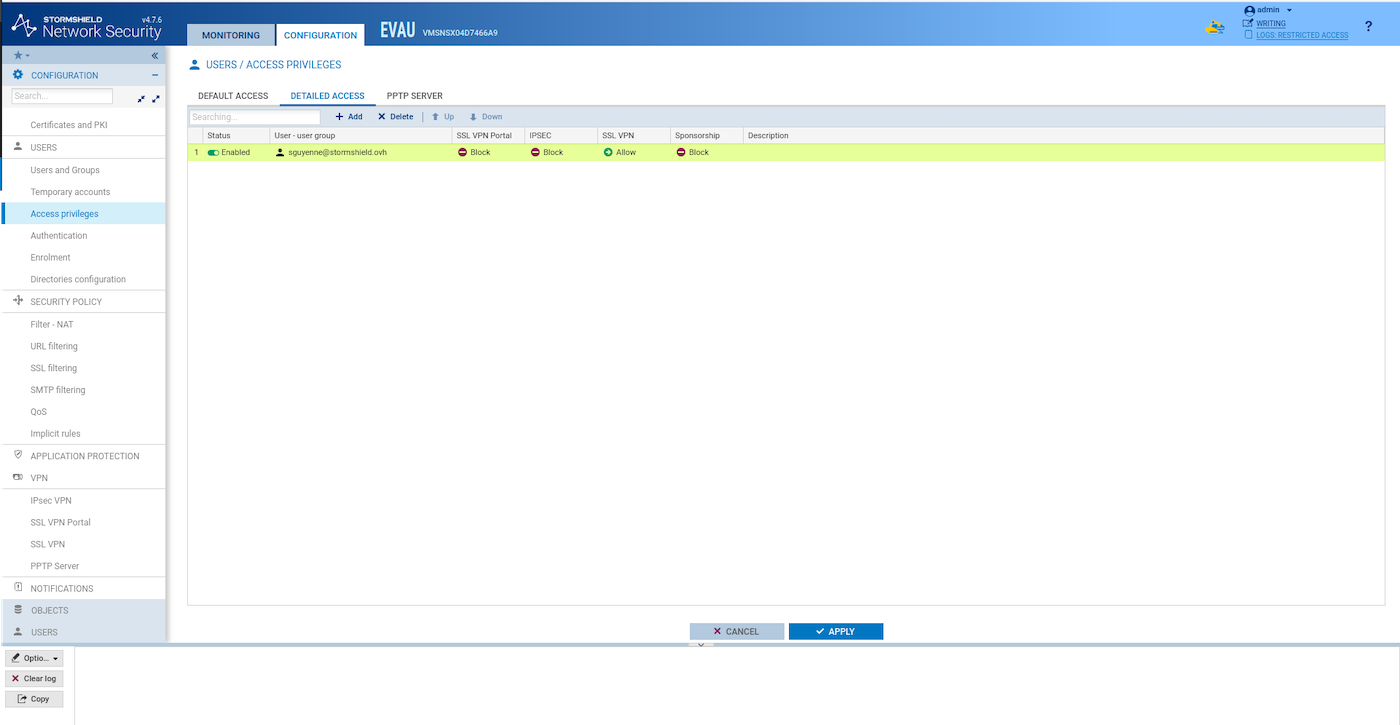

Adicione ao seu utilizador a autorização para utilizar o servidor VPN SSL (Configuration > Users > Access privileges > Detailed Access > Add)

Procure o seu utilizador:

Autorize VPN SSL :

Configuração das regras de filtragem

Adicione uma regra de filtragem como esta para permitir que o cliente VPN aceda ao VLAN200:

Sincronização das instâncias SNS

Sincronize as duas instâncias HA SNS EVA:

Testar a VPN SSL/TLS

Para testar a conectividade SSL/TLS, use qualquer dispositivo com o OpenVPN instalado. Este exemplo inclui o teste de um cliente OpenVPN sobre uma instância OpenStack numa outra região.

Neste exemplo, utilizamos o cliente OpenVPN, mas pode igualmente utilizar a versão em pacote por Stormshield.

Faça o download do ficheiro de configuração VPN (Configuration > VPN > SSL VPN > Advanced configuration > Export the configuration file).

Crie uma instância de cliente OpenVPN pública na região à sua escolha:

Verifique o endereço IP atribuído à instância e copie o ficheiro de configuração para ele:

Ligue-se à instância:

Instale o cliente OpenVPN:

Aceder à VPN:

Teste de ping da instância privada do servidor web:

Quer saber mais?

Se necessitar de formação ou de assistência técnica para a implementação das nossas soluções, contacte o seu representante de vendas ou clique em este link para obter um orçamento e solicitar uma análise personalizada do seu projeto aos nossos peritos da equipa Professional Services.

Fale com a nossa comunidade de utilizadores.