Configuração de uma VPN para o Zerto DRP OVHcloud

Objetivo

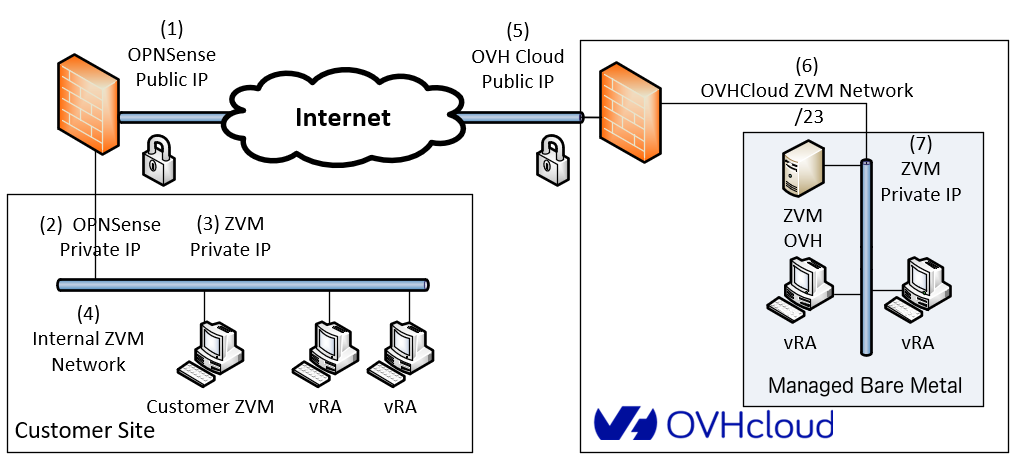

Este guia pretende ajudá-lo a configurar uma rede privada virtual (VPN), a fim de ligar uma plataforma local à sua Managed Bare Metal OVHcloud e, assim, implementar uma solução de recuperação de desastres Zerto. De modo a ilustrar o procedimento, vamos utilizar as funcionalidades VPN da OPNSense, que é uma plataforma firewall/VPN open source. Para facilitar as explicações, vamos descrever a configuração mais simples de estabelecer um túnel VPN com a rede da interface Zerto Virtual Manager (ZVM).

Requisitos

- Um endereço de IP público disponível na Managed Bare Metal de destino, para o ponto de conexão VPN.

- Uma plataforma Zerto instalada e operacional na infraestrutura do cliente.

- As máquinas de replicação Zerto (VRA: Virtual Replication Appliance), tanto do lado do cliente quanto do lado da OVHcloud, devem poder comunicar-se pelas portas TCP 4007 e 4008.

- As máquinas de gestão Zerto (ZVM: Zerto Virtual Manager), tanto do lado do cliente quanto do lado da OVHcloud, devem poder comunicar-se pelas portas TCP 9071.

Instruções

Apresentação da arquitetura da solução

Definição dos parâmetros da arquitetura:

Do lado do cliente:

- Endereço público do ponto de conexão VPN (1)

- Endereço interno do ponto de conexão VPN (2)

- Endereço interno da ZVM (3)

- Plano de endereçamento da rede ZVM (4)

Do lado da OVHcloud:

- Endereço público do ponto de conexão VPN (5)

- Plano de endereçamento da rede ZVM (6)

- Endereço da ZVM (7)

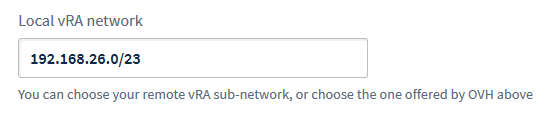

Deve escolher a rede em que deseja que a OVHcloud implemente a ZVM remota, de modo a evitar interferências com os endereços internos.

Se lhe convier, pode simplesmente aceitar aquela que lhe é sugerida de forma predefinida na interface da Área de Cliente.

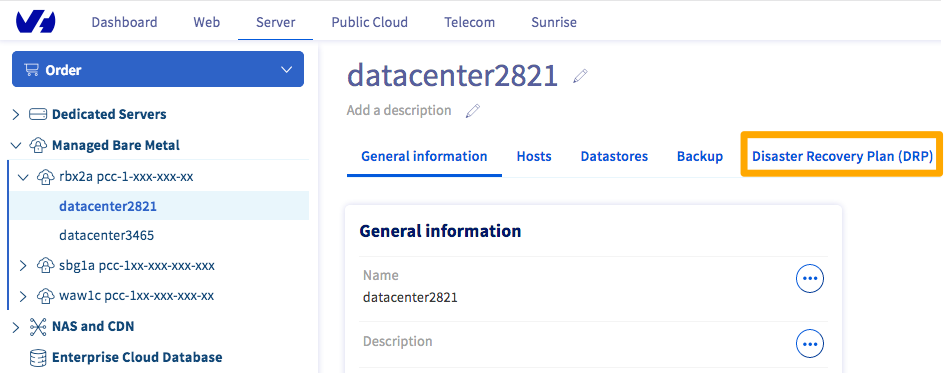

1.ª etapa: Ativar a função Zerto no sentido Cliente > OVHcloud

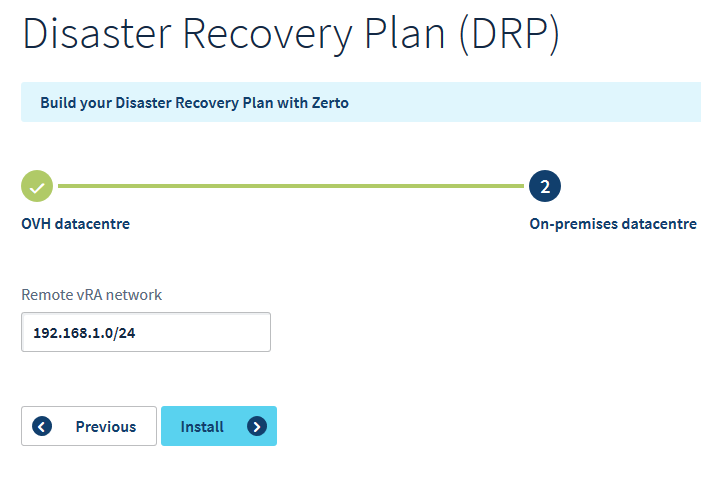

A ativação realiza-se de forma muito simples a partir da Área de Cliente OVHcloud. Comece por selecionar o datacenter associado à Managed Bare Metal e clique no separador Plano de Recuperação de Desastres (DRP).

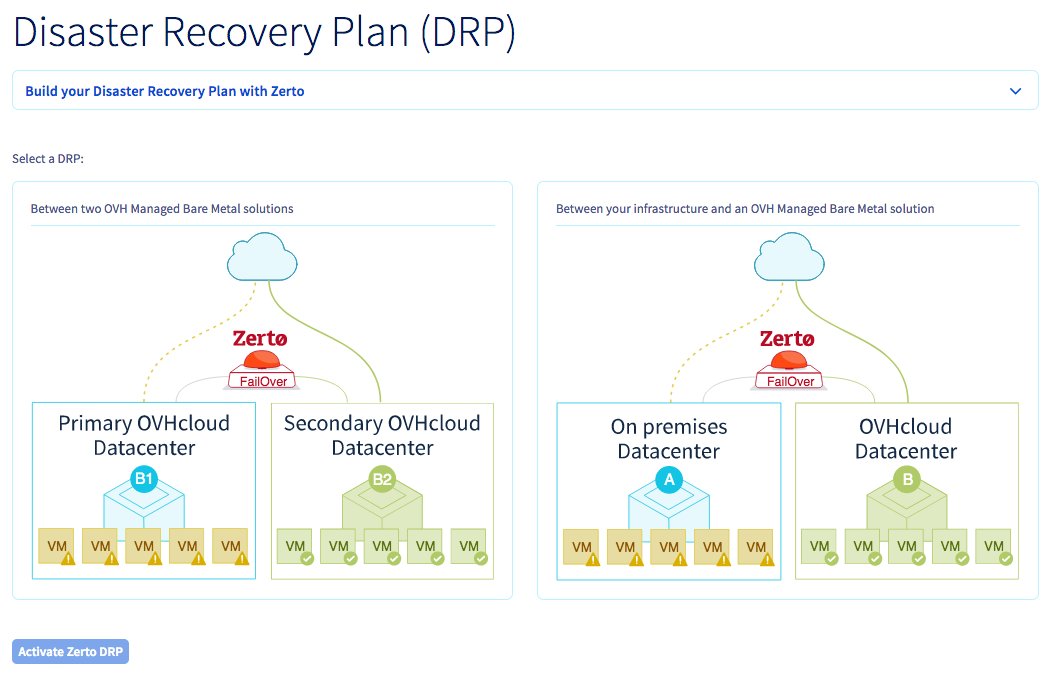

Escolha a opção Entre a sua infraestrutura e uma Managed Bare Metal OVH e, a seguir, clique em Ativar Zerto DRP.

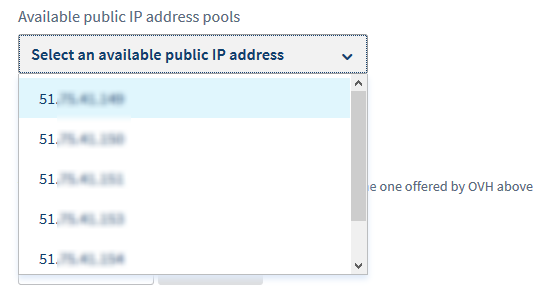

Selecione um endereço público disponível no intervalo sugerido.

De seguida introduza a rede desejada para a implementação da ZVM.

Então, clique em Instalar.

2.ª etapa: Ativar o serviço IPSec

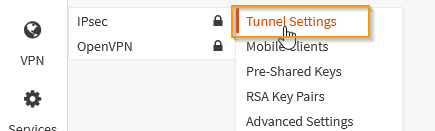

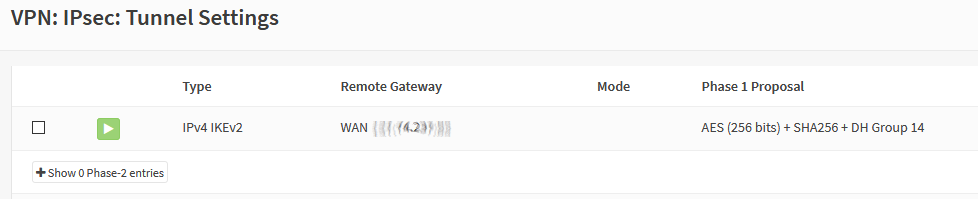

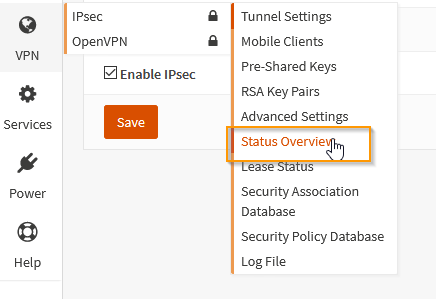

A partir da consola OPNSense, aceda ao menu VPN à esquerda. Na rubrica IPSec, selecione Tunnel Setting.

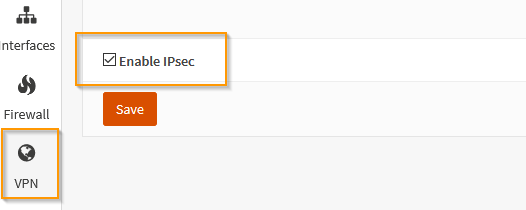

Assinale a opção Enable IPSec.

Guarde clicando em Save.

3.ª etapa: Configurar o túnel IPSec

A configuração do túnel é feita segundo dois grupos de parâmetros, chamados Fase 1 e Fase 2.

3.1. Adicionar a Fase 1

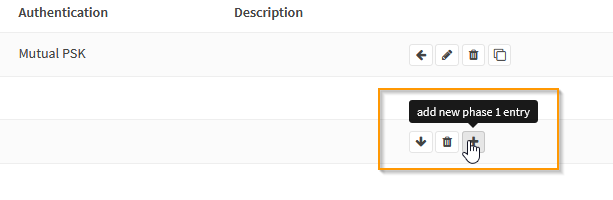

No menu VPN, na rubrica Tunnel Setting, clique no sinal + à direita do ecrã.

3.1.1. Fase 1: introdução de informações gerais

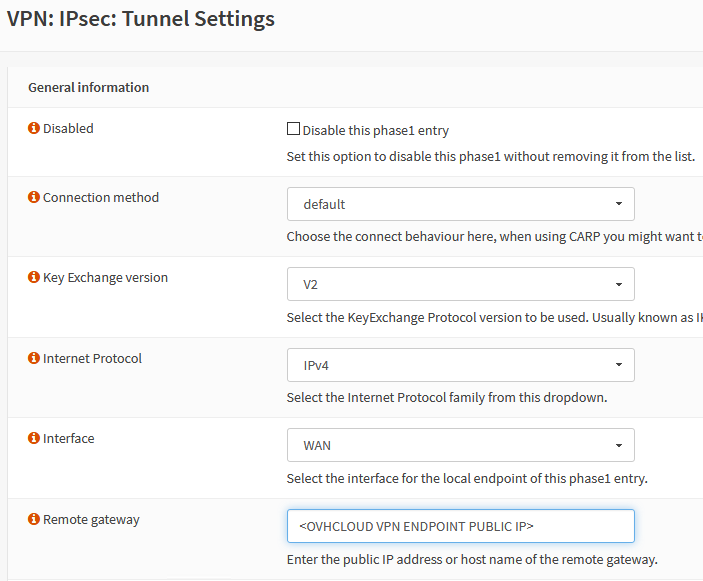

Pode conservar os valores predefinidos:

- Método de conexão: Default

- Protocolo de troca de chaves: V2

- Protocolo Internet: IPv4

- Interface: WAN

No entanto, é indispensável que informe o IP do ponto de conexão IPSec da OVHcloud, no campo Remote gateway.

3.1.2. Fase 1: autenticação

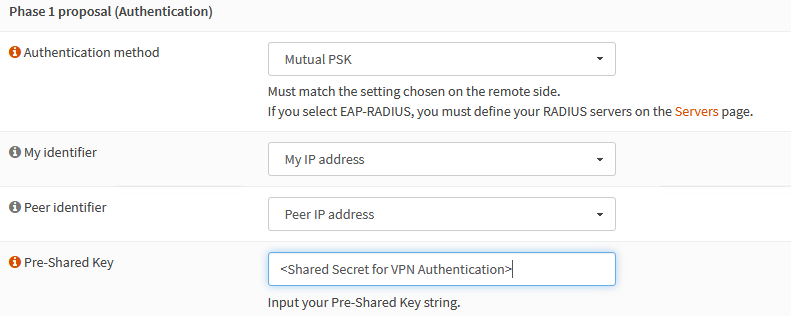

Mais uma vez, pode conservar os parâmetros predefinidos. Deve apenas introduzir a palavra-passe partilhada no campo Pre-Shared Key.

3.1.3. Fase 1: escolha dos algoritmos de encriptação

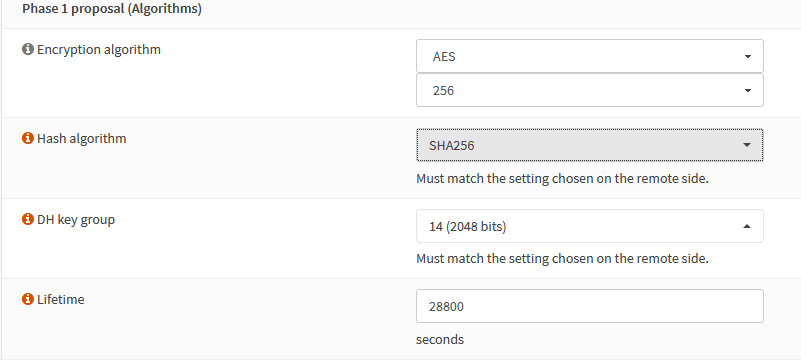

Os valores suportados dos parâmetros são os seguintes:

- Algoritmo de encriptação: AES 256 bits

- Algoritmo de função hash: SHA256

- Grupo de chaves Diffie-Hellman: 14 (2048 bits)

- Tempo de vida: 28 800 segundos

Os parâmetros avançados podem conservar os valores predefinidos. Clique em Save e, a seguir, em Aplicar as alterações.

A Fase 1 passa a estar disponível na interface.

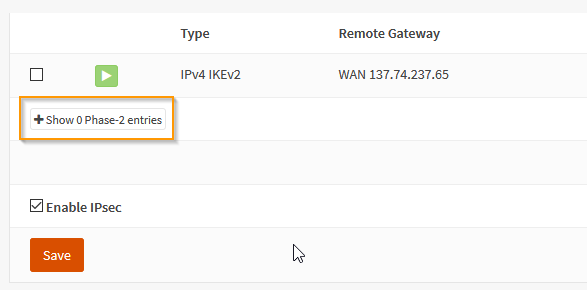

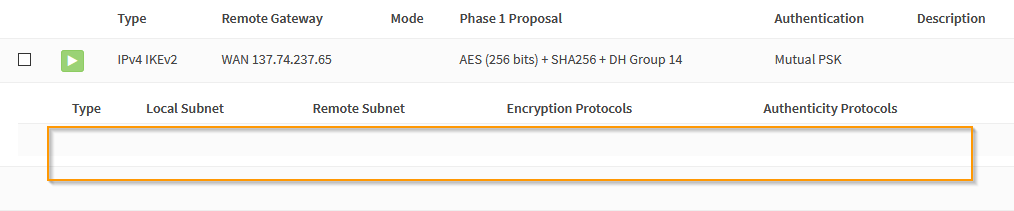

3.2. Adicionar a Fase 2

Clique no botão Exibir as entradas Fase 2.

Como não se encontra nenhuma Fase 2 disponível, é necessário adicionar uma:

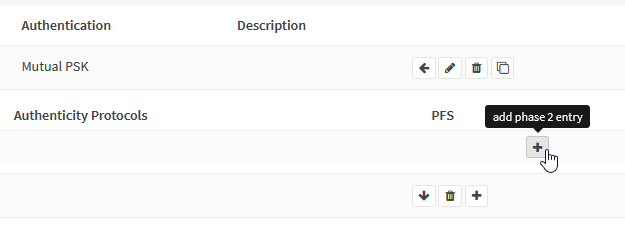

Clique no botão +.

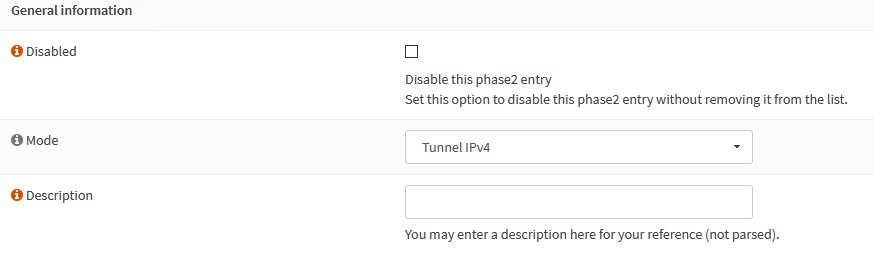

3.2.1. Fase 2: Informações gerais

Verifique se o modo se encontra em «Túnel IPv4».

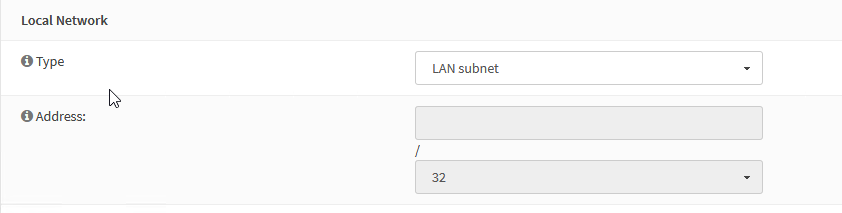

3.2.2. Fase 2: Rede local

O tipo de rede local selecionado deve ser «Sub-rede local».

3.2.3. Fase 2: Rede remota

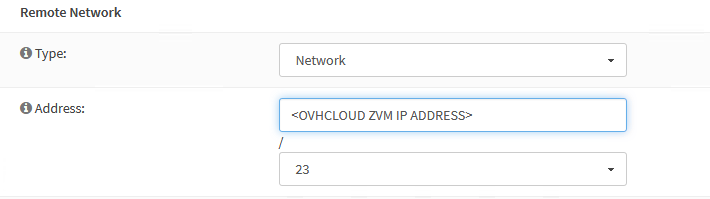

Neste ponto, é preciso introduzir o plano de endereçamento da rede em que se encontra a ZVM OVHcloud.

A rede deverá ser /23 (512 endereços IP).

Tenha cuidado: se cometer algum erro neste passo, a VPN não vai funcionar.

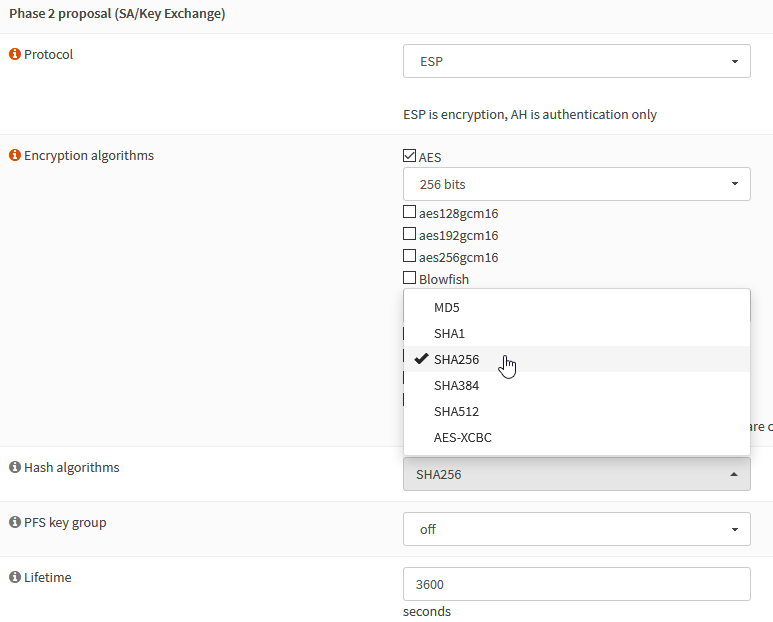

3.2.4. Fase 2: Trocas de chaves

Os parâmetros suportados são:

- Protocolo: ESP

- Algoritmo de encriptação: AES 256 bits

- Algoritmos de função hash: SHA256

- PFS: Off

Não é necessário alterar as opções avançadas. Clique em Save e, a seguir, em Aplicar as alterações.

3.3. Verificação do estado da VPN

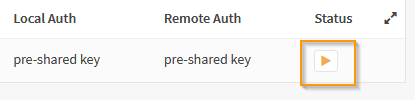

Clique no triângulo laranja à direita para iniciar a conexão.

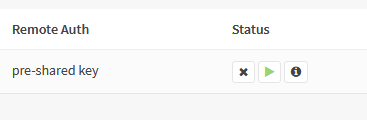

Se os parâmetros estiverem corretos, o túnel é estabelecido. Surgem então dois ícones novos:

- Desativar o túnel

- Obter informações sobre o estado do túnel

Clique no ícone de informações.

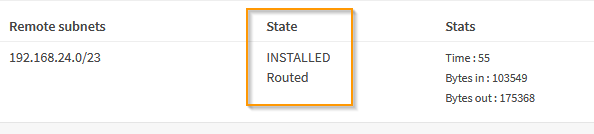

O túnel passa a estar operacional. Não se esqueça de adicionar, se necessário, uma rota na ZVM local para a rede da ZVM OVHcloud.

Em caso de problemas:

Se o túnel não se estabelecer, verifique a correção dos parâmetros seguintes:

- a chave partilhada;

- o IP do ponto de conexão remoto;

- o intervalo de IPs da rede remota.

Verifique também se o tráfego entre os dois extremos da VPN está a ser bloqueado por uma firewall.

Pode igualmente consultar o ficheiro de registo IPSec em /var/log/ipsec.log.

4.ª etapa: Configuração da firewall

O emparelhamento da infraestrutura do cliente com a da OVHcloud requer a autorização do tráfego entre:

- a porta 9071 e as ZVM;

- as portas 4007/4008 e as vRA.

4.1. Abertura de portas em ZVM

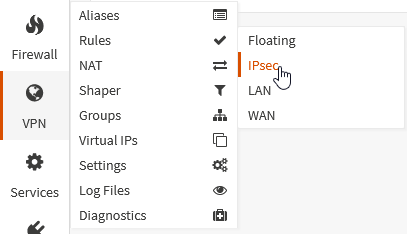

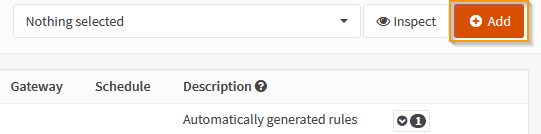

Aceda ao menu Firewall, secção Rules, e selecione IPSec.

Clique em Add para criar uma nova regra.

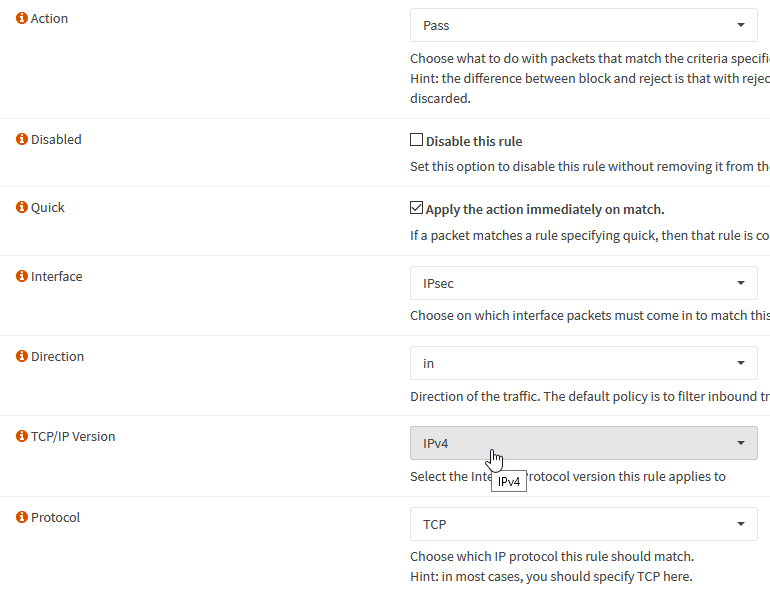

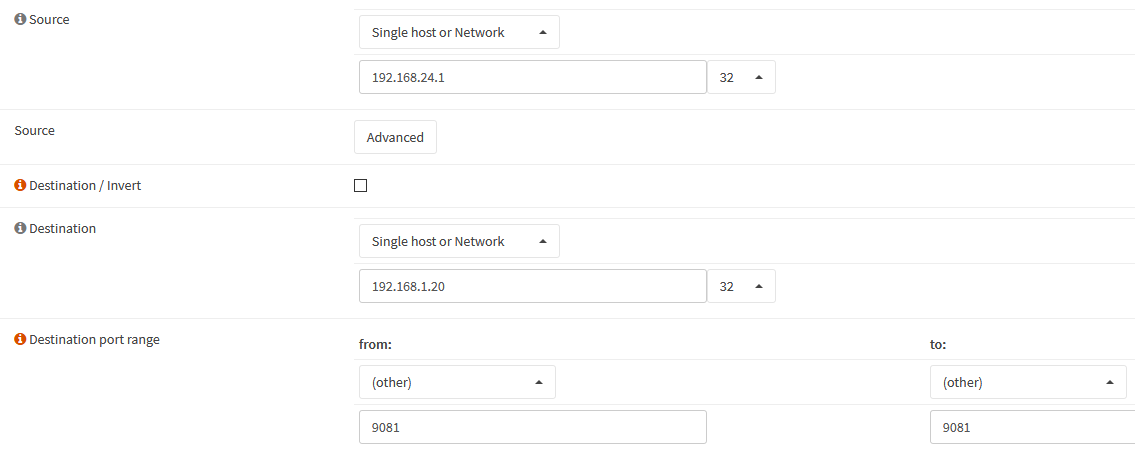

Esta regra comporta os parâmetros seguintes:

- Ação: «Pass» (Autorizar o tráfego)

- Interface: «IPSec» (O tráfego de entrada a autorizar provém da VPN)

- Protocolo: «TCP»

As secções Source e Destination são do tipo «Single host or Network» e fazem referência, respetivamente, aos endereços IP da ZVM OVHcloud para a ZVM do cliente.

A porta TCP de destino autorizada é a 9071.

Guarde a regra e aplique-a.

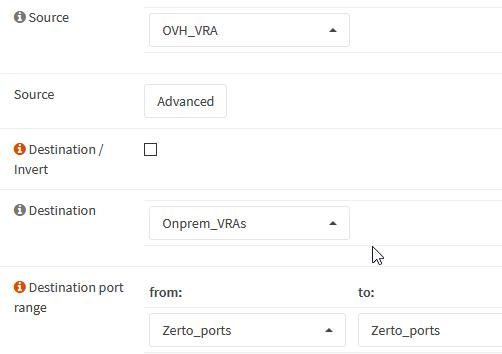

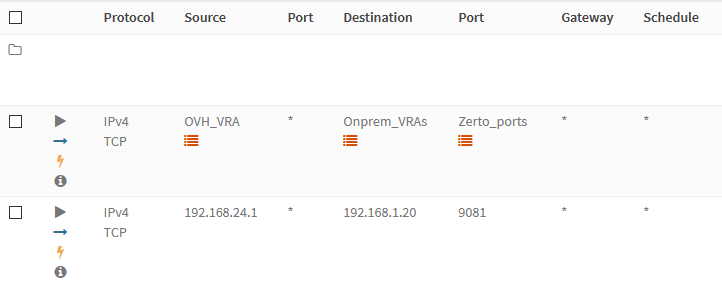

4.2. Abertura de portas em vRA

A abertura de portas em vRA é um pouco mais complexa, visto que há tantas vRA quanto ESXi, tanto do lado do cliente quanto do lado da OVHcloud.

Todas elas devem poder comunicar-se pelas portas TCP 4007 e 4008.

Para simplificar este tipo de situações, a OPNSense disponibiliza os alias. Um alias é um grupo de objetos (endereços IP, redes, URL, etc.) que pode ser utilizado na definição de regras de uma firewall.

Neste caso, vamos precisar de 3 alias:

- um para os endereços IP das vRA do lado do cliente;

- um para os endereços IP das vRA do lado da OVHcloud;

- um para as portas a autorizar.

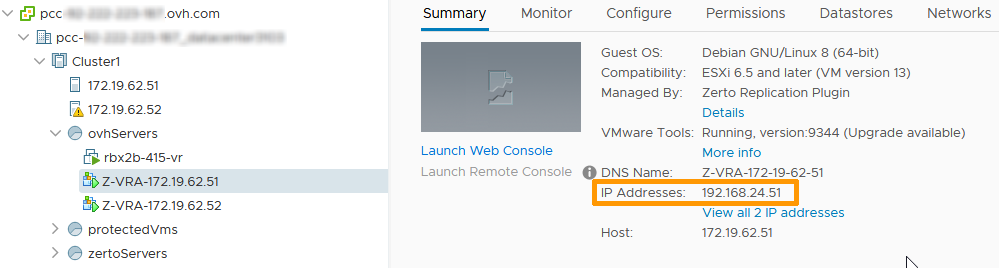

O IP das vRA do lado da OVHcloud pode ser consultado na interface vSphere da Managed Bare Metal de destino:

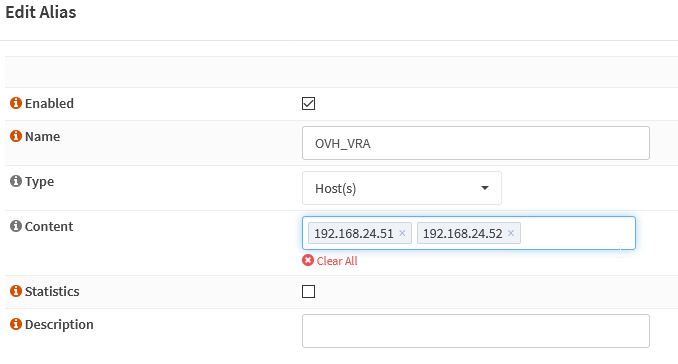

Crie o alias OVH_VRA para os vRA do lado da OVHcloud:

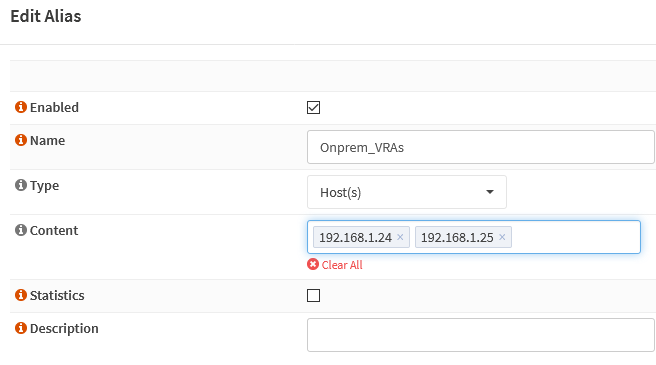

Da mesma forma, é preciso criar um alias para as máquinas do lado do cliente:

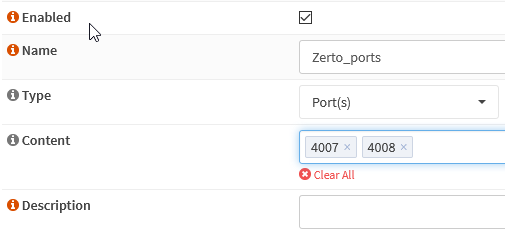

Já só resta criar o alias para as portas:

Agora dispõe de todos os elementos para criar as regras de firewall a fim de autorizar o tráfego proveniente da OVHcloud em direção à plataforma do cliente. O procedimento é o mesmo; basta utilizar os alias na configuração:

Neste ponto, a conexão VPN está operacional e protegida.

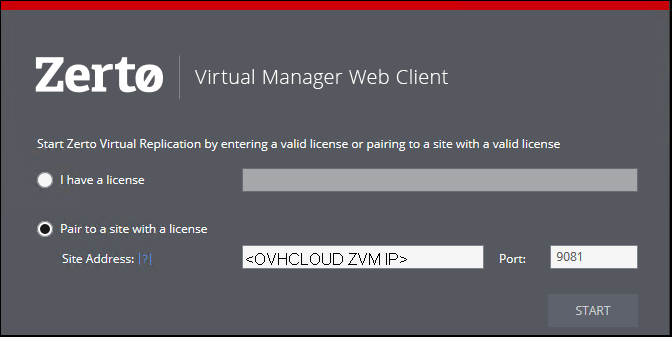

5.ª etapa: Emparelhamento das ZVM

Depois de a ZVM se encontrar instalada na infraestrutura do cliente, já pode aceder à interface Zerto.

Aparecerá a seguinte janela:

Escolha a opção Pair to a site with a licence e introduza o endereço IP da ZVM do lado da OVHcloud; de seguida, clique em Start.

No painel de controlo, encontrará uma mensagem a indicar que o emparelhamento está em curso.

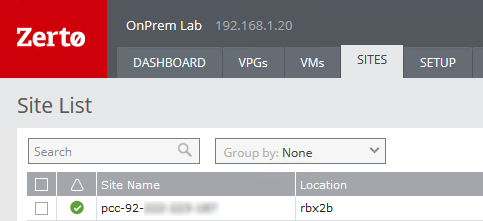

Se a operação for concluída com sucesso, receberá a seguinte mensagem:

Verifique se o nome da sua Managed Bare Metal OVHcloud aparece no separador Sites.

Neste ponto, a solução Zerto encontra-se operacional, pelo que pode criar os seus grupos de proteção virtuais (VPG).

Diagnóstico:

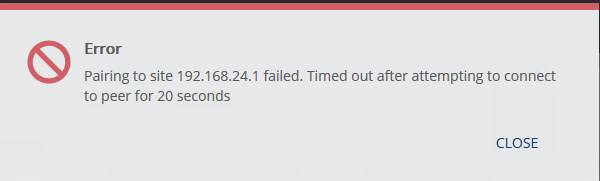

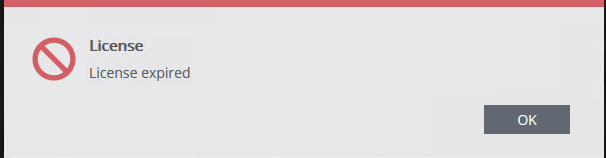

Se for impossível estabelecer a comunicação entre as ZVM (nomeadamente em caso de omissão ao nível das regras da firewall), receberá a seguinte mensagem:

De seguida, será conduzido ao ecrã de conexão da ZVM através desta mensagem de erro:

A causa mais provável é que a ZVM OVHcloud não consegue comunicar com a ZVM cliente pela porta TCP 9071. É necessário que se estabeleça a conexão.

Quer saber mais?

Fale com a nossa comunidade de utilizadores em https://community.ovh.com/en/.