Como gerir Intel SGX num servidor dedicado

Informações sobre a tradução

Esta tradução foi automaticamente gerada pelo nosso parceiro SYSTRAN. Em certos casos, poderão ocorrer formulações imprecisas, como por exemplo nomes de botões ou detalhes técnicos. Recomendamos que consulte a versão inglesa ou francesa do manual, caso tenha alguma dúvida. Se nos quiser ajudar a melhorar esta tradução, clique em "Contribuir" nesta página.

Objetivo

A ativação das Intel Software Guard Extensions (SGX) no seu servidor permite executar aplicações compatíveis com SGX. As Intel SGX fornecem funcionalidades avançadas de encriptação de segurança de hardware e memória RAM, para isolar partes específicas de código e dados para cada aplicação.

Este guia explica como ativar a funcionalidade SGX, através do área de cliente OVHcloud ou através da API OVHcloud.

Requisitos

- Acesso à API OVHcloud (opcional)

- Ter um servidor dedicado compatível com a opção SGX no seu conta OVHcloud

- Dispor das credenciais recebidas por e-mail após a instalação

- Ubuntu 24.04 ou equivalente está instalado no servidor

Acesso à Área de Cliente OVHcloud

- Ligação direta: Servidores dedicados

- Caminho de navegação:

Bare Metal Cloud>Servidores dedicados> Selecione o seu servidor

Instruções

Ativar SGX

A ativação do SGX é possível a partir do área de cliente OVHcloud, da API OVHcloud ou do BIOS do seu servidor.

1 - Conexão ao área de cliente OVHcloud

Selecione o servidor no qual pretende ativar o SGX.

2 - Ativar SGX

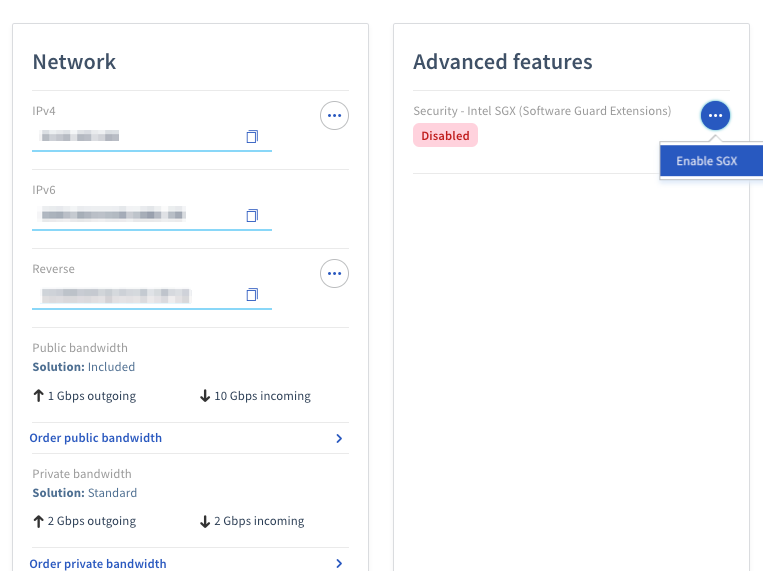

A partir do separador Informações gerais, no quadro Funcionalidades de nível avançado, clique em ... ao lado da menção Segurança - Intel SGX (Software Guard Extensions) e selecione Ativar SGX no menu suspenso.

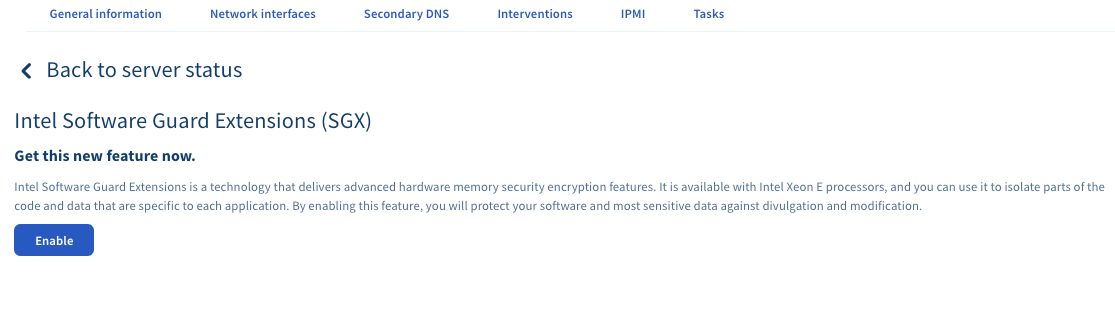

Na tela seguinte, clique no botão Ativar.

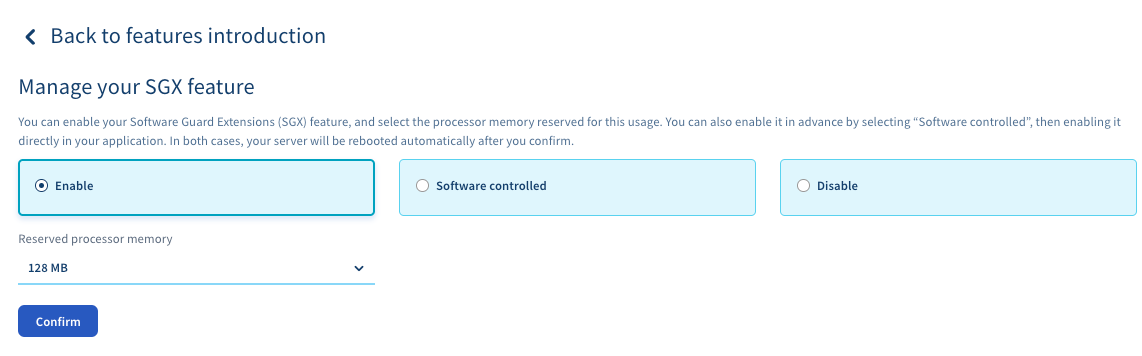

Pode escolher ativar o SGX com uma quantidade específica de memória reservada ou permitindo que a sua aplicação reserve automaticamente a memória de que necessita. Após a sua escolha, clique em Confirmar.

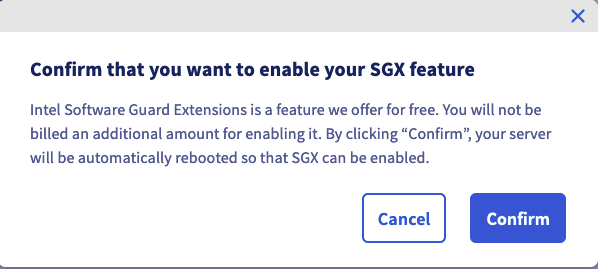

Uma janela de confirmação aparecerá. Confirme que compreendeu que a ativação da tecnologia Intel SGX provocará um reinício do seu servidor.

Isto provocará um ou mais reinícios do seu servidor, dependendo do seu modelo.

1 - Conexão à consola API

Na página das API OVHcloud:

- Clique em

Authenticationno canto superior esquerdo. - Clique depois em

Login with OVHcloud SSO. - Introduza as suas credenciais OVHcloud.

- Clique no botão

Authorizepara autorizar as chamadas às APIs a partir deste site.

2 - Ativar SGX

Obtenha o nome do seu servidor na lista devolvida pela seguinte chamada:

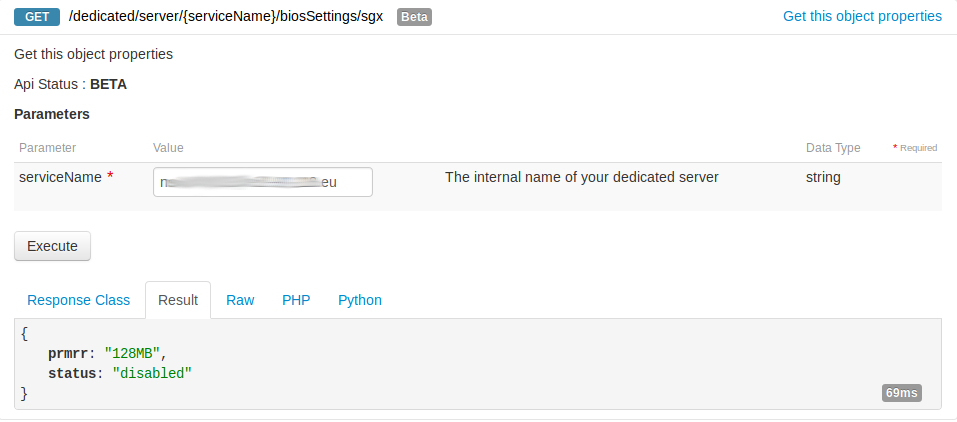

Verifique se o seu serviço dispõe da opção SGX utilizando este chamada:

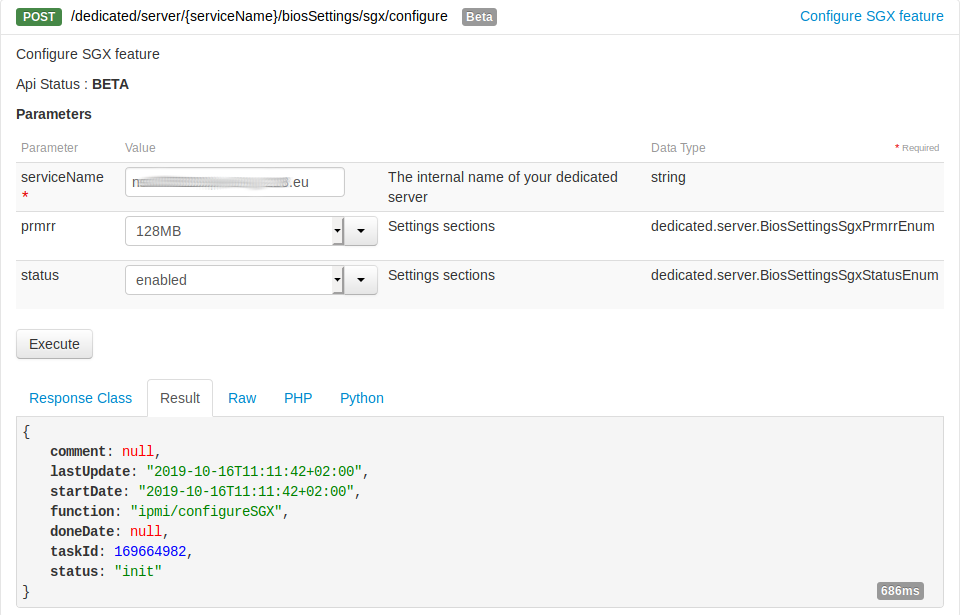

Ative o SGX utilizando o nome do servidor:

Isto provocará um ou mais reinícios do seu servidor, dependendo do seu modelo.

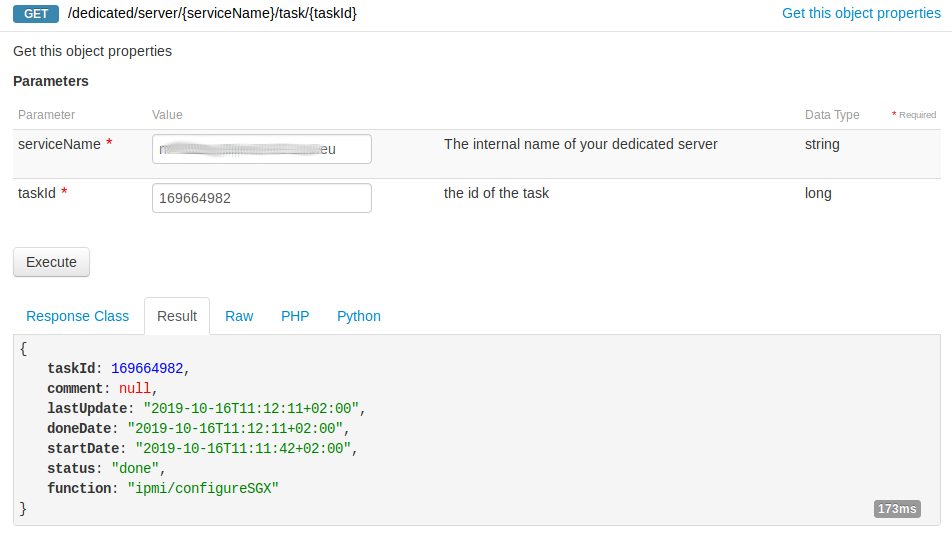

Verifique o progresso da tarefa de configuração chamando este ponto final com o taskId devolvido pela chamada anterior:

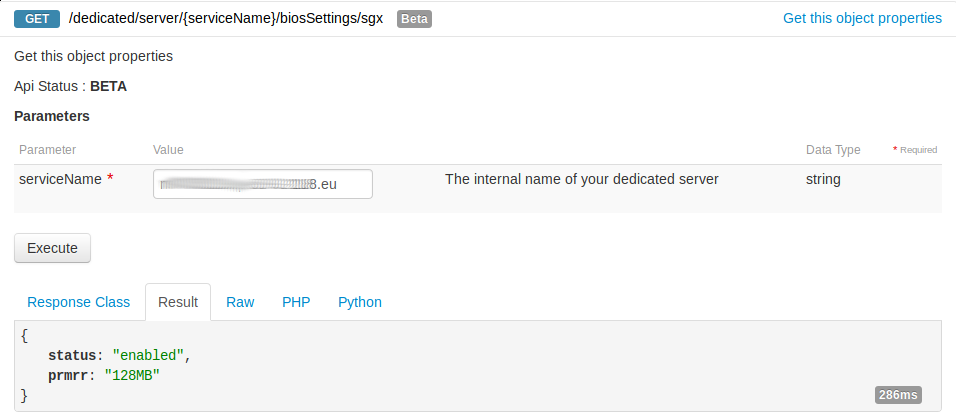

Pode verificar que o estado está ativado:

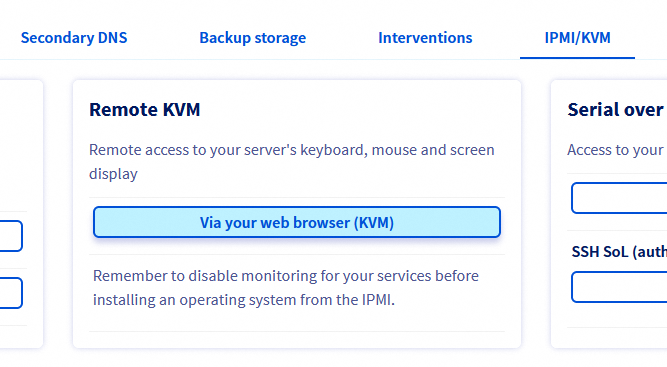

1 - Iniciar uma sessão Remote KVM

Selecione o servidor no qual pretende ativar o SGX.

A partir do separador IPMI / KMV, inicie uma sessão Remote KVM:

2 - Ativar SGX

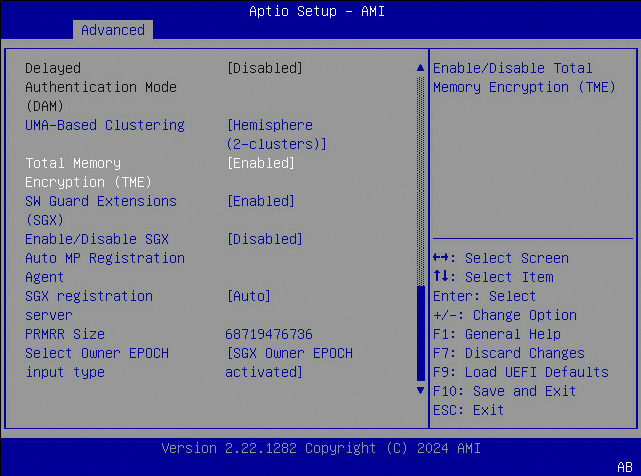

Em seguida, a partir do KVM, inicie um reinício do servidor e entre no BIOS (normalmente premindo a tecla DEL ou F2).

No BIOS, dirija-se à parte Advanced > Processor Configuration.

Ative as Opções TME e SGX e configure o tamanho PRMRR desejado:

Guarde as alterações premindo a tecla F10. Uma janela de confirmação aparecerá, confirme com a opção Yes.

O seu servidor reiniciará depois no seu sistema operativo.

Instalar a pilha de software SGX

Use os seguintes comandos para instalar o SDK da Intel para poder desenvolver e executar aplicações SGX.

Primeiro, instale algumas dependências:

Em seguida, descarregue o código fonte e prepare os submódulos e os binários prontos a usar:

Construa e instale o SDK SGX:

Testar a aplicação de exemplo no modo simulador

Para construir e executar o código de exemplo LocalAttestation no modo simulador:

Construir e instalar o PSW Intel SGX

O software Intel SGX Platform Software (PSW) fornece bibliotecas de software que permitem executar aplicações SGX no modo hardware. Para criar o repositório Debian local que aloja os pacotes, execute os seguintes comandos:

Crie o seguinte ficheiro para adicionar o repositório local de pacotes Debian ao sistema de configuração dos repositórios:

Em seguida, instale os seguintes pacotes:

Testar a aplicação de exemplo no modo hardware (opcional)

Para construir e executar o código de exemplo LocalAttestation no modo hardware:

Quer saber mais?

Para ir mais longe (desenvolver a sua própria aplicação, inscrever-se na atestado remoto, etc.), aqui estão algumas recursos úteis: