Weryfikacja i blokowanie podatności L1TF

Wprowadzenie

W związku z informacją o istnieniu podatności L1TF (“L1 Terminal Fault” lub “Foreshadow”), opublikowane zostały różne procedury i udostępnione łatki mające na celu zminimalizowanie ryzyka.

Przewodnik wyjaśnia, jak zablokować podatność L1TF.

Wymagania początkowe

- Utworzony użytkownik z uprawnieniami do logowania do vSphere

- Używanie opcji Hyper-Threading w wirtualnych maszynach

W praktyce

Przypomnienie:

| Wariant | podatność | usunięta za pomocą łatki? |

|---|---|---|

| Wariant 1: L1 Terminal Fault - VMM (CVE-2018-3646) | TAK | NIE (ale zneutralizowana) |

| Wariant 2: L1 Terminal Fault - OS (CVE-2018-3620) | NIE | |

| Wariant 3: L1 Terminal Fault - SGX (CVE-2018-3615) | NIE |

L1 Terminal Fault - OS (CVE-2018-3620) nie ma negatywnego wpływu na hiperwizory VMware i wymaga lokalnego dostępu do vCenter/VCSA.

L1 Terminal Fault - SGX (CVE-2018-3615) nie ma negatywnego wpływu na hiperwizory VMware: https://kb.vmware.com/s/article/54913.

Jeśli chodzi o ofertę Private Cloud, jedynie pakiety SDDC są zagrożone tą podatnością.

Więcej informacji o tej luce znajdziesz w naszym artykule na blogu.

Proces mitygacji zagrożenia

Pamiętaj, że luka nie zostaje usunięta za pomocą opisanych poniżej operacji.

Operacje umożliwiają jedynie wyłączenie opcji Hyper-Threading na Twoich hostach ESXi. Ponieważ jednak podatność L1TF potrzebuje do działania opcji Hyper-Threading, jej wyłączenie chroni Twoją infrastrukturę przed wykorzystaniem podatności.

Proces neutralizacji jest opisany w bazie wiedzy VMware : https://kb.vmware.com/s/article/55806.

Procedura dzieli się na trzy różne fazy.

Etap 1: aktualizacja

Aktualizacja vCenter jest wykonywana przez OVHcloud, jednak łatkę hostów ESXi instaluje samodzielnie użytkownik. Jest ona dostępna w menedżerze aktualizacji.

Listę łatek dla hostów ESXi znajdziesz w tym dokumencie.

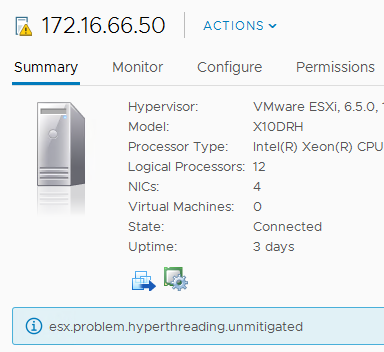

Po aktualizacji hostów w podsumowaniu hosta pojawi się następujący alert:

Etap 2: ewaluacja środowiska

W tej fazie hosty ESXi są zaktualizowane, ale poprawka nie jest jeszcze zastosowana.

Ważne, abyś był świadomy, że mogą wystąpić potencjalne problemy wymienione we wspomnianej wyżej bazie wiedzy oraz spadki wydajności opisane w tej bazie: https://kb.vmware.com/s/article/55767.

Etap 3: aktywacja

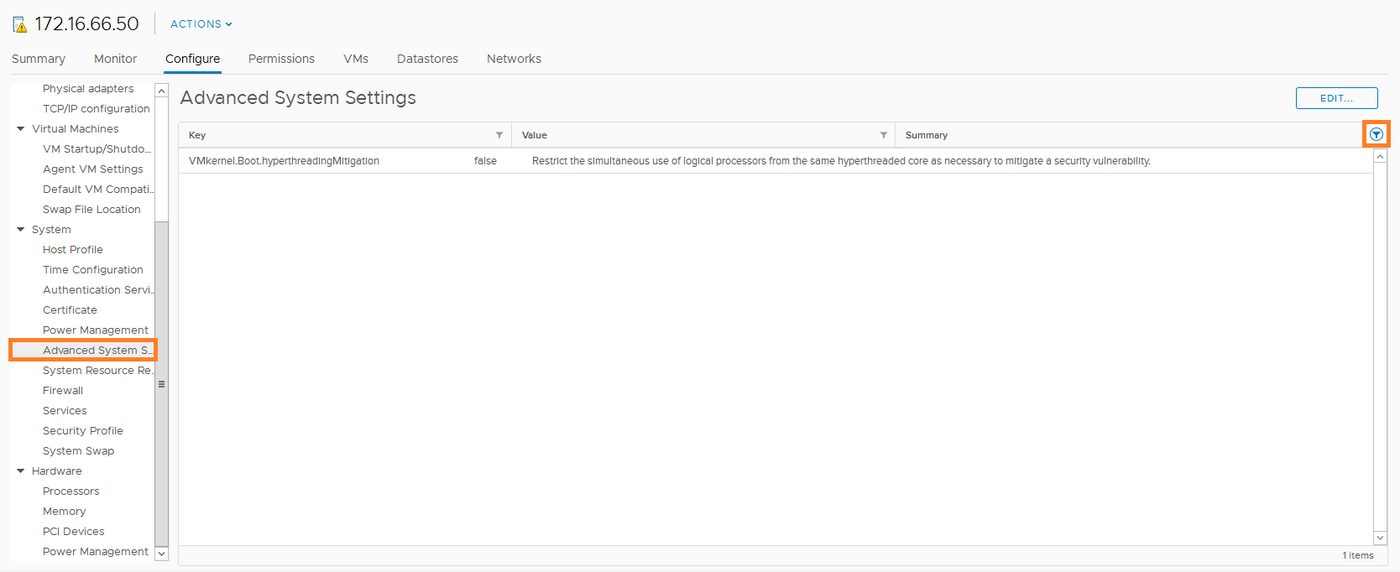

Po zapoznaniu się z poszczególnymi elementami możesz aktywować parametr umożliwiający wyłączenie Hyper-Threadingu (w zaawansowanych ustawieniach systemu).

Na górze po prawej stronie okna dostępny jest filtr.

Operację tę należy wykonać na każdym hoście.

Aby dowiedzieć się więcej, możesz przejść do etapu 3 dotyczącego rozwiązania zaprezentowanego w tej bazie wiedzy VMware.

Jeśli po przejrzeniu poszczególnych elementów nie chcesz wyłączyć Hyper-threadingu, możesz usunąć wiadomość z alertem, postępując zgodnie z instrukcjami z tej bazy wiedzy.

OVHcloud nie zaleca tego rozwiązania i nie ponosi odpowiedzialności za ryzyko podjęte przez użytkownika.

OVHcloud nie zaleca tego rozwiązania i nie ponosi odpowiedzialności za ryzyko podjęte przez użytkownika.

Sprawdź również

Przyłącz się do społeczności naszych użytkowników na stronie https://community.ovh.com/en/.