Zabezpieczenie infrastruktury OVHcloud za pomocą Stormshield Network Security

Informacje o tłumaczeniu

Tłumaczenie zostało wygenerowane automatycznie przez system naszego partnera SYSTRAN. W niektórych przypadkach mogą wystąpić nieprecyzyjne sformułowania, na przykład w tłumaczeniu nazw przycisków lub szczegółów technicznych. W przypadku jakichkolwiek wątpliwości zalecamy zapoznanie się z angielską/francuską wersją przewodnika. Jeśli chcesz przyczynić się do ulepszenia tłumaczenia, kliknij przycisk “Zgłoś propozycję modyfikacji” na tej stronie.

Wprowadzenie

W dzisiejszym, nieustannie zmieniającym się krajobrazie cyfrowym, zabezpieczenie infrastruktury chmurowej stało się priorytetem dla firm każdej wielkości. Ponieważ firmy w coraz większym stopniu polegają na rozwiązaniach chmurowych w swojej działalności, zapewnienie ochrony wrażliwych danych i zachowanie integralności sieci jest krytycznym zadaniem. Stormshield SNS EVA (Stormshield Elastic Virtual Appliance) to kompleksowe rozwiązanie bezpieczeństwa zaprojektowane w celu ochrony środowisk chmurowych przed wieloma zagrożeniami.

Niniejszy przewodnik zawiera instrukcje krok po kroku dotyczące wdrażania i konfigurowania SNS EVA w Public Cloud OVHcloud za pomocą usługi vRack i publicznego routingu IP, obejmujące kluczowe funkcje, takie jak zapory sieciowe, VPN IPSec i VPN SSL/TLS. Postępując zgodnie z naszym przewodnikiem, zwiększasz bezpieczeństwo Twojej infrastruktury Public Cloud i zapewnisz bezpieczeństwo Twoich operacji.

Ten przewodnik wyjaśnia, jak zabezpieczyć Twoją infrastrukturę OVHcloud za pomocą Stormshield Network Security wdrożonego w Public Cloud.

Ten tutorial wyjaśnia, jak korzystać z rozwiązań OVHcloud wraz z zewnętrznymi narzędziami i opisuje działania, jakie należy wykonać w konkretnym kontekście. Może być konieczne dostosowanie instrukcji do Twojego przypadku.

W przypadku trudności w stosowaniu się do tych instrukcji zalecamy skontaktowanie się z wyspecjalizowanym usługodawcą i/lub omówienie problemu z naszą społecznością. Więcej informacji zawiera sekcja Sprawdź również w tym tutorialu.

Wymagania początkowe

- Jeden projekt Public Cloud na Twoim koncie OVHcloud.

- użytkownik OpenStack (opcjonalnie).

- Podstawowa znajomość sieci.

- Konto Stormshield utworzone w witrynie Stormshield.

- Upewnić się, że vRack jest włączony i skonfigurowany w taki sposób, aby umożliwić bezpieczną komunikację między komponentami infrastruktury.

- Blok adresów Additional IP (/29) umożliwiający failover i konfigurację wysokiej dostępności.

- Licencja Stormshield Elastic Virtual Appliance BYOL (Bring Your Own Licence) uzyskana od zewnętrznych partnerów lub resellerów, którą należy dostarczyć podczas instalacji i konfiguracji.

Dostęp do Panelu klienta OVHcloud

- Link bezpośredni: Public Cloud Projects

- Ścieżka nawigacji:

Public Cloud> Wybierz projekt

W praktyce

Oprócz instalacji i konfiguracji Stormshield Network Security, ten tutorial prezentuje różne przypadki użycia w zależności od Twoich potrzeb:

- Instalacja i konfiguracja Stormshield Network Security w Twoim środowisku Public Cloud

- Przykład zastosowania 1: skonfiguruj Stormshield Network Security do użycia jako brama

- Przykład zastosowania 2: konfiguracja NAT (Network Address Translation) w celu uzyskania dostępu do prywatnej usługi HTTP z zewnątrz

- Przykład zastosowania 3: tunel IPsec (site-to-site)

- Przykład zastosowania 4: VPN SSL/TLS (klient-strona)

Instalacja i konfiguracja Stormshield Network Security w Twoim środowisku Public Cloud

W tym tutorialu instalacja i konfiguracja Stormshield SNS EVA odbywa się głównie za pomocą wiersza poleceń. Otwórz terminal, aby wykonać instrukcje.

Pamiętaj, że wszystkie sekcje dotyczące "Wysokiej dostępności" lub "Stormshield-2" są opcjonalne, podobnie jak korzystanie z sieci vRack z Additional IP. Zostały one dołączone, aby pokazać, jak skonfigurować system z dwoma instancjami w trybie aktywnym/pasywnym, aby zapewnić wysoką dostępność. W minimalnej wersji może również działać z jedną instancją, jeśli to wystarczy do Twoich potrzeb.

W tym scenariuszu wykorzystamy dwie wirtualne maszyny skonfigurowane jako urządzenie zabezpieczające, aby osiągnąć wysoką dostępność (High Availability lub HA), a także dodatkową wirtualną maszynę do administrowania urządzeniem zabezpieczającym i zarządzania nim. Konfiguracja ta gwarantuje ochronę przed awariami i ciągłą dostępność usługi. Więcej przykładów i szczegółowych wskazówek dotyczących opcji skalowalności można znaleźć w dokumentacji Stormshield.

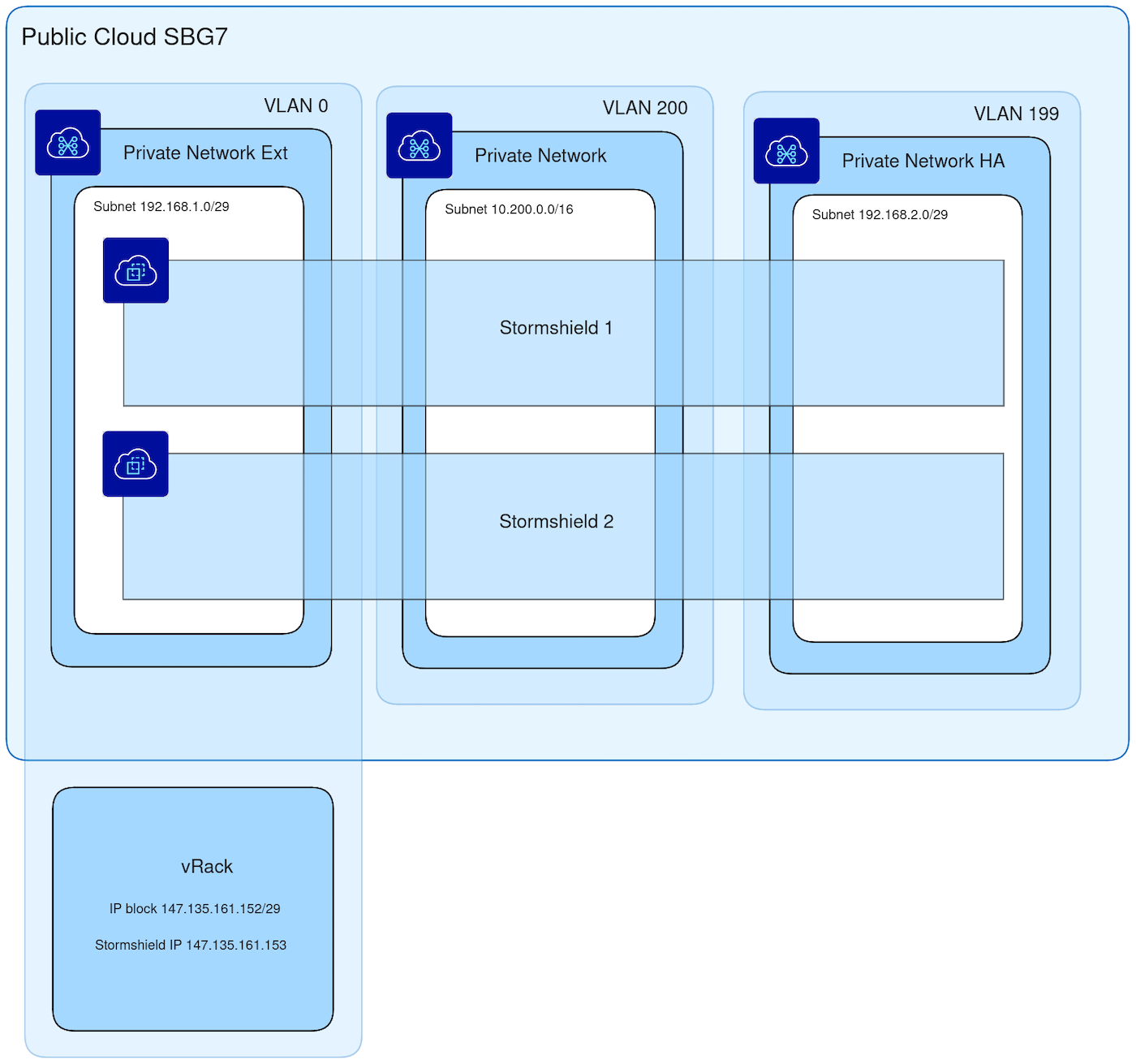

Konfiguracja usługi vRack

Na tym etapie konfigurujemy usługę vRack - prywatną sieć wirtualną dostarczaną przez OVHcloud. Funkcja vRack pozwala na połączenie kilku instancji lub serwerów w ramach środowiska Public Cloud, dzięki czemu sieć jest odizolowana, a komunikacja pozostaje bezpieczna. Po dodaniu Twojego projektu Public Cloud i bloku Additional IP do tej samej sieci vRack możesz zapewnić bezpieczną komunikację instancji SNS EVA, zachowując jednocześnie pełną kontrolę nad zarządzaniem adresami IP. Prywatna sieć vRack umożliwia również zabezpieczenie serwerów Bare Metal Cloud lub wirtualnych maszyn Private Cloud za pomocą urządzeń bezpieczeństwa wdrożonych w chmurze publicznej.

Dodaj Twój projekt Public Cloud i blok Additional IP do tej samej sieci vRack.

Przykładowo, blok IP to 147.135.161.152/29.

Używamy pierwszego adresu IP 147.135.161.153 dla pierwszej instancji SNS EVA i tymczasowo używamy drugiego adresu IP 147.135.161.154 dla drugiego SNS EVA.

Adres bramy to 147.135.161.158.

Więcej informacji zawiera przewodnik "Konfiguracja bloku IP w sieci vRack".

Poniżej przedstawiamy architekturę, którą zamierzamy wprowadzić.

Skonfiguruj sieć OpenStack

Utwórz prywatną sieć dla zewnętrznych interfejsów SNS EVA:

Utwórz prywatną sieć dla wewnętrznych interfejsów SNS EVA:

Utwórz prywatną sieć dla interfejsów SNS EVA HA (High Availability):

Wdrażanie instancji SNS EVA

Przejdź do sekcji download na oficjalnej stronie Stormshield. Zaloguj się do konta Stormshield i postępuj zgodnie z instrukcjami, aby pobrać obraz Stormshield OpenStack.

Przejdź do katalogu, do którego załadowałeś obraz SNS EVA OpenStack i zaimportujesz obraz (w tym tutorialu używamy obrazu utm-SNS-EVA-4.8.3-openstack.qcow2):

Utwórz instancje SNS EVA (w tym przykładzie nazwaliśmy je stormshield-1 i stormshield-2):

W celu zwiększenia wydajności zalecamy użycie wymienionych wersji maszyn wirtualnych dla określonych typów licencji SNS EVA:

- EVA1: B3-8 / B3-16

- EVA2: B3-16 / B3-32

- EVA3: B3-32 / B3-64

- EVA4: B3-64 / B3-128

- EVAU: B3-128 / B3-256

Konfiguracja instancji SNS EVA

W sekcji Public Cloud wybierz odpowiedni projekt. W menu po lewej stronie kliknij Instancje w zakładce Compute, następnie odnajdź Twoje dwie instancje SNS EVA.

Uzyskaj dostęp do konsoli VNC dla obu instancji SNS EVA i skonfiguruj układ klawiatury oraz hasło.

Skonfiguruj domyślną bramę w pierwszym serwerze SNS EVA za pomocą bramy bloku IP:

Skonfiguruj zewnętrzny interfejs sieciowy na pierwszym serwerze SNS EVA z pierwszym możliwym do użycia adresem IP naszego bloku IP oraz wewnętrznym interfejsem sieciowym o adresie IP 10.200.0.1:

Zastosuj nową konfigurację sieci:

Skonfiguruj drugi SNS EVA, ale z drugim adresem IP 147.135.161.154 naszego bloku IP dla interfejsu zewnętrznego zamiast 147.135.161.153.

Dodaj inną licencję do obu instancji SNS EVA, postępując zgodnie z oficjalną dokumentacją.

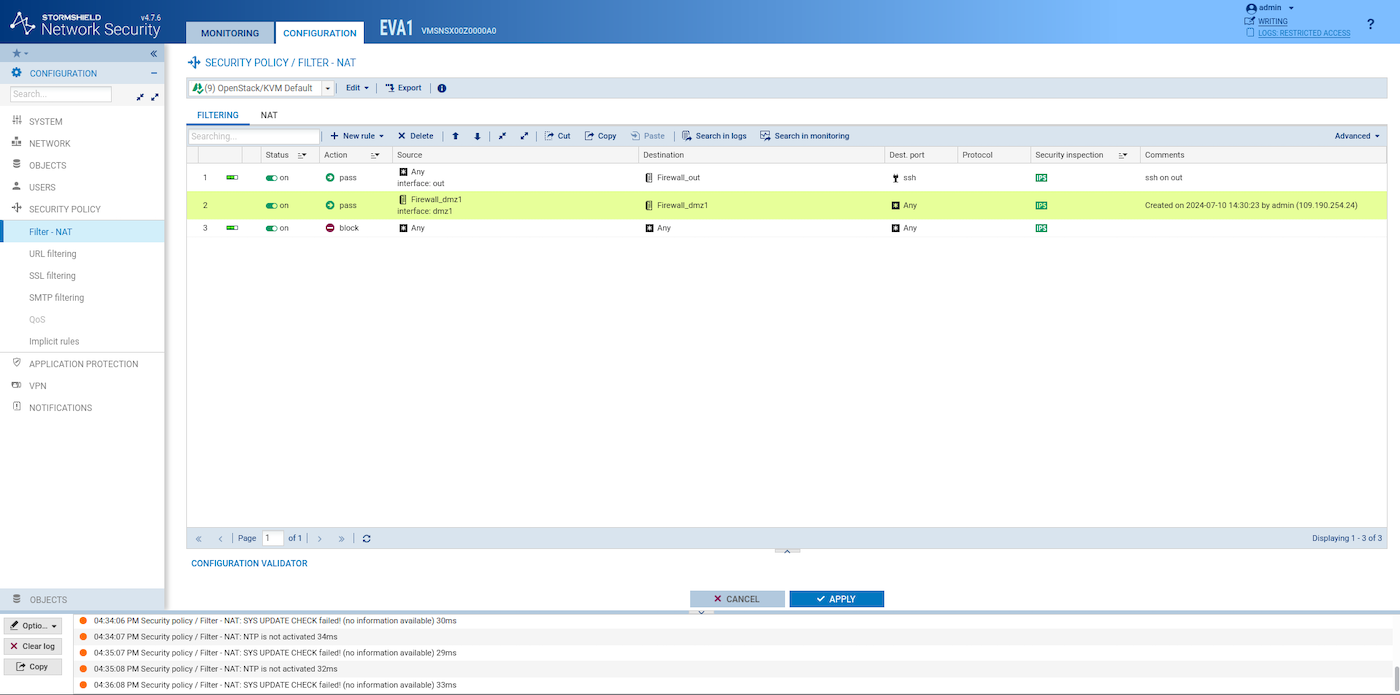

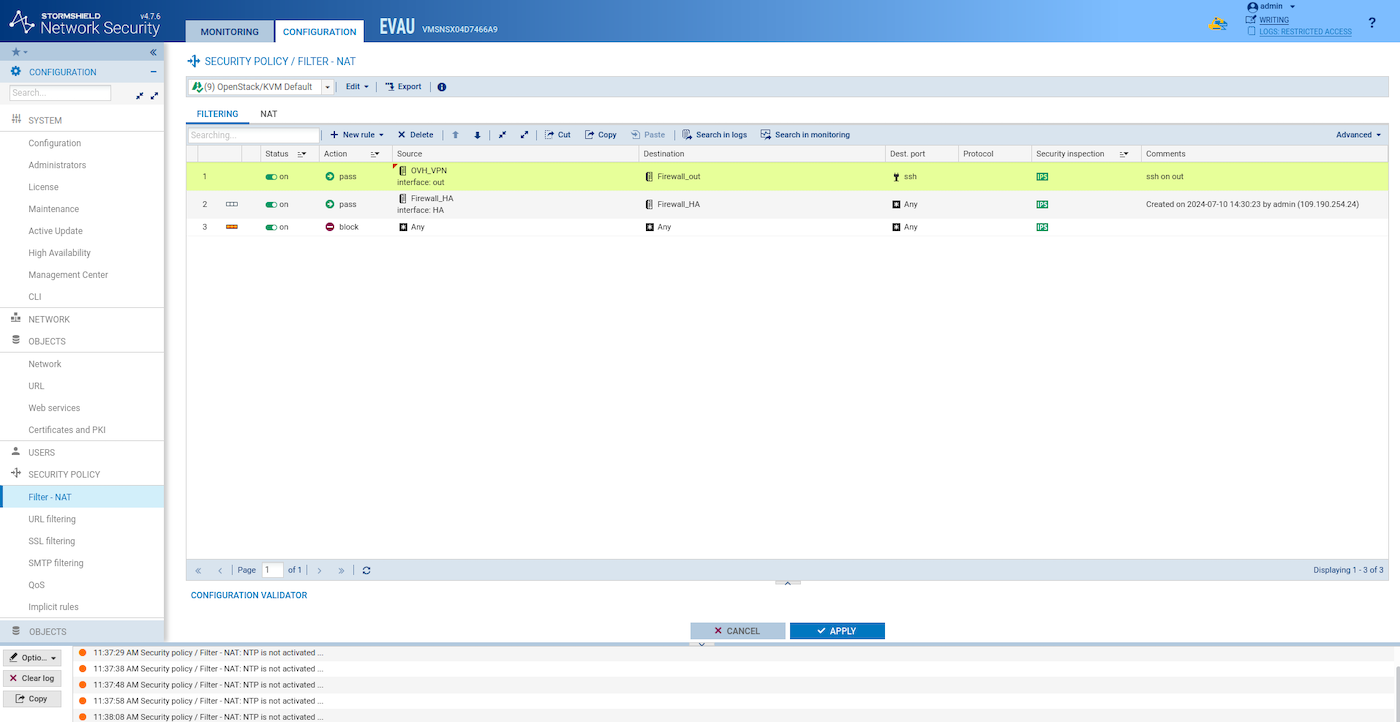

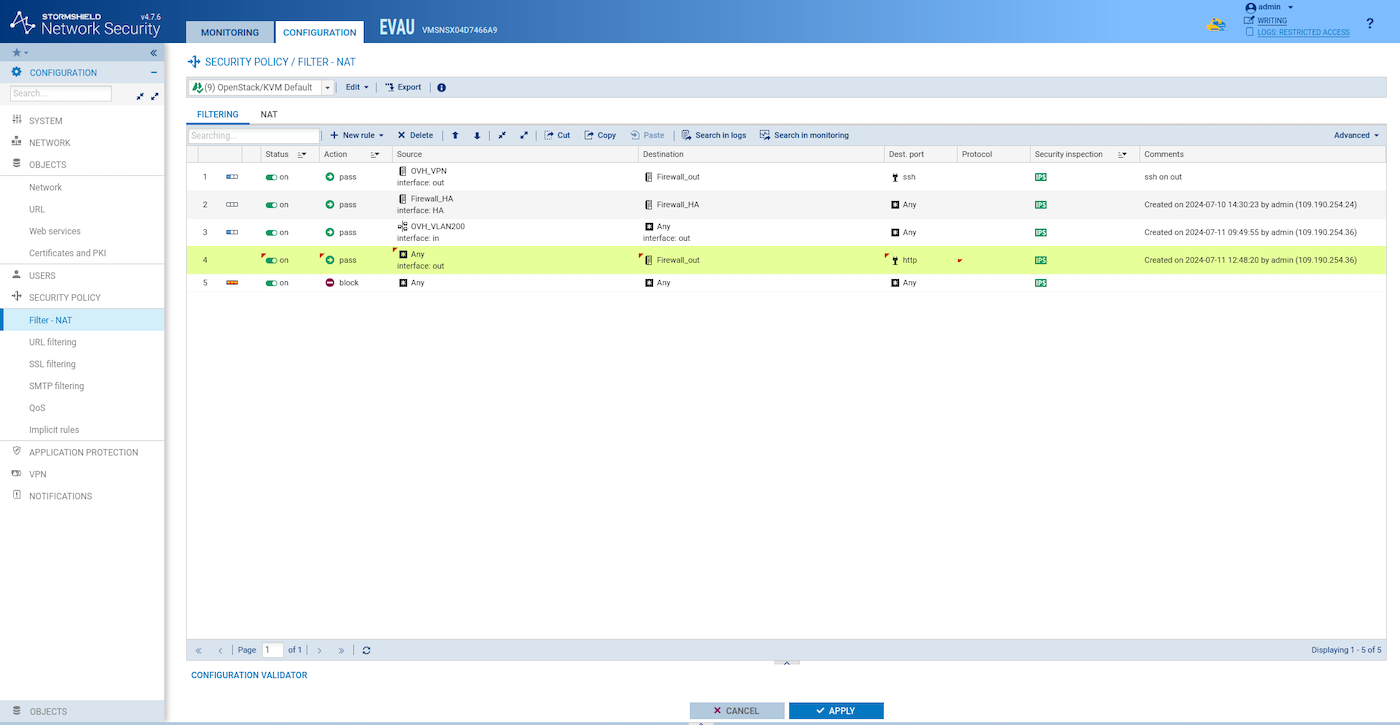

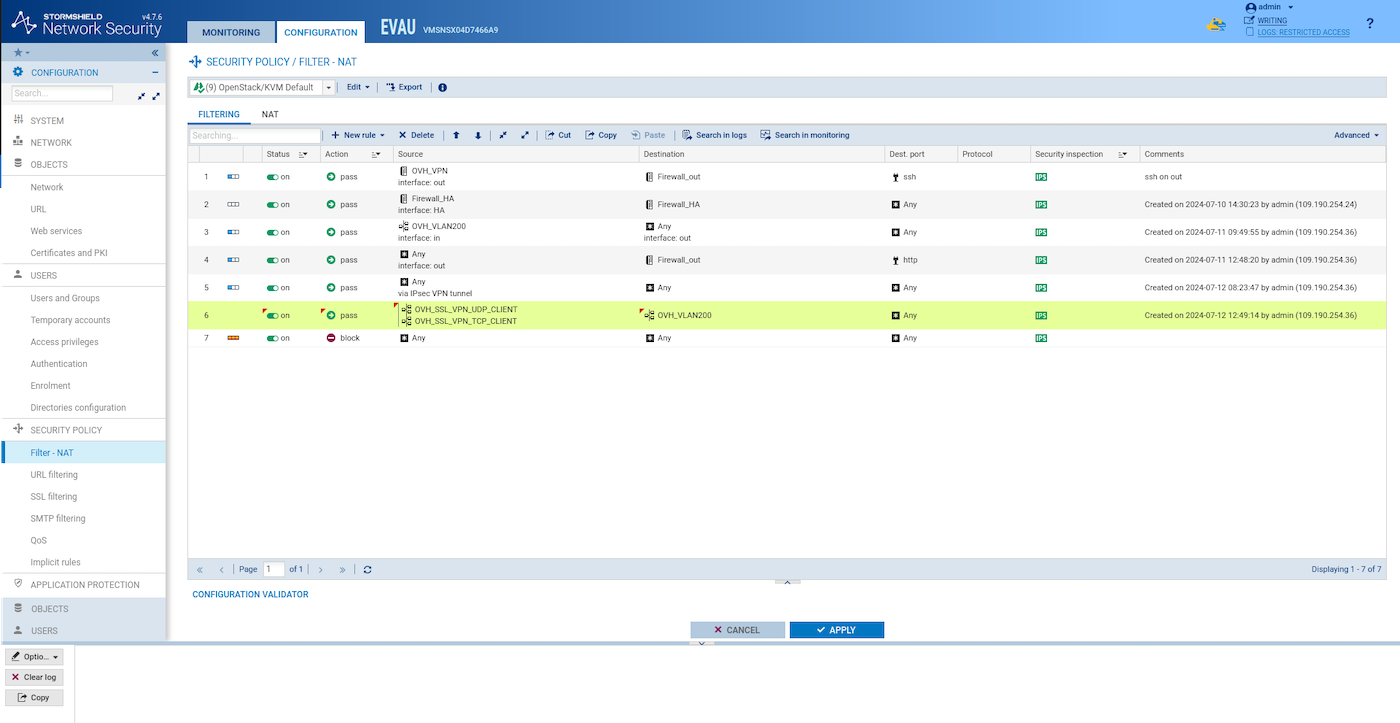

Utwórz regułę zapory podobną do tej w obu usługach SNS EVA w graficznym interfejsie sieciowym:

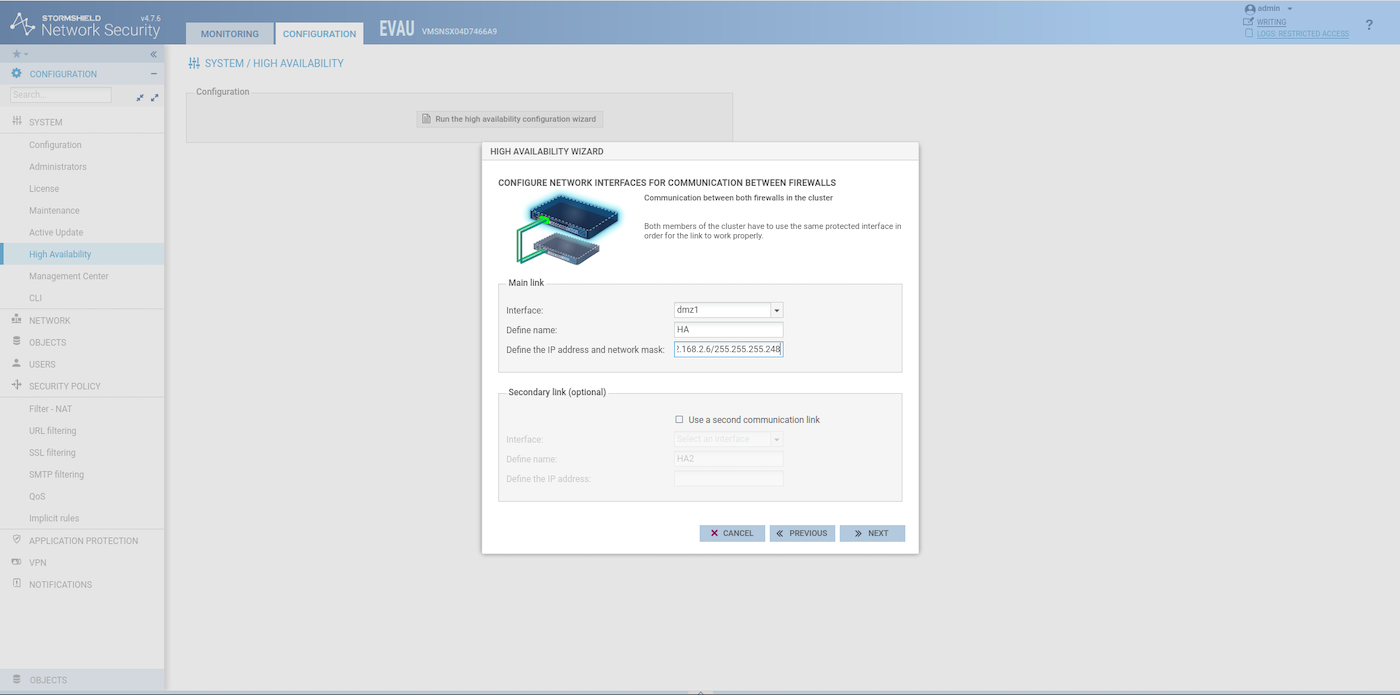

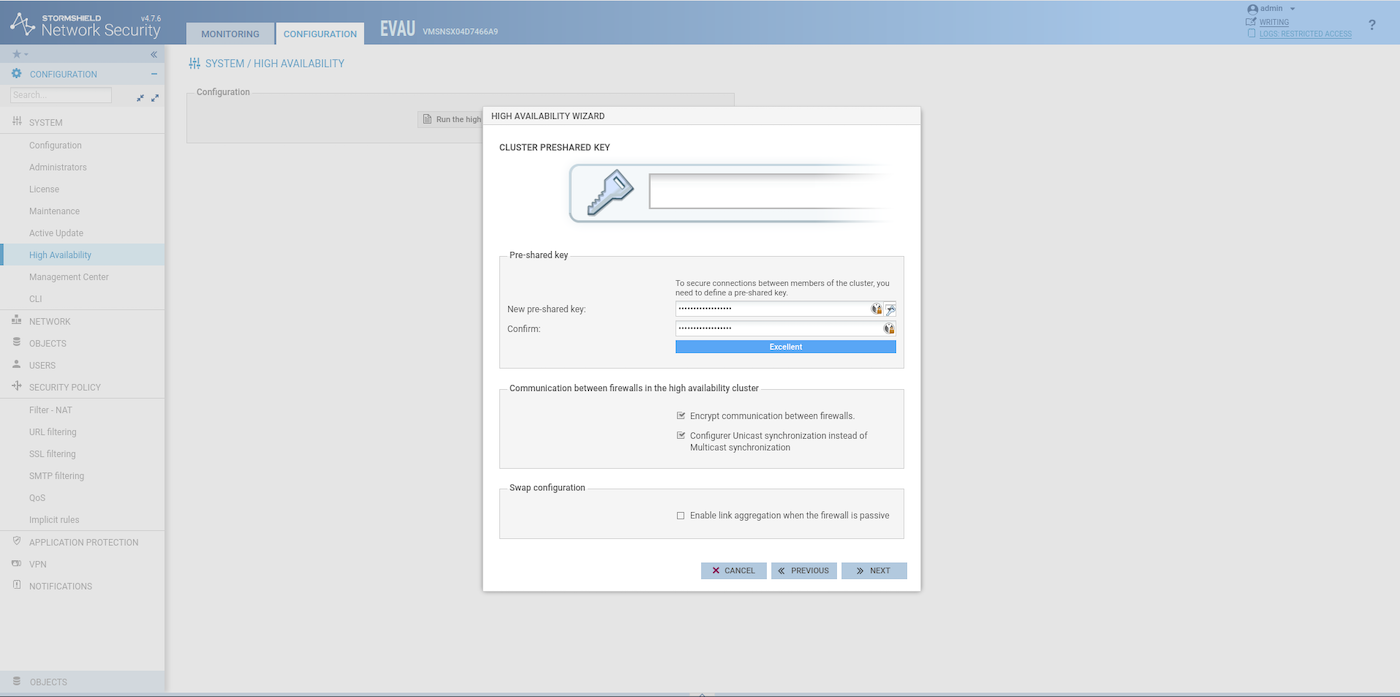

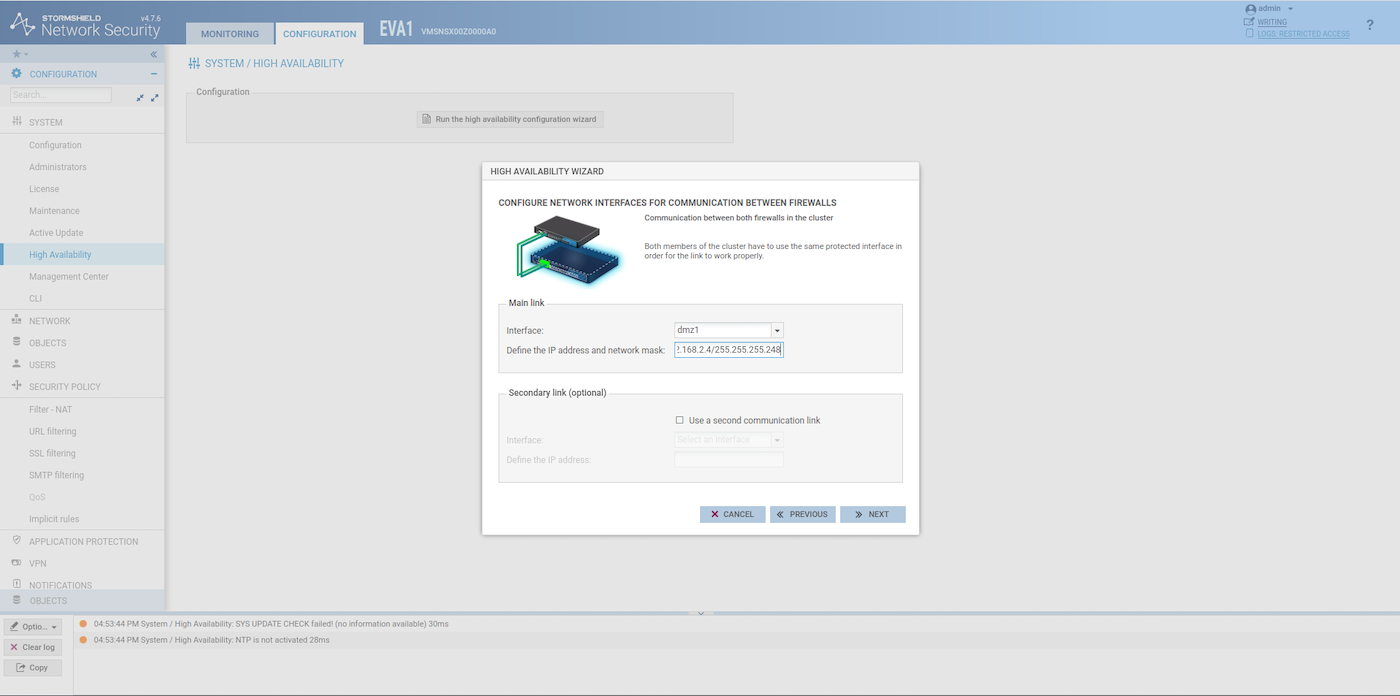

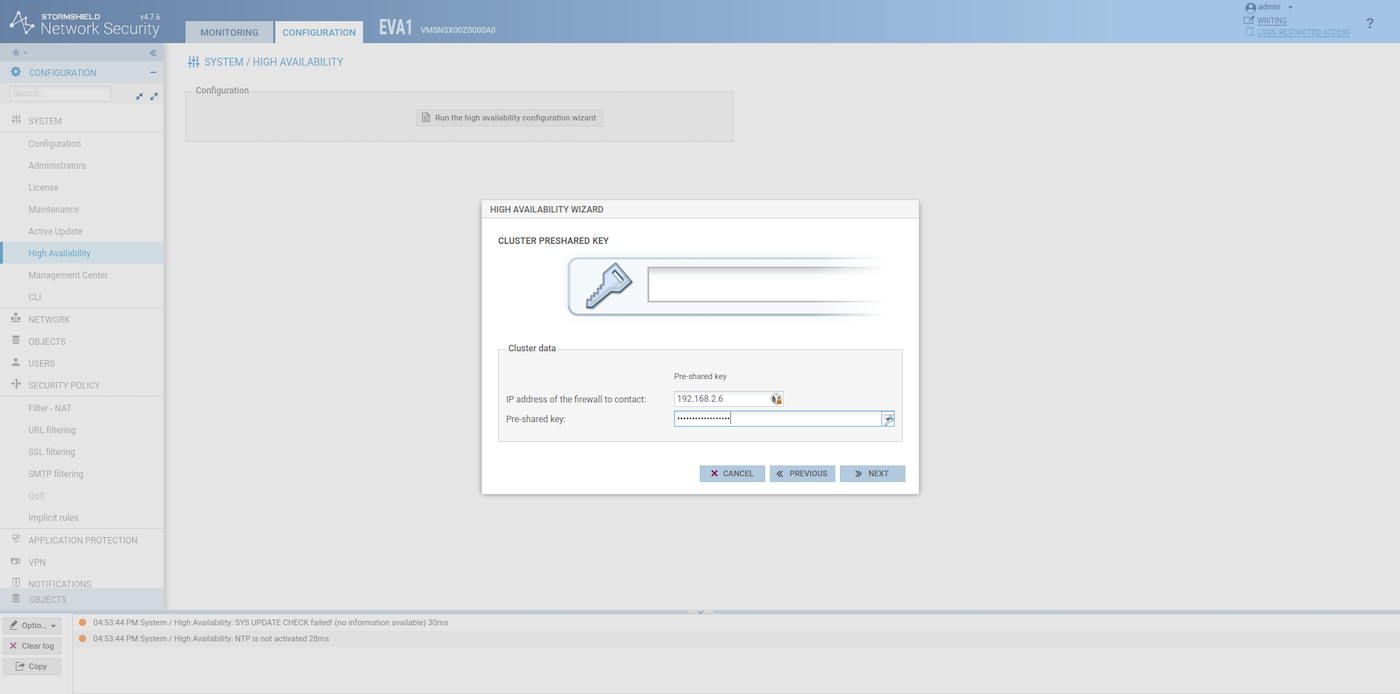

Na pierwszym serwerze SNS EVA utwórz grupę zapór sieciowych (Configuration > System > High Availability). W odniesieniu do adresu IP sprawdź, który adres IP został przypisany do interfejsu HA przez DHCP OpenStack.

Po zakończeniu konfiguracji HA na pierwszym serwerze SNS EVA dołącz do grupy zapory sieciowej na drugim:

Drugi zewnętrzny interfejs SNS EVA będzie odtąd korzystał z tego samego adresu IP co pierwszy. W związku z tym adres IP 147.135.161.154 może być od tej pory wykorzystywany do innych celów.

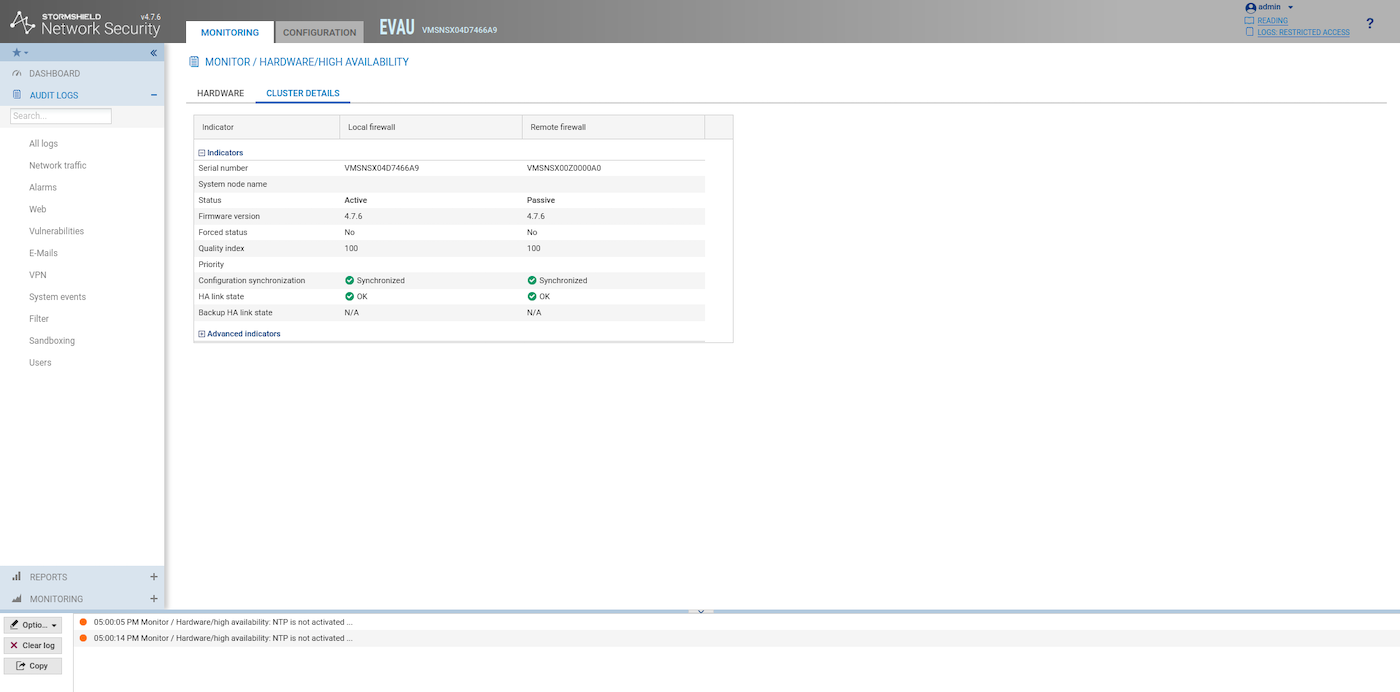

Jeśli wszystko jest skonfigurowane poprawnie, po ponownym uruchomieniu drugiego SNS EVA, powinieneś zobaczyć coś podobnego we wskaźnikach integralności linku HA:

Konfiguracja i zabezpieczenie zarządzania usługą SNS EVA

Odzyskaj publiczny adres IP:

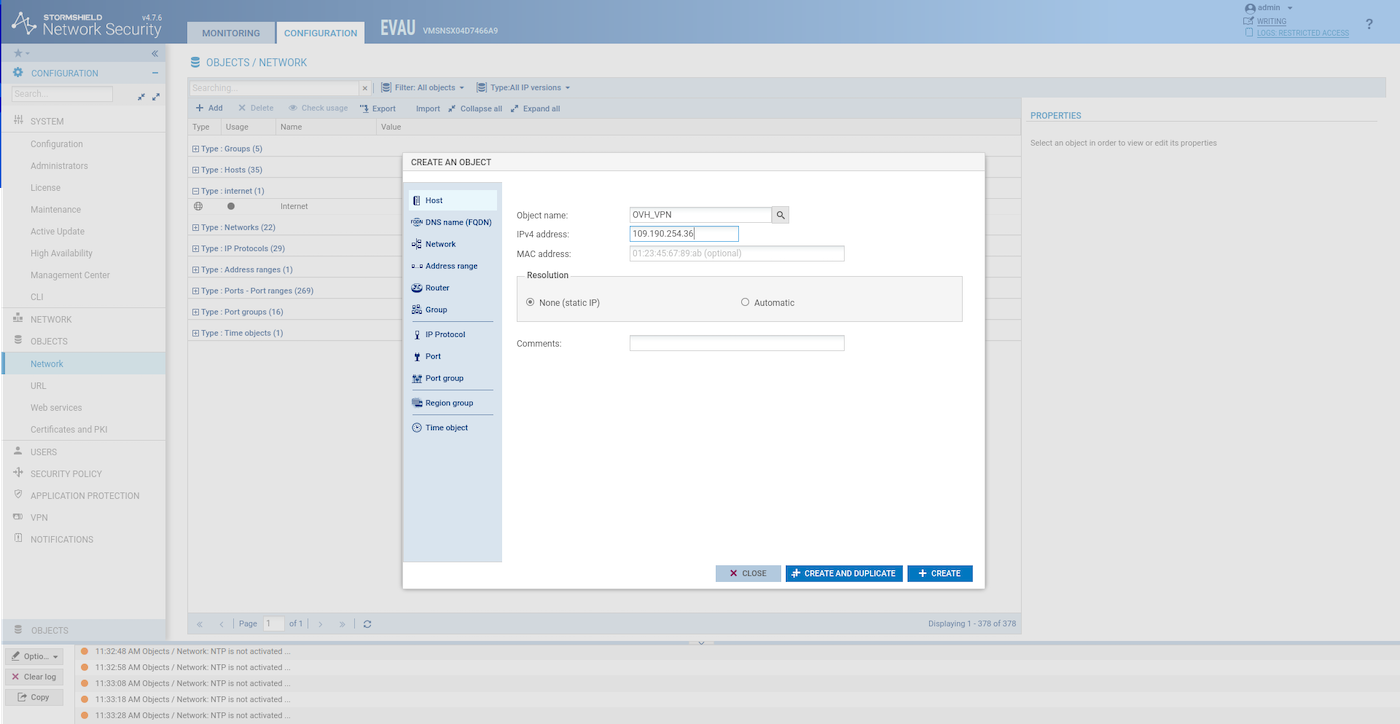

Utwórz obiekt hosta dla publicznego adresu IP:

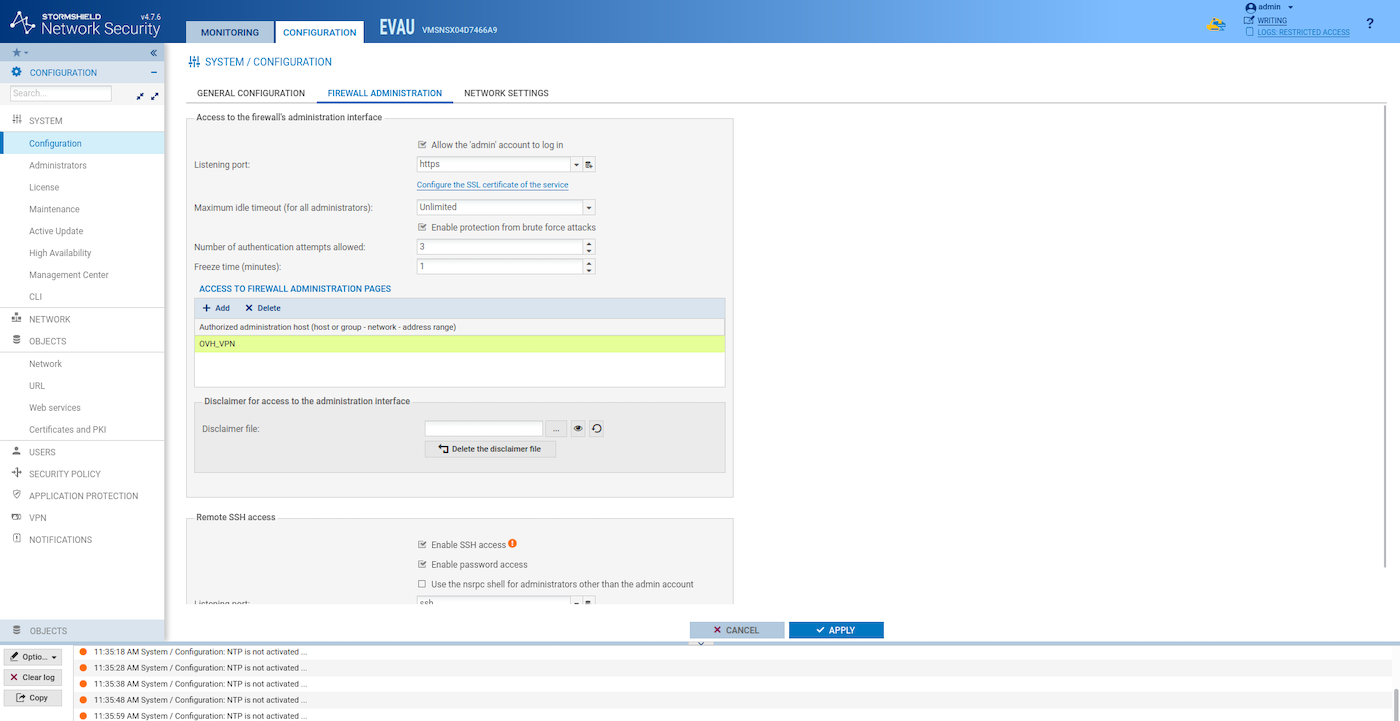

Ogranicz dostęp do graficznego interfejsu użytkownika do publicznego adresu IP i włącz SSH:

Ogranicz dostęp SSH do publicznego adresu IP:

Ponowna synchronizacja konfiguracji HA

Synchronizacja między dwoma instancjami SNS EVA jest niezbędna, aby zapewnić aktualność obu zapór przy tej samej konfiguracji. Można to zrobić za pomocą wiersza poleceń SSH lub bezpośrednio w graficznym interfejsie użytkownika (GUI).

W tym przykładzie używamy wiersza poleceń SSH. Jeśli chcesz skorzystać z graficznego interfejsu użytkownika do synchronizacji, zapoznaj się z sekcją "Ekran wysokiej dostępności" w dokumentacji Stormshield SNS EVA, aby poznać szczegółowe etapy.

Na tym etapie obie instancje SNS EVA nie muszą być synchronizowane, ponieważ skonfigurowaliśmy dużą liczbę parametrów w pierwszej instancji, o której druga instancja nie wie.

Zaloguj się do aktywnej instancji SNS EVA przez SSH:

Synchronizuj dwa SNS EVA:

Operacja ta jest konieczna przy każdej aktualizacji konfiguracji.

Konfiguracje przypadków użycia

Po wdrożeniu firewalla SNS EVA można go używać w kilku zaawansowanych scenariuszach bezpieczeństwa, takich jak VPN IPsec, VPN SSL/TLS, bramy sieciowe (IN lub OUT), jak opisano poniżej. Dzięki prywatnej sieci vRack wymienione sieci VLAN mogą być również używane poza środowiskiem Public Cloud: w przypadku produktów Bare Metal lub Private Cloud.

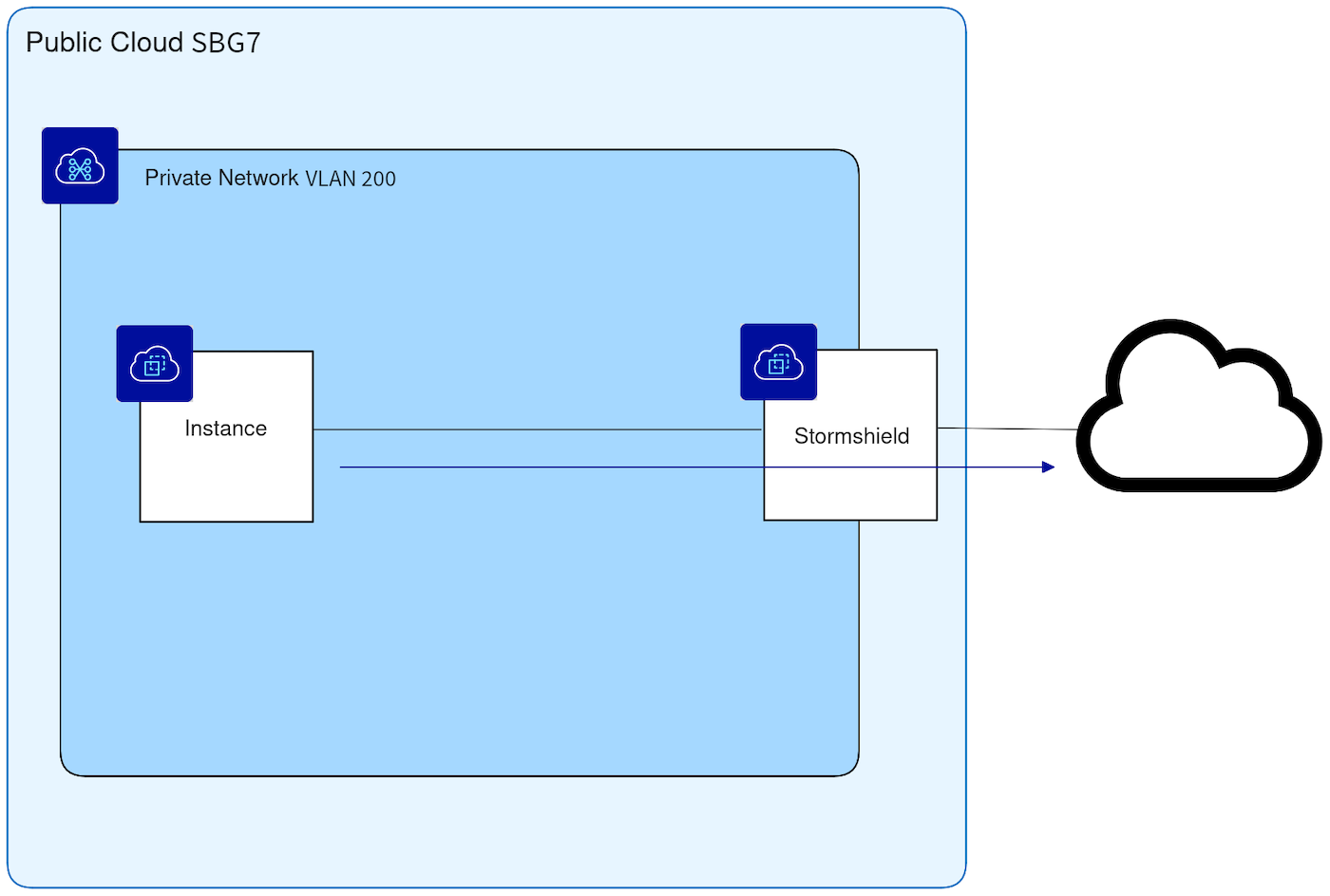

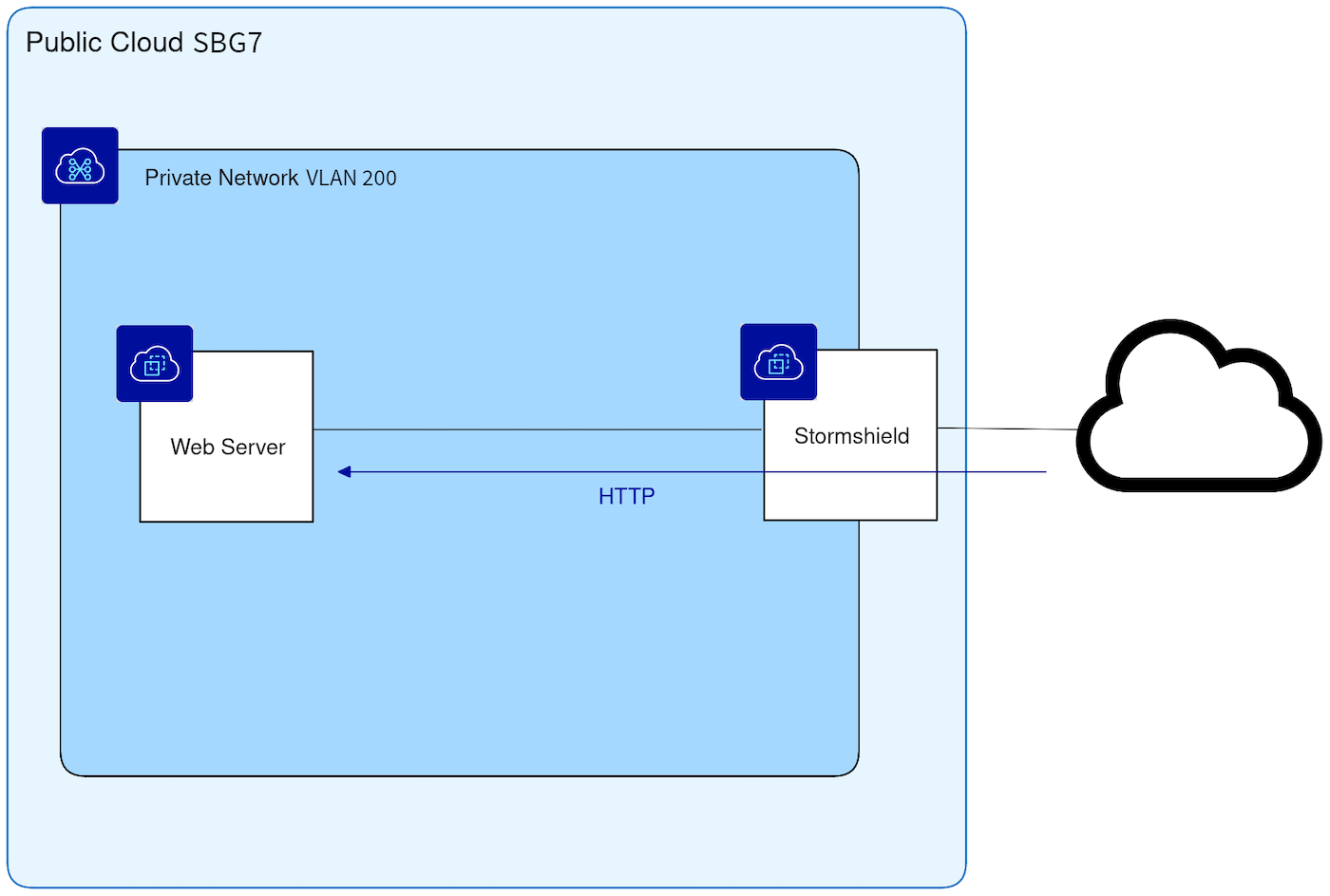

Przykład zastosowania nr 1: skonfiguruj Stormshield Network Security do użytku jako bramę

W tym przykładzie wirtualna zapora będzie działać jako bezpieczna brama dla prywatnych instancji (lub innego serwera) w ramach danej sieci vRack. Ten typ ruchu może być filtrowany przy użyciu adresów URL na zaporze.

-

Utwórz obiekt sieciowy dla , postępując zgodnie z tą częścią oficjalnej dokumentacji Stormshield.

-

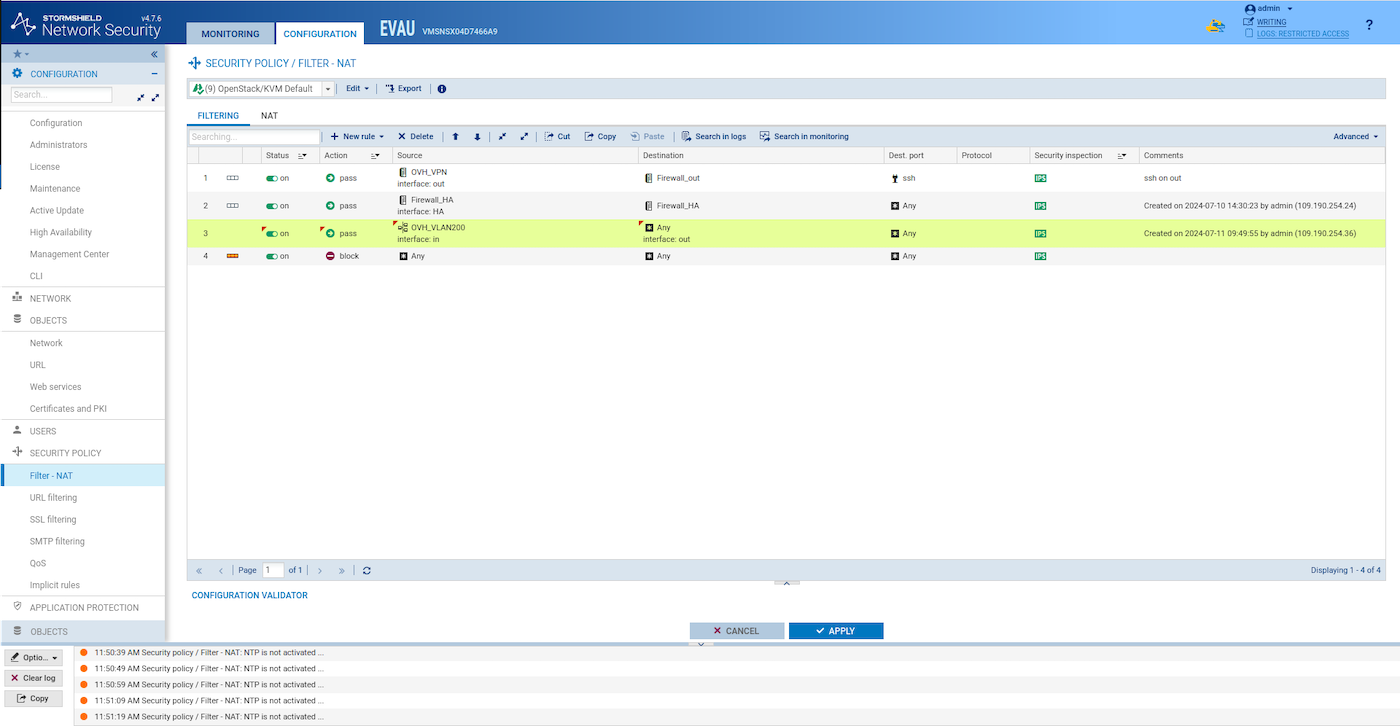

Utwórz nową regułę filtrowania podobną do tej, aby umożliwić ruch z wychodzący:

Synchronizuj dwie instancje HA SNS EVA:

Sprawdzanie, czy instancja może dotrzeć do Internetu z poziomu

Utwórz instancję na :

Zaloguj się do instancji SNS EVA przez SSH:

Z instancji SNS EVA połącz się z serwerem www Ubuntu za pomocą SSH. Sprawdź, który adres IP został przypisany do instancji serwera WWW Ubuntu przez DHCP OpenStack:

Sprawdź, czy możesz wejść na publiczną stronę WWW:

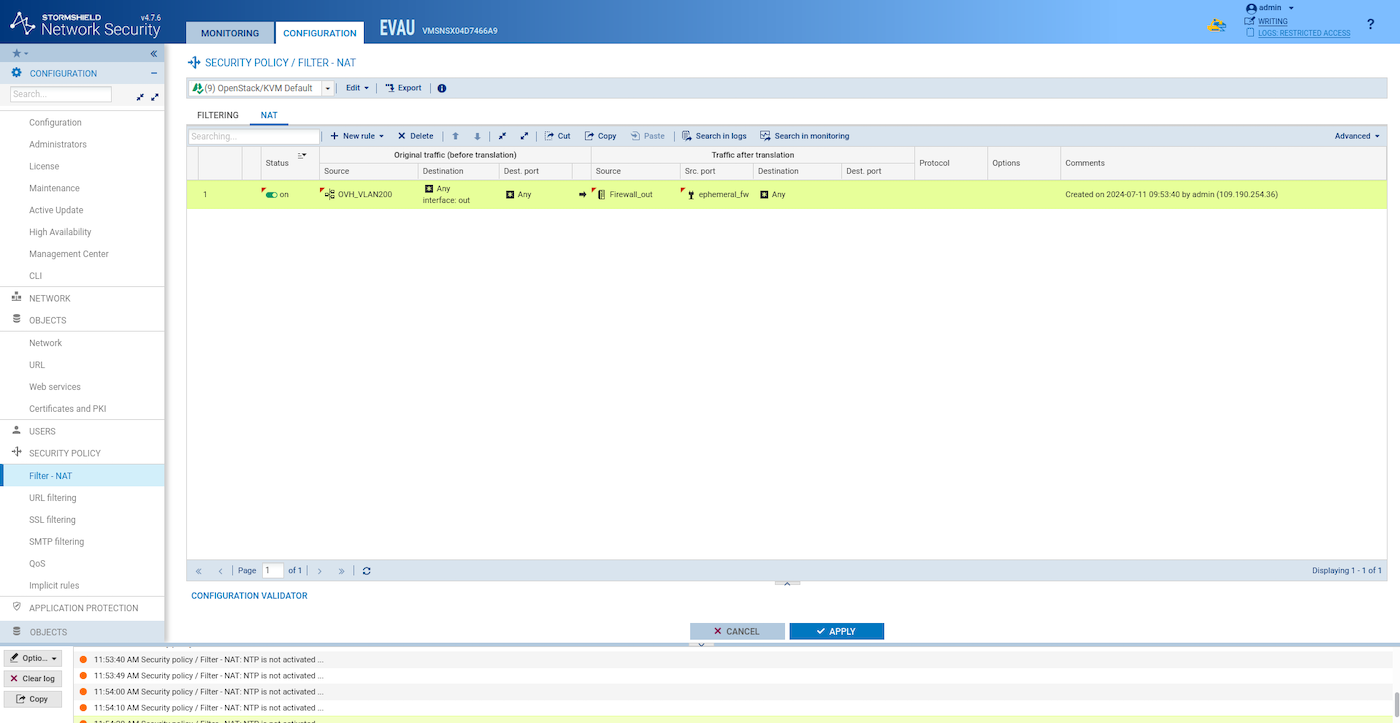

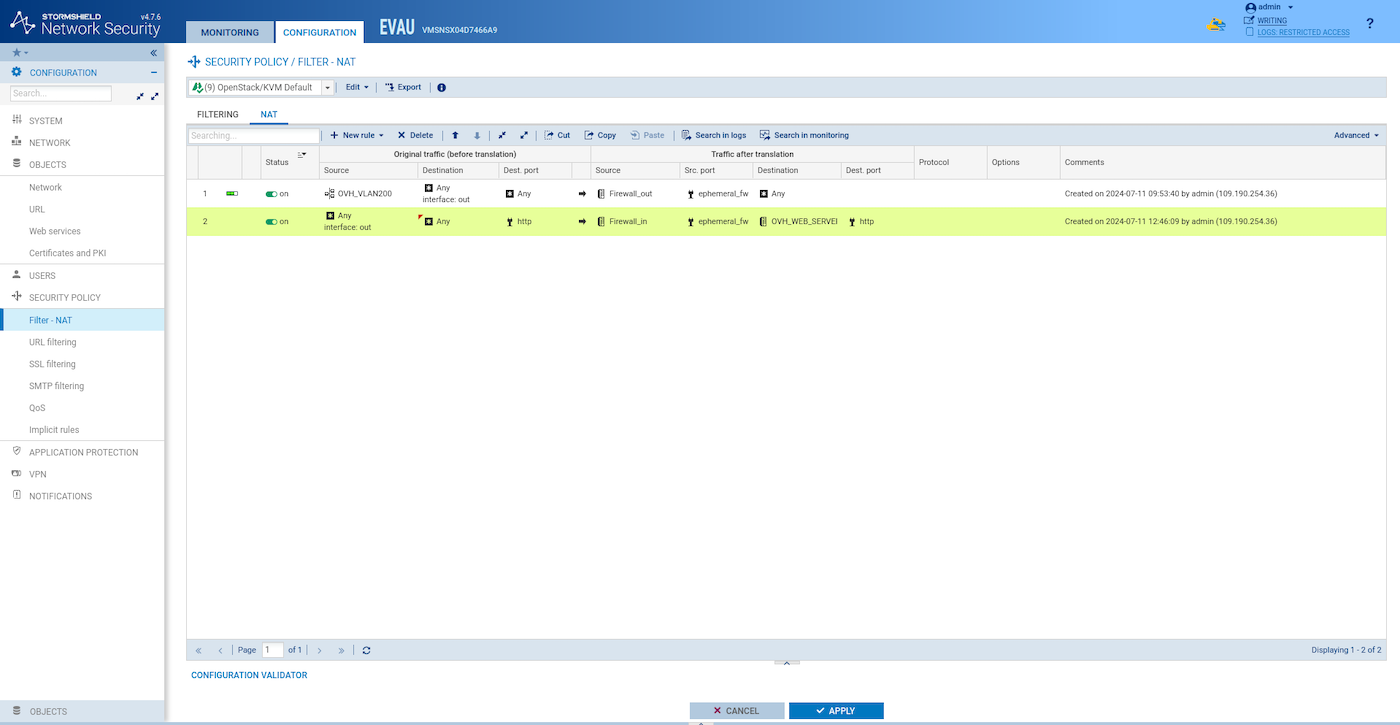

Przykłady zastosowania nr 2: konfiguruj NAT (Network Address Translation), aby uzyskać dostęp do prywatnej usługi HTTP z zewnątrz

W tym przykładzie Internet musi być w stanie dotrzeć do prywatnego serwera www zainstalowanego na . Celem tej konfiguracji jest ochrona serwera sieci Web przed zaporą sieciową.

Zainstaluj Nginx w instancji ubuntu-webserver:

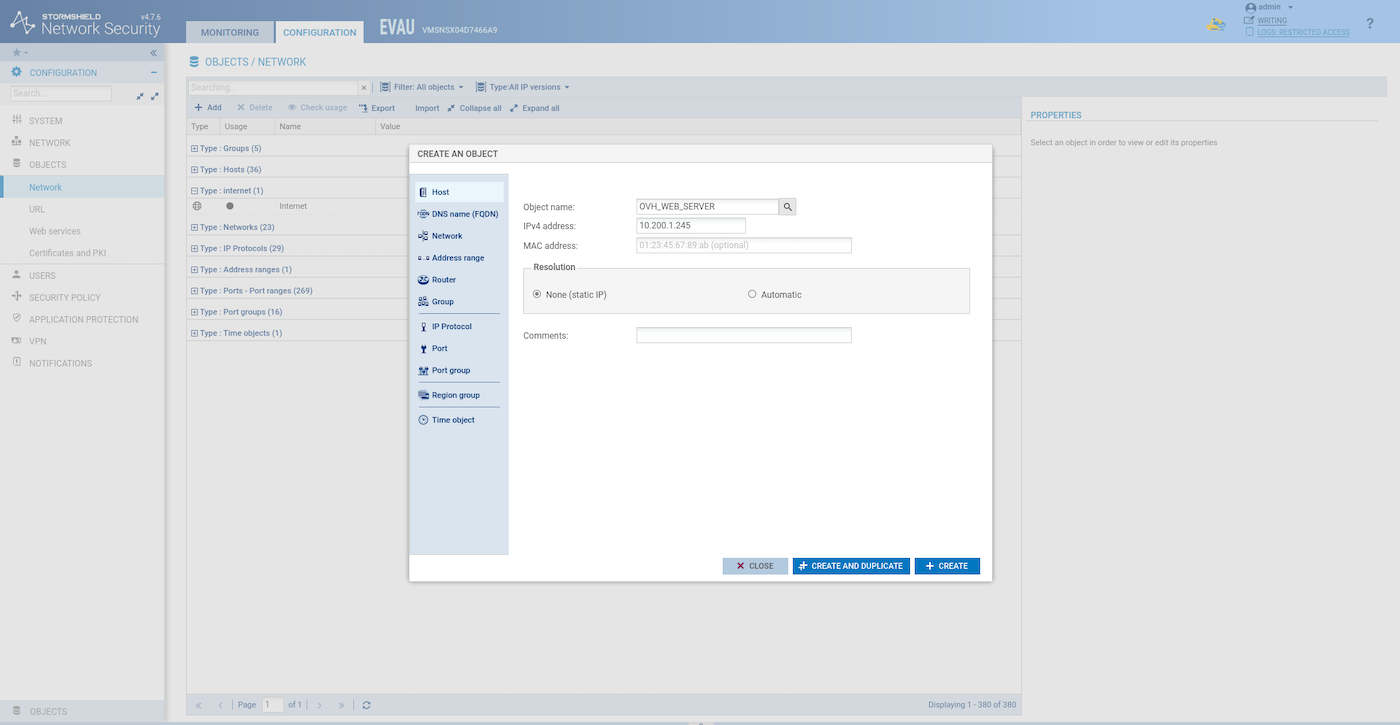

Utwórz obiekt hosta dla instancji ubuntu-webserver:

Utwórz regułę NAT podobną do tej:

Utwórz regułę filtrowania podobną do tej:

Sprawdź stronę www z zewnątrz:

Synchronizuj dwie instancje HA SNS EVA:

Przykłady zastosowania nr 3: tunel IPsec (od strony do strony)

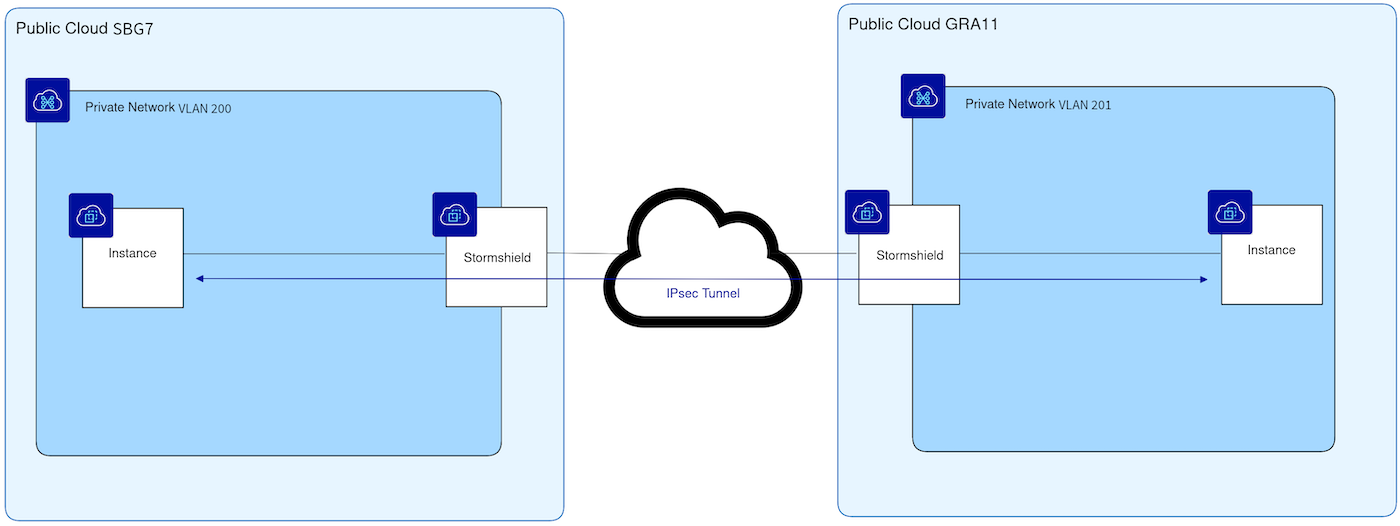

W tym przykładzie tunel IPsec jest skonfigurowany tak, aby łączył dwa różne regiony PCI: SBG7 (sieć VLAN200) i GRA11 (sieć VLAN201), ale każda z tych lokalizacji może być lokalizacją zdalną, taką jak biuro lub centrum danych.

Powtórz wszystkie kroki w innym regionie, używając sieci VLAN 201 zamiast VLAN 200 i różnych zakresów adresów IP dla podsieci Stormshield-ext i Stormshield-ha.;

Skonfiguruj pierwszą stronę

-

Dodaj obiekt hosta dla zdalnego serwera SNS EVA i dodaj obiekt sieciowy dla zdalnej sieci prywatnej .

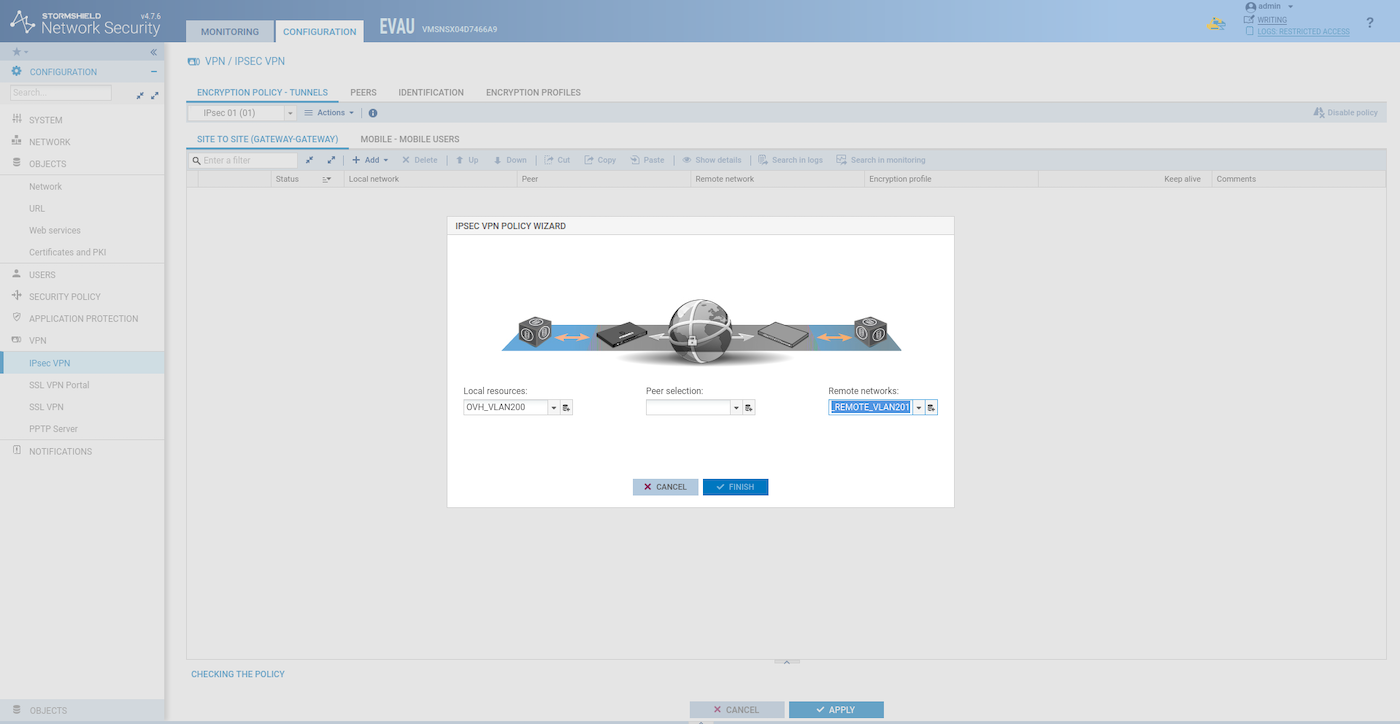

Dodaj lokalną sieć prywatną i zdalną sieć prywatną:

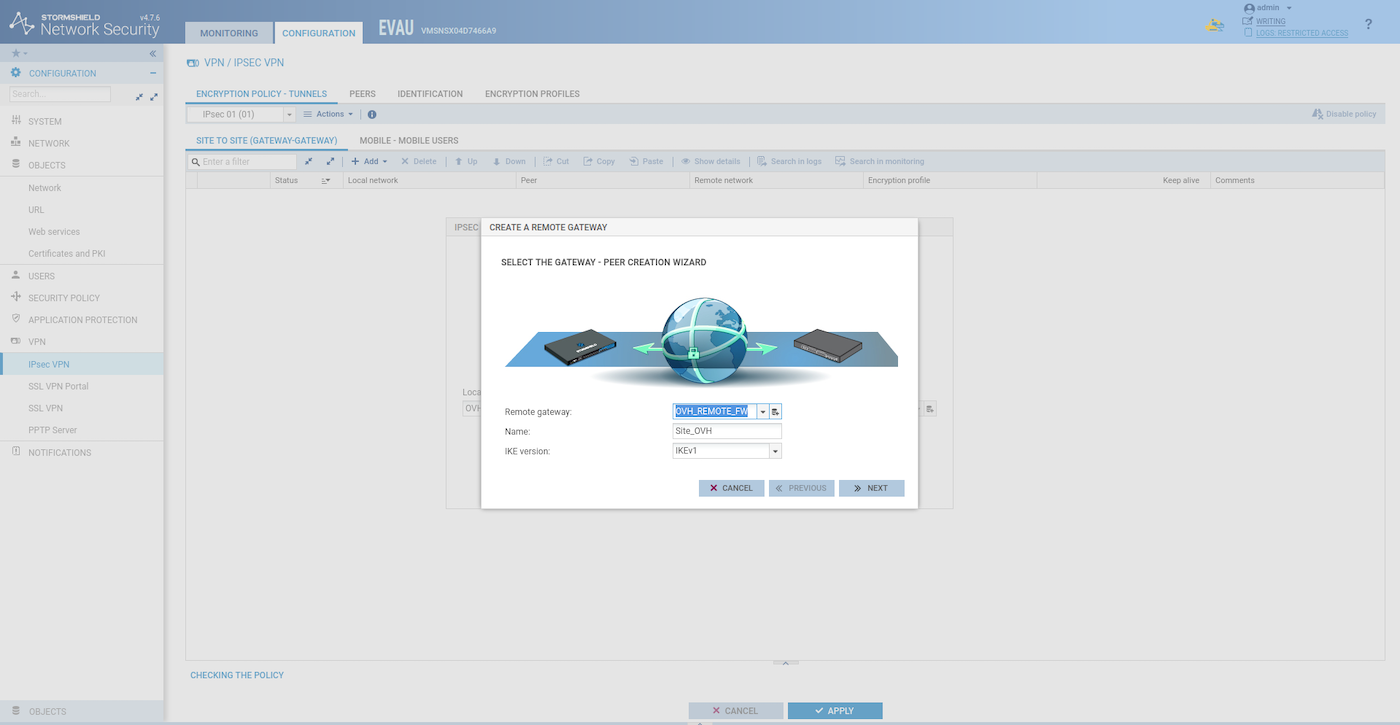

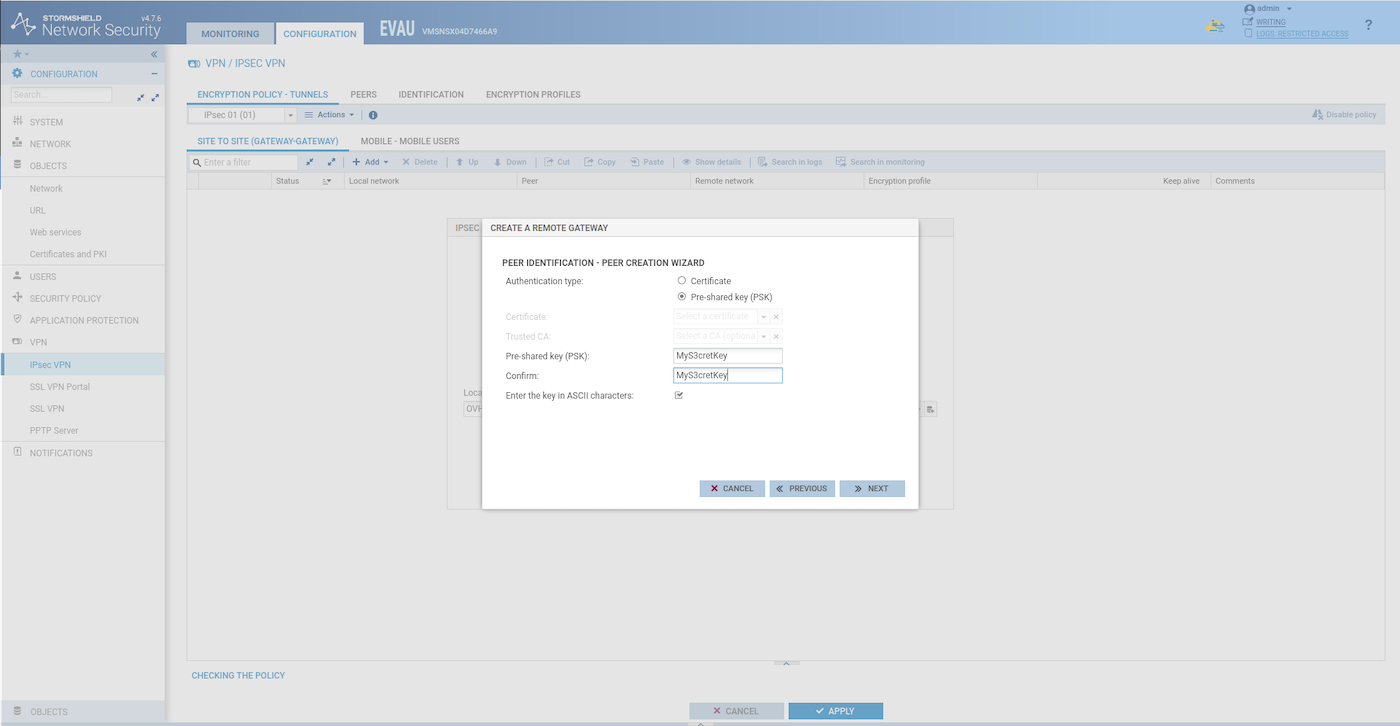

Utwórz bramę zdalną:

Wybierz klucz wstępny:

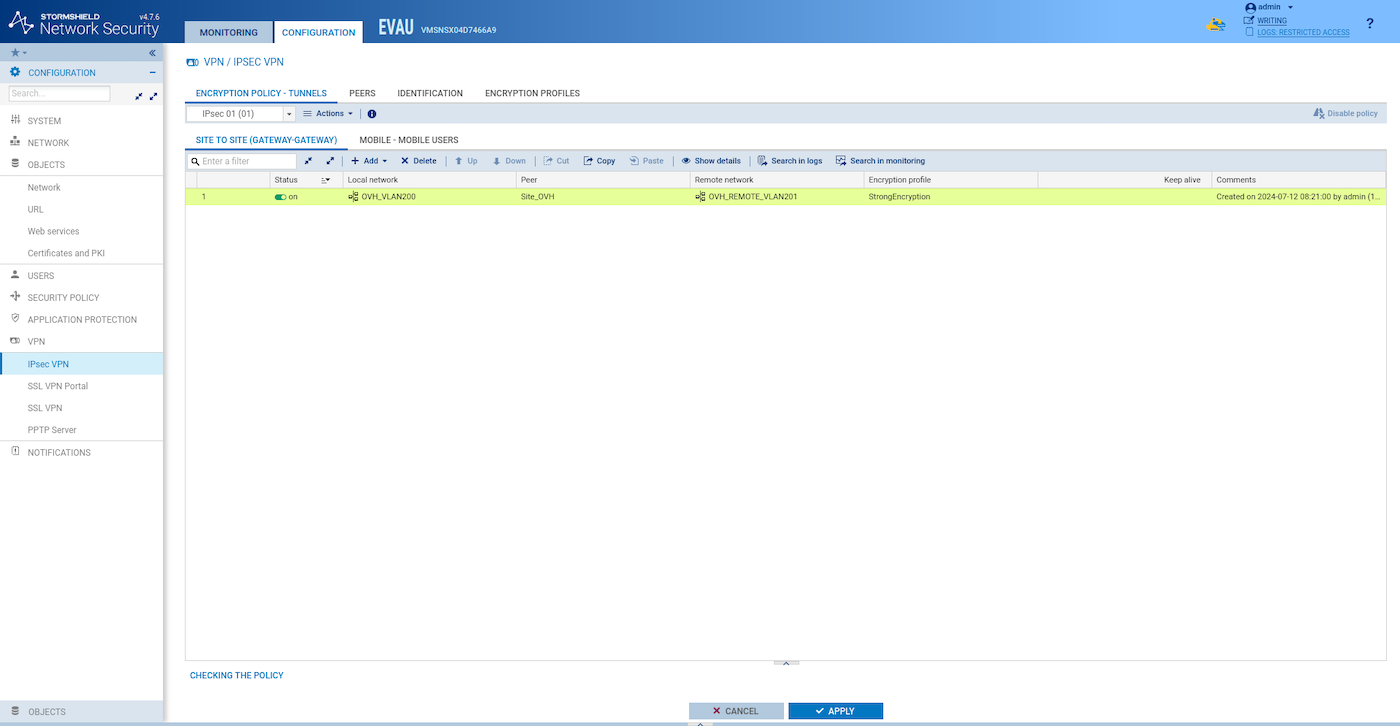

Utwórz i włącz tunel:

Dodaj taką regułę filtrowania, aby zezwalać na ruch przez tunel:

Synchronizuj dwie instancje HA SNS EVA:

Konfiguracja drugiej strony

Do exactly the same as for the first site, but use VLAN200 for the remote private network and the appropriate IP address for the OVH_REMOTE_FW.

Testuj tunel VPN IPsec

Z pierwszej instancji prywatnego serwera www strony:

Z drugiej instancji prywatnego serwera www strony:

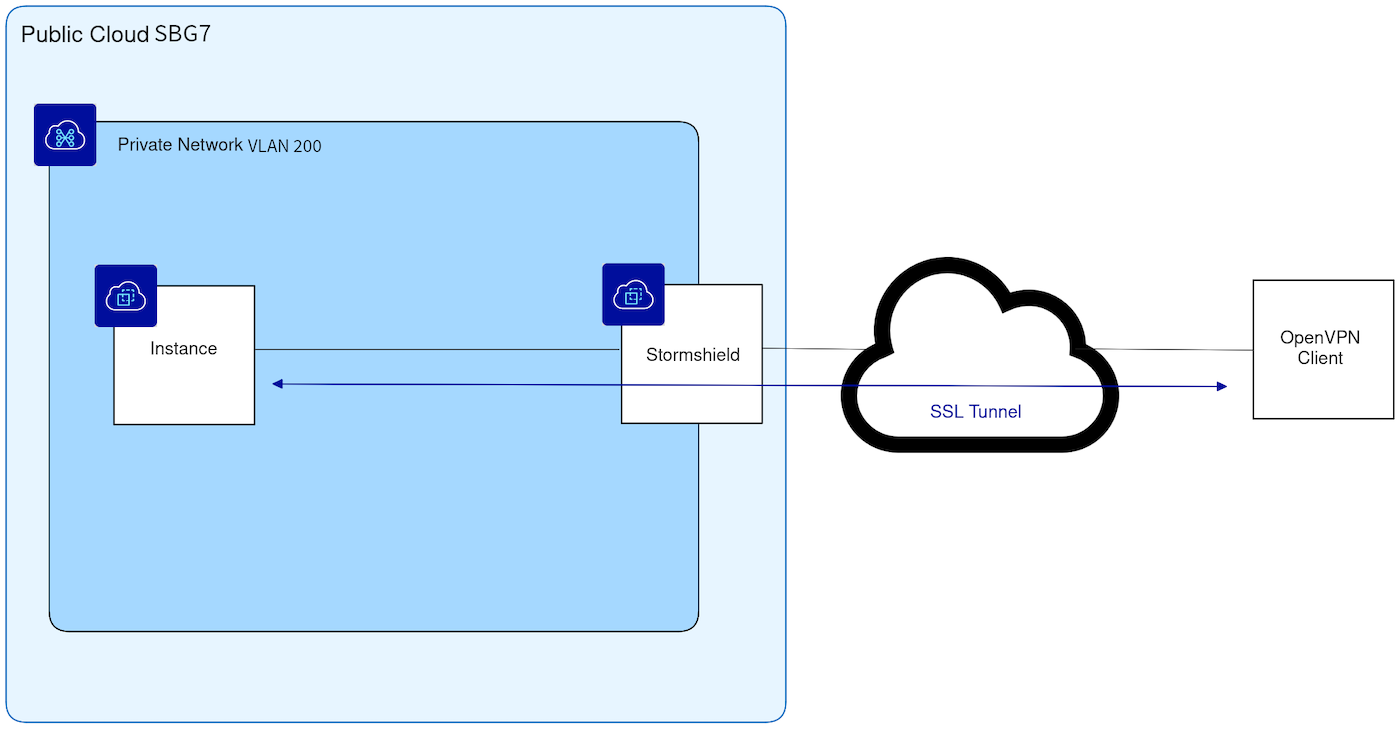

Przykłady zastosowania nr 4: VPN SSL/TLS (klient-strona)

W tym przykładzie zdalny klient OpenVPN połączy się z siecią prywatną wewnątrz VLAN200.

Konfiguracja katalogu LDAP

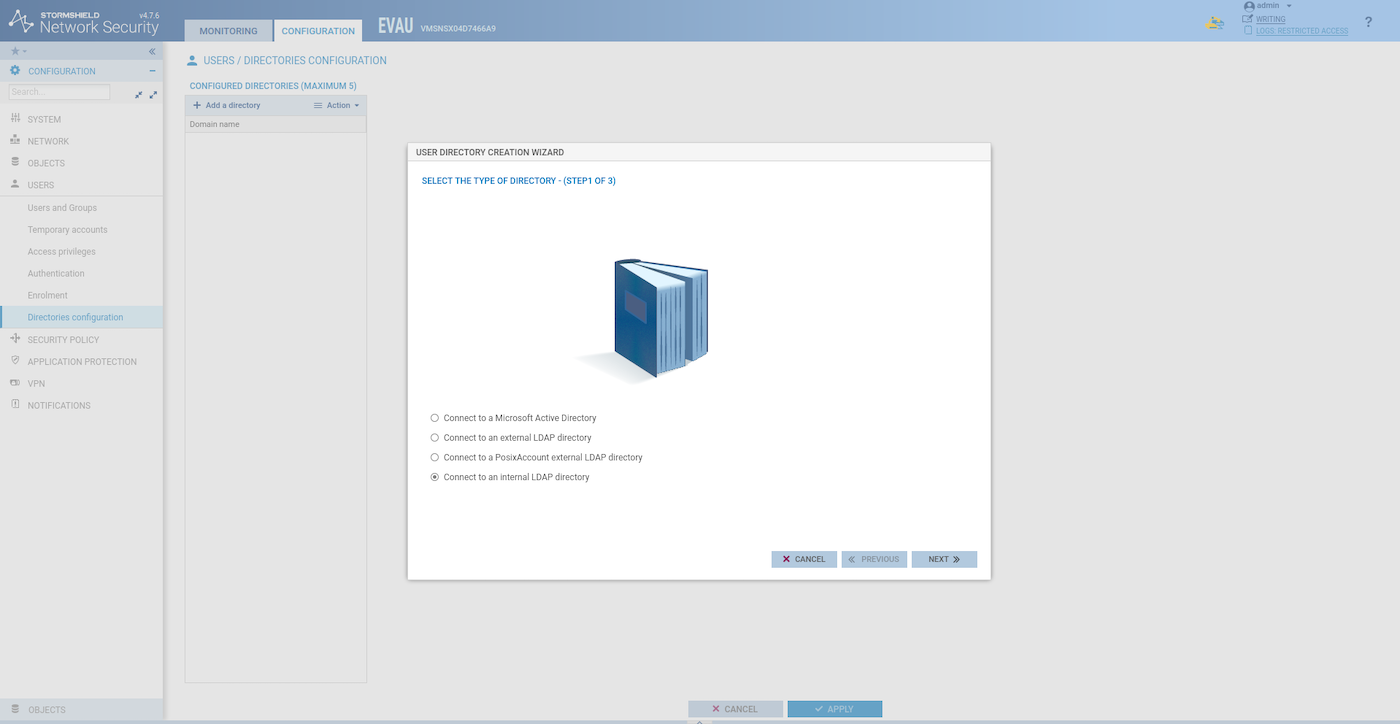

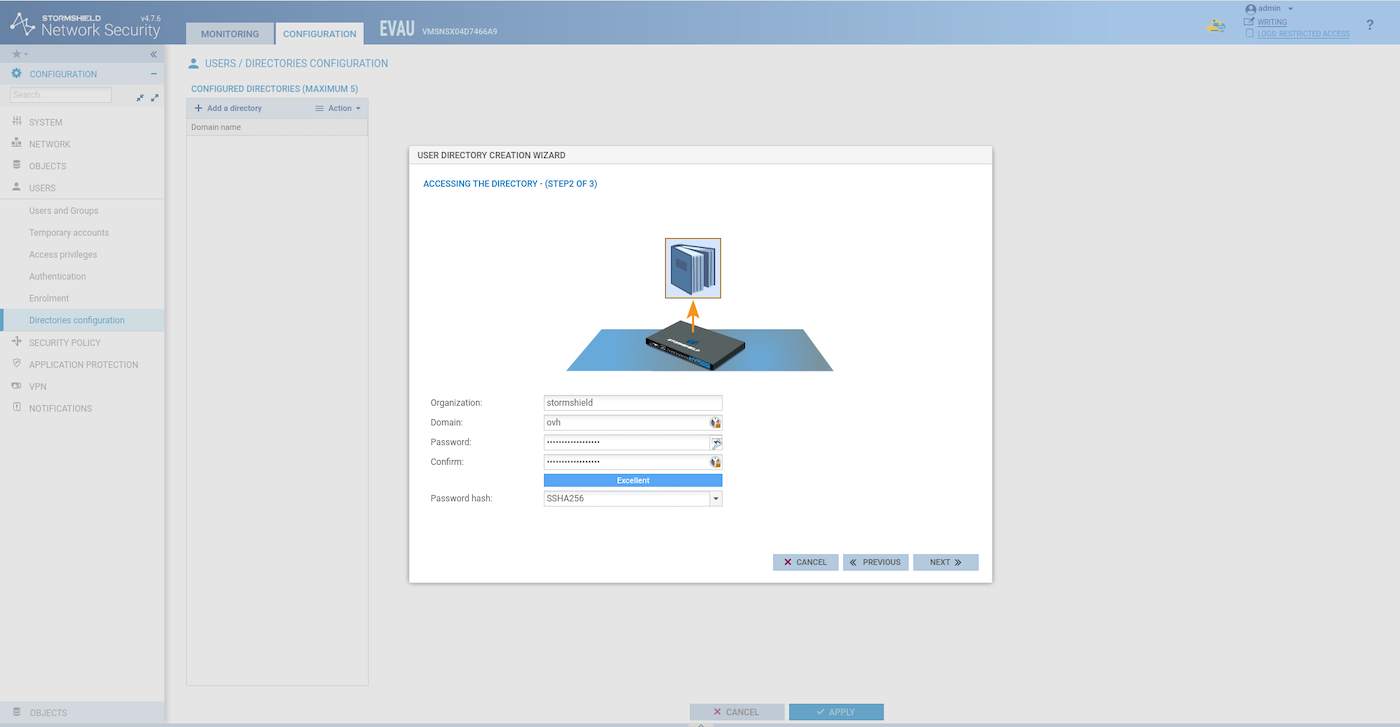

- Utwórz wewnętrzny katalog LDAP, aby zarządzać użytkownikami VPN.

W scenariuszu produkcji ten protokół LDAP/AD musi być zdalny, a nie lokalny.

- Utwórz katalog użytkowników:

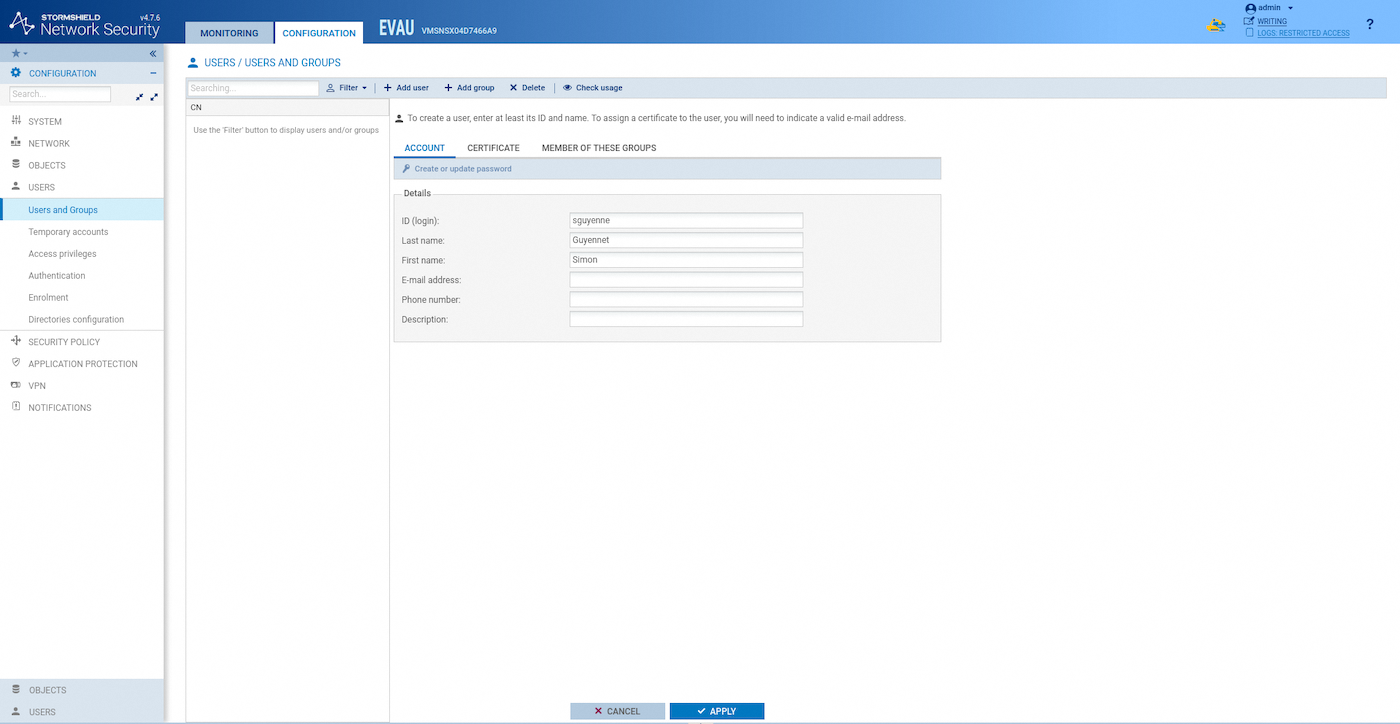

- Dodaj użytkownika do katalogu lokalnego:

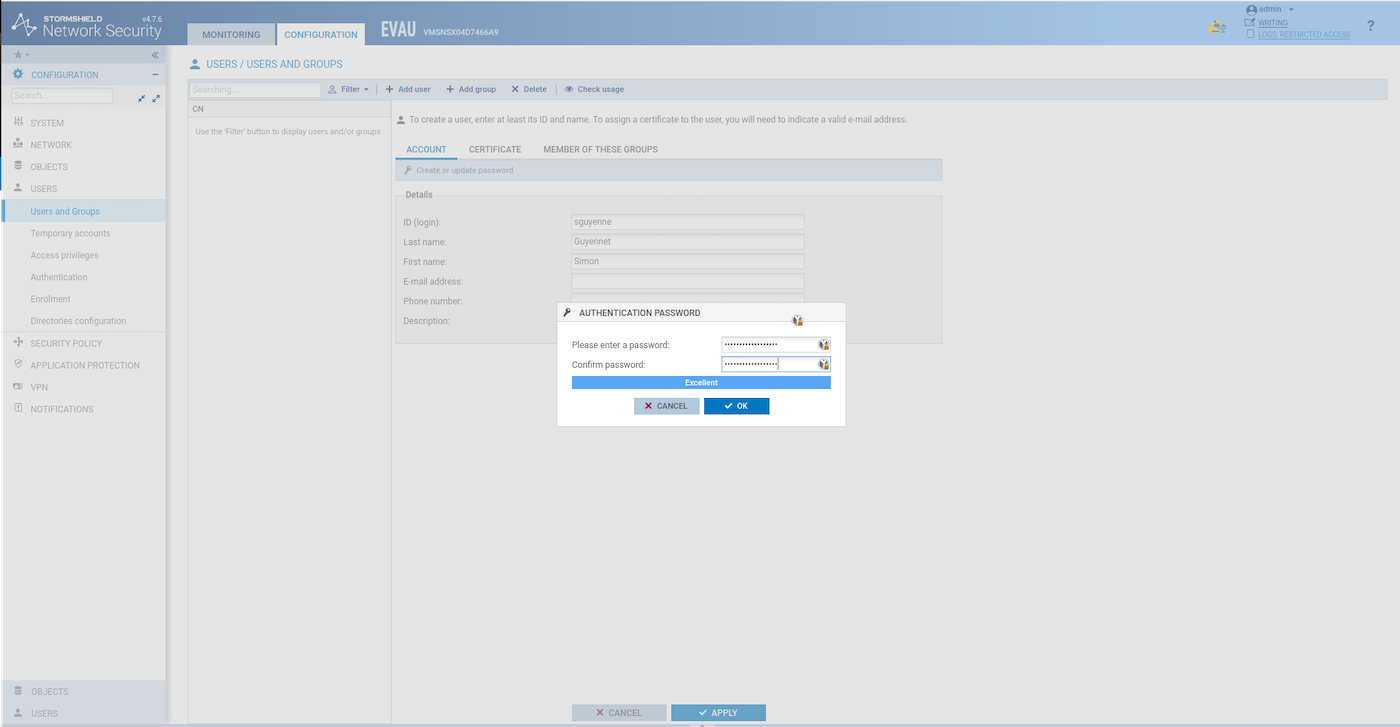

- Wybierz hasło dla nowego użytkownika:

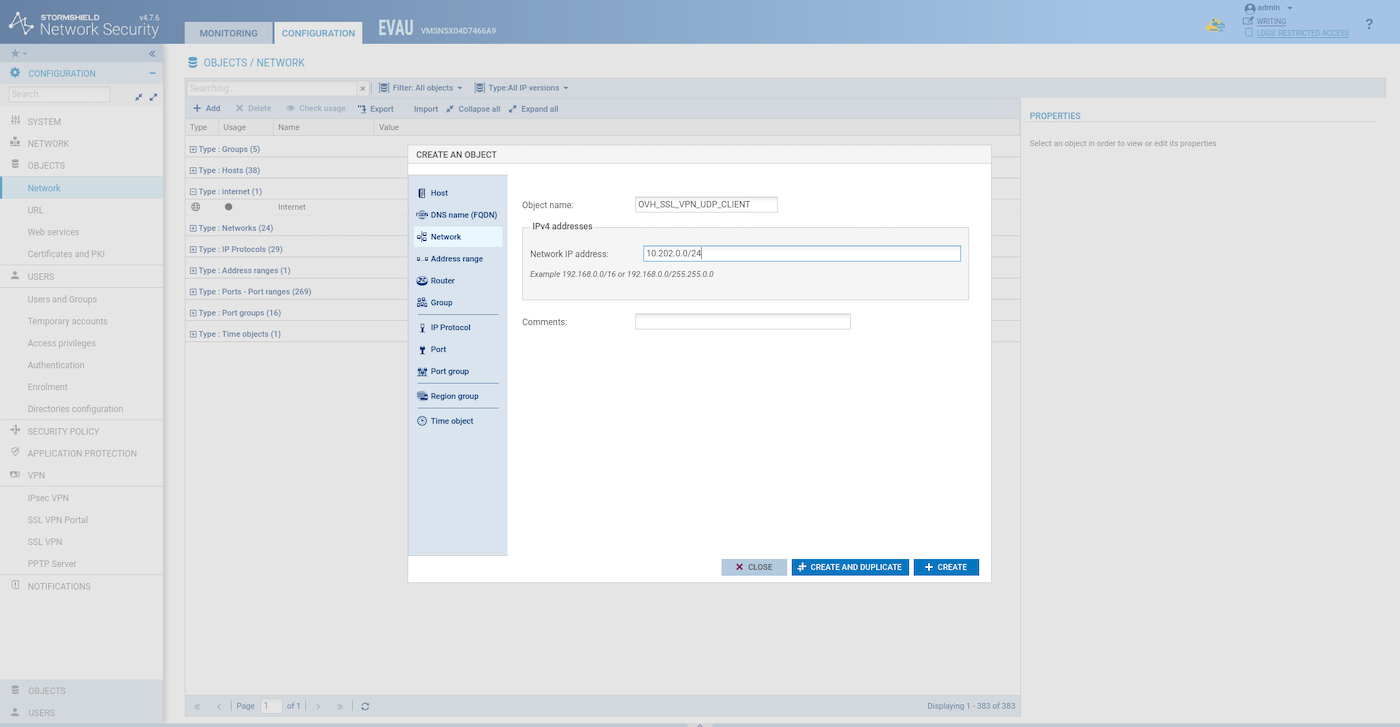

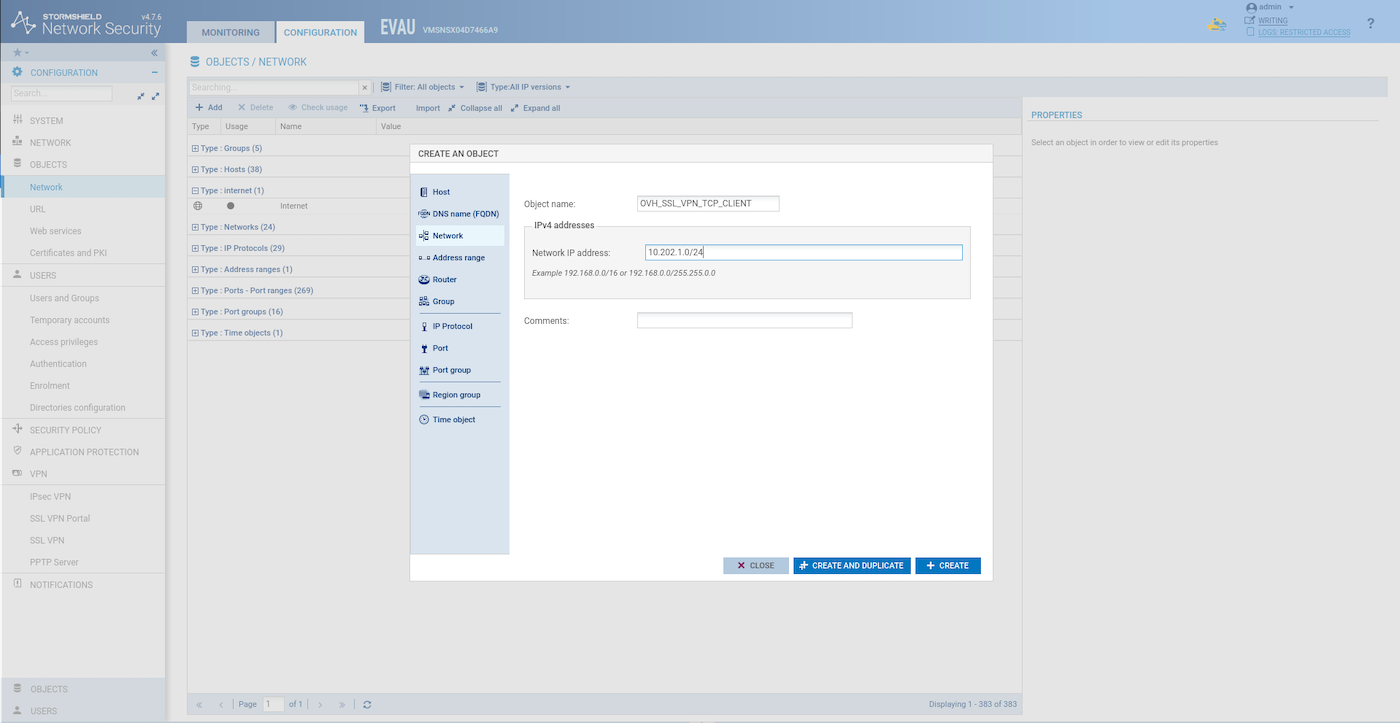

Konfiguracja obiektów sieci VPN

Utwórz dwa obiekty sieciowe dla klienta VPN SSL.

Sieć klienta UDP:

Sieć klienta TCP:

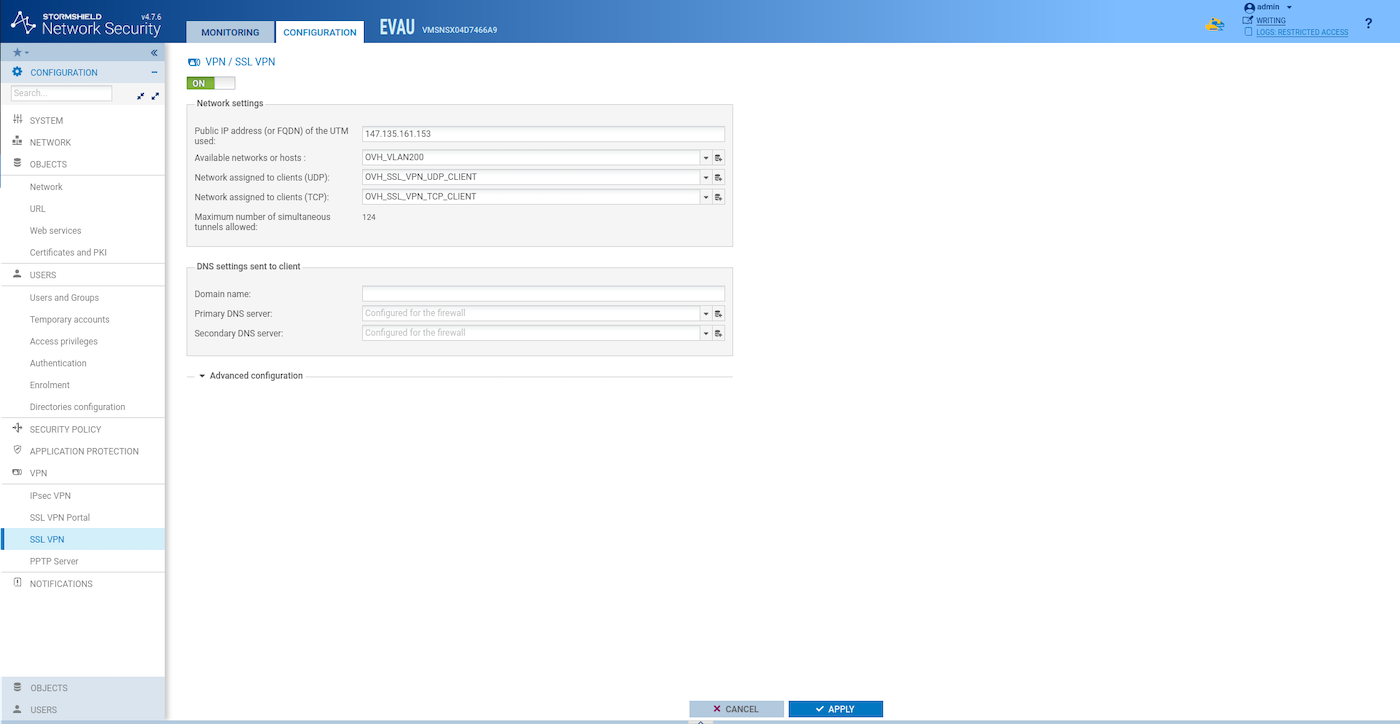

Konfiguracja serwera VPN SSL

Skonfiguruj serwer VPN SSL:

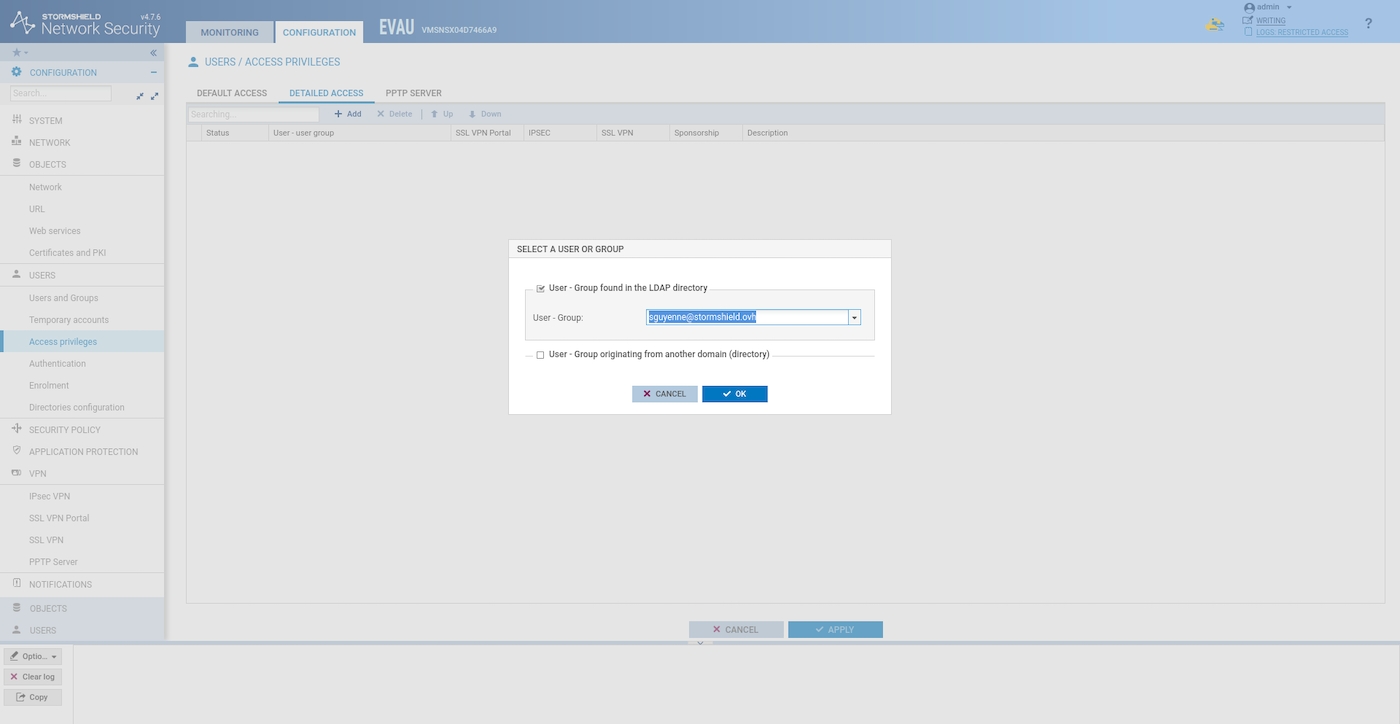

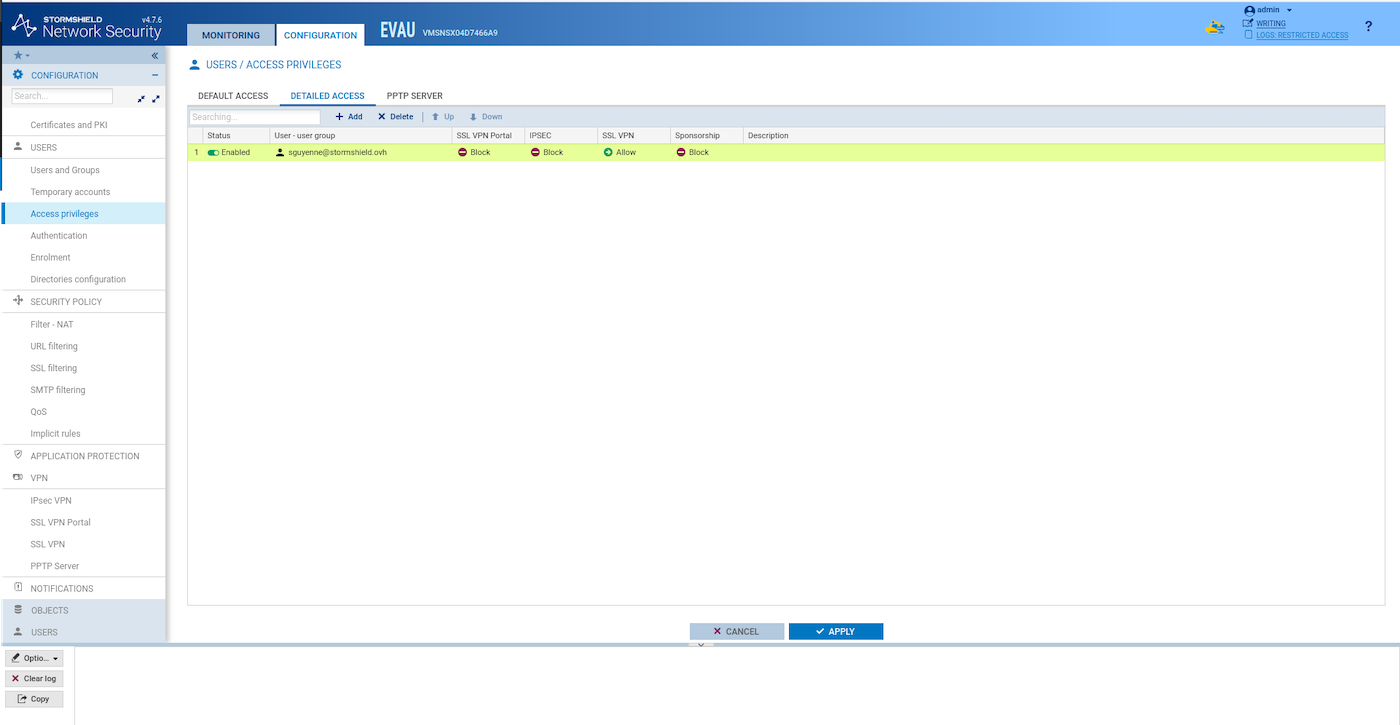

Zarządzanie uprawnieniami użytkowników

Dodaj do swojego użytkownika uprawnienie do korzystania z serwera VPN SSL (Configuration > Users > Access privileges > Detailed Access > Add)

Wyszukaj użytkownika:

Zezwalaj na VPN SSL:

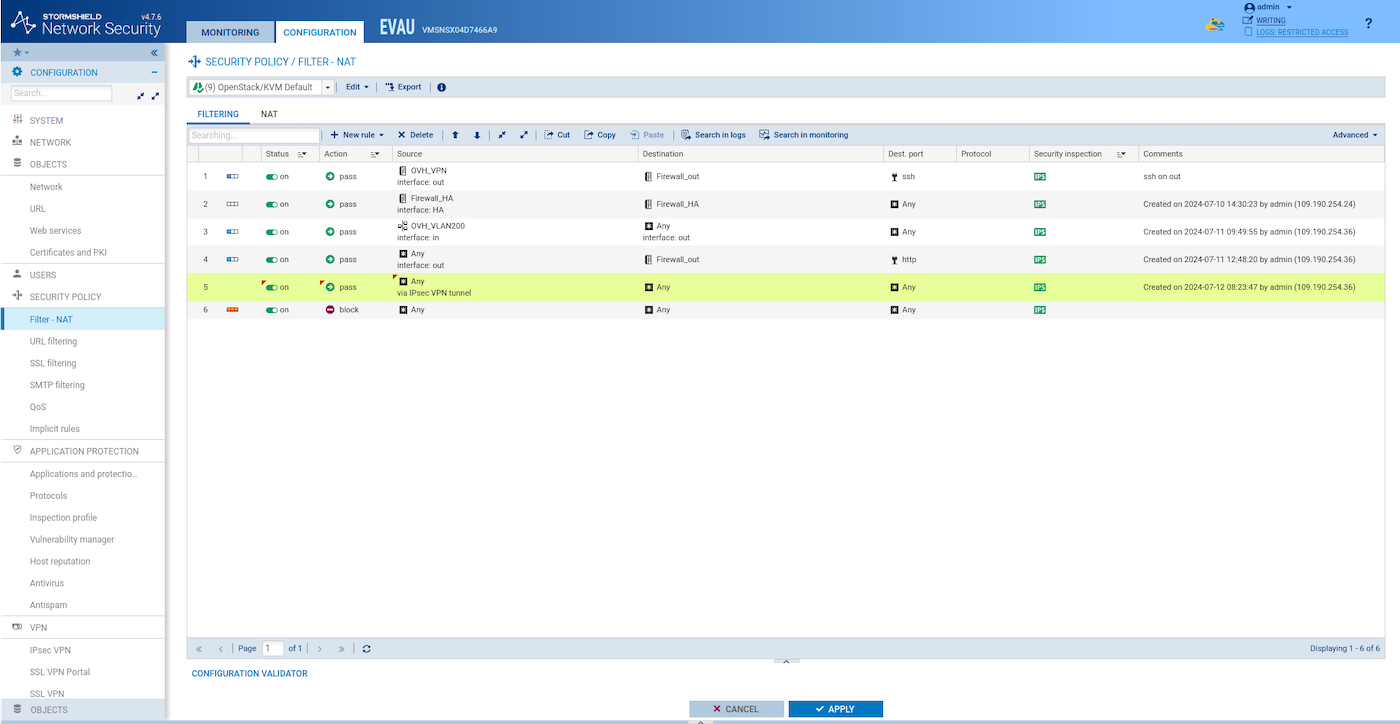

Konfiguracja reguł filtrowania

Dodaj taką regułę filtrowania, aby umożliwić klientowi VPN dostęp do :

Synchronizacja instancji SNS

Synchronizuj dwie instancje HA SNS EVA:

Przetestuj VPN SSL/TLS

Aby przetestować połączenie SSL/TLS, użyj dowolnego urządzenia, na którym zainstalowany jest OpenVPN. Przykład ten obejmuje test klienta OpenVPN na instancji OpenStack w innym regionie.

W tym przykładzie korzystamy z klienta OpenVPN, ale możesz również użyć wersji pakietu Stormshield.

Pobierz plik konfiguracyjny VPN (Configuration > VPN > SSL VPN > Advanced configuration > Export the configuration file).

Utwórz publiczną instancję klienta OpenVPN w wybranym regionie:

Sprawdź adres IP przypisany do wystąpienia i skopiuj do niego plik konfiguracyjny:

Zaloguj się do instancji:

Zainstaluj klienta OpenVPN:

Zaloguj się do VPN:

Test ping prywatnej instancji serwera www:

Idź dalej

Jeśli potrzebujesz szkolenia lub pomocy technicznej w celu wdrożenia naszych rozwiązań, skontaktuj się z przedstawicielem handlowym lub kliknij ten link, aby uzyskać wycenę i poprosić o spersonalizowaną analizę projektu od naszych ekspertów z zespołu Professional Services.

Dołącz do grona naszych użytkowników.