Jak zarządzać Intel SGX na serwerze dedykowanym

Informacje o tłumaczeniu

Tłumaczenie zostało wygenerowane automatycznie przez system naszego partnera SYSTRAN. W niektórych przypadkach mogą wystąpić nieprecyzyjne sformułowania, na przykład w tłumaczeniu nazw przycisków lub szczegółów technicznych. W przypadku jakichkolwiek wątpliwości zalecamy zapoznanie się z angielską/francuską wersją przewodnika. Jeśli chcesz przyczynić się do ulepszenia tłumaczenia, kliknij przycisk “Zgłoś propozycję modyfikacji” na tej stronie.

Wprowadzenie

Włączenie Intel Software Guard Extensions (SGX) na Twoim serwerze umożliwia uruchamianie aplikacji kompatybilnych z SGX. Intel SGX zapewnia zaawansowane funkcje szyfrowania bezpieczeństwa sprzętu i pamięci RAM, aby izolować określone części kodu i danych dla każdej aplikacji.

Ten przewodnik wyjaśnia, jak włączyć funkcję SGX za pomocą Panelu klienta OVHcloud lub za pomocą API OVHcloud.

Wymagania początkowe

- Dostęp do API OVHcloud (opcjonalnie)

- Serwer dedykowany kompatybilny z opcją SGX w Twoim koncie OVHcloud

- Dane logowania otrzymane e-mailem po instalacji

- Na serwerze zainstalowany jest Ubuntu 24.04 lub równoważny system

Dostęp do Panelu klienta OVHcloud

- Link bezpośredni: Serwery dedykowane

- Ścieżka nawigacji:

Bare Metal Cloud>Serwery dedykowane> Wybierz serwer

W praktyce

Włączenie SGX

Aktywacja SGX jest możliwa za pośrednictwem Panelu Klienta OVHcloud, API OVHcloud lub BIOS serwera.

1 - Logowanie do Panelu klienta OVHcloud

Wybierz serwer, na którym chcesz włączyć SGX.

2 - Włączenie SGX

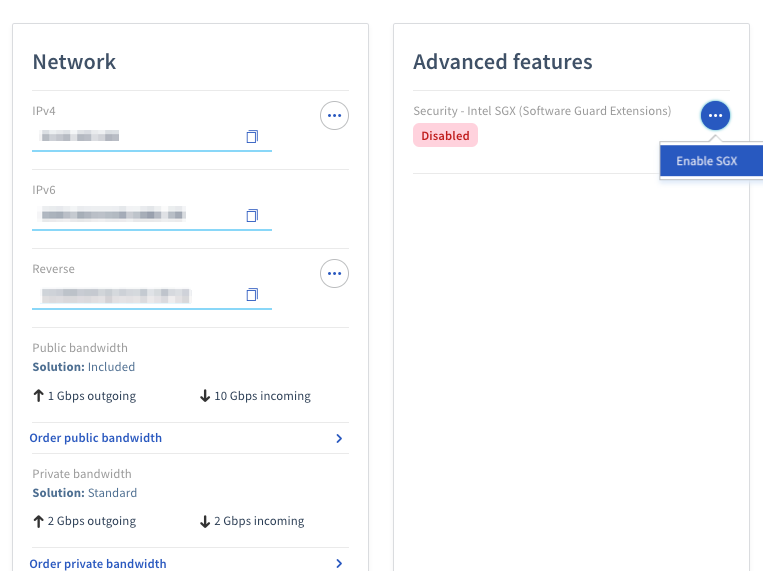

W zakładce Informacje ogólne, w ramce Zaawansowane funkcje, kliknij ... obok wpisu Bezpieczeństwo - Intel SGX (Software Guard Extensions) i wybierz Włącz SGX z menu rozwijanego.

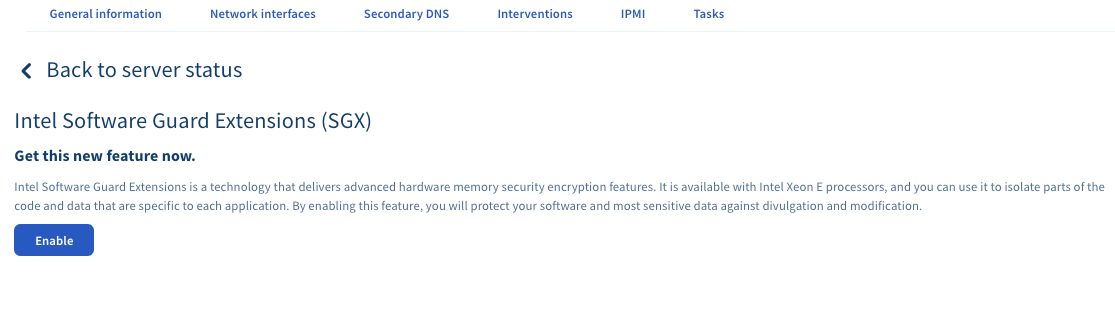

Na następnym ekranie kliknij przycisk Włącz.

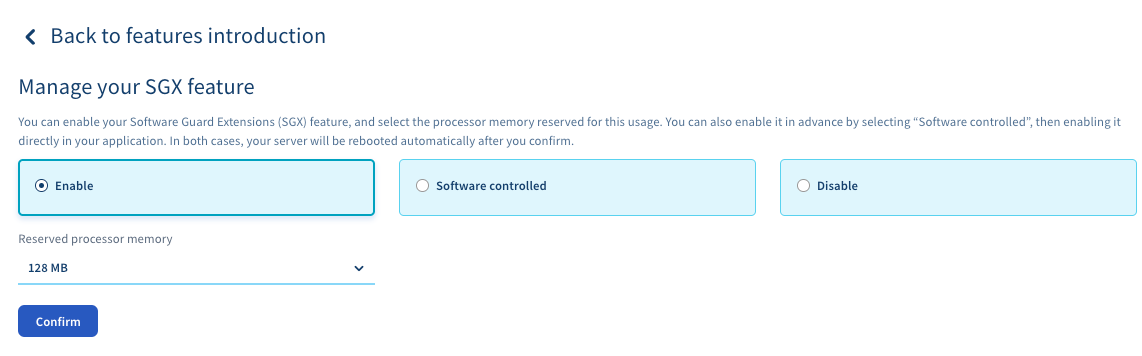

Możesz wybrać opcję włączenia SGX z określoną ilością zastrzeżonej pamięci lub pozwolić aplikacji automatycznie rezerwować potrzebną pamięć. Po dokonaniu wyboru kliknij Potwierdź.

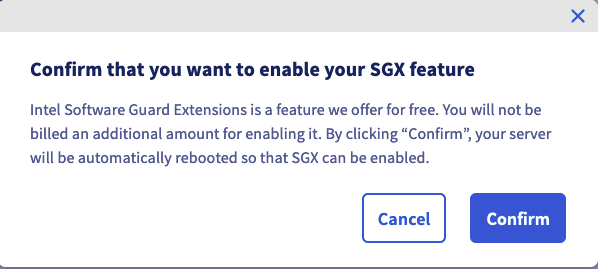

Wyświetlony zostanie ekran potwierdzenia. Potwierdź, że rozumiesz, iż włączenie technologii Intel SGX spowoduje ponowne uruchomienie Twojego serwera.

Spowoduje to jedno lub więcej ponownych uruchomień serwera, w zależności od jego modelu.

1 - Logowanie do konsoli API

Na stronie API OVHcloud:

- Kliknij

Authenticationw lewym górnym rogu. - Następnie kliknij

Login with OVHcloud SSO. - Wprowadź swoje dane logowania do OVHcloud.

- Kliknij przycisk

Authorize, aby zezwolić na wywoływanie API z tego miejsca.

2 - Włączenie SGX

Pobierz nazwę swojego serwera z listy zwróconej przez następujące wywołanie:

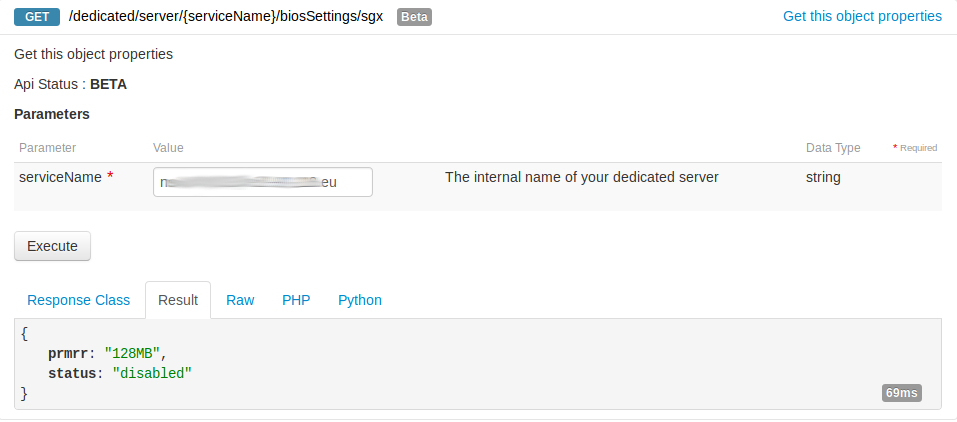

Sprawdź, czy Twój serwis obsługuje opcję SGX, korzystając z tego wywołania:

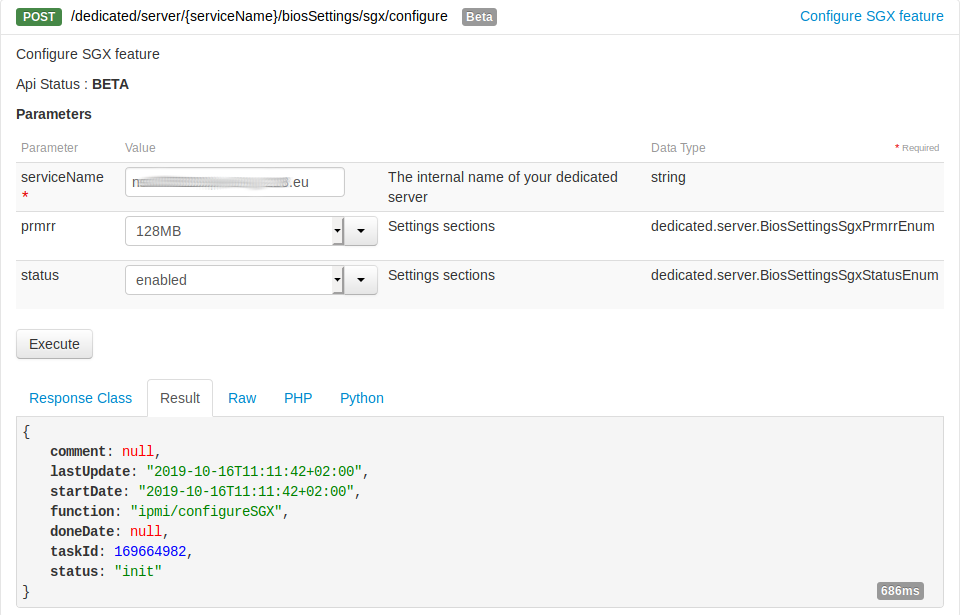

Włącz SGX, korzystając z nazwy serwera:

Spowoduje to jedno lub więcej ponownych uruchomień serwera, w zależności od jego modelu.

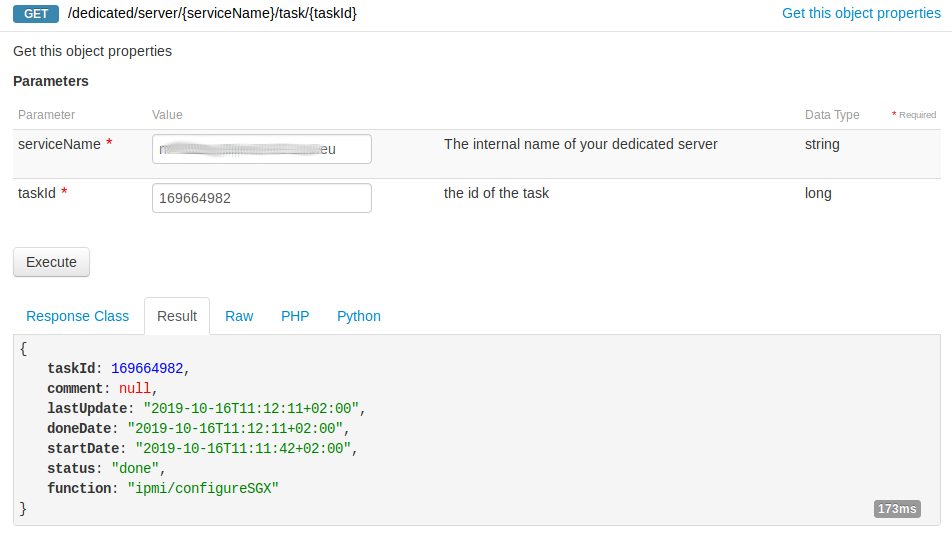

Sprawdź postęp zadania konfiguracji, wywołując ten punkt końcowy z taskId zwróconym w poprzednim wywołaniu:

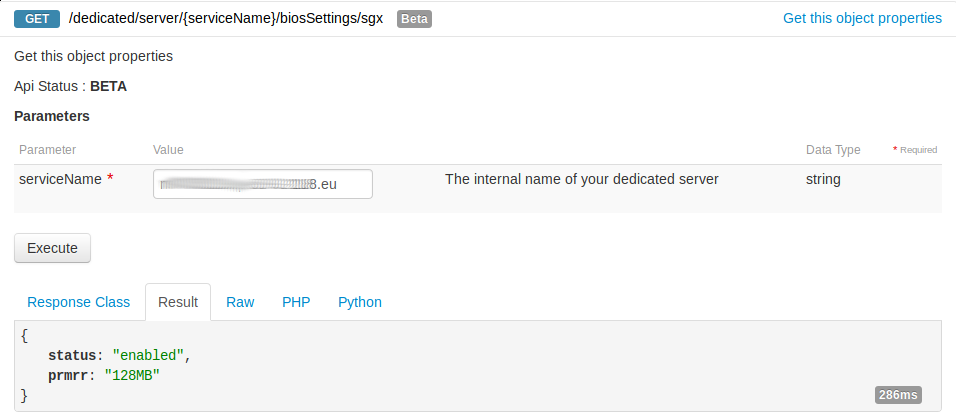

Możesz sprawdzić, czy stan jest włączony:

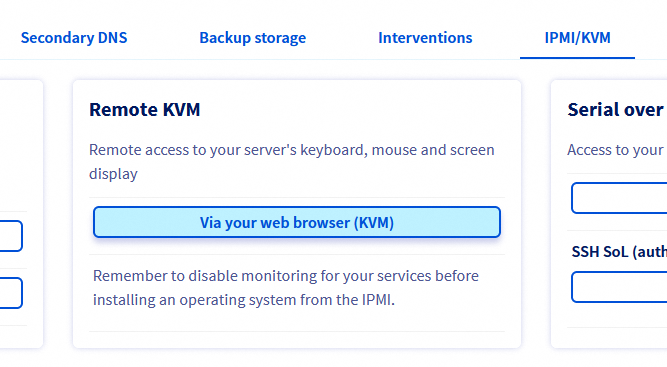

1 - Uruchom sesję Remote KVM

Wybierz serwer, na którym chcesz włączyć SGX.

W zakładce IPMI / KMV uruchom sesję Remote KVM:

2 - Włączenie SGX

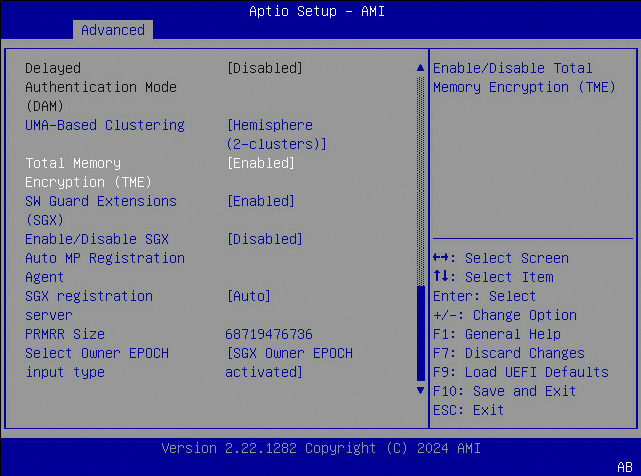

Następnie, z poziomu KVM, uruchom ponownie serwer i wejdź do BIOS-u (zazwyczaj naciskając klawisz DEL lub F2).

W BIOS-ie przejdź do sekcji Advanced > Processor Configuration.

Włącz opcje TME i SGX oraz skonfiguruj pożądaną wielkość PRMRR:

Zapisz zmiany, naciskając klawisz F10. Wyświetlony zostanie ekran potwierdzenia, potwierdź opcję Yes.

Twój serwer ponownie uruchomi się na systemie operacyjnym.

Instalacja oprogramowania SGX

Użyj poniższych poleceń, aby zainstalować SDK firmy Intel, dzięki czemu będziesz mógł tworzyć i uruchamiać aplikacje SGX.

Najpierw zainstaluj kilka zależności:

Następnie pobierz kod źródłowy i przygotuj podmoduły oraz gotowe binarki:

Skompiluj i zainstaluj SDK SGX:

Testowanie przykładowej aplikacji w trybie symulacji

Aby skompilować i uruchomić przykładowy kod LocalAttestation w trybie symulacji:

Budowanie i instalowanie oprogramowania PSW Intel SGX

Oprogramowanie Intel SGX Platform Software (PSW) dostarcza bibliotek, które umożliwiają uruchamianie aplikacji SGX w trybie sprzętowym. Aby utworzyć lokalny repozytorium Debian, które będzie hostować pakiety, uruchom poniższe polecenia:

Utwórz następujący plik, aby dodać lokalne repozytorium pakietów Debian do systemu konfiguracji repozytoriów:

Następnie zainstaluj poniższe pakiety:

Testowanie przykładowej aplikacji w trybie sprzętowym (opcjonalnie)

Aby skompilować i uruchomić przykładowy kod LocalAttestation w trybie sprzętowym:

Sprawdź również

Aby dowiedzieć się więcej (np. jak opracować własną aplikację, zarejestrować się do zdalnej attestacji itp.), oto przydatne zasoby: