Rendere sicura la tua infrastruttura OVHcloud con Stormshield Network Security

Informazioni sulla traduzione

Questa traduzione è stata generata automaticamente dal nostro partner SYSTRAN. I contenuti potrebbero presentare imprecisioni, ad esempio la nomenclatura dei pulsanti o alcuni dettagli tecnici. In caso di dubbi consigliamo di fare riferimento alla versione inglese o francese della guida. Per aiutarci a migliorare questa traduzione, utilizza il pulsante "Contribuisci" di questa pagina.

Obiettivo

Nel panorama digitale in costante evoluzione, la sicurezza dell'infrastruttura Cloud è diventata una priorità assoluta per le organizzazioni di tutte le dimensioni. In un momento in cui le aziende dipendono sempre più dalle soluzioni Cloud per le proprie operazioni, garantire la protezione dei dati sensibili e mantenere l'integrità della rete è un compito cruciale. Stormshield SNS EVA (Stormshield Elastic Virtual Appliance) è una soluzione di sicurezza completa progettata per proteggere gli ambienti Cloud da un'ampia gamma di minacce.

Questa guida ti mostra come installare e configurare SNS EVA sul Public Cloud OVHcloud con la vRack e il routing IP pubblico, occupandosi di funzionalità chiave come firewall di rete, VPN IPSec e VPN SSL/TLS. Seguendo questa guida, aumenterai la sicurezza della tua infrastruttura Public Cloud OVHcloud e assicurerai la sicurezza delle tue operazioni.

Questa guida ti mostra come proteggere la tua infrastruttura OVHcloud con Stormshield Network Security implementato su Public Cloud.

Questa guida ti mostra come utilizzare una o più soluzioni OVHcloud con tool esterni e descrive le azioni da effettuare in un contesto specifico. Potrebbe essere necessario modificare le istruzioni in base alla situazione.

In caso di difficoltà nell’applicazione di queste istruzioni, ti consigliamo di rivolgerti a un provider specializzato e/o discutere il problema con la nostra Community. Per maggiori informazioni, consulta la sezione Per saperne di più di questo tutorial.

Prerequisiti

- Un progetto Public Cloud nel tuo account OVHcloud.

- Un utente OpenStack (facoltativo).

- Conoscenze di base di rete.

- Un account Stormshield creato tramite il sito Stormshield.

- Garantire che la vRack sia attiva e configurata per permettere una comunicazione sicura tra i componenti dell’infrastruttura.

- un blocco di indirizzi Additional IP (/29) per permettere il failover e la configurazione dell'alta disponibilità.

- Una licenza Stormshield Elastic Virtual Appliance BYOL (Bring Your Own Licence), ottenuta presso partner o rivenditori terzi, che sarà necessario fornire in fase di installazione e configurazione.

Accesso allo Spazio Cliente OVHcloud

- Link diretto: Public Cloud Projects

- Percorso di navigazione:

Public Cloud> Seleziona il tuo project

Procedura

Oltre all'installazione e alla configurazione di Stormshield Network Security, questa guida ti mostra diversi casi d'uso in funzione delle tue necessità:

- Installare e configurare Stormshield Network Security sul proprio ambiente Public Cloud

- Caso d'uso 1: Configura Stormshield Network Security per l'utilizzo come gateway

- Casi d'uso 2: configurare un NAT (Network Address Translation) per accedere a un servizio HTTP privato dall'esterno

- Caso d'uso 3: tunnel IPsec (da sito a sito)

- Caso d'uso 4: VPN SSL/TLS (da client a sito)

Installa e configura Stormshield Network Security sul tuo ambiente Public Cloud

In questa guida, l'installazione e la configurazione di Stormshield SNS EVA vengono effettuate principalmente tramite riga di comando. Aprire un terminale per eseguire le istruzioni.

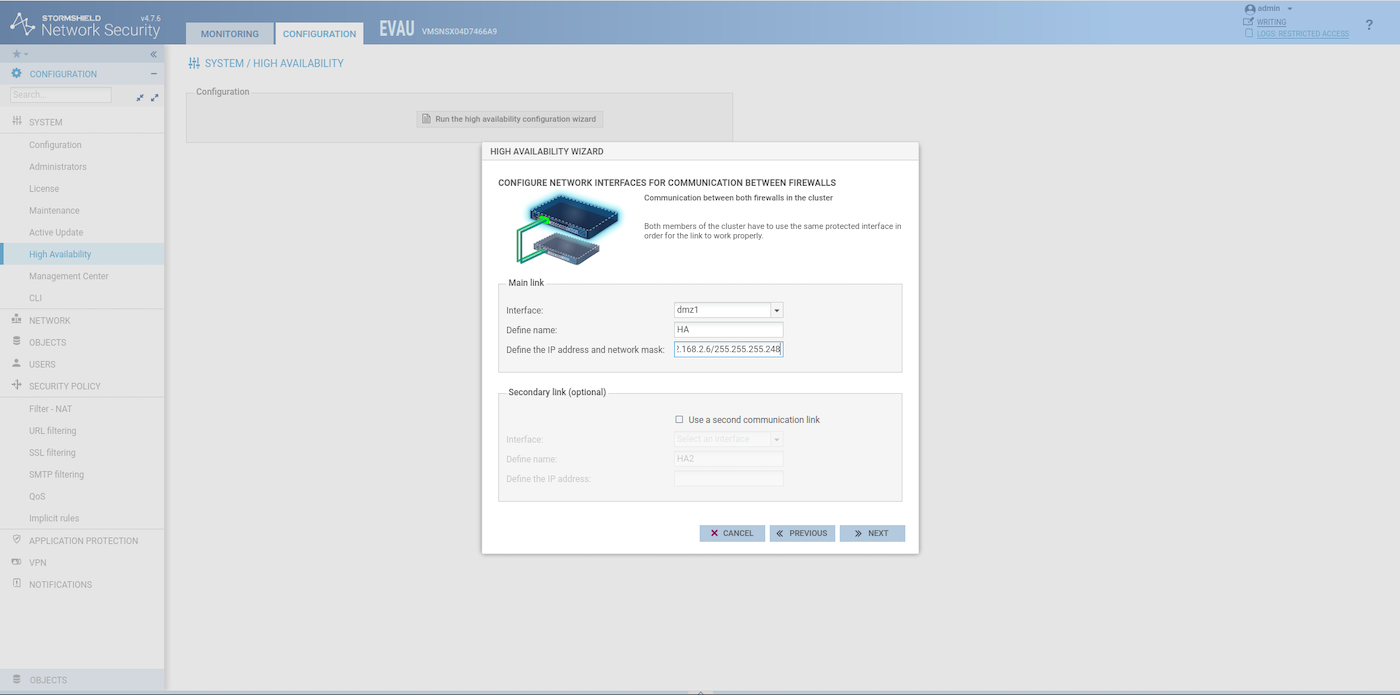

Ti ricordiamo che tutte le sezioni relative a "High Availability" o "Stormshield-2" sono facoltative, così come l'utilizzo della rete vRack con Additional IP. Sono inclusi per mostrare come installare il sistema con due istanze in modalità attiva/passiva per un'alta disponibilità. In una versione minimale, può anche funzionare con una sola istanza se questo è sufficiente per le vostre necessità.

In questo scenario utilizzeremo due macchine virtuali configurate per l'appliance di sicurezza per raggiungere l'alta disponibilità (High Availability o HA), oltre a una macchina virtuale aggiuntiva per l'amministrazione e la gestione dell'appliance di sicurezza. Questa configurazione garantisce la protezione contro i guasti e la disponibilità continua del servizio. Per ulteriori esempi e suggerimenti dettagliati sulle opzioni di scalabilità, consultare la documentazione di Stormshield.

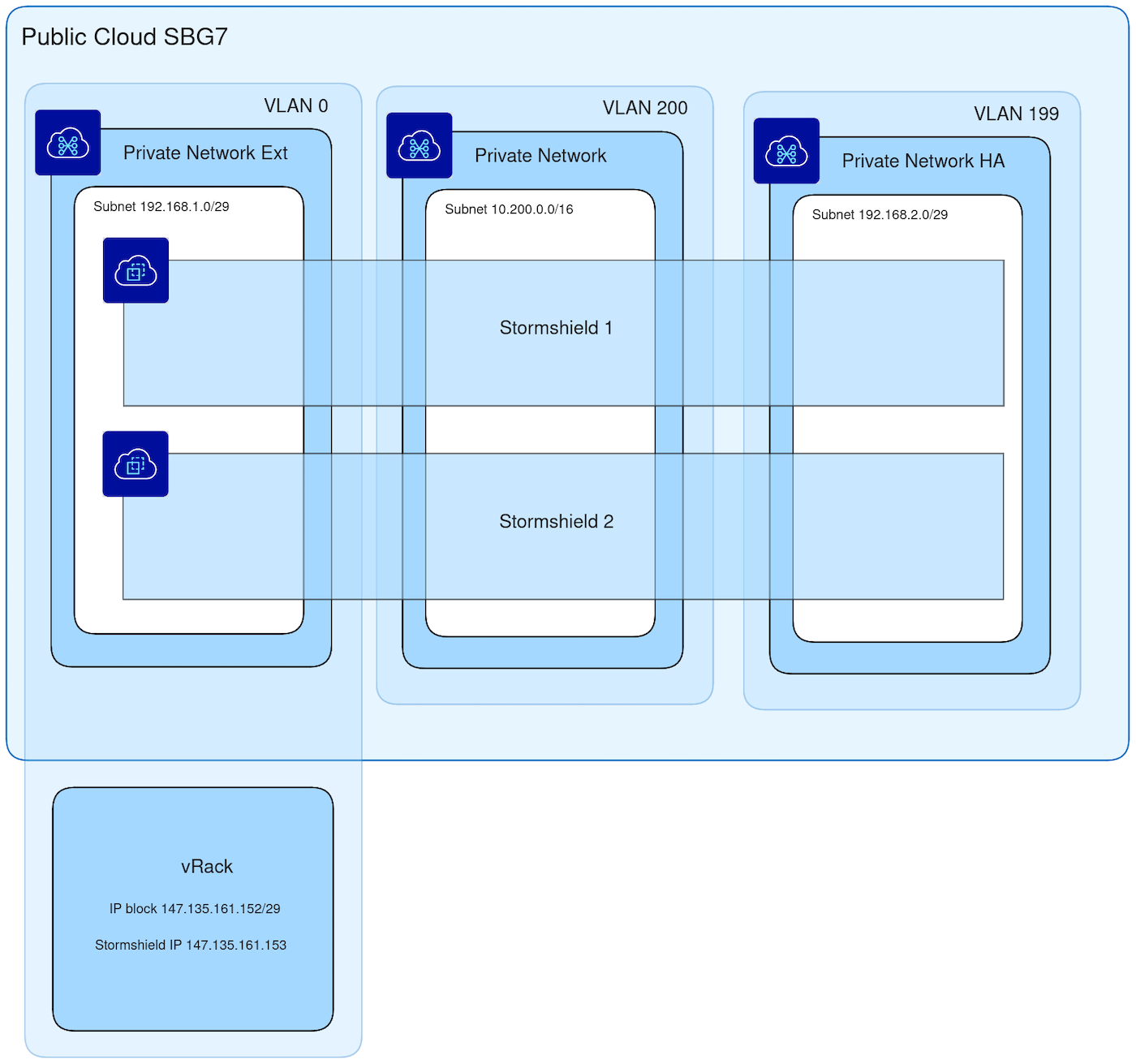

Configura la tua vRack

In questo step, configuriamo la vRack, una rete virtuale privata fornita da OVHcloud. La vRack ti permette di interconnettere diverse istanze o server in un ambiente Public Cloud, garantendo così l'isolamento della rete e mantenendo una comunicazione sicura. Aggiungere il tuo progetto Public Cloud e il tuo blocco Additional IP alla stessa vRack permette alle tue istanze SNS EVA di comunicare in modo sicuro, mantenendo il controllo totale della gestione degli indirizzi IP. La rete privata vRack ti permette anche di mettere in sicurezza server Bare Metal Cloud o VM Private Cloud con appliance di sicurezza installate sul Public Cloud.

Aggiungi il tuo progetto Public Cloud e il tuo blocco Additional IP alla stessa vRack.

A titolo di esempio per questa guida, il blocco IP è 147.135.161.152/29.

Utilizziamo il primo IP utilizzabile 147.135.161.153 per la prima istanza di SNS EVA e utilizziamo temporaneamente il secondo IP utilizzabile 147.135.161.154 per il secondo SNS EVA.

L’indirizzo del gateway è 147.135.161.158.

Per maggiori informazioni, consulta la guida "Configurare un blocco di indirizzi IP nella vRack".

Ecco di seguito l'architettura che implementeremo.

Configura la rete OpenStack

Crea la rete privata per le interfacce esterne SNS EVA:

Crea la rete privata per le interfacce interne del SNS EVA:

Crea la rete privata per le interfacce SNS EVA HA (High Availability):

Esegui le istanze SNS EVA

Accedi alla sezione download del sito ufficiale di Stormshield. Accedi al tuo account Stormshield e segui le istruzioni per scaricare l'immagine Stormshield OpenStack.

Accedi alla cartella in cui hai scaricato l’immagine SNS EVA OpenStack e importa l’immagine (in questa guida usiamo l’immagine utm-SNS-EVA-4.8.3-openstack.qcow2):

Crea le istanze SNS EVA (in questo esempio, le abbiamo chiamate stormshield-1 e stormshield-2):

Per motivi di performance, ti consigliamo di utilizzare le versioni delle macchine virtuali elencate per i tipi di licenza SNS EVA indicati:

- EVA1: B3-8 / B3-16

- EVA2: B3-16 / B3-32

- EVA3: B3-32 / B3-64

- EVA4: B3-64 / B3-128

- EVAU: B3-128 / B3-256

Configura le istanze SNS EVA

Nella sezione Public Cloud, seleziona il tuo progetto. Nel menu a sinistra, clicca su Istanze nella scheda Compute, poi trovi le tue due istanze SNS EVA.

Accedere alla console VNC per le due istanze SNS EVA e configurare il layout di tastiera e la password.

Configura il gateway predefinito sul primo SNS EVA con il nostro gateway di blocchi IP:

Configura l’interfaccia di rete esterna sul primo SNS EVA con il primo indirizzo IP utilizzabile del nostro blocco IP e l’interfaccia di rete interna con l’indirizzo IP 10.200.0.1:

Applica la nuova configurazione di rete:

Esegui la stessa configurazione per il secondo SNS EVA ma con il secondo indirizzo IP 147.135.161.154 del nostro blocco IP per l’interfaccia esterna invece di 147.135.161.153.

Per aggiungere una licenza diversa sulle due istanze SNS EVA, consulta la documentazione ufficiale.

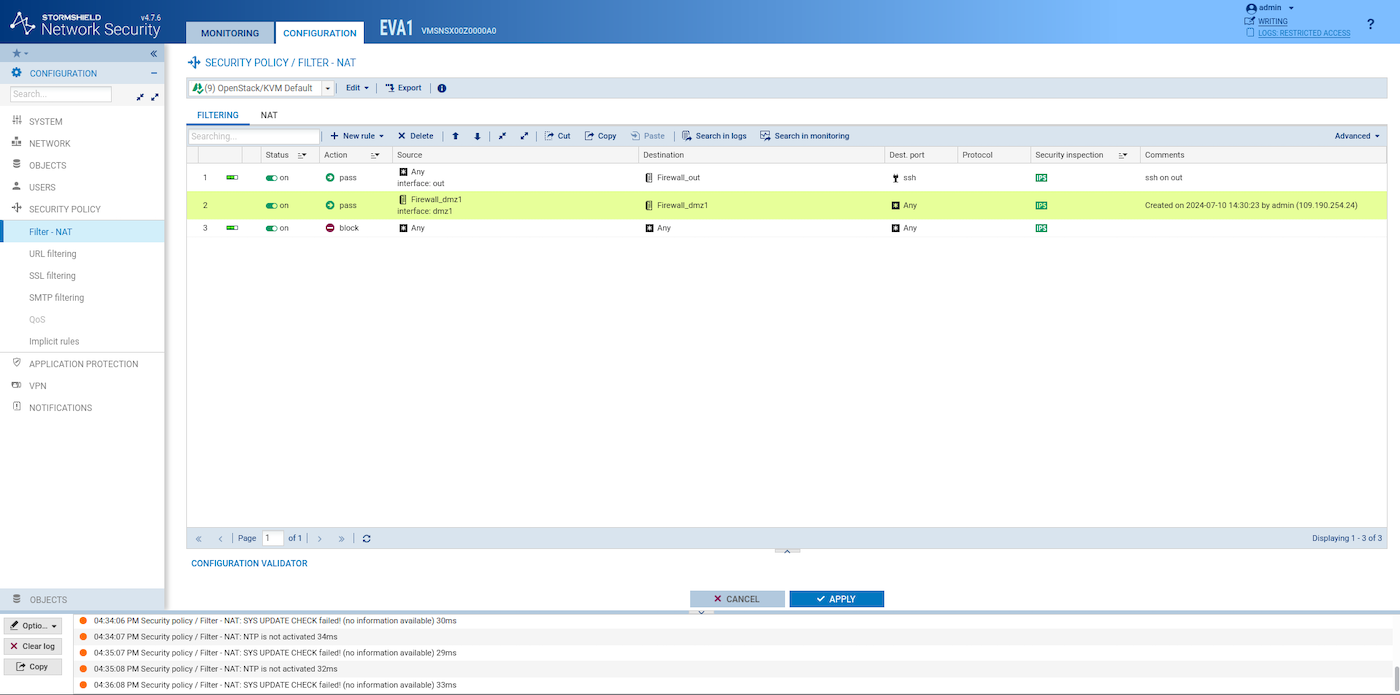

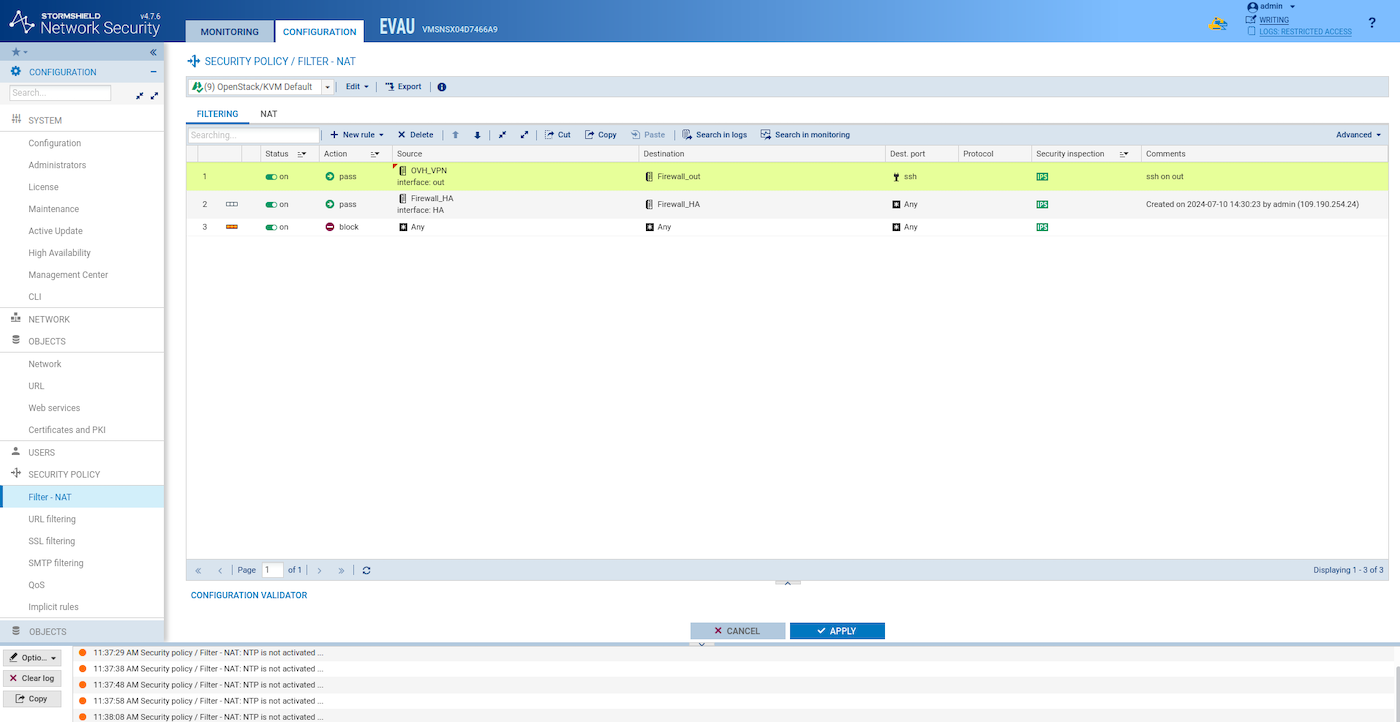

Creare una regola firewall simile a questa su entrambi i SNS EVA nell'interfaccia grafica Web:

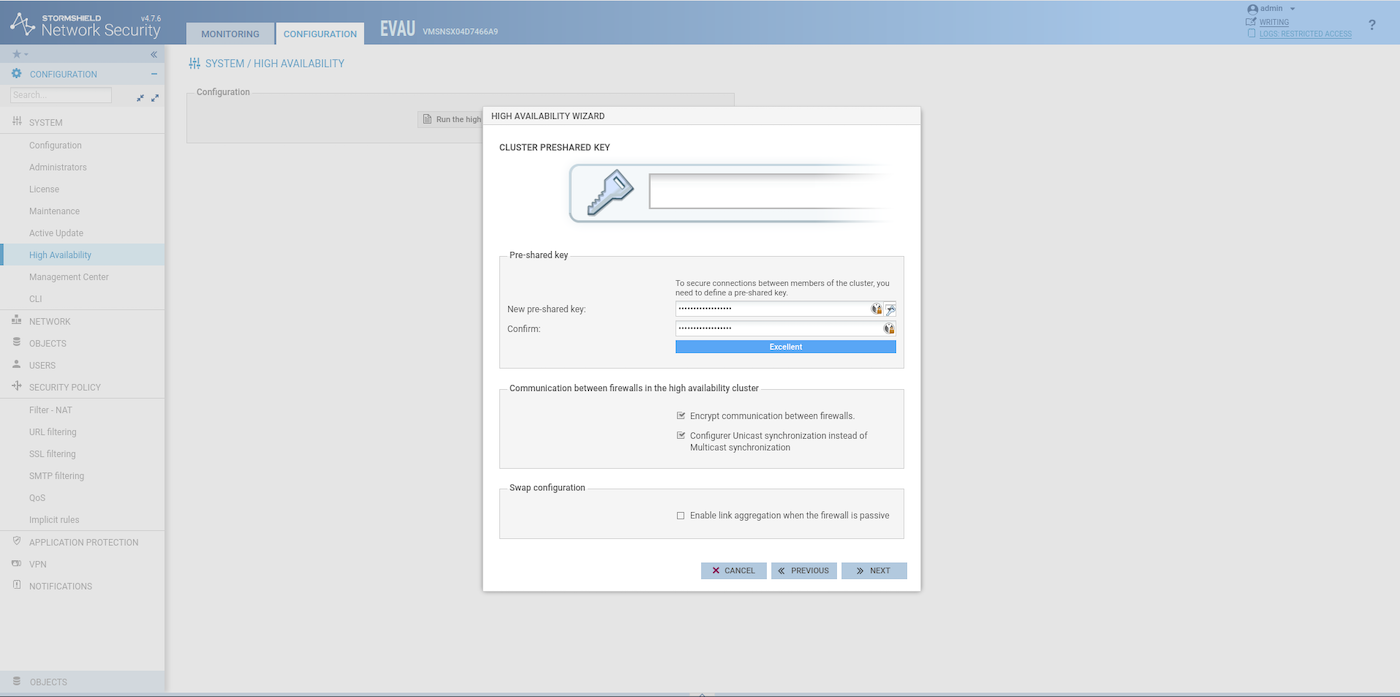

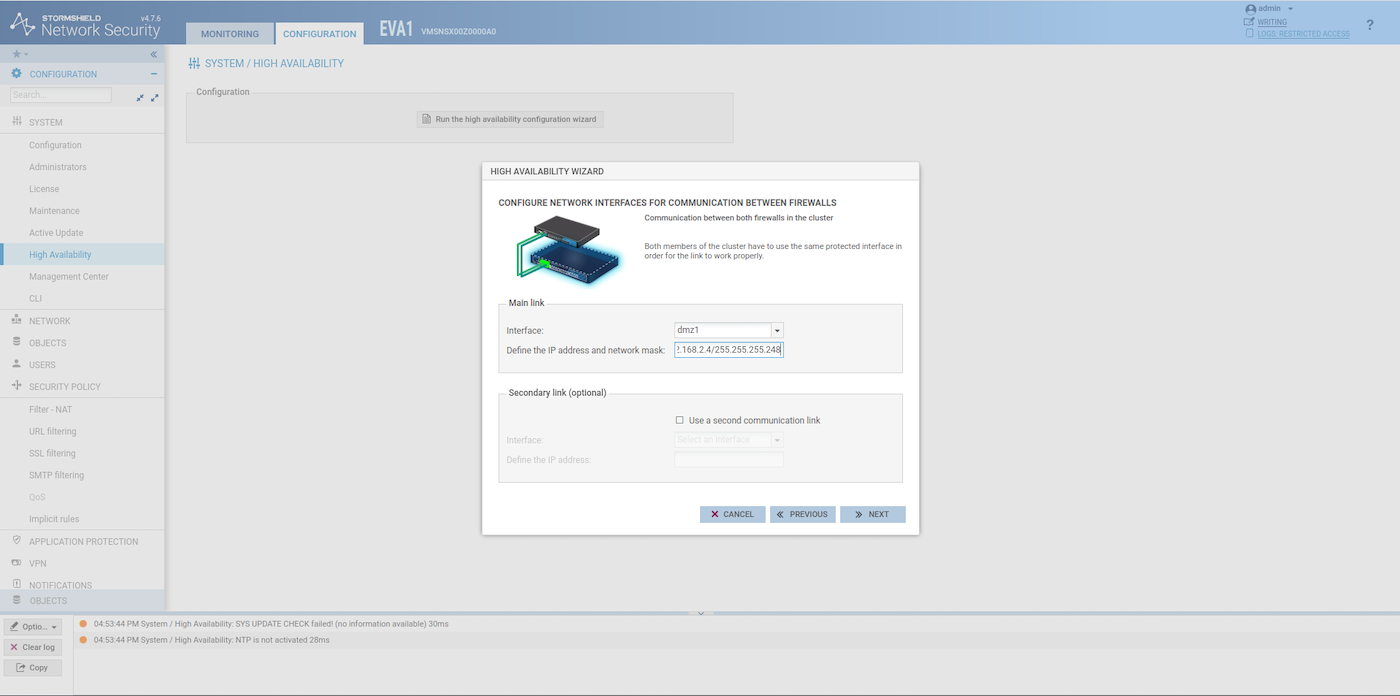

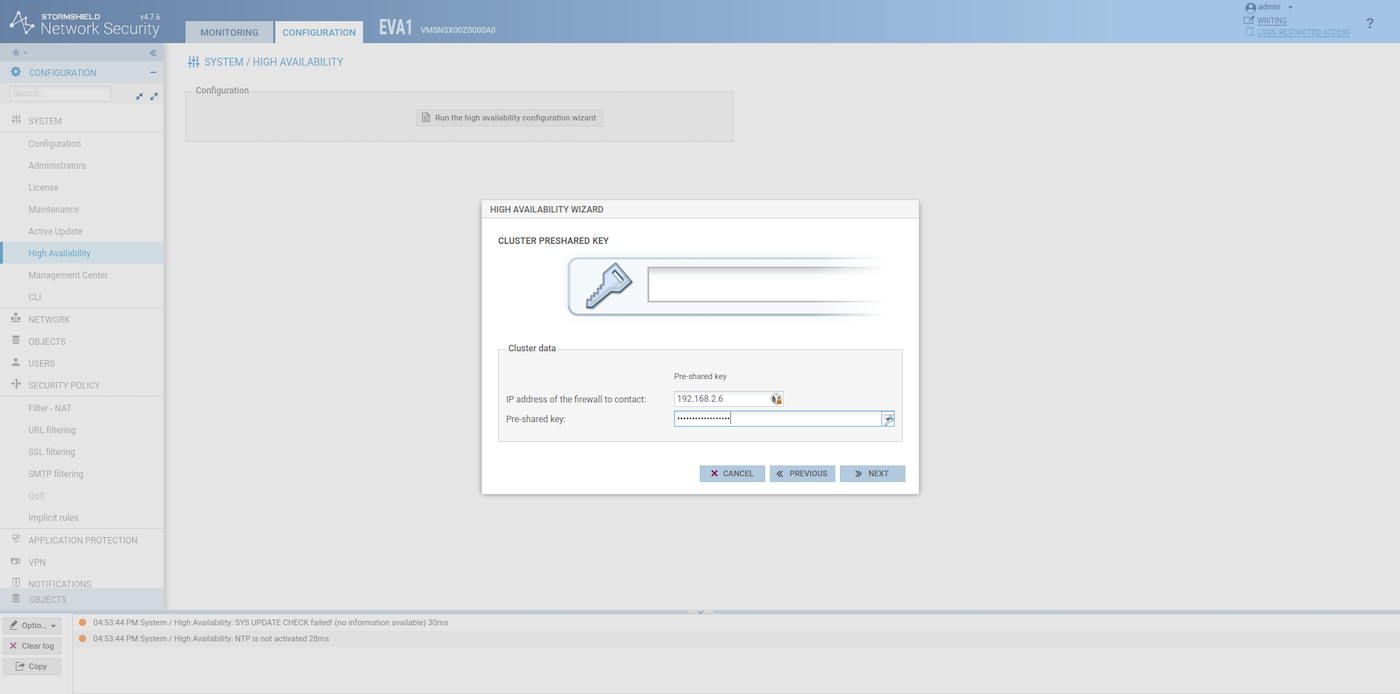

Sul primo SNS EVA, crea un gruppo di firewall (Configuration > System > High Availability). Per quanto riguarda l’indirizzo IP, verifica quale IP è stato assegnato all’interfaccia HA dal DHCP OpenStack.

Quando la configurazione dell’HA è terminata sul primo SNS EVA, entra nel gruppo di firewall sul secondo:

La seconda interfaccia esterna del SNS EVA utilizzerà d'ora in poi lo stesso indirizzo IP della prima. Di conseguenza, l’indirizzo IP 147.135.161.154 potrà essere utilizzato per altri scopi.

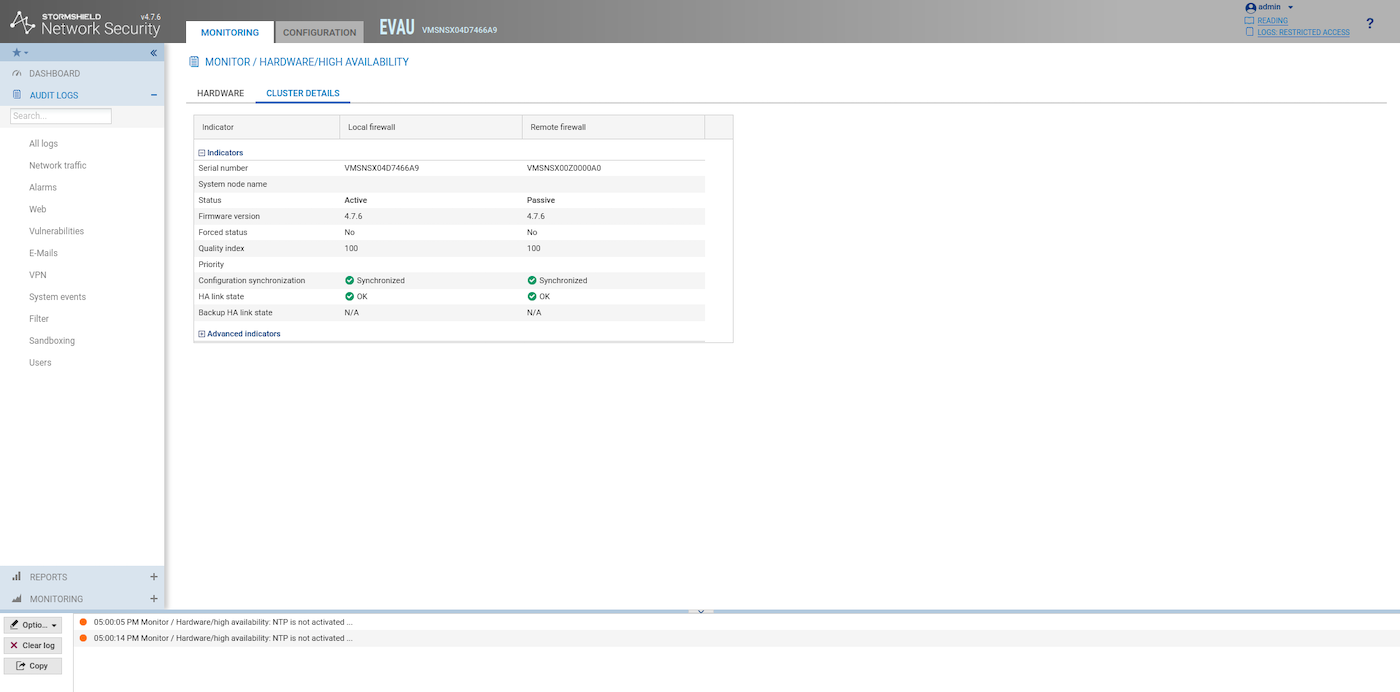

Se tutto è configurato correttamente, dopo il riavvio del secondo SNS EVA, dovresti vedere qualcosa di simile negli indicatori di integrità del link HA:

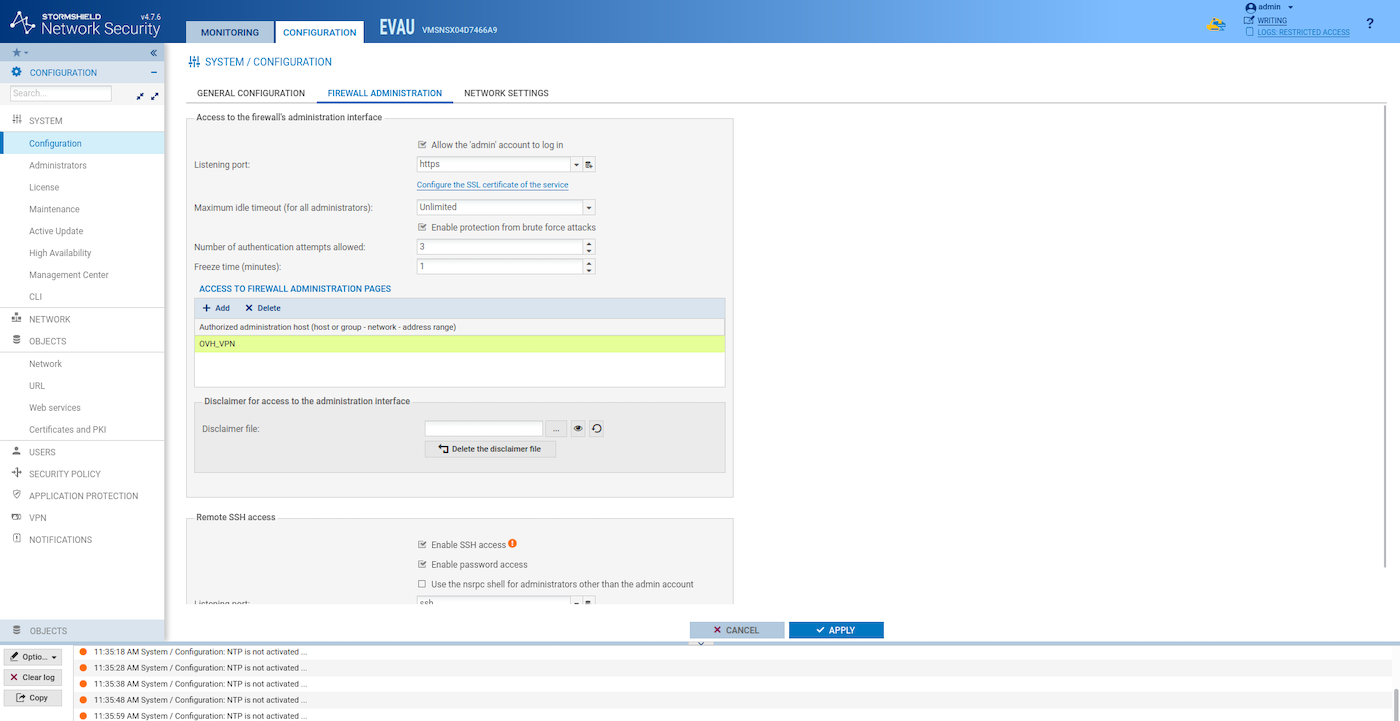

Configura e proteggi la gestione del SNS EVA

Recupera il tuo indirizzo IP pubblico:

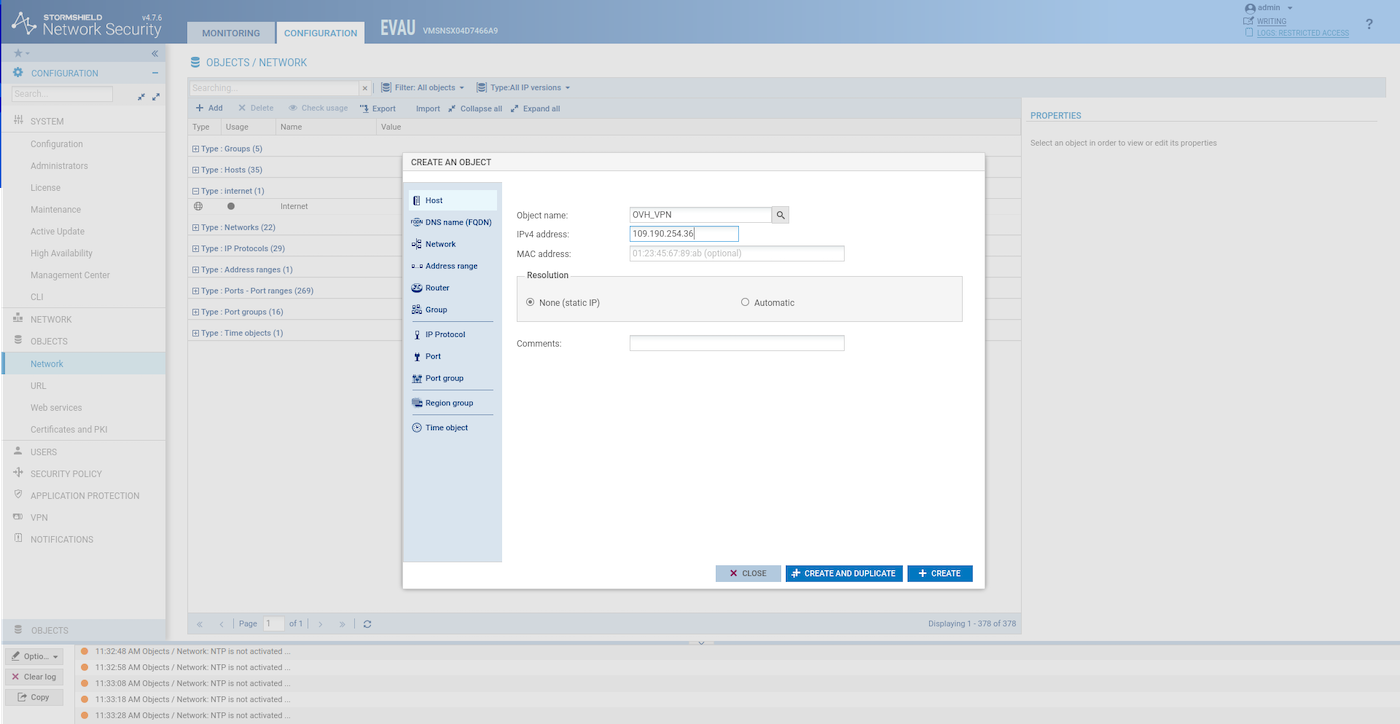

Crea un oggetto host per il tuo indirizzo IP pubblico:

Limita l'accesso all'interfaccia grafica al tuo indirizzo IP pubblico e attiva SSH:

Limita l'accesso SSH al tuo indirizzo IP pubblico:

Risincronizza la configurazione HA

La sincronizzazione tra le due istanze SNS EVA è fondamentale per garantire che entrambi i firewall siano sempre aggiornati con la stessa configurazione. Questo può essere fatto tramite riga di comando SSH o direttamente tramite interfaccia utente grafica (GUI).

Per questo esempio, utilizziamo la soluzione da riga di comando SSH. Se si preferisce utilizzare l'interfaccia utente grafica per la sincronizzazione, consultare la sezione "Schermata di alta disponibilità" della documentazione di Stormshield SNS EVA per i passaggi dettagliati.

A questo punto, le due istanze SNS EVA non devono più essere sincronizzate perché abbiamo configurato un gran numero di parametri sulla prima istanza di cui la seconda non è a conoscenza.

Accedi in SSH all’istanza SNS EVA attiva:

Sincronizza i due SNS EVA:

Questa operazione è necessaria ogni volta che si aggiorna la configurazione.

Configurazioni di casi d'uso

Una volta implementato, il firewall SNS EVA può essere utilizzato in diversi scenari di sicurezza avanzati come VPN IPsec, VPN SSL/TLS, gateway di rete (IN o OUT) come descritto di seguito. Grazie alla rete privata vRack, le VLAN elencate possono essere utilizzate anche al di fuori dell'ambiente Public Cloud: sui prodotti Bare Metal o Private Cloud.

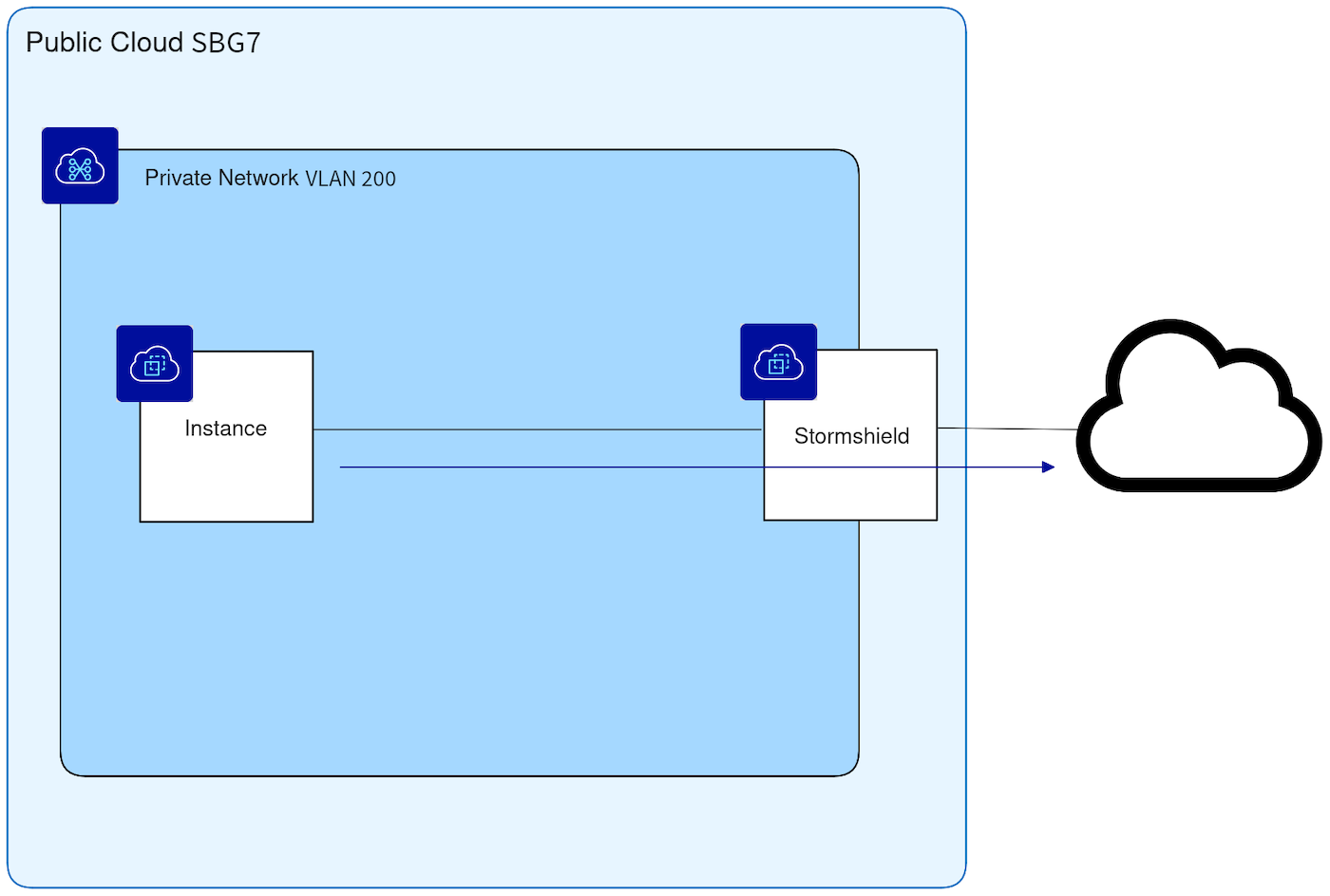

Caso d'uso 1: configura Stormshield Network Security per l’utilizzo come gateway

In questo esempio, il firewall virtuale funziona come un gateway sicuro per le istanze private (o qualsiasi altro server) all'interno del VLAN200 della rete vRack specificata. Questo tipo di traffico può essere filtrato tramite URL nel firewall.

-

Crea un oggetto di rete per il VLAN200 seguendo questa parte della documentazione ufficiale di Stormshield.

-

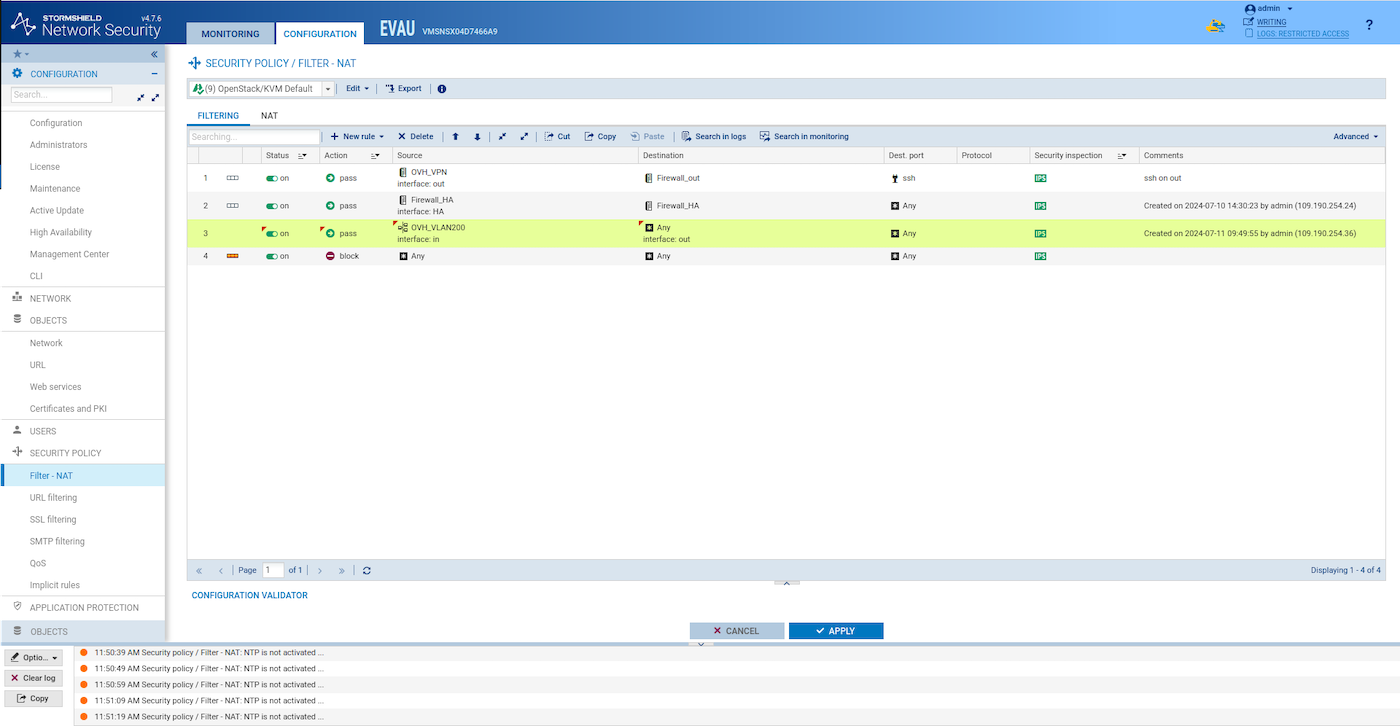

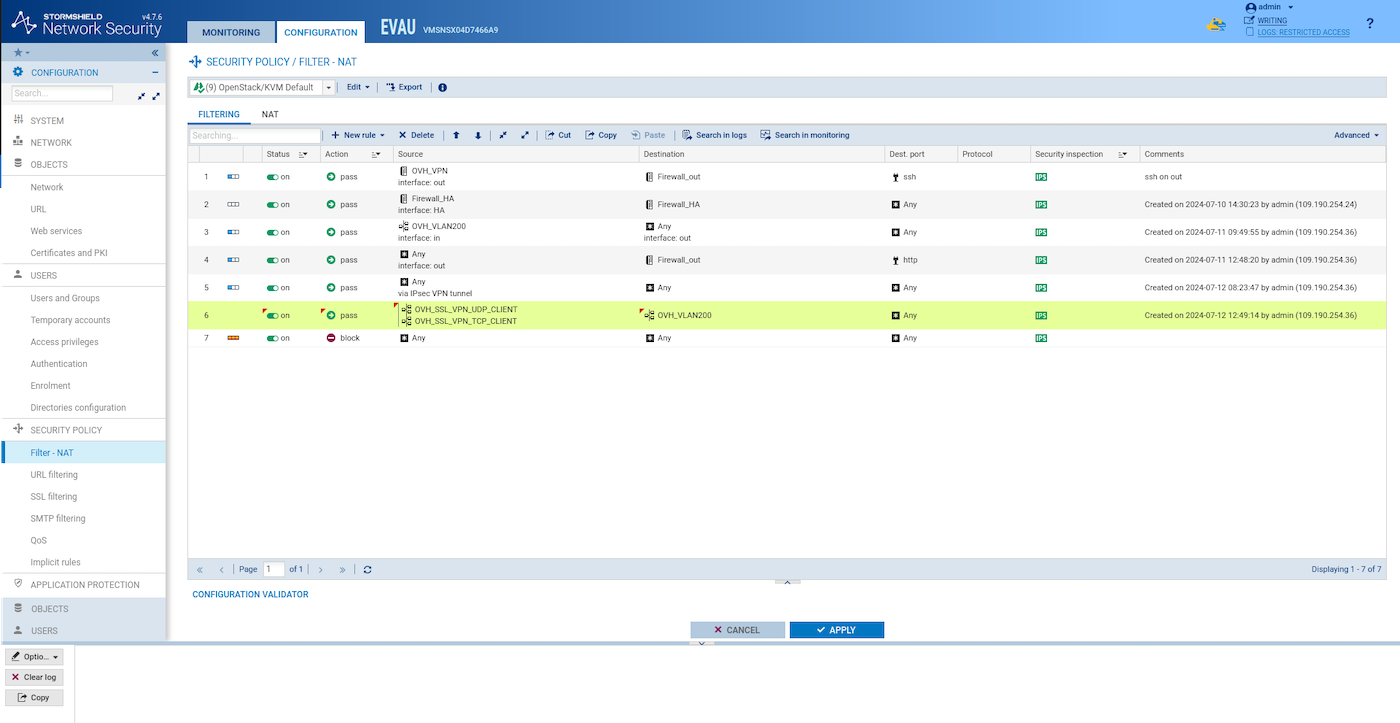

Crea una nuova regola di filtraggio simile a questa per consentire al traffico proveniente dal VLAN200 di uscire:

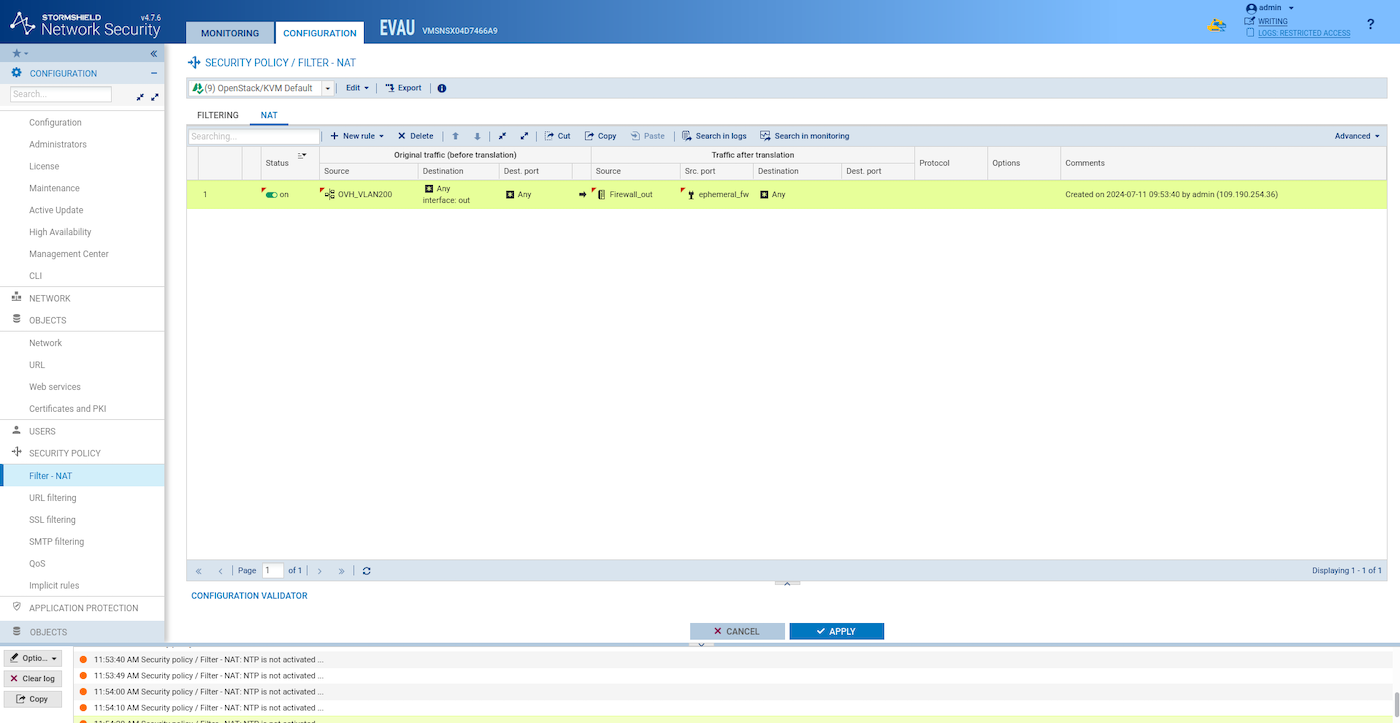

- Creare una regola NAT simile alla seguente:

Sincronizza le due istanze HA SNS EVA:

Verifica se un'istanza può raggiungere Internet dal VLAN200

Importare la chiave pubblica SSH:

Crea un'istanza sul VLAN200:

Accedi in SSH all’istanza SNS EVA :

Dall’istanza SNS EVA, accedi in SSH al server Web Ubuntu. Verifica l’indirizzo IP assegnato dal DHCP OpenStack all’istanza del server Web Ubuntu:

Prova se puoi raggiungere un sito Web pubblico:

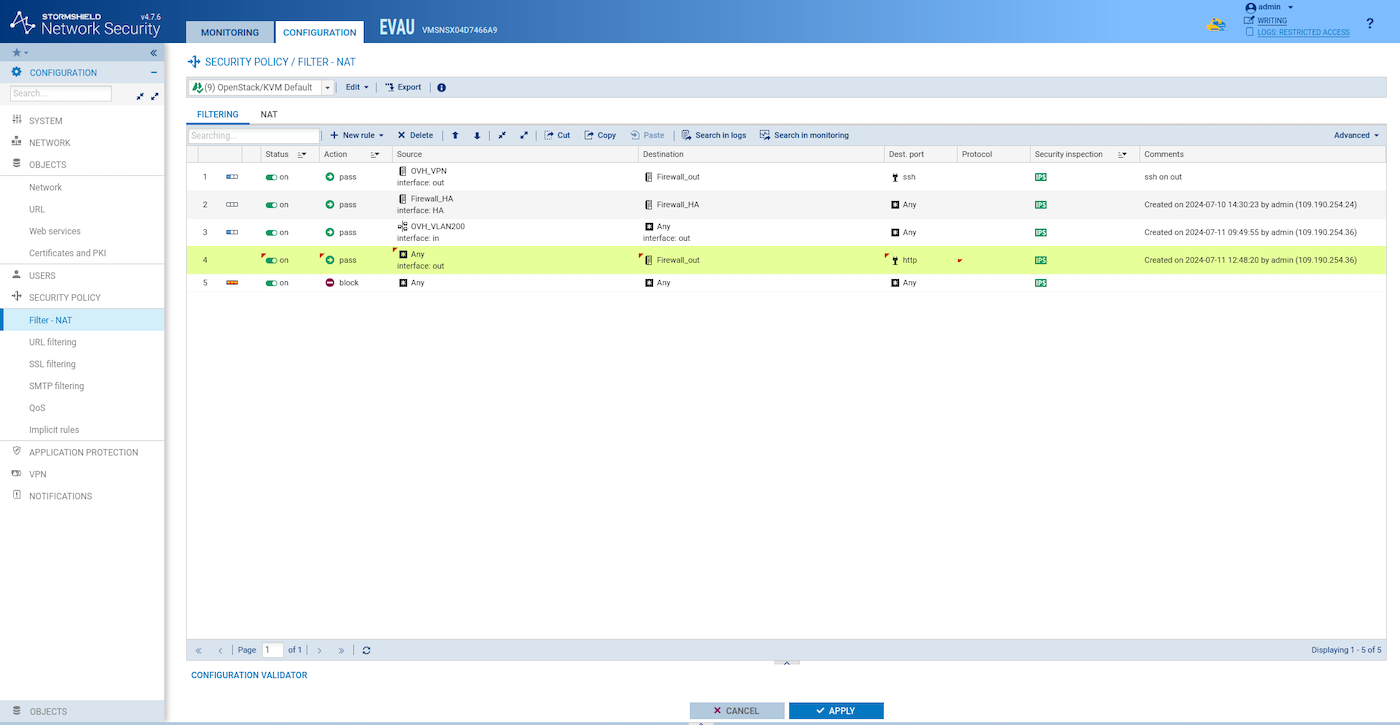

Caso d'uso 2: configura un NAT (Network Address Translation) per accedere a un servizio HTTP privato dall'esterno

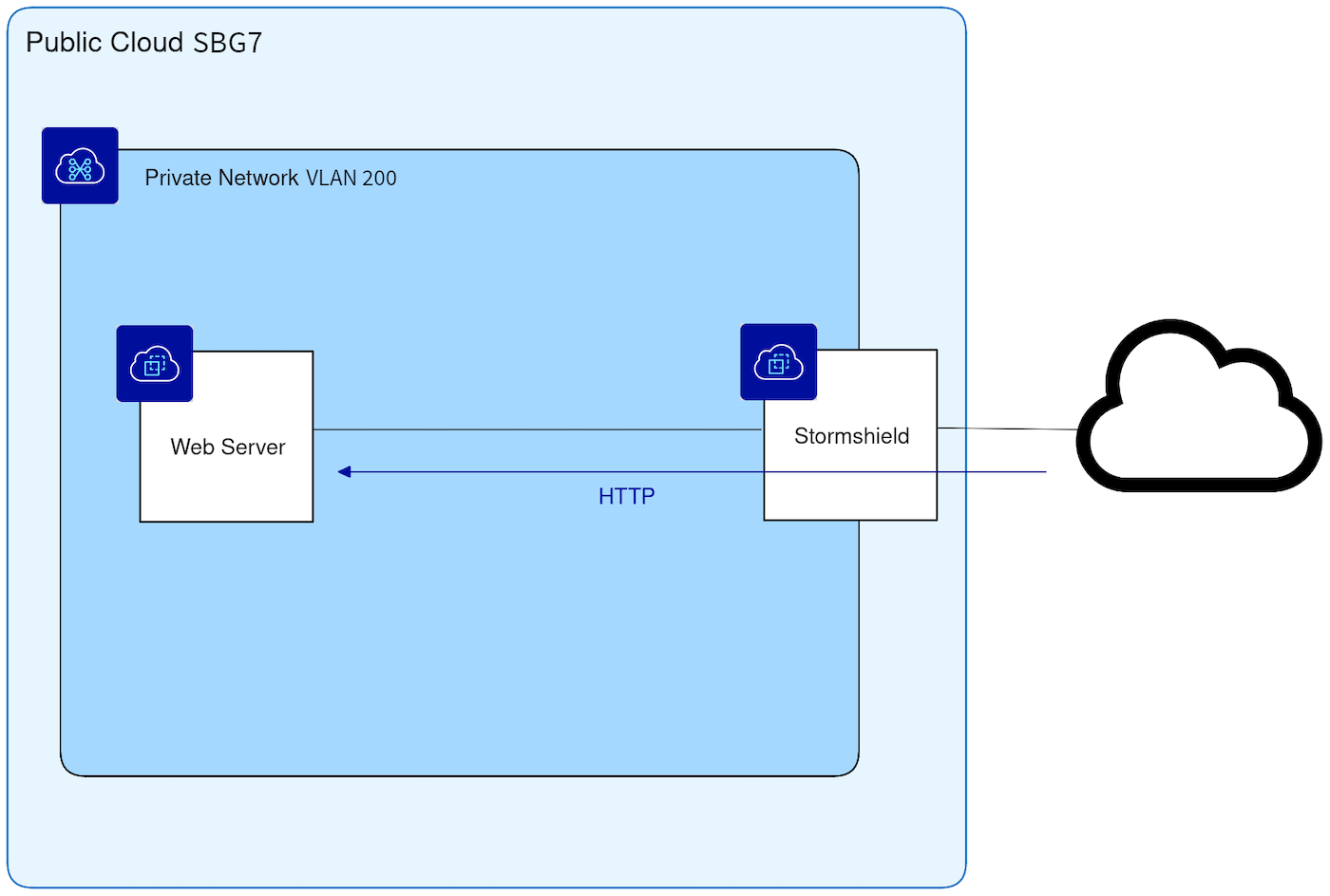

In questo esempio, Internet deve essere in grado di raggiungere il server Web privato installato sul VLAN200. Lo scopo di questa configurazione è di proteggere il server Web con un firewall di rete.

Installate Nginx sull'istanza ubuntu-webserver:

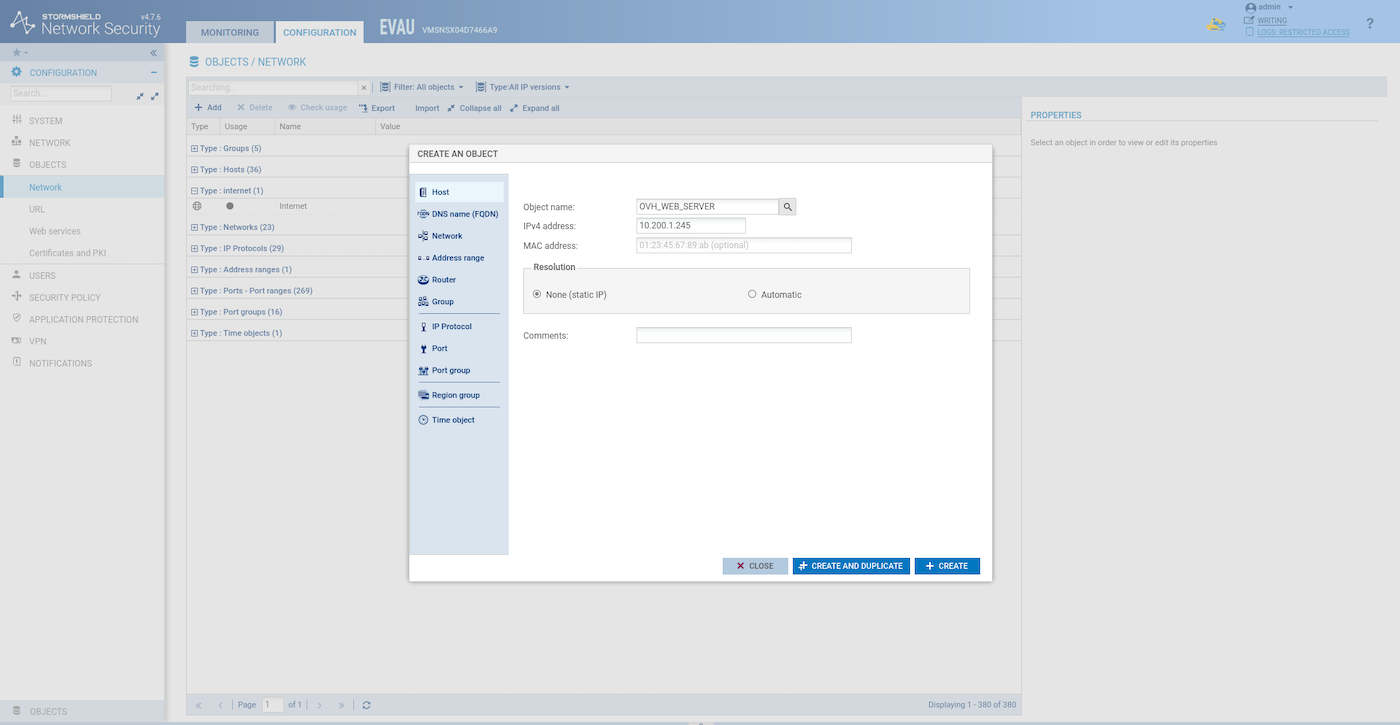

Crea un oggetto host per l'istanza ubuntu-webserver:

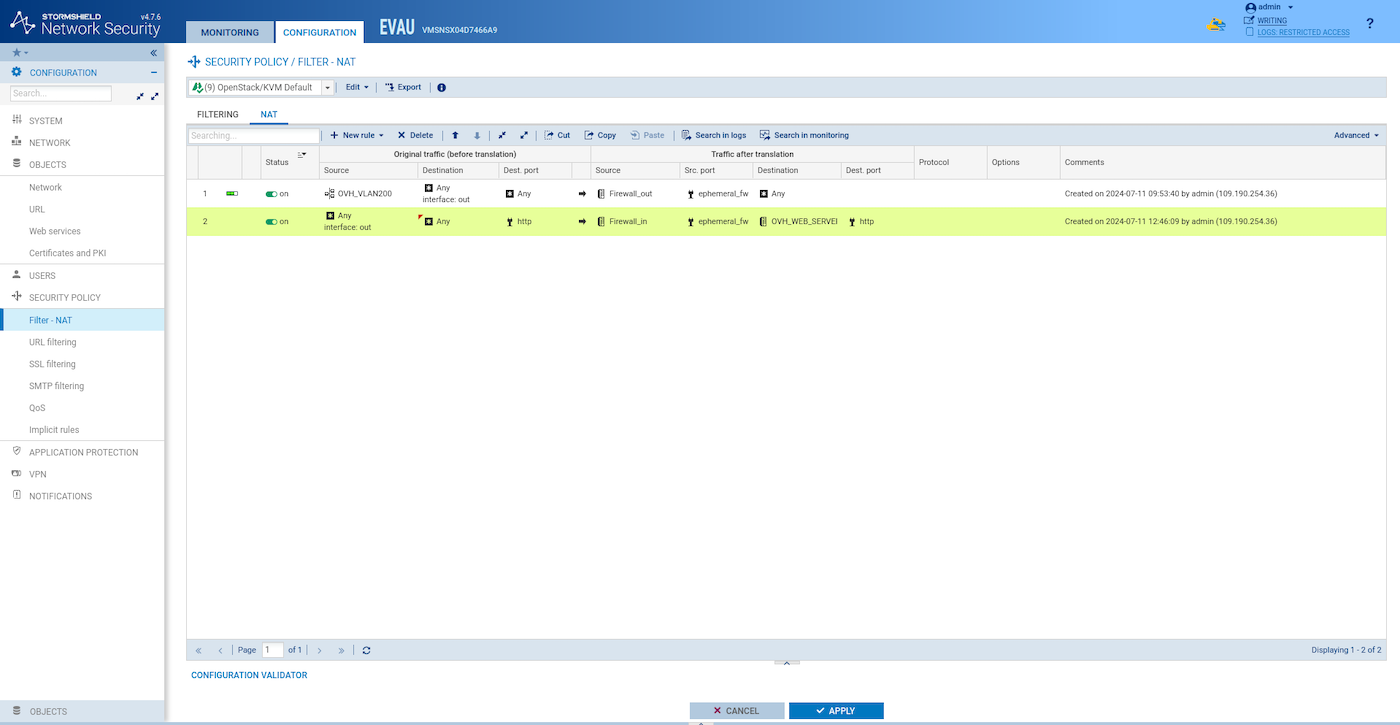

Creare una regola NAT simile alla seguente:

Create una regola di filtro simile a questa:

Testa l'accesso al sito dall'esterno:

Sincronizza le due istanze HA SNS EVA:

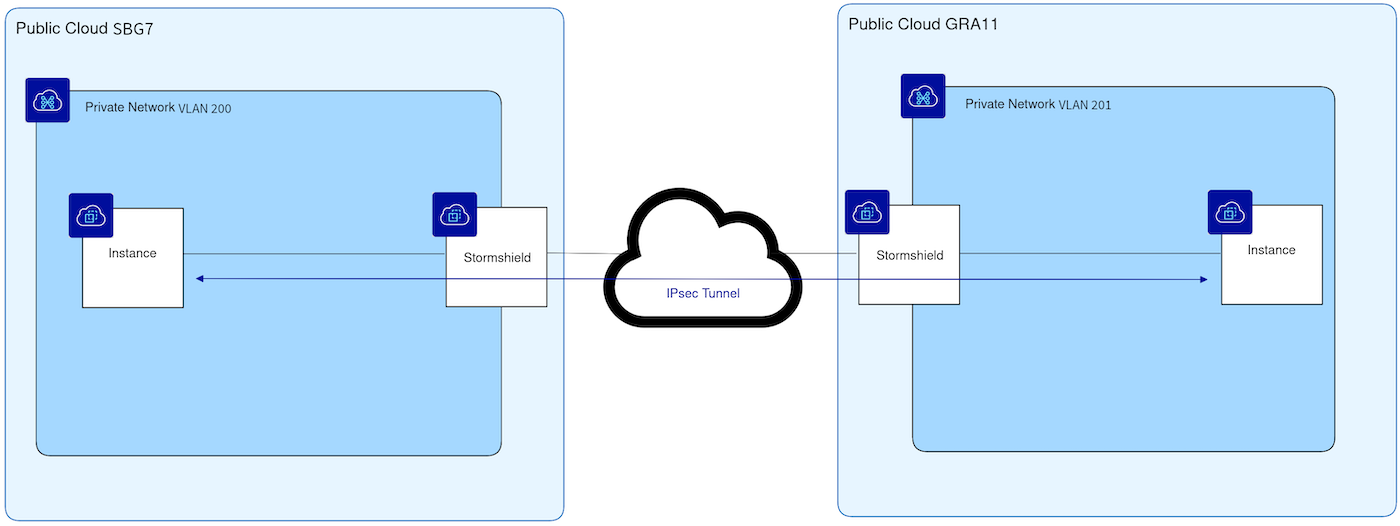

Caso d'uso 3: tunnel IPsec (da sito a sito)

In questo esempio, il tunnel IPsec è configurato per interconnettere due diverse aree PCI: SBG7 (rete VLAN200) e GRA11 (rete VLAN201), ma ognuno di questi siti può essere un sito remoto come un ufficio o un datacenter.

Ripeti tutti gli step in un'altra Region utilizzando la VLAN 201 invece della VLAN 200 e intervalli di indirizzi IP diversi per le subnet Stormshield-ext e Stormshield-ha.;

Configura il primo sito

-

Aggiungere un oggetto host per il SNS EVA remoto e aggiungere un oggetto rete per la rete privata remota VLAN201.

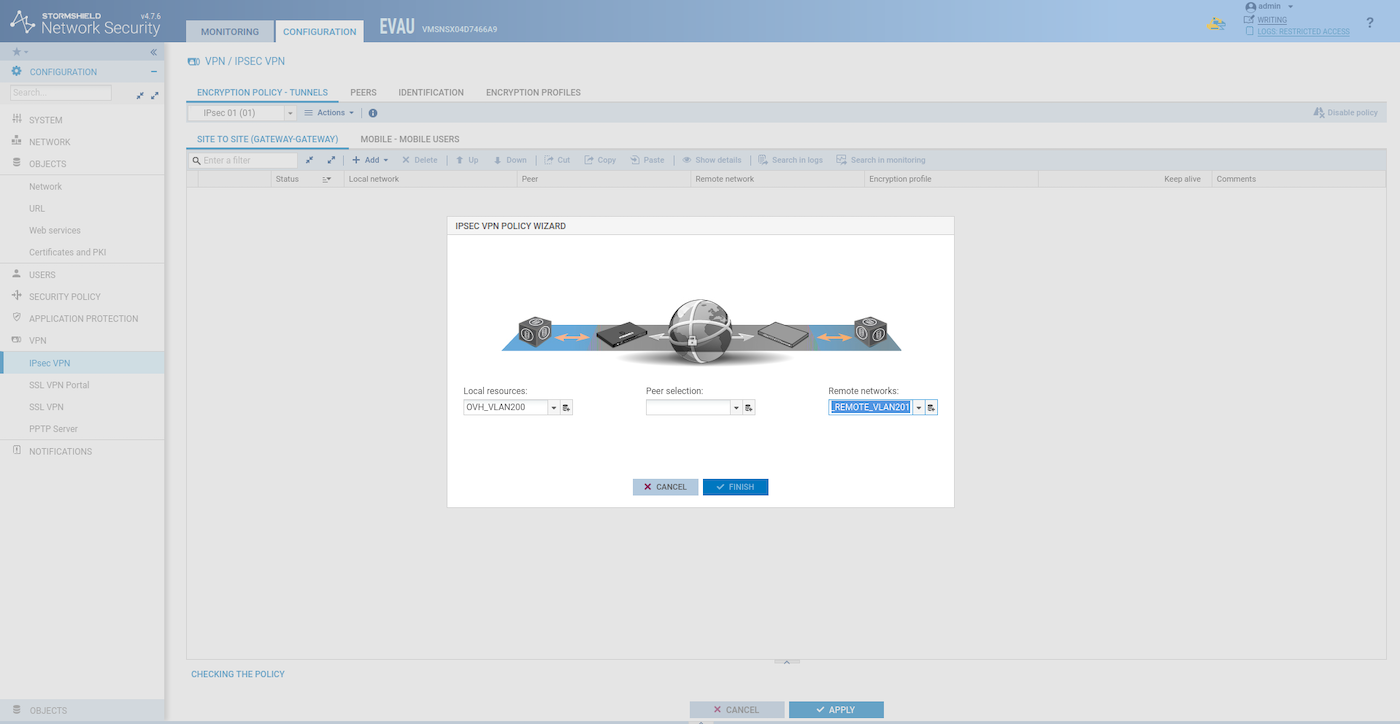

Aggiungi la rete privata locale e la rete privata remota:

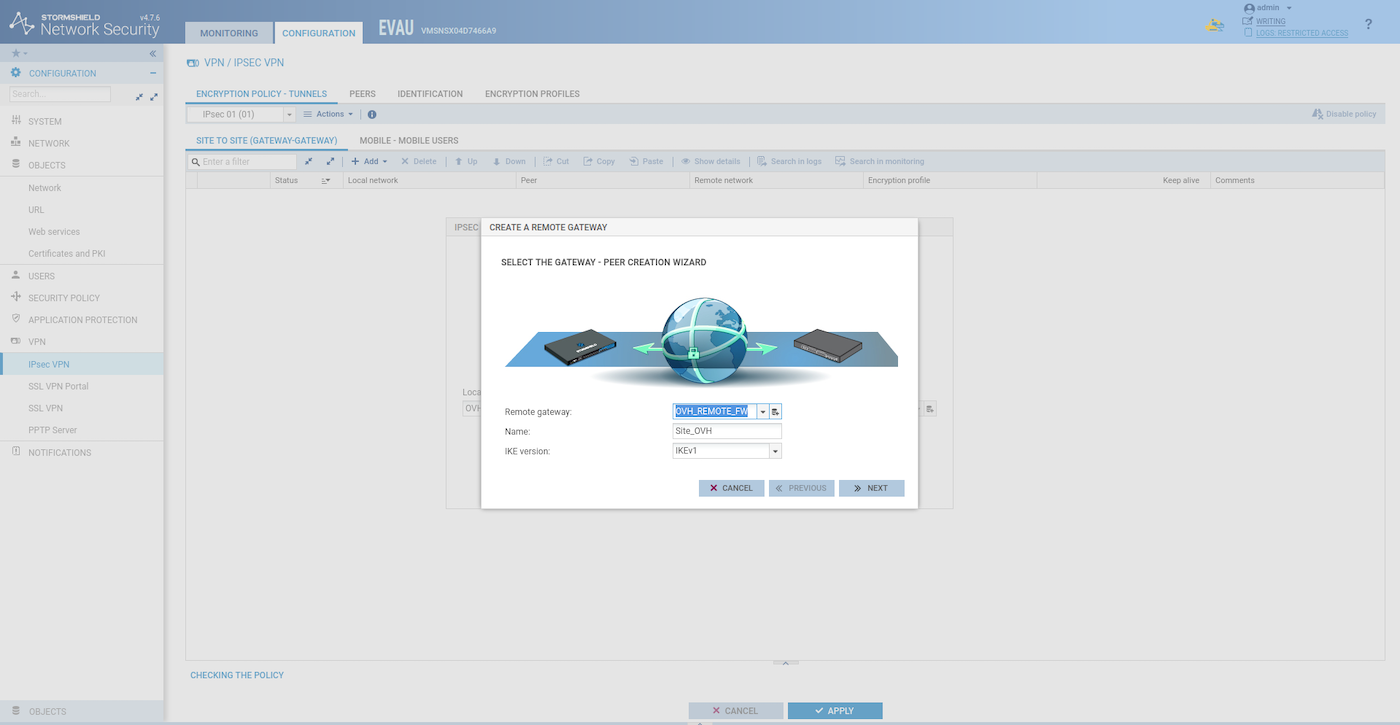

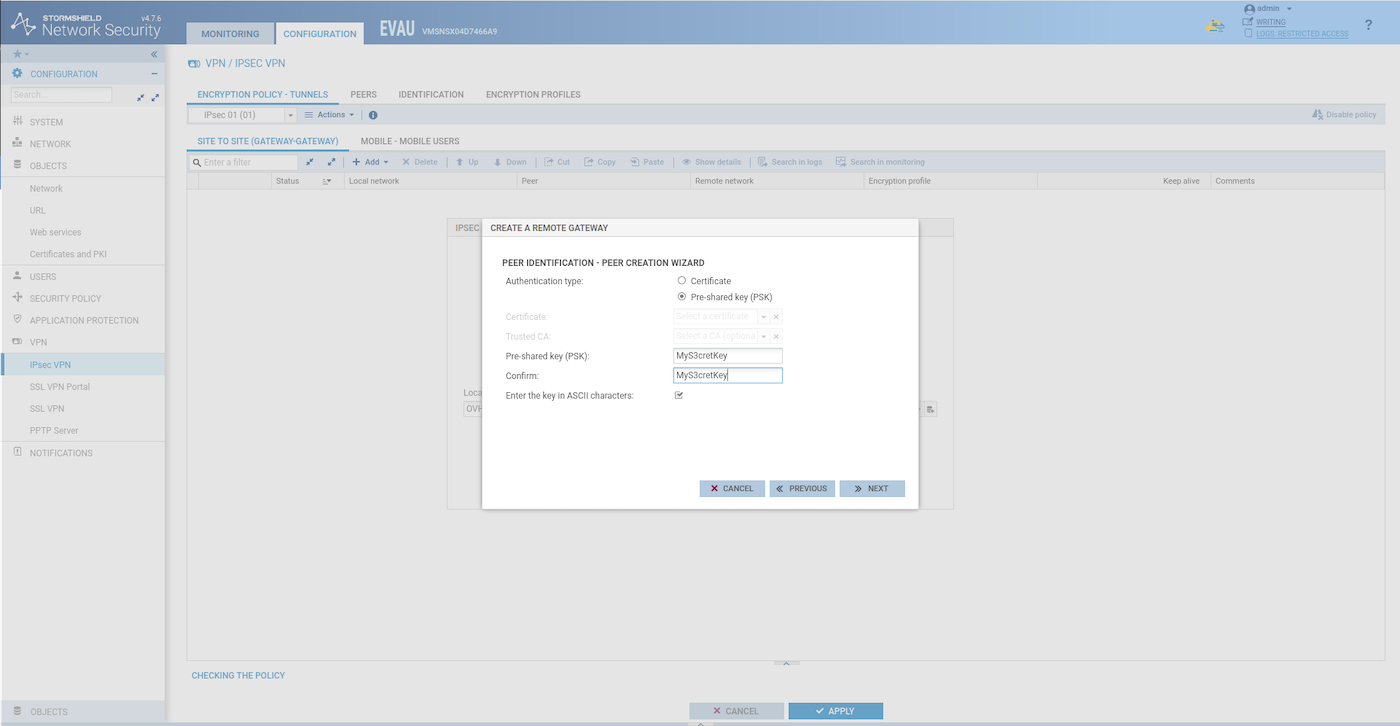

Create il gateway remoto:

Scegliete una chiave già condivisa:

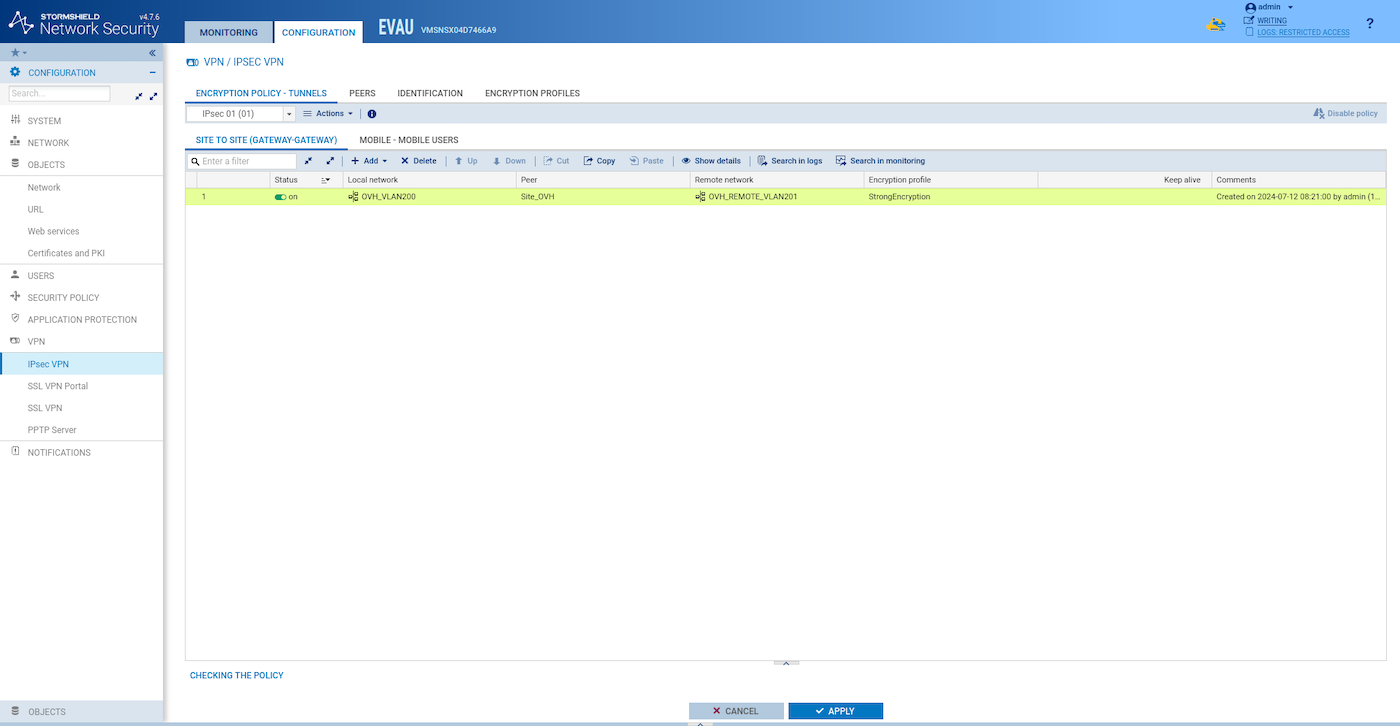

Create e attivate il tunnel:

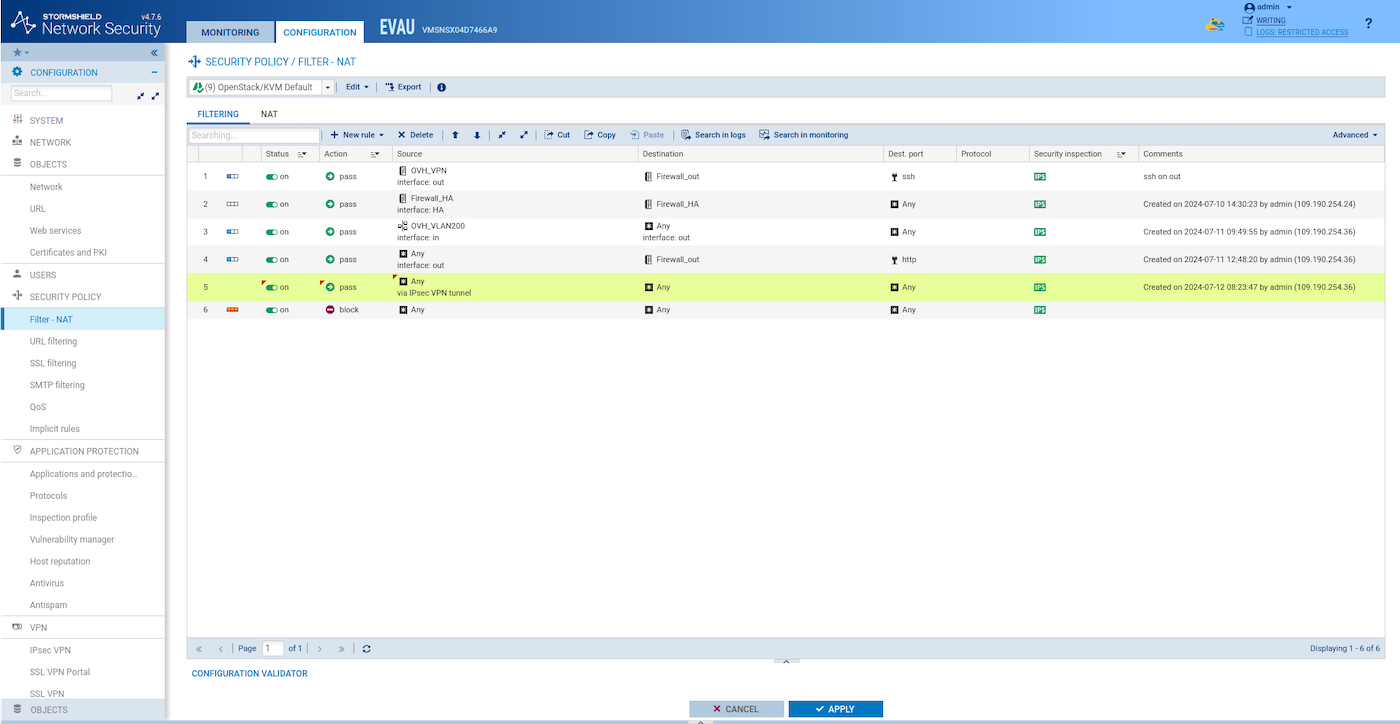

Aggiungi una regola di filtro come questa per autorizzare il traffico attraverso il tunnel:

Sincronizza le due istanze HA SNS EVA:

Configura il secondo sito

Procedi esattamente come per il primo sito, ma utilizza VLAN200 per la rete privata remota e l'indirizzo IP appropriato per OVH_REMOTE_FW.

Prova il tunnel VPN IPsec

Dalla prima istanza di server Web privato del sito:

Dalla seconda istanza di server Web privato del sito:

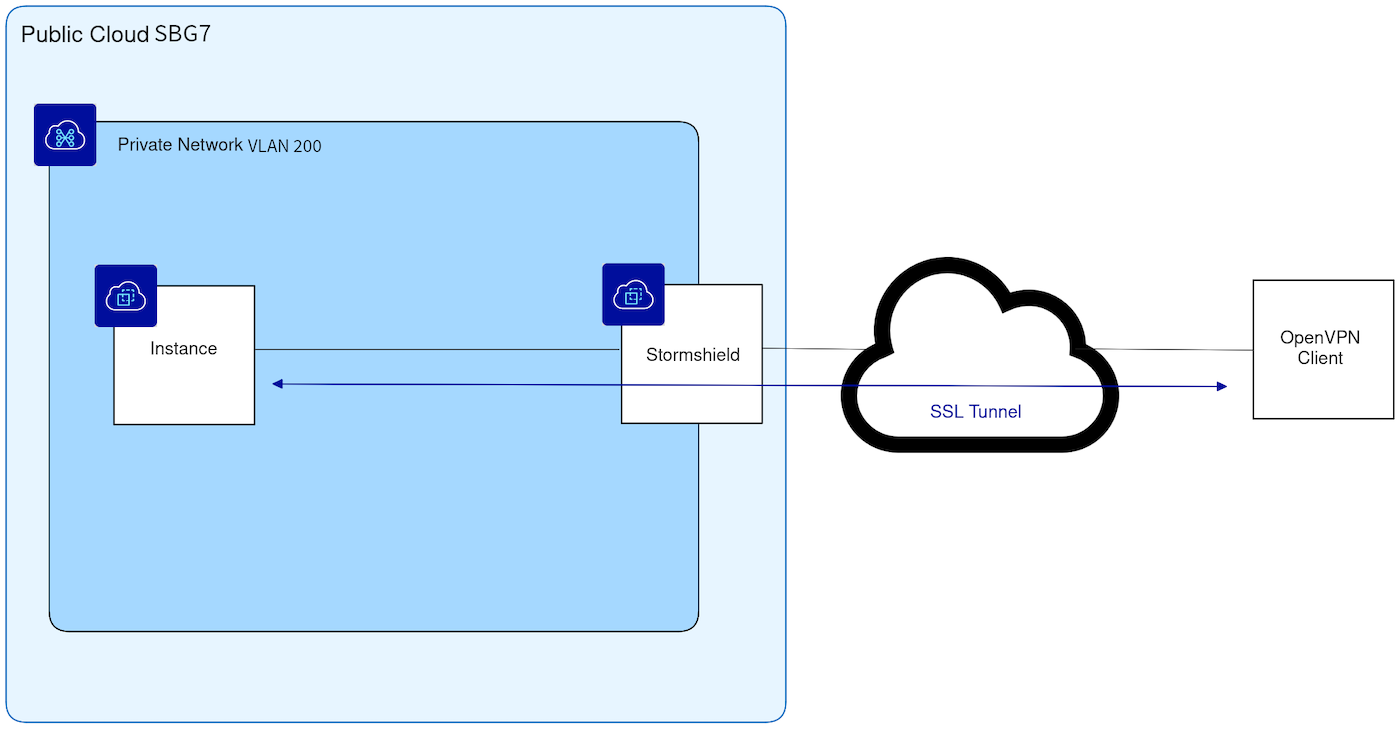

Caso d'uso 4: VPN SSL/TLS (da client a sito)

In questo esempio, un client remoto OpenVPN si connetterà alla rete privata all’interno del VLAN200.

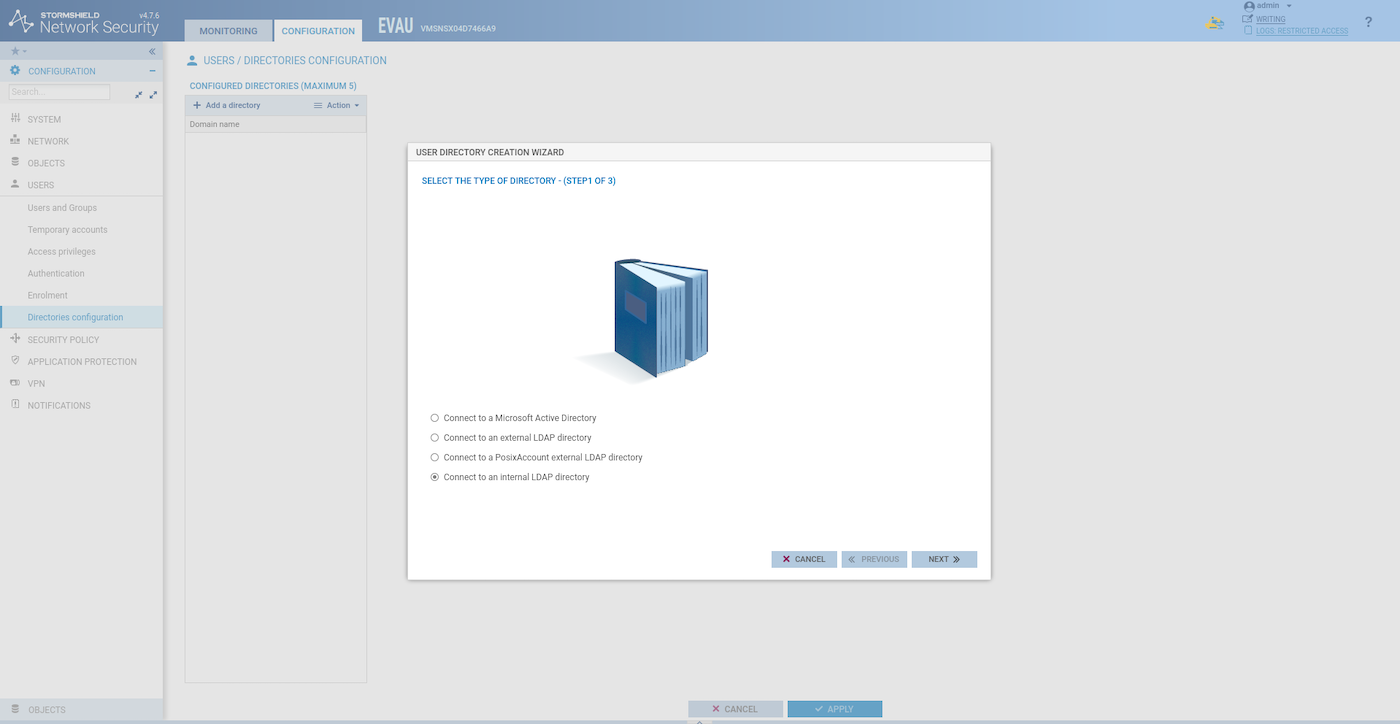

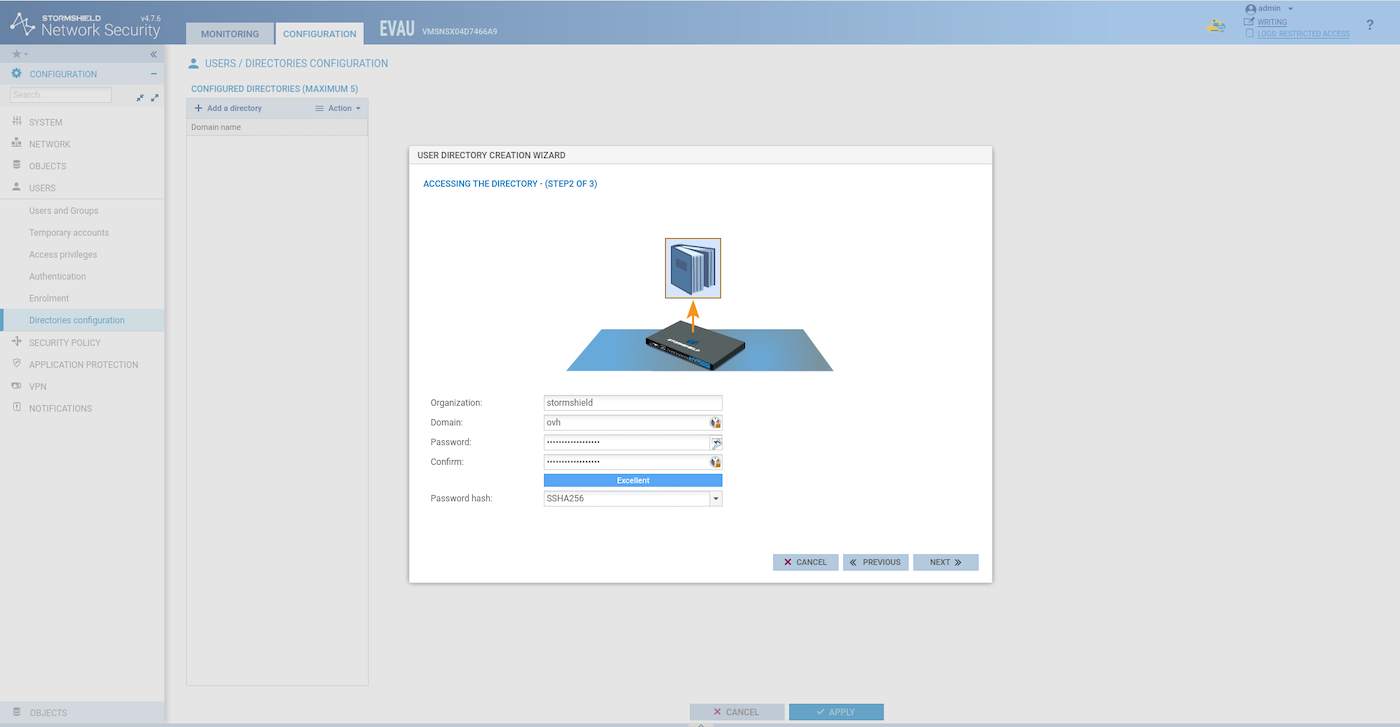

Configurazione della directory LDAP

- Creare una directory LDAP interna per gestire gli utenti VPN.

In uno scenario di produzione, questo LDAP/AD deve essere remoto e non locale.

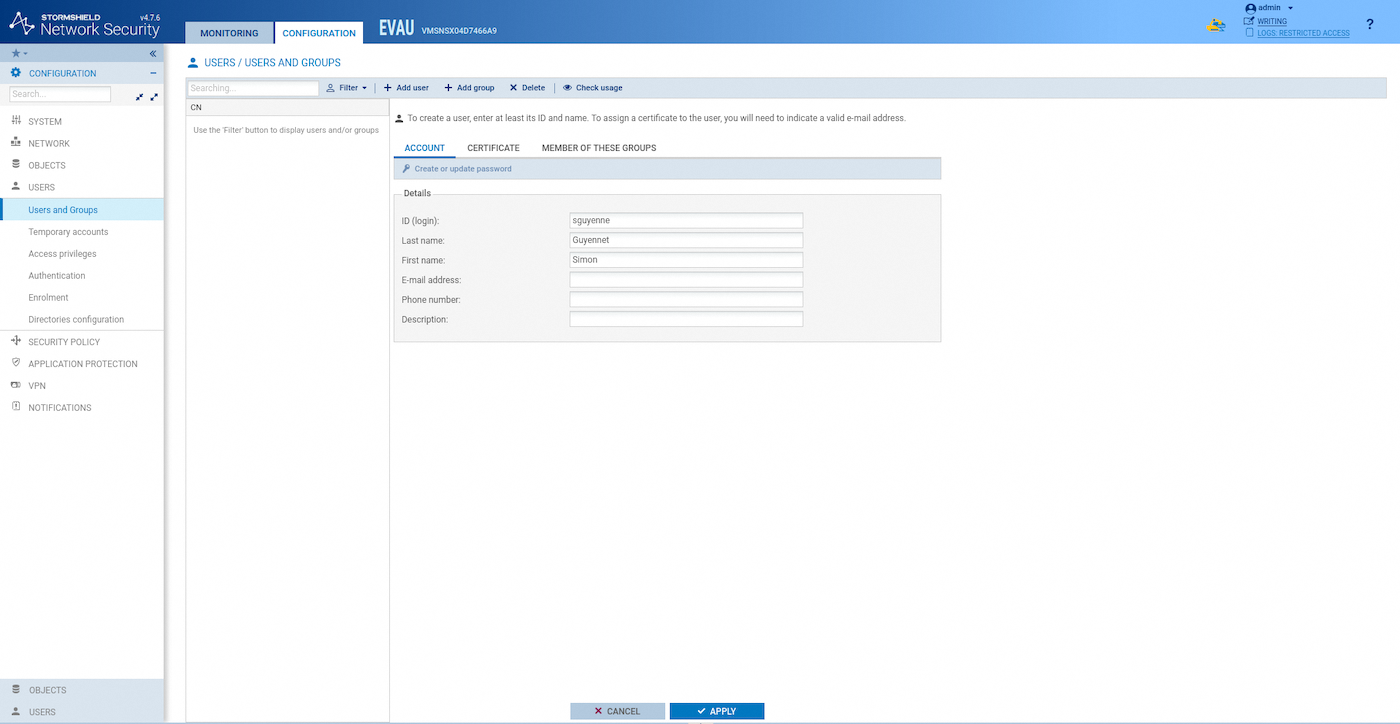

- Crea l'elenco degli utenti:

- Aggiungi un utente al nostro elenco locale:

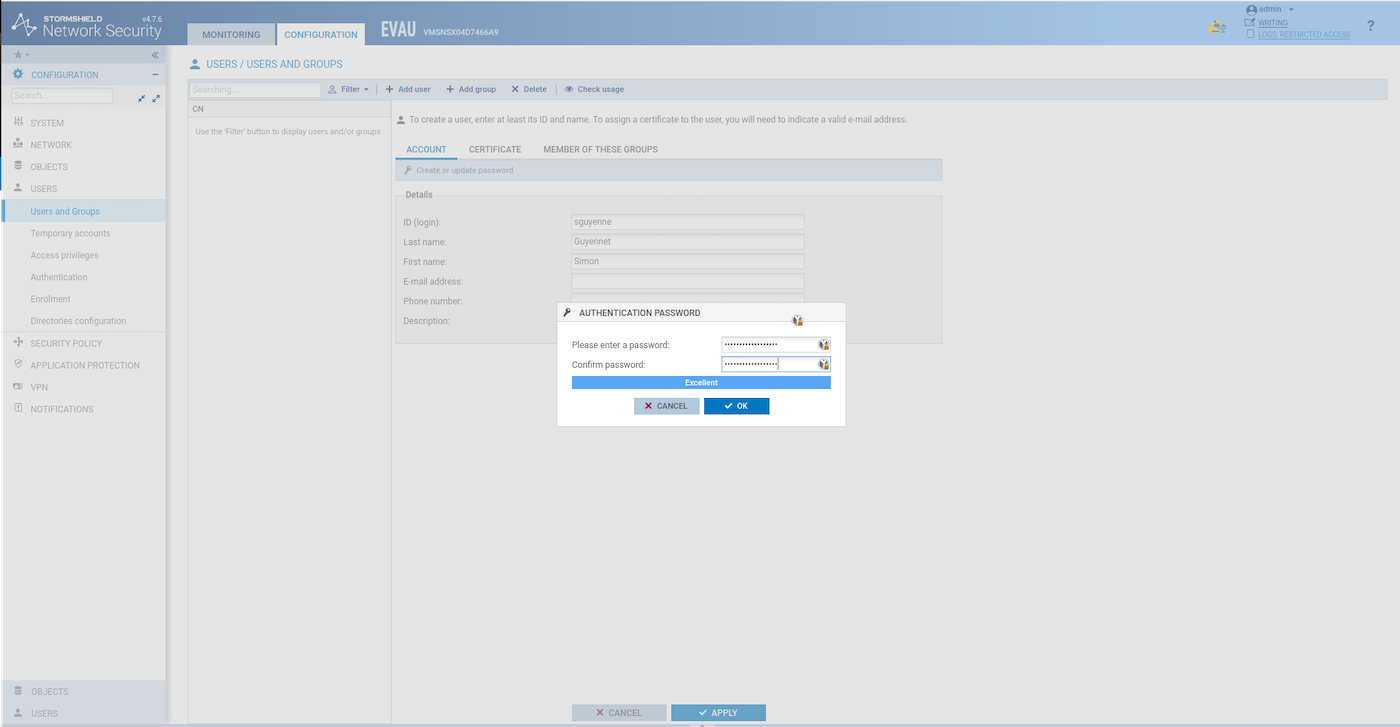

- Scegli una password per il nuovo utente:

Configurazione degli oggetti di rete VPN

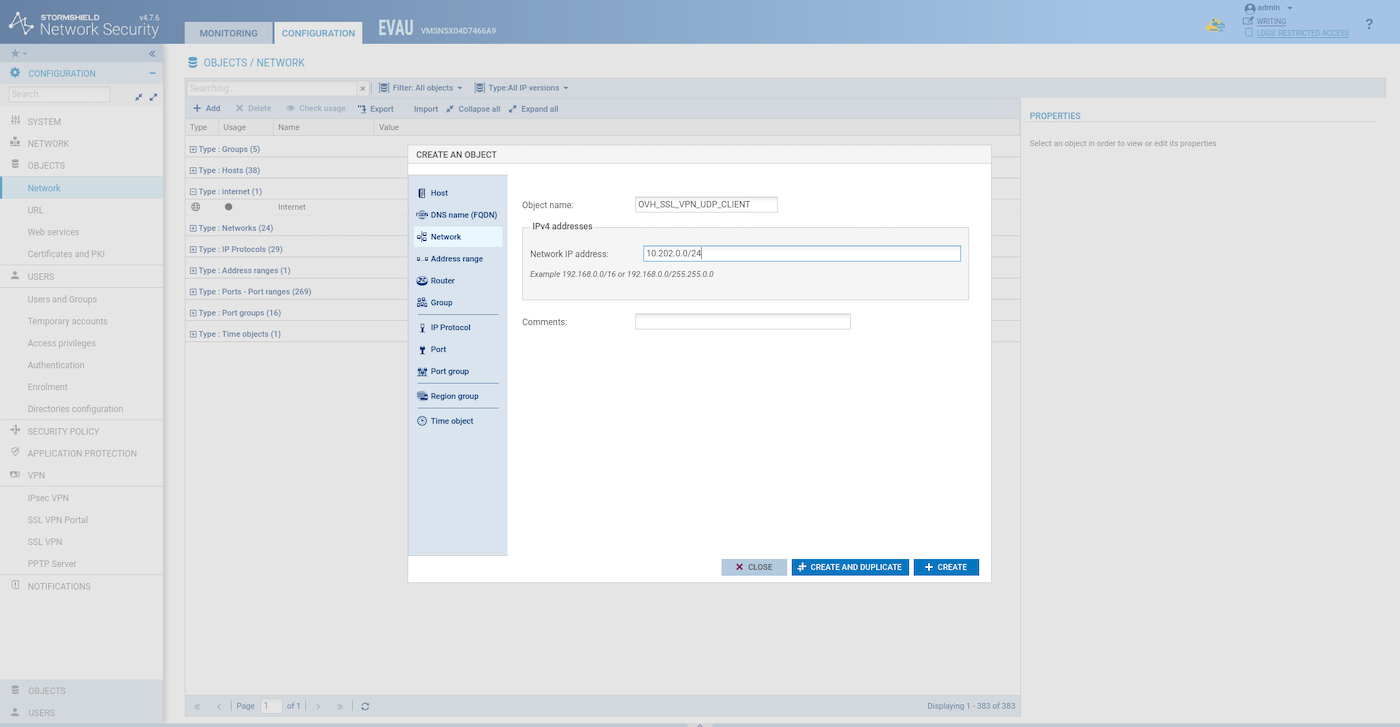

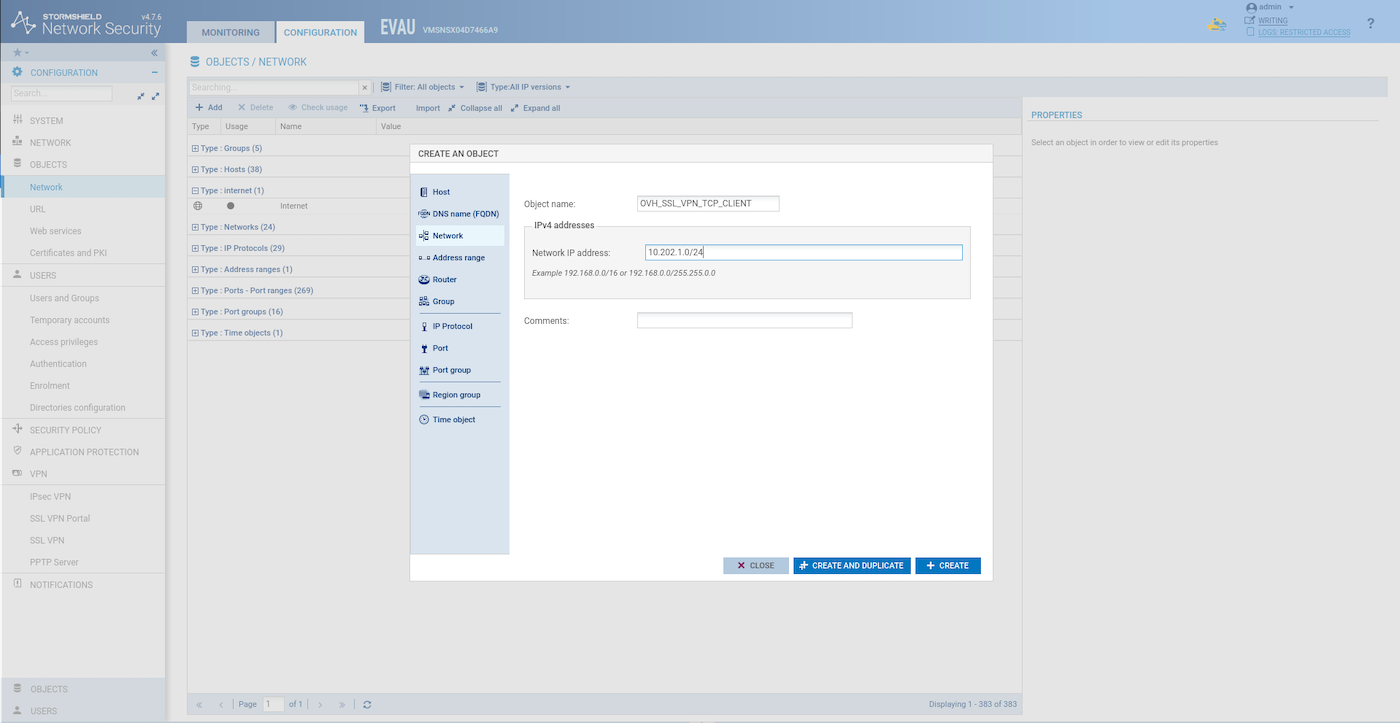

Creare due oggetti di rete per il client VPN SSL.

Rete client UDP:

Rete client TCP:

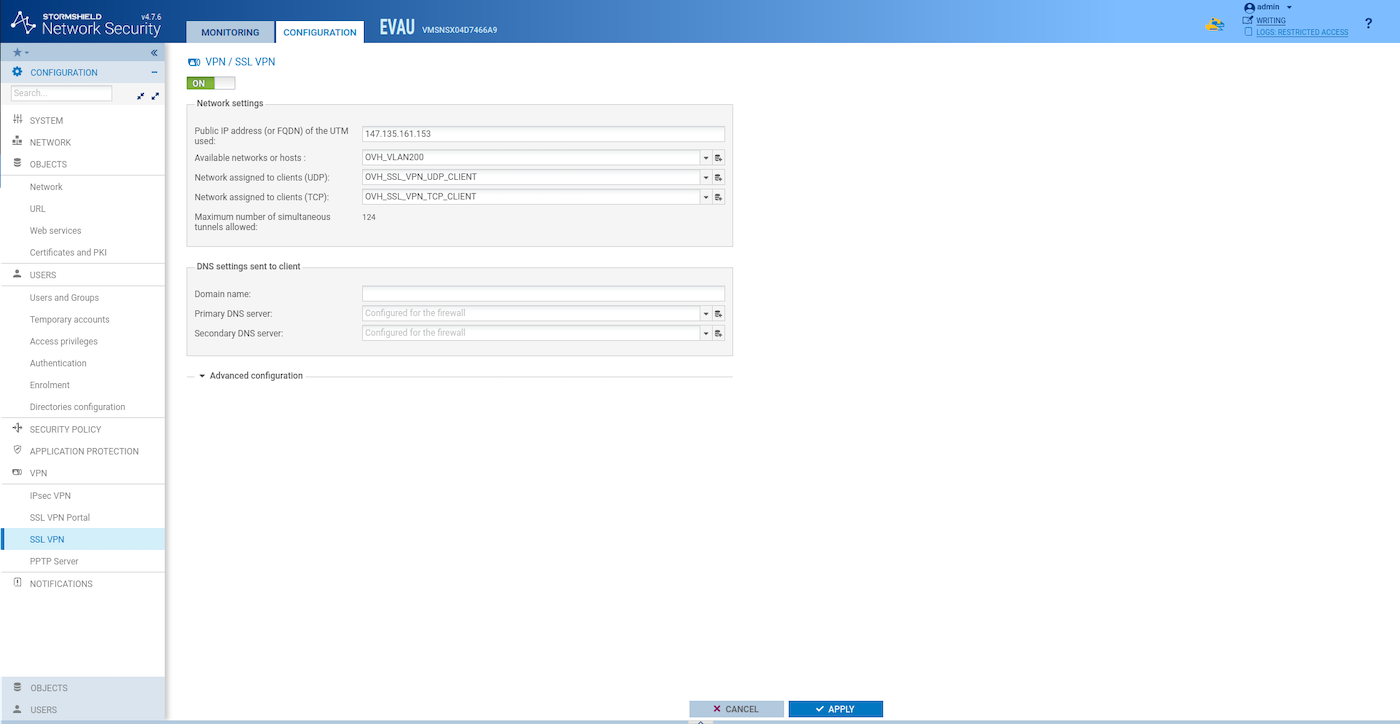

Configurazione del server VPN SSL

Configura il server VPN SSL:

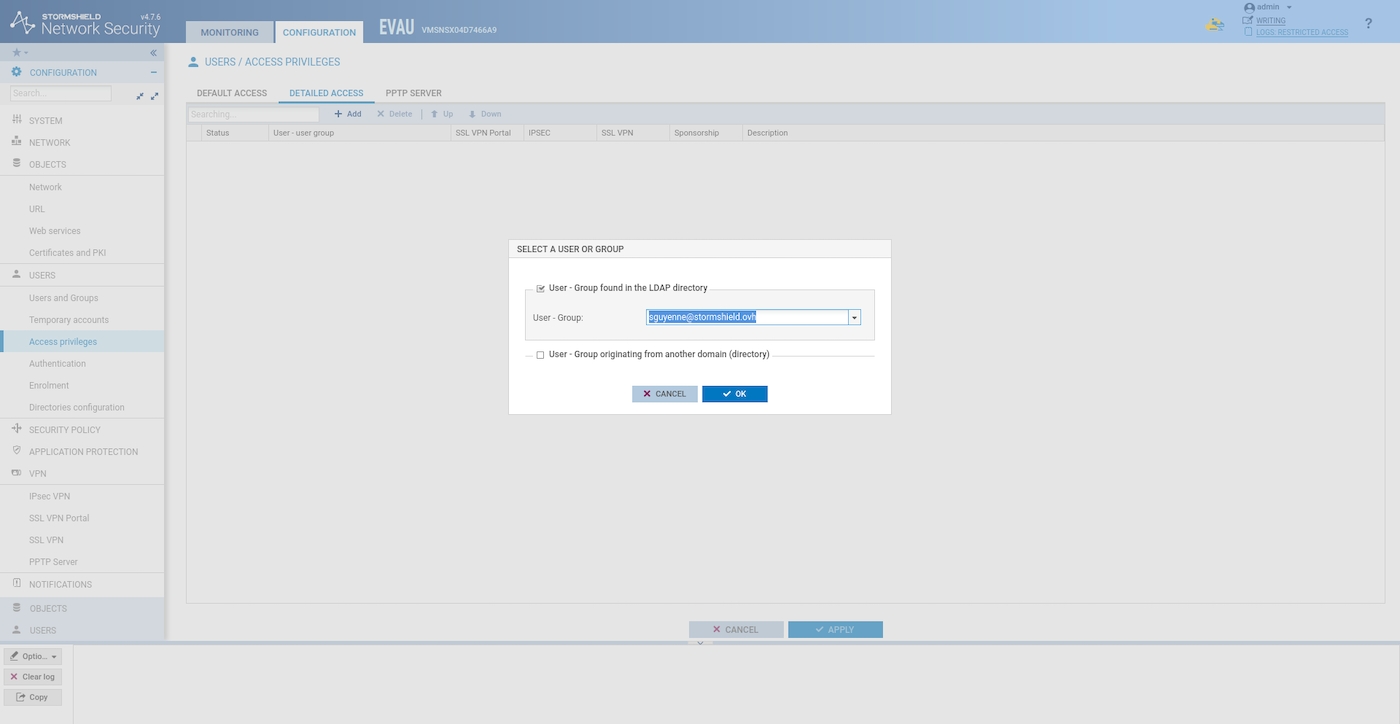

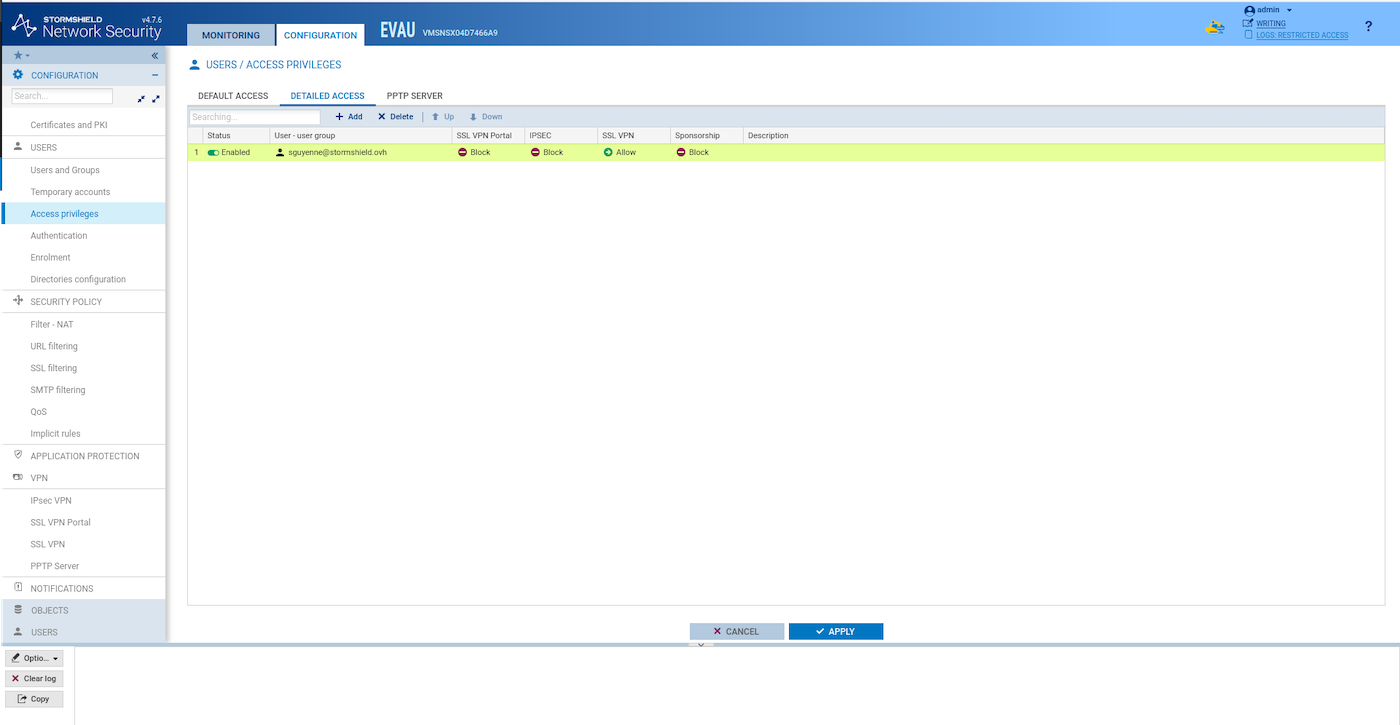

Gestione dei diritti degli utenti

Aggiungere all’utente l’autorizzazione per utilizzare il server VPN SSL (Configuration > Users > Access privileges > Detailed Access > Add)

Cerca il tuo utente:

Autorizza VPN SSL:

Configurazione delle regole di filtro

Aggiungi una regola di filtro come questa per permettere al client VPN di accedere al VLAN200:

Sincronizzazione delle istanze SNS

Sincronizza le due istanze HA SNS EVA:

Testare la VPN SSL/TLS

Per testare la connettività SSL/TLS, utilizza qualsiasi dispositivo su cui sia installato OpenVPN. Questo esempio include il test di un client OpenVPN su un’istanza OpenStack in un’altra Region.

In questo esempio, utilizziamo il client OpenVPN, ma puoi anche utilizzare la versione in pack di Stormshield.

Scarica il file di configurazione VPN (Configuration > VPN > SSL VPN > Advanced configuration > Export the configuration file).

Crea un’istanza client OpenVPN pubblica nella Region scelta:

Verifica l’indirizzo IP assegnato all’istanza e copia il file di configurazione:

Accedi all’istanza:

Installa il client OpenVPN:

Connettiti alla VPN:

Test di ping dell'istanza privata del server Web:

Per saperne di più

Se hai bisogno di formazione o assistenza tecnica per implementare le nostre soluzioni, contatta il tuo rappresentante commerciale o clicca su questo link per ottenere un preventivo e richiedere un'analisi personalizzata del tuo progetto ai nostri esperti del team Professional Services.

Contatta la nostra Community di utenti.