Gestion du pare-feu distribué dans NSX

Objectif

La fonctionnalité du pare-feu distribué dans NSX permet de faire du filtrage avec tous les éléments de votre cluster VMware qui sont sur des segments Overlay ou VLAN. Il doit être utilisé normalement sur les connexions est-ouest (ovh-T1-gw) mais il fonctionne aussi avec des éléments du cluster VMware qui se trouvent connectés sur la passerelle nord-sud (ovh-T0-gw). Le filtrage s'applique à partir de la source (VM, segment, réseau, etc...).

Pour simplifier l'administration de NSX, il est possible de positionner des marqueurs (tags) sur vos éléments (segments, machines virtuelles, rôles, etc..) et de créer des groupes qui contiennent les objets associés aux marqueurs ou des plages d'adresses IP (cette solution n'est pas à privilégier).

Découvrez la gestion du pare-feu distribué au travers de la création d'une règle qui bloque le trafic entre une machine virtuelle et l'ensemble des machines virtuelles d'un autre segment.

OVHcloud vous met à disposition des services dont la configuration, la gestion et la responsabilité vous incombent. Il vous appartient donc de ce fait d’en assurer le bon fonctionnement.

Ce guide a pour but de vous accompagner au mieux sur des tâches courantes. Néanmoins, nous vous recommandons de faire appel à un prestataire spécialisé si vous éprouvez des difficultés ou des doutes concernant l’administration, l’utilisation ou la mise en place d’un service sur un serveur.

Prérequis

- Être contact administrateur de l'infrastructure VMware on OVHcloud, celui-ci recevant les identifiants de connexion.

- Avoir un identifiant utilisateur actif avec les droits spécifiques pour NSX (créé dans l'espace client OVHcloud).

- Avoir NSX déployé avec deux segments configurés dans votre configuration NSX. Vous pouvez vous aider de notre guide sur la gestion des segments dans NSX.

En pratique

Nous allons isoler les communications entre une machine virtuelle et l'ensemble des machines virtuelles d'un segment, de manière bi-directionnelle en effectuant ces opérations :

- Création de deux marqueurs (tags), un sur une machine virtuelle et l'autre sur un segment.

- Création de deux groupes associés, l'un contenant le premier marqueur et l'autre le second.

- Création d'une stratégie dans le pare-feu distribué qui contiendra deux règles :

- Une règle qui interdira le trafic venant du premier groupe vers le second.

- Une autre règle qui interdira le trafic venant du second groupe vers le premier.

Création des marqueurs (tags)

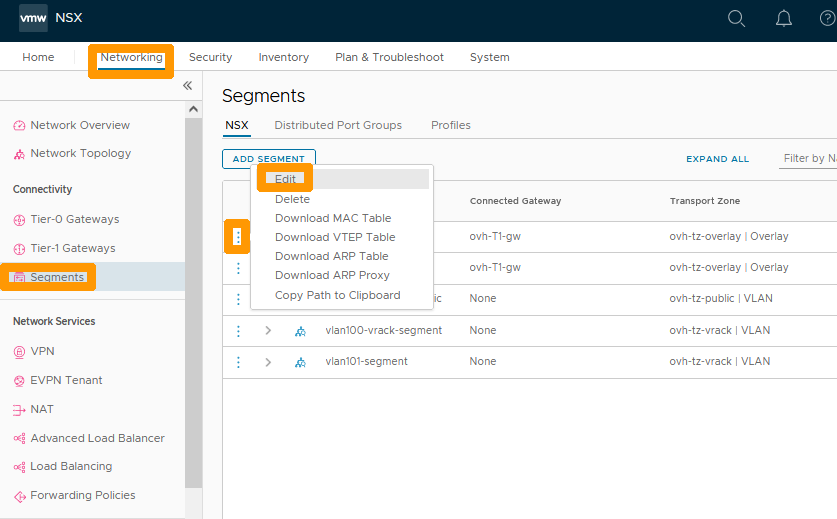

Dans l'interface NSX, allez dans l'onglet Networking et cliquez sur Segments à gauche dans la rubrique Connectivity.

Cliquez ensuite sur les trois points verticaux à gauche du segment que vous voulez marquer et choisissez Edit dans le menu.

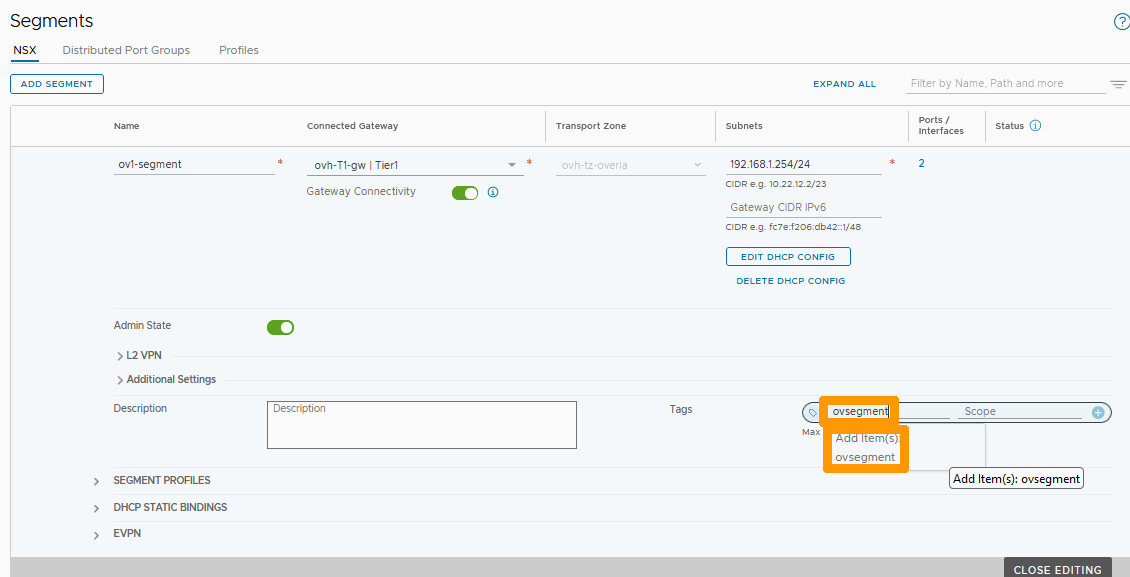

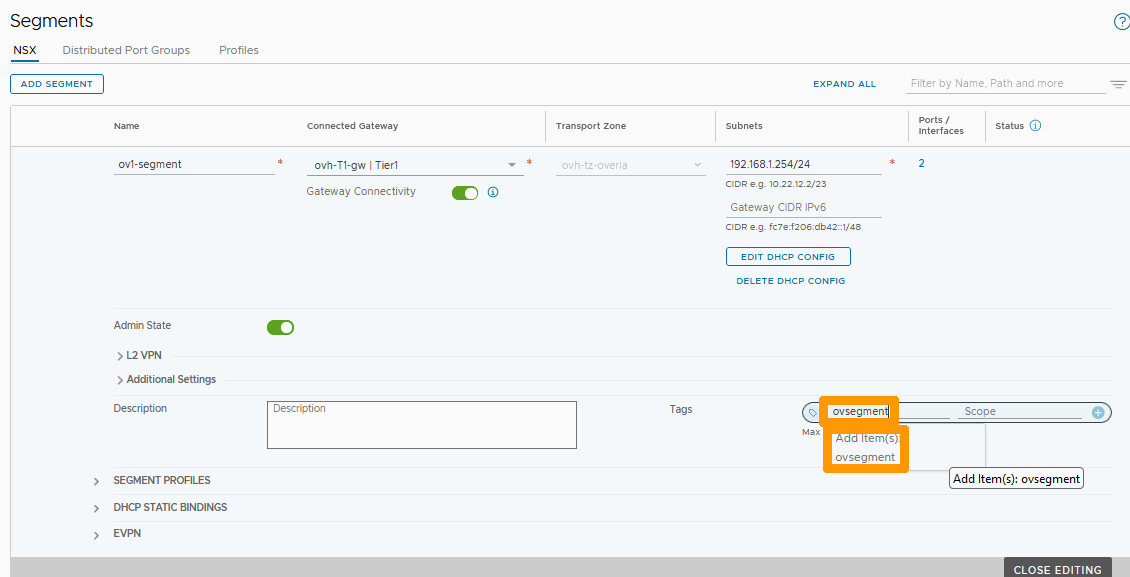

A droite de Tags, saisissez ovsegment à la place de tag et cliquez sur Add Item(s) ovsegment en dessous de la zone de saisie.

Saisissez ov1 à la place de Scope et cliquez sur Add Item(s) ov1 en dessous de la zone de saisie.

Cliquez sur le signe + à gauche de votre marqueur.

Le marqueur créé est affiché en bas à droite de Tags, vous pouvez en créer d'autres en fonction de vos besoins.

Cliquez sur SAVE.

Cliquez sur CLOSE EDITING pour finaliser le balisage de votre segment.

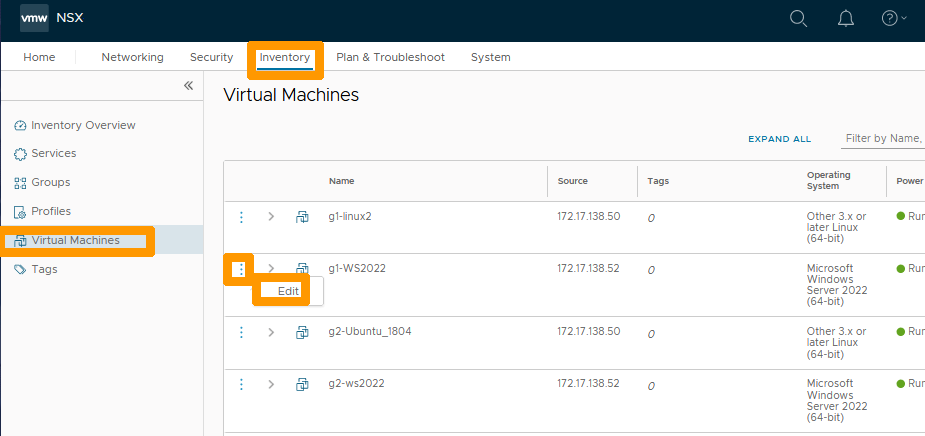

Allez sur l'onglet Inventory et cliquez sur Virtual Machines à gauche dans l'inventaire pour afficher la liste des machines virtuelles.

Cliquez ensuite sur les trois points verticaux à gauche de la machine virtuelle que vous voulez marquer et choisissez Edit dans le menu.

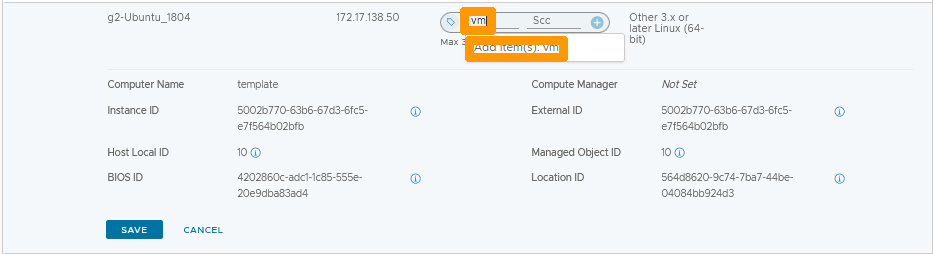

Saisissez vm à la place de Tag et cliquez sur Add Item(s) vm en dessous de la zone de saisie.

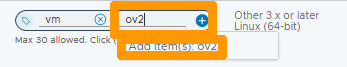

Saisissez ov2 à la place de Scope et cliquez sur Add Item(s) ov2 en dessous de la zone de saisie.

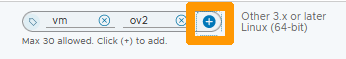

Cliquez sur le signe + à gauche de votre marqueur.

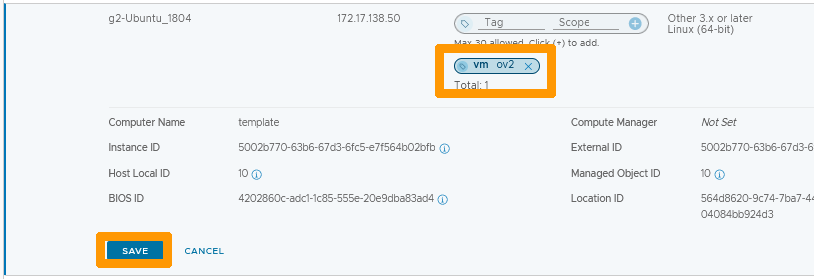

Le marqueur est créé, cliquez sur SAVE pour enregistrer vos modifications.

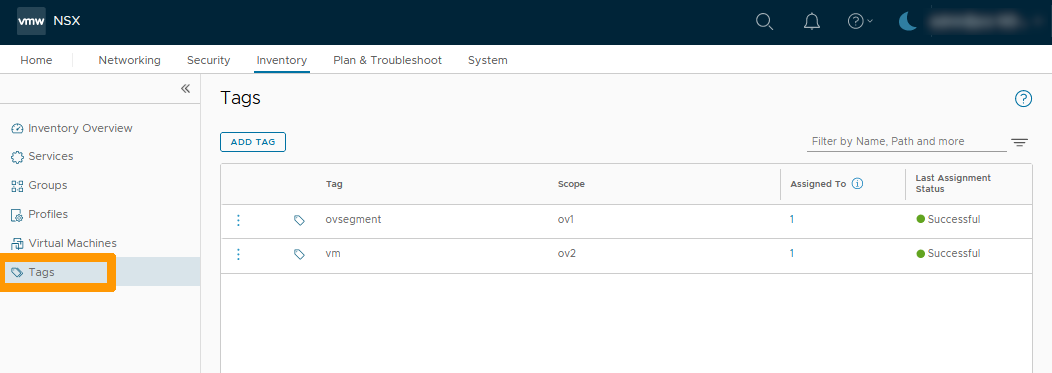

Restez dans l'inventaire et cliquez sur Tags à gauche pour afficher la liste des marqueurs.

Ajout de groupes qui contiennent les marqueurs (tags)

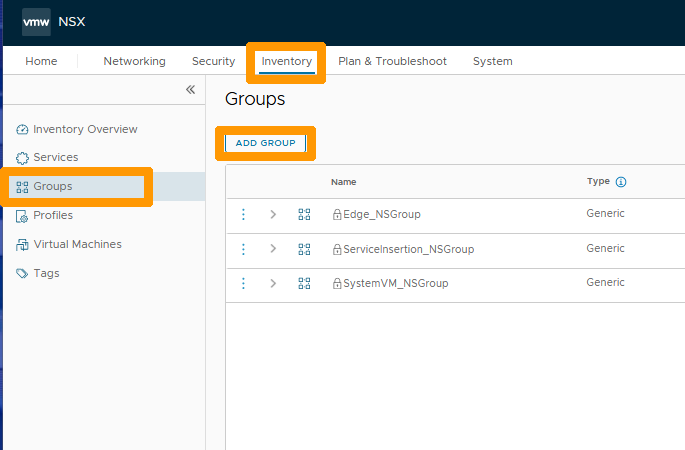

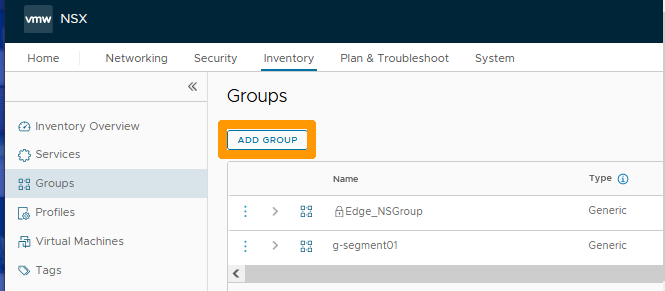

Toujours dans l'inventaire, allez dans Groups à gauche et cliquez sur ADD GROUP pour créer un groupe.

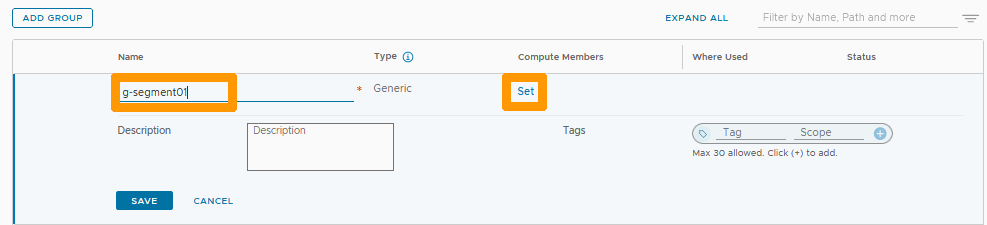

Saisissez g-segment01 en dessous de la colonne Name et cliquez sur Set sous la colonne Compute Members.

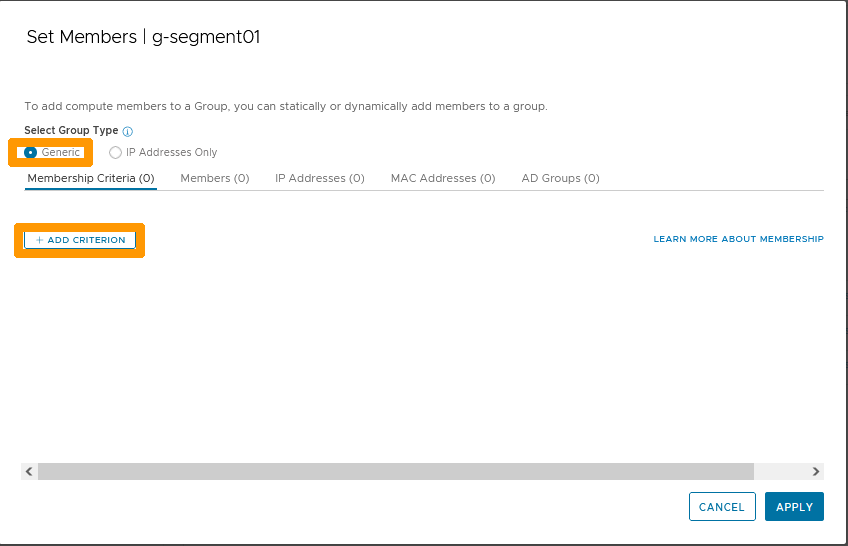

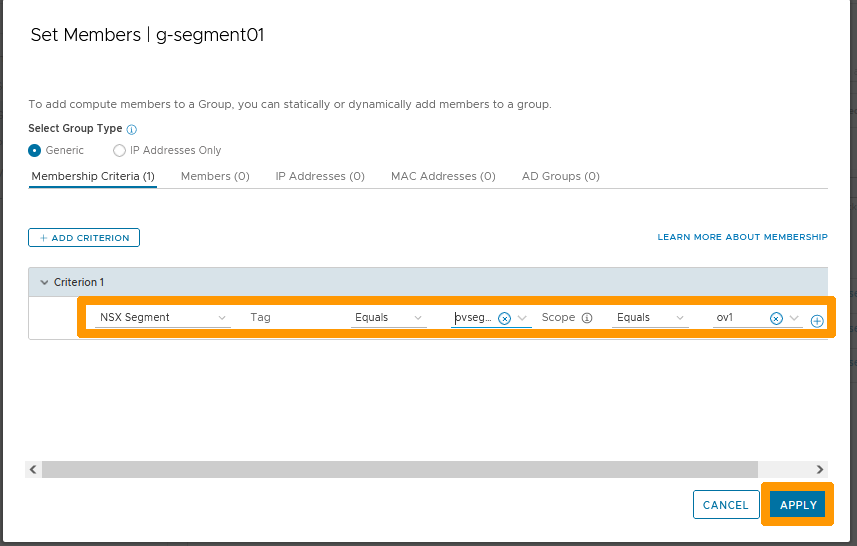

Laissez Generic sélectionné et cliquez sur + ADD CRITERION.

Choisissez ces paramètres :

- Type :

NSX Segment. - Tags : Equals

ovsegment. - Scope: Equals

ov1.

Cliquez sur APPLY.

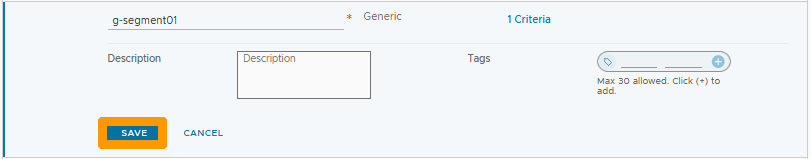

Cliquez sur SAVE.

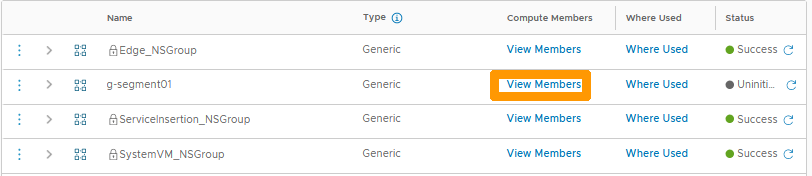

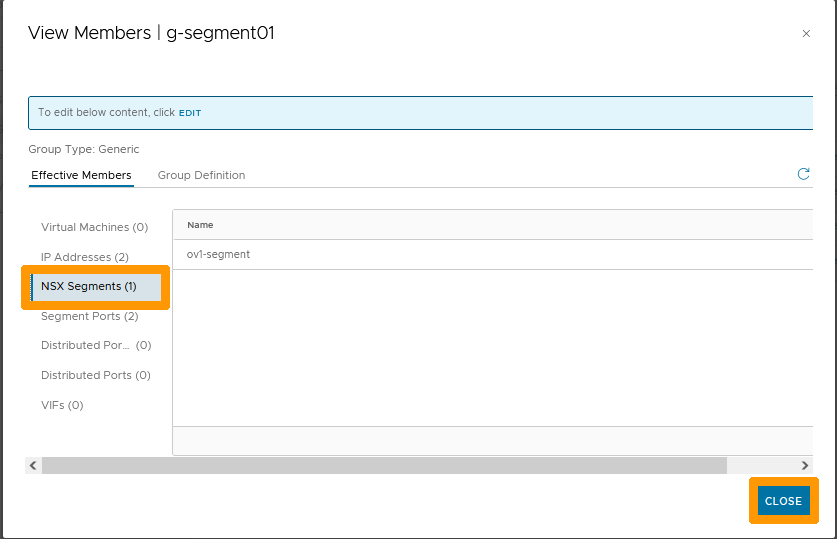

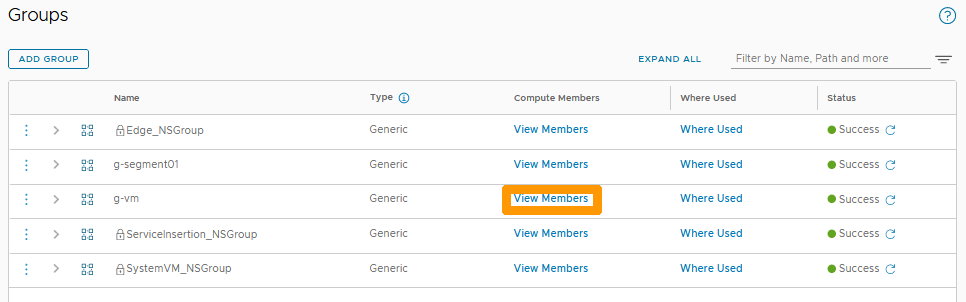

Le groupe est créé, cliquez sur le bouton View Members se trouvant sur la ligne de votre groupe pour en afficher la liste des membres.

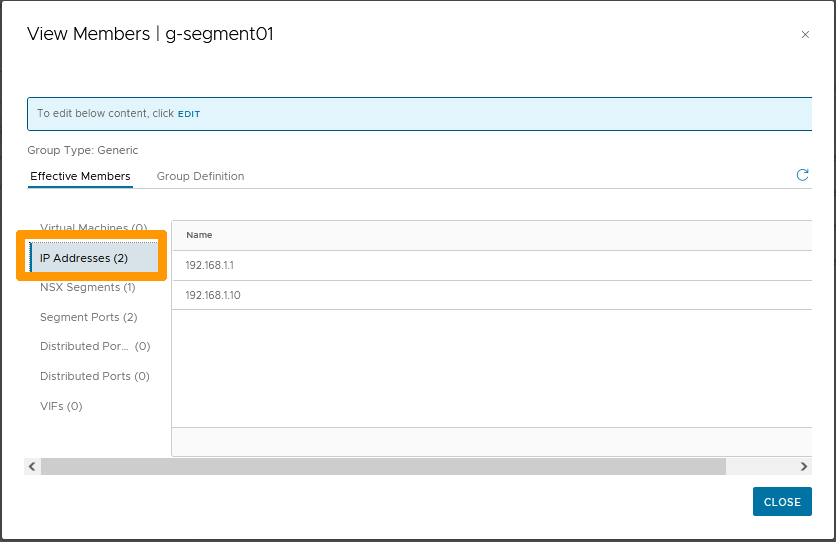

Cliquez sur IP Addresses pour afficher les adresses IP qui sont utilisées sur votre segment et qui ont été automatiquement ajoutées à votre groupe.

Cliquez sur NSX Segments pour afficher le segment membre de ce groupe automatiquement rajouté à partir des critères. Vous pouvez cliquer sur CLOSE pour fermer cette fenêtre.

Cliquez sur ADD GROUP pour créer un deuxième groupe.

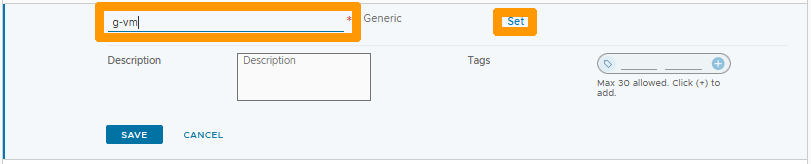

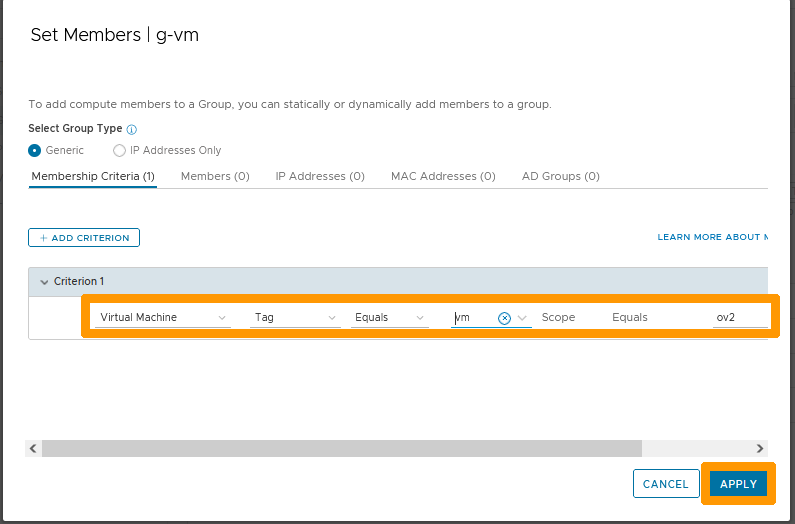

Saisissez g-vm en dessous de la colonne Name et cliquez sur Set sous la colonne Compute Members.

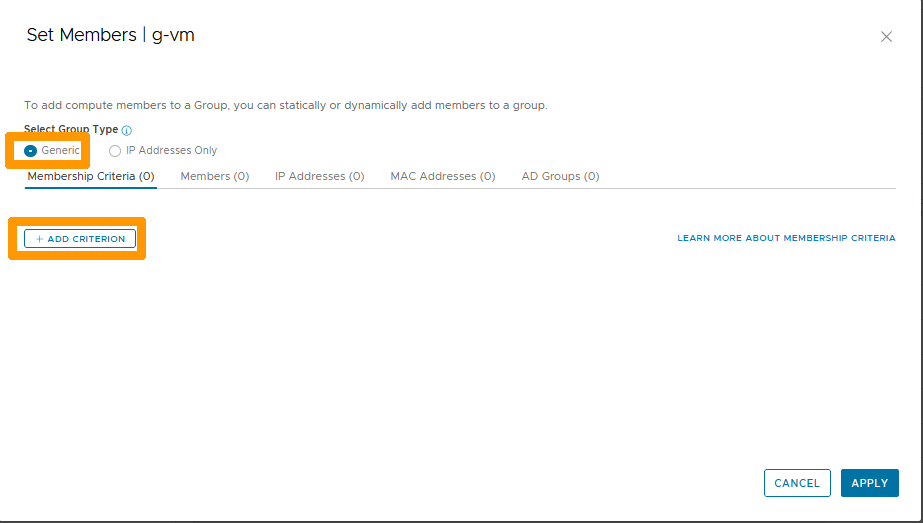

Laissez Generic sélectionné et cliquez sur + ADD CRITERION.

Choisissez ces paramètres :

- Type :

Virtual Machine. - Tags : Equals

vm. - Scope: Equals

ov2.

Cliquez sur APPLY.

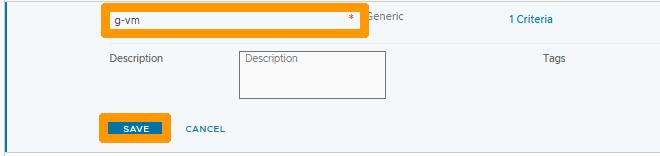

Cliquez sur SAVE.

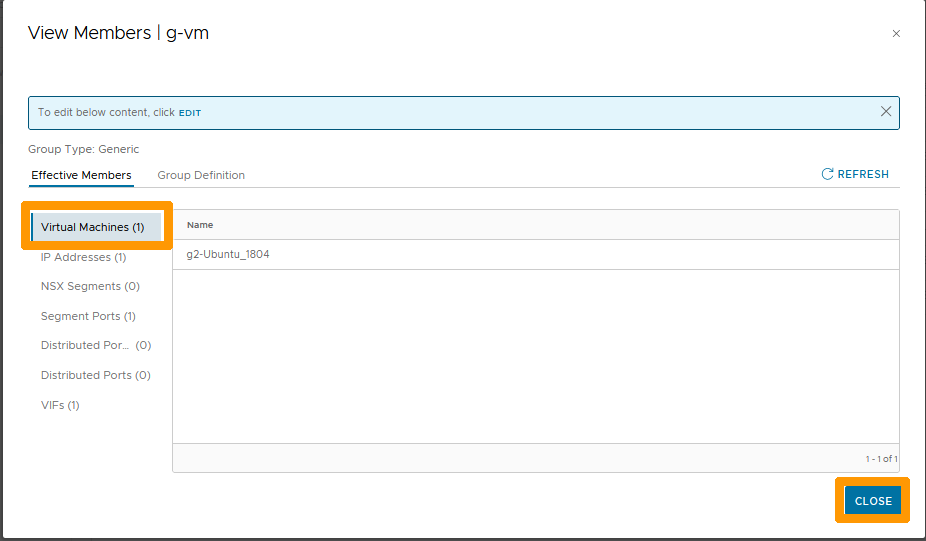

Cliquez sur View Members sur la ligne de votre groupe pour en afficher les membres.

Dans la rubrique Virtual Machines, vous voyez la machine virtuelle balisée qui a été automatiquement ajoutée.

Cliquez sur CLOSE pour fermer cette fenêtre.

Mise en place d'une règle de pare-feu distribué

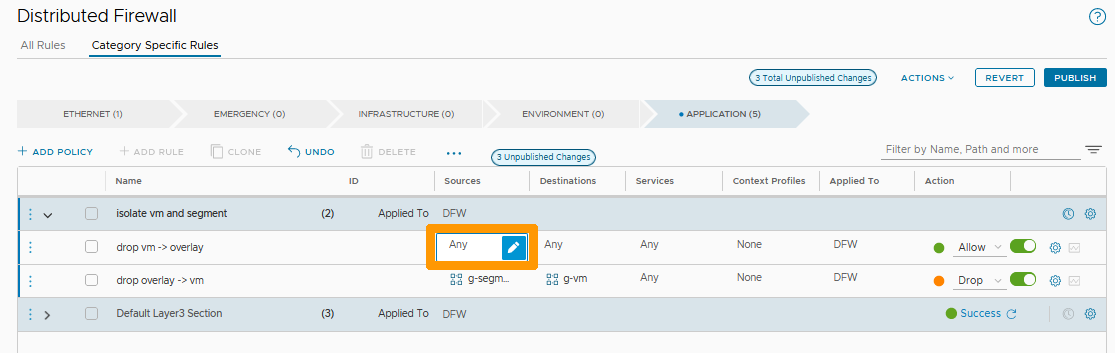

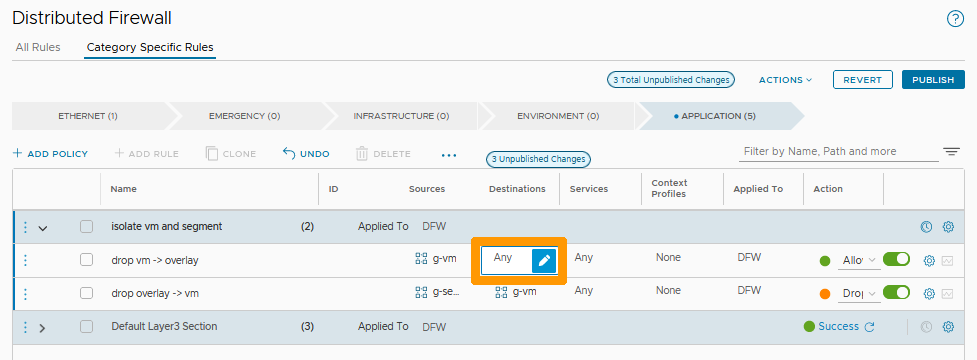

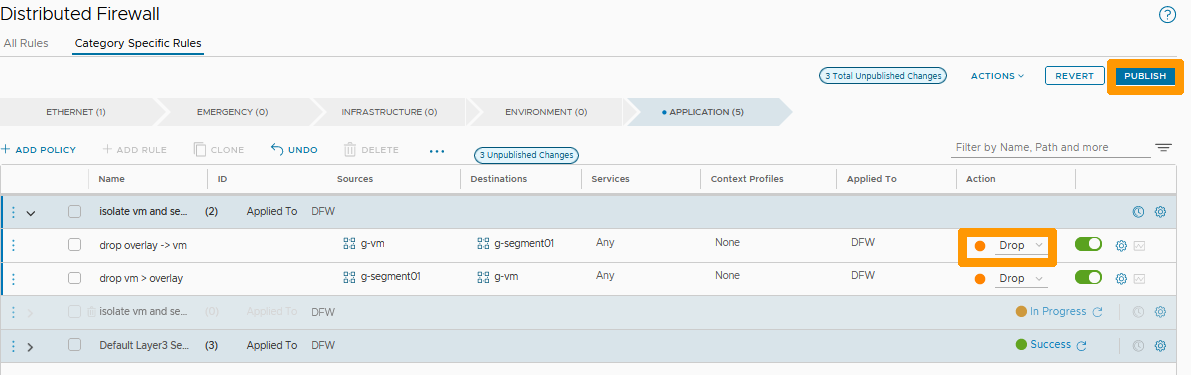

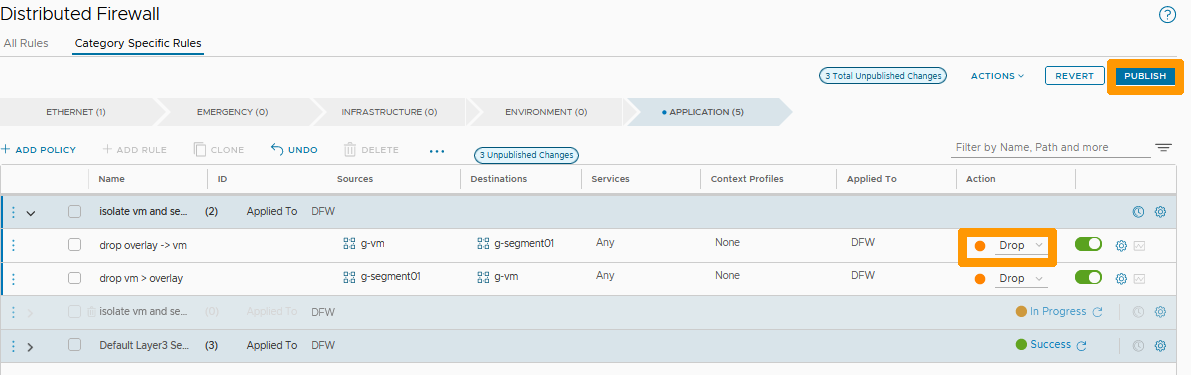

Nous allons maintenant créer, sur le pare-feu distribué, une règle de blocage bidirectionnel entre les deux groupes créés.

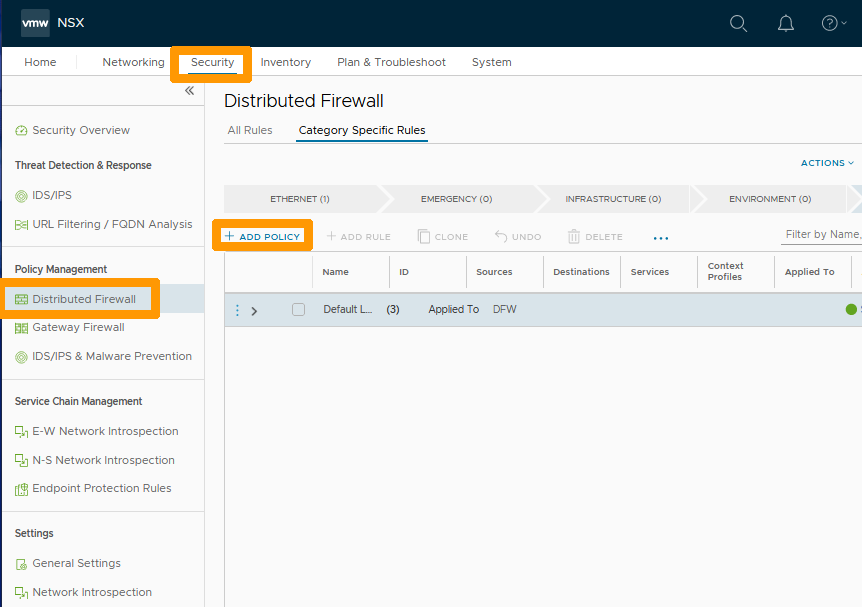

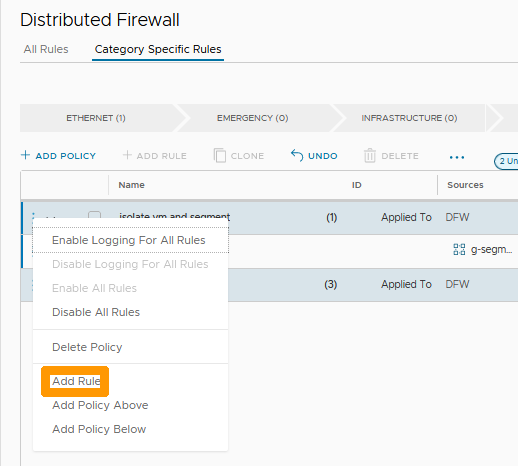

Allez sur l'onglet Security, sélectionnez Distributed Firewall et cliquez sur + ADD POLICY.

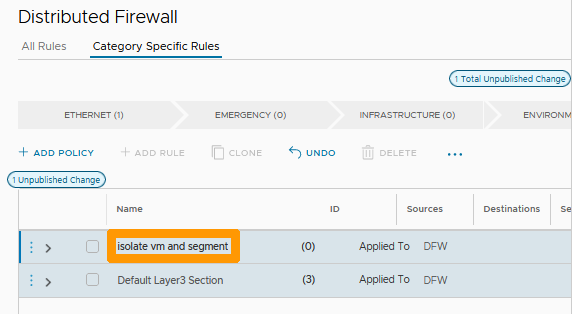

Nommez votre stratégie Isolate vm and segment.

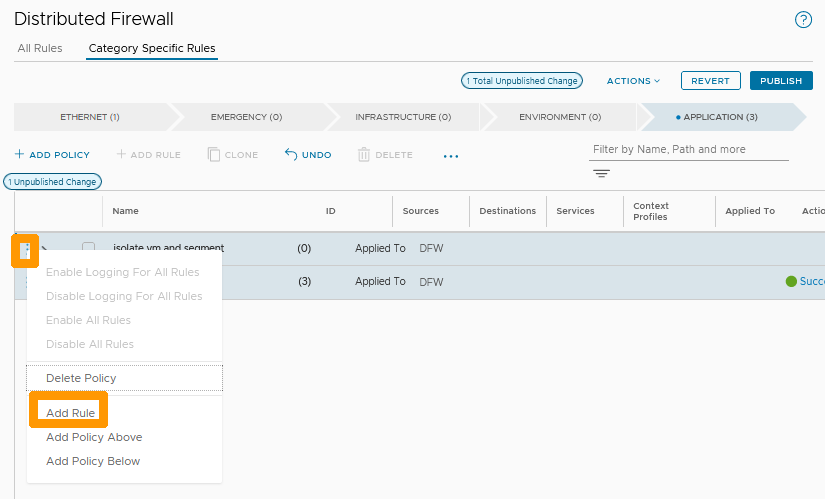

Cliquez sur les trois points verticaux à gauche de votre stratégie et choisissez Add Rule dans le menu.

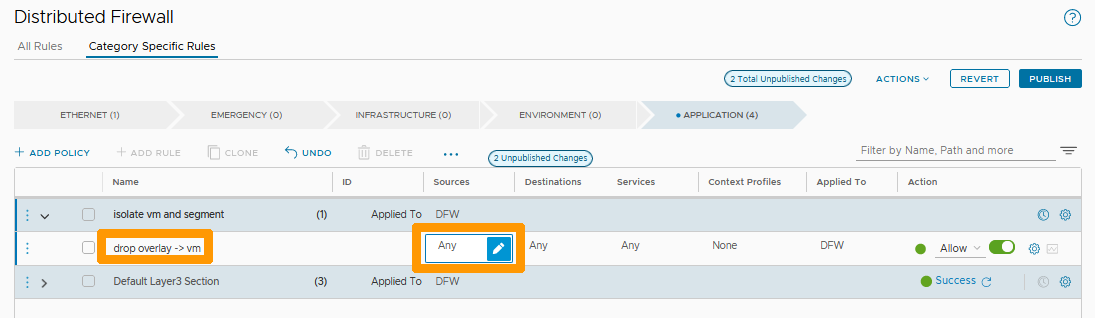

Cliquez sur l'icône en forme de stylo à droite de Any dans la colonne Sources.

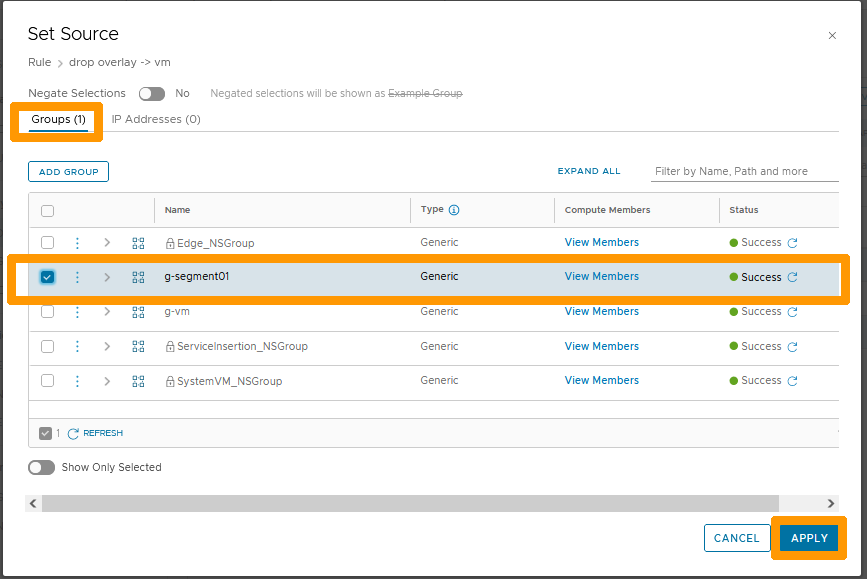

Restez sur l'onglet groups, cochez le groupe g-segment01 et cliquez sur APPLY

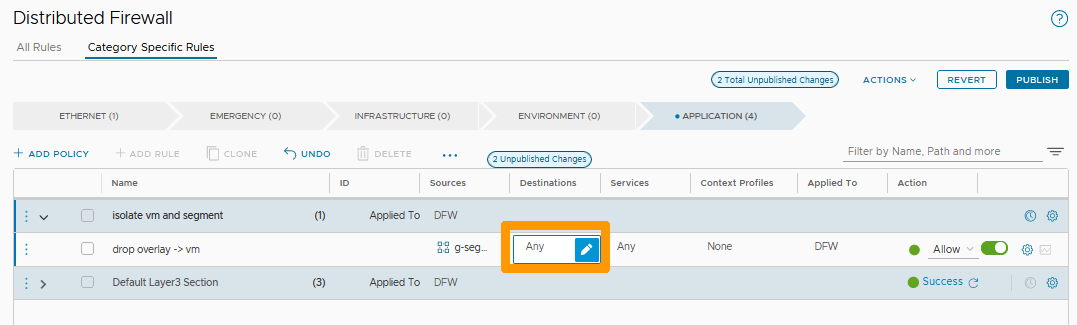

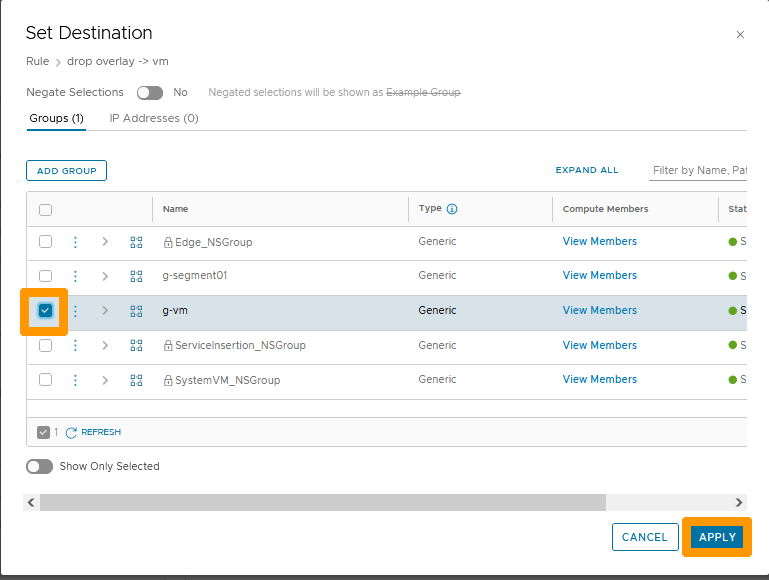

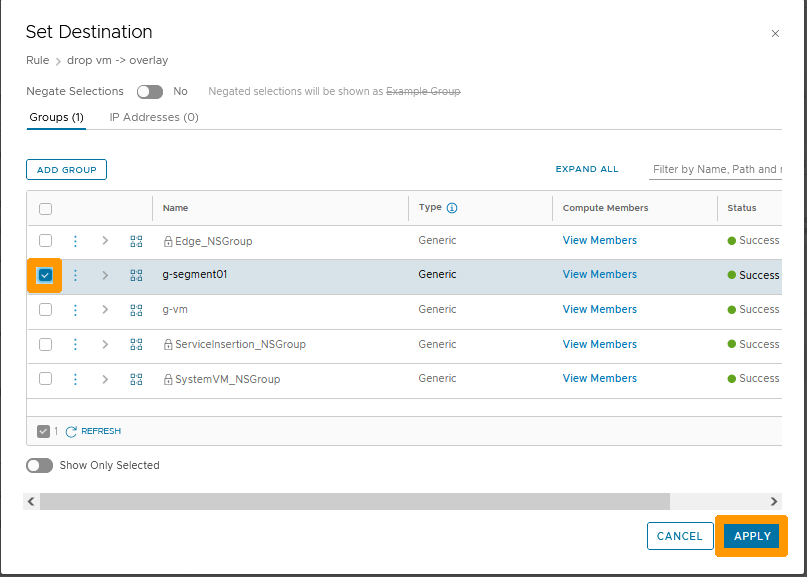

Cliquez sur l'icône en forme de stylo à droite de Any dans la colonne Destinations.

Cochez le groupe g-vm et cliquez sur APPLY.

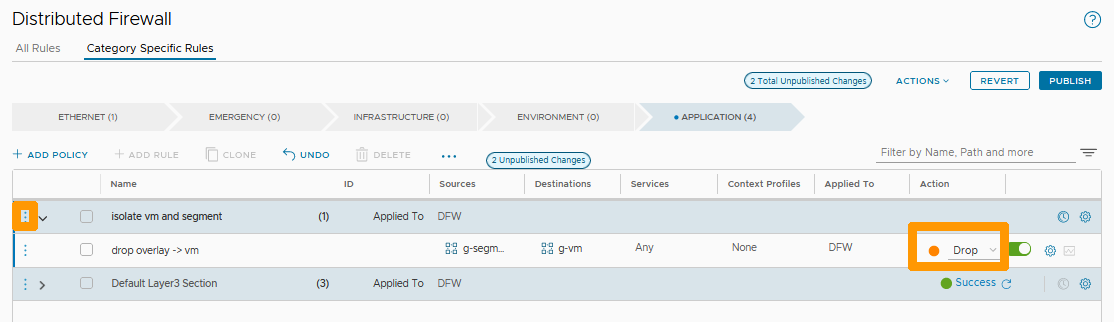

Choisissez Drop pour supprimer les paquets sur cette règle et cliquez sur les trois points verticaux à gauche de votre stratégie.

Cliquez sur Add Rule dans le menu.

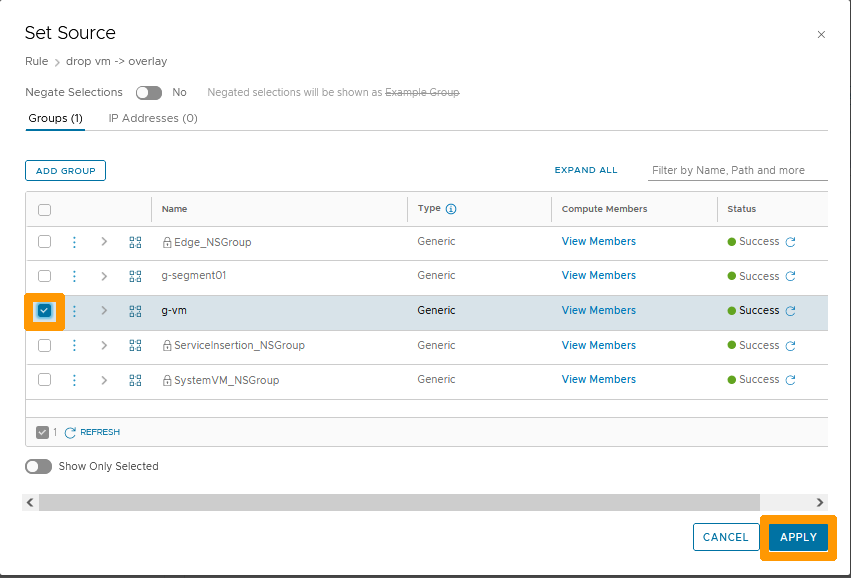

Cliquez sur l'icône en forme de stylo à droite de Any dans la colonne Sources.

Cochez le groupe g-vm et cliquez sur APPLY

Cliquez sur l'icône en forme de stylo à droite de Any dans la colonne Destinations.

Cochez le groupe g-segment01 et cliquez sur APPLY.

Choisissez Drop pour supprimer les paquets sur cette règle et cliquez sur PUBLISH pour valider la création de la stratégie et de ses deux règles associées.

Votre règle est active, le trafic n'est plus possible dans les deux sens entre la machine virtuelle membre du groupe g-vm et le segment membre du group g-segment.

Aller plus loin

Documentation VMware sur le pare-feu distribué dans NSX

Si vous avez besoin d'une formation ou d'une assistance technique pour la mise en oeuvre de nos solutions, contactez votre commercial ou cliquez sur ce lien pour obtenir un devis et demander une analyse personnalisée de votre projet à nos experts de l’équipe Professional Services.

Échangez avec notre communauté d'utilisateurs.