KMS for VMware on OVHcloud - Solution et cas d'usages pour chiffrer des VMs

Cette fonctionnalité est disponible en version bêta. Ce guide peut donc évoluer et être mis à jour à l'avenir avec les avancées de nos équipes en charge de ce produit.

Objectif

Ce guide présente les options qui s'offrent à vous pour chiffrer vos VM avec ou sans KMS.

Prérequis

- Disposer d'un compte client OVHcloud.

- Avoir souscrit une offre VMware on OVHcloud.

- Avoir accès à l’interface de gestion vSphere de votre Hosted Private Cloud VMware on OVHcloud.

- Disposer des droits IAM suffisants avec votre compte de service OVHcloud et vos ressources KMS Hosted Private Cloud VMware on OVHcloud. Consultez les guides suivants :

En pratique

Prenez en compte que l'activation de KMS est gratuite, mais vous serez facturé pour l'utilisation du service KMS OVHcloud selon le tarif standard.

Étape 1 - Introduction

Les avantages du chiffrement de VM avec le KMS OVHcloud (OKMS).

Le KMS OVHcloud est un service managé conçu pour :

- Protéger vos données au sein de vos services et applications OVHcloud via des techniques de chiffrement entièrement gérées par OVHcloud. Générez et stockez en toute sécurité vos clés de chiffrement. Vous pouvez les utiliser soit pour vos services OVHcloud, soit pour vos propres applications sans vous inquiéter de les voir volées, falsifiées ou perdues.

- Assurer la réversibilité complète de vos services. Le KMS OVHcloud fournit une API KMIP (Key Management Interoperability Protocol) et une API Rest. L'API KMIP vous permet de réutiliser les clés de chiffrement du KMS OVHcloud dans tous les services non-OVHcloud supportant ce protocole. De plus, vous pouvez transférer en toute transparence vos clés de chiffrement vers un autre KMS compatible KMIP sans perturber l'intégration de vos applications.

- Avoir une infrastructure de service managé redondante et serverless.

Nous détaillerons ici les étapes qu'il faudra suivre pour une configuration réussie de KMS avec votre Hosted Private Cloud VMware on OVHcloud.

L'authentification

À ce jour, l'authentification est uniquement possible au sein du KMS OVHcloud (OKMS) grâce à la méthode mtls (mutual tls), du protocole officiel tls rfc8705 et KMIP pour la gestion (création, suppression etc..) au sein de l'environnement VMware on OVHcloud.

Cas d'usages

- Chiffrement et déchiffrement des données Hosted Private VMware on OVHcloud (stratégies de chiffrement de VM au sein de vSphere, vApp etc..).

- Génération de clé KMS depuis vSphere avec le KMS OVHcloud.

- Stockage des clés de chiffrement avec le KMS OVHcloud au sein d'un environnement Hosted Private Cloud VMware on OVHcloud.

- Gestion du cycle de vie de vos clés (utilisation, rotation, révocation, etc..) KMS.

- Utilisation d'IAM et du KMS OVHcloud (OKMS) avec votre Hosted Private Cloud VMware on OVHcloud.

- Interconnexion des services OVHcloud ou pas avec le KMS.

Avantages du KMS OVHcloud

Le KMS OVHcloud vous permet de profiter des avantages d'un service managé de gestion de clé (KMS as a service) au sein de l'univers Hosted Private Cloud VMware on OVHcloud.

Pour plus d'informations sur les avantages de l'usage du KMS OVHcloud, consultez le guide :

Cette architecture est redondante et permet ainsi de subir des pannes sans que celles-ci n'affectent son service.

KMIP

Le protocole KMIP (Key Management Interoperability Protocol) est un protocole de communication extensible qui définit des formats de message pour la manipulation de clés cryptographiques sur un serveur de gestion de clés. Il fournit un service compatible avec vCenter et le chiffrement basé sur l'hôte au sein de VMware vSphere on OVHcloud.

Pour plus d'informations, vous pouvez consulter le guide « Utilisation du protocole KMIP ».

Étape 2 - Présentation des choix pour chiffrer des machines virtuelles

À partir de la mise à jour 2 de vSphere 7.0, les machines virtuelles chiffrées et les TPM virtuels peuvent continuer à fonctionner même lorsque le serveur de clés est temporairement hors connexion ou indisponible.

Vérifiez que le serveur de clés (KMS) figure dans le Guide de compatibilité VMware pour les serveurs de gestion de clés (KMS), qu'il est conforme à KMIP 1.1 et qu'il peut s'agir d'un serveur et d'une fonderie de clés symétriques KMS compatibility - Official documentation.

Quelles options s'offrent à vous pour activer le chiffrement de VM au sein de vSphere managé on OVHcloud ?

Option 1 - Sans OKMS

Avec un KMS externe (BYOK - Non OVHcloud)

Réfléchissez bien aux dépendances de votre infrastructure par rapport au serveur clé. Pour plus d'informations, consultez le « Guide 2 - HPC - Activer le chiffrement de VM avec OKMS.

Certaines solutions KMS sont livrées comme des images virtuelles, ce qui permet de créer une boucle de dépendance ou d'autres problèmes de disponibilité avec un mauvais emplacement de l'appliance KMS.

Comment activer le chiffrement des disques sur vos VM ?

Il vous faut configurer KMS sur votre Hosted Private Cloud VMware on OVHcloud, en suivant les instructions du guide suivant :

Nous utiliserons pour cette option un Fournisseur de clés standard dans vSphere.

Vous disposez ici des appels API nécessaires à la verification et l'activation du chiffrement sur vos machines virtuelles Hosted Private Cloud VMware on OVHcloud.

Ainsi que des paramètres à l'ajout d'un cluster KMS externe :

BYOK : Bring your owwn key.

Option 2 - Avec OKMS

Avec un KMS OVHcloud (OKMS)

Comment activer le KMS OVHcloud avec votre Hosted Private Cloud VMware on OVHcloud ?

Si vous n'avez pas de service de gestion de clé KMS et que vous voulez utiliser celui proposé par OVHcloud (OKMS) pour chiffrer vos VMs Hosted Private Cloud VMware on OVHcloud, vous pouvez suivre les instructions du guide ci-dessous :

Une fois votre KMS commandé et activé avec votre Hosted Private Cloud, il vous reste à effectuer la synchronisation avec votre environnement VMware on OVHcloud pour activer le chiffrement. Pour cela, suivez les instructions du guide ci-dessous :

Nous utiliserons pour cette option un Fournisseur de clés standard dans vSphere.

Comment activer le chiffrement avec le OKMS ?

Une fois le KMS d'OVHcloud commandé, vous avez la possibilité de le configurer pour qu'il puisse fonctionner en accord avec votre Hosted Private Cloud VMware on OVHcloud.

Pour plus d'informations, suivez le guide :

Si vous avez quelques zones d'ombres sur l'ensemble des étapes à suivre, de la commande jusqu'à l'activation du chiffrement des VM, consultez le sommaire du guide 2 ».

Option 3 - Sans KMS (vNKP)

Avec VMware Native Key Provider

Attention, vNKP n'est pas un service de gestion de clé KMS. Cette fonctionnalité n'est utilisée que pour la gestion des clés locales au vCenter.

Cette option convient si vous n'avez pas de service de gestion de clé externe et que vous ne voulez pas utiliser celui de OVHcloud (OKMS).

Comment activer le chiffrement de VM avec vNKP ?

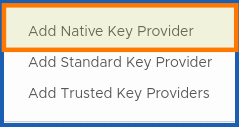

Si vous ne voulez pas profiter des avantages du KMS OVHcloud (OKMS) et que vous voulez quand même activer le chiffrement de vos VMs, vous pouvez le faire en ajoutant un Fournisseur de clés natif dans vSphere.

Ce guide vous détaille en précision les étapes à suivre :

Aller plus loin

KMS pour Hosted Private Cloud VMware on OVHcloud - Index des guides :

- « Guide 1 - KMS - Premiers pas »

- « Guide 2 - HPC - Activer le chiffrement de VM avec OKMS »

- « Guide 3 - KMS - Aperçu de l'architecture »

- « Guide 4 - HPC - Activation du chiffrement de VM avec un vNKP »

- « Guide 5 - HPC - Activation du chiffrement de VM avec un KMS externe »

Documentation officielle :

- « Présentation VMware de vSphere Native Key Provider »

- « Documentation VMware du processus de chiffrement sur vSphere »

Vous pouvez aussi suivre le labs KMS OVHcloud : « Labs KMS OVHcloud ».

Si vous avez besoin d'une formation ou d'une assistance technique pour la mise en œuvre de nos solutions, contactez votre Technical Account Manager ou rendez-vous ici pour obtenir un devis et demander une analyse personnalisée de votre projet à nos experts de l’équipe Professional Services.

Échangez avec notre communauté d'utilisateurs.