Object Storage - Chiffrez vos objets côté serveur avec SSE-C ou SSE-OMK

Objectif

Chez OVHcloud, nous comprenons l'importance cruciale de la protection des données dans l'écosystème numérique actuel. Face à des menaces de sécurité en constante évolution et à des exigences réglementaires de plus en plus strictes, il est essentiel de mettre en place des mesures robustes pour sécuriser les données à tout moment. Cela inclut non seulement les données en transit mais également les données au repos.

La protection des données « at rest », c'est-à-dire des données stockées sur des dispositifs physiques ou dans le cloud, est un élément crucial de la stratégie de sécurité informatique de toute organisation. Dans ce contexte, deux approches principales se distinguent pour le chiffrement de ces données : le chiffrement côté client (Client-Side Encryption, CSE) et le chiffrement côté serveur (Server-Side Encryption, SSE).

Le chiffrement côté client (Client-Side Encryption, CSE) permet à nos clients de chiffrer leurs données sur leur propre dispositif avant de les envoyer vers nos serveurs pour stockage. Cette méthode assure que les données restent cryptées tout au long de leur cycle de vie, offrant un haut degré de sécurité, puisque les clés de chiffrement sont gérées par le client et jamais partagées avec OVHcloud ou tout autre tiers.

Bien que cette approche exige une gestion rigoureuse des clés de la part du client, elle représente une solution idéale pour ceux qui requièrent un contrôle total sur la sécurité de leurs données.

En parallèle, le chiffrement côté serveur (Server-Side Encryption, SSE) propose une alternative où les données sont chiffrées à leur arrivée sur nos serveurs. Cette responsabilité incombe à OVHcloud, ce qui allège considérablement la charge de gestion de la sécurité pour nos clients. Deux méthodes de chiffrement côté serveur sont disponibles :

- SSE-C (Server-Side Encryption with Customer Keys) : vous pouvez fournir et gérer vos propres clés de chiffrement, vous offrant ainsi une maîtrise complète sur la sécurité de vos données. Cette option est particulièrement adaptée aux organisations ayant des besoins spécifiques en matière de conformité et de sécurité des données, puisqu'elle permet une gestion exclusive des clés de chiffrement.

- SSE-OMK1 (Server-Side Encryption with OVHcloud-Managed Keys) : simplifie le processus de chiffrement en utilisant des clés gérées par OVHcloud. Cette méthode est idéale pour les clients qui souhaitent bénéficier d'une solution de chiffrement robuste sans les complexités liées à la gestion des clés.

Notre objectif est vous aider à choisir le meilleur type de chiffrement pour vous. Cette page vous donne toutes les informations nécessaires pour faire un choix éclairé. Que vous préfériez gérer vous-même avec SSE-C ou opter pour la facilité de SSE-OMK, Nous nous engageons à vous offrir des solutions flexibles et sûres pour protéger vos données quand elles sont stockées.

Ce guide explique comment chiffrer vos objets côté serveur avec SSE-C et SSE-OMK.

Object Storage ne stocke pas la clé de chiffrement que vous fournissez. Cela signifie que si vous perdez la clé de chiffrement, vous perdez l'objet. La seule chose qui reste à faire est de le supprimer.

Prérequis

- Avoir créé un bucket Object Storage

- Avoir créé un utilisateur et avoir défini les droits d'accès requis sur le bucket

- Avoir installé et configuré l'AWS CLI

Consultez notre guide « Débuter avec Object Storage » pour plus de détails.

Accès à l'espace client OVHcloud

- Lien direct : Projets Public Cloud

- Pour accéder à vos services :

Public Cloud> Sélectionnez votre projet

En pratique

L'utilisation du chiffrement côté serveur avec des clés de chiffrement fournies par le client (SSE-C) vous permet de définir vos propres clés de chiffrement.

Lorsque vous téléchargez un objet, Object Storage utilise la clé de chiffrement que vous fournissez pour appliquer le chiffrement AES-256 à vos données. Lorsque vous récupérez un objet, vous devez fournir la même clé de cryptage dans le cadre de votre demande. Object Storage vérifie d'abord que la clé de chiffrement que vous avez fournie correspond, puis déchiffre l'objet avant de vous renvoyer les données de l'objet.

Lorsque vous utilisez SSE-C, vous devez fournir des informations sur la clé de chiffrement à l'aide des en-têtes de requête suivants.

| Nom | Description |

|---|---|

| --sse-customer-algorithm | Utilisez cet en-tête pour spécifier l'algorithme du chiffrement. La valeur de l'en-tête doit être AES256. |

| --sse-customer-key | Utilisez cet en-tête pour fournir la clé de chiffrement de 256 bits encodée en Base64 pour chiffrer ou déchiffrer les données. |

| --sse-customer-key-md5 | Utilisez cet en-tête pour fournir la valeur de hachage MD5 128 bits encodée en Base64 de la clé de chiffrement conformément à la norme RFC 1321. Cet en-tête est utilisé pour vérifier l'intégrité du message et veiller à ce que la clé de chiffrement ait été transmise sans erreur. |

SSE-C - Chiffrement côté serveur avec clés de chiffrement client

Création d'une clé de chiffrement

Exemple de création d'une clé de chiffrement ( --sse-customer-key ) et de son hash MD5 :

Envoi d'un objet avec SSE-C

Pour envoyer un objet avec SSE-C et l'AWS CLI, procédez comme suit :

Réception d'un objet avec SSE-C

Pour recevoir un objet avec SSE-C et l'AWS CLI, procédez comme suit :

Sans les en-têtes de chiffrement, vous obtiendrez une erreur Bad Request :

Obtenir les métadonnées d'un objet avec SSE-C

Pour obtenir les métadonnées d'un objet avec SSE-C et l'AWS CLI, procédez comme suit :

La sortie devrait ressembler à ça:

Sans les en-têtes de chiffrement, vous obtiendrez une erreur Bad Request.

Suppression d'un objet chiffré avec SSE-C

Pour supprimer un objet chiffré avec SSE-C et l'AWS CLI, procédez comme suit :

Presigned URLs et SSE-C

Les URLs présignées (presigned URLs), qui peuvent être utilisées pour des opérations telles que l'envoi d'un nouvel objet, la récupération d'un objet existant ou des métadonnées d'un objet, prennent en charge le SSE-C comme suit :

-

Lorsque vous créez une presigned URL, vous devez spécifier l'algorithme en utilisant l'en-tête

x-amz-server-side-encryption-customer-algorithmdans le calcul de la signature. -

Lorsque vous utilisez la presigned URL pour envoyer un nouvel objet, récupérer un objet existant ou récupérer uniquement les métadonnées d'un objet, vous devez fournir tous les en-têtes de chiffrement dans votre application client.

Vous pouvez donc utiliser la presigned URL pour les objets SSE-C uniquement par programmation, car en plus de la presigned URL, vous devez également inclure des en-têtes HTTP spécifiques aux objets SSE-C.

SSE-OMK - Chiffrement côté serveur avec clés gérées par OVHcloud

L'utilisation du chiffrement côté serveur avec des clés gérées par OVHcloud (SSE-OMK) permet de protéger vos données stockées sur OVHcloud en les chiffrant automatiquement au repos. SSE-OMK utilise des clés gérées et protégées par OVHcloud, éliminant ainsi le besoin pour l'utilisateur de gérer manuellement ces clés de chiffrement.

Avantages

- Gestion des Clés Simplifiée

Avec OVHcloud prenant en charge la gestion sécurisée des clés de chiffrement, les utilisateurs bénéficient d'une gestion des clés simplifiée. Cette approche élimine les complexités liées à la rotation des clés tout en maintenant un niveau élevé de sécurité pour les données. Elle permet de concilier sécurité et efficacité opérationnelle, en éliminant la charge administrative de la gestion manuelle des clés de chiffrement.

- Sécurité Renforcée

Nous employons une stratégie de chiffrement avancée pour offrir une protection maximale de vos données. Chaque bucket bénéficie d'une clé unique, et pour chaque objet stocké, une clé de chiffrement distincte est générée. Cette clé est obtenue en combinant la clé unique du bucket avec un sel aléatoire, ce qui assure que chaque objet est chiffré avec sa propre clé. Cette méthode de dérivation de clés limite le risque associé à l'exposition d'une clé unique et garantit une sécurité renforcée pour vos données.

- Transparence

Le processus de chiffrement et de déchiffrement est entièrement transparent pour l'utilisateur, permettant d'accéder et de gérer les données chiffrées aussi aisément que s'il s'agissait de données non chiffrées.

- Sécurité renforcée grâce à OVHcloud Key Management Service (KMS)

Notre engagement envers la sécurité de vos données est renforcé par l'utilisation d'OVHcloud Key Management Service (KMS), une plateforme avancée pour le stockage sécurisé et la gestion des clés de chiffrement. Cette approche garantit une protection optimale de vos données, mettant en place une infrastructure de sécurité robuste sans les complexités liées à la gestion directe des clés de chiffrement.

Pour approfondir votre compréhension du Key Management Service (KMS) d'OVHcloud et de ses applications dans divers contextes d'infrastructure cloud, nous vous recommandons de consulter les ressources suivantes :

- Mise en route du KMS CipherTrust Manager - OVHcloud : ce guide offre un aperçu détaillé de la mise en œuvre et de l'utilisation du KMS pour sécuriser vos données.

- Enabling Virtual Machine Encryption (VM Encrypt) - OVHcloud : guide pratique sur l'activation du chiffrement de machines virtuelles en utilisant les capacités de KMS.

- Enabling virtual machine encryption with vSphere Native Key Provider - OVHcloud : instructions détaillées sur l'utilisation de KMS en conjonction avec le fournisseur de clés natif vSphere pour le chiffrement de machines virtuelles.

Ces documents fournissent des informations précieuses sur la manière dont le KMS peut être utilisé pour renforcer la sécurité dans différents scénarios d'infrastructure cloud.

Mise en œuvre

Pour renforcer la sécurité des données uploadées chez OVHcloud, l'activation du chiffrement côté serveur (SSE-OMK) a été conçue pour être à la fois facile et transparente. En configurant une méthode de chiffrement par défaut sur votre bucket via la requête PutBucketEncryption, tout objet uploadé sera automatiquement chiffré sans nécessiter d'actions supplémentaires de votre part. Lors de l'upload d'un objet, il suffit de spécifier l'option de chiffrement dans la requête d'API ou via la ligne de commande AWS CLI. OVHcloud prend en charge le reste, chiffrant vos données avant leur stockage en utilisant une clé unique générée automatiquement pour le bucket.

Gestion sécurisée des clés de chiffrement avec SSE-OMK sur Object Storage

L'implémentation du chiffrement SSE-OMK sur Object Storage est conçue pour offrir une gestion des clés de chiffrement à la fois sécurisée et transparente pour l'utilisateur. Chaque bucket bénéficie d'une clé distincte, ce qui assure que les données y sont sécurisées de façon individuelle et isolée. Cette méthode de chiffrement, intégrée et gérée par la plateforme, élimine les complexités associées à la gestion manuelle des clés par les utilisateurs. Tout en rendant le processus utilisateur aussi fluide et intuitif que possible, elle maintient une sécurité robuste et conforme aux standards les plus stricts en matière de protection des données.

Envoi d'un objet avec SSE-OMK sur Object Storage

Upload d'un objet sur Object Storage avec chiffrement SSE-OMK

Pour envoyer un objet dans votre bucket Object Storage sur OVHcloud avec chiffrement SSE-OMK, utilisez la commande Bash suivante via l'AWS CLI. Cette commande intègre l'option de chiffrement côté serveur pour renforcer la sécurité de vos données stockées.

Lorsque vous utilisez la commande AWS CLI pour uploader un objet avec chiffrement SSE-OMK sur Object Storage, assurez-vous de remplacer les valeurs suivantes selon vos informations spécifiques :

<bucket_name>: le nom de votre bucket Object Storage.<object_key>: la clé (nom) de l'objet dans le bucket.<file_path>: le chemin vers le fichier que vous souhaitez uploader.

L'option --server-side-encryption AES256 dans la commande indique que vous souhaitez appliquer le chiffrement SSE-OMK. Cela garantit que l'objet envoyé est chiffré de manière sécurisée directement sur le serveur OVHcloud, offrant une couche supplémentaire de protection pour vos données.

Téléchargement d'un Objet avec SSE-OMK sur Object Storage

Pour télécharger un objet qui a été chiffré avec SSE-OMK depuis Object Storage, il n'est pas nécessaire de spécifier des headers du chiffrement dans la commande. En effet, l'objet peut être téléchargé directement sans manipulation supplémentaire liée au chiffrement, car le déchiffrement est géré automatiquement côté serveur. Voici un exemple de commande de téléchargement :

- Remplacez

<bucket_name>par le nom de votre bucket. - Remplacez

<object_key>par la clé de l'objet que vous souhaitez télécharger. - Remplacez

<destination_file_path>par le chemin où vous souhaitez sauvegarder le fichier téléchargé.

Attention de ne pas inclure de headers de chiffrement spécifiques lors du téléchargement d'un objet chiffré avec SSE-OMK pour éviter des erreurs, telles qu'une erreur 400 Bad Request.

Ajout du chiffrement à un bucket existant sur Object Storage

Note: Si vous souhaitez activer le chiffrement SSE-OMK lors de la création du bucket, consultez notre guide Object Storage - Premiers pas avec Object Storage.

Pour ajouter le chiffrement SSE-OMK à un bucket Object Storage existant sur OVHcloud, vous devez utiliser la commande put-bucket-encryption de l'AWS CLI. Cette commande configure le chiffrement du bucket pour que tous les nouveaux objets ajoutés soient automatiquement chiffrés avec SSE-OMK. Voici la commande spécifique que vous utiliseriez :

- Remplacez

<bucket_name>par le nom de votre bucket Object Storage.

Cela va configurer le bucket pour utiliser le chiffrement SSE-OMK avec les clés gérées par Object Storage (AES256) pour tous les nouveaux objets.

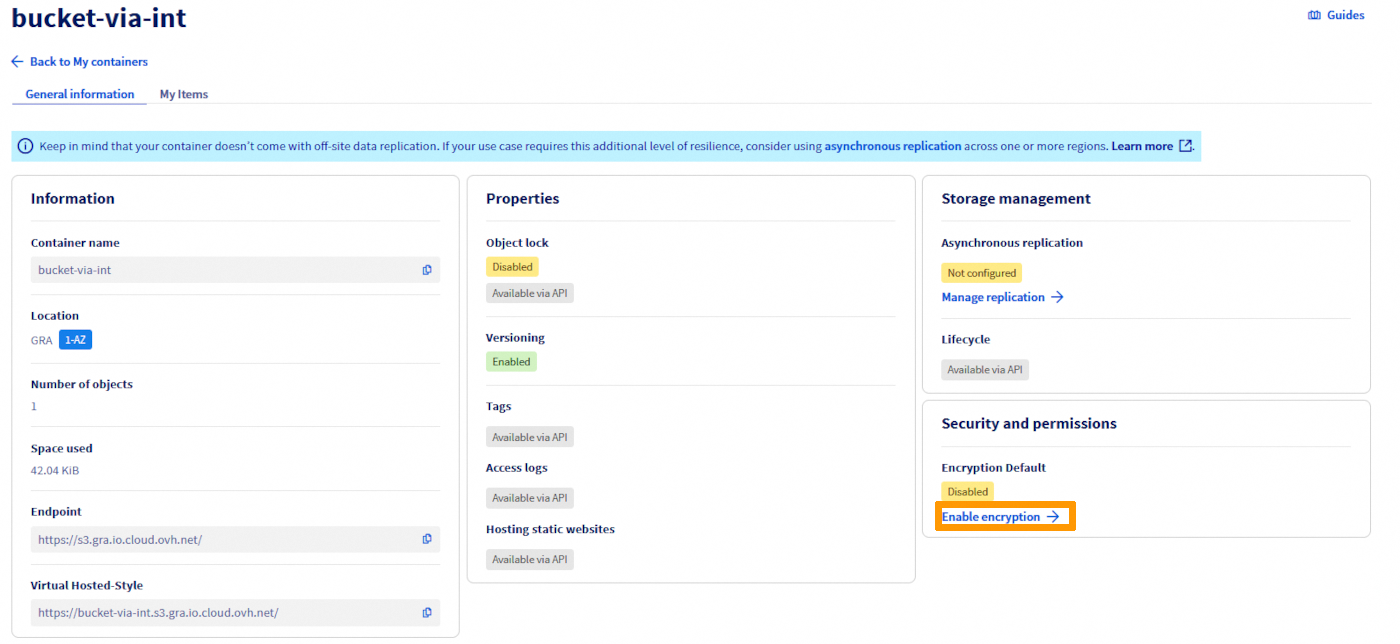

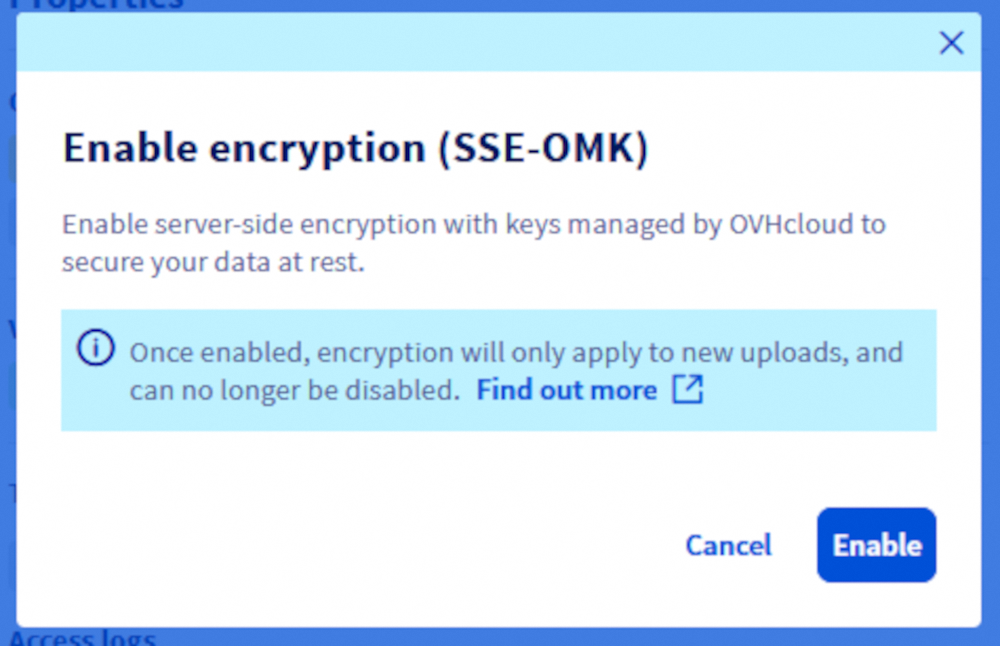

Cliquez sur Object Storage dans Storage & backup dans le menu de gauche. Sélectionnez le bucket Object Storage concerné, puis dans le menu d’informations, cliquez sur Activer le chiffrement.

Cliquez sur le bouton Activer.

Les objets existants ne seront pas affectés. Si vous souhaitez également les chiffrer, vous devrez les copier ou les uploader à nouveau après avoir changé cette configuration.

Affichage de la configuration du chiffrement du Bucket

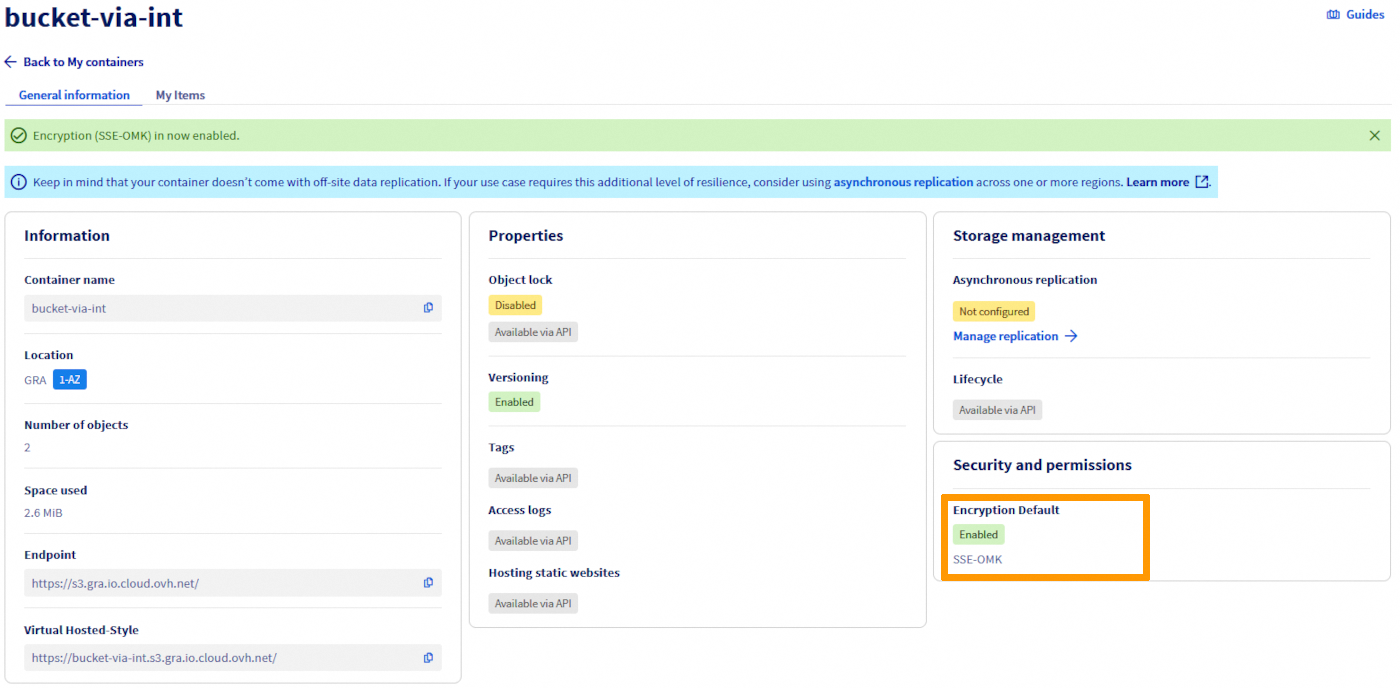

Après avoir configuré le chiffrement de votre bucket via PutBucketEncryption ou via l'espace client OVHcloud pour utiliser SSE-OMK, assurez-vous que tout est correctement mis en place:

- Remplacez

<bucket_name>par le nom de votre bucket.

Cette commande vous permet de vérifier la configuration actuelle du chiffrement de votre bucket pour vous assurer que le chiffrement SSE-OMK est bien activé.

Dans cette commande, remplacez votre-bucket par le nom de votre bucket. Cette commande vous renvoie les détails de la configuration de chiffrement actuelle de votre bucket, vous confirmant l'utilisation de SSE-OMK pour le chiffrement des données au repos.

Accédez au menu d'informations du bucket concerné puis consultez la section Sécurité et permissions. Vous y trouverez l’option de chiffrement par défaut, qui indique si le chiffrement SSE-OMK est activé ou non.

Cette étape supplémentaire garantit une transparence totale et vous permet de vous assurer que la sécurité de vos données est maintenue selon les normes les plus élevées, avec la simplicité et l'efficacité que propose le chiffrement SSE-OMK gérée par OVHcloud.

Suppression d'un objet chiffré avec SSE-OMK

La suppression d'objets chiffrés avec SSE-OMK ne diffère pas de la suppression d'objets non chiffrés. Vous pouvez utiliser la commande suivante pour supprimer un objet :

- Remplacez

mon-Bucketpar le nom de votre bucket - Remplacez

mon-objetpar le nom de l'objet que vous souhaitez supprimer.

Cette commande permet de supprimer efficacement un objet, qu'il soit chiffré ou non, de votre bucket sur Object Storage.

Considérations sur le Chiffrement SSE-OMK

Lors de l'utilisation du chiffrement SSE-OMK sur Object Storage, il est important de prendre en compte les éléments suivants :

Performances

- Overhead : le chiffrement SSE-OMK peut introduire un léger overhead dû au processus de chiffrement et de déchiffrement. Cependant, cet overhead est généralement minime et n'affecte pas significativement les performances globales.

Sécurité

- Gestion des clés : SSE-OMK offre un haut niveau de sécurité en gérant automatiquement les clés de chiffrement. Cela simplifie la gestion de la sécurité pour les utilisateurs.

- Pratiques de sécurité supplémentaires : il est crucial de combiner le chiffrement SSE-OMK avec d'autres pratiques de sécurité pour une protection optimale. Cela inclut l'utilisation de politiques IAM strictes et le suivi des accès aux logs pour surveiller et contrôler l'accès aux données.

Comparaison des méthodes de chiffrement

Il est essentiel de comparer les différentes méthodes de chiffrement disponibles pour choisir celle qui convient le mieux à vos besoins spécifiques. Les méthodes à considérer incluent le chiffrement côté client (CSE) et le chiffrement côté serveur (SSE), avec ses variantes SSE-C et SSE-OMK.

Avantages et inconvénients

- CSE vs SSE : chaque méthode a ses propres avantages et inconvénients en termes de facilité de gestion, de sécurité et d'impact sur les performances.

- Cas d'usage recommandés : selon votre situation spécifique, certaines méthodes peuvent être plus appropriées que d'autres. Il est important d'évaluer les cas d'usage recommandés pour chaque méthode de chiffrement.

Un tableau comparatif peut être utile pour résumer ces éléments, offrant une vue d'ensemble claire qui facilite la prise de décision.

| Méthode de Chiffrement | Avantages | Inconvénients | Cas d’Usage Recommandés |

|---|---|---|---|

| CSE (Client-Side Encryption) | - Contrôle total sur les clés de chiffrement - Sécurité maximisée car les clés ne quittent jamais le client | - Gestion complexe des clés - Responsabilité complète de la sécurité des clés | - Scénarios nécessitant une conformité spécifique - Haute sensibilité des données |

| SSE-C (Server-Side Encryption with Customer Keys) | - Maîtrise sur les clés de chiffrement - Sécurité renforcée sans la complexité totale de CSE - Aucun coût supplémentaire | - Nécessité de fournir les clés à chaque requête - Gestion des clés plus complexe que SSE-OMK | - Conformité et contrôle sur les clés - Besoins intermédiaires en sécurité |

| SSE-OMK (Server-Side Encryption with OVHcloud-Managed Keys) | - Simplicité de mise en œuvre - Gestion des clés automatique par OVHcloud - Transparence d'utilisation - Aucun coût supplémentaire | - Moins de contrôle sur les clés de chiffrement par rapport à CSE et SSE-C | - Usage général où la facilité de gestion est prioritaire - Données moins sensibles |

Chaque méthode de chiffrement a ses propres forces et faiblesses. Le choix de la méthode dépend de plusieurs facteurs, notamment le niveau de sécurité requis, la complexité de la gestion des clés que vous êtes prêt à assumer, et les spécificités réglementaires ou de conformité auxquelles votre organisation doit adhérer.

Il n’y a pas de frais supplémentaires pour l’utilisation du chiffrement côté serveur avec SSE-C ou SSE-OMK.

Cas d'usage recommandés pour le chiffrement sur Object Storage

CSE (Client-Side Encryption)

- Idéal pour : organisations avec des exigences de sécurité très élevées, nécessitant que les clés de chiffrement restent sous contrôle exclusif.

- Adapté pour : environnements réglementés strictement, tels que les institutions financières ou les services de santé.

SSE-C (Server-Side Encryption with Customer Keys)

- Convient aux : organisations recherchant un équilibre entre le contrôle des clés et la facilité de gestion.

- Utile pour : cas où les clients sont prêts à gérer les clés mais souhaitent déléguer le chiffrement et le déchiffrement.

SSE-OMK (Server-Side Encryption with OVHcloud-Managed Keys)

- Parfait pour: utilisateurs préférant une solution clé en main sans la charge de la gestion des clés.

- Méthode privilégiée pour : entreprises cherchant à protéger leurs données sans nécessités spécifiques de conformité en matière de chiffrement.

Le choix entre ces méthodes doit être guidé par les politiques de sécurité et exigences réglementaires, ainsi que la capacité à gérer les clés de chiffrement. Un équilibre entre facilité d'utilisation et sécurité est essentiel.

Exemples de scripts et commandes

CSE (Client-Side Encryption)

SSE-C (Server-Side Encryption with Customer Keys)

SSE-OMK (Server-Side Encryption with OVHcloud-Managed Keys)

Dépannage et Résolution d'erreurs communnes

Erreur lors de l'utilisation de SSE-C sans les en-têtes de chiffrement appropriés

- En-têtes nécessaires : assurez-vous que les en-têtes

--sse-customer-algorithm,--sse-customer-key, et--sse-customer-key-md5sont inclus correctement dans votre commande. - Vérification de la clé: Confirmez que la clé de chiffrement est exacte et n'a subi aucune modification ou altération depuis son utilisation pour chiffrer l'objet.

En cas de perte de la clé de chiffrement SSE-C

- Récupération impossible : Si la clé de chiffrement est perdue, il n'est pas possible de récupérer les données chiffrées avec SSE-C. Conservez vos clés en lieu sûr et envisagez d'utiliser des services de gestion des clés pour améliorer la sécurité.

Erreur de requête incorrecte lors de l'utilisation de SSE-OMK

- Sans en-têtes spécifiques : pour SSE-OMK, évitez de spécifier des en-têtes de chiffrement lors du téléchargement. L'option

--server-side-encryption AES256suffit. - Vérification de la méthode de chiffrement: assurez-vous que l'objet n'a pas été chiffré initialement avec une méthode différente.

Problèmes de performance ou de latence lors du chiffrement/déchiffrement avec SSE-OMK

- Overhead potentiel : le chiffrement et le déchiffrement peuvent causer un overhead.

- Optimisation de performance : pour améliorer les performances, réalisez le chiffrement et le déchiffrement dans une région géographique proche de votre localisation pour minimiser la latence.

En cas de perte de la clé de chiffrement SSE-C

- Récupération impossible: si la clé de chiffrement est perdue, il est impossible de récupérer les données chiffrées avec SSE-C. Gardez vos clés dans un endroit sûr et envisagez l'utilisation de services de gestion des clés pour améliorer la sécurité.

Conclusion

Cette documentation met en évidence notre engagement à fournir des solutions de sécurité des données avancées. Que vous optiez pour le chiffrement côté client (CSE) ou côté serveur (SSE-OMK), notre objectif est de vous offrir une sécurité optimale avec un overhead opérationnel minimal.

L'OVHcloud Key Management Service (KMS) témoigne de notre engagement dans la sécurisation de vos données, offrant une protection complète sans les complexités de gestion directe des clés. Nous encourageons l'adoption de ces pratiques de chiffrement pour sécuriser vos données au repos, vous fournissant les outils et les connaissances nécessaires pour une mise en œuvre efficace. OVHcloud est à votre disposition pour toute assistance supplémentaire concernant le chiffrement et la sécurité des données. N'hésitez pas à consulter nos ressources supplémentaires ou à contacter notre support technique pour toute clarification ou assistance.

Aller plus loin

Si vous avez besoin d'une formation ou d'une assistance technique pour la mise en oeuvre de nos solutions, contactez votre commercial ou cliquez sur ce lien pour obtenir un devis et demander une analyse personnalisée de votre projet à nos experts de l’équipe Professional Services.

Échangez avec notre communauté d'utilisateurs.

1 : S3 est une marque déposée appartenant à Amazon Technologies, Inc. Les services de OVHcloud ne sont pas sponsorisés, approuvés, ou affiliés de quelque manière que ce soit.