Générer un certificat d'accès OKMS

Objectif

L'objectif de ce guide est de présenter les différentes étapes pour créer et gérer vos certificats d'accès OKMS sur vos produits de Data Security.

Prérequis

- Disposer d'un compte client OVHcloud.

- Avoir commandé un KMS OVHcloud

Accès à l'espace client OVHcloud

- Lien direct : Key Management Service

- Pour accéder à vos services :

Identité, Sécurité & Opérations>Key Management Service> Sélectionnez votre domaine OKMS

En pratique

Description des certificats d'accès OKMS

Afin de communiquer avec votre domaine OKMS, il est nécessaire de créer un certificat d'accès. Les certificats d'accès à un domaine OKMS sont utilisés pour le produit Key Management Service (KMS)

Celui-ci sera utilisé pour toute interaction avec le domaine, que ce soit pour créer des clés de chiffrement ou effectuer des opérations avec celles-ci. Un certificat d'accès n'est valable que pour le domaine pour lequel il a été généré.

Seule la génération de certificat avec un CSR est couverte par la certification PCI-DSS.

Créer un certificat d'accès depuis le KMS

Depuis la console d'administration

Il est possible de créer ce certificat depuis le menu dédié du KMS.

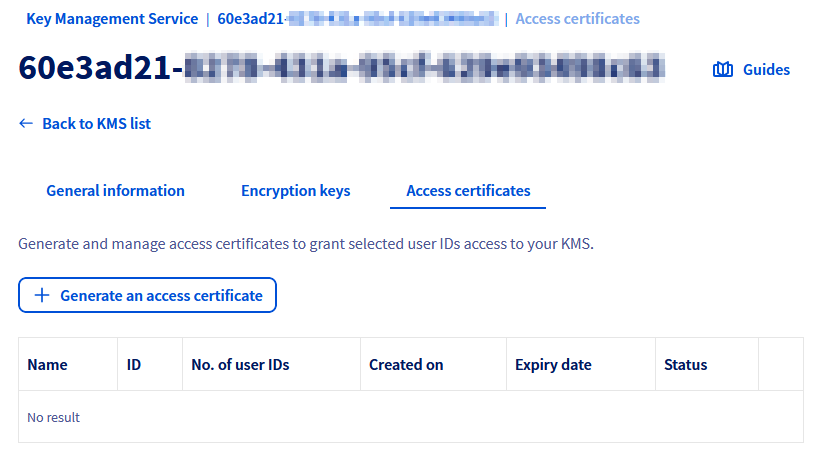

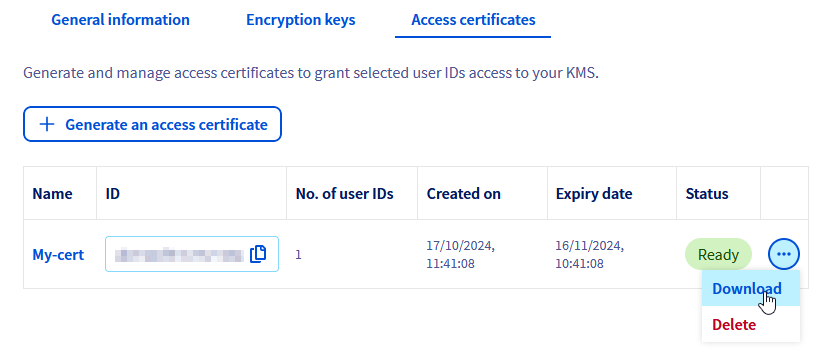

Dans l'onglet Certificats d'accès, cliquez sur le bouton Créer un certificat d'accès.

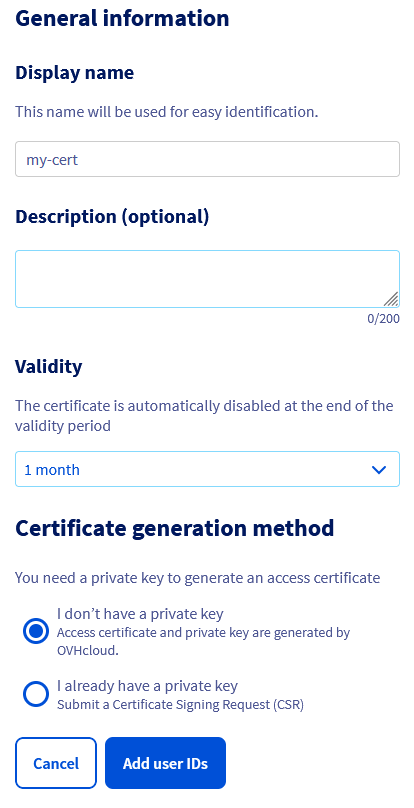

La première partie du formulaire vous permet de préciser sa durée de validité, de sélectionner l'algorithme de signature, ainsi que de fournir ou non votre Certificate Signing Request (CSR) dans le cas où vous posséderiez votre propre clé privée.

- Sans fournir de clé privée :

Si vous ne fournissez pas de CSR, OVHcloud génèrera le certificat d'accès ainsi qu'une clé privée.

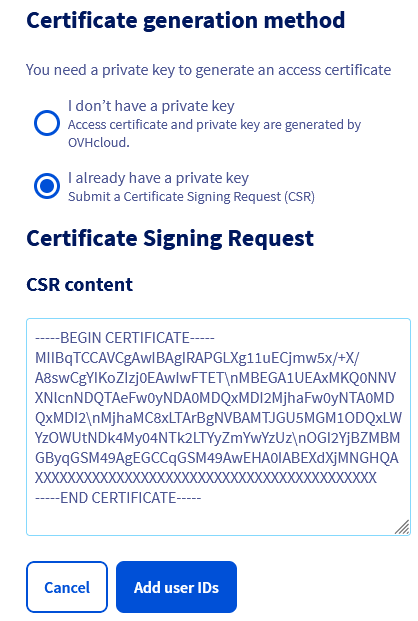

- Avec une CSR :

Si vous disposez de votre propre clé privée, il est possible de l'utiliser en fournissant une CSR.

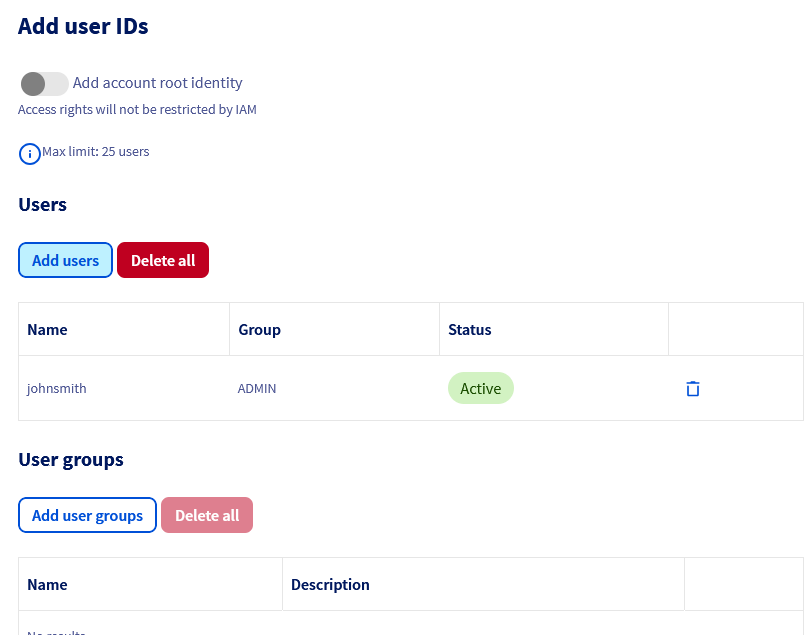

La deuxième partie du formulaire permet d'indiquer les identités OVHcloud associées au certificat permettant de calculer les droits d'accès via l'IAM OVHcloud.

Il est possible d'ajouter l'identité root au certificat afin de ne pas être contraint par l'IAM OVHcloud.

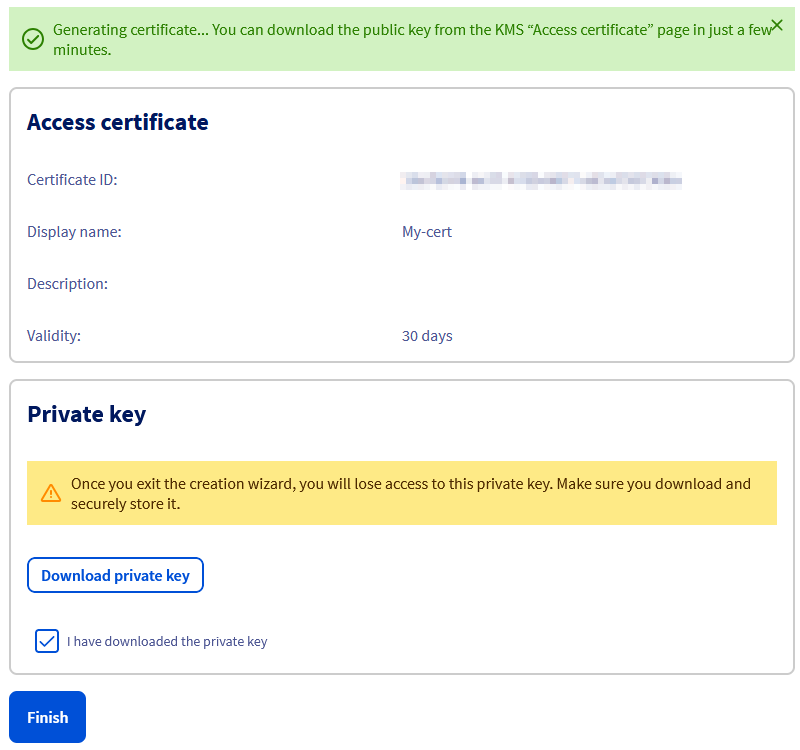

Il est ensuite nécessaire de télécharger la clé privée du certificat.

La clé privée ne sera plus accessible par la suite. En cas de perte, il sera nécessaire de regénérer un certificat.

Le champ privateKeyPEM doit être modifié afin de remplacer les occurrences de \n par des retours chariots.

Enfin, il est possible de télécharger la clé publique du certificat depuis le tableau de bord.

Depuis les API

Il est possible de générer ce certificat en laissant OVHcloud générer la clé privée, ou en fournissant votre Certificate Signing Request (CSR) dans le cas où vous posséderiez votre propre clé privée.

Sans founir de clé privée

Si vous ne fournissez pas de CSR, OVHcloud génèrera le certificat d'accès ainsi qu'une clé privée.

La génération de certificat se fait via l'API suivante :

Il est nécessaire d'indiquer les informations suivantes :

- name : le nom du certificat

- identityURNs : liste des identités OVHcloud sous un format URN qui seront fournies à l'IAM pour le calcul des droits d'accès

- description : description du certificat (facultatif)

- certificateType : Algorithme de signature du certificat (ECDSA ou RSA) - ECDSA par défaut (facultatif)

- validity : durée de validité du certificat en jours - 365 jours par défaut (facultatif)

Exemple de création de certificat avec le compte root :

Exemple de création de certificat avec un compte utilisateur local :

L'API retourne ensuite l'état de création du certificat :

Copiez la valeur du champ privateKeyPEM dans un fichier domain.key

La clé privée ne sera plus accessible par la suite. En cas de perte, il sera nécessaire de regénérer un certificat.

Le champ privateKeyPEM doit être modifié afin de remplacer les occurrences de \n par des retours chariots.

Copiez ensuite l'ID du certificat et accédez au détail de ce dernier via l'API :

L'API renvoie le certificat au format PEM :

Copiez la valeur du champ certificatePEM dans un fichier client.cert.

Le champ certificatePEM doit être modifié afin de remplacer les occurrences de \n par des retours chariots.

Avec une CSR

Si vous disposez de votre propre clé privée, il est possible de l'utiliser en fournissant une CSR.

La génération de certificat se fait via l'API suivante :

Il est nécessaire d'indiquer les informations suivantes :

- name : le nom du certificat

- identityURNs : liste des identités OVHcloud au format URN qui seront fournies à l'IAM pour le calcul des droits d'accès

- description : description du certificat (facultatif)

- validity : durée de validité du certificat en jours - 365 jours par défaut (facultatif)

- csr : le contenu de la CSR

La CSR doit être au format JSON. Le fichier doit être modifié afin de remplacer les retours chariots par des \n (voir l'exemple ci-dessous). Vous pouvez aussi utiliser des outils tiers en ligne pour adapter le contenu dans un format JSON adapté.

Exemple de création de certificat :

L'API retourne ensuite l'état de création du certificat :

Copiez l'ID du certificat et accédez au détail de ce dernier via l'API :

L'API renvoie le certificat au format PEM :

Copiez la valeur du champ certificatePEM dans un fichier client.cert.

Aller plus loin

Échangez avec notre communauté d'utilisateurs.