Configurer le bridge réseau pfSense sur un serveur dédié

Objectif

La mise en réseau en mode bridge peut être utilisée pour configurer votre machine virtuelle pfSense comme un pare-feu NAT pour d'autres machines virtuelles sur le même hôte. Elle peut même être utilisée comme un filtre supplémentaire pour un serveur web par exemple. Des étapes et configurations spécifiques sont nécessaires pour permettre au routeur pfSense de fonctionner sur notre réseau et ce tutoriel vous montrera comment effectuer une configuration NAT pfSense de base.

Prérequis

- Avoir un serveur dédié avec un hyperviseur installé, par exemple VMware ESXi, Citrix Xenserver, Proxmox, etc.

- Avoir au moins une adresse Additional IP connectée au serveur

Accès à l'espace client OVHcloud

- Lien direct : Serveurs dédiés

- Pour accéder à vos services :

Bare Metal Cloud>Serveurs dédiés> Sélectionnez votre serveur

Recommandations pour votre machine virtuelle pfSense

- Avoir un serveur dédié avec le jeu d'instructions AES

- 2 coeurs virtuels pour la machine virtuelle

- 2 Go (2048 Mo) de RAM pour la machine virtuelle

- Un hyperviseur avec accès console aux machines virtuelles

Ce tutoriel vous présente l’utilisation d’une ou de plusieurs solutions OVHcloud avec des outils externes et décrit les actions à réaliser dans un contexte précis. Veuillez noter que ces actions décrites ici doivent être adaptées à votre cas particulier.

Si vous rencontrez des difficultés lors de l'exécution de ces actions, merci de contacter un prestataire spécialisé et/ou d'échanger avec notre communauté d'utilisateurs. OVHcloud ne peut pas vous fournir d’assistance technique à ce sujet.

En pratique

Premiers pas

Pour la configuration réseau des machines virtuelles pfSense, nous utiliserons les valeurs suivantes, qui doivent être remplacées par vos propres valeurs :

- ADDITIONAL_IP = L'adresse de votre Additional IP

- Adresse MAC Virtuelle = L'adresse MAC créée dans votre espace client OVHcloud

- GATEWAY_IP = L'adresse de votre passerelle par défaut

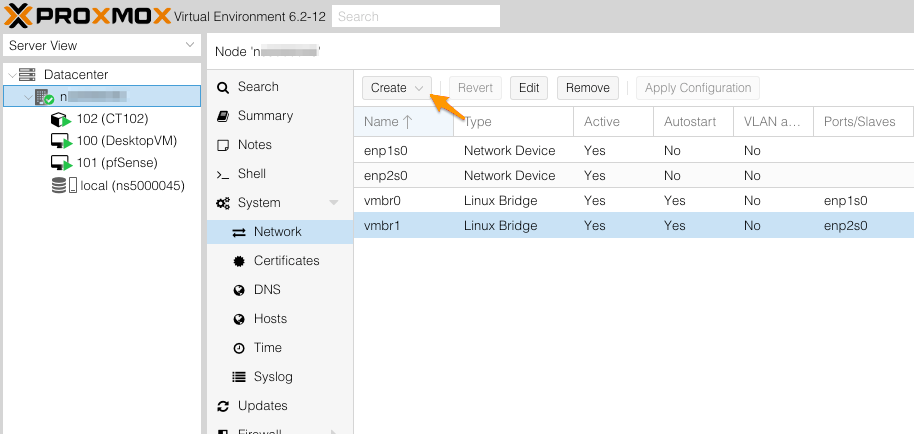

Assigner une adresse MAC virtuelle

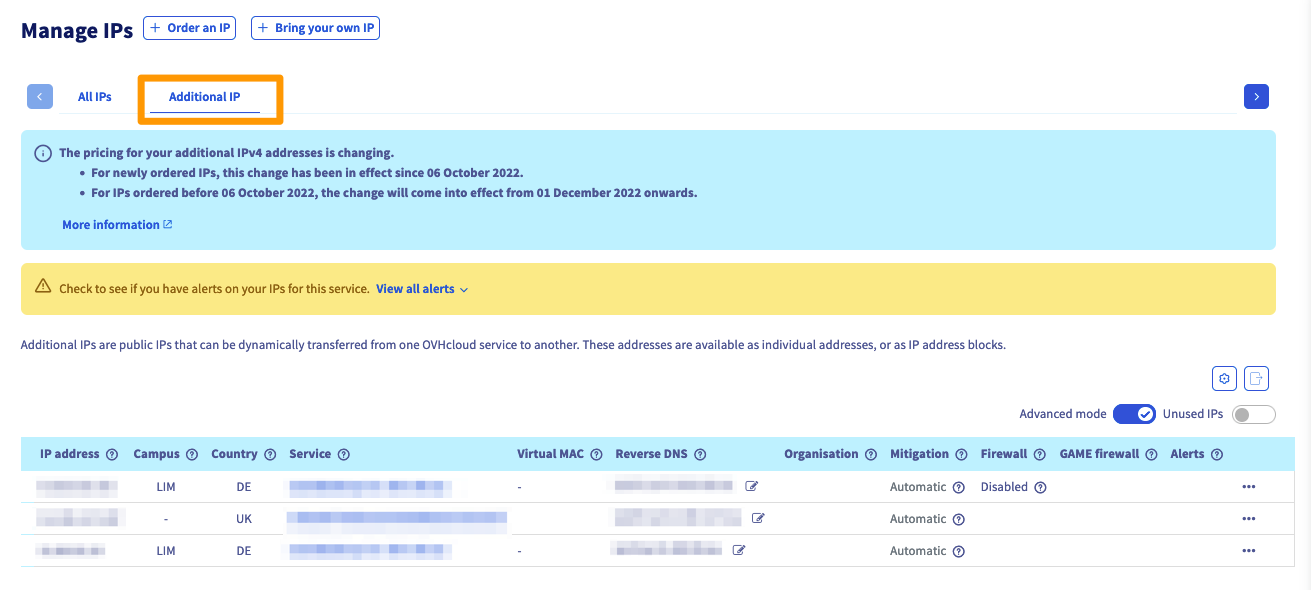

Dans votre espace client OVHcloud, cliquez sur Network dans le menu situé à gauche de l'écran, puis sur Adresses IP Publiques.

Cliquez sur l'onglet Additional IP.

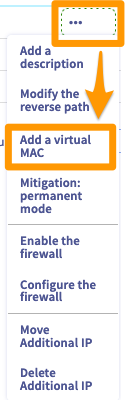

Cliquez sur le bouton ... à côté de l'Additional IP de votre choix puis sur Ajouter une MAC virtuelle.

Sélectionnez « ovh » dans la liste déroulante Type, tapez un nom dans le champ Nom de la machine virtuelle puis cliquez sur Valider.

Déterminer l'adresse de la passerelle

Pour configurer vos machines virtuelles pour l'accès à Internet, vous devez connaître la passerelle de votre machine hôte, c’est-à-dire votre serveur dédié. L'adresse de la passerelle est constituée des trois premiers octets de l'adresse IP principale de votre serveur, le dernier octet étant de 254.

Par exemple, si l’adresse IP principale de votre serveur est :

- 123.456.789.012

Votre adresse de passerelle sera donc :

- 123.456.789.254

Configurer pfSense

En ce qui concerne les logiciels externes, veuillez noter que la procédure appropriée pour configurer vos services peut être sujette à changement. Nous vous recommandons de consulter les manuels et documentations des logiciels respectifs si vous rencontrez des difficultés.

Lors de la mise en place de pfSense sur notre réseau, le point de départ habituel serait la console de pfSense.

Comme notre réseau requiert que l'IP publique utilise un masque de sous-réseau plus une passerelle /32(255.255.255.255) en dehors du champ de l'IP publique, la console ne vous permettra pas de le faire. Pour arriver à cet objectif, vous devrez commencer par configurer le côté LAN.

L’hyperviseur

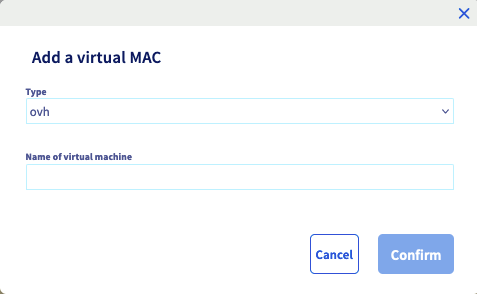

Étant donné que pfSense, comme la plupart des routeurs, nécessite deux interfaces réseau pour séparer le réseau public du réseau privé, il sera nécessaire d'avoir deux interfaces bridge sur votre hyperviseur. Dans cette démonstration, nous utilisons Proxmox VE 6.

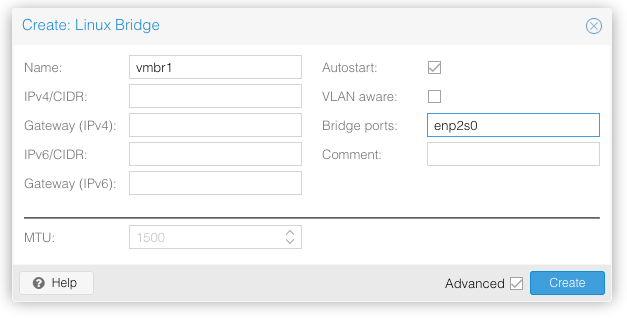

Dans cet exemple, nous avons deux interfaces enp1s0 et enp2s0 mais l'interface enp1s0 est déjà « bridged » avec l'interface vmbr0. Il faudra donc faire une interface bridge supplémentaire vmbr1 avec enp2s0 :

Veuillez noter que si votre serveur ne dispose pas d'une seconde interface réseau, il n'est pas nécessaire de le relier à une interface. Le bridge fonctionnera bien mais pourra uniquement router en interne sur le serveur.

L'utilisation d'une interface sur un réseau bridge vous permet de router vers d'autres machines virtuelles, serveurs dédiés, instances Public Cloud et même des infrastructures Hosted Private Cloud à l'aide du vRack.

Création des machines virtuelles : pfSense

Nous allons commencer par la création de la machine virtuelle pfSense.

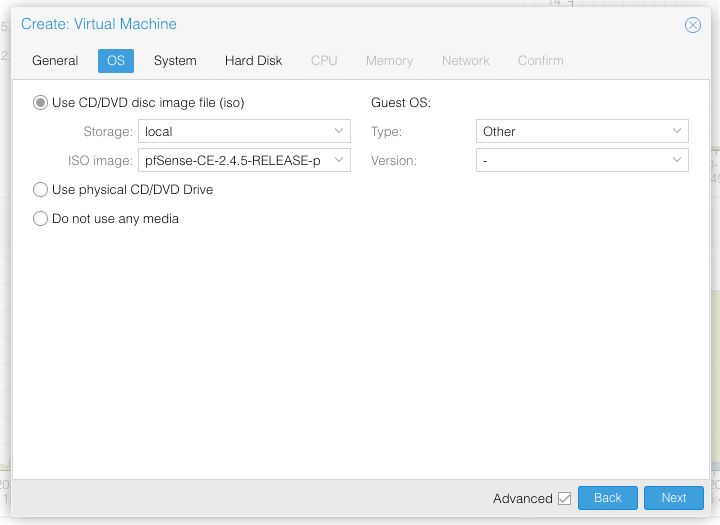

- Sous l'onglet

OS, choisissez :Autre type OS. - Sous l'onglet

Hard Disk, « Bus/Device » doit être :VirtIO. - Sous l’onglet

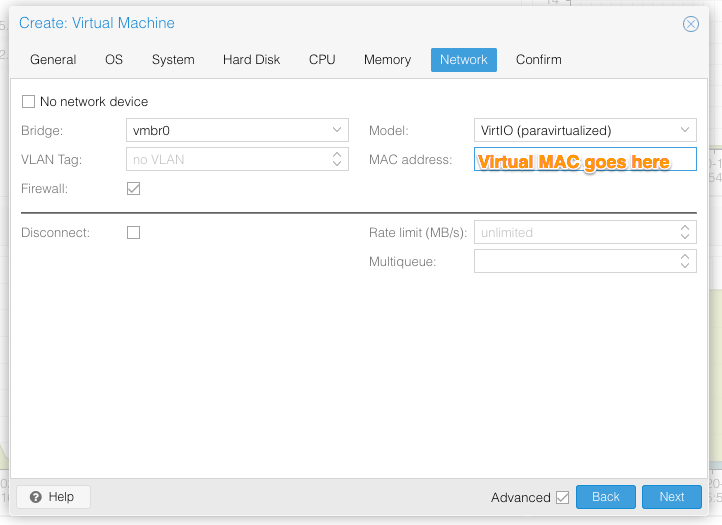

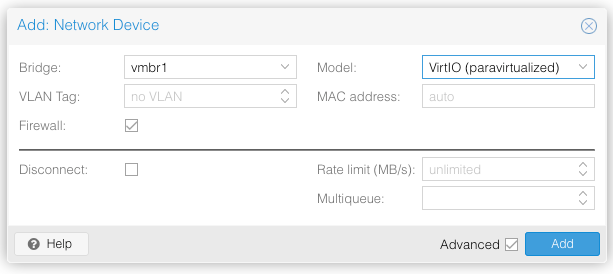

Network, « Bridge » doit êtrevmbr0. - Toujours sous l'onglet

Network, « Model » doit être :VirtIO (paravirtualized)

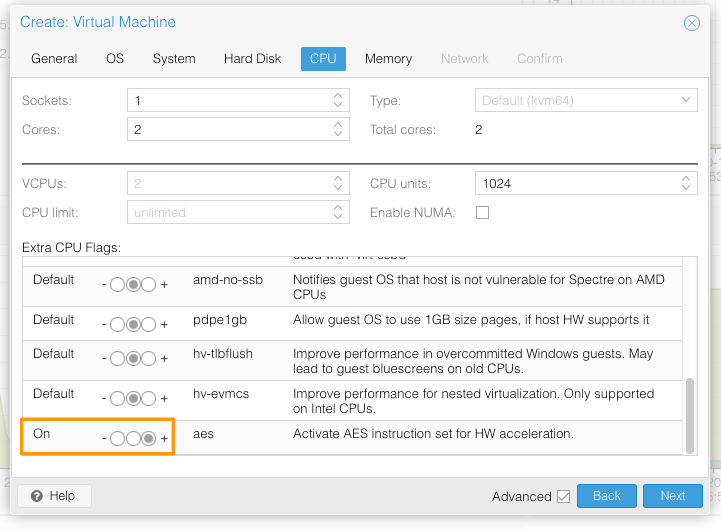

Si votre CPU dispose du jeu d’instructions AES, celui-ci doit être activé (depuis l'onglet CPU)

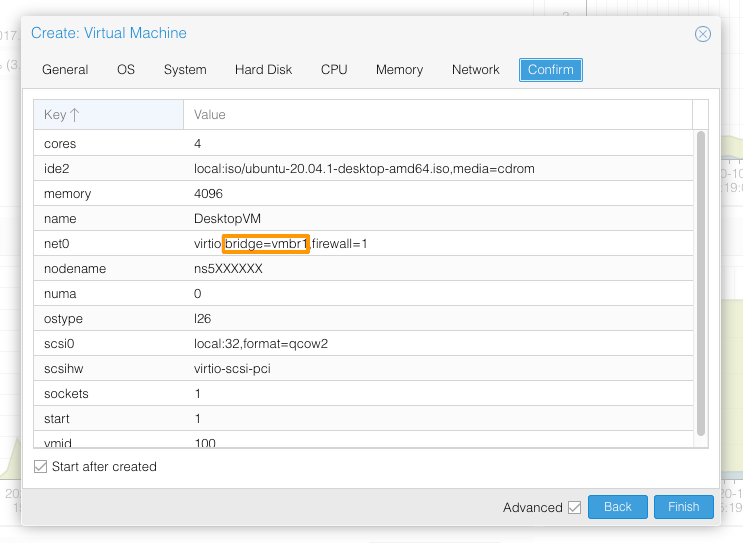

Dans l'onglet Network de la création de la machine virtuelle, assurez-vous de renseigner l'adresse MAC virtuelle créée dans votre espace client.

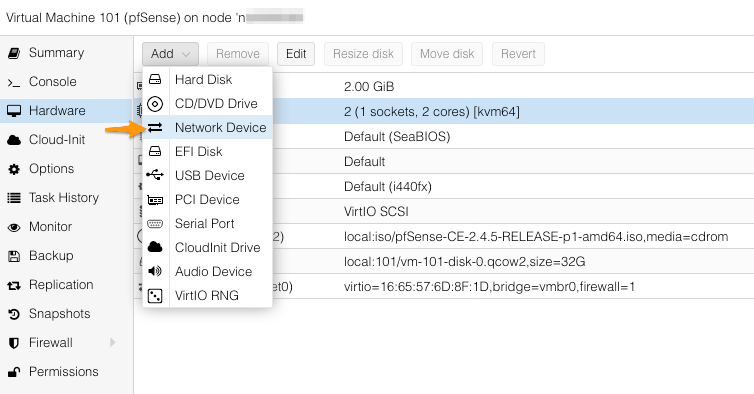

Après la création de la machine virtuelle, vous devrez vous assurer qu'une seconde interface réseau est créée sur votre deuxième bridge :

Création des machines virtuelles : Bureau virtuel

Étant donné que certains paramètres de pfSense sont accessibles à l'aide de son interface graphique Web, la méthode la plus simple est d'installer un bureau virtuel. Dans ce tutoriel, nous utilisons un ISO Ubuntu 20.04. Lors de la création du bureau virtuel, assurez-vous que l'interface bridge choisie est l'interface secondaire et non l'interface bridge vers votre réseau public.

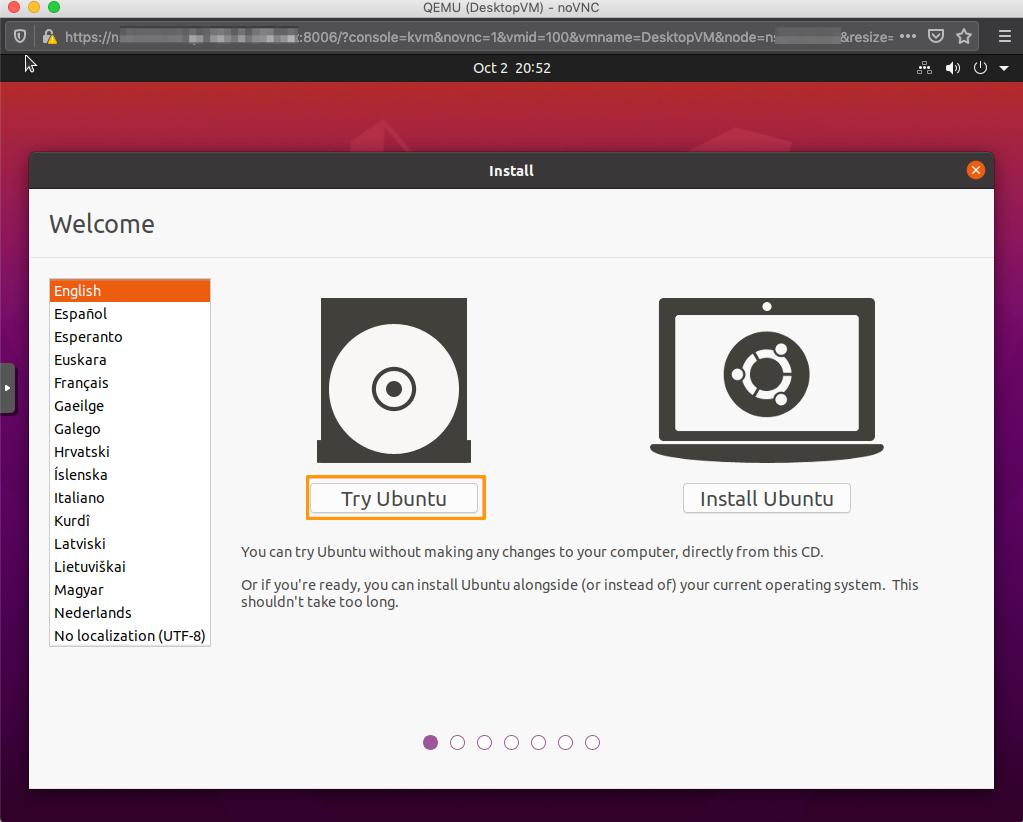

Nous allons démarrer le bureau virtuel avant de démarrer la machine virtuelle pfSense. Dans cet exemple, nous allons juste sélectionner Try Ubuntu pour commencer à travailler sur pfSense. Nous l'installerons plus tard.

La console pfSense

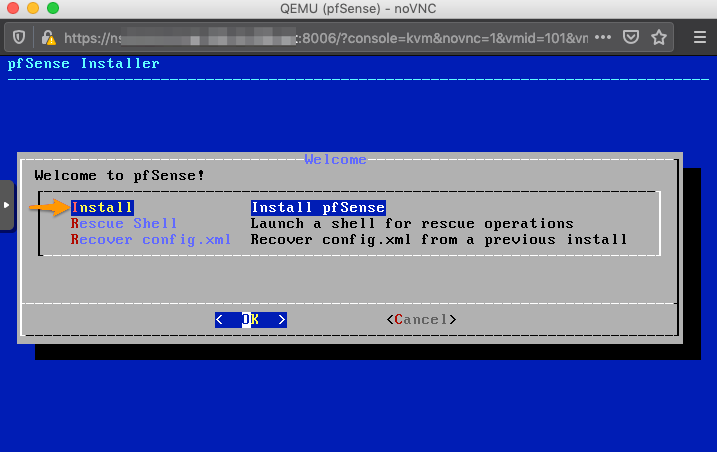

Nous allons maintenant démarrer la machine virtuelle pfSense et procéder à l'installation du système d'exploitation.

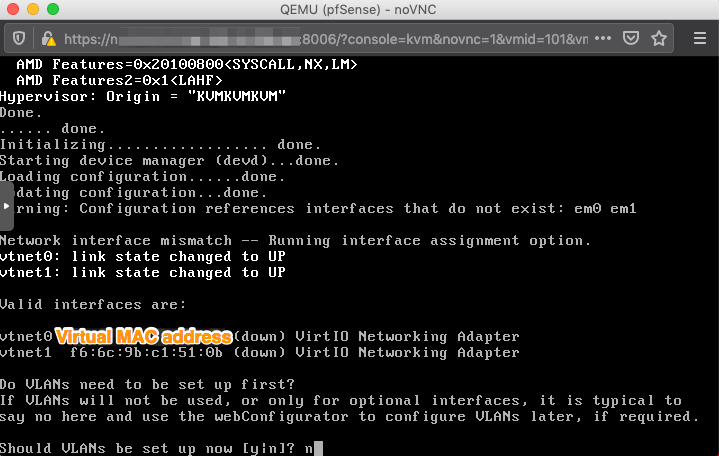

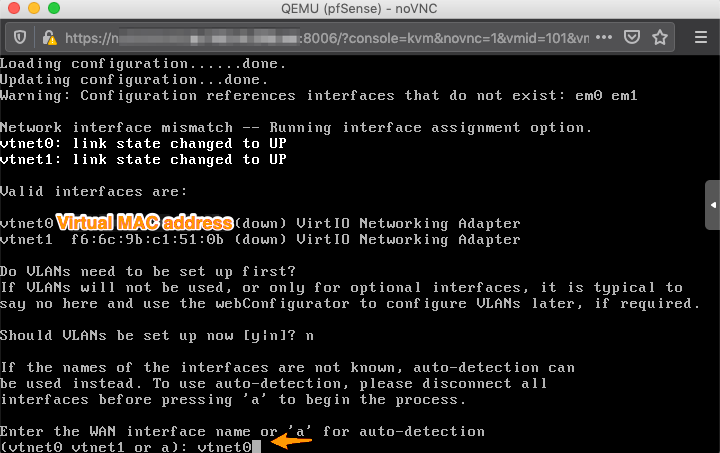

Une fois l'installation du système d'exploitation terminée, pfSense demandera en premier lieu de configurer les VLAN. Puisque pfSense est installé dans un hyperviseur, nous ne suggérons pas de le configurer sur la machine virtuelle. Si toutefois vous avez besoin de VLANs, configurez-les sur l'interface virtuelle au niveau de l'hyperviseur.

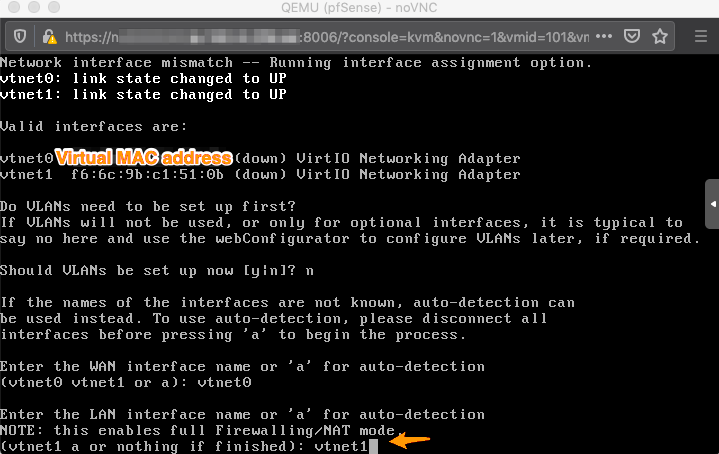

L'étape suivante consiste à choisir l'interface qui sera votre WAN et celle qui sera votre LAN. Nous pourrons voir laquelle sera le WAN en voyant qu'elle a l'adresse MAC virtuelle qui a été créée dans l'espace client OVHcloud.

Dans cet exemple, nous avons choisi vtnet0 comme WAN et vtnet1 comme LAN. Après cette étape, pfSense vous demandera si vous souhaitez poursuivre et confirmer quelle interface est WAN et LAN. Après validation, il configurera automatiquement 192.168.1.1 sur son interface LAN.

L'interface graphique utilisateur web pfSense

Maintenant qu’une IP privée est assignée à l’interface LAN de notre machine virtuelle pfSense, nous allons lancer une requête DHCP pour pouvoir accéder à l’interface graphique web pfSense.

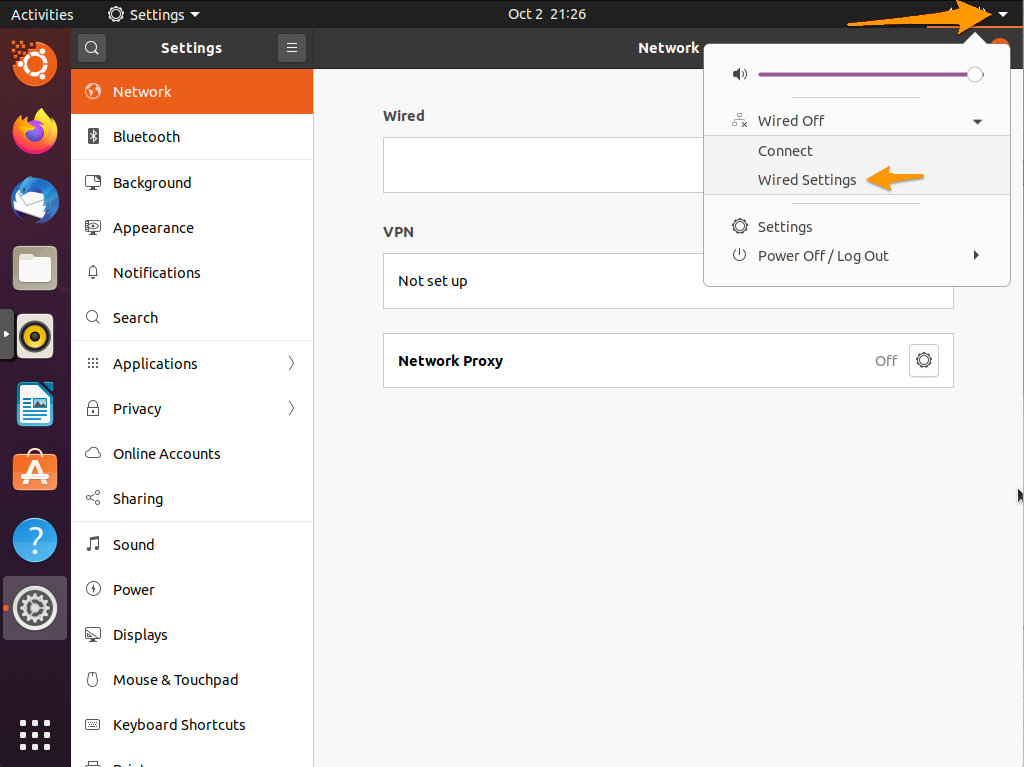

Rendez-vous dans les Paramètres réseau sur la VM Ubuntu.

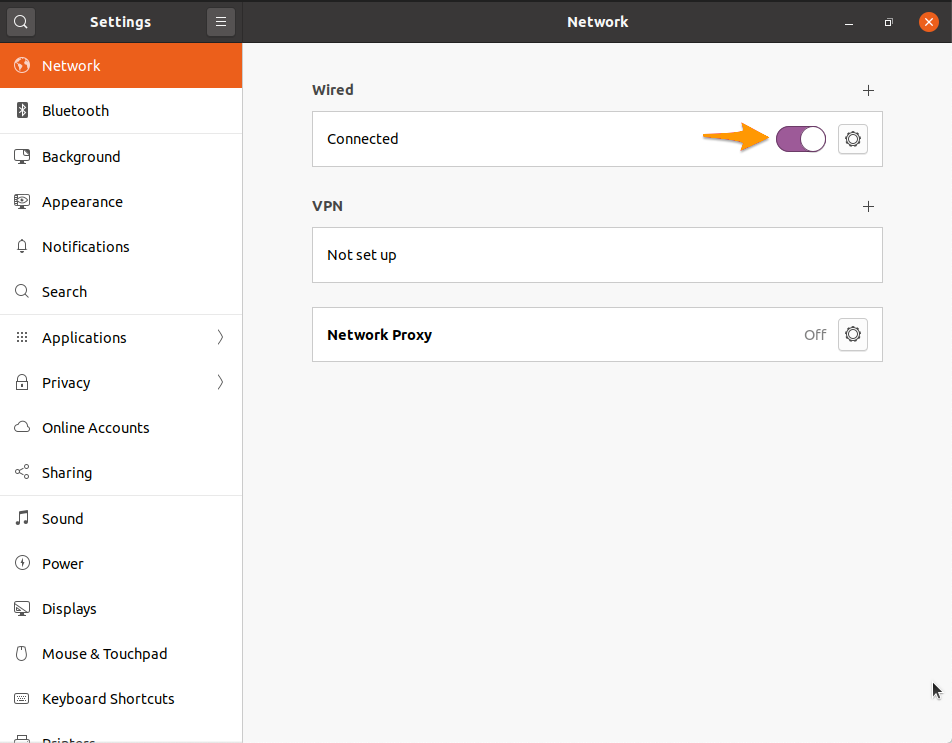

Activons maintenant le réseau. S'il était déjà activé, il suffit de le désactiver puis de l'activer à nouveau.

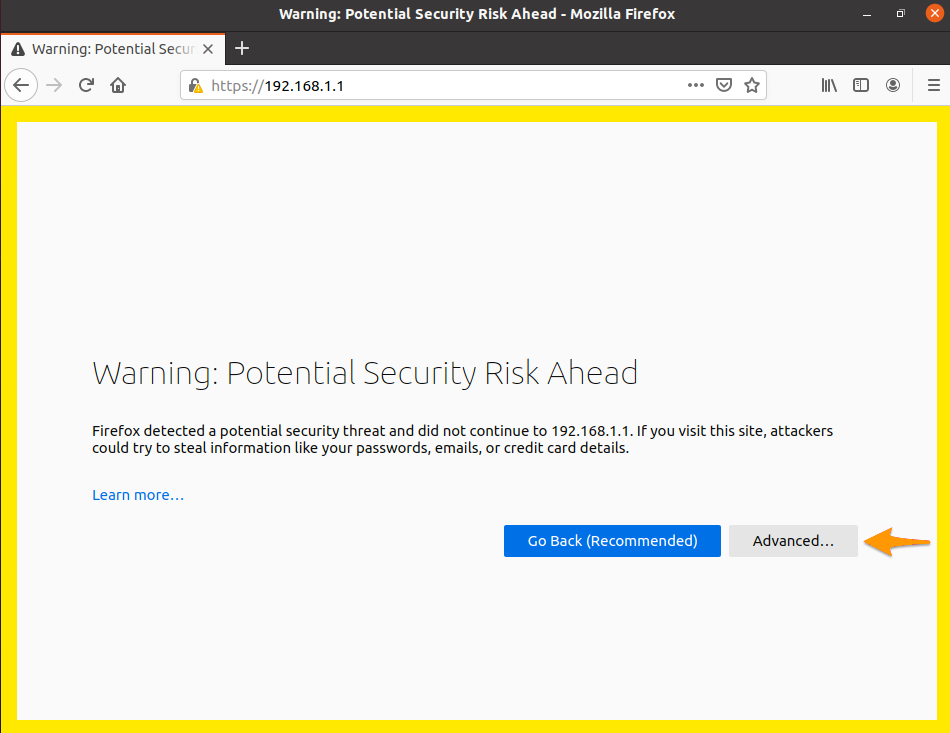

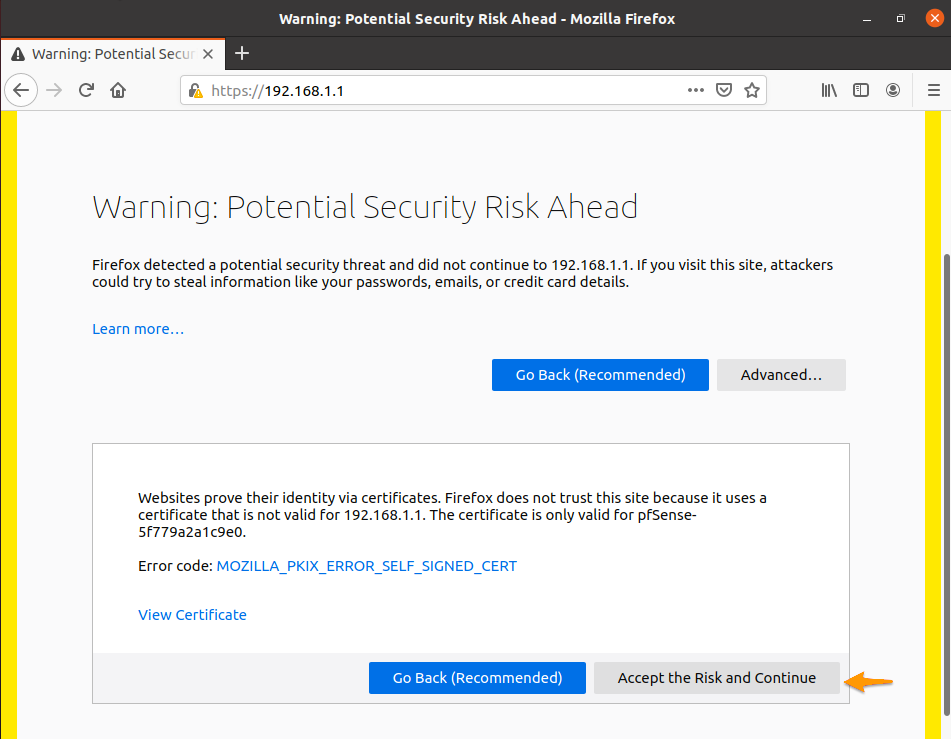

Ouvrez un navigateur web et entrez 192.168.1.1 dans l'URL. Vous obtiendrez un avertissement de sécurité sur l'interface mais vous n'avez pas à vous en préoccuper. Cliquez sur Avancé puis sur Accepter et continuer.

Par défaut, le nom d'utilisateur est admin et le mot de passe pfsense. Connectez-vous.

Nous allons maintenant passer en revue la configuration générale.

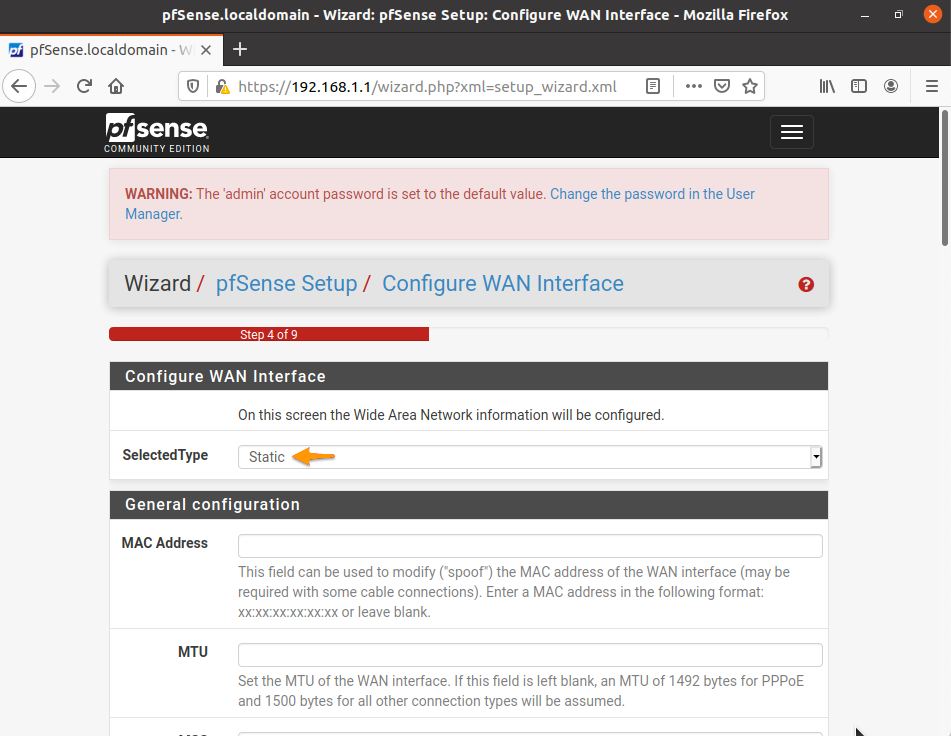

Véillez à définir SelectedType sur Static, sous Configure WAN Interface (étape 4 sur 9).

Tous les autres paramètres ne doivent pas être modifiés, à l'exception du DNS. Dans notre exemple, nous avons indiqué 213.186.33.99 car il s'agit de notre résolveur au sein de notre réseau.

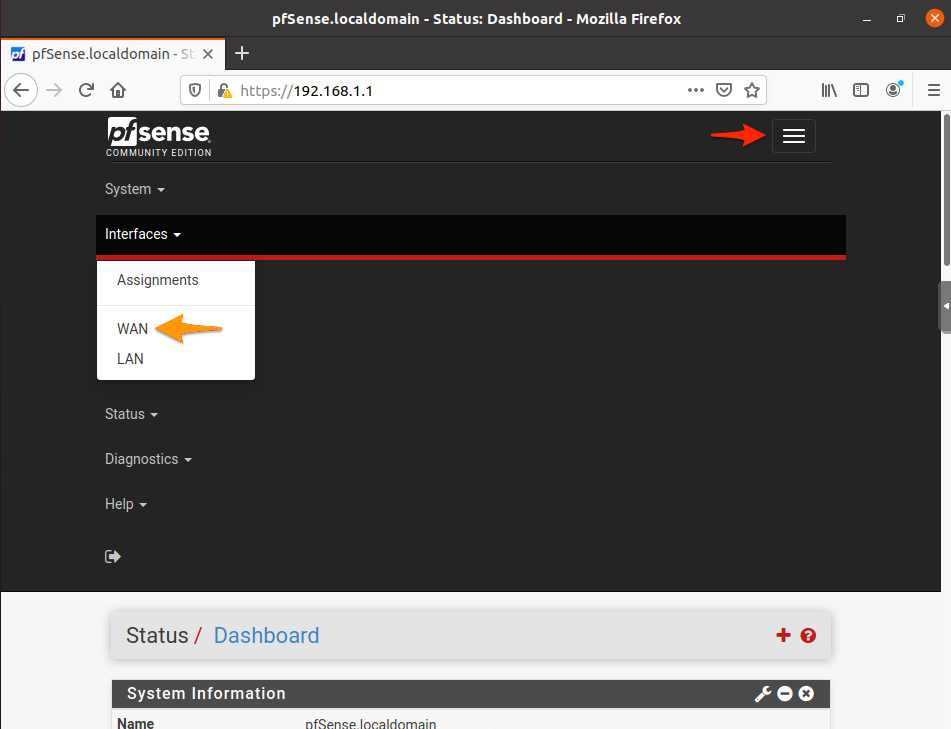

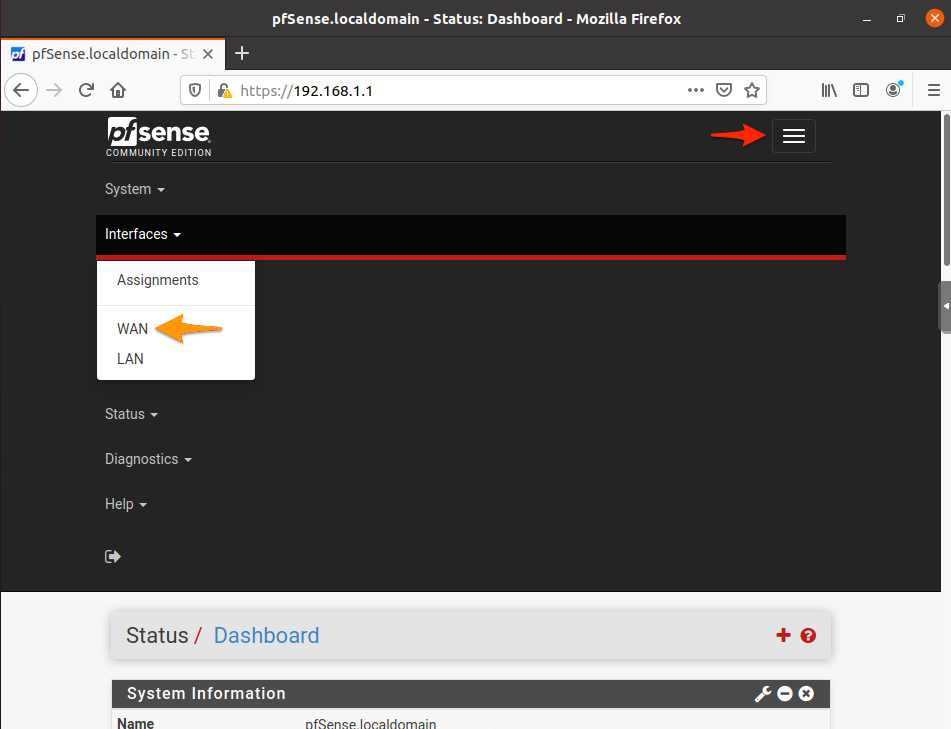

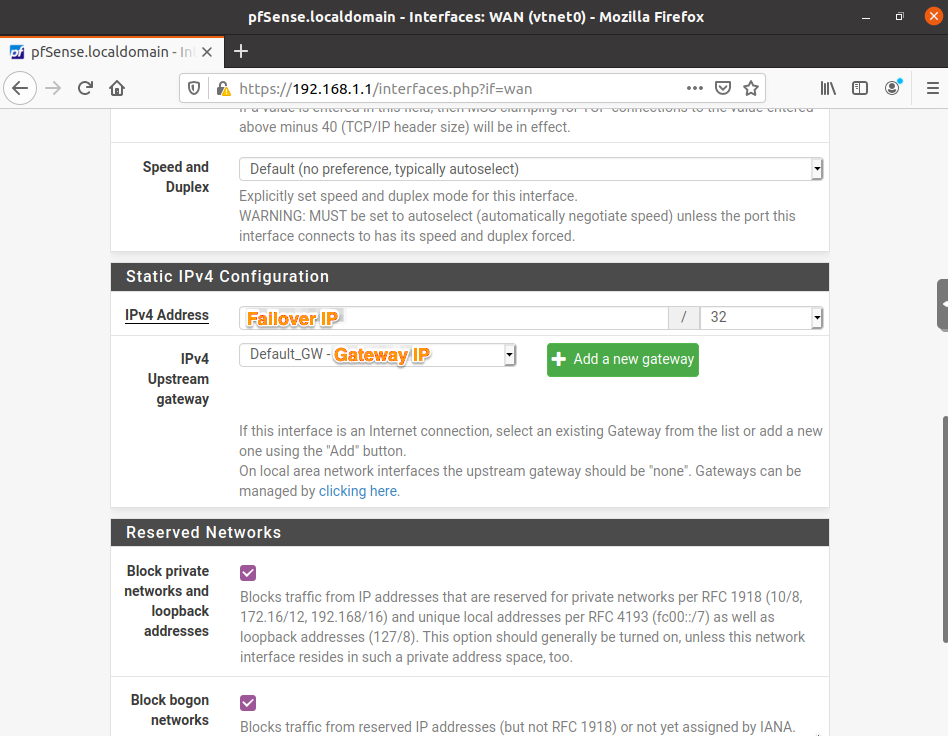

A ce stade, la VM pfSense n'a pas d'IP publique. Cliquez sur l'icône de menu en haut à droite, puis sur Interfaces et sélectionnez WAN.

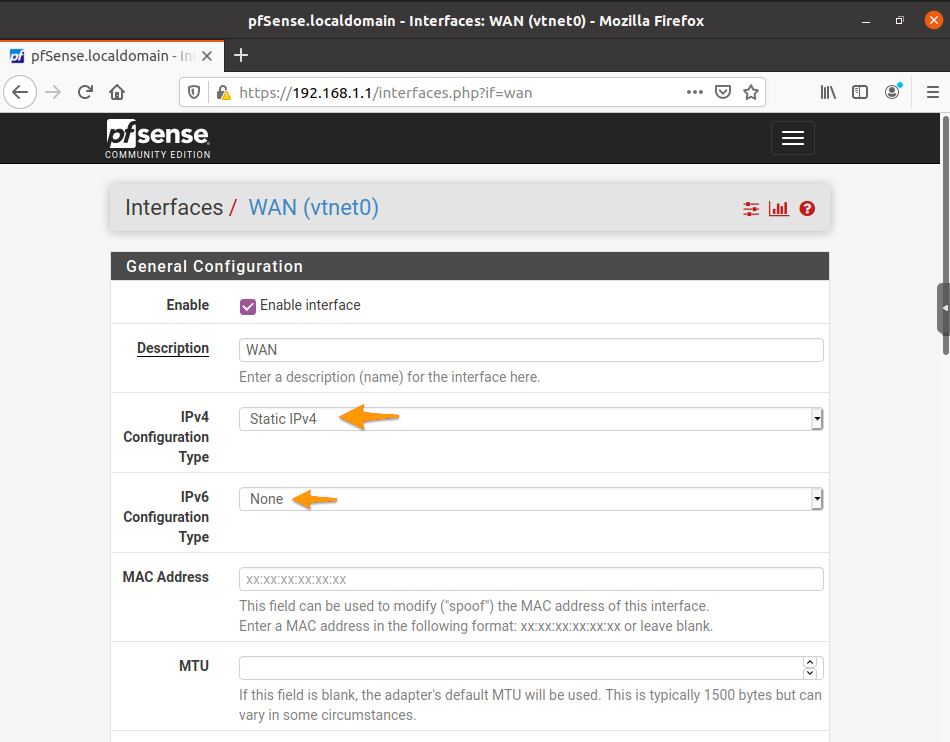

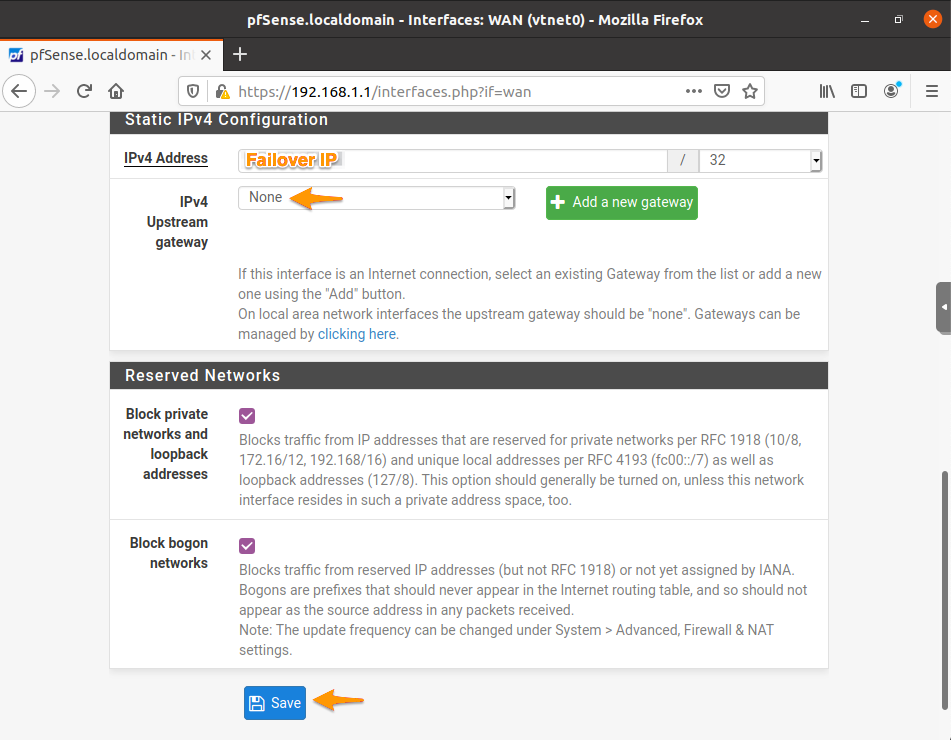

Assurez-vous que les paramètres correspondent à ceux affichés dans les captures d'écran ci-dessous et entrez votre Additional IP. La passerelle IPv4 Upstream (en amont) sera configurée ultérieurement.

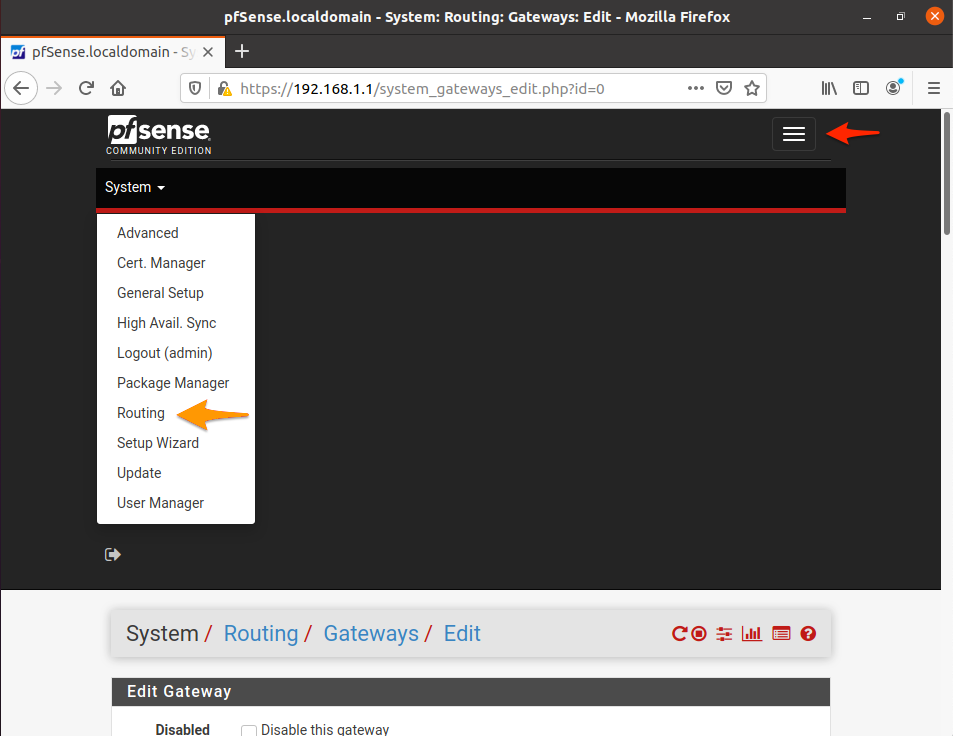

Maintenant que nous avons une IP publique sur l'interface, nous allons nous assurer qu'elle sera correctement routée sur notre réseau. Cliquez sur l'icône de menu en haut à droite. Cliquez ensuite sur Système et sélectionnez Routage.

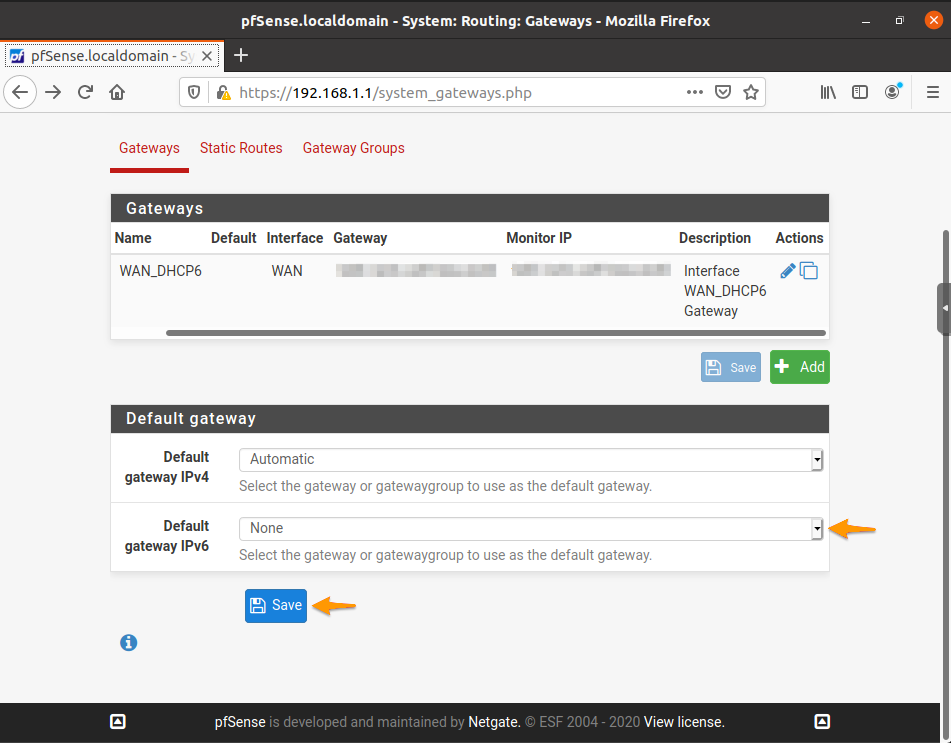

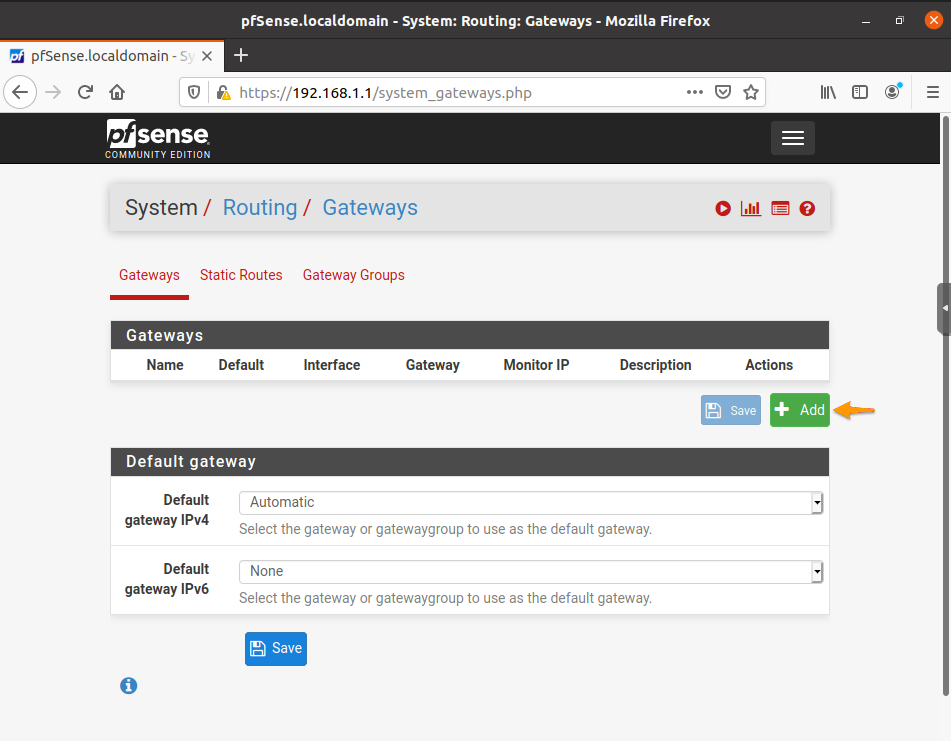

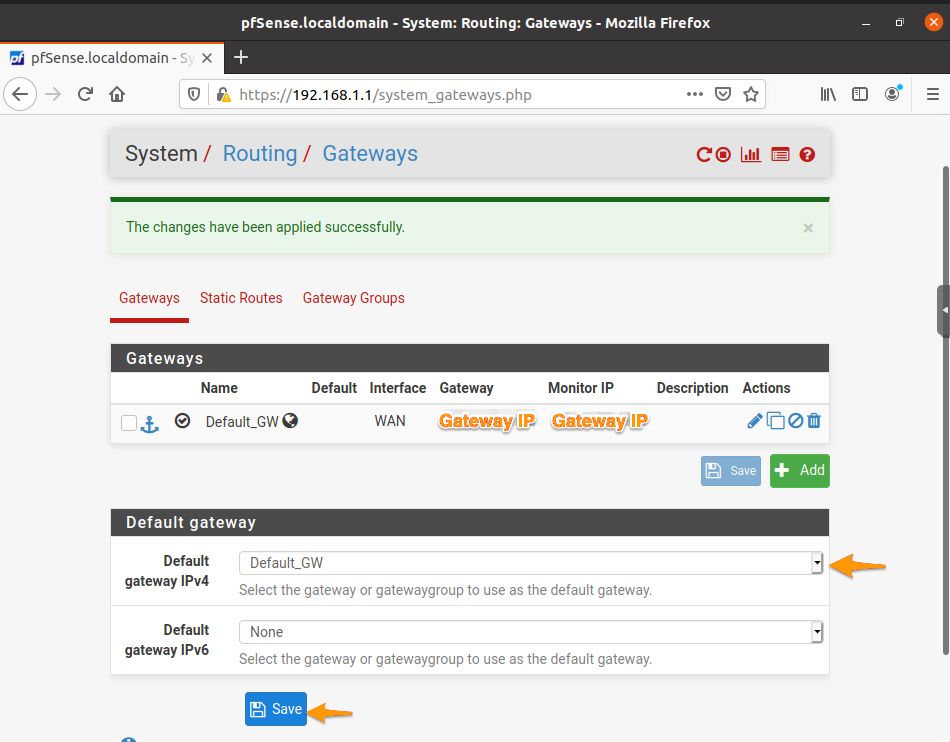

Assurez-vous que les paramètres correspondent à ceux affichés dans la capture d'écran ci-dessous, puis cliquez sur le bouton Ajouter pour créer votre passerelle.

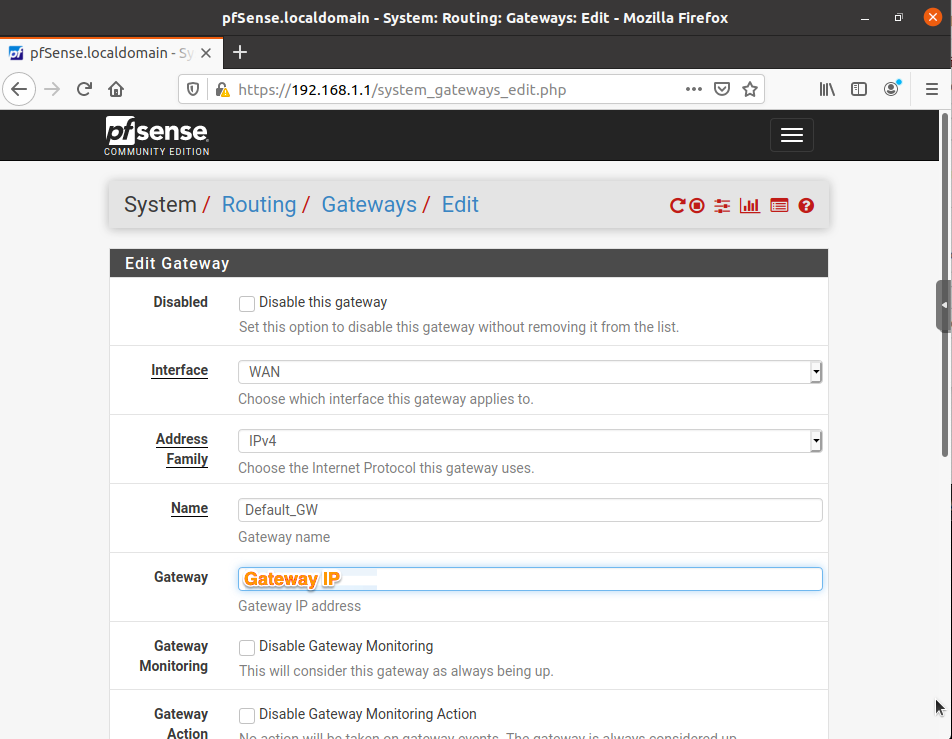

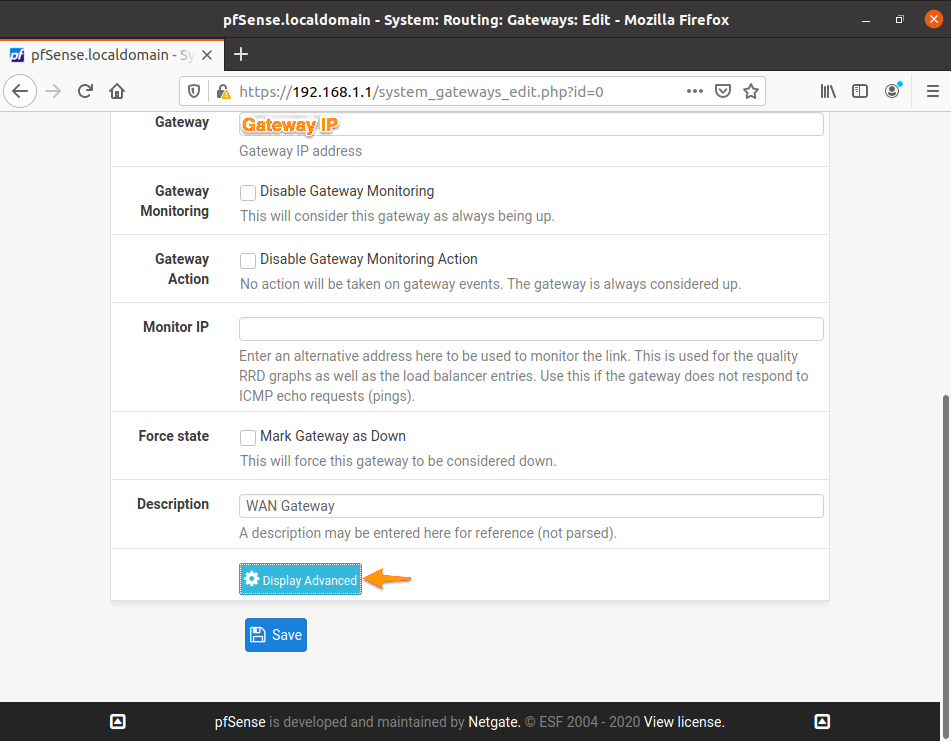

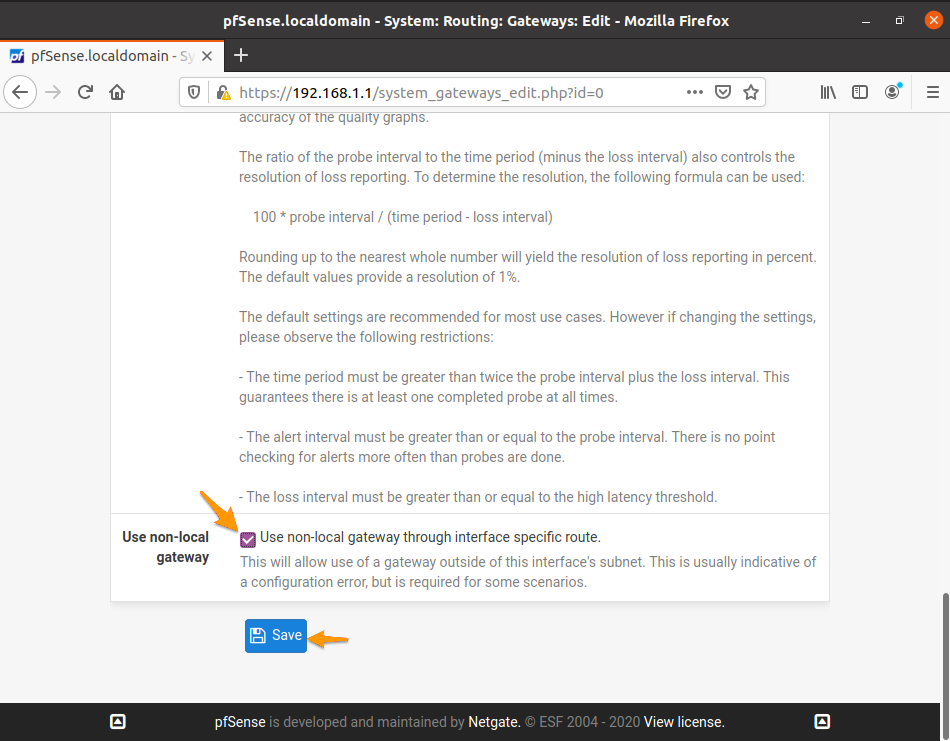

Assurez-vous que les paramètres correspondent à ceux affichés dans les captures d'écran ci-dessous et entrez votre IP de passerelle. Veillez à bien ouvrir les paramètres avancés.

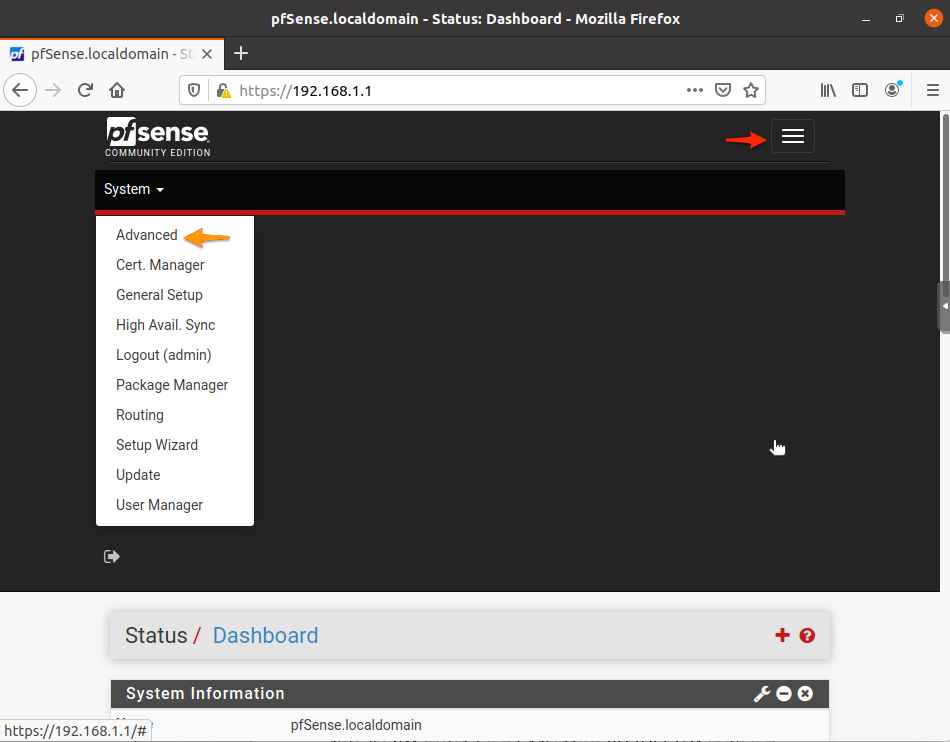

Maintenant que nous avons une passerelle en amont, nous allons devoir attribuer la passerelle à l'interface WAN. Cliquez à nouveau sur l'icône de menu en haut à droite, puis sur Interfaces et sélectionnez WAN.

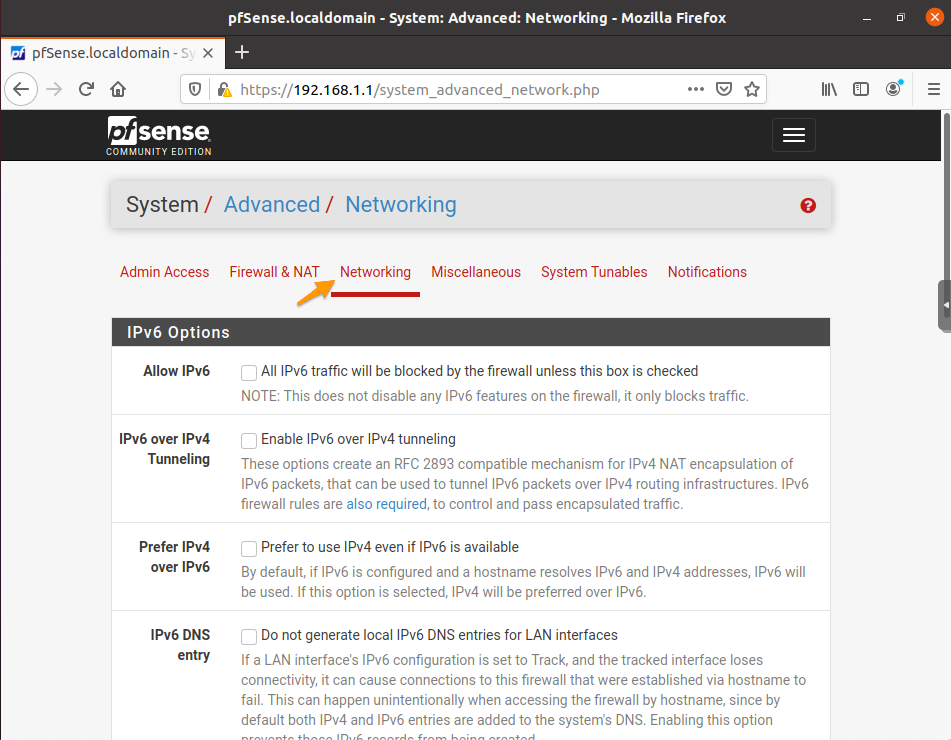

Étant donné que nous utilisons pfSense comme machine virtuelle et qu'il ne dispose pas de sa propre carte réseau dédiée, certaines modifications doivent être apportées. Cliquez sur l'icône de menu en haut à droite, puis sur Système et sélectionnez Avancé.

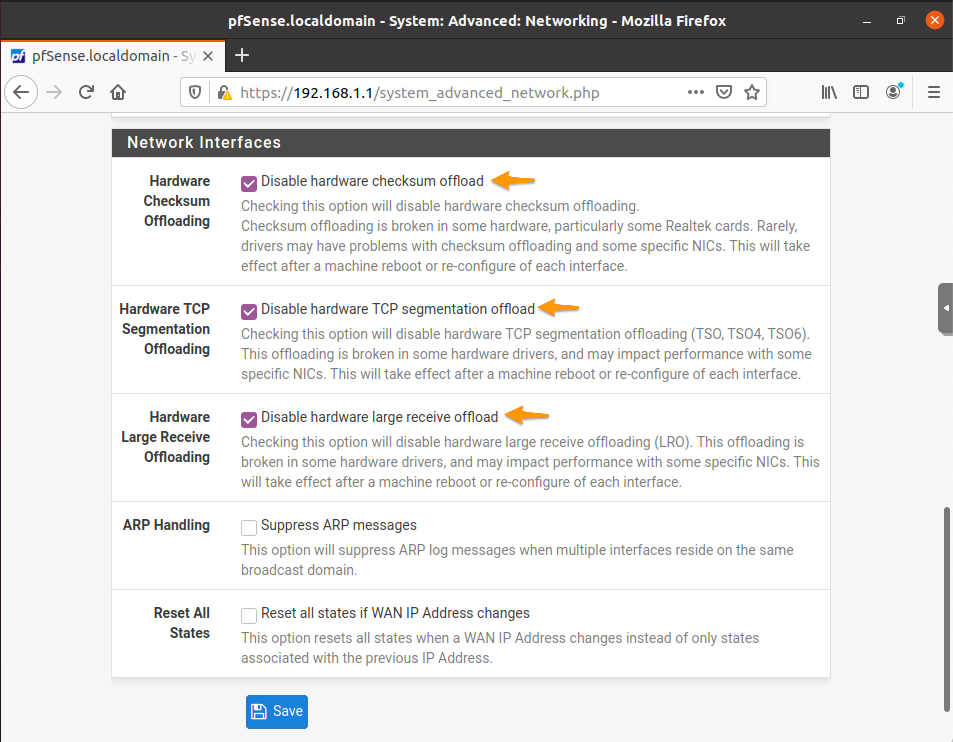

Dans ce menu, sélectionnez l'onglet Mise en réseau. En bas de ce menu, assurez-vous que les paramètres correspondent à ceux affichés dans les captures d'écran ci-dessous.

La configuration est maintenant terminée ! Vous devriez voir que la navigation sur le web peut se faire exactement comme sur un bureau derrière un pare-feu NAT.

Ressources externes

Dans le cadre de l'utilisation de Proxmox, afin de choisir les bonnes interfaces virtuelles, le bon type d’OS, etc, ce tutoriel suit les recommandations de Netgate.

Si vous n'avez pas l'intention d'utiliser Proxmox, nous vous suggérons de consulter les documentations suivantes de Netgate à ce sujet :

https://docs.netgate.com/pfsense/en/latest/recipes/virtualize-proxmox.html

https://docs.netgate.com/pfsense/en/latest/recipes/virtualize-hyper-v.html

Aller plus loin

Configurer des Additional IP en mode bridge sur vos machines virtuelles

Activer et configurer le Edge Network Firewall

Échangez avec notre communauté d'utilisateurs.