Gestion du pare-feu des passerelles dans NSX

Objectif

Le pare-feu de passerelles permet le filtrage entre les segments internes et le réseau extérieur au cluster en entrée ou en sortie.

Il fonctionne sur les passerelles de type nord-sud (Tier-0 Gateways) et est-ouest (Tier-1 Gateways) si la source ou la destination ne se trouvent pas à l'intérieur du cluster.

Si vous souhaitez créer des règles de filtrage entre des segments internes, il sera nécessaire d'utiliser le pare-feu distribué, en vous aidant de notre guide sur la gestion du pare-feu distribué.

Découvrez comment administrer le pare-feu des passerelles dans NSX.

OVHcloud vous met à disposition des services dont la configuration, la gestion et la responsabilité vous incombent. Il vous appartient donc de ce fait d’en assurer le bon fonctionnement.

Ce guide a pour but de vous accompagner au mieux sur des tâches courantes. Néanmoins, nous vous recommandons de faire appel à un prestataire spécialisé si vous éprouvez des difficultés ou des doutes concernant l’administration, l’utilisation ou la mise en place d’un service sur un serveur.

Prérequis

- Être contact administrateur de l'infrastructure VMware on OVHcloud, celui-ci recevant les identifiants de connexion.

- Avoir un identifiant utilisateur actif avec les droits spécifiques pour NSX (créé dans l'espace client OVHcloud).

- Avoir NSX déployé avec un segment configuré dans votre configuration NSX. Vous pouvez vous aider de notre guide sur la gestion des segments dans NSX.

En pratique

Nous allons créer une stratégie afin d'améliorer la visibilité et l'administration des règles en fonction de leur utilité.

Nous allons ensuite ajouter, à l'intérieur de notre stratégie, une règle qui bloque l'accès à tout le réseau externe d'un cluster depuis un groupe qui contient un segment (vous pouvez vous aider du guide sur la gestion du pare-feu distribué pour créer des groupes) et de any pour la destination.

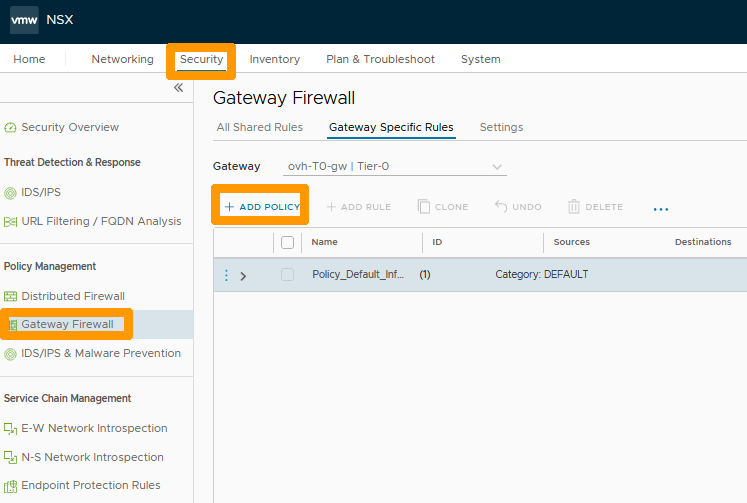

Allez sur l'onglet Security, sélectionnez Gateway Firewall et cliquez sur + ADD POLICY.

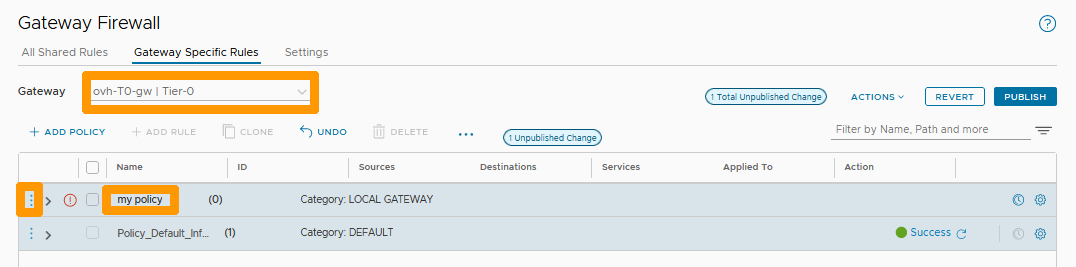

Sélectionnez ovh-T0-gw à droite de Gateway, nommez votre stratégie my policy en dessous de la colonne Name et cliquez sur les trois points verticaux à gauche de votre stratégie.

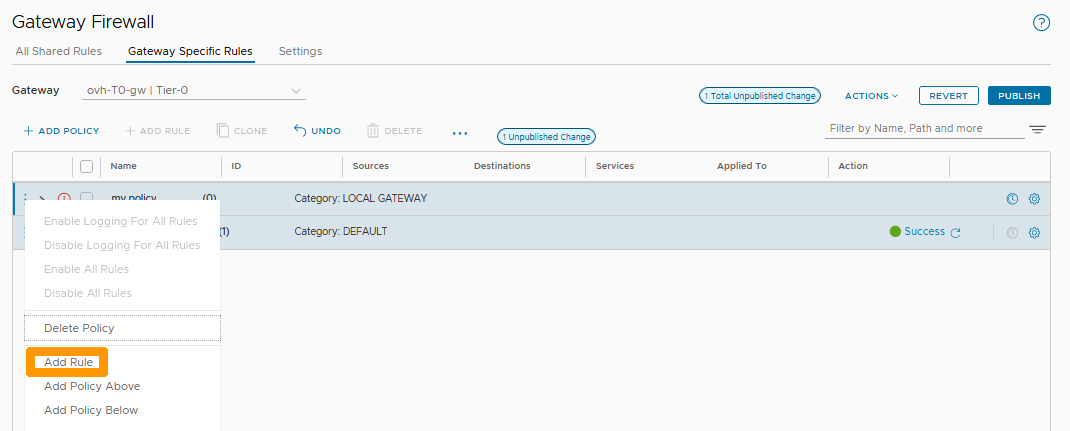

Cliquez sur Add Rule dans le menu.

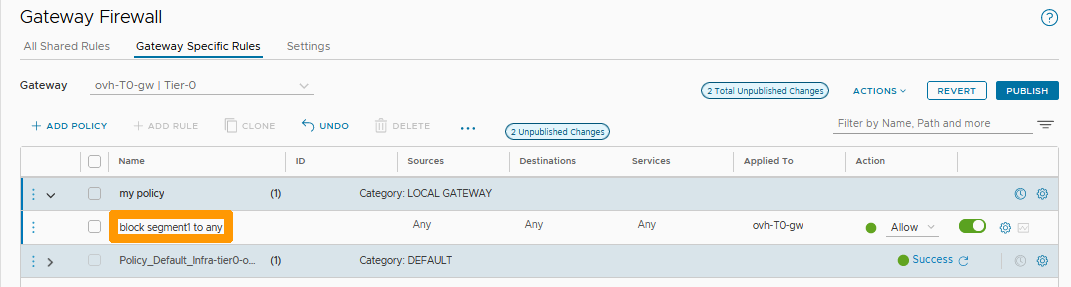

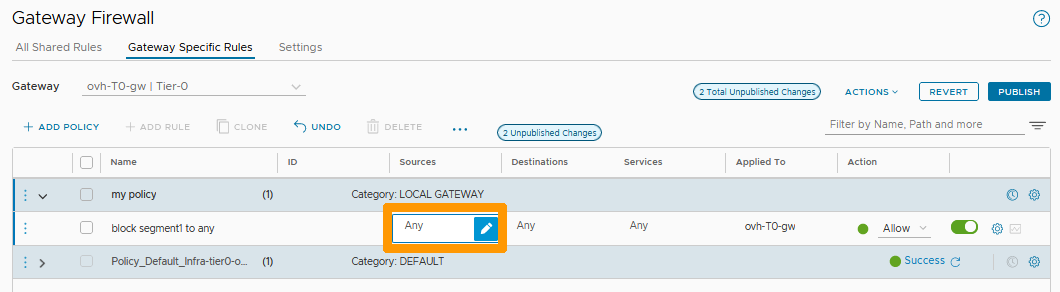

Nommez votre règle block segment1 to any en dessous de la colonne Name.

Cliquez sur le bouton stylo à droite de Any dans la colonne Source.

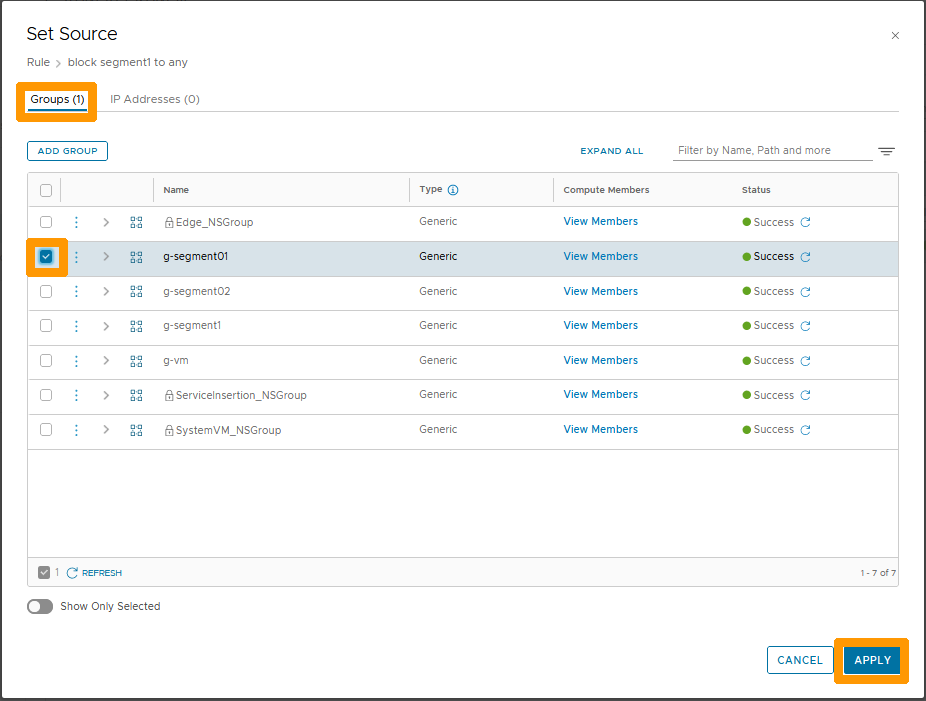

Restez dans l'onglet Group, sélectionnez le groupe g-segment1 et cliquez sur APPLY.

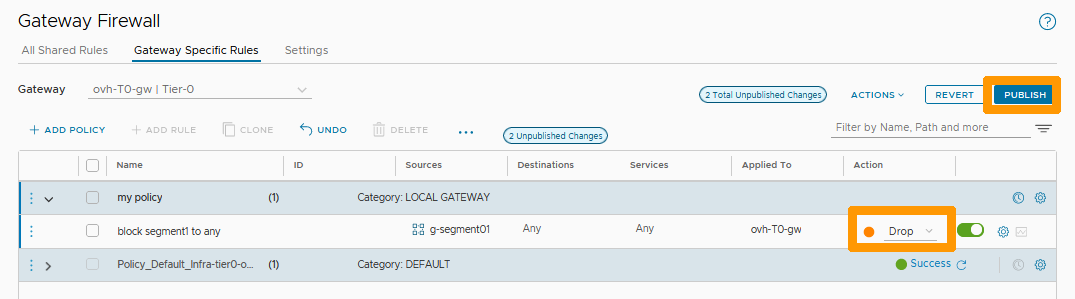

Choisissez Drop sous la colonne Action et cliquez sur PUBLISH.

Votre règle est active sur la passerelle ovh-T0-gw. Elle bloque tout le trafic sortant depuis les membres du groupe g-segment01.

Aller plus loin

Gestion du pare-feu distribué.

Documentation VMware sur les pare-feux de passerelles dans NSX

Si vous avez besoin d'une formation ou d'une assistance technique pour la mise en oeuvre de nos solutions, contactez votre commercial ou cliquez sur ce lien pour obtenir un devis et demander une analyse personnalisée de votre projet à nos experts de l’équipe Professional Services.

Échangez avec notre communauté d'utilisateurs.