Mise en route du KMS CipherTrust Manager

Objectif

Vous trouverez dans ce guide les différentes étapes permettant la configuration du Key Management System (KMS) CipherTrust de Thales dans l'interface vSphere de votre Hosted Private Cloud.

Découvrez comment configuer un KMS Thales CipherTust.

Prérequis

- Disposer d'un service Hosted Private Cloud

- Être connecté à l'interface vSphere de votre service Hosted Private Cloud

- Avoir une adresse IP par instance de KMS

- Avoir les fichiers du modèle OVF présents sur votre poste de travail

- Avoir une clé publique SSH

- Avoir récupéré l'OVA KMS CipherTrust Manager

Dans les étapes ci-dessous, nous utiliserons les informations suivantes :

- portgroup vSphere : ADM

- sous-réseau local : 192.0.2.64/28

En pratique

Installer les OVA CipherTrust Manager

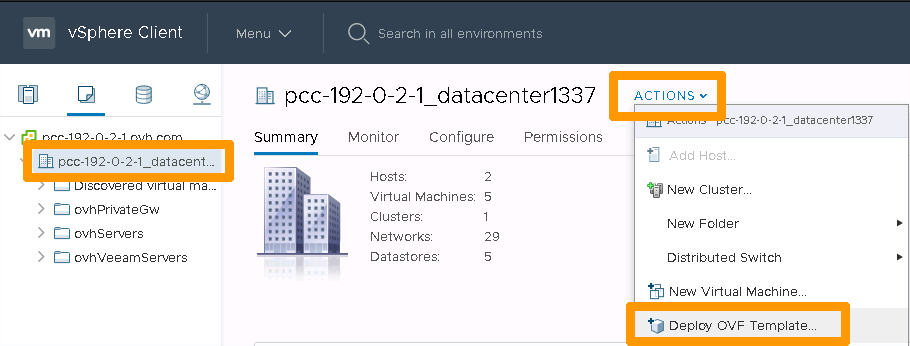

- Connectez-vous au vCenter avec un compte permettant le déploiement d’un modèle OVF.

- Dirigez-vous dans le menu

Hôte et cluster, puis sélectionnez le cluster. - Cliquez sur

Actions>Déployer un modèle OVF. - Suivez les étapes d’installation :

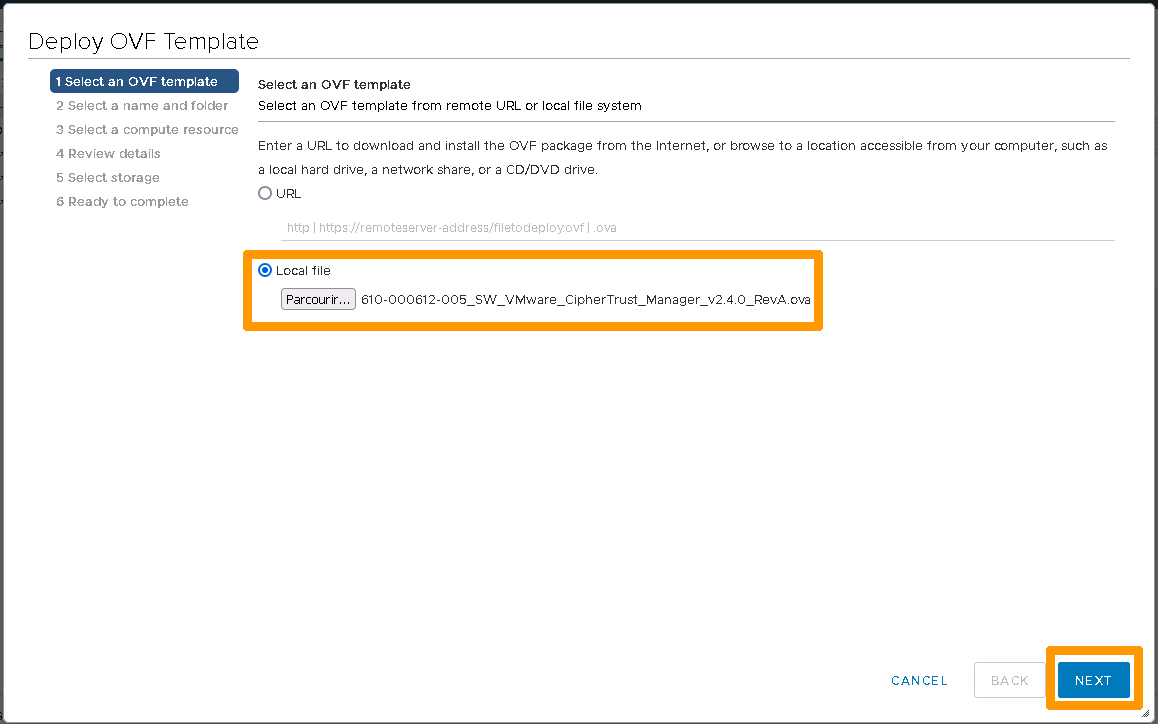

- Sélectionnez les fichiers locaux liés au modèle OVA

610-000612-005_SW_VMware_CipherTrust_Manager_v2.4.0_RevA.ova. - Cliquez sur le bouton

Next.

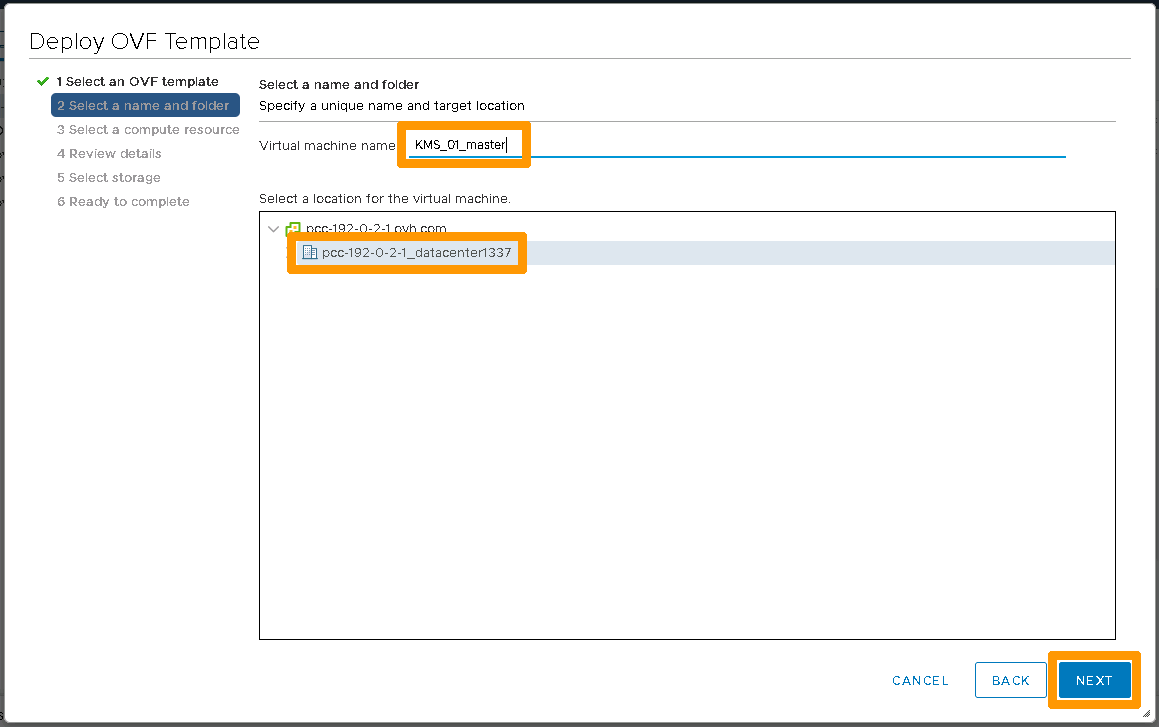

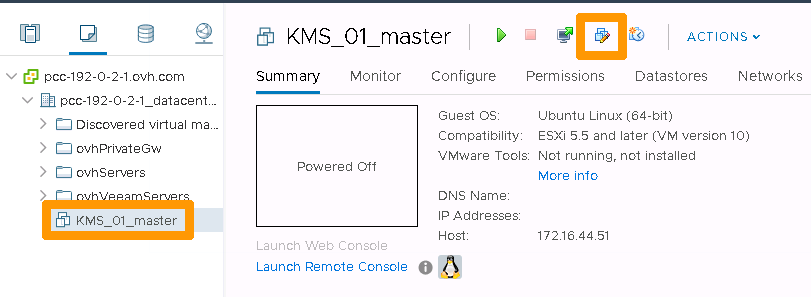

- Renseignez le nom de la machine virtuelle. Le nom doit être différent pour chaque instance. Ici, nous l’appellerons KMS_01_master.

- Sélectionnez le datacenter où sera placé la machine virtuelle.

- Cliquez sur le bouton

Next.

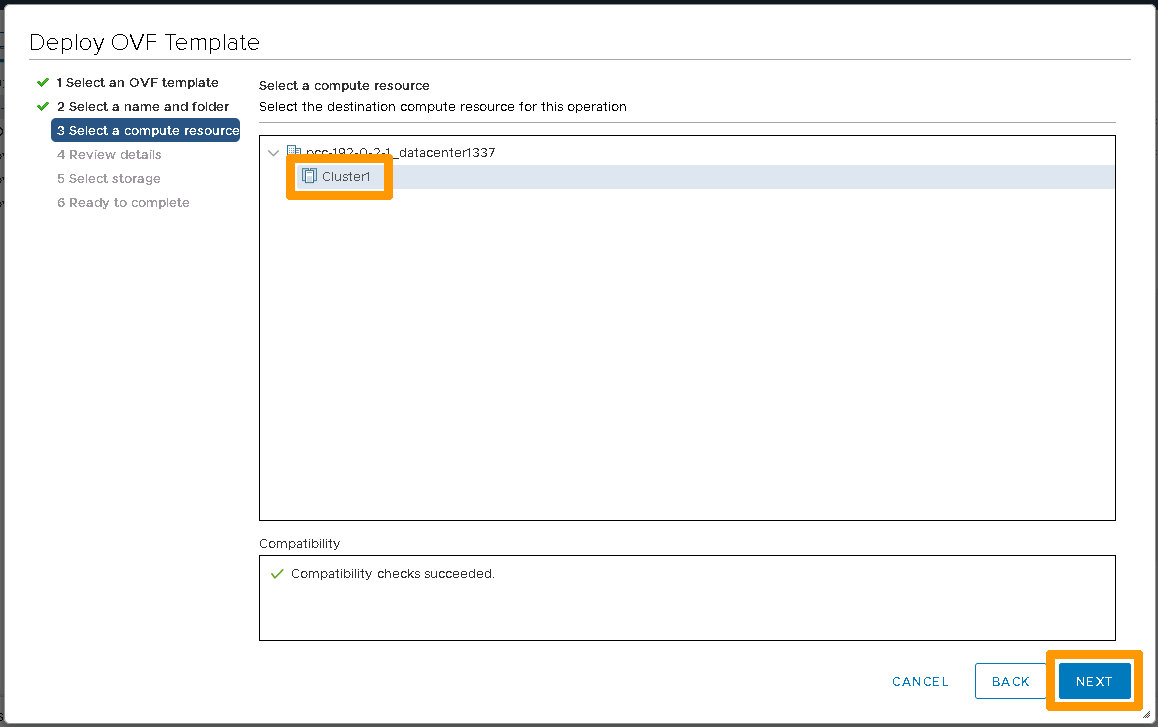

- Sélectionnez la ressource de calcul (compute resource), ici Cluster1.

- Cliquez sur le bouton

Next.

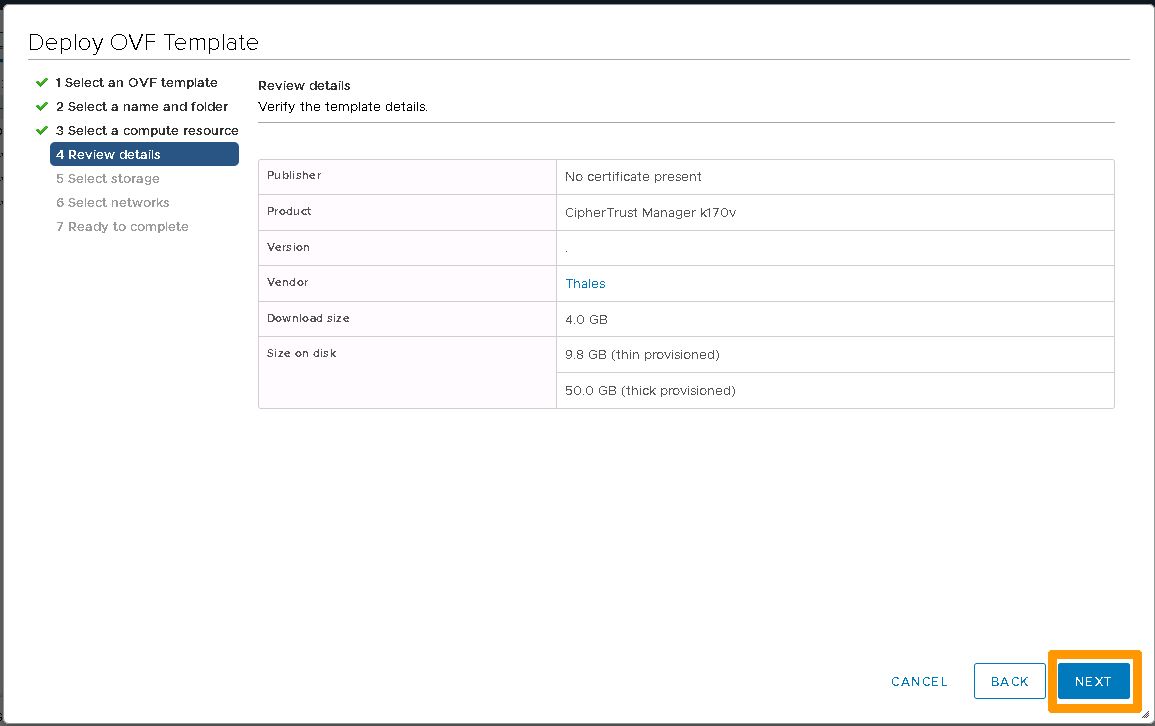

- Vérifiez les informations.

- Cliquez sur le bouton

Next.

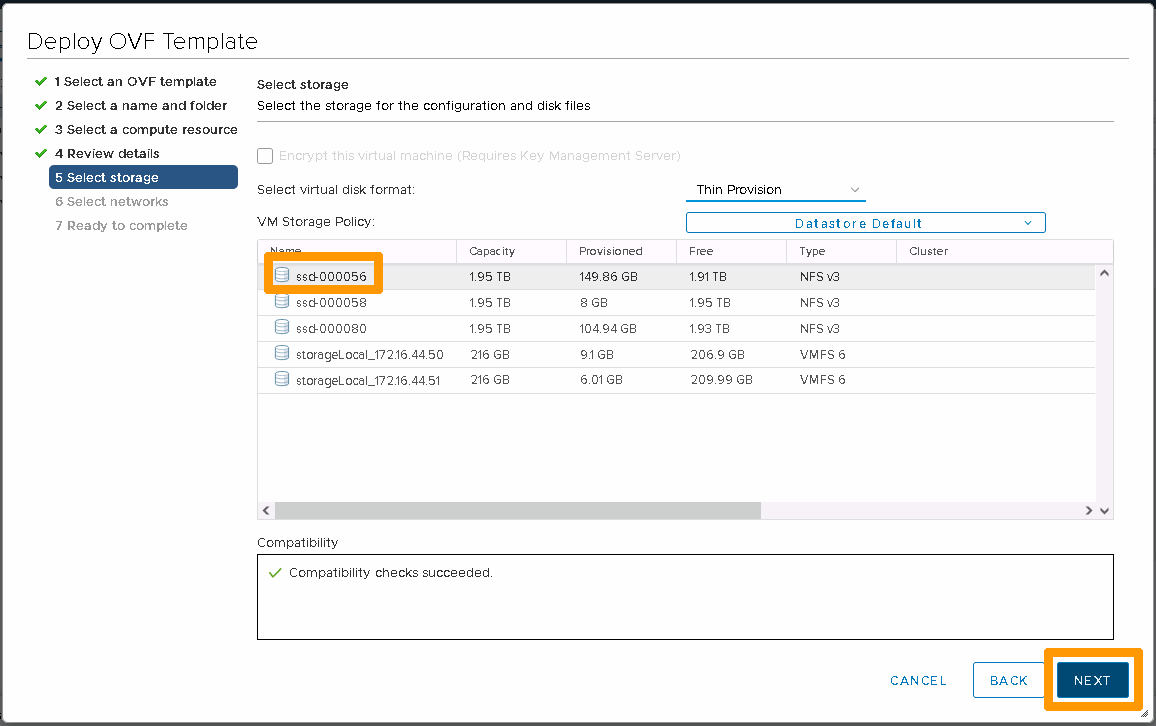

- Sélectionnez le périphérique de stockage.

- Cliquez sur le bouton

Next.

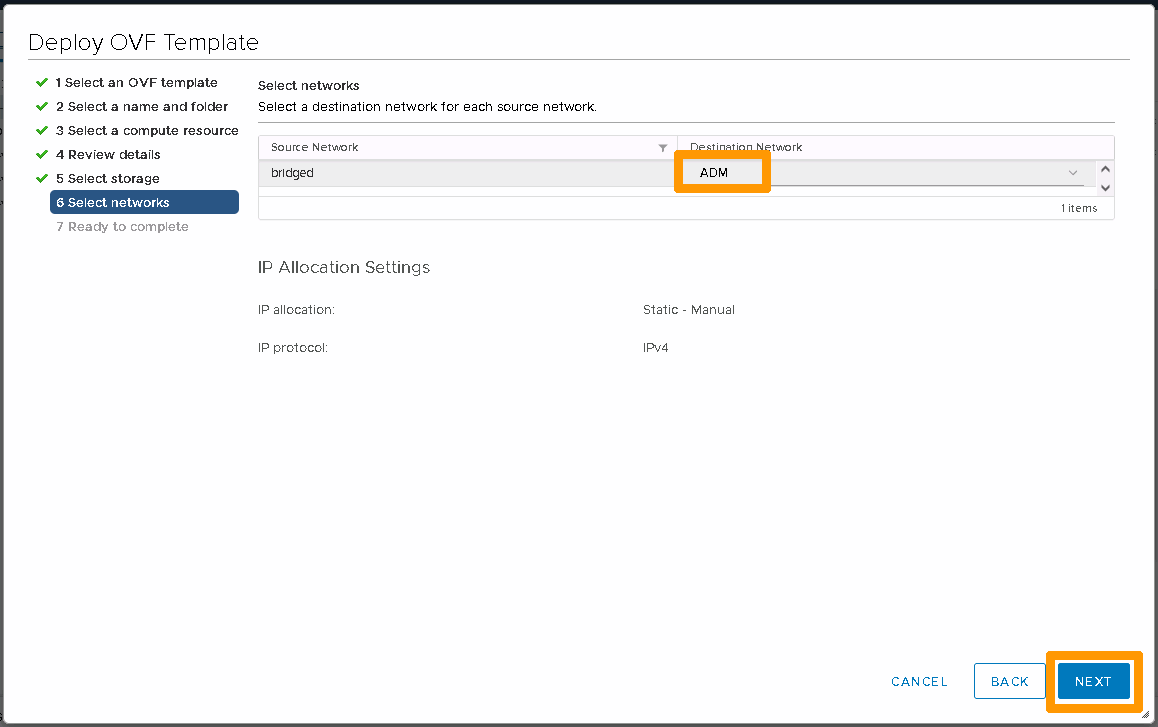

- Sélectionnez le réseau approprié, ici ADM.

- Cliquez sur le bouton

Next.

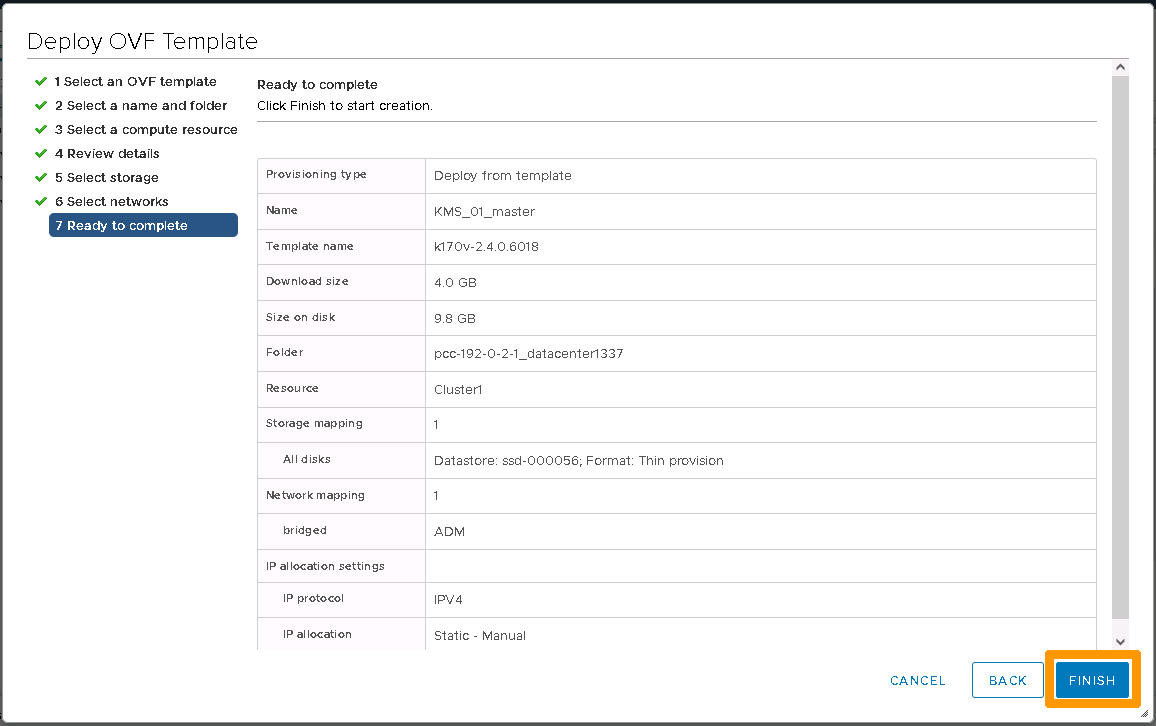

- Vérifiez les informations liées au déploiement.

- Cliquez sur le bouton

Finish.

Une fois la machine virtuelle déployée :

- Sélectionnez la machine virtuelle.

- Cliquez sur

Edit Settings.

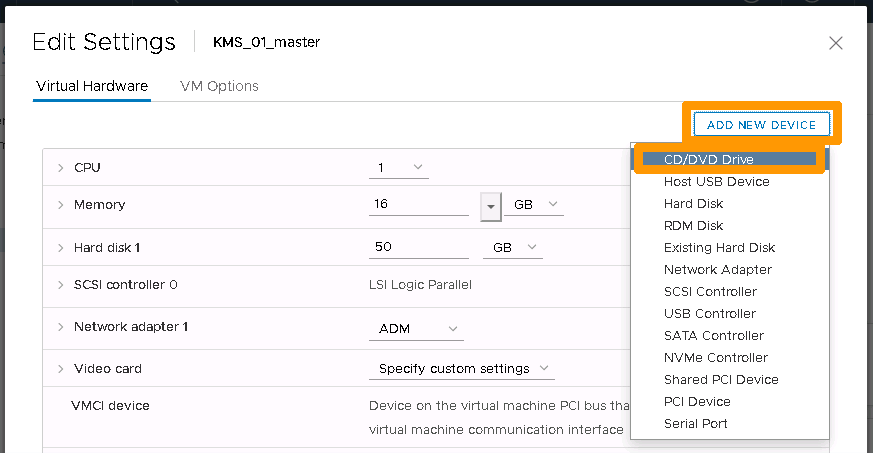

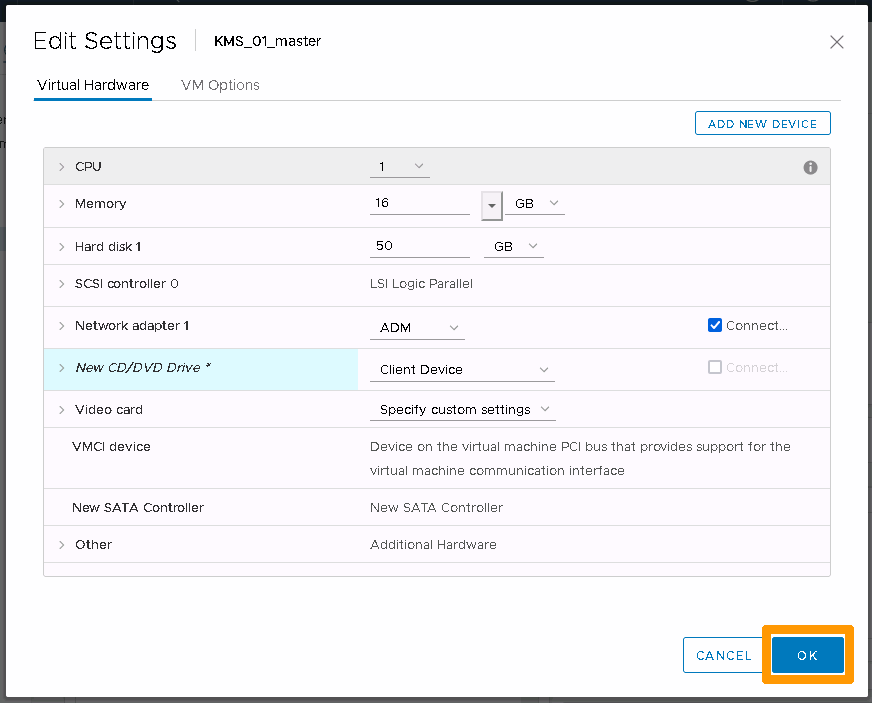

- Dans l’onglet Virtual Hardware, cliquez sur

Add New Device. - Sélectionner CD/DVD Drive.

- Validez avec le bouton

OK.

Configuration de la machine virtuelle :

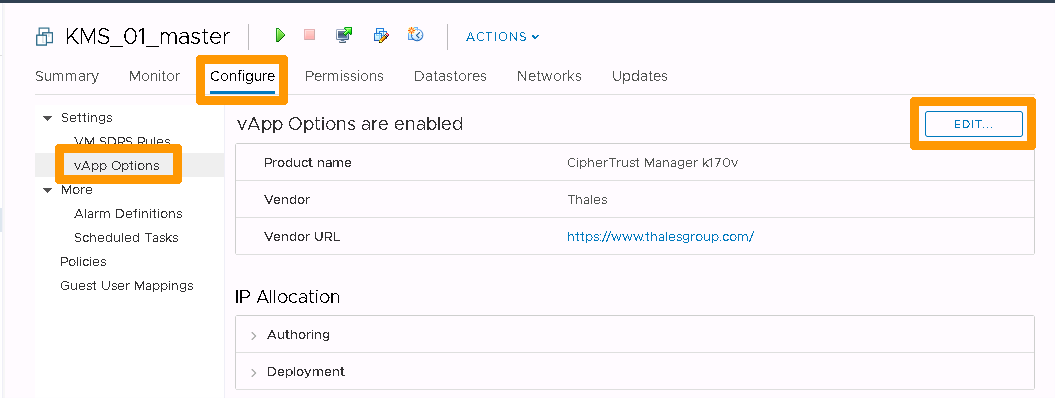

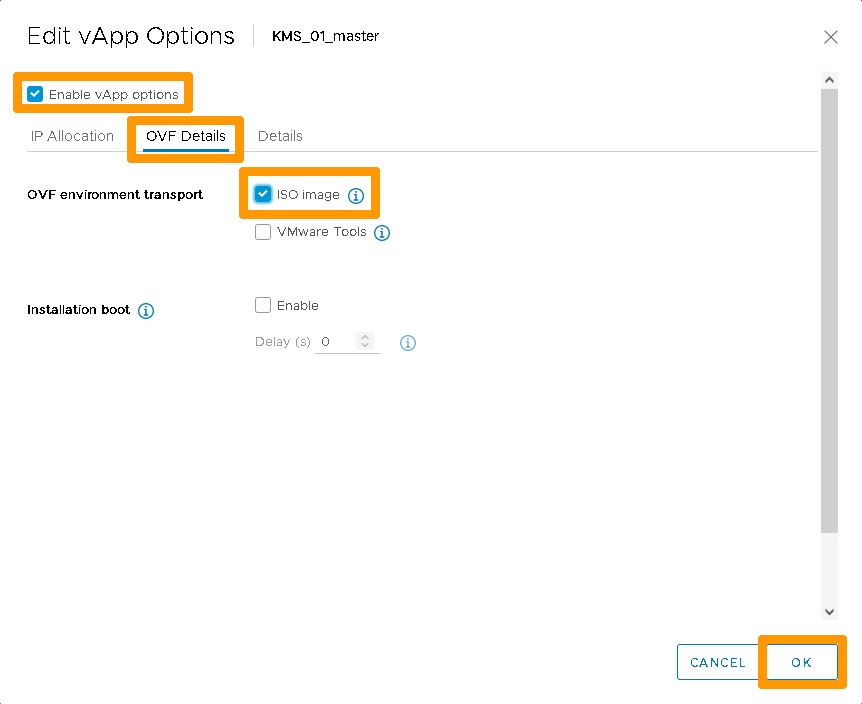

- Allez dans l’onglet Configure.

- Dans le menu de gauche vApp Options.

- Cliquez sur

Edit....

- Vérifiez que Enable vApp options est bien coché.

- Allez dans l’onglet OVF Details.

- Cochez ISO images.

- Cliquez sur

OK.

Preparez le fichier cloud.init selon le modèle suivant.

#cloud-config

keysecure:

netcfg:

iface:

name: eth0

type: static

address: 192.0.2.67

netmask: 255.255.252.240

gateway: 192.0.2.65

dns1: 192.0.2.65Attention :

- Ce fichier ne doit pas contenir de tabulation, seuls les espaces sont acceptés.

- Toutes les valeurs entre « < » et « > » doivent être remplacées par les bonnes valeurs.

Modifiez le fichier cloud.init en base 64. Exemple :

openssl base64 -A -in cloud.init -out cloudb64.initLa chaine en base 64 doit être sur une seule ligne pour le reste de l’opération.

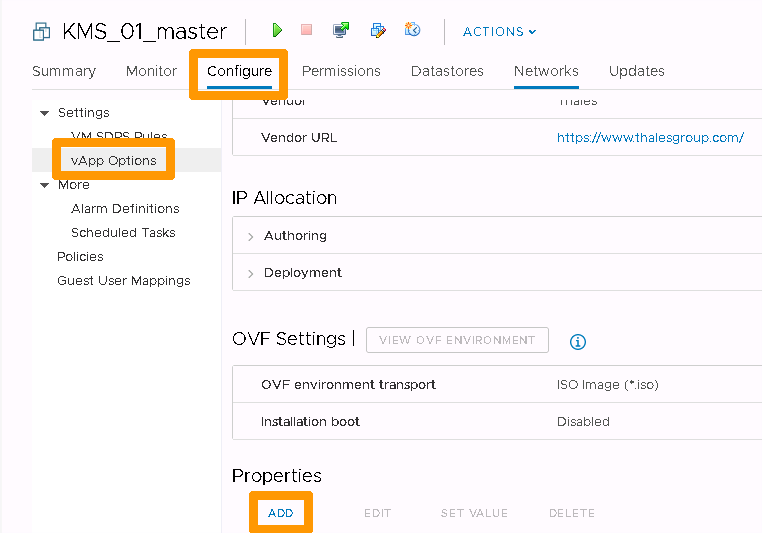

Finalisation de la configuration de la machine virtuelle :

- Dirigez-vous sur l’onglet Configure.

- Dans le menu de gauche vApp Options.

- Puis dans la section Properties, cliquez sur

ADD.

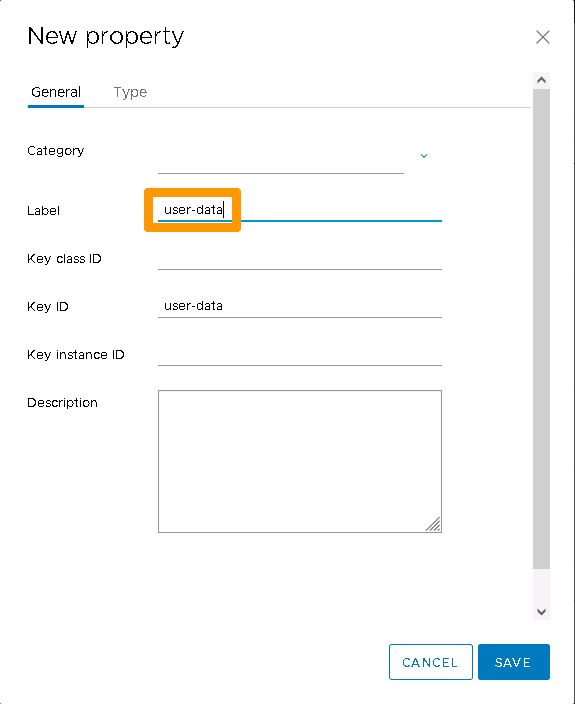

- Dans l’onglet General, définissez le label à user-data.

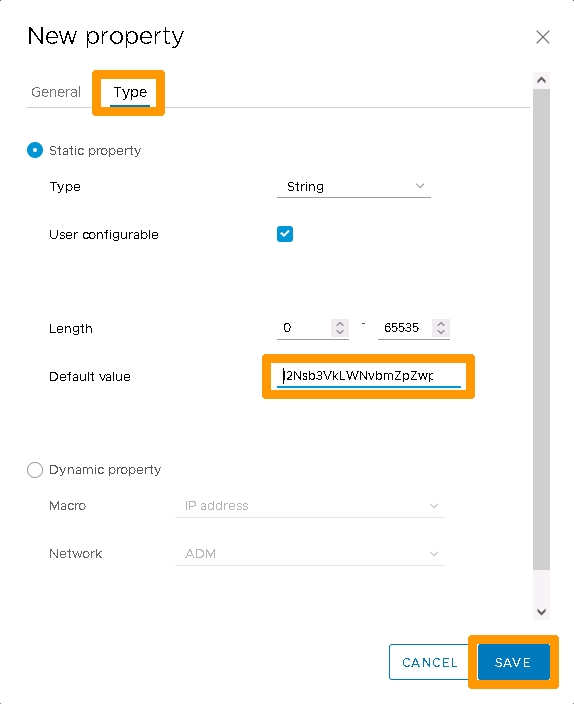

- Dans l’onglet Type, saisissez dans Default value, la chaine en base 64.

- Cliquez sur

SAVEpour valider.

Démarrez la machine virtuelle et vérifiez qu’à l’issue du démarrage l’adresse IP configurée est bien présente.

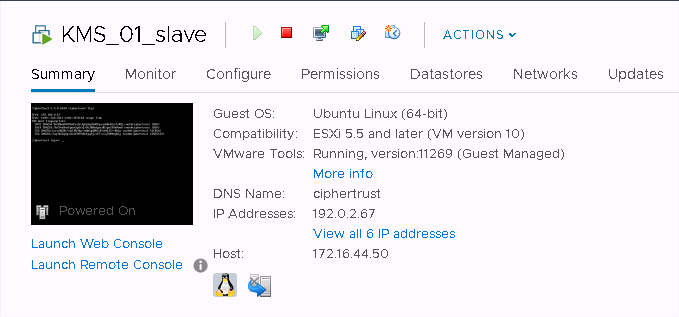

Repétez les étapes pour la seconde instance KMS_01_slave

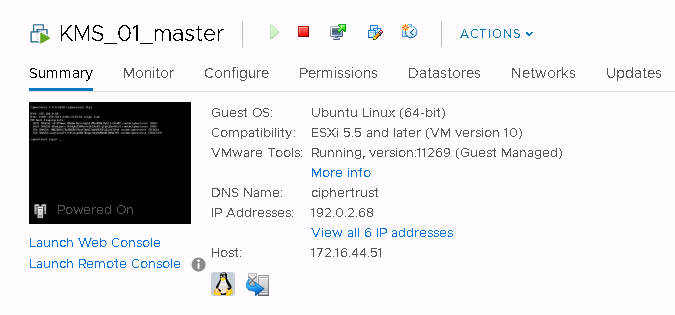

A l’issue de ces étapes, les différentes instances doivent être visibles. Exemple :

Pré-configurer chaque instance

Il est important que la clé SSH ainsi que les mots de passe définis dans les différentes instances soient identiques.

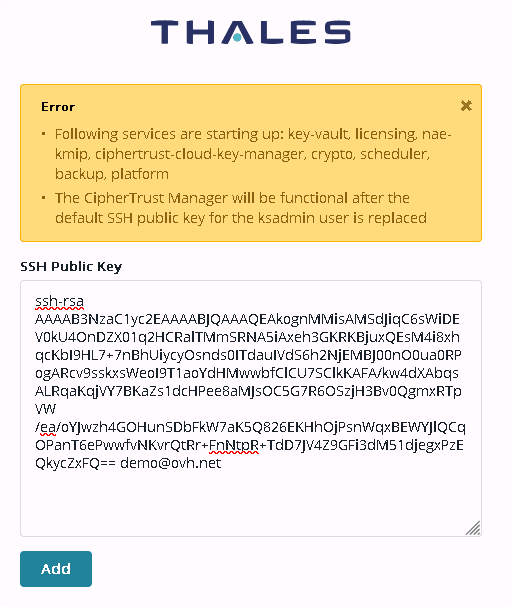

Première authentification au KMS :

- Connectez-vous sur l’appliance : 192.0.2.68.

- Renseignez la clé SSH publique.

- Cliquez sur

ADD.

L’insertion peut prendre quelques minutes afin que les microservices puissent se lancer.

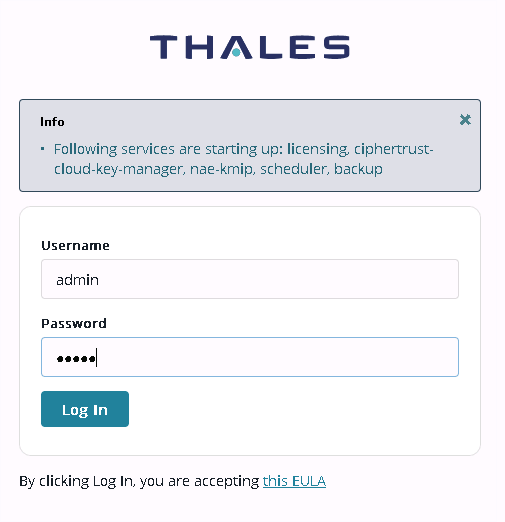

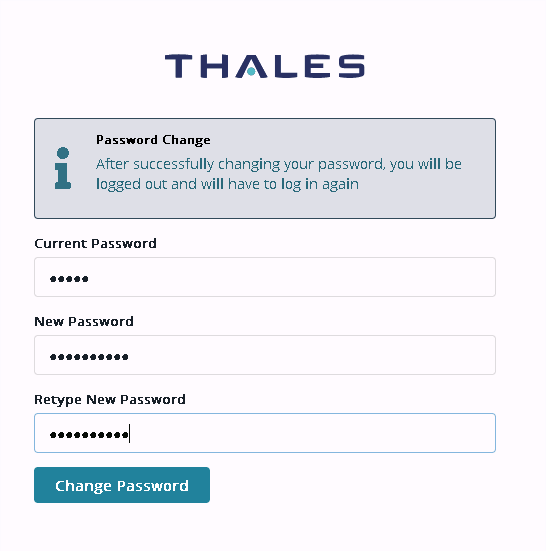

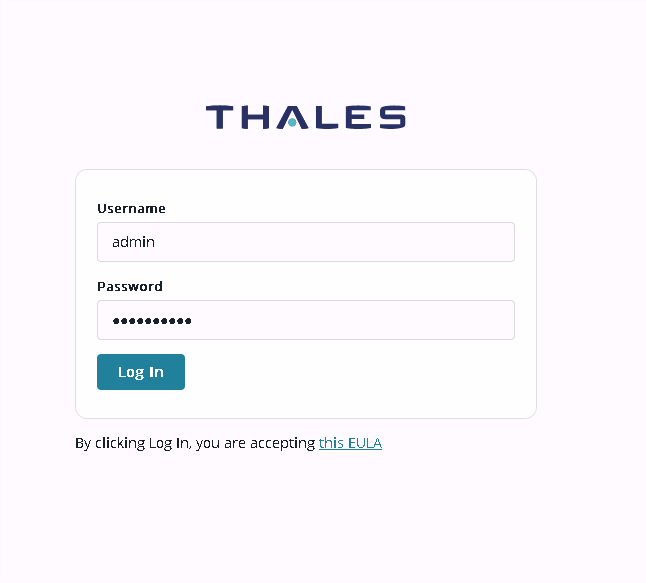

Authentification :

- Depuis la fenêtre, renseignez les mots de passe par défaut :

- Username : admin

- Password : admin

- Cliquez sur

Log In.

Une nouvelle fenêtre apparaît pour renouveler le mot de passe.

- Current Password : admin

- New Password : NouveauMotDePasse

- Retype New Password : NouveauMotDePasse

- Cliquez sur

Change Password.

Utilisez le nouveau mot de passe pour vous authentifier.

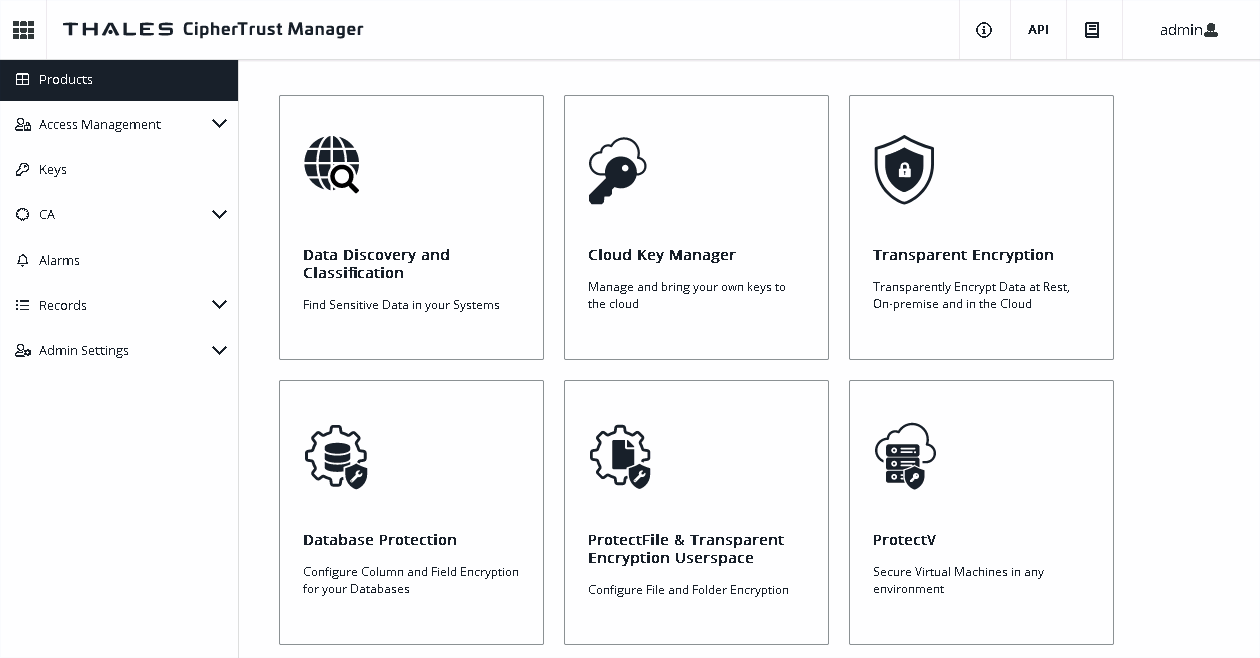

L'instance de KMS est prête a être utilisée.

Activer la licence KMS

Dans le cadre de l’installation, deux types de licences sont à installer :

- Virtual CipherTrust Manager : licence propre à une instance

- Il faudra activer les licences unitairement pour chaque instance à l’aide du "Key Manager Lock Code".

- L’installation devra être réalisée par appliance.

- KMIP : licence pour les clients KMIP

- Activation de la licence en fonction du besoin. L’activation est réalisée à l’aide du "Connector Lock Code".

- L’installation devra être réalisée une seule fois avant d’être propagée sur les membres du cluster.

Afin de réaliser l’activation et l’installation des licences, connectez-vous sur chacune des instances du client.

- Dirigez-vous dans

Admin Settings>Licensing>Lock Codes, puis récupérez :- Key Manager Lock Code

- Connector Lock Code

- Récupérez le(s) document(s) livré(s) par Thales concernant la commande de licences.

- Transmettez ces informations au support OVHcloud.

- Le Key Manager Lock Code est à utiliser pour l’activation de la licence de l’appliance virtuelle.

- Le Connector Lock Code est à utiliser pour les licences de connecteur comme KMIP.

Votre KMS est désormais prêt à etre utilisé.

Aller plus loin

Échangez avec notre communauté d'utilisateurs.