Sécuriser votre infrastructure OVHcloud avec Stormshield Network Security

Objectif

Dans le paysage numérique actuel en constante évolution, la sécurisation de l'infrastructure cloud est devenue une priorité absolue pour les organisations de toutes tailles. Alors que les entreprises dépendent de plus en plus des solutions cloud pour leurs opérations, assurer la protection des données sensibles et maintenir l'intégrité du réseau est une tâche critique. Stormshield SNS EVA (Stormshield Elastic Virtual Appliance) est une solution de sécurité complète conçue pour protéger les environnements cloud contre un large éventail de menaces.

Ce guide fournit des instructions pas à pas pour déployer et configurer SNS EVA sur le Public Cloud d'OVHcloud avec le vRack et le routage IP public, couvrant les fonctionnalités clés telles que les pare-feu réseau, les VPN IPSec et les VPN SSL/TLS. En suivant ce guide, vous renforcerez la sécurité de votre infrastructure Public Cloud OVHcloud et assurerez la sécurité de vos opérations.

Ce guide explique comment sécuriser votre infrastructure OVHcloud avec Stormshield Network Security déployé sur Public Cloud.

Ce tutoriel vous explique comment utiliser une ou plusieurs solutions OVHcloud avec des outils externes et décrit les actions à effectuer dans un contexte spécifique. Vous devrez peut-être adapter les instructions en fonction de votre situation.

Si vous éprouvez des difficultés à appliquer ces instructions, nous vous recommandons de faire appel à un prestataire spécialisé et/ou discuter du problème avec notre communauté. Pour plus d'informations, consultez la section Aller plus loin de ce tutoriel.

Prérequis

- Un projet Public Cloud dans votre compte OVHcloud.

- Un utilisateur OpenStack (facultatif).

- Des connaissances de base en réseau.

- Un compte Stormshield créé via le site Stormshield.

- S'assurer que le vRack est activé et configuré pour permettre une communication sécurisée entre les composants de l'infrastructure.

- Un bloc d'adresses Additional IP (/29) pour permettre le failover et la configuration de la haute disponibilité.

- Une licence Stormshield Elastic Virtual Appliance BYOL (Bring Your Own Licence), obtenue auprès de partenaires ou revendeurs tiers, que vous devrez fournir lors de l'installation et de la configuration.

Accès à l'espace client OVHcloud

- Lien direct : Projets Public Cloud

- Pour accéder à vos services :

Public Cloud> Sélectionnez votre projet

En pratique

En plus de l'installation et de la configuration de Stormshield Network Security, ce tutoriel présente différents cas d'usage en fonction de vos besoins :

- Installer et configurer Stormshield Network Security sur votre environnement Public Cloud

- Cas d'usage 1 : configurer Stormshield Network Security pour une utilisation en tant que passerelle

- Cas d'usage 2 : configurer un NAT (Network Address Translation) pour accéder à un service HTTP privé de l'extérieur

- Cas d'usage 3 : tunnel IPsec (site à site)

- Cas d'usage 4 : VPN SSL/TLS (client à site)

Installer et configurer Stormshield Network Security sur votre environnement Public Cloud

Dans ce tutoriel, l'installation et la configuration de Stormshield SNS EVA s'effectuent principalement via la ligne de commande. Ouvrez un terminal pour exécuter les instructions.

Veuillez noter que toutes les rubriques relatives à la « Haute disponibilité » ou à « Stormshield-2 » sont facultatives, de même que l'utilisation du réseau vRack avec Additional IP. Ils sont inclus pour montrer comment mettre en place le système avec deux instances en mode actif/passif pour une haute disponibilité. Dans une version minimale, il peut également fonctionner avec une seule instance si cela suffit à vos besoins.

Dans ce scénario, nous utiliserons deux machines virtuelles configurées pour l'appliance de sécurité afin d'atteindre la haute disponibilité (High Availability ou HA), ainsi qu'une machine virtuelle supplémentaire pour l'administration et la gestion de l'appliance de sécurité. Cette configuration garantit la protection contre les pannes et la disponibilité continue du service. Pour plus d'exemples et de conseils détaillés sur les options d'évolutivité, veuillez consulter la documentation de Stormshield.

Configurer votre vRack

Dans cette étape, nous configurons le vRack, un réseau virtuel privé fourni par OVHcloud. Le vRack vous permet d'interconnecter plusieurs instances ou serveurs au sein d'un environnement Public Cloud, assurant ainsi l'isolation du réseau tout en maintenant une communication sécurisée. En ajoutant votre projet Public Cloud et votre bloc Additional IP au même vRack, vous pouvez permettre à vos instances SNS EVA de communiquer de manière sécurisée, tout en gardant le contrôle total de la gestion des adresses IP. Le réseau privé vRack vous permet également de sécuriser des serveurs Bare Metal Cloud ou des VM Private Cloud avec des appliances de sécurité déployées sur le Public Cloud.

Ajouter votre projet Public Cloud et votre bloc Additional IP au même vRack.

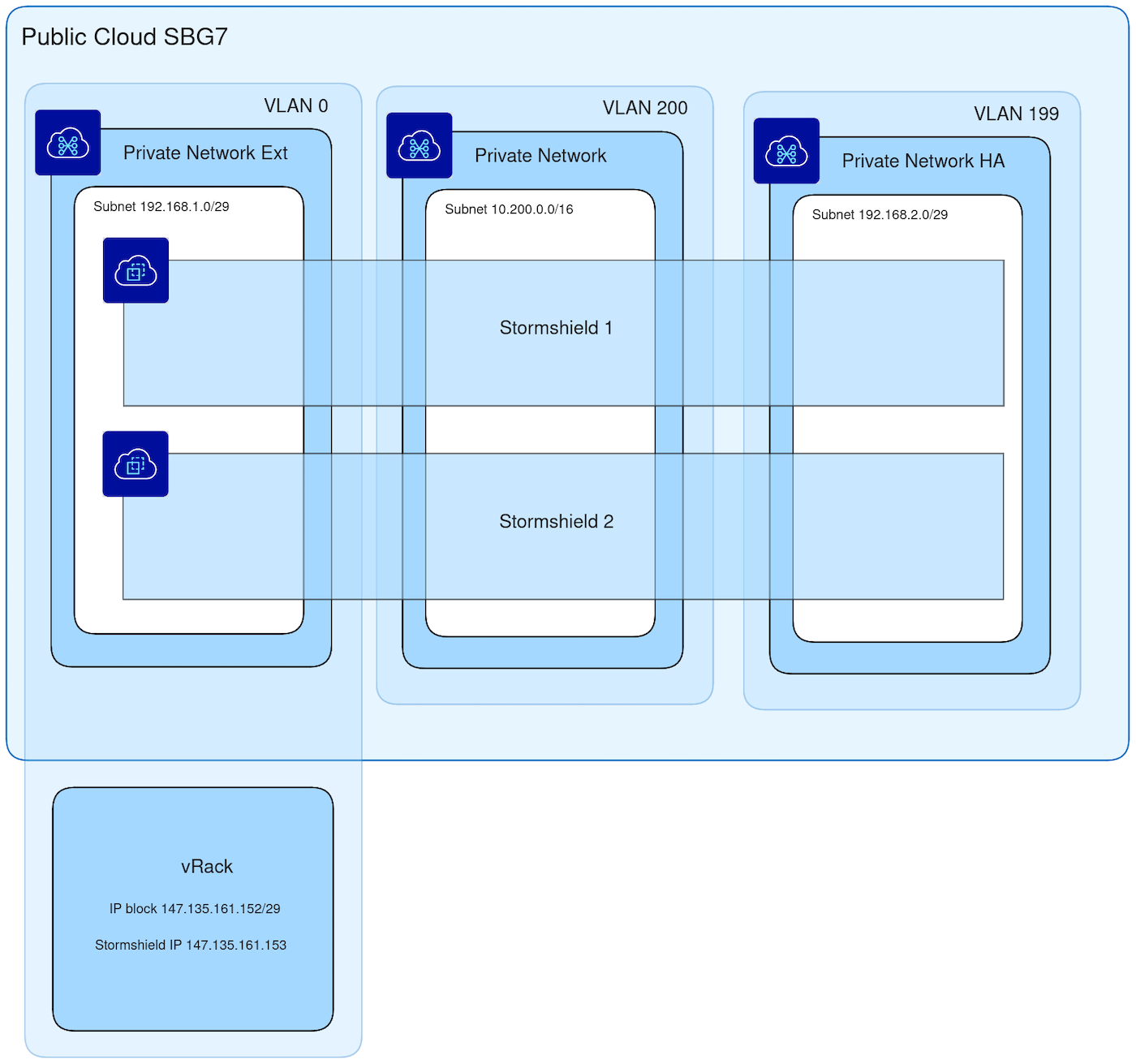

A des fins d'exemple pour ce guide, le bloc IP est 147.135.161.152/29.

Nous utilisons la première IP utilisable 147.135.161.153 pour la première instance de SNS EVA et nous utilisons temporairement la seconde IP utilisable 147.135.161.154 pour le second SNS EVA.

L'adresse de la passerelle est 147.135.161.158.

Reportez-vous au guide « Configurer un bloc IP dans un vRack » pour plus d'informations.

Voici ci-dessous l'architecture que nous allons mettre en place.

Configurer le réseau OpenStack

Créez le réseau privé pour les interfaces externes SNS EVA :

Créez le réseau privé pour les interfaces internes du SNS EVA :

Créez le réseau privé pour les interfaces SNS EVA HA (High Availability) :

Déployer les instances SNS EVA

Rendez-vous dans la section download du site officiel de Stormshield. Connectez-vous à votre compte Stormshield et suivez les instructions pour télécharger l'image Stormshield OpenStack.

Rendez-vous dans le dossier où vous avez téléchargé votre image SNS EVA OpenStack et importez l'image (pour ce tutoriel, nous utilisons l'image utm-SNS-EVA-4.8.3-openstack.qcow2) :

Créez les instances SNS EVA (dans cet exemple, nous les avons appelées stormshield-1 et stormshield-2) :

Pour des raisons de performance, nous vous suggérons d'utiliser les versions de machines virtuelles listées pour les types de licences SNS EVA donnés :

- EVA1: B3-8 / B3-16

- EVA2: B3-16 / B3-32

- EVA3: B3-32 / B3-64

- EVA4: B3-64 / B3-128

- EVAU: B3-128 / B3-256

Configurer les instances SNS EVA

Dans la section Public Cloud, sélectionnez votre projet. Dans le menu de gauche, cliquez sur Instances sous l'onglet Compute, puis retrouvez vos deux instances SNS EVA.

Accédez à la console VNC pour les deux instances SNS EVA et configurez la disposition du clavier ainsi que le mot de passe.

Configurez la passerelle par défaut sur le premier SNS EVA avec notre passerelle de bloc IP :

Configurez l'interface réseau externe sur le premier SNS EVA avec la première adresse IP utilisable de notre bloc IP et l'interface réseau interne avec l'adresse IP 10.200.0.1 :

Appliquez la nouvelle configuration réseau :

Effectuez la même configuration pour le second SNS EVA mais avec la seconde adresse IP 147.135.161.154 de notre bloc IP pour l'interface externe au lieu de 147.135.161.153.

Ajoutez une licence différente sur les deux instances SNS EVA en suivant la documentation officielle.

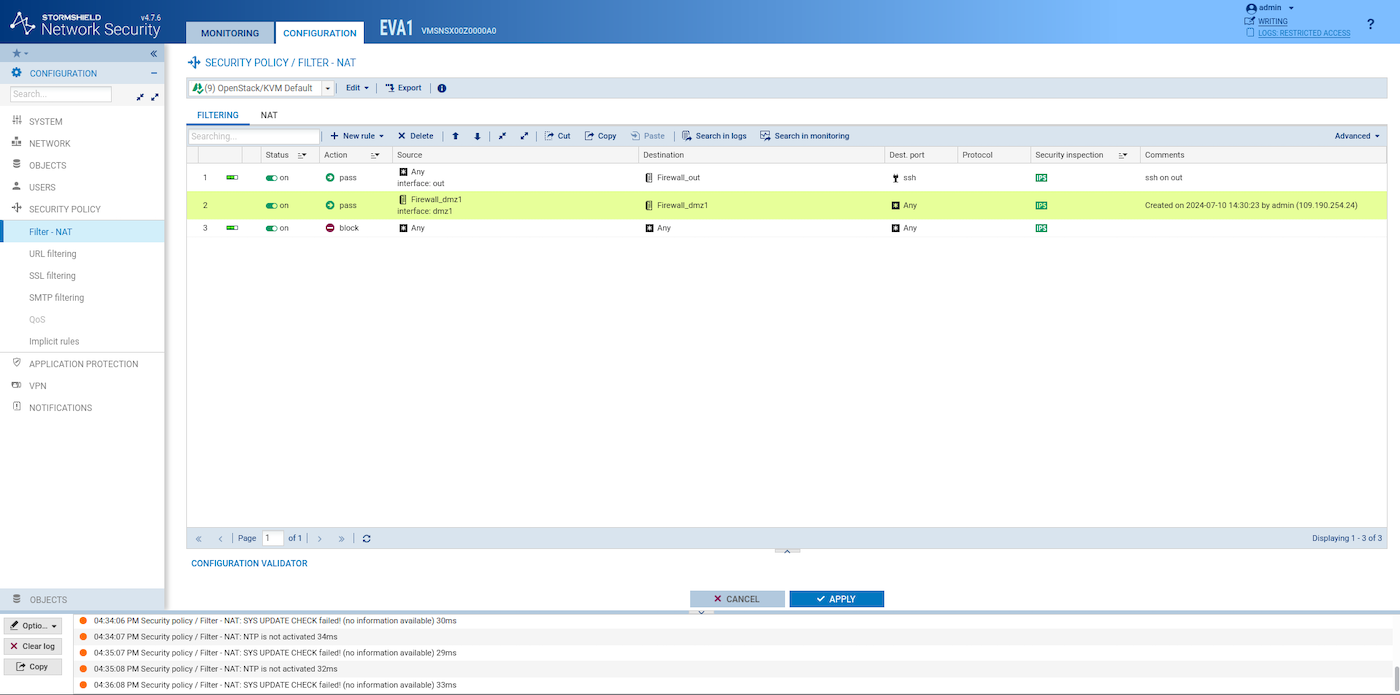

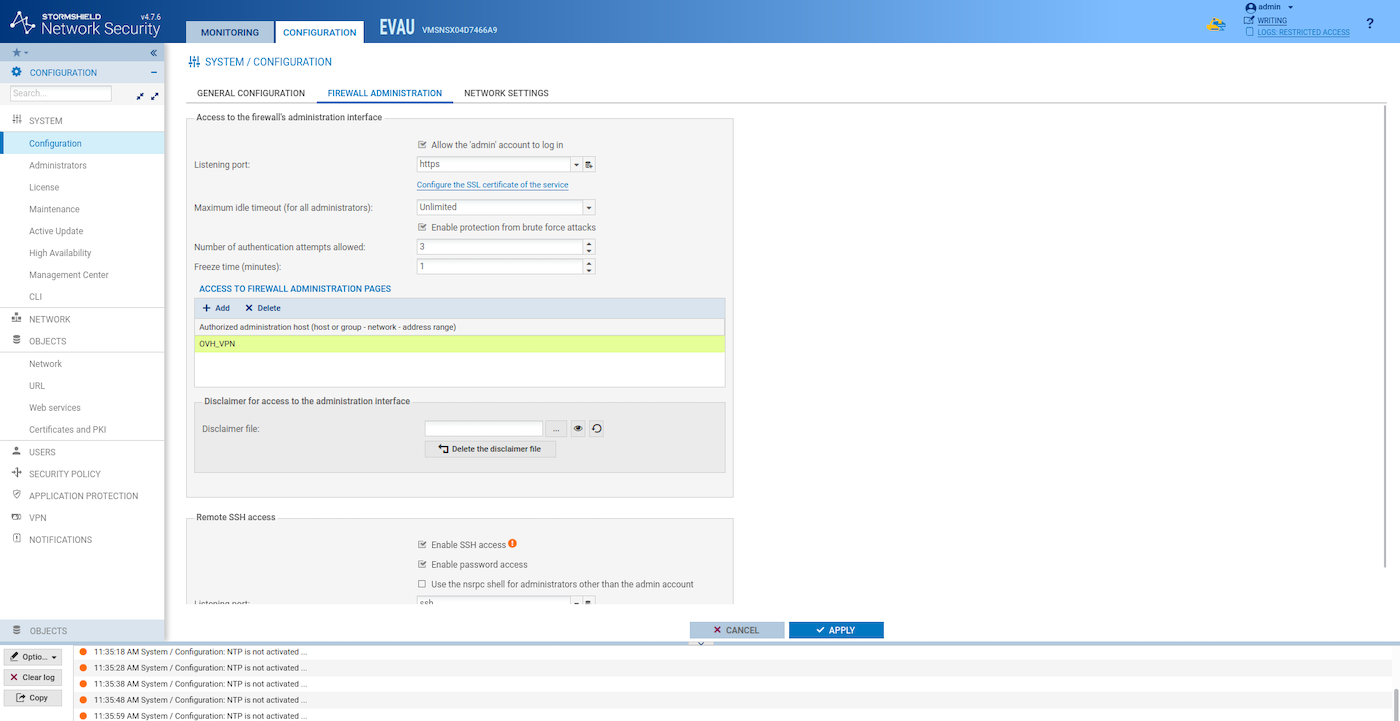

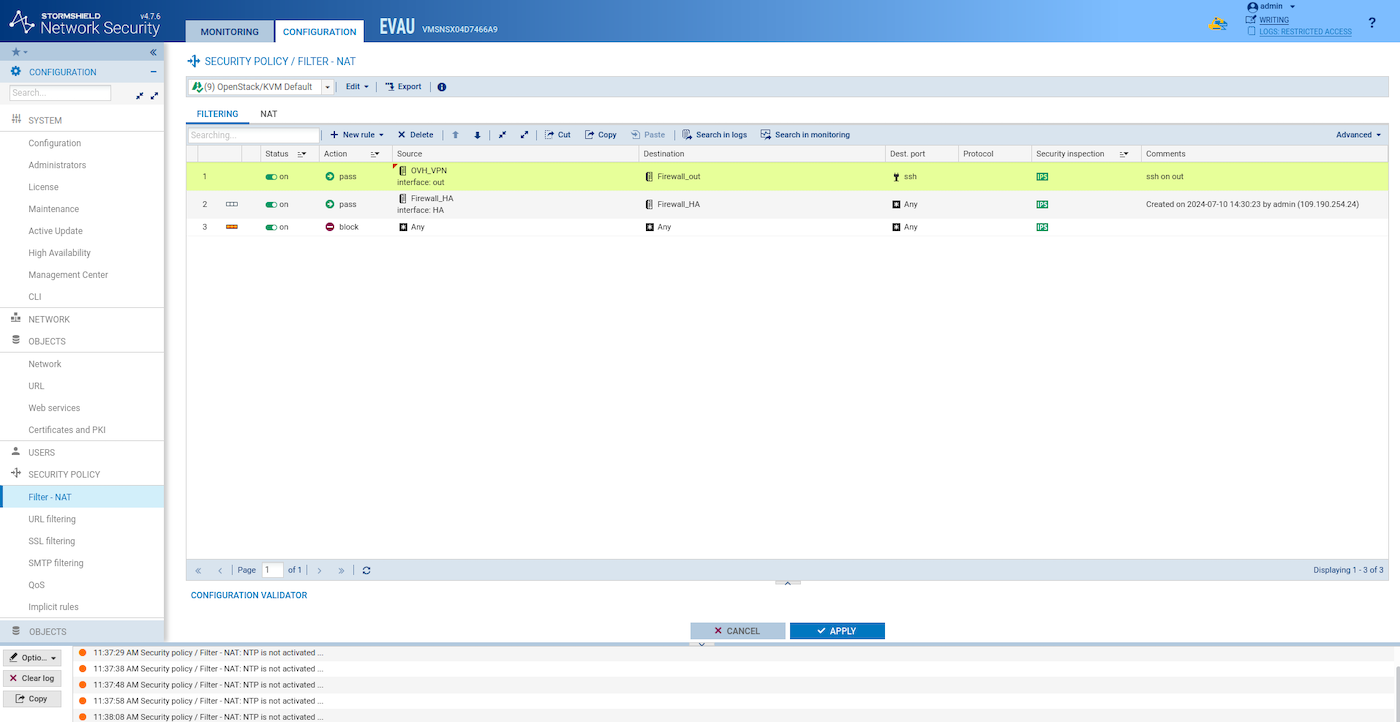

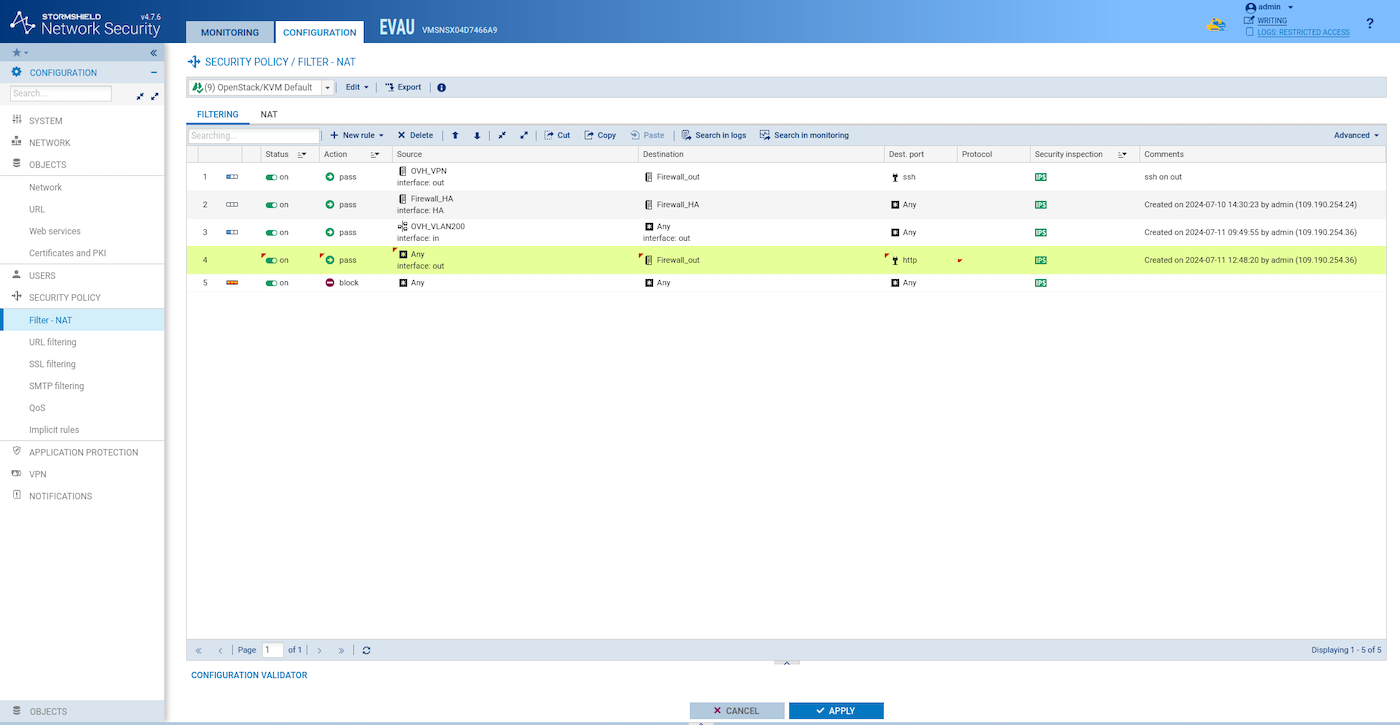

Créez une règle de pare-feu similaire à celle-ci sur les deux SNS EVA dans l'interface graphique Web :

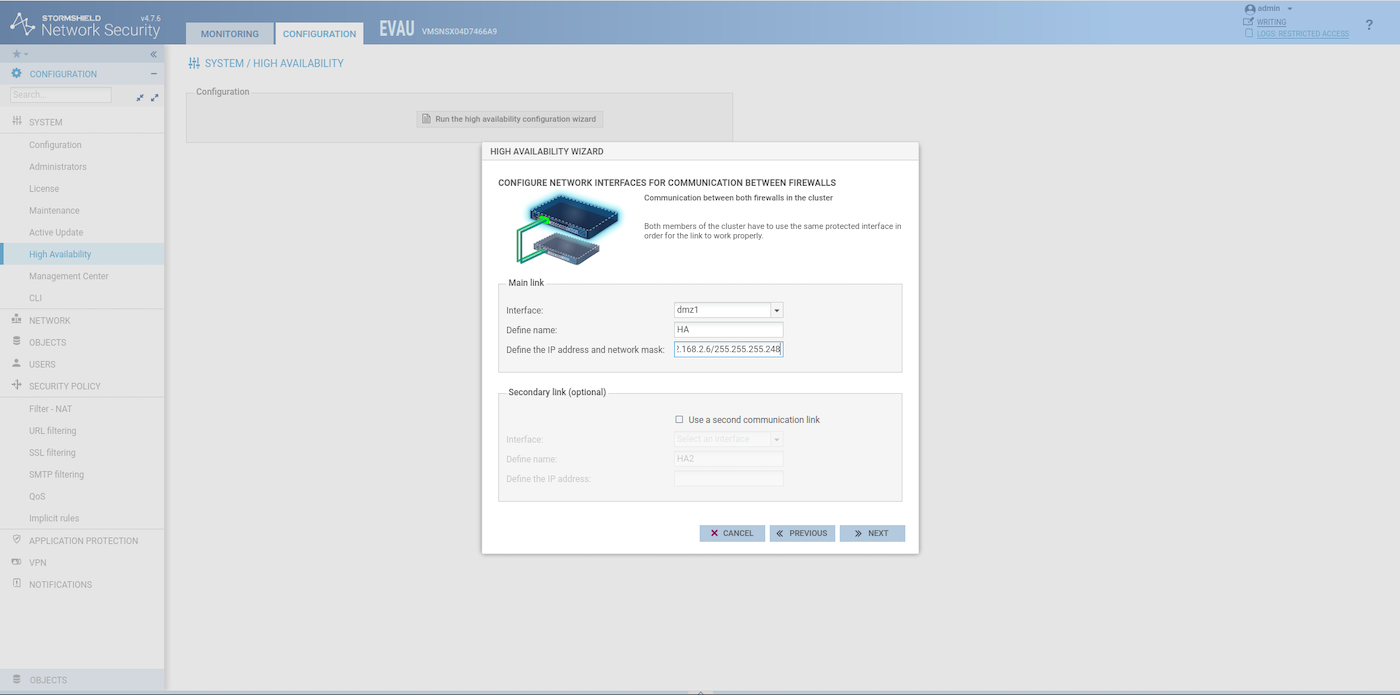

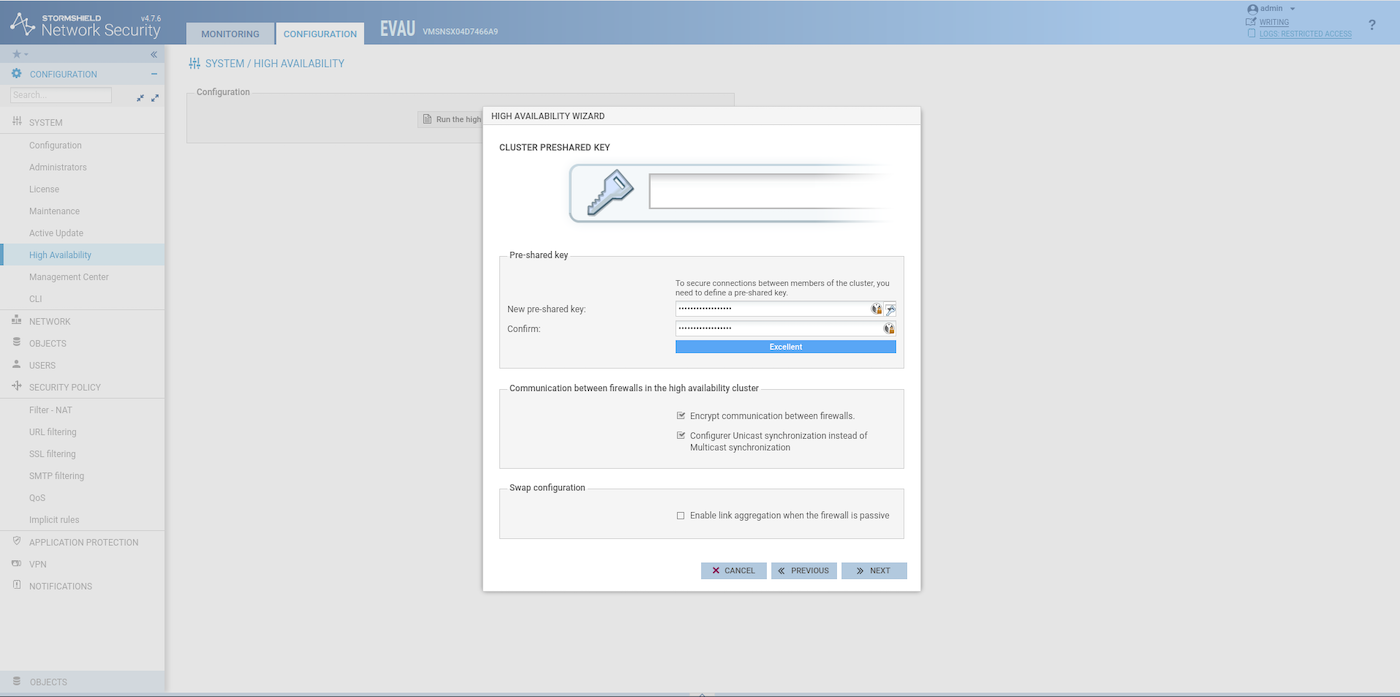

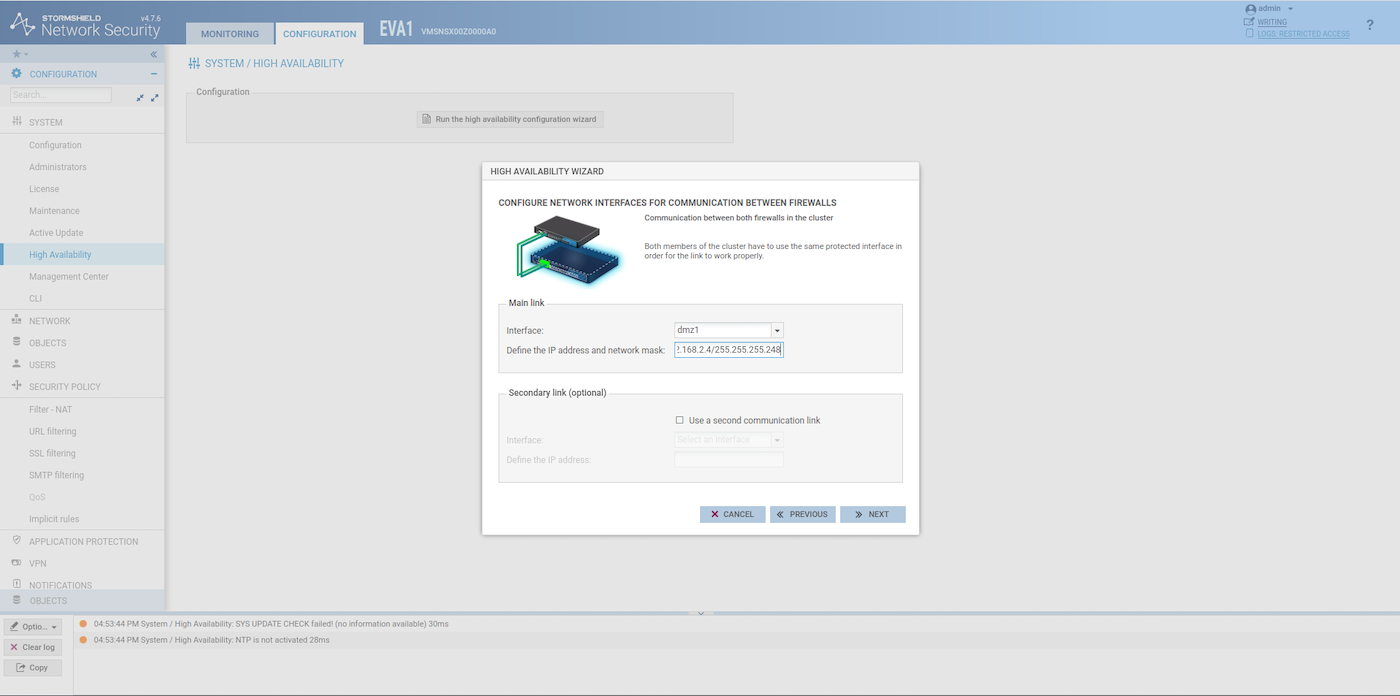

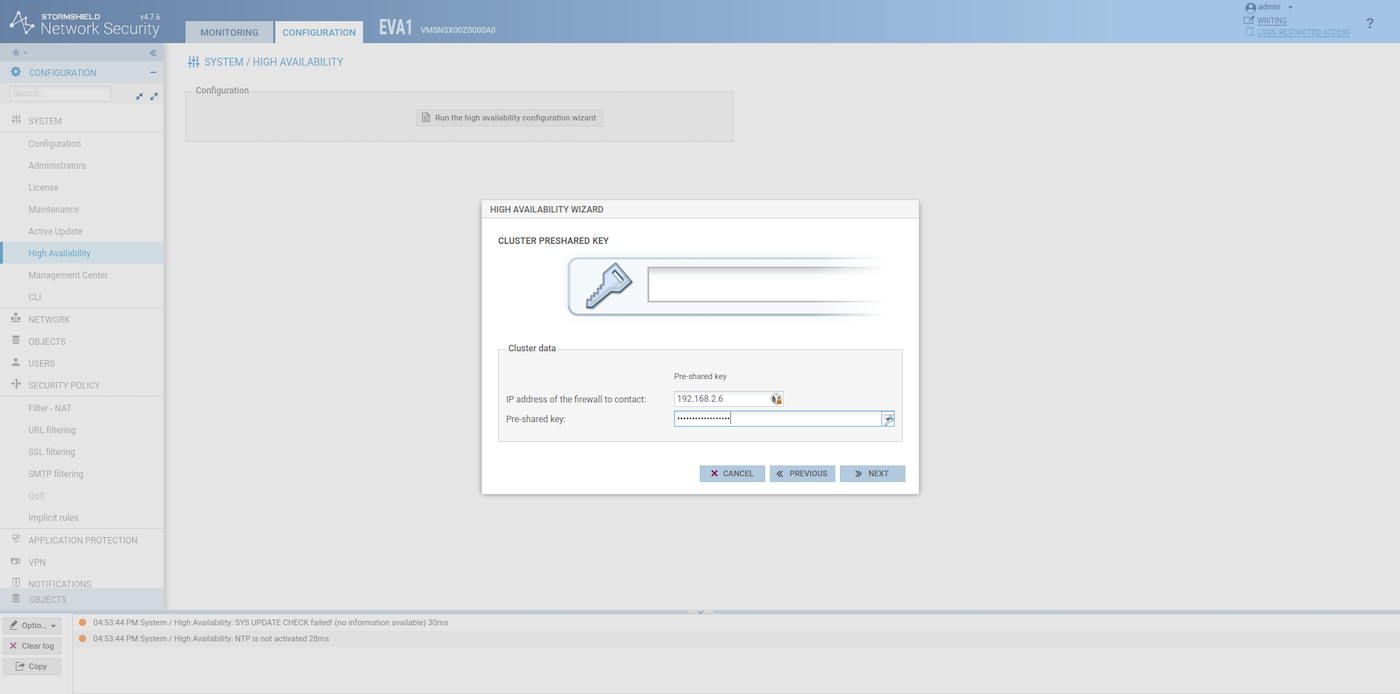

Sur le premier SNS EVA, créez un groupe de pare-feu (Configuration > System > High Availability). Concernant l'adresse IP, vérifiez quelle IP a été assignée à l'interface HA par le DHCP OpenStack.

Lorsque la configuration de la HA est terminée sur le premier SNS EVA, rejoignez le groupe de pare-feu sur le second :

La seconde interface externe du SNS EVA utilisera désormais la même adresse IP que la première. Par conséquent, l'adresse IP 147.135.161.154 peut dorénavant être utilisée à d'autres fins.

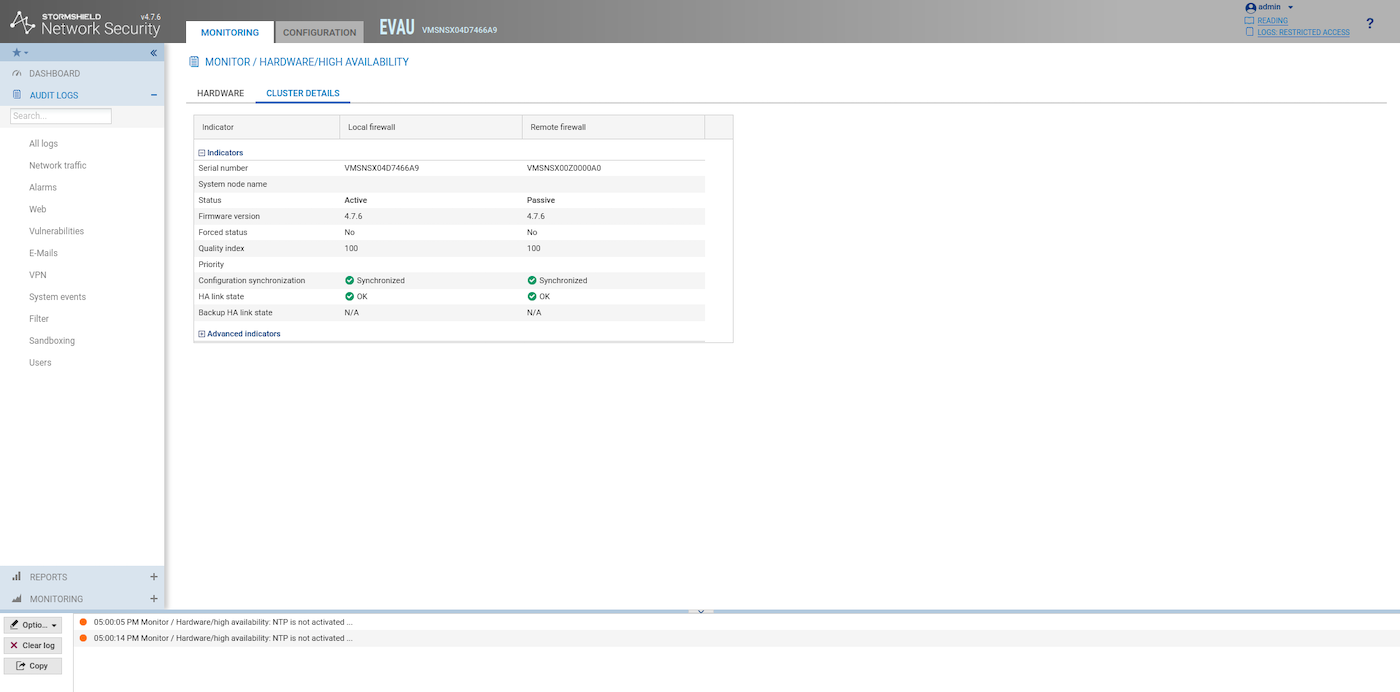

Si tout est configuré correctement, après le redémarrage du second SNS EVA, vous devriez voir quelque chose de similaire dans les indicateurs d'intégrité du lien HA :

Configurer et sécuriser la gestion du SNS EVA

Récupérez votre adresse IP publique :

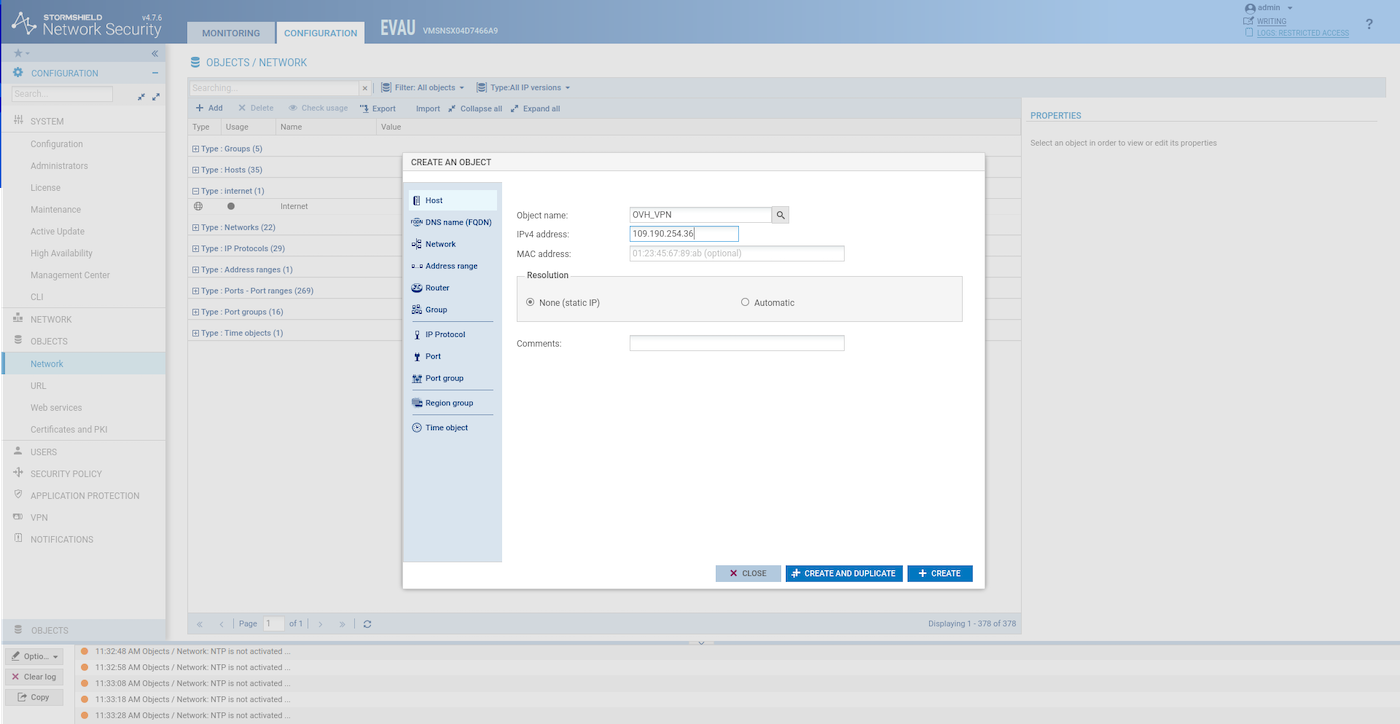

Créez un objet hôte pour votre adresse IP publique :

Limitez l'accès à l'interface graphique à votre adresse IP publique et activez le SSH :

Limitez l'accès au SSH à votre adresse IP publique :

Resynchroniser la configuration HA

La synchronisation entre les deux instances SNS EVA est cruciale pour s'assurer que les deux pare-feux sont toujours à jour avec la même configuration. Cela peut se faire via la ligne de commande SSH ou directement via l'interface utilisateur graphique (GUI).

Pour cet exemple, nous utilisons la solution en ligne de commande SSH. Si vous préférez utiliser l’interface utilisateur graphique pour la synchronisation, reportez-vous à la section « Écran de la Haute disponibilité » de la documentation de Stormshield SNS EVA pour connaître les étapes détaillées.

À ce stade, les deux instances SNS EVA ne doivent plus être synchronisées, car nous avons configuré un grand nombre de paramètres sur la première instance dont la seconde n'a pas connaissance.

Connectez-vous en SSH à l'instance SNS EVA active :

Synchronisez les deux SNS EVA :

Cette manipulation est nécessaire à chaque mise à jour de la configuration.

Configurations de cas d'usages

Après avoir déployé le firewall SNS EVA, il peut être utilisé dans plusieurs scénarios de sécurité avancés tels que VPN IPsec, VPN SSL/TLS, passerelles réseau (IN ou OUT) comme décrit ci-dessous. Grâce au réseau privé vRack, les VLAN listés peuvent également être utilisés en dehors de l'environnement Public Cloud : sur les produits Bare Metal ou Private Cloud.

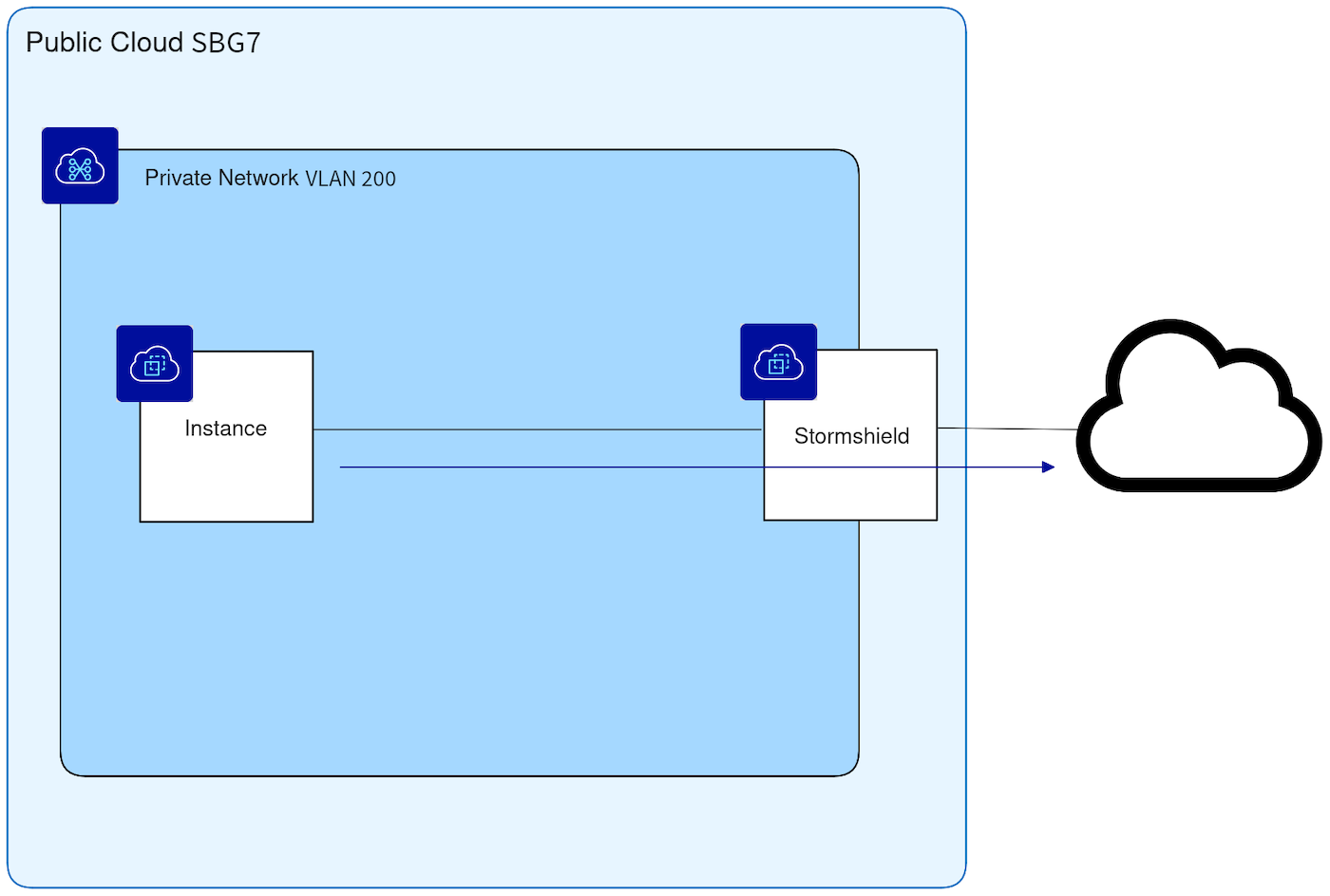

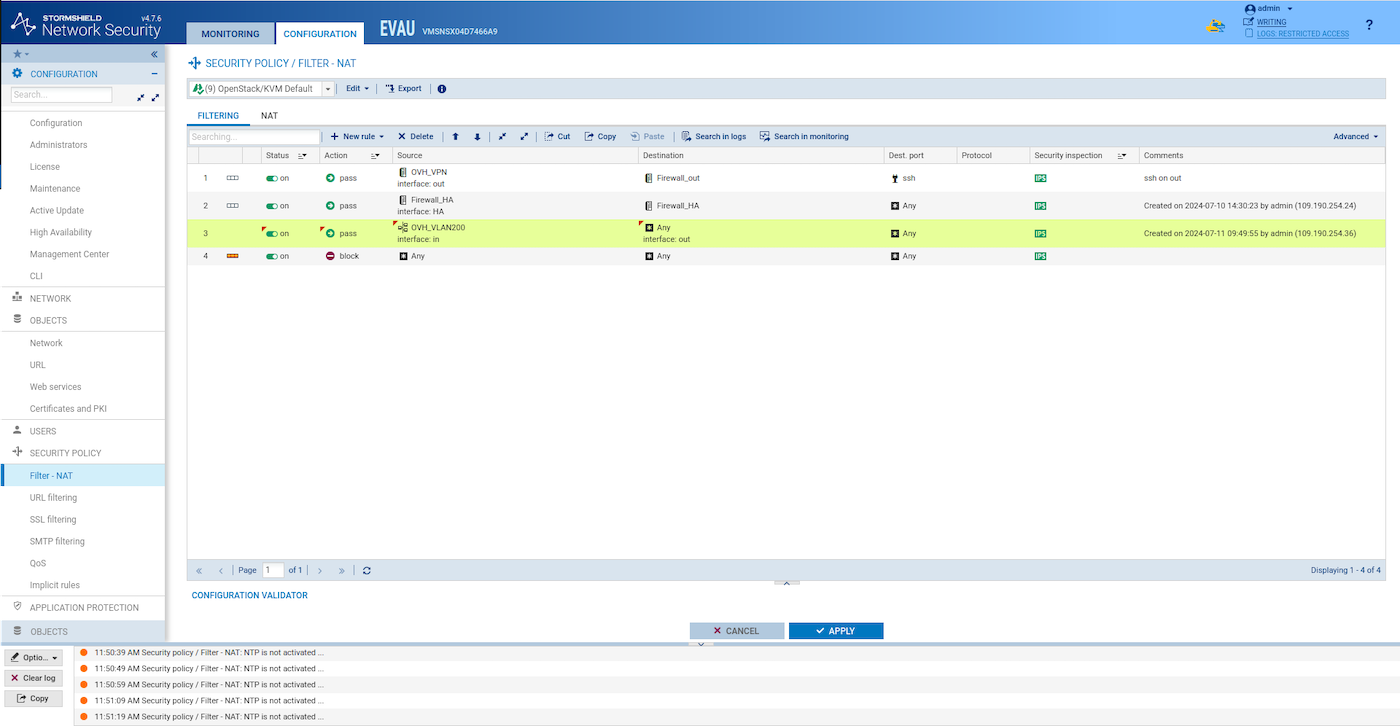

Cas d'usage n°1 : configurer Stormshield Network Security pour une utilisation en tant que passerelle

Dans cet exemple, le pare-feu virtuel agira comme une passerelle sécurisée pour les instances privées (ou tout autre serveur) au sein du VLAN200 du réseau vRack donné. Ce type de trafic peut faire l'objet d'un filtrage d'URL sur le pare-feu.

-

Créez un objet réseau pour le VLAN200 en suivant cette partie de la documentation officielle de Stormshield.

-

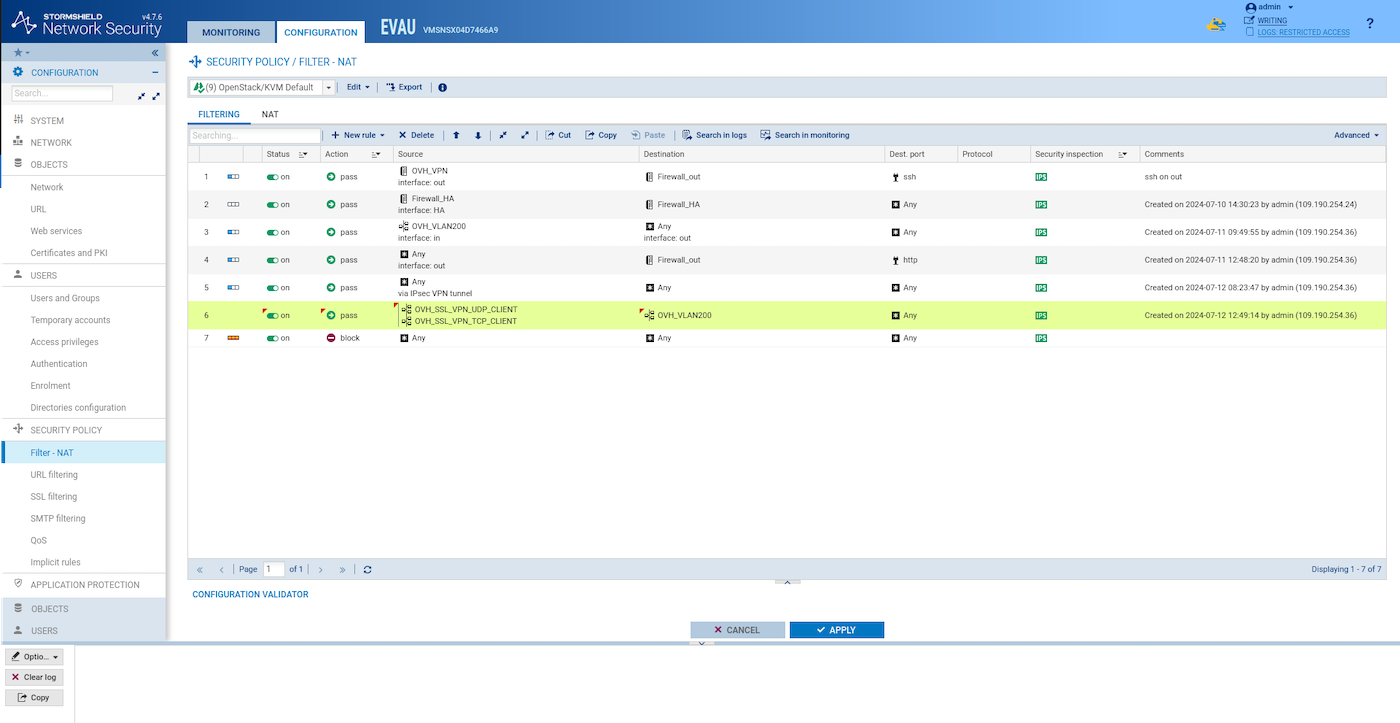

Créez une nouvelle règle de filtrage similaire à celle-ci pour permettre au trafic provenant du VLAN200 de sortir :

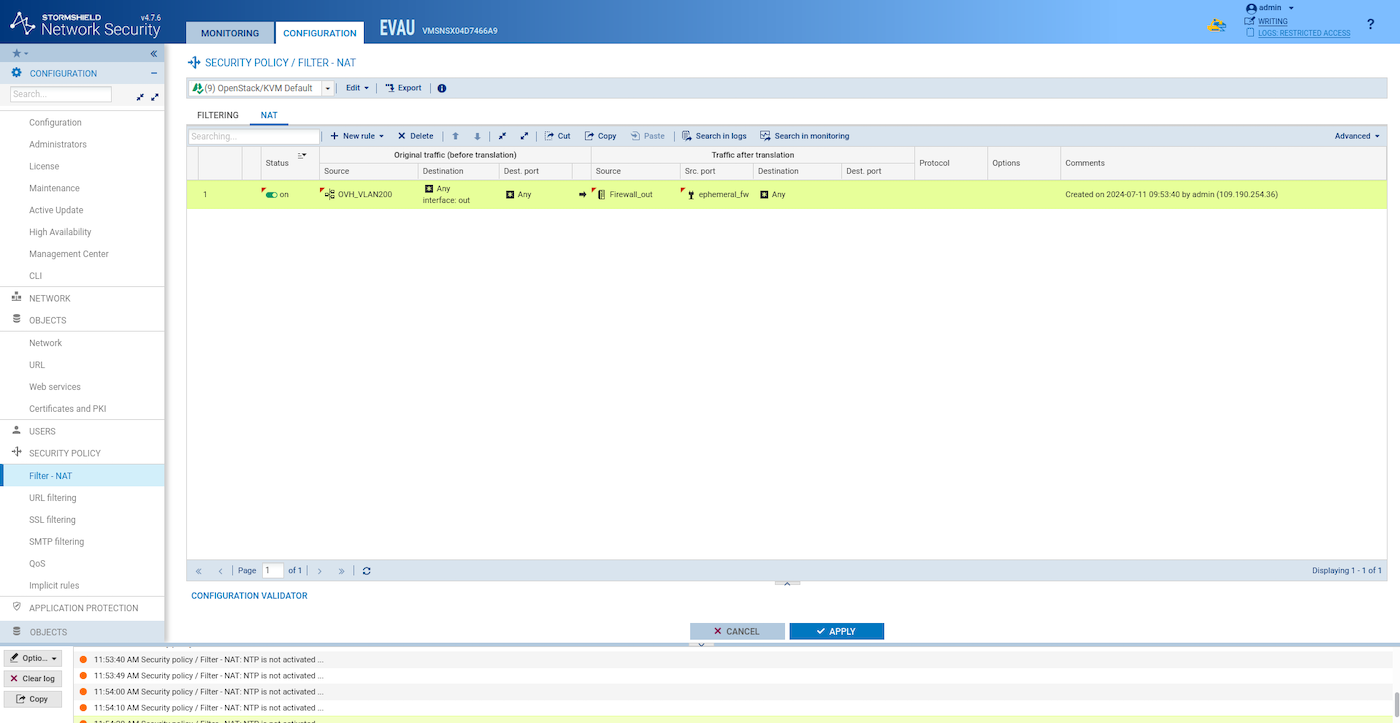

- Créez une règle NAT similaire à celle-ci :

Synchronisez les deux instances HA SNS EVA :

Vérifier si une instance peut atteindre Internet depuis le VLAN200

Importez votre clé publique SSH :

Créez une instance sur le VLAN200 :

Connectez-vous en SSH à l'instance SNS EVA :

Depuis l'instance SNS EVA, connectez-vous en SSH au serveur web Ubuntu. Vérifiez quelle adresse IP a été assignée à votre instance de serveur web Ubuntu par le DHCP OpenStack :

Testez si vous pouvez atteindre un site web public :

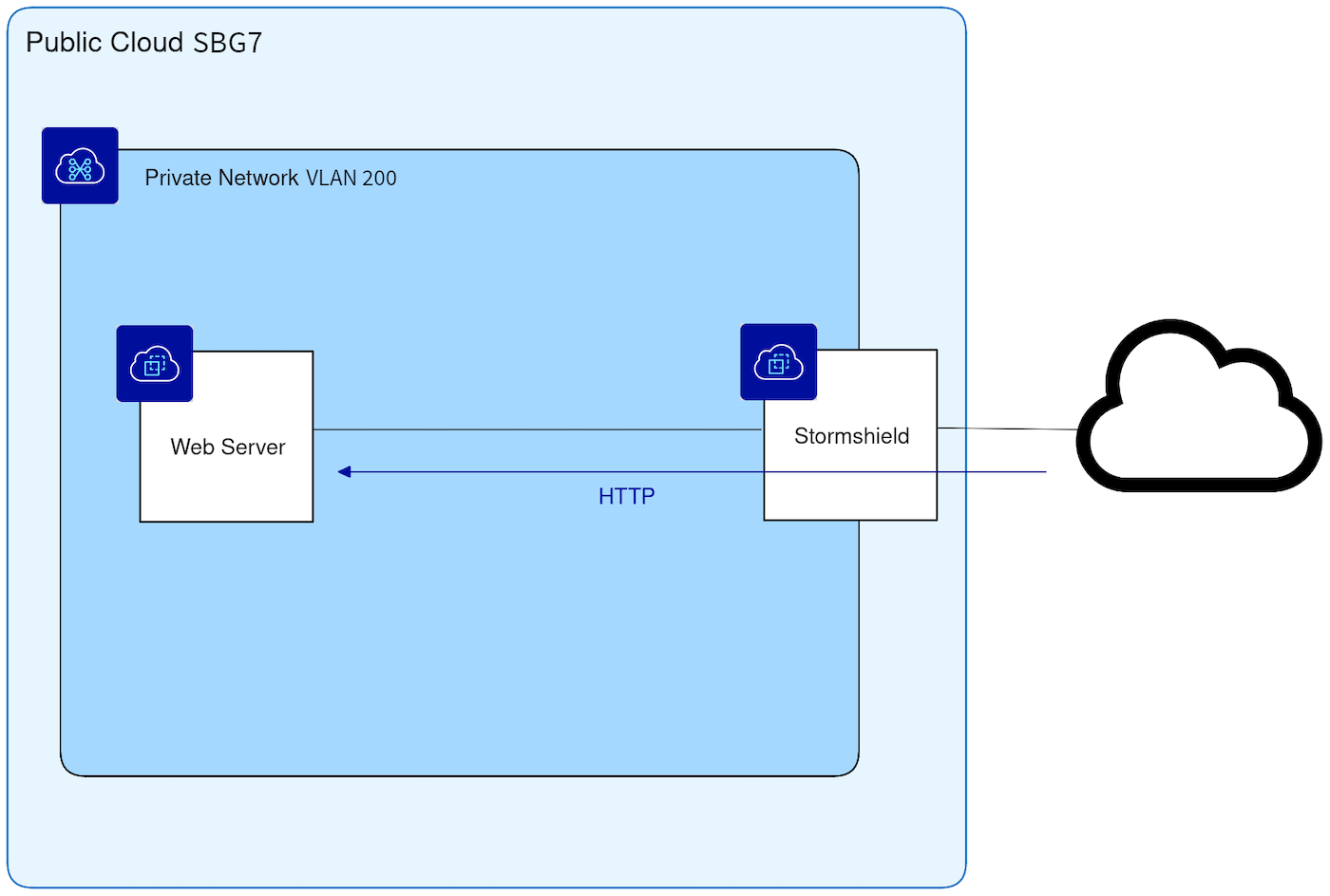

Cas d'usage n°2 : configurer un NAT (Network Address Translation) pour accéder à un service HTTP privé depuis l'extérieur

Dans cet exemple, Internet doit pouvoir atteindre le serveur web privé installé sur le VLAN200. Le but de cette configuration est de protéger le serveur web avec un pare-feu réseau.

Installez Nginx sur l'instance ubuntu-webserver :

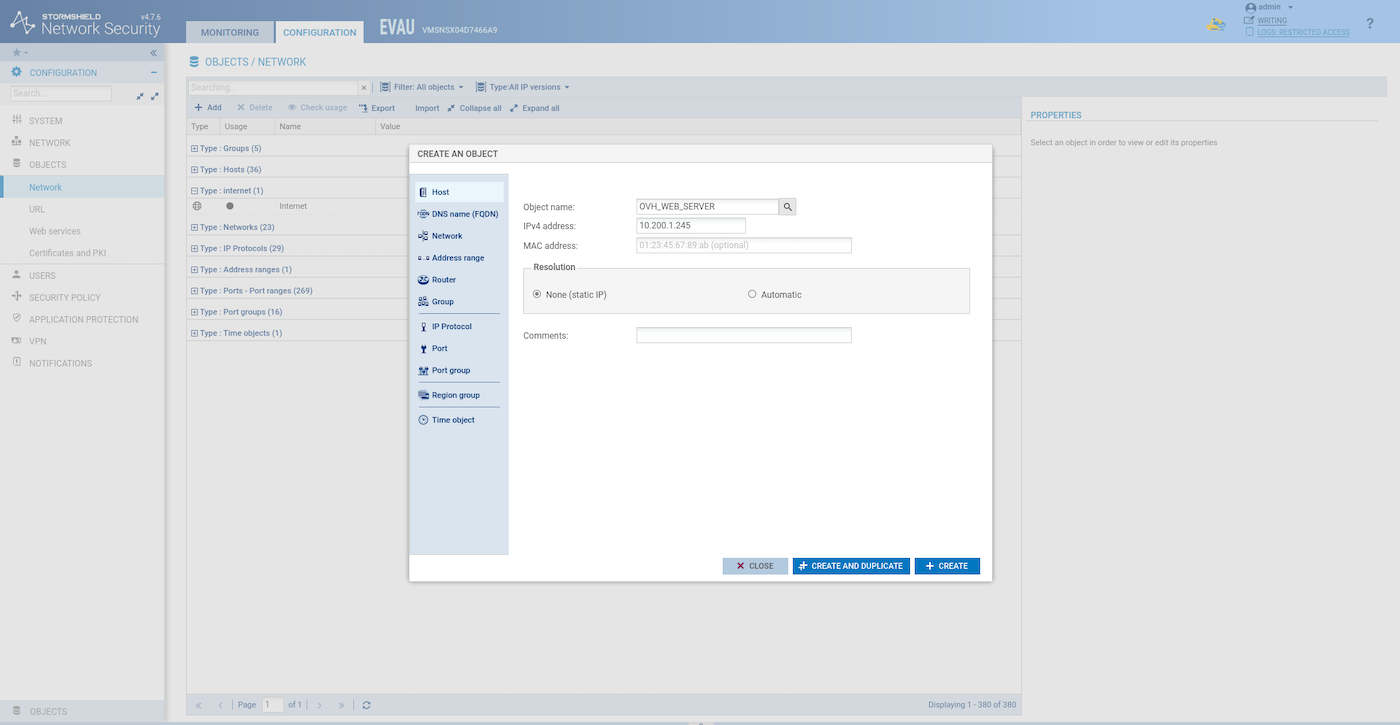

Créez un objet hôte pour l'instance ubuntu-webserver :

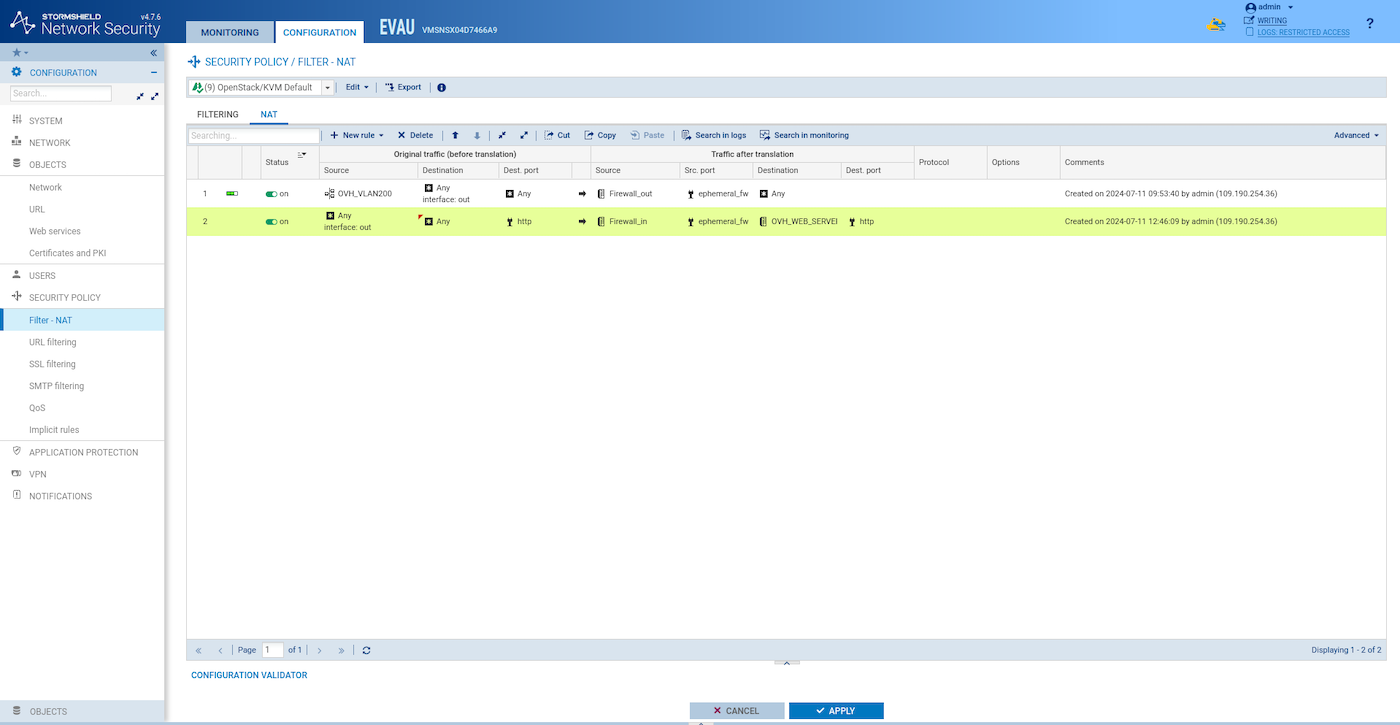

Créez une règle NAT similaire à celle-ci :

Créez une règle de filtrage similaire à celle-ci :

Testez l'accès au site web depuis l'extérieur :

Synchronisez les deux instances HA SNS EVA :

Cas d'usage n°3 : tunnel IPsec (de site à site)

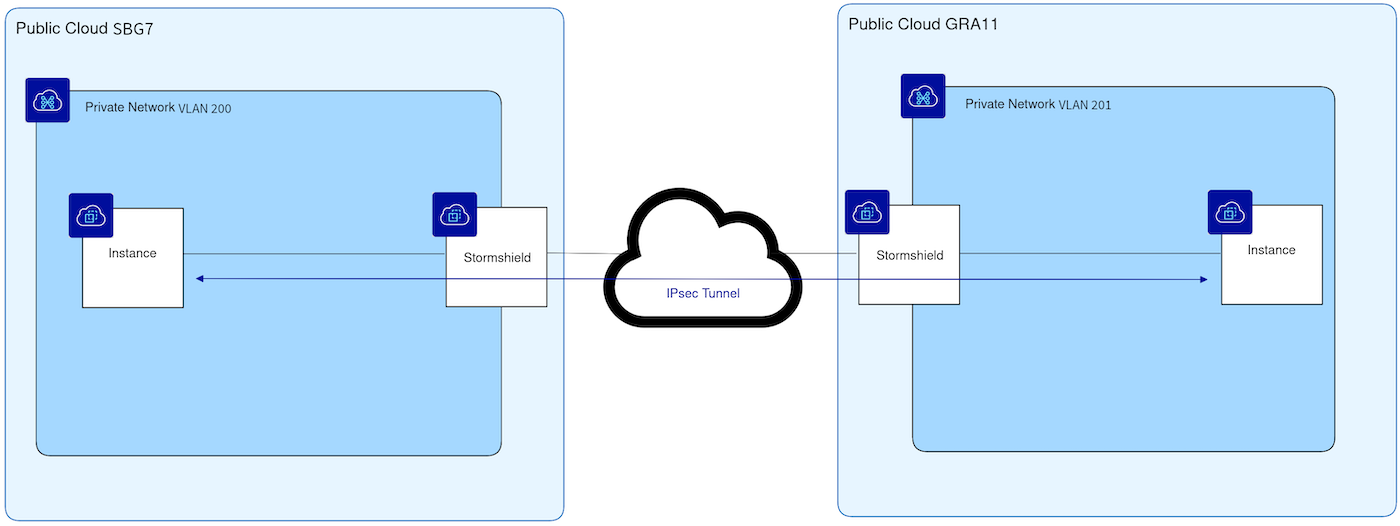

Dans cet exemple, le tunnel IPsec est configuré pour interconnecter deux régions PCI différentes : SBG7 (réseau VLAN200) et GRA11 (réseau VLAN201), mais chacun de ces sites peut être un site distant tel qu'un bureau ou un datacenter.

Répétez toutes les étapes dans une autre région en utilisant le VLAN 201 au lieu du VLAN 200 et des plages d'adresses IP différentes pour les sous-réseaux Stormshield-ext et Stormshield-ha.;

Configurer le premier site

-

Ajoutez un objet hôte pour le SNS EVA distant et ajoutez un objet réseau pour le réseau privé distant VLAN201.

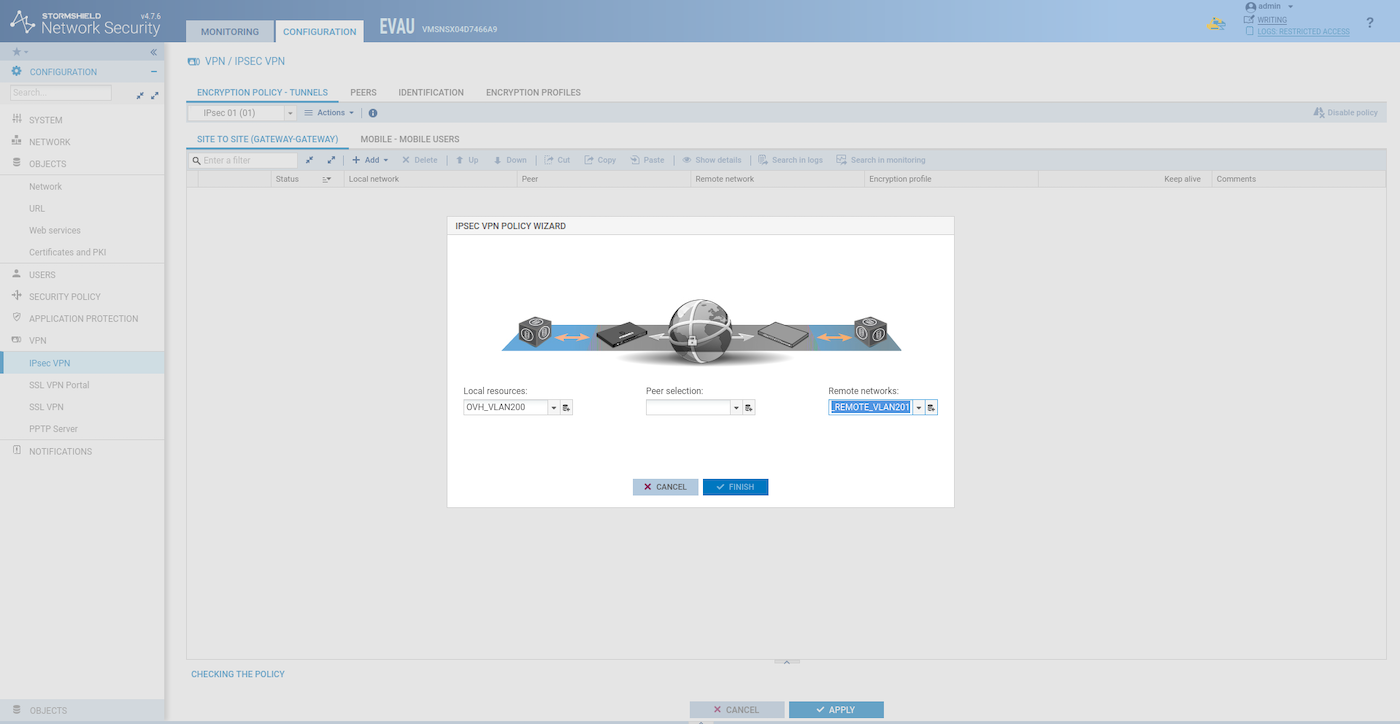

Ajoutez le réseau privé local et le réseau privé distant :

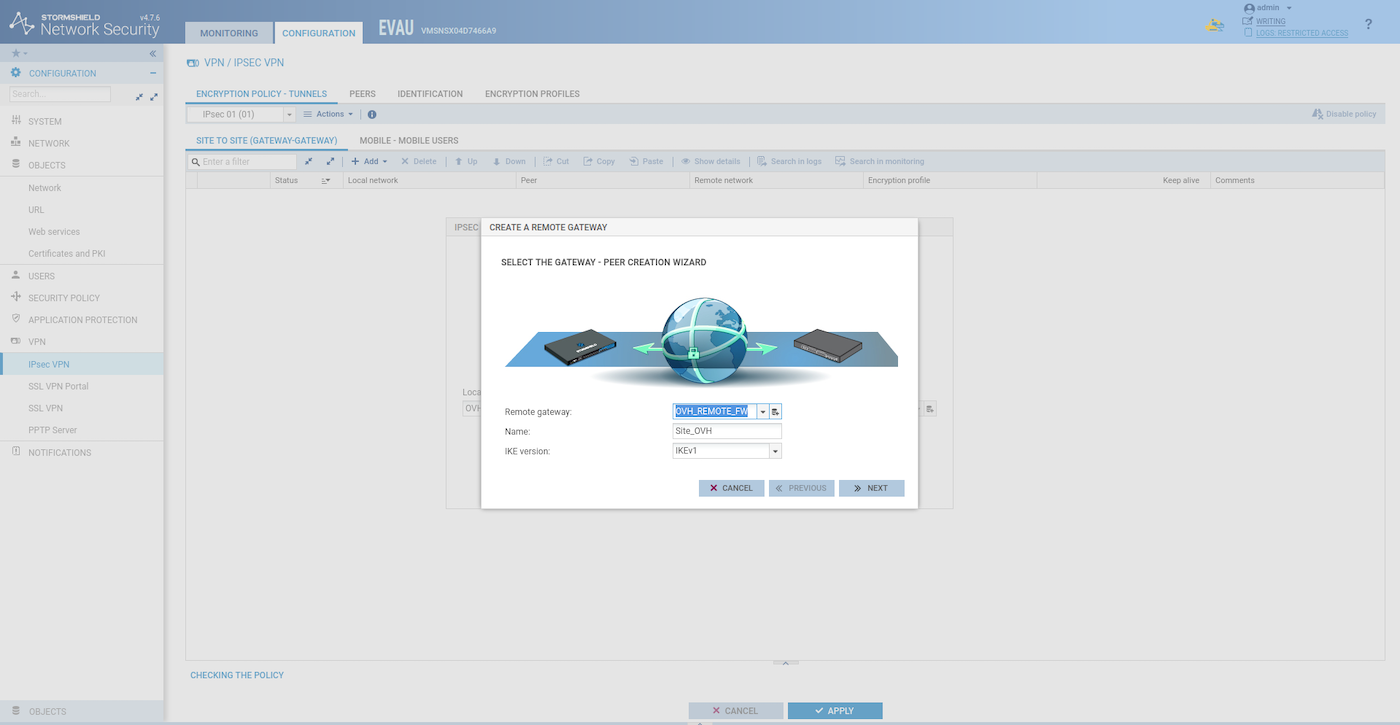

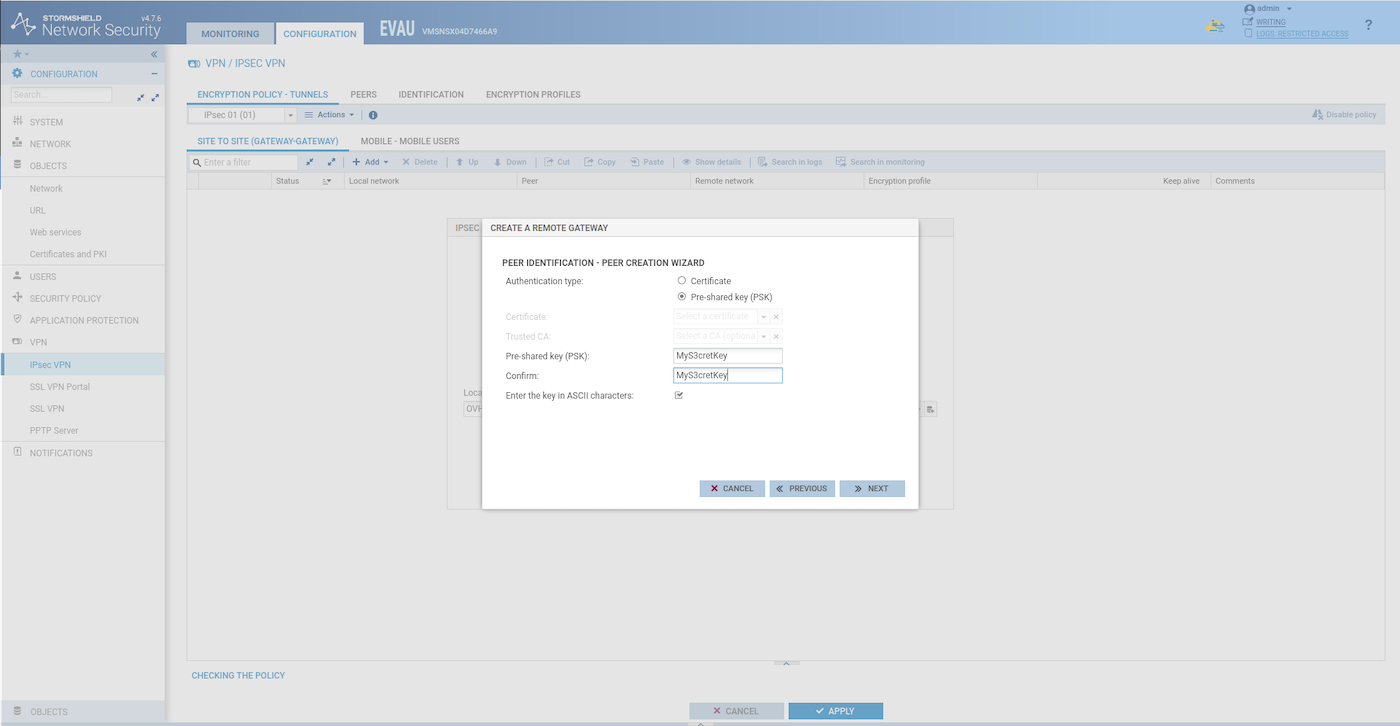

Créez la passerelle distante :

Choisissez une clé pré-partagée :

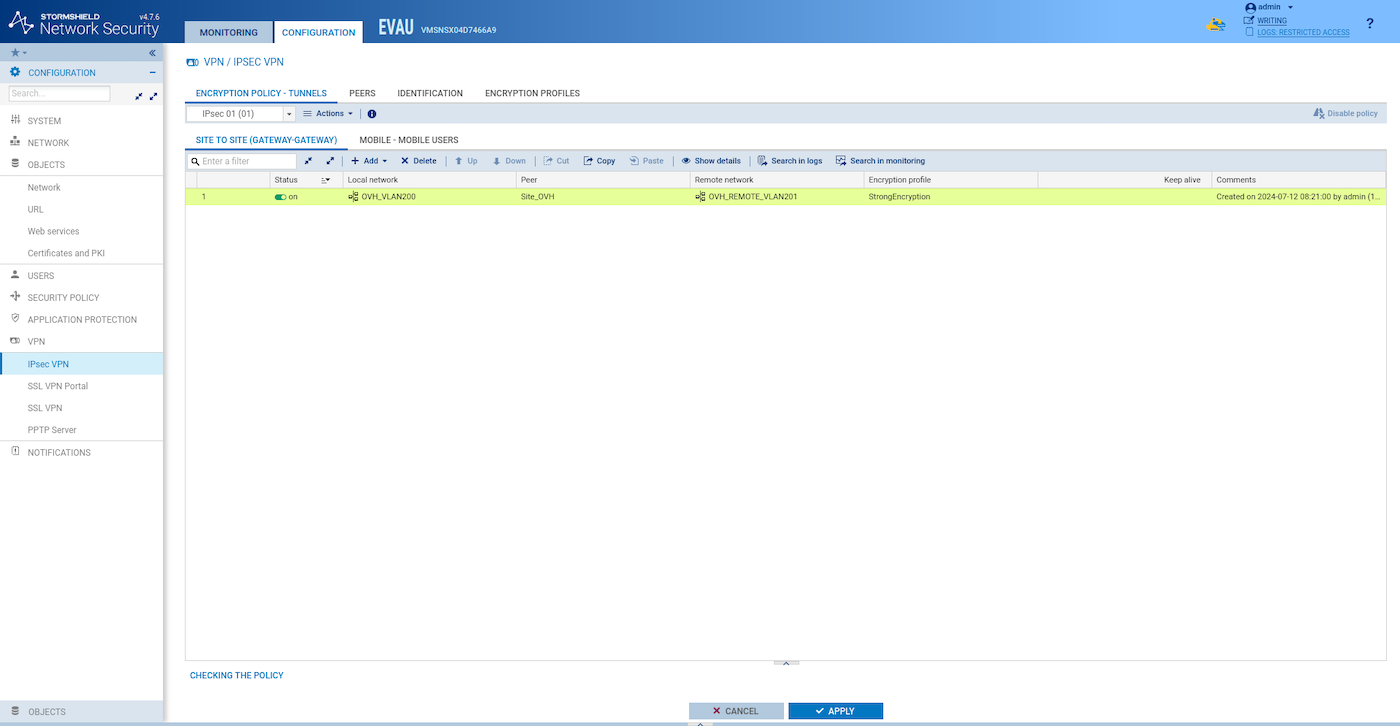

Créez et activez le tunnel :

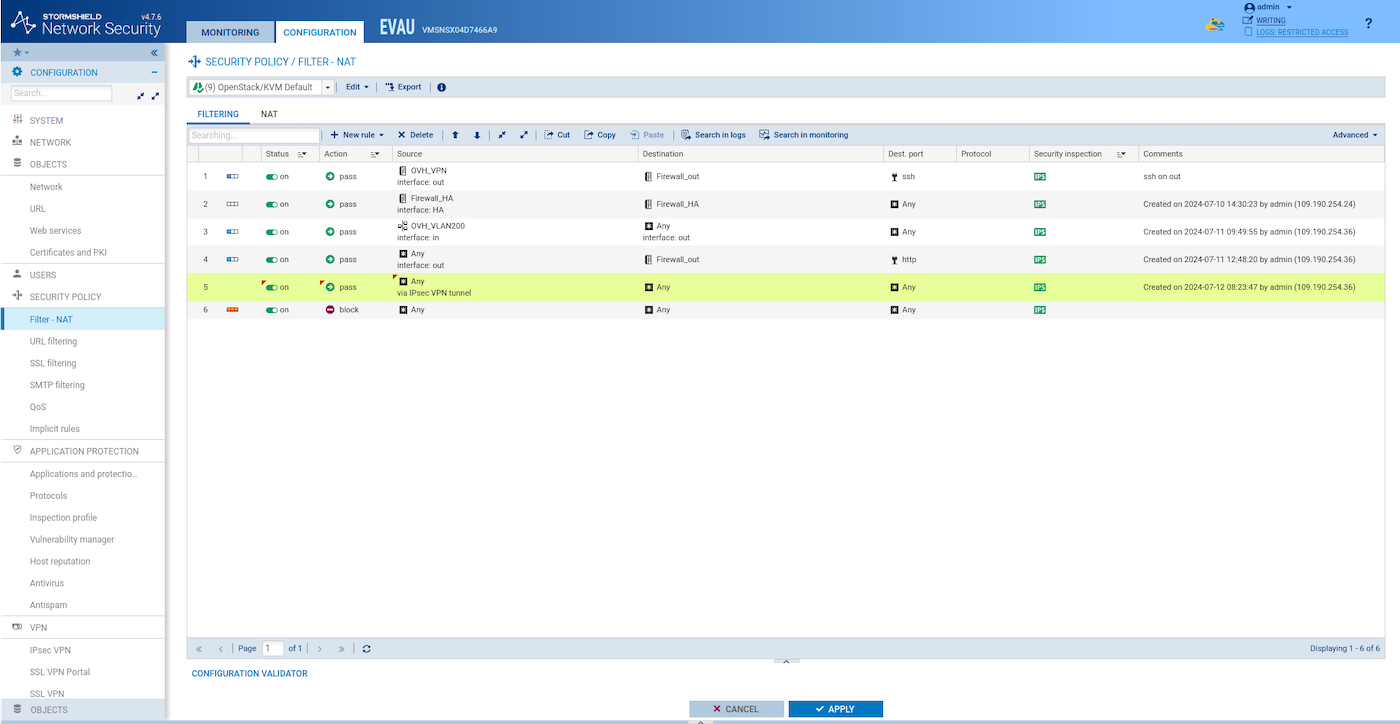

Ajoutez une règle de filtrage comme celle-ci pour autoriser le trafic à travers le tunnel :

Synchronisez les deux instances HA SNS EVA :

Configurer le second site

Procédez exactement de la même manière que pour le premier site, mais utilisez VLAN200 pour le réseau privé distant et l'adresse IP appropriée pour OVH_REMOTE_FW.

Testez le tunnel VPN IPsec

Depuis la première instance de serveur web privé du site :

Depuis la deuxième instance de serveur web privé du site :

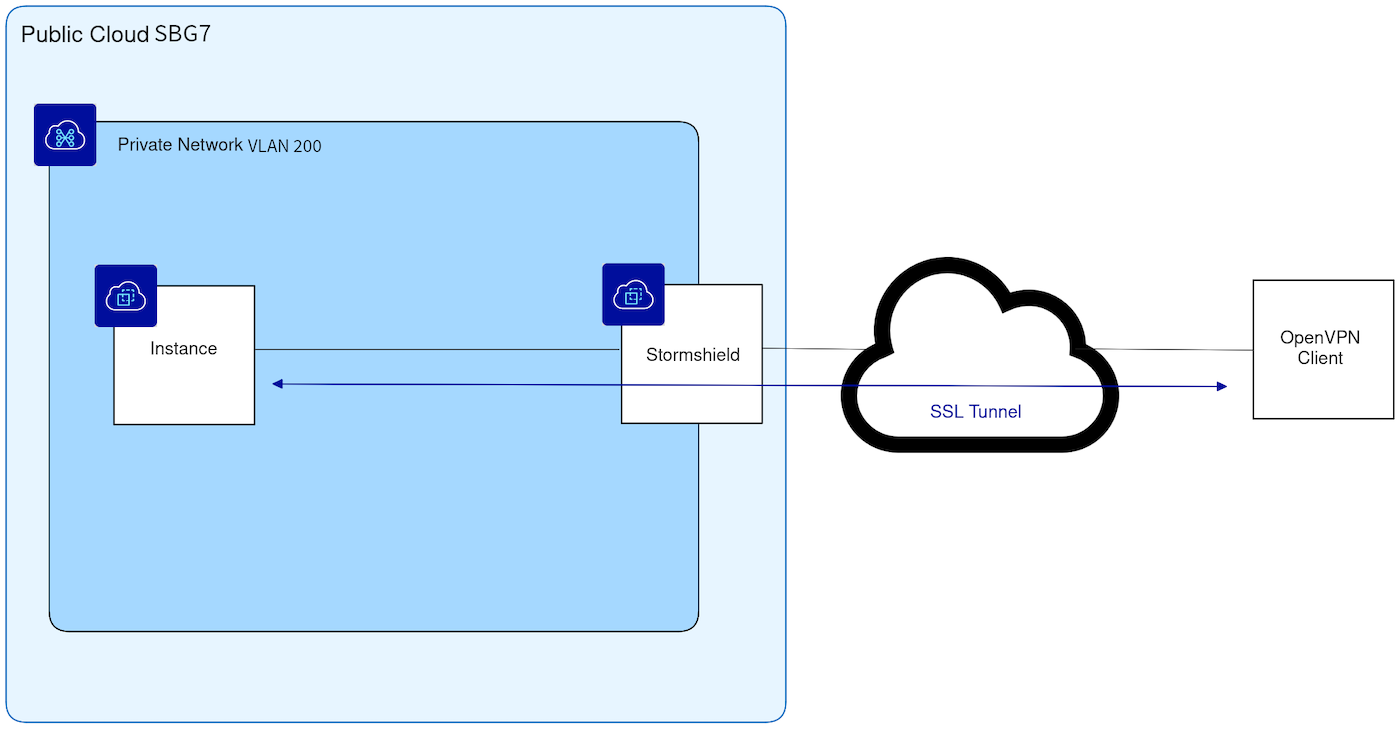

Cas d'usage n°4 : VPN SSL/TLS (de client à site)

Dans cet exemple, un client OpenVPN distant se connectera au réseau privé à l'intérieur du VLAN200.

Configuration du répertoire LDAP

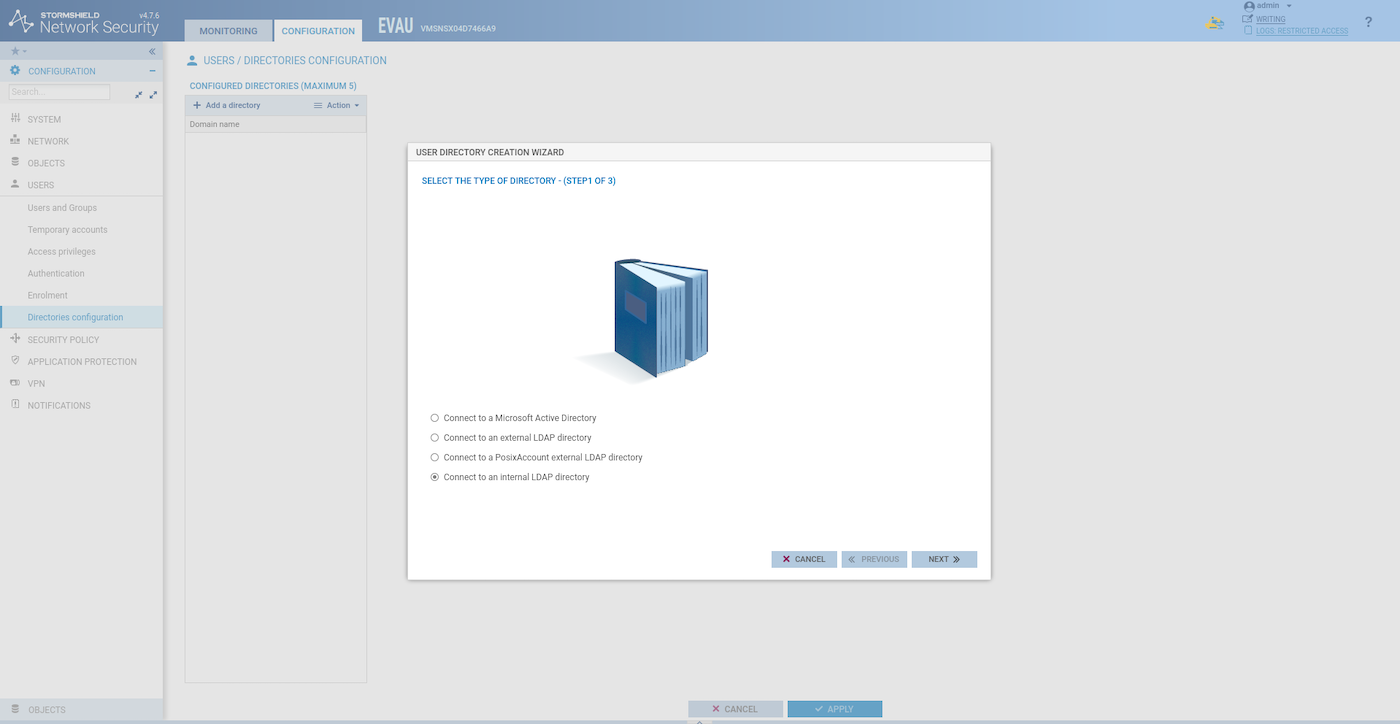

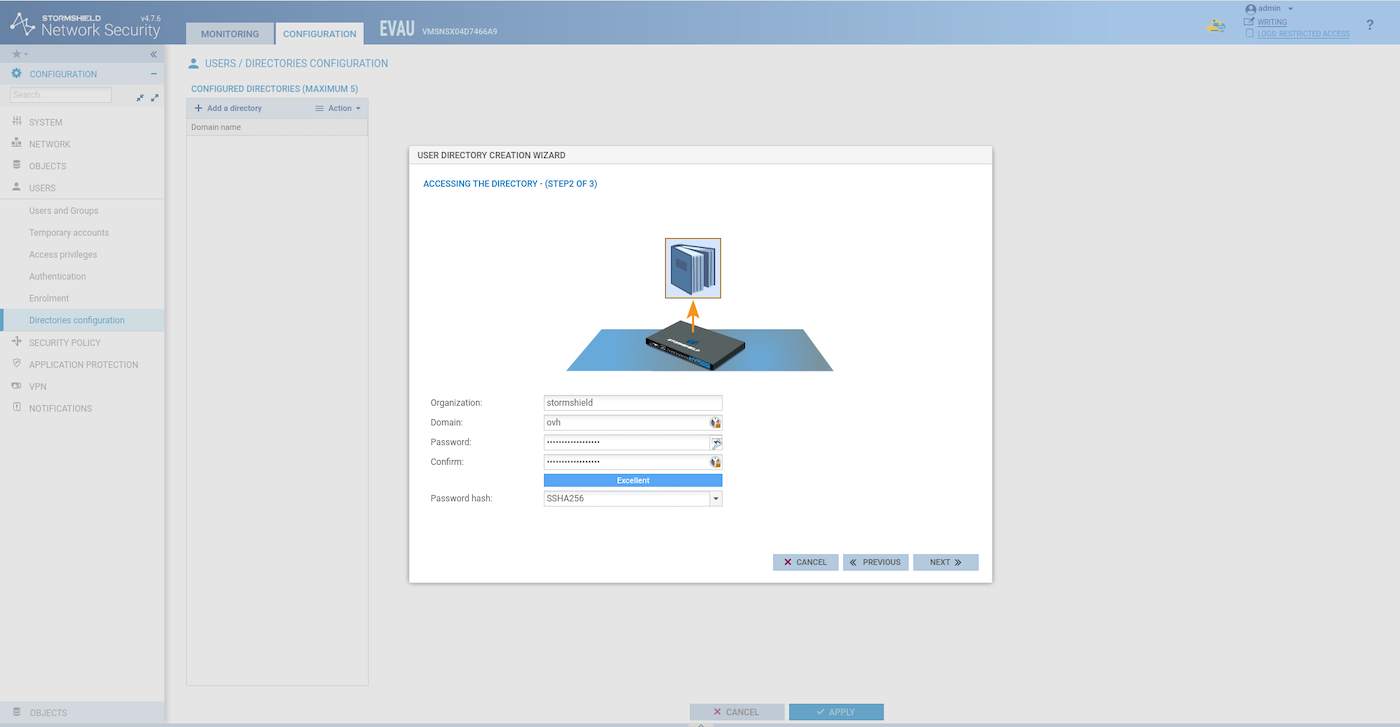

- Créez un annuaire LDAP interne pour gérer les utilisateurs VPN.

Dans un scénario de production, ce LDAP/AD doit être distant et non local.

- Créez l'annuaire des utilisateurs :

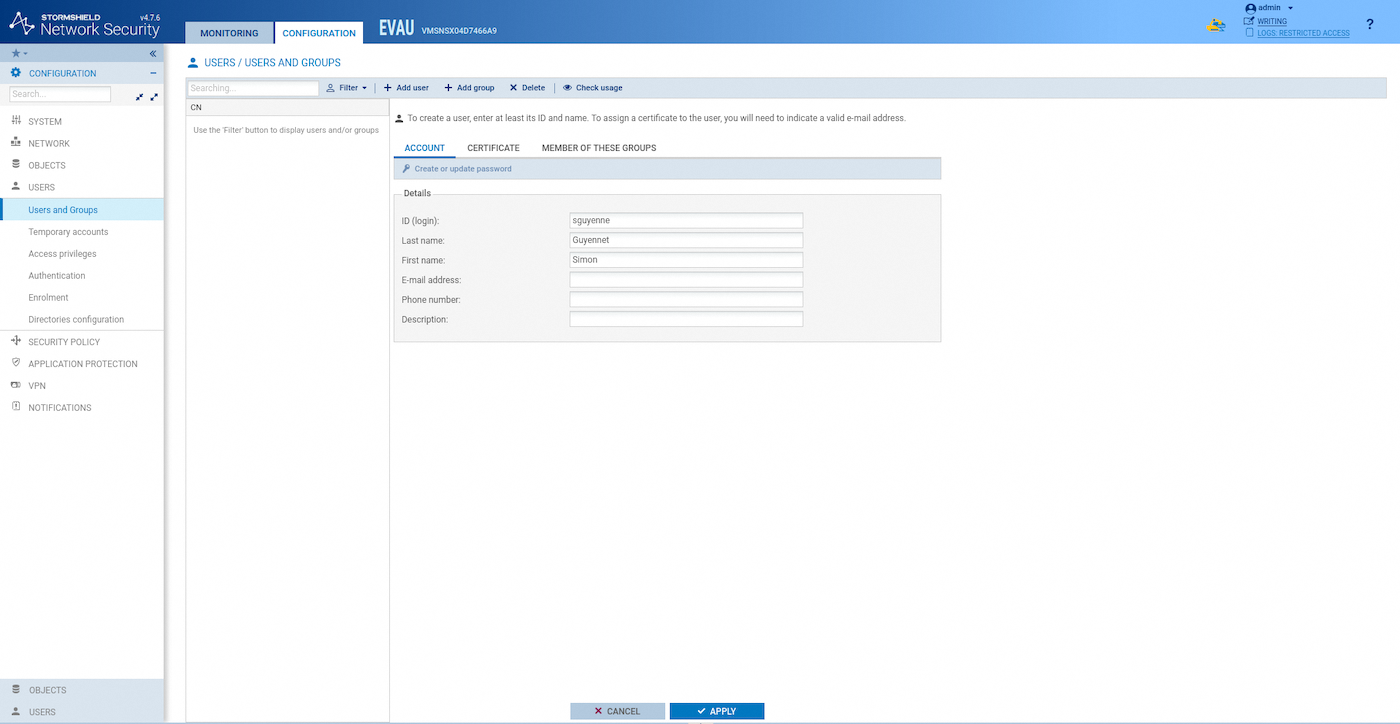

- Ajoutez un utilisateur à notre annuaire local :

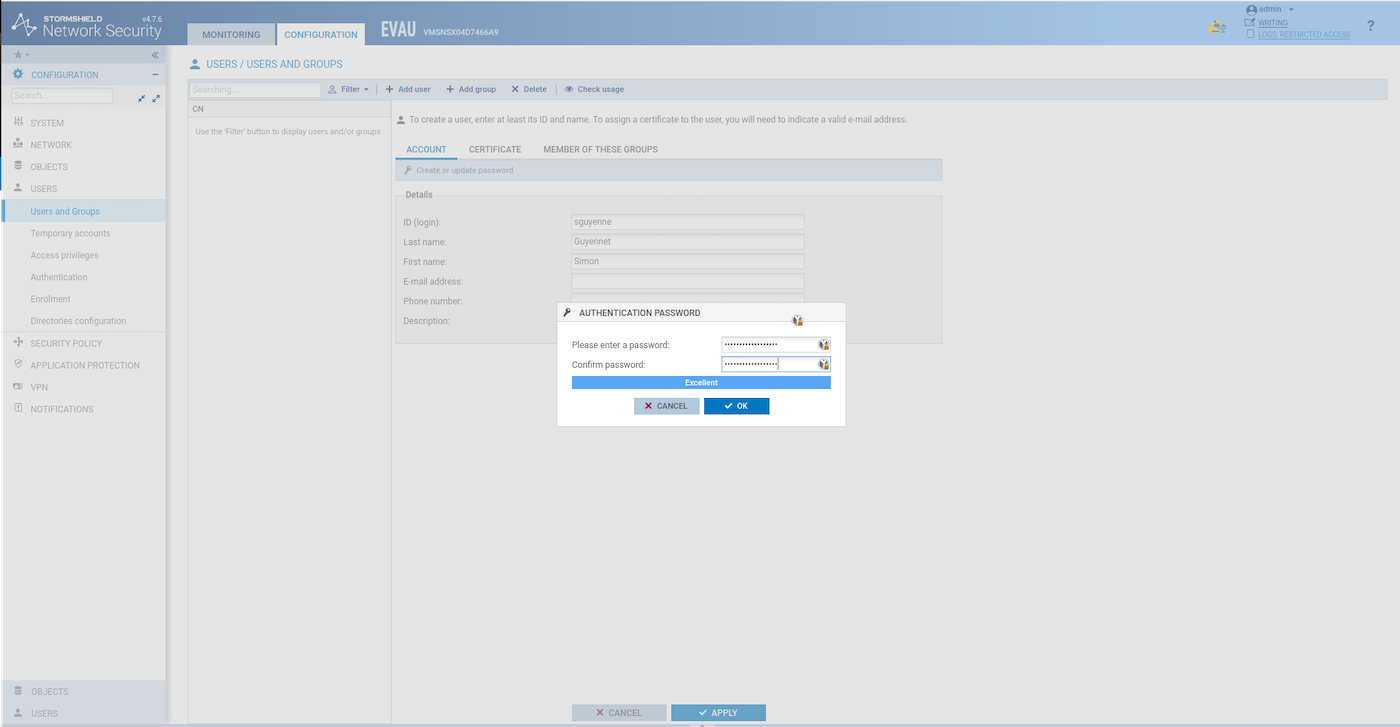

- Choisissez un mot de passe pour le nouvel utilisateur :

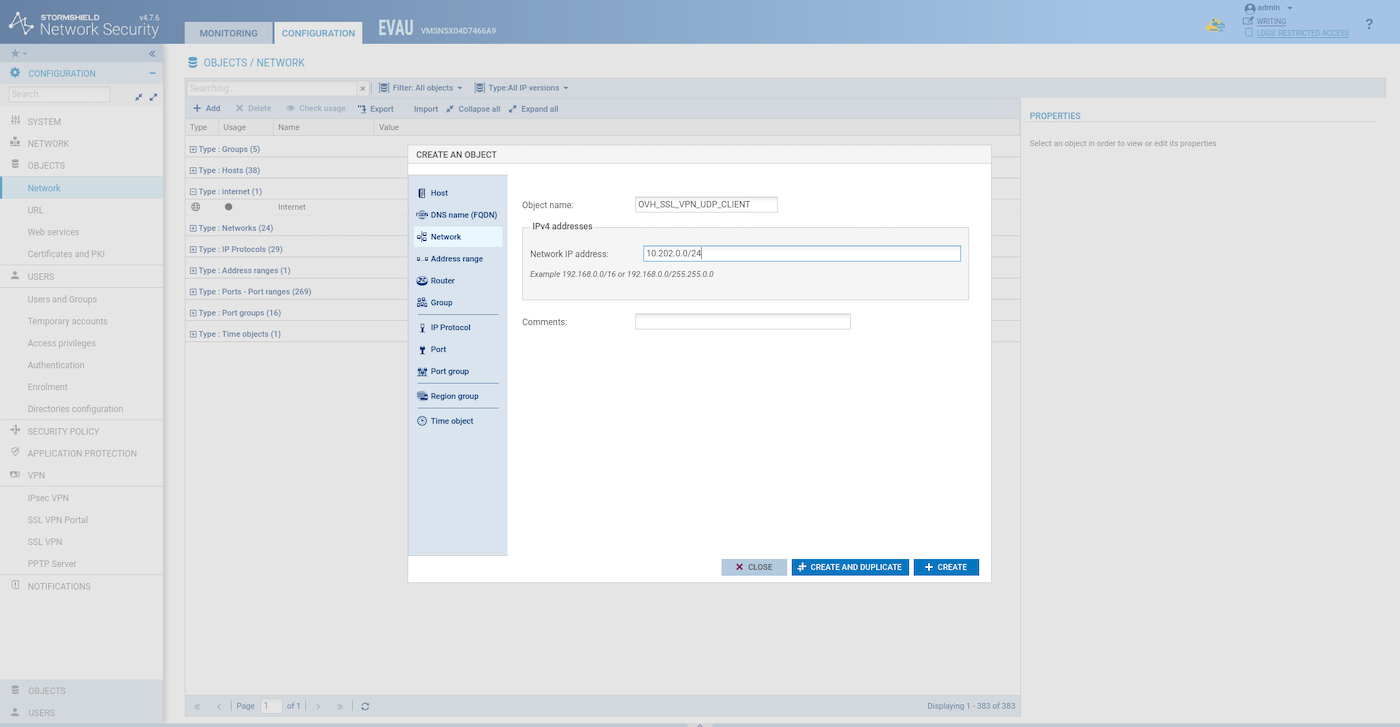

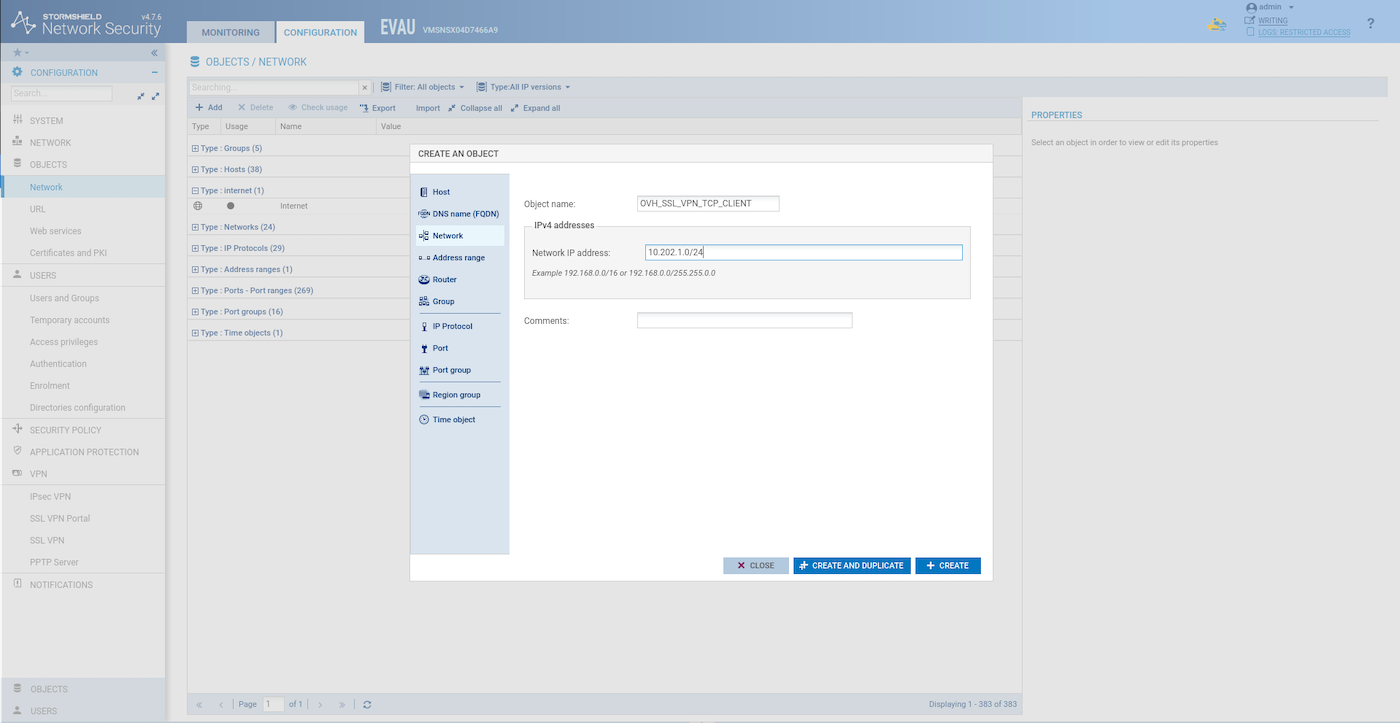

Configuration des objets réseau VPN

Créez deux objets réseau pour le client VPN SSL.

Réseau client UDP :

Réseau client TCP :

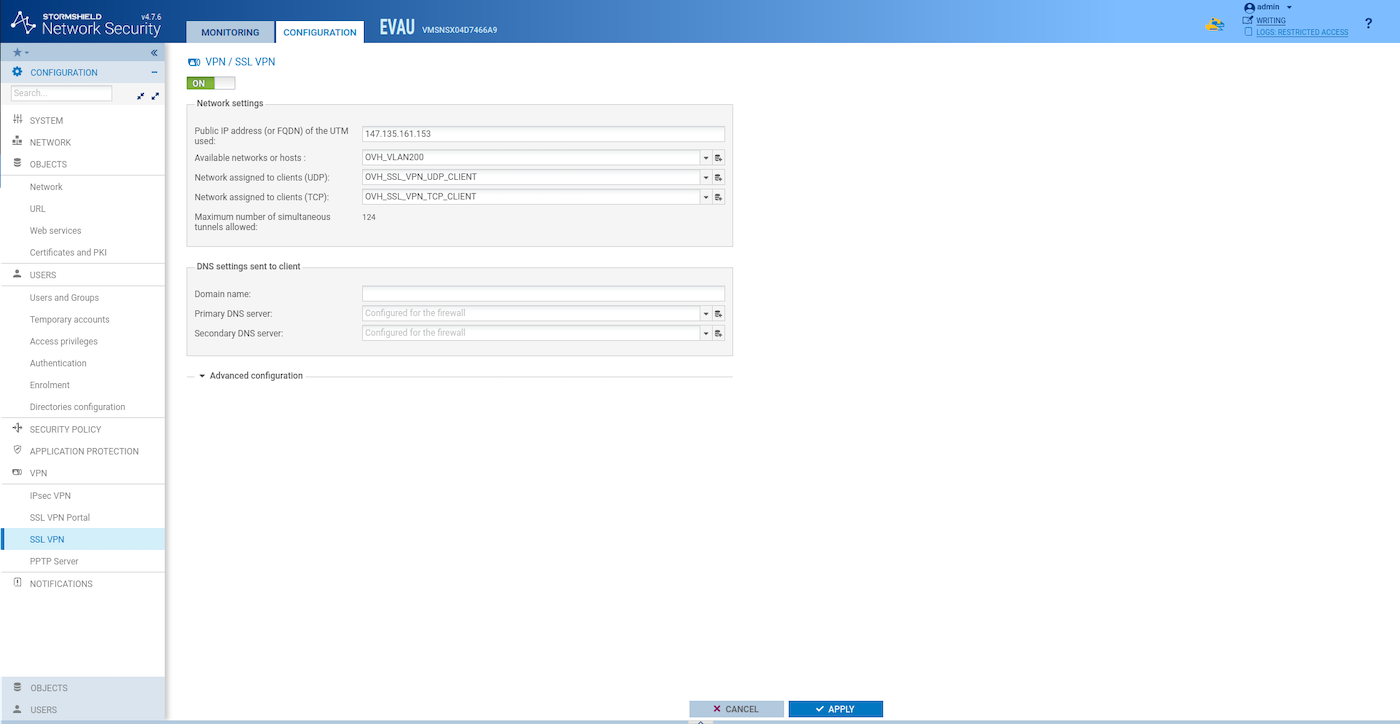

Configuration du serveur VPN SSL

Configurez le serveur VPN SSL :

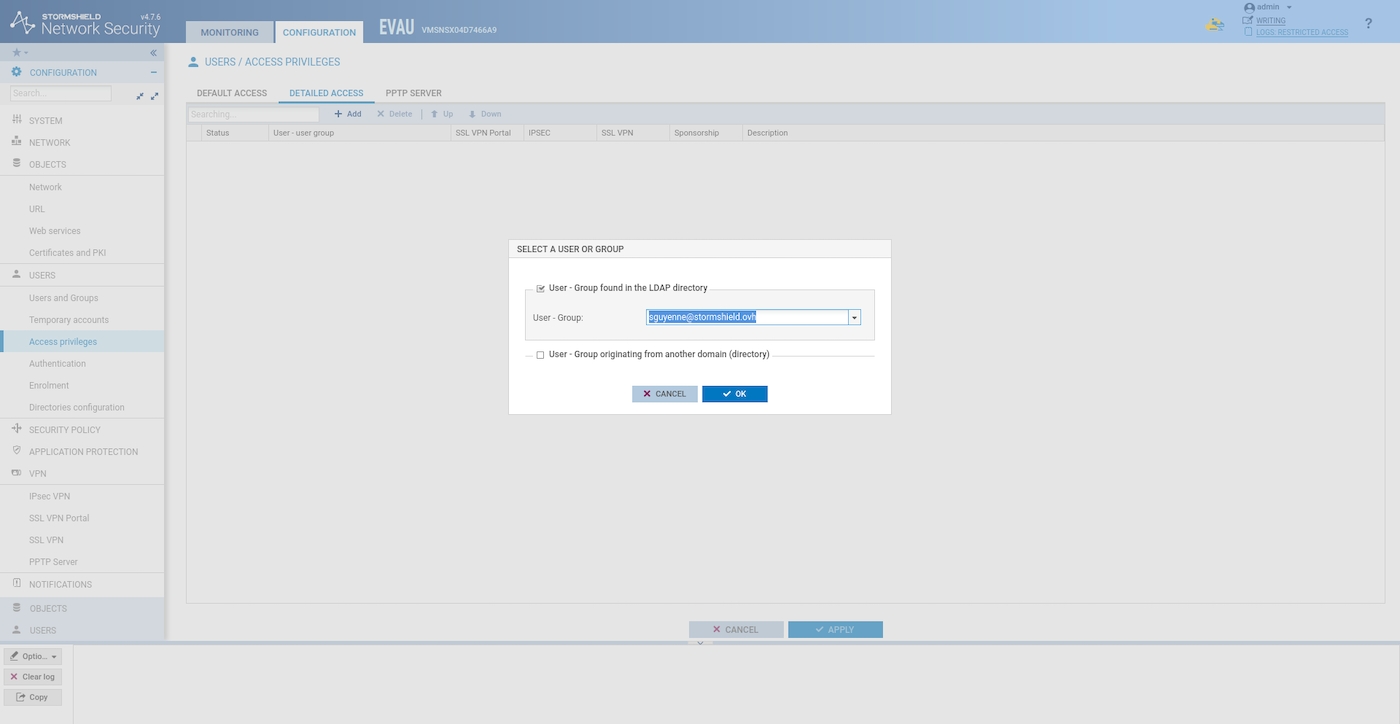

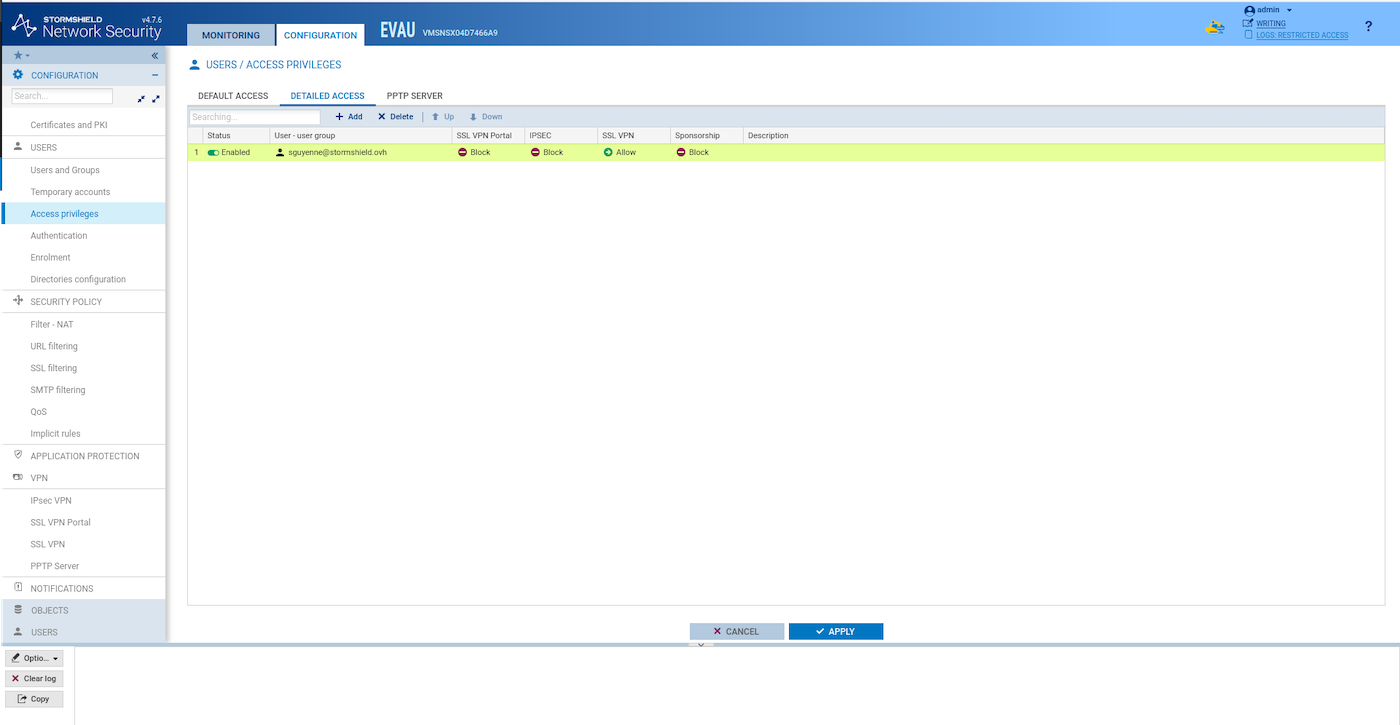

Gestion des droits des utilisateurs

Ajoutez à votre utilisateur l'autorisation d'utiliser le serveur VPN SSL (Configuration > Users > Access privileges > Detailed Access > Add)

Recherchez votre utilisateur :

Autorisez VPN SSL :

Configuration des règles de filtrage

Ajoutez une règle de filtrage comme celle-ci pour permettre au client VPN d'accéder au VLAN200 :

Synchronisation des instances SNS

Synchronisez les deux instances HA SNS EVA :

Tester le VPN SSL/TLS

Pour tester la connectivité SSL/TLS, utilisez n'importe quel appareil sur lequel OpenVPN est installé. Cet exemple inclut le test d'un client OpenVPN au-dessus d'une instance OpenStack dans une autre région.

Dans cet exemple, nous utilisons le client OpenVPN, mais vous pouvez également utiliser la version packagée par Stormshield.

Téléchargez le fichier de configuration VPN (Configuration > VPN > SSL VPN > Advanced configuration > Export the configuration file).

Créez une instance client OpenVPN publique dans la région de votre choix :

Vérifiez l'adresse IP attribuée à l'instance et copiez-y le fichier de configuration :

Connectez-vous à l'instance :

Installez le client OpenVPN :

Connectez-vous au VPN :

Test de ping de l'instance privée du serveur web :

Aller plus loin

Si vous avez besoin d'une formation ou d'une assistance technique pour la mise en oeuvre de nos solutions, contactez votre commercial ou cliquez sur ce lien pour obtenir un devis et demander une analyse personnalisée de votre projet à nos experts de l'équipe Professional Services.

Échangez avec notre communauté d'utilisateurs.