Enterprise File Storage - Primeros pasos con Trident CSI

Información sobre la traducción

Esta traducción ha sido generada de forma automática por nuestro partner SYSTRAN. En algunos casos puede contener términos imprecisos, como en las etiquetas de los botones o los detalles técnicos. En caso de duda, le recomendamos que consulte la versión inglesa o francesa de la guía. Si quiere ayudarnos a mejorar esta traducción, por favor, utilice el botón «Contribuir» de esta página.

Objetivo

Esta guía tiene como objetivo proporcionar una referencia clara y paso a paso para implementar y configurar NetApp Trident CSI en OVHcloud Managed Kubernetes (MKS), permitiendo un acceso fluido a Enterprise File Storage a través del vRack. Esta guía reúne las mejores prácticas, los requisitos previos, la configuración IAM, la configuración del backend, así como las funcionalidades avanzadas, tales como la gestión de snapshots y volúmenes.

Requisitos

- Un servicio Enterprise File Storage en su cuenta OVHcloud

- Un clúster OVHcloud Managed Kubernetes

- Un vRack con vRack Services configurado

- Conocimientos de las API de OVHcloud y/o la CLI de OVHcloud

Antes de comenzar, asegúrese de que su entorno cumple con los siguientes criterios:

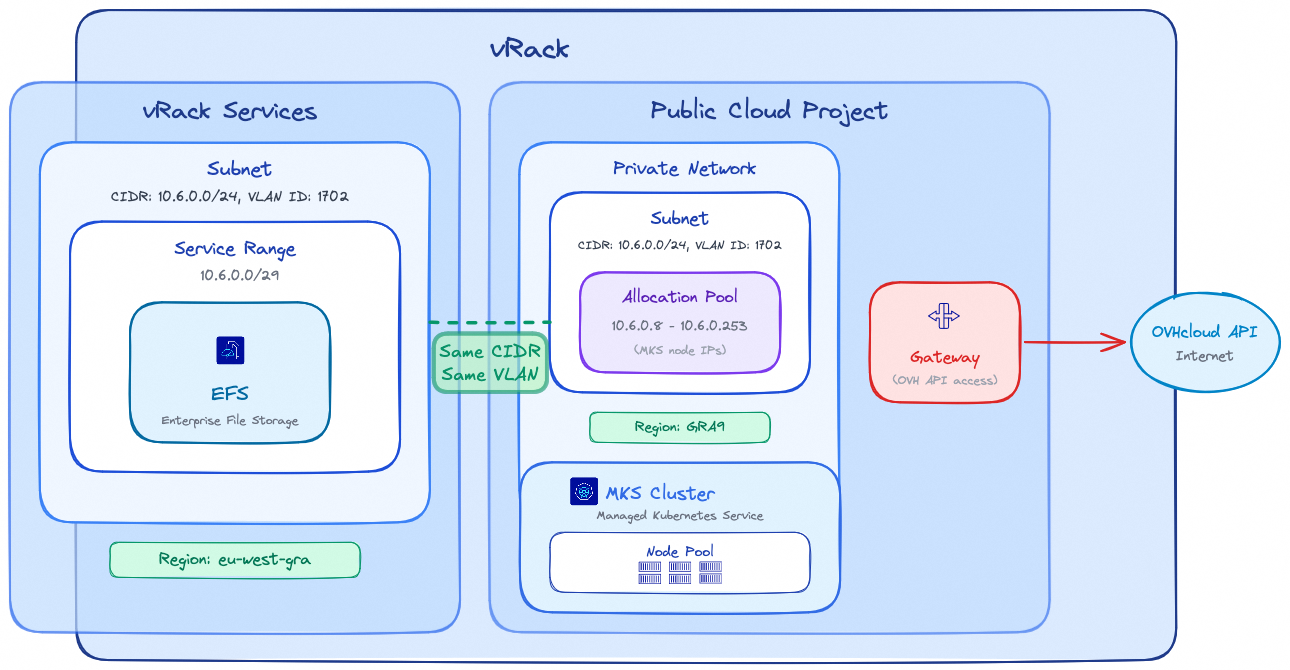

vRack

- Proyecto Public Cloud y vRack Services pertenecen al mismo vRack

Región

- vRack Services y EFS se encuentran en la misma región

Red

- El mismo ID de VLAN se utiliza para la subred de vRack Services y la red privada MKS

- El mismo CIDR se utiliza para la subred de vRack Services y la subred de la red privada MKS

- Las IP del pool de asignación de la red privada MKS no se solapan con el rango de servicio de vRack Services

Conectividad

- Una pasarela (gateway) es necesaria para que los nodos MKS puedan comunicarse con la API de OVHcloud

Nota: Las regiones EFS y MKS pueden ser diferentes; tenga en cuenta que la latencia entre las diferentes regiones puede afectar al rendimiento de sus cargas de trabajo de almacenamiento.

Se recomienda encarecidamente mantener los recursos de almacenamiento y de cálculo lo más cerca posible.

Procedimiento

Configuración IAM (Identity and Access Management)

Trident requiere una cuenta de servicio dedicada para interactuar con la API de OVHcloud y gestionar los volúmenes Enterprise File Storage. Siga los pasos siguientes para configurar correctamente el IAM.

1. Creación de la cuenta de servicio (OAuth2)

Cree un cliente OAuth2 con la API o la CLI de OVHcloud utilizando el flujo CLIENT_CREDENTIALS.

Utilice la siguiente llamada API:

Con el siguiente cuerpo de solicitud:

La API responderá con:

La cuenta de servicio se puede crear con la CLI de OVHcloud y el siguiente comando (complételo con sus valores):

La CLI responderá con los valores client ID y client secret:

Nota: Conserve con cuidado el clientId y el clientSecret. Serán necesarios durante la configuración del backend Trident.

2. Creación de la política IAM

Configure una política IAM que deberá contener los siguientes elementos: la cuenta de servicio a autorizar, el o los servicios Enterprise File Storage a incluir, así como las acciones a conceder que se resumen en la tabla siguiente:

| Acción | Descripción |

|---|---|

| storageNetApp:apiovh:get | Listar los servicios |

| storageNetApp:apiovh:serviceInfos/get | Recuperar información de un servicio |

| storageNetApp:apiovh:share/accessPath/get | Obtener el punto de montaje de un share |

| storageNetApp:apiovh:share/acl/create | Crear una ACL |

| storageNetApp:apiovh:share/acl/delete | Eliminar una ACL |

| storageNetApp:apiovh:share/acl/get | Listar las ACL |

| storageNetApp:apiovh:share/create | Crear un share |

| storageNetApp:apiovh:share/delete | Eliminar un share |

| storageNetApp:apiovh:share/edit | Modificar un share |

| storageNetApp:apiovh:share/extend | Ampliar un share |

| storageNetApp:apiovh:share/get | Listar los shares |

| storageNetApp:apiovh:share/revertToSnapshot | Restaurar un snapshot |

| storageNetApp:apiovh:share/snapshot/create | Crear un snapshot |

| storageNetApp:apiovh:share/snapshot/delete | Eliminar un snapshot |

| storageNetApp:apiovh:share/snapshot/edit | Editar un snapshot |

| storageNetApp:apiovh:share/snapshot/get | Listar los snapshots |

Utilice la siguiente llamada API para crear la política IAM:

Con el siguiente cuerpo de solicitud:

En el campo identities, sustituya xx11111-ovh por su identificador de cuenta OVHcloud (NIC handle) y EU.xxxxxxxxxxxxxxxx por el clientId obtenido en el paso 1.

La API responderá con los detalles de la política creada:

La política IAM se puede crear con la CLI de OVHcloud y el siguiente comando (complételo con sus valores):

En el campo identities, sustituya xx11111-ovh por su identificador de cuenta OVHcloud (NIC handle) y EU.xxxxxxxxxxxxxxxx por el clientId obtenido en el paso 1.

La CLI responderá con el siguiente mensaje:

Instalación de Trident CSI

La instalación utiliza Helm con imágenes personalizadas alojadas en Docker Hub. Estas imágenes incluyen un controlador adicional añadido por OVHcloud que permite el consumo de almacenamiento persistente desde la oferta OVHcloud Enterprise File Storage.

Cree un archivo trident-values.yaml para referenciar las imágenes alojadas por OVHcloud:

Inicie la instalación:

La salida debería mostrar que el chart Helm se ha desplegado:

Una vez finalizada la instalación, verifique que todos los pods Trident estén en estado Running en el espacio de nombres trident antes de continuar:

La salida debería mostrar todos los pods en estado Running:

Creación del backend Trident

El backend Trident permite conectar NetApp Trident al servicio OVHcloud Enterprise File Storage utilizando las credenciales IAM creadas anteriormente.

1. Creación de un secreto

Cree un secreto que contenga la información de conexión que permita a Trident acceder a la API de OVHcloud.

Sustituya los valores clientID y clientSecret por las credenciales obtenidas en el paso 1.

La salida confirmará la creación del secreto:

2. Creación del backend Trident

Cree su backend con el siguiente comando:

El driver de almacenamiento ovh-efs debe utilizarse obligatoriamente. Sustituya exportRule, location y los demás parámetros por los valores correspondientes a su entorno.

La salida confirmará la creación del backend:

Verifique que el backend se ha creado correctamente con el siguiente comando:

La salida debería mostrar el backend en estado Bound:

StorageClass y uso de volúmenes

Esta sección explica cómo exponer Enterprise File Storage a las cargas de trabajo Kubernetes utilizando Trident.

1. StorageClass

Defina una StorageClass para activar el aprovisionamiento dinámico a través del driver Trident CSI:

La salida confirmará la creación de la StorageClass:

Esta StorageClass permite aprovisionar volúmenes a demanda y expandirlos dinámicamente.

2. Creación de un volumen (PVC)

Cree un PersistentVolumeClaim con acceso ReadWriteMany (RWX):

La salida confirmará la creación del PVC:

Verifique que el PVC se ha creado con el siguiente comando:

La salida debería mostrar el PVC en estado Bound:

Una vez que un Pod utilice este PVC, el volumen se montará automáticamente a través del protocolo NFS.

Funcionalidades avanzadas

Gestión de snapshots

NetApp Trident permite crear snapshots de volúmenes a demanda en Enterprise File Storage.

- Defina una

VolumeSnapshotClasspara gestionar el ciclo de vida de los snapshots:

La salida confirmará la creación de la VolumeSnapshotClass:

- Cree un

VolumeSnapshoten el mismo namespace que elPersistentVolumeClaimfuente:

La salida confirmará la creación del VolumeSnapshot:

Verifique que el VolumeSnapshot se ha creado con el siguiente comando:

La salida debería mostrar el VolumeSnapshot en estado READYTOUSE=true:

El snapshot se crea en el servicio Enterprise File Storage y puede utilizarse para flujos de trabajo de copia de seguridad o restauración.

Solución de problemas

- Backend no vinculado: Verifique que las credenciales IAM (clientId/clientSecret) son correctas y que la política IAM concede todos los permisos necesarios.

- PVC bloqueado en Pending: Verifique que todos los pods Trident estén en estado

Running, que el backend esté en estadoBoundy que laStorageClasshaga referencia al tipo de backend correcto. Consulte los errores en los logs de los pods Trident conkubectl logs -n trident <nombre-del-pod>. - Problemas de conectividad de red: Verifique que el clúster MKS pueda comunicarse con el servicio Enterprise File Storage a través del vRack.

Más información

Enterprise File Storage - Configuración de la red privada

Gestión de cuentas de servicio OVHcloud a través de la API

Si necesita formación o asistencia técnica para implantar nuestras soluciones, póngase en contacto con su representante de ventas o haga clic en este enlace para obtener un presupuesto y solicitar un análisis personalizado de su proyecto a nuestros expertos del equipo de Servicios Profesionales.

Interactúe con nuestra comunidad de usuarios.