Proteger su infraestructura OVHcloud con Stormshield Network Security

Información sobre la traducción

Esta traducción ha sido generada de forma automática por nuestro partner SYSTRAN. En algunos casos puede contener términos imprecisos, como en las etiquetas de los botones o los detalles técnicos. En caso de duda, le recomendamos que consulte la versión inglesa o francesa de la guía. Si quiere ayudarnos a mejorar esta traducción, por favor, utilice el botón «Contribuir» de esta página.

En el panorama digital en constante evolución, la seguridad de la infraestructura cloud se ha convertido en una prioridad para las organizaciones de todos los tamaños. A medida que las empresas confían cada vez más en las soluciones cloud para sus operaciones, garantizar la protección de los datos sensibles y mantener la integridad de la red es una tarea crítica. Stormshield SNS EVA (Stormshield Elastic Virtual Appliance) es una completa solución de seguridad diseñada para proteger los entornos cloud de una amplia gama de amenazas.

Esta guía explica cómo desplegar y configurar SNS EVA en el Public Cloud de OVHcloud con el vRack y el enrutamiento IP público, cubriendo funcionalidades clave como los firewalls de red, las VPN IPSec y las VPN SSL/TLS. Esta guía explica cómo mejorar la seguridad de la infraestructura Public Cloud de OVHcloud y garantizar la seguridad de sus operaciones.

Esta guía explica cómo proteger su infraestructura de OVHcloud con Stormshield Network Security desplegado en Public Cloud.

Este tutorial explica cómo utilizar una o varias soluciones de OVHcloud con herramientas externas y explica las acciones que debe realizar en un contexto específico. Es posible que tenga que adaptar las instrucciones a su caso particular.

Si tiene problemas para aplicar estas instrucciones, le recomendamos que contacte con un proveedor especializado o hable del problema con nuestra comunidad. Para obtener más información, consulte la sección Más información de este tutorial.

Requisitos

- Un proyecto de Public Cloud en su cuenta de OVHcloud.

- Un usuario OpenStack (opcional).

- Conocimientos básicos de redes.

- Una cuenta Stormshield creada a través del sitio Stormshield.

- Asegurarse de que el vRack esté activado y configurado para permitir una comunicación segura entre los componentes de la infraestructura.

- Un bloque de direcciones Additional IP (/29) para permitir el failover y la configuración de la alta disponibilidad.

- Una licencia Stormshield Elastic Virtual Appliance BYOL (Bring Your Own Licence), obtenida de partners o revendedores terceros, que deberá proporcionar durante la instalación y la configuración.

Acceso al área de cliente de OVHcloud

- Enlace directo: Public Cloud Projects

- Ruta de navegación:

Public Cloud> Seleccione su proyecto

Procedimiento

Además de instalar y configurar Stormshield Network Security, este tutorial explica cómo utilizarlo en función de sus necesidades:

- Instalar y configurar Stormshield Network Security en su entorno de Public Cloud

- Caso de uso 1: configurar Stormshield Network Security para usarlo como puerta de enlace

- Caso de uso 2: configurar un NAT (Nnetwork Address Ttranslation) para acceder a un servicio HTTP privado desde el exterior

- Caso de uso 3: túnel IPsec (sitio a sitio)

- Caso de uso 4: VPN SSL/TLS (cliente a sitio)

Instalar y configurar Stormshield Network Security en su entorno Public Cloud

En este tutorial, la instalación y configuración de Stormshield SNS EVA se realiza principalmente a través de la línea de comandos. Abra un terminal para ejecutar las instrucciones.

Tenga en cuenta que todas las secciones relativas a la «Alta disponibilidad» o a «Stormshield-2» son opcionales, así como el uso de la red vRack con Additional IP. Se incluyen para mostrar cómo implementar el sistema con dos instancias en modo activo/pasivo para alta disponibilidad. En una versión mínima, también puede funcionar con una sola instancia si es suficiente para sus necesidades.

En este escenario, utilizaremos dos máquinas virtuales configuradas para el dispositivo de seguridad para alcanzar la alta disponibilidad (High Availability o HA), así como una máquina virtual adicional para la administración y gestión del dispositivo de seguridad. Esta configuración garantiza la protección contra fallos y la disponibilidad continua del servicio. Para obtener más ejemplos y sugerencias detalladas sobre las opciones de escalabilidad, consulte la documentación de Stormshield.

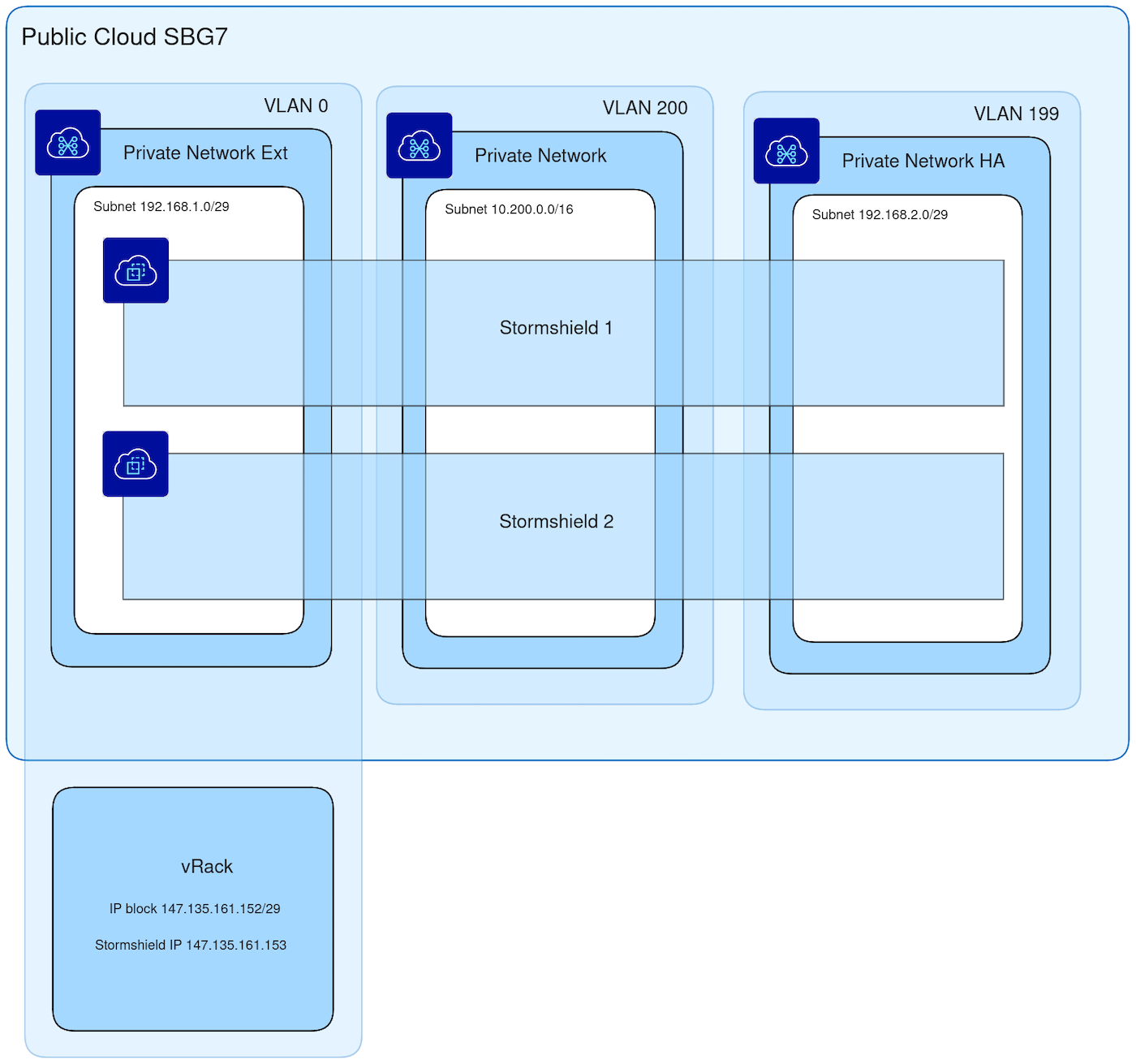

Configurar el vRack

En esta etapa, configuramos el vRack, una red virtual privada proporcionada por OVHcloud. El vRack le permite interconectar varias instancias o servidores en un entorno Public Cloud, garantizando así el aislamiento de la red y manteniendo una comunicación segura. Añadiendo su proyecto de Public Cloud y su bloque Additional IP al mismo vRack, podrá permitir que sus instancias SNS EVA se comuniquen de forma segura, conservando un control total de la gestión de las direcciones IP. La red privada vRack también permite proteger los servidores Bare Metal Cloud o las MV Private Cloud con appliances de seguridad desplegados en el Public Cloud.

Añadir su proyecto de Public Cloud y su bloque Additional IP al mismo vRack.

A efectos de ejemplo para esta guía, el bloque de IP es 147.135.161.152/29

Utilizamos la primera IP utilizable 147.135.161.153 para la primera instancia de SNS EVA y utilizamos temporalmente la segunda IP utilizable 147.135.161.154 para el segundo SNS EVA.

La dirección de la pasarela es 147.135.161.158.

Consulte la guía «Configurar un bloque de IP en el vRack» para obtener más información.

A continuación se muestra la arquitectura que vamos a implementar.

Configurar la red OpenStack

Cree la red privada para las interfaces externas SNS EVA:

Cree la red privada para las interfaces internas del SNS EVA:

Cree la red privada para las interfaces SNS EVA HA (High Availability):

Desplegar las instancias SNS EVA

Acceda a la sección download del sitio oficial de Stormshield. Inicie sesión en su cuenta de Stormshield y siga las instrucciones para descargar la imagen de Stormshield OpenStack.

Acceda a la carpeta en la que haya descargado su imagen SNS EVA OpenStack e importe la imagen (para este tutorial utilizamos la imagen utm-SNS-EVA-4.8.3-openstack.qcow2):

Cree las instancias SNS EVA (en este ejemplo, las hemos llamado stormshield-1 y stormshield-2):

Por motivos de rendimiento, le recomendamos que utilice las versiones de máquinas virtuales que figuran en la lista para los tipos de licencias SNS EVA dados:

- EVA1: B3-8 / B3-16

- EVA2: B3-16 / B3-32

- EVA3: B3-32 / B3-64

- EVA4: B3-64 / B3-128

- EVAU: B3-128 / B3-256

Configurar las instancias SNS EVA

En la sección Public Cloud, seleccione su proyecto. En el menú de la izquierda, haga clic en Instances en la pestaña Compute y seleccione las dos instancias SNS EVA.

Acceda a la consola VNC para las dos instancias SNS EVA y configure la distribución del teclado y la contraseña.

Configure la pasarela por defecto en el primer SNS EVA con nuestra pasarela de bloque IP:

Configure la interfaz de red externa en el primer SNS EVA con la primera dirección IP utilizable de nuestro bloque IP y la interfaz de red interna con la dirección IP 10.200.0.1:

Aplique la nueva configuración de red:

Realice la misma configuración para el segundo SNS EVA pero con la segunda dirección IP 147.135.161.154 de nuestro bloque IP para la interfaz externa en lugar de 147.135.161.153.

Añada una licencia diferente en las dos instancias SNS EVA siguiendo la documentación oficial.

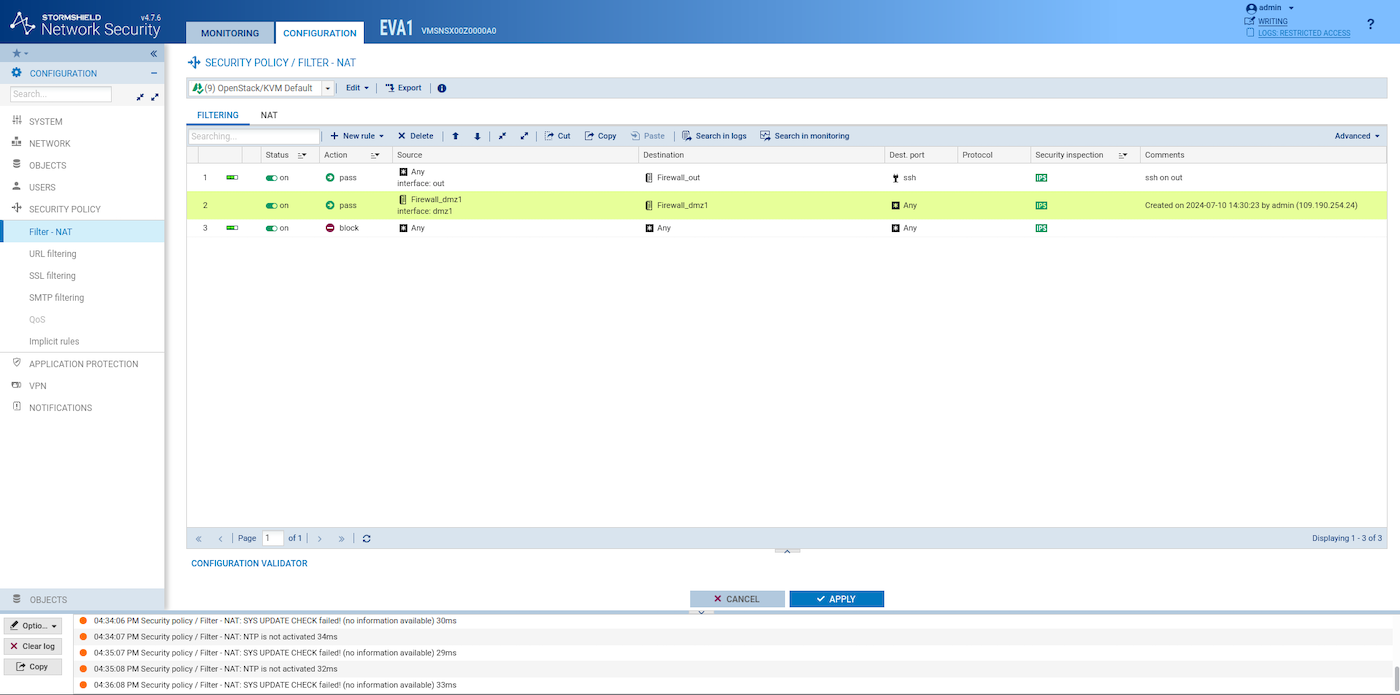

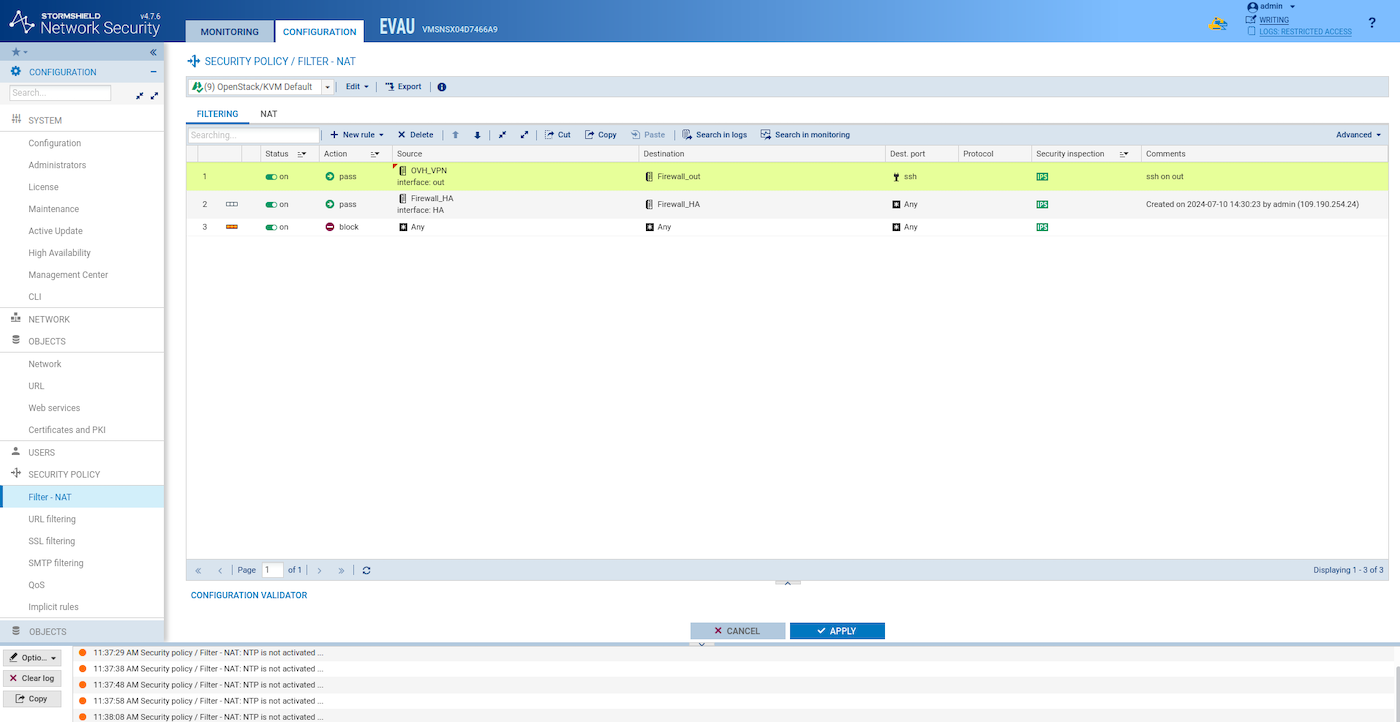

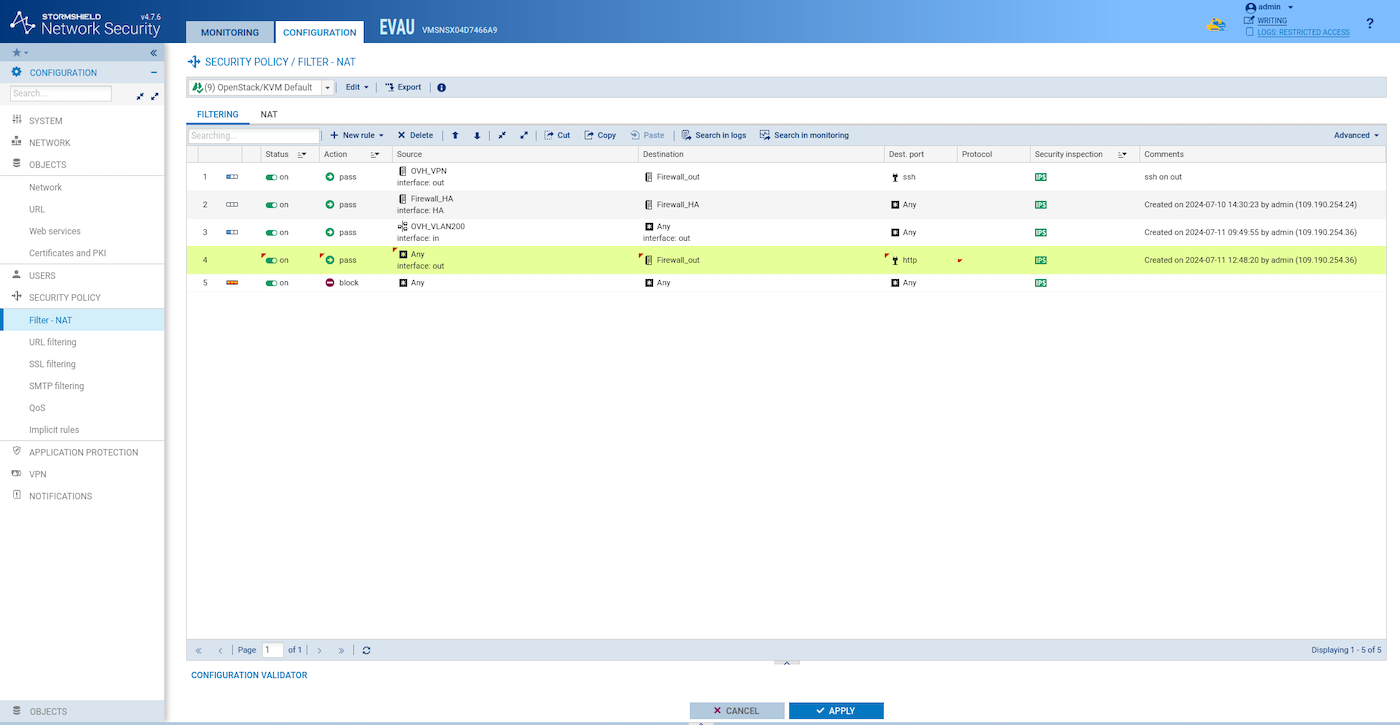

Cree una regla de firewall similar a la siguiente en los dos SNS EVA en la interfaz gráfica web:

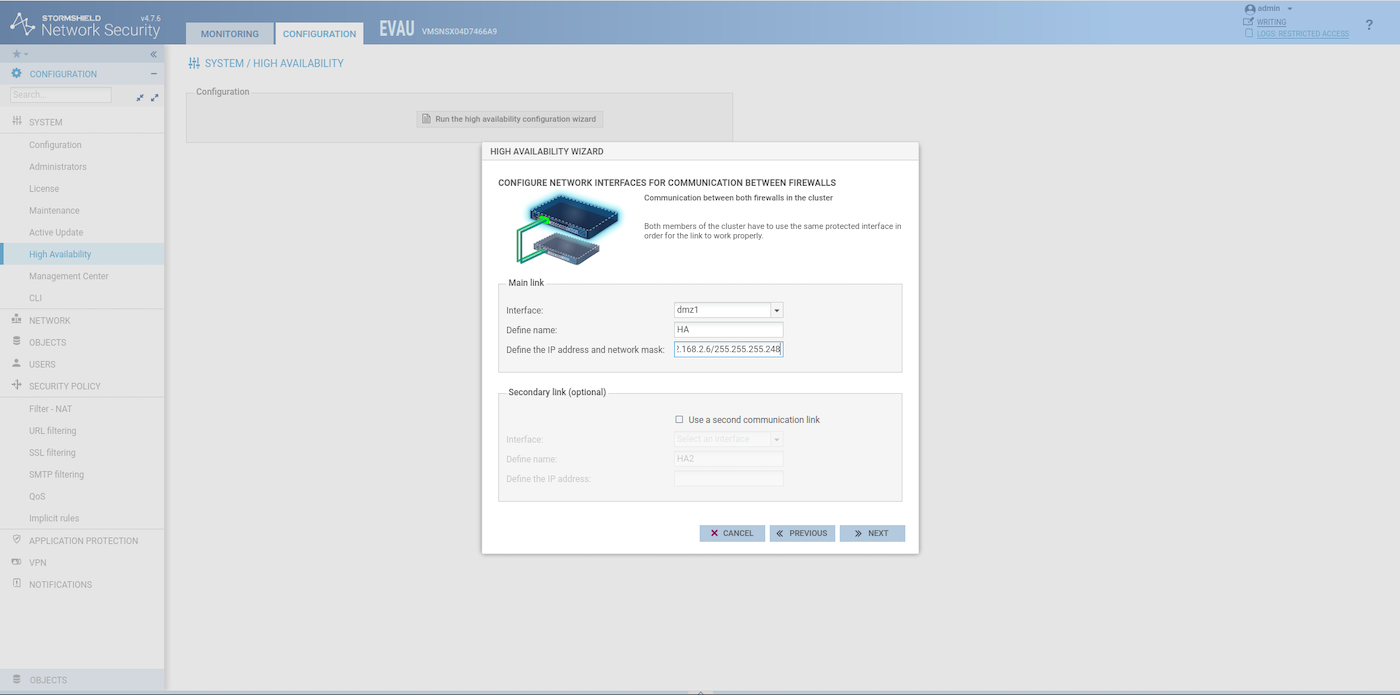

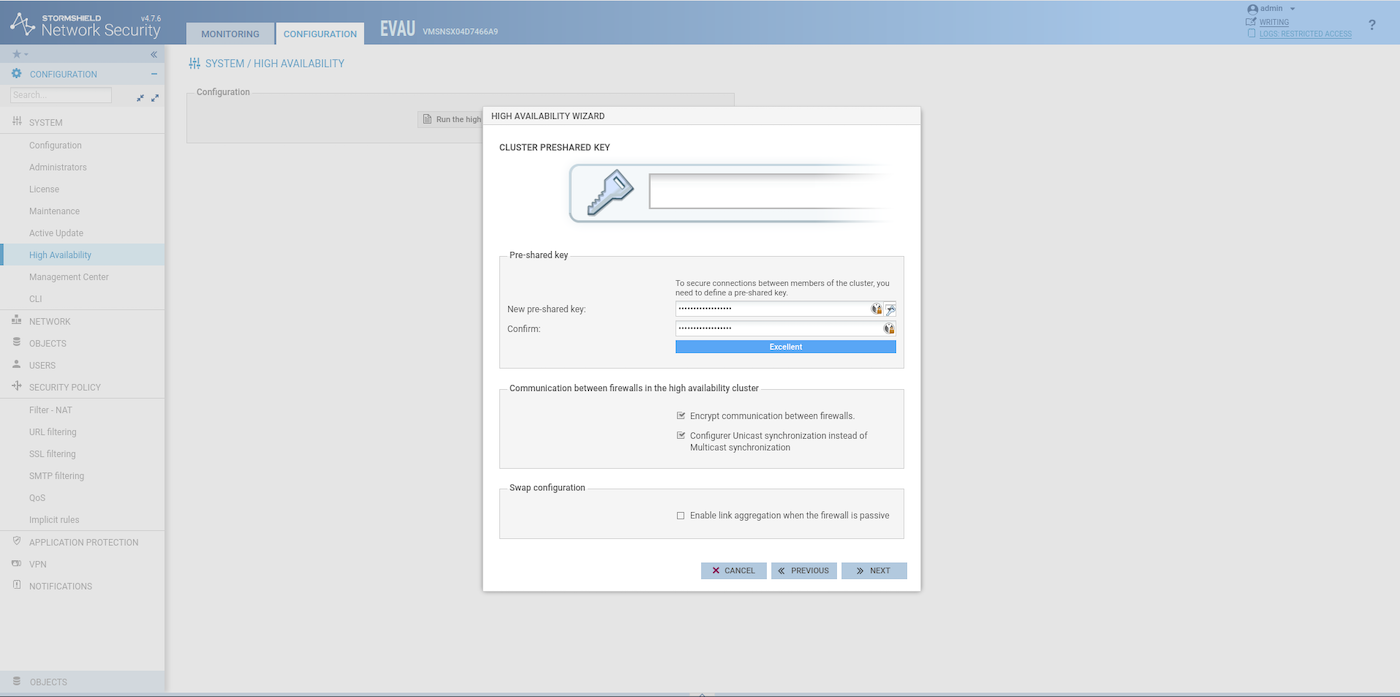

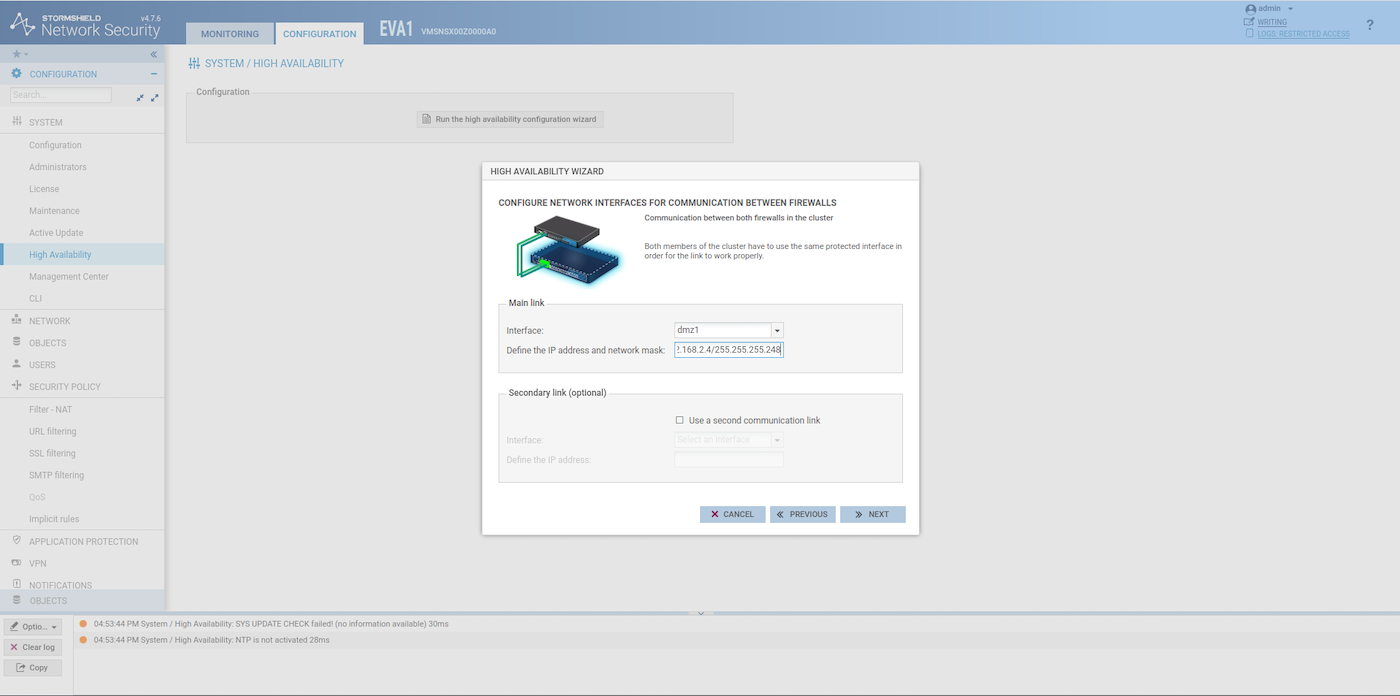

En el primer SNS EVA, cree un grupo de firewall (Configuration > System > High Availability). En cuanto a la dirección IP, compruebe qué IP ha asignado el DHCP OpenStack a la interfaz HA.

Una vez completada la configuración de la HA en el primer SNS EVA, únase al grupo de firewall en el segundo:

La segunda interfaz externa del SNS EVA utilizará ahora la misma dirección IP que la primera. Por lo tanto, la dirección IP 147.135.161.154 puede ahora utilizarse para otros fines.

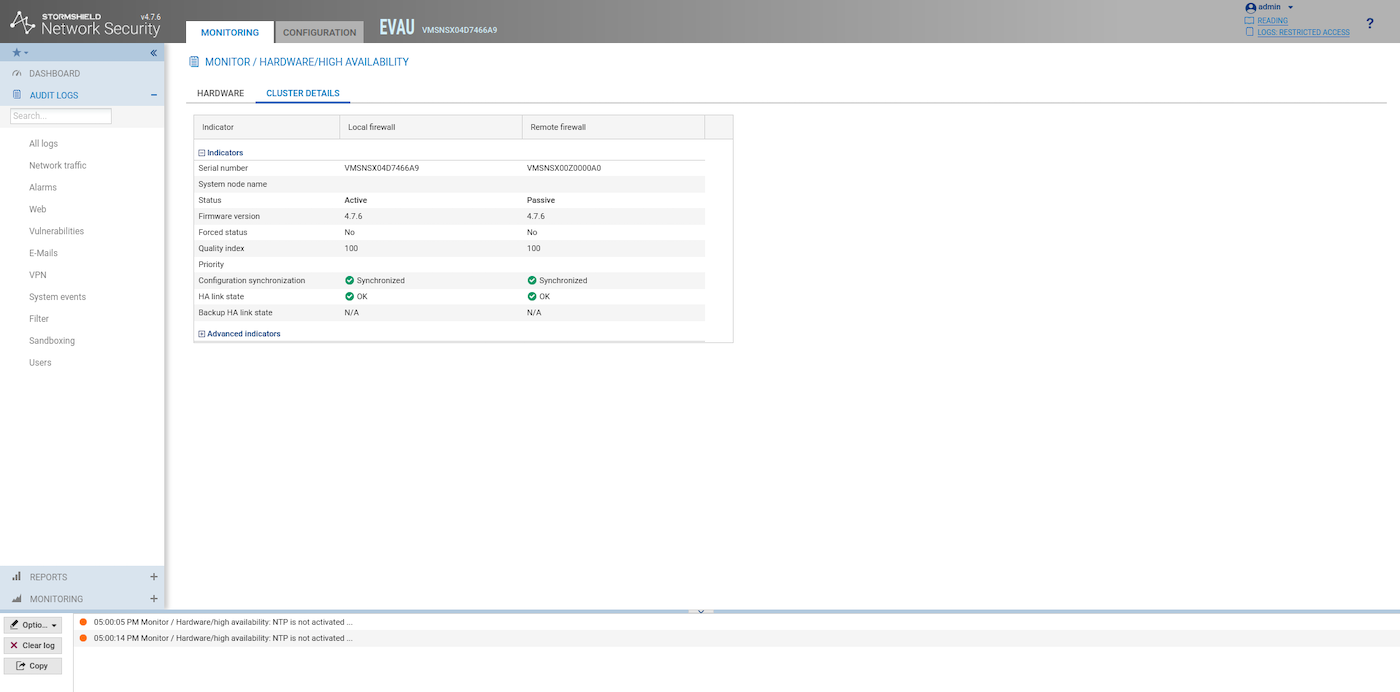

Si todo está configurado correctamente, después de reiniciar el segundo SNS EVA, debería ver algo similar en los indicadores de mantenimiento del enlace HA:

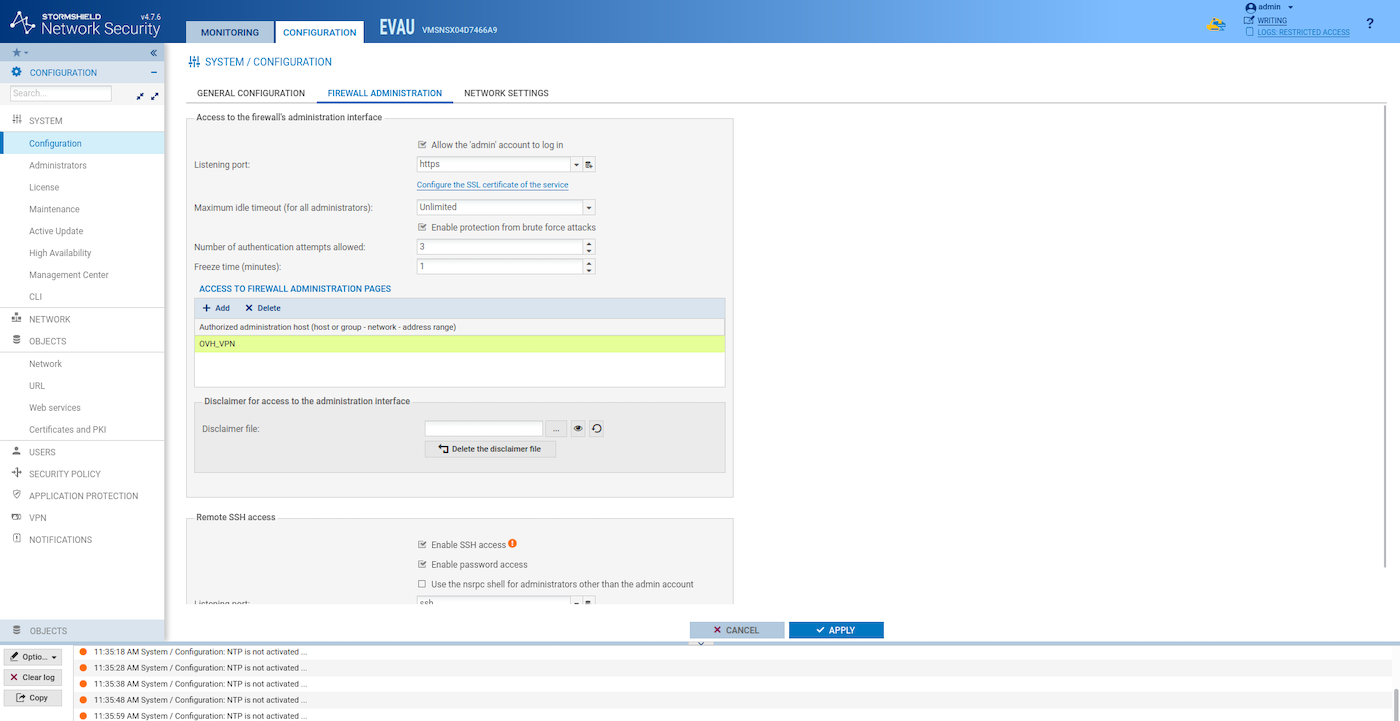

Configurar y proteger la gestión del SNS EVA

Recupere su dirección IP pública:

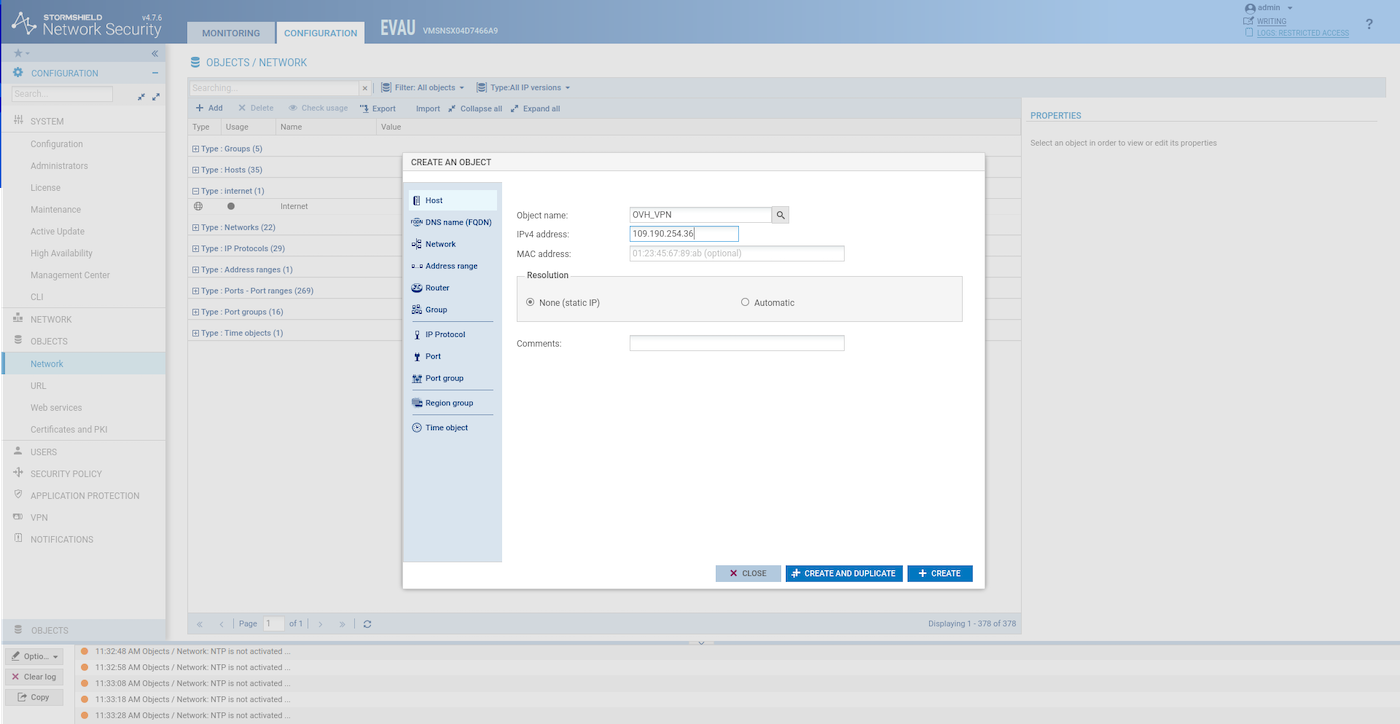

Cree un objeto host para su dirección IP pública:

Limite el acceso a la interfaz gráfica a su dirección IP pública y active el SSH:

Limite el acceso al SSH a su dirección IP pública:

Resincronizar la configuración HA

La sincronización entre las dos instancias SNS EVA es fundamental para garantizar que los dos cortafuegos estén siempre actualizados con la misma configuración. Puede hacerlo desde la línea de comandos SSH o directamente desde la interfaz gráfica de usuario (GUI).

Para este ejemplo, utilizamos la solución en línea de comandos SSH. Si prefiere utilizar la interfaz gráfica de usuario para la sincronización, consulte «Pantalla de alta disponibilidad» en la documentación de Stormshield SNS EVA para obtener información detallada.

En este punto, las dos instancias SNS EVA no deben sincronizarse, ya que hemos configurado un gran número de parámetros en la primera instancia de la que la segunda no tiene conocimiento.

Conéctese por SSH a la instancia SNS EVA activa:

Sincronice los dos SNS EVA:

Es necesario realizar esta operación cada vez que actualice la configuración.

Configuraciones de casos de uso

Una vez implementado el firewall SNS EVA, puede utilizarse en varios escenarios de seguridad avanzada, como VPN IPsec, VPN SSL/TLS, puertas de enlace de red (IN o OUT), tal y como se describe a continuación. Gracias a la red privada vRack, las VLAN enumeradas también pueden utilizarse fuera del entorno Public Cloud: en los productos Bare Metal o Private Cloud.

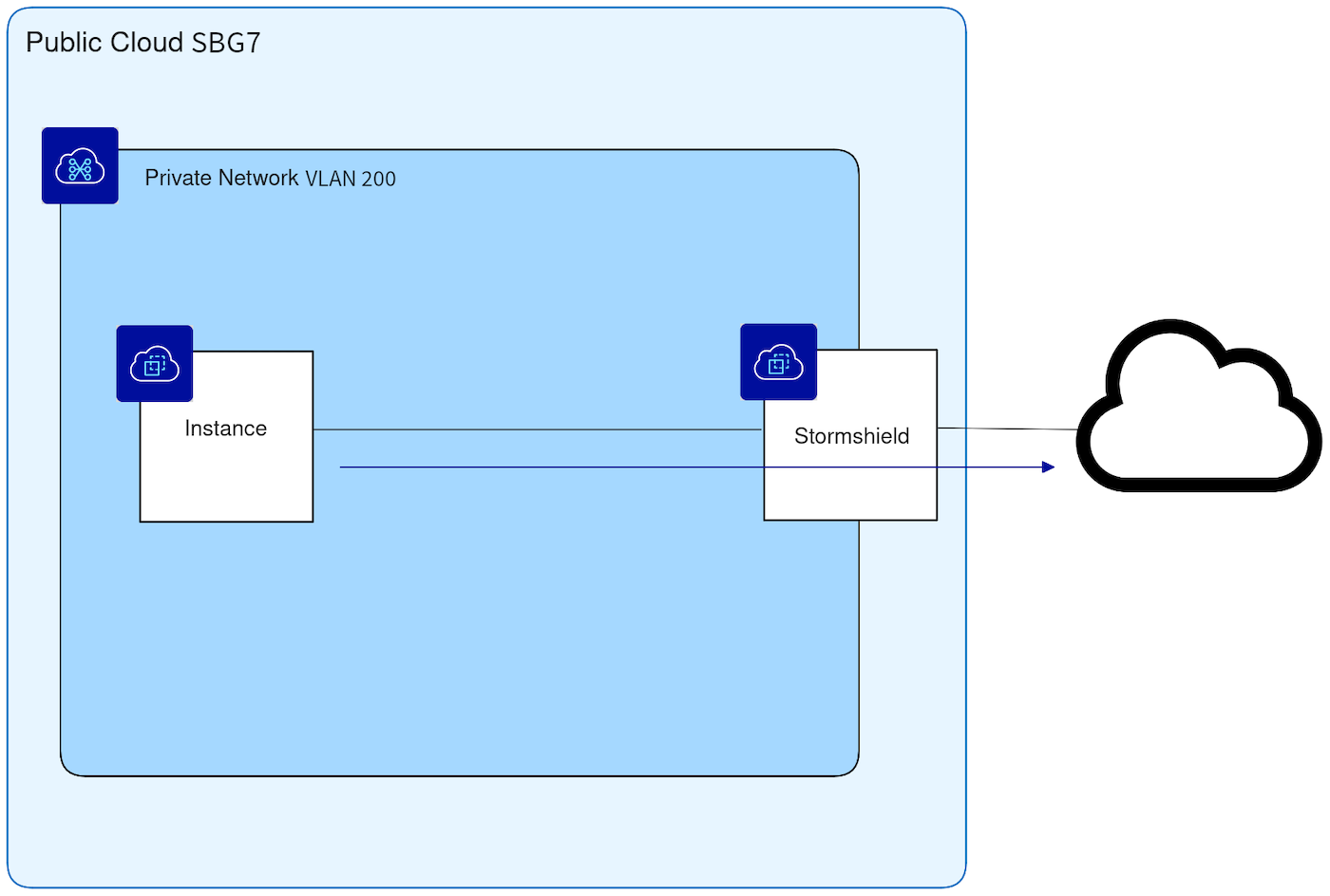

Caso de uso nº 1: configurar Stormshield Network Security para utilizarlo como puerta de enlace

En este ejemplo, el firewall virtual funcionará como una puerta de enlace segura para las instancias privadas (o cualquier otro servidor) en el VLAN200 de la red vRack dada. Este tipo de tráfico puede filtrarse por URL en el cortafuegos.

-

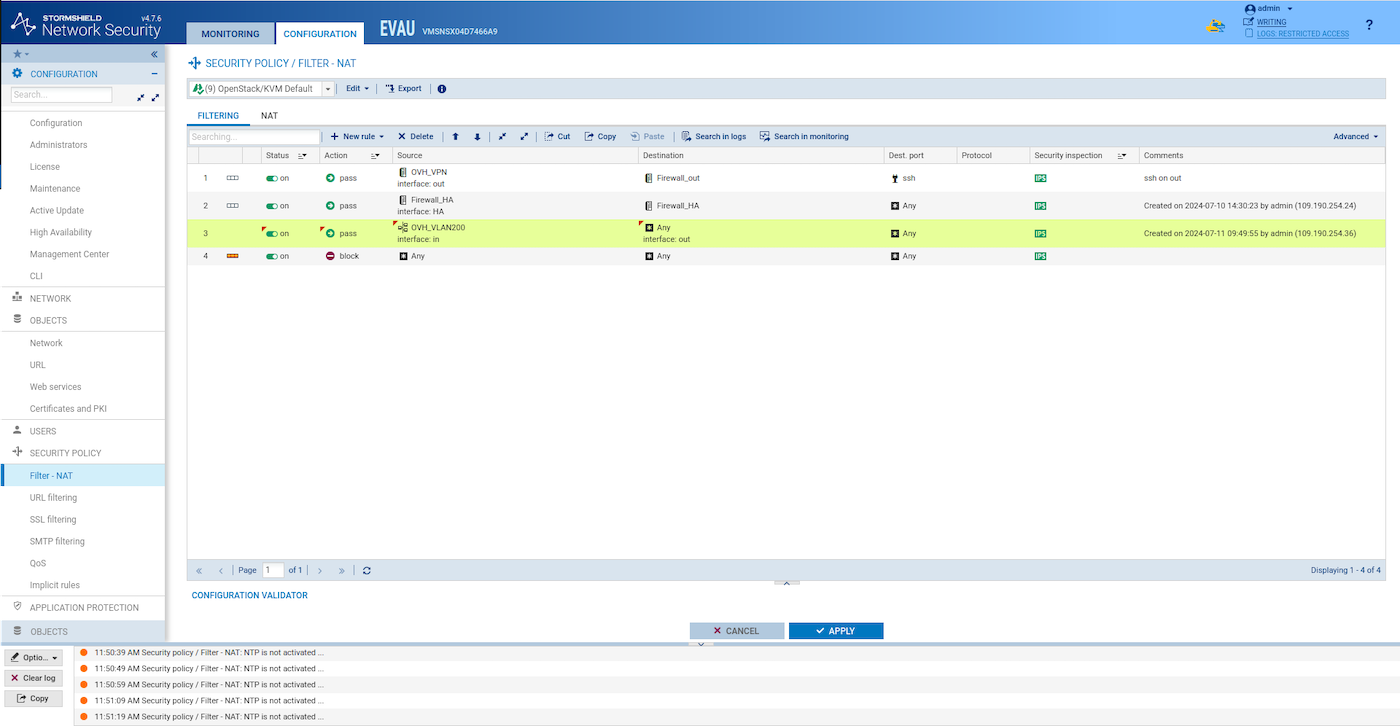

Cree un objeto de red para el VLAN200 siguiendo esta parte de la documentación oficial de Stormshield.

-

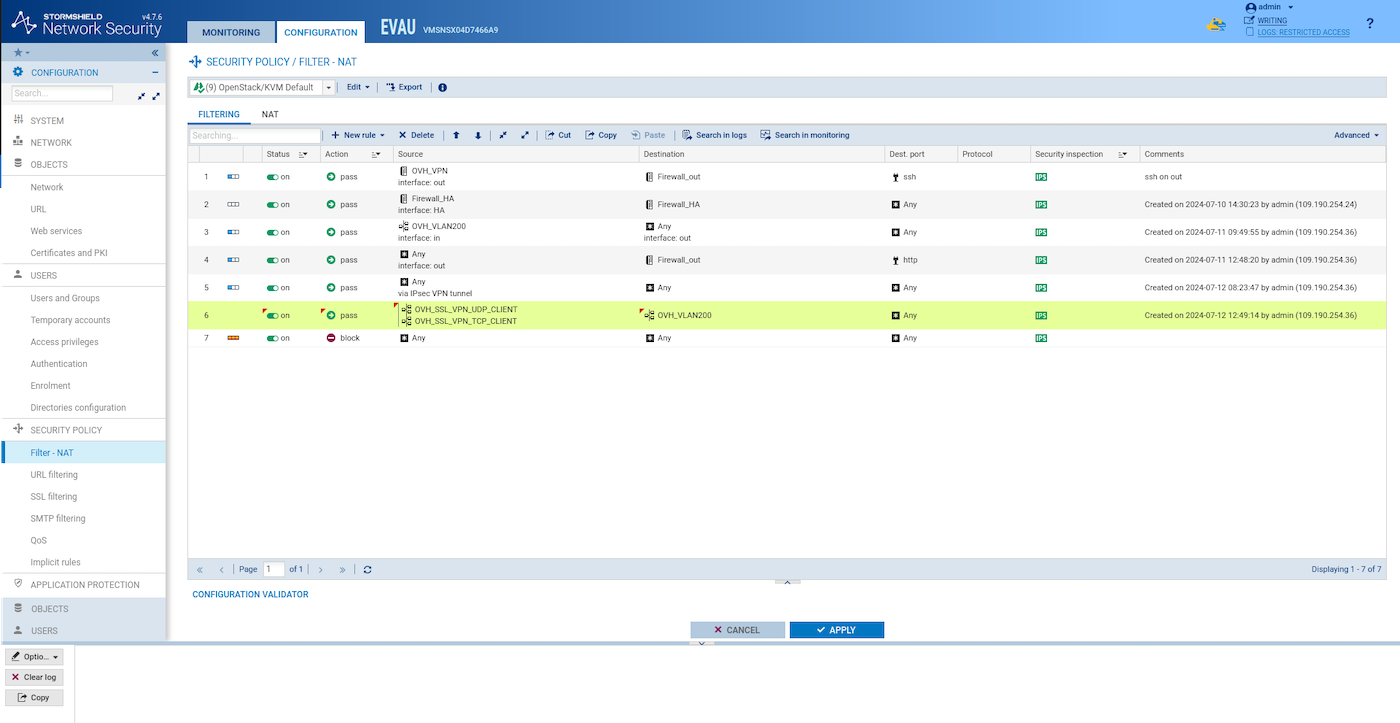

Cree una nueva regla de filtrado similar a esta para permitir que el tráfico procedente del VLAN200 salga:

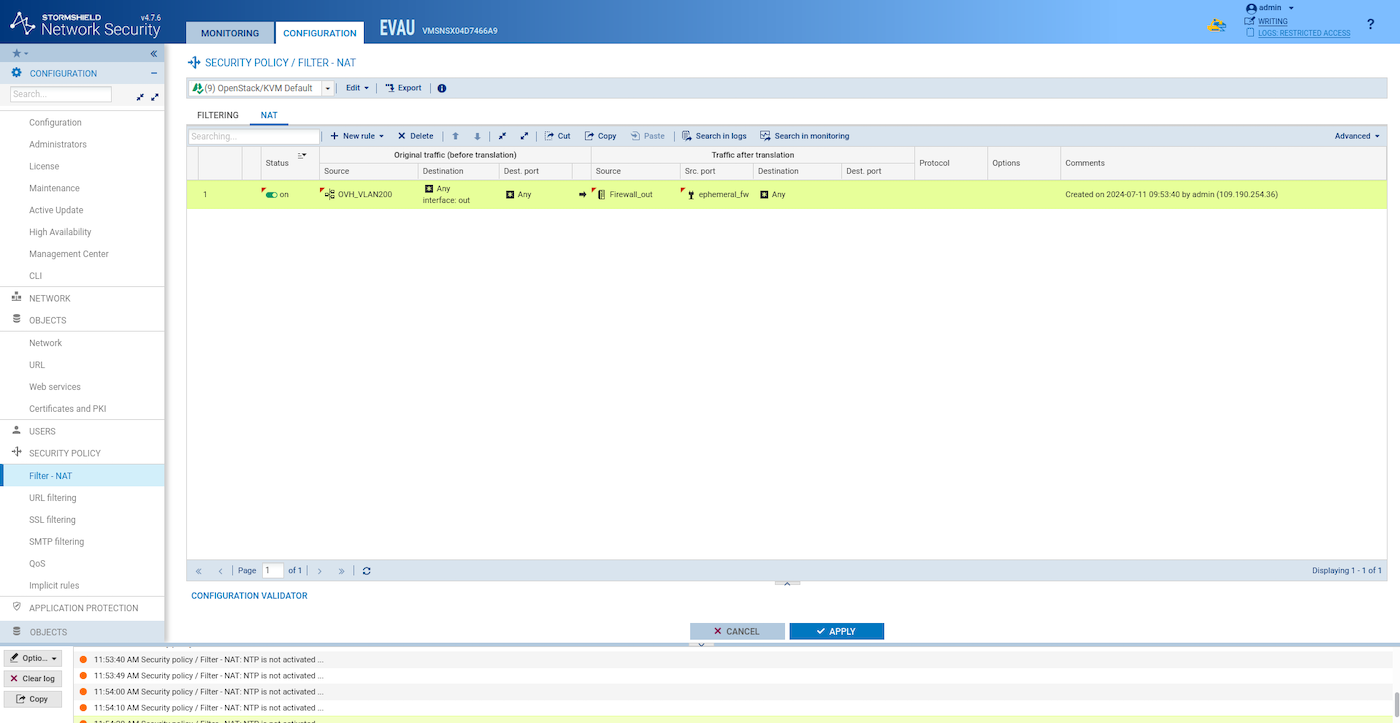

- Cree una regla NAT similar a la siguiente:

Sincronice las dos instancias HA SNS EVA:

Comprobar si una instancia puede conectarse a Internet desde el VLAN200

Cree una instancia en el VLAN200:

Conéctese por SSH a la instancia SNS EVA:

Desde la instancia SNS EVA, conéctese por SSH al servidor web Ubuntu. Compruebe qué dirección IP ha asignado el DHCP OpenStack a la instancia del servidor web Ubuntu:

Pruebe si puede acceder a un sitio web público:

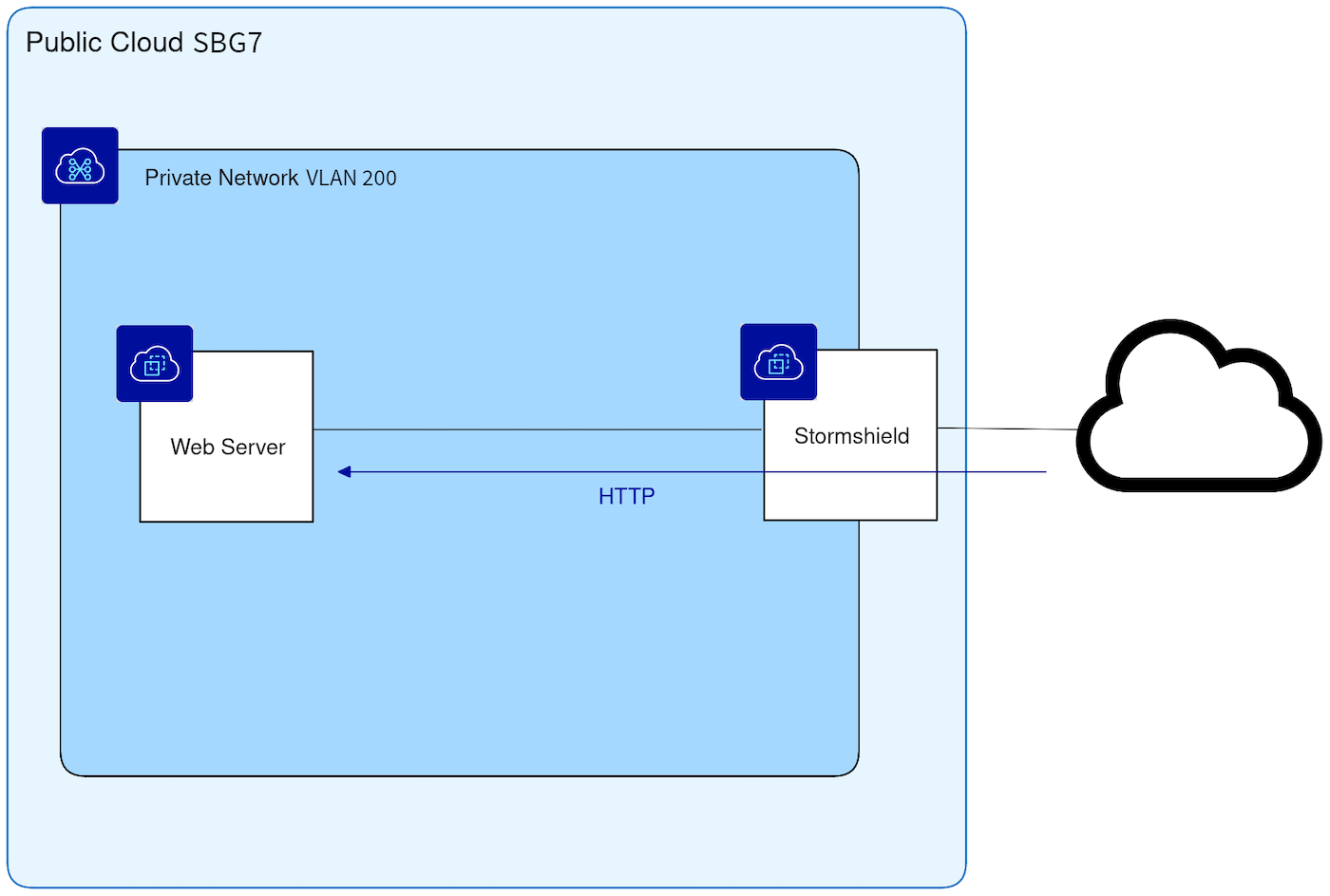

Caso de uso n°2: configurar un NAT (Nnetwork Address Translation) para acceder a un servicio HTTP privado desde el exterior

En este ejemplo, Internet debe poder conectarse al servidor web privado instalado en el VLAN200. El objetivo de esta configuración es proteger el servidor web con un firewall de red.

Instale Nginx en la instancia ubuntu-webserver :

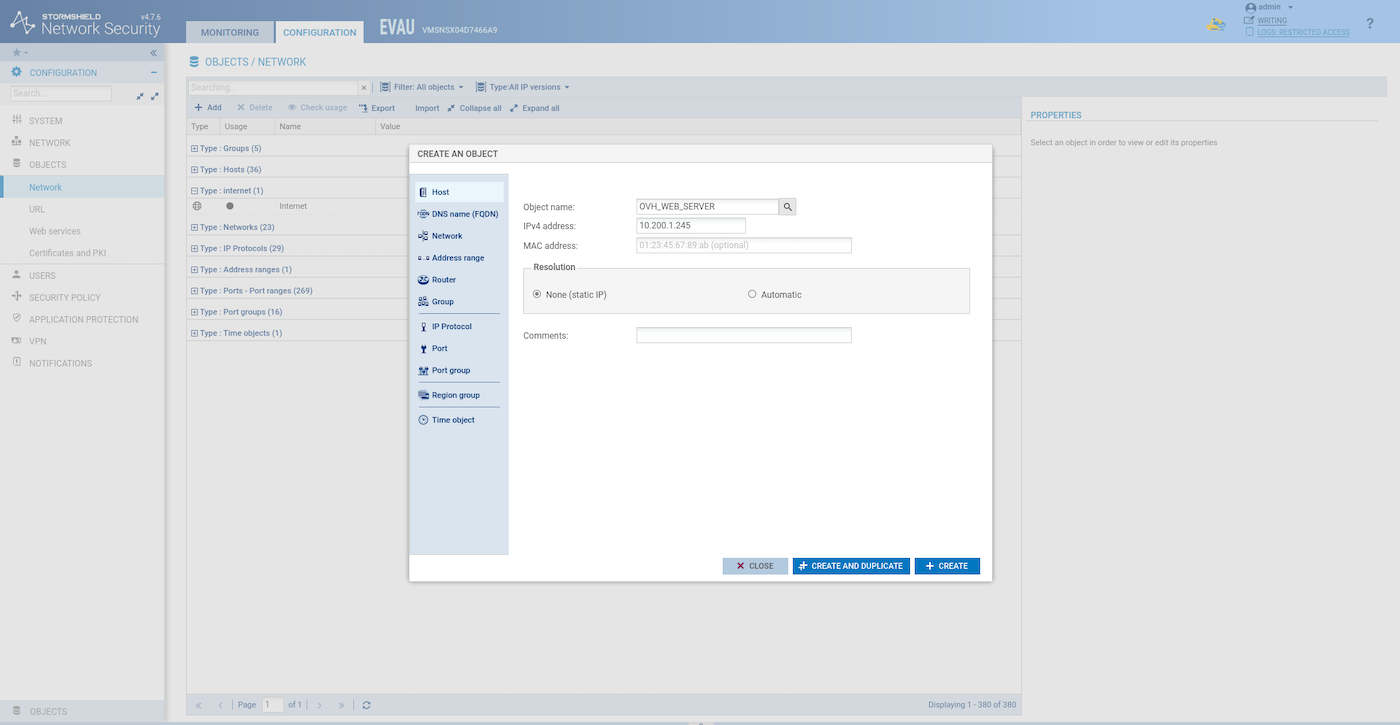

Cree un objeto host para la instancia ubuntu-webserver:

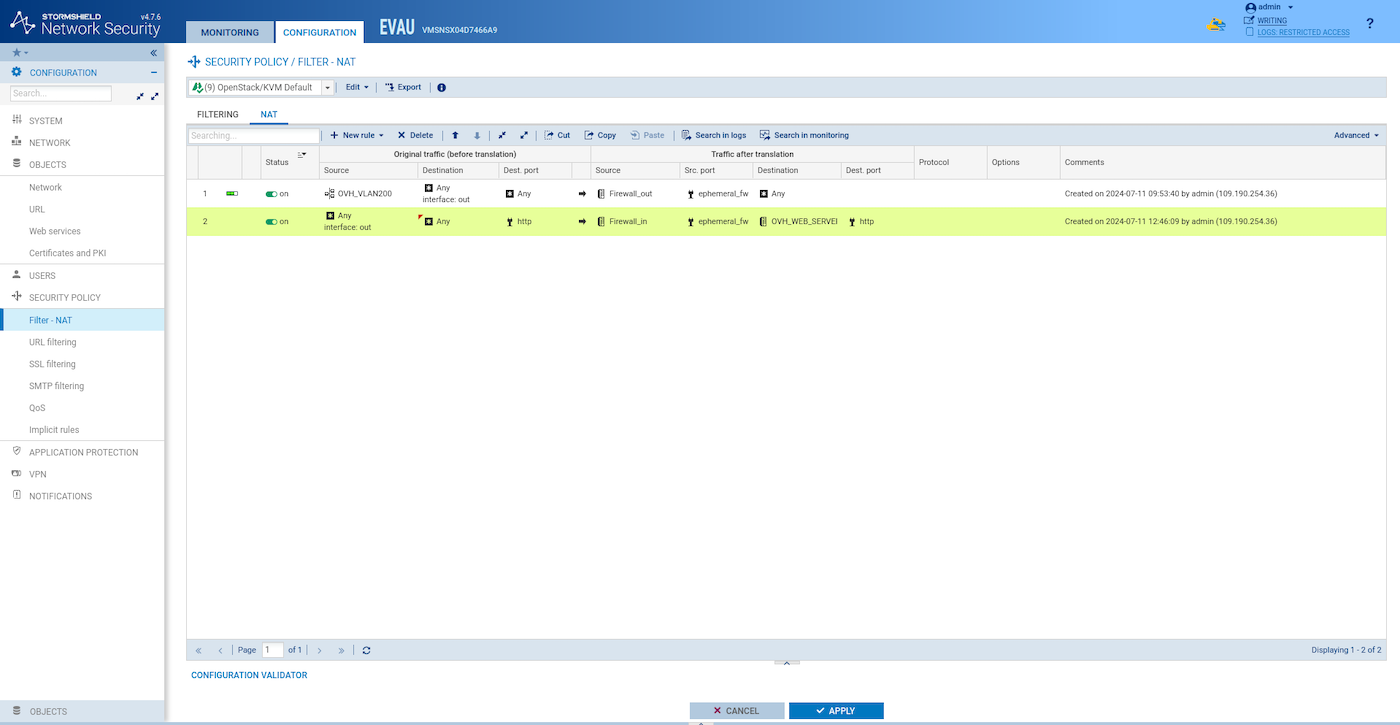

Cree una regla NAT similar a la siguiente:

Cree una regla de filtrado similar a la siguiente:

Pruebe el acceso al sitio web desde el exterior:

Sincronice las dos instancias HA SNS EVA:

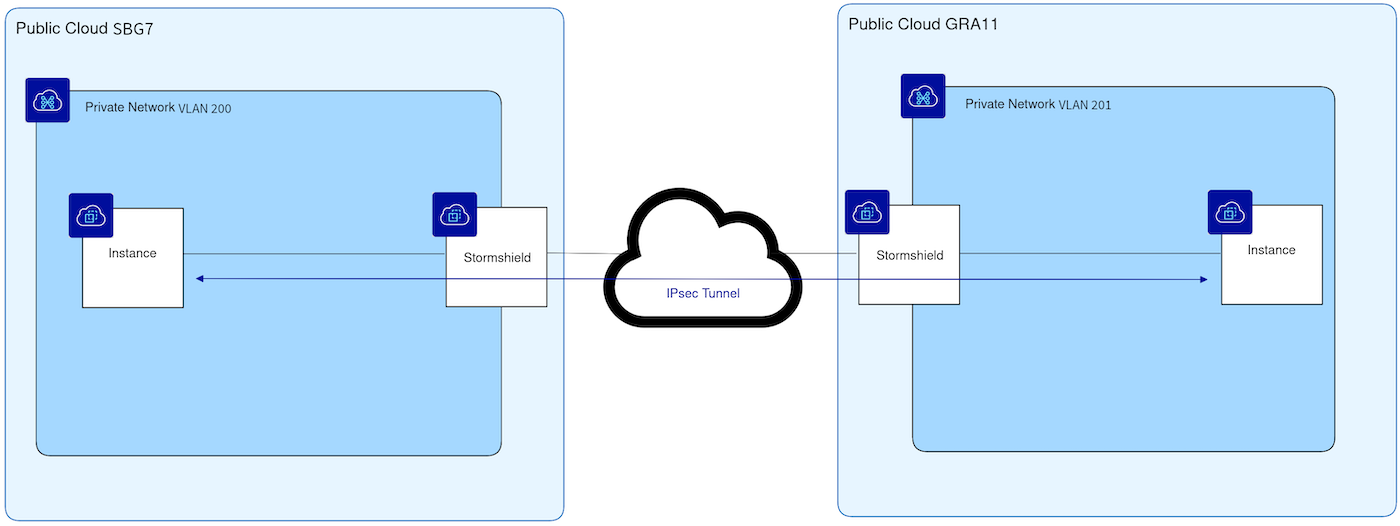

Caso de uso n°3: túnel IPsec (de sitio a sitio)

En este ejemplo, el túnel IPsec está configurado para interconectar dos regiones PCI diferentes: SBG7 (red VLAN200) y GRA11 (red VLAN201), pero cada uno de estos sitios puede ser un sitio remoto, como una oficina o un datacenter.

Repita todos los pasos en otra región utilizando la VLAN 201 en lugar de la VLAN 200 y rangos de direcciones IP diferentes para las subredes Stormshield-ext y Stormshield-ha.;

Configurar el primer sitio

-

Agregue un objeto host para el SNS EVA remoto y agregue un objeto de red para la red privada remota VLAN201.

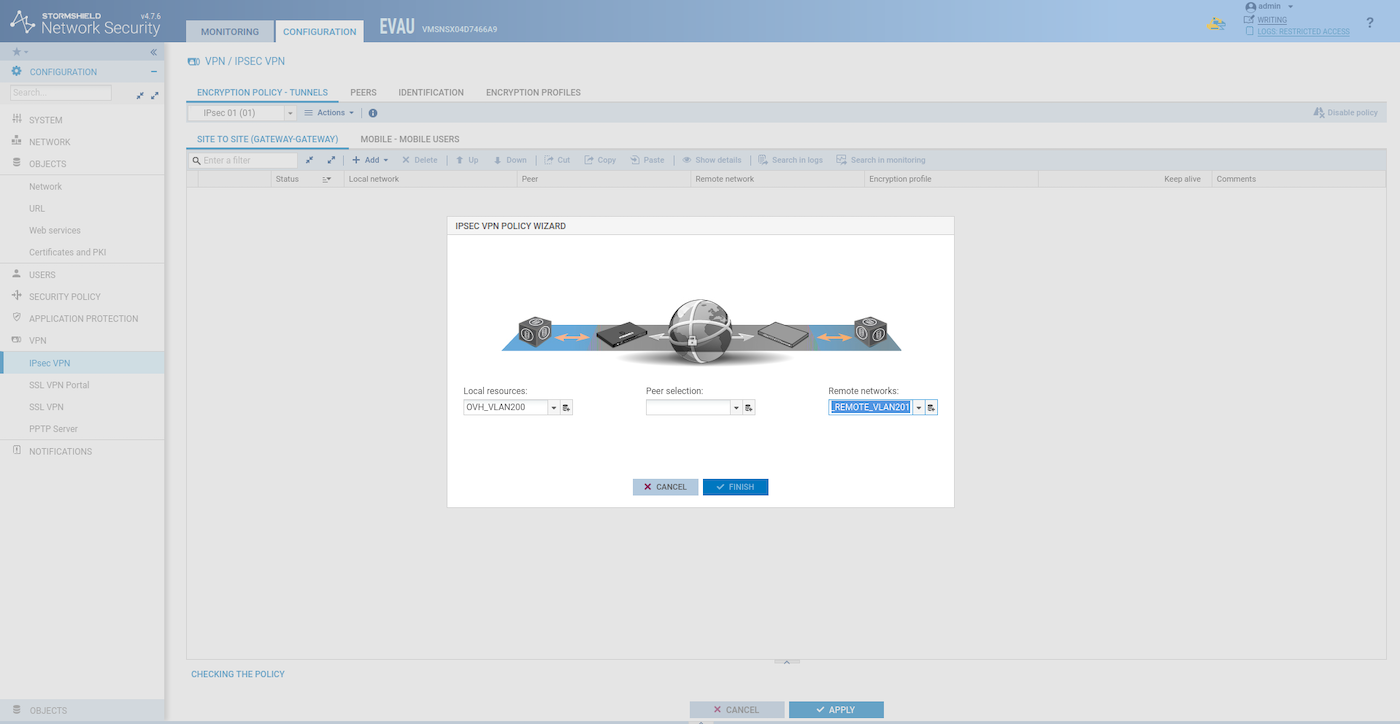

Añada la red privada local y la red privada remota:

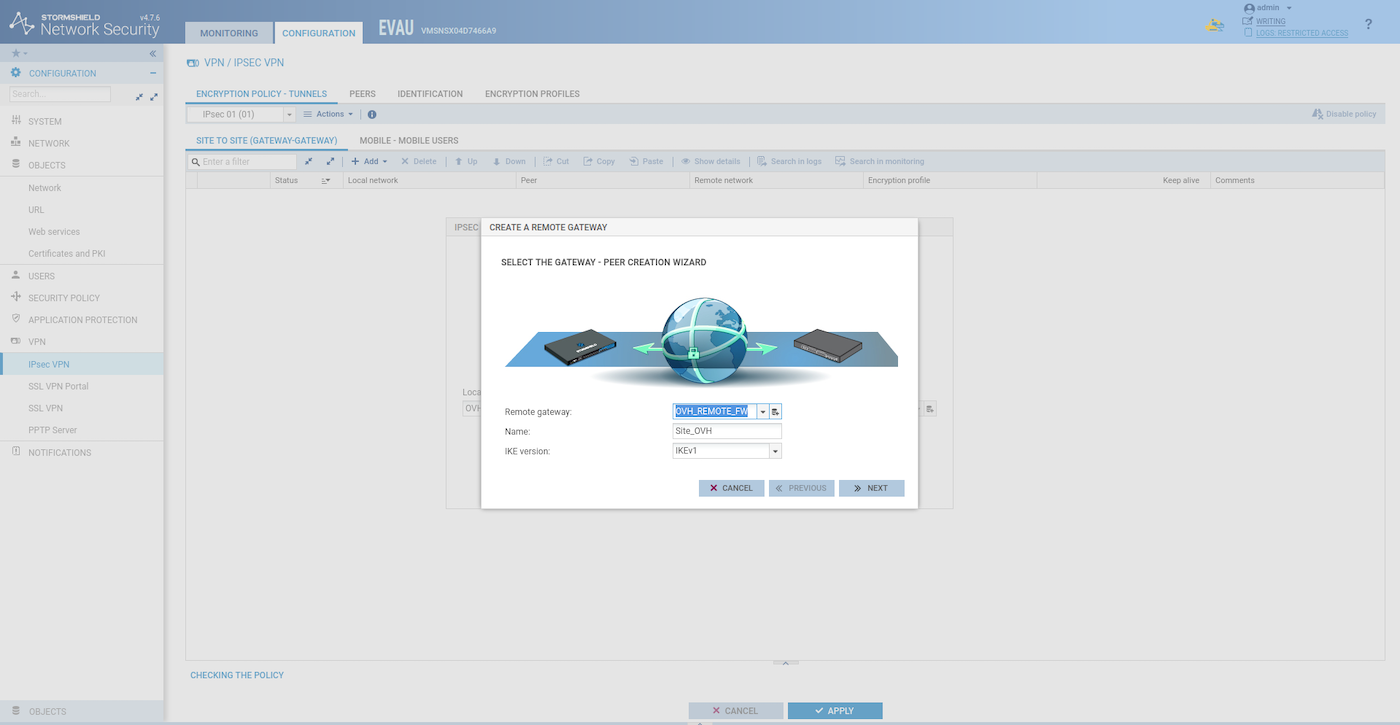

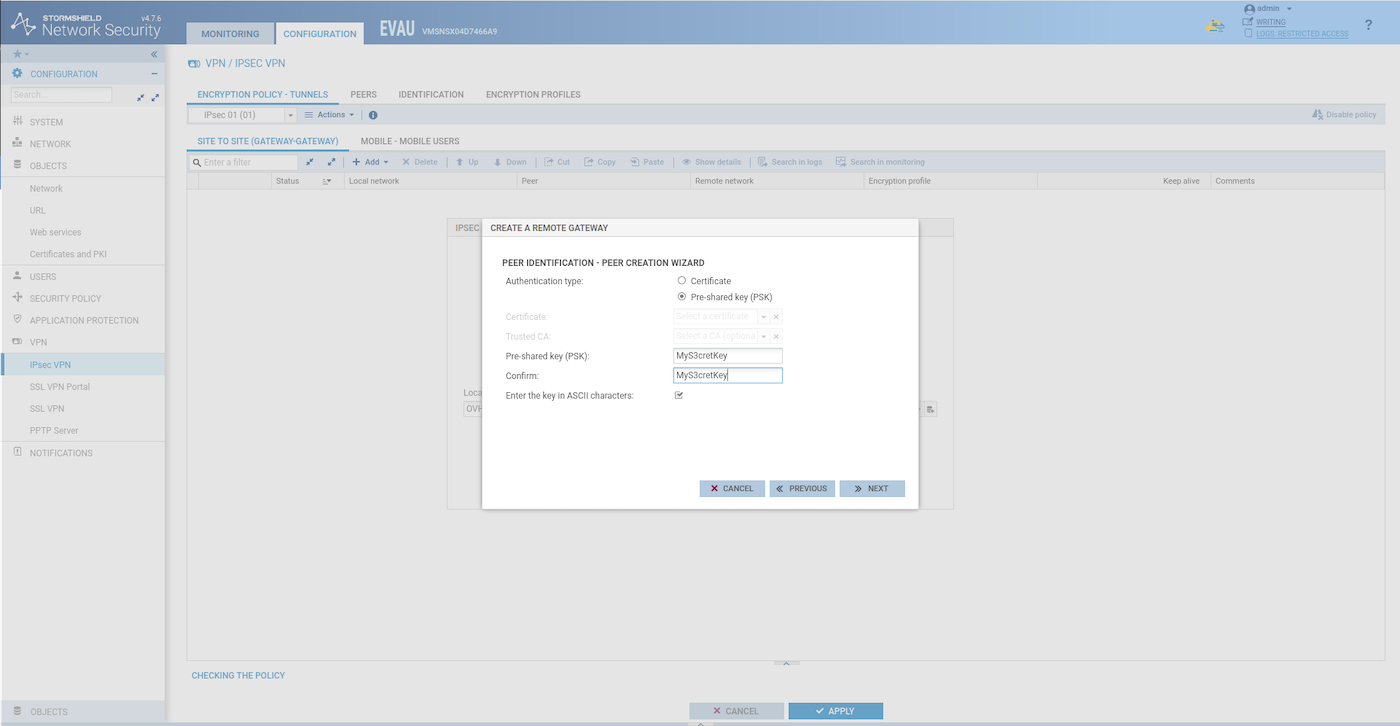

Cree la puerta de enlace remota:

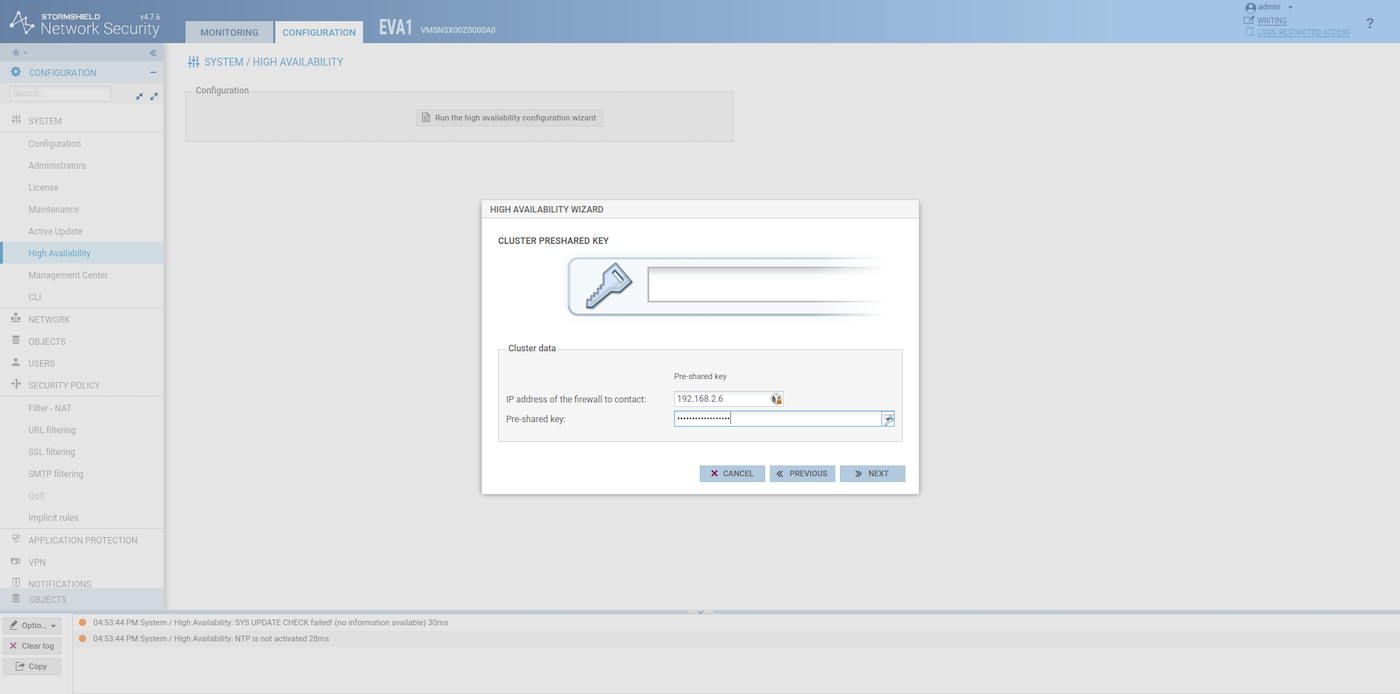

Seleccione una clave previamente compartida:

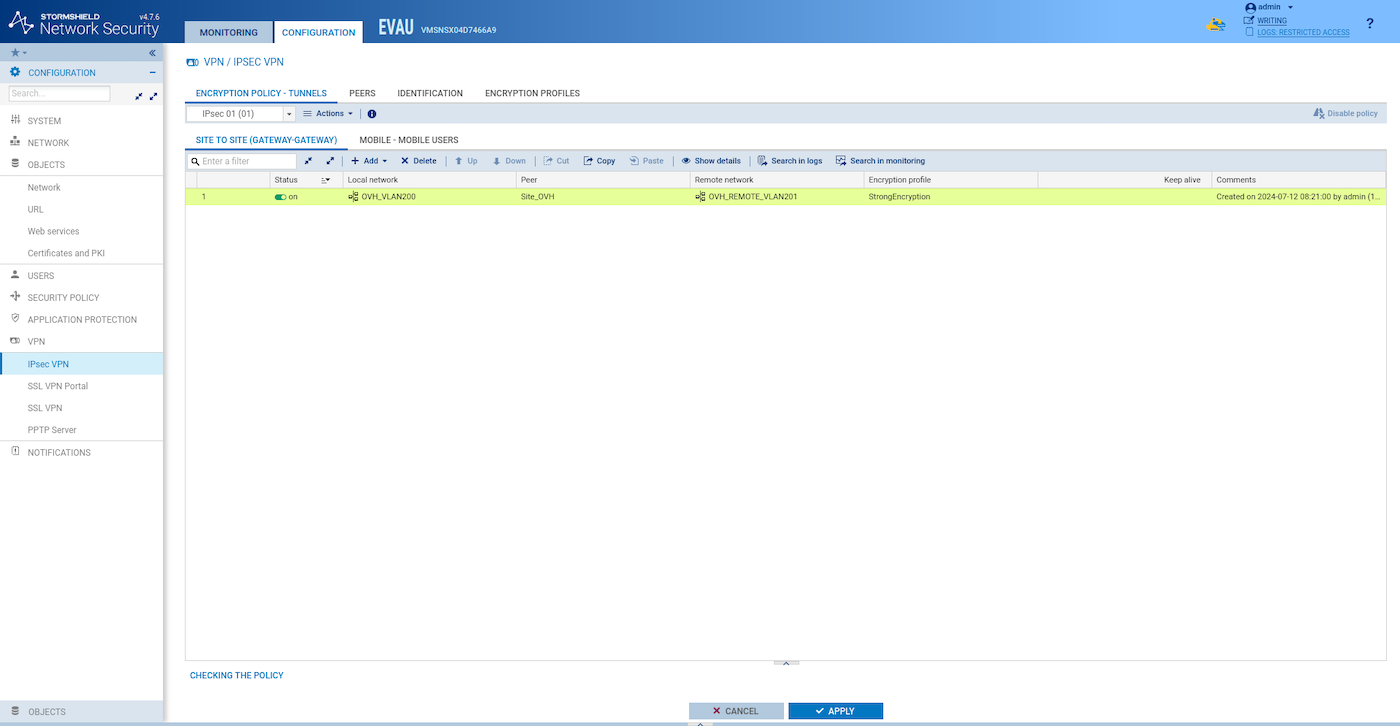

Cree y active el túnel:

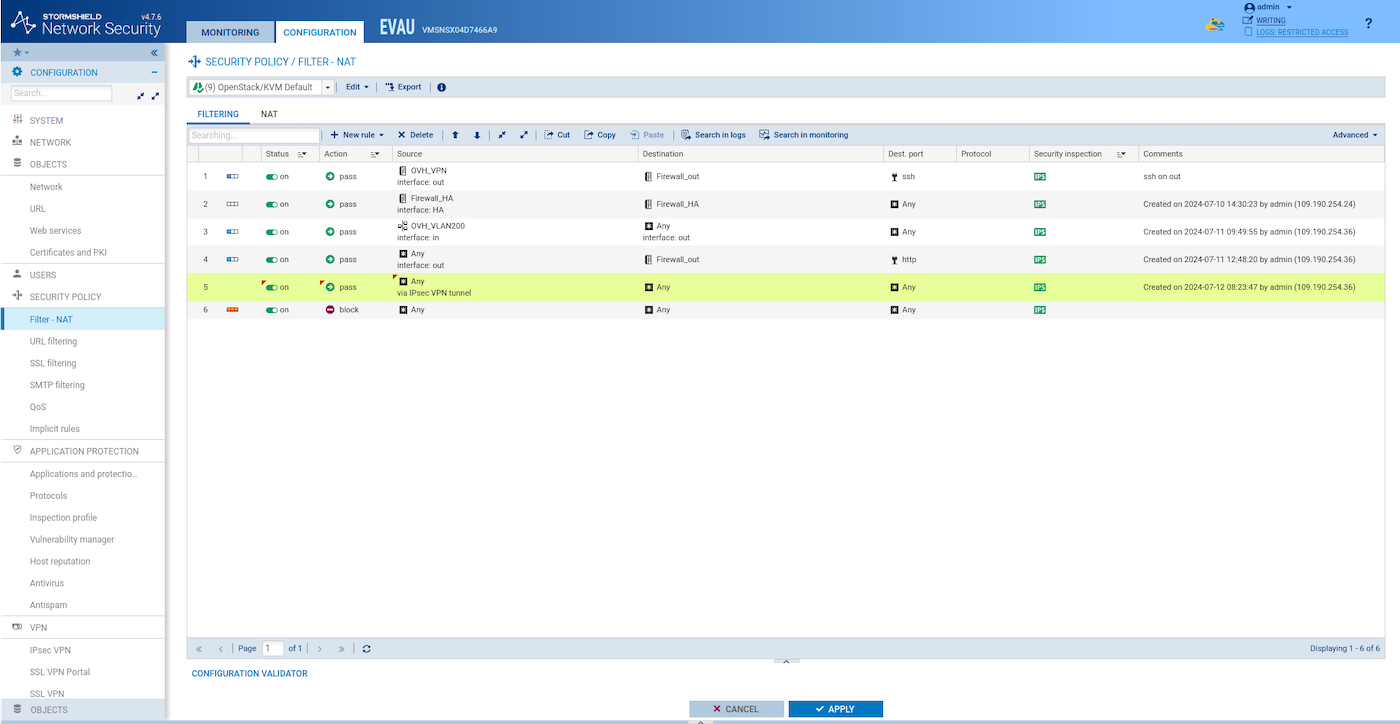

Añada una regla de filtrado como la siguiente para autorizar el tráfico a través del túnel:

Sincronice las dos instancias HA SNS EVA:

Configurar el segundo sitio

Haga exactamente lo mismo que con el primer sitio, pero utilice VLAN200 para la red privada remota y la dirección IP adecuada para OVH_REMOTE_FW.

Pruebe el túnel VPN IPsec

Desde la primera instancia de un servidor web privado del sitio web:

Desde la segunda instancia de servidor web privado del sitio web:

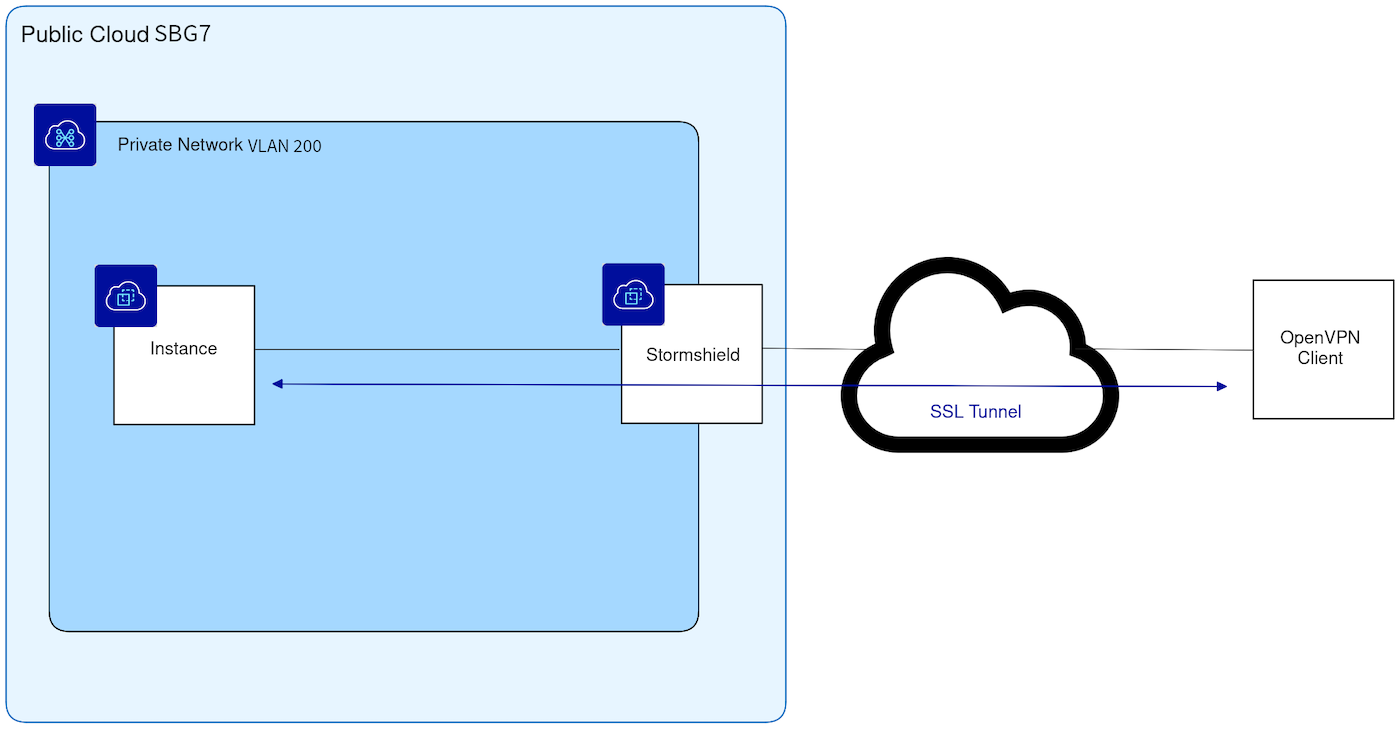

Caso de uso n°4: VPN SSL/TLS (de cliente a sitio)

En este ejemplo, un cliente remoto de OpenVPN se conectará a la red privada dentro del VLAN200.

Configuración del directorio LDAP

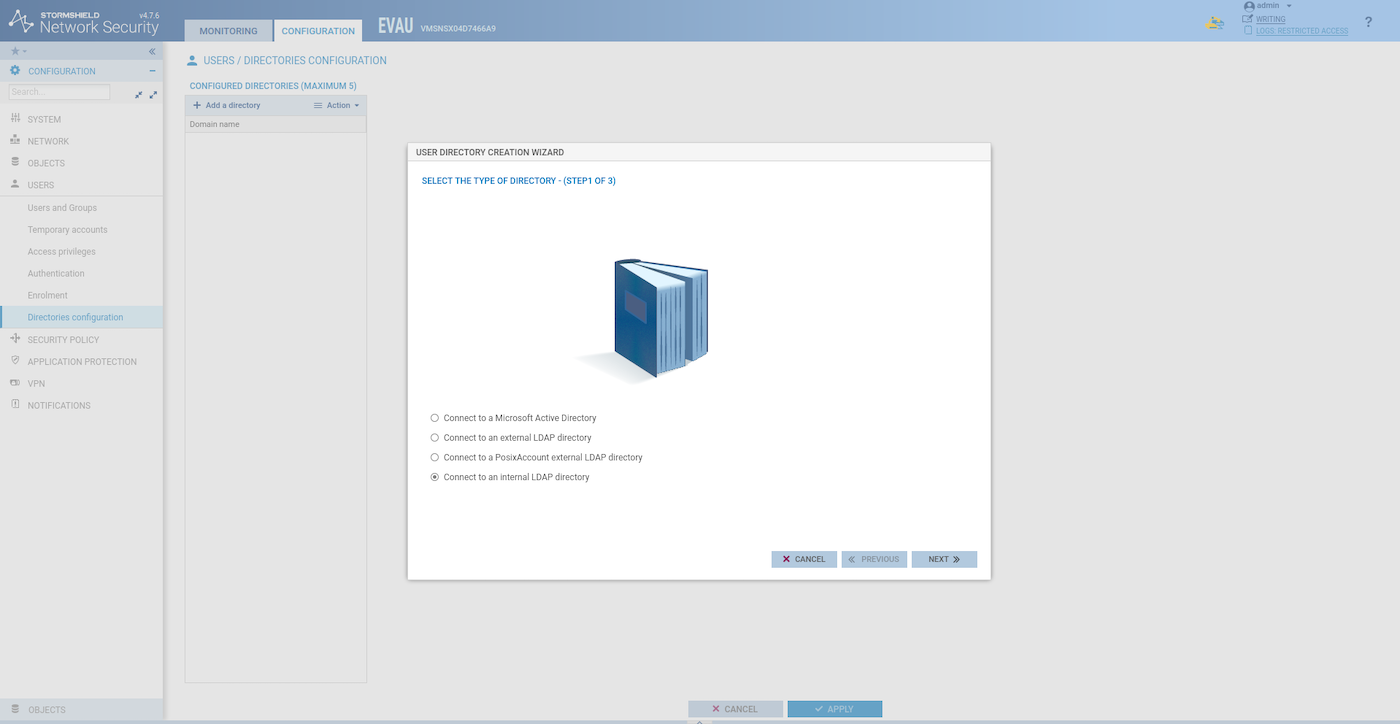

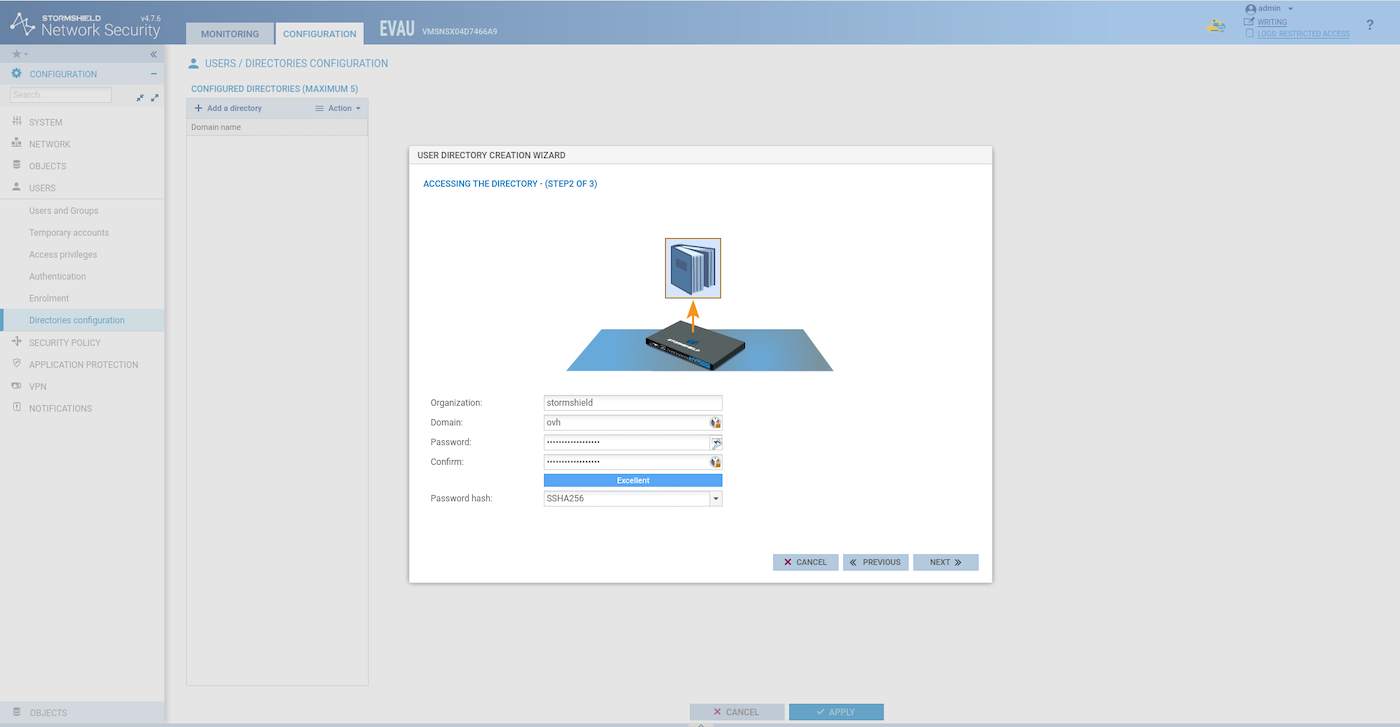

- Cree un directorio LDAP interno para administrar los usuarios de VPN.

En un escenario de producción, este LDAP/AD debe ser remoto en lugar de local.

- Cree el directorio de usuarios:

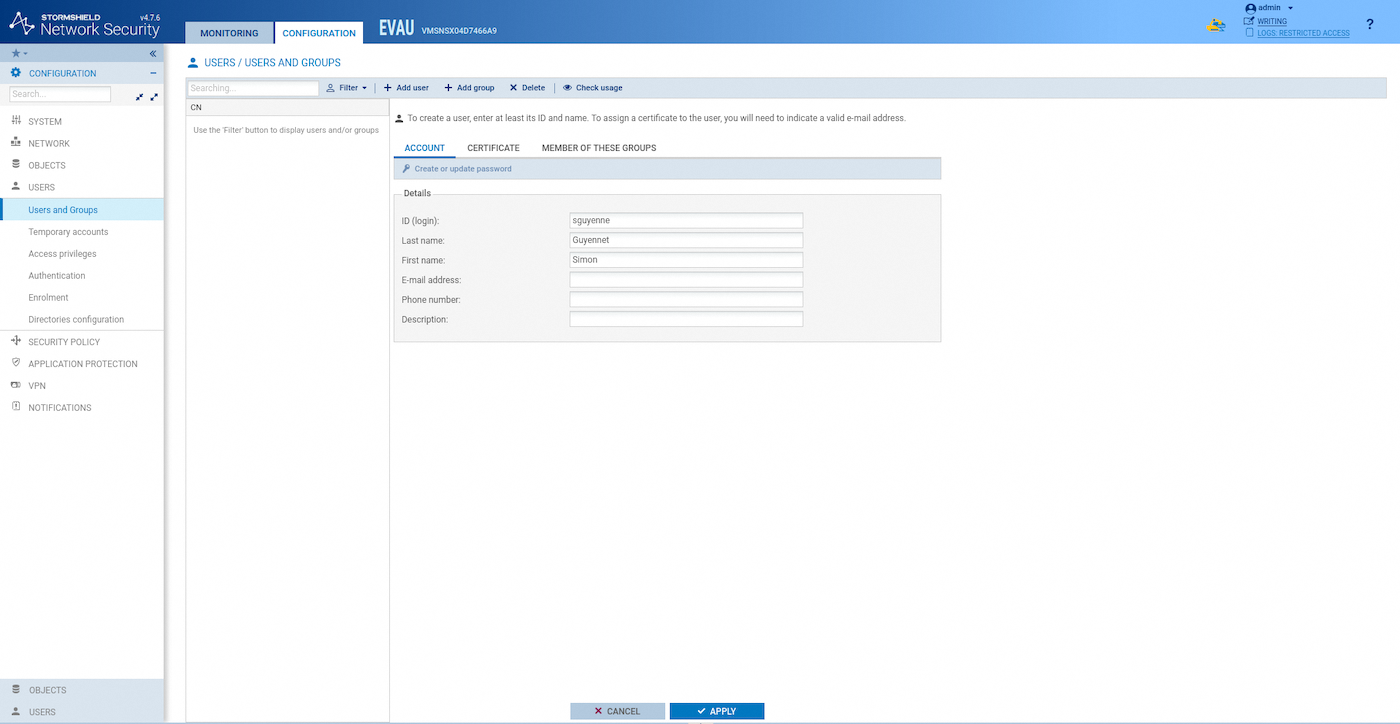

- Añada un usuario a nuestro directorio local:

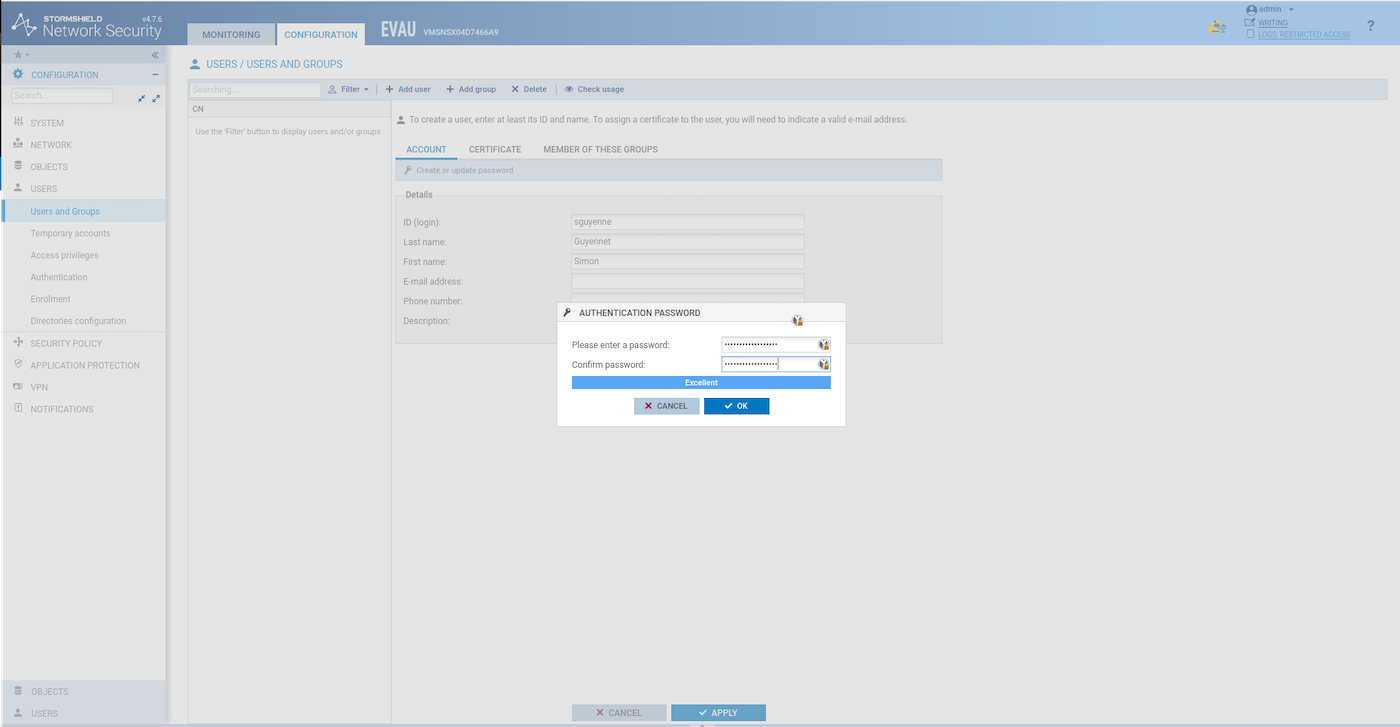

- Elija una contraseña para el nuevo usuario:

Configuración de objetos de red VPN

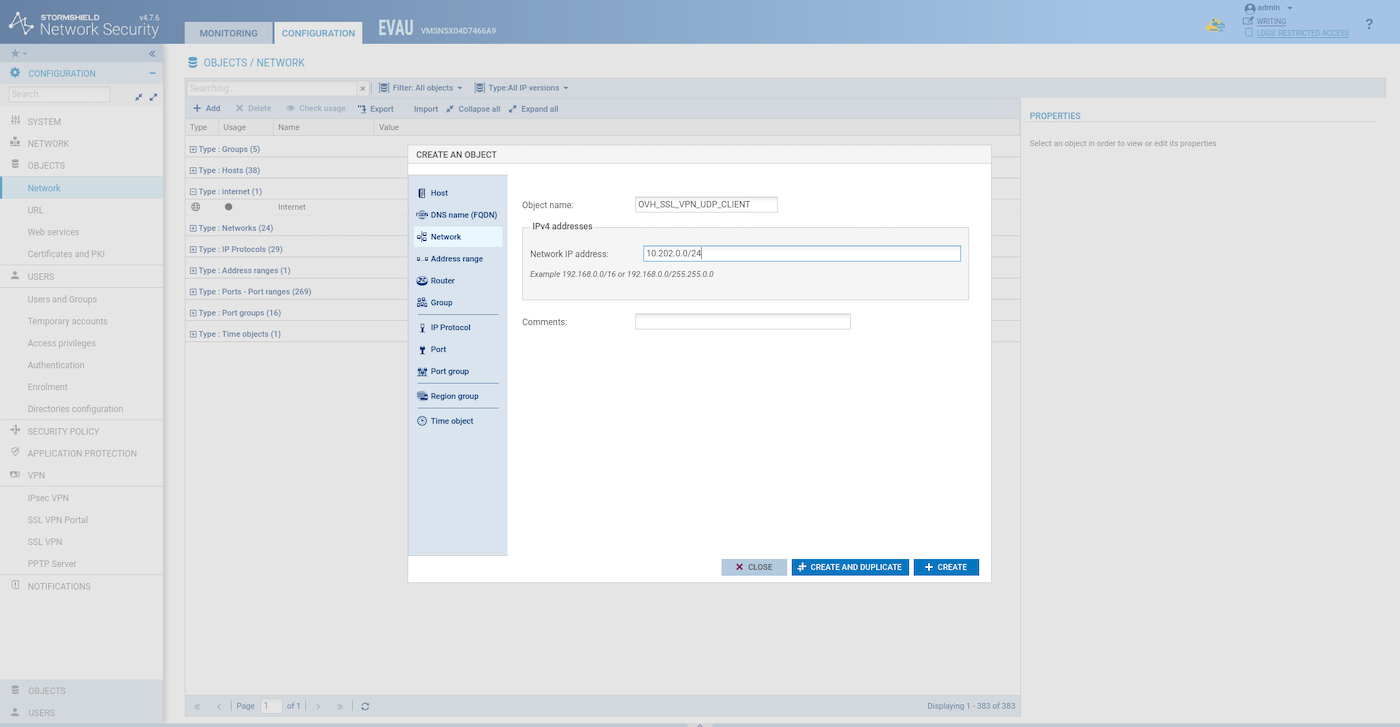

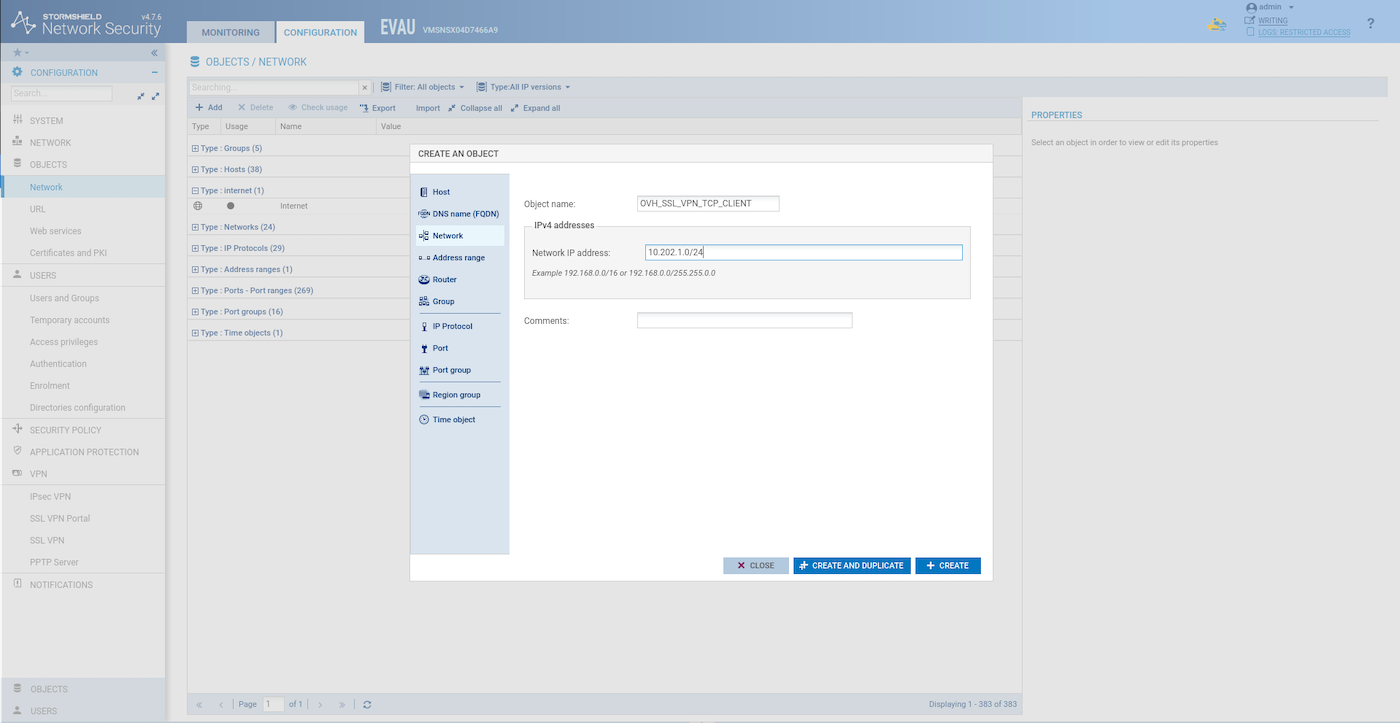

Cree dos objetos de red para el cliente VPN SSL.

Red cliente UDP:

Red de cliente TCP:

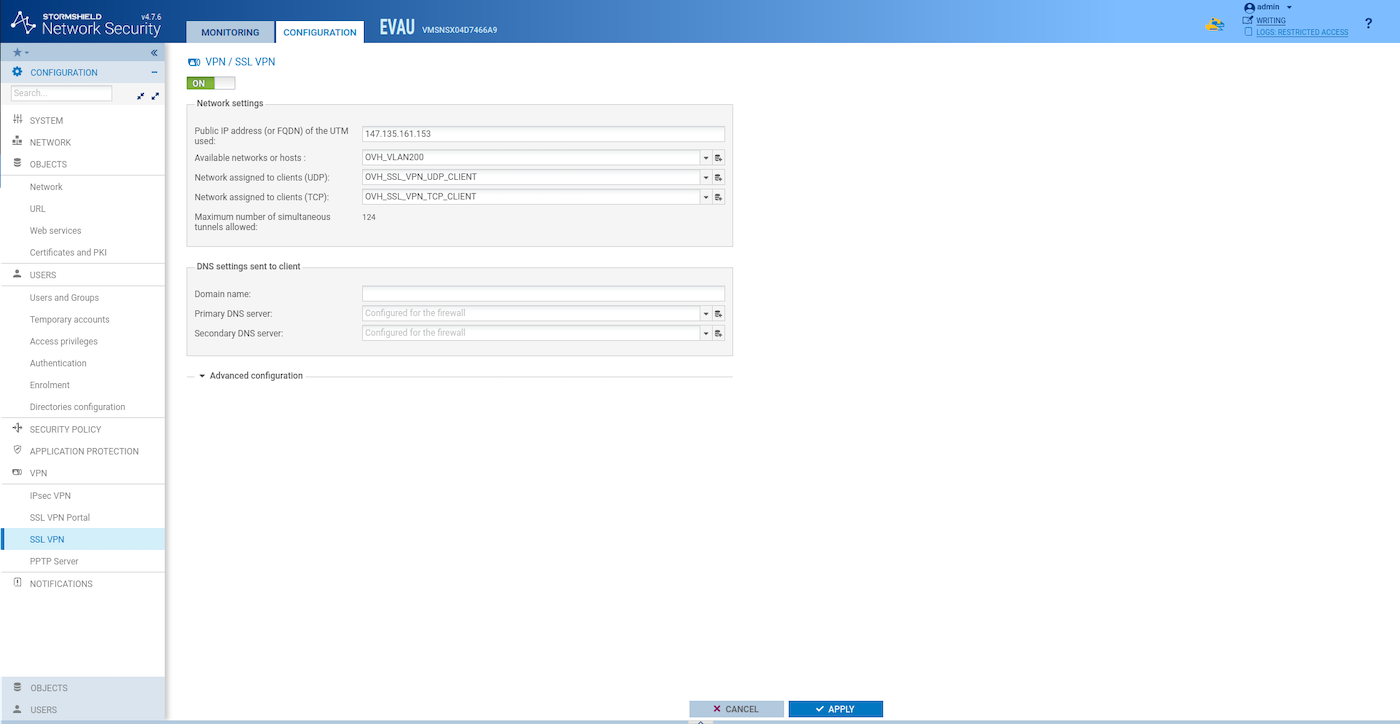

Configuración del servidor VPN SSL

Configure el servidor VPN SSL:

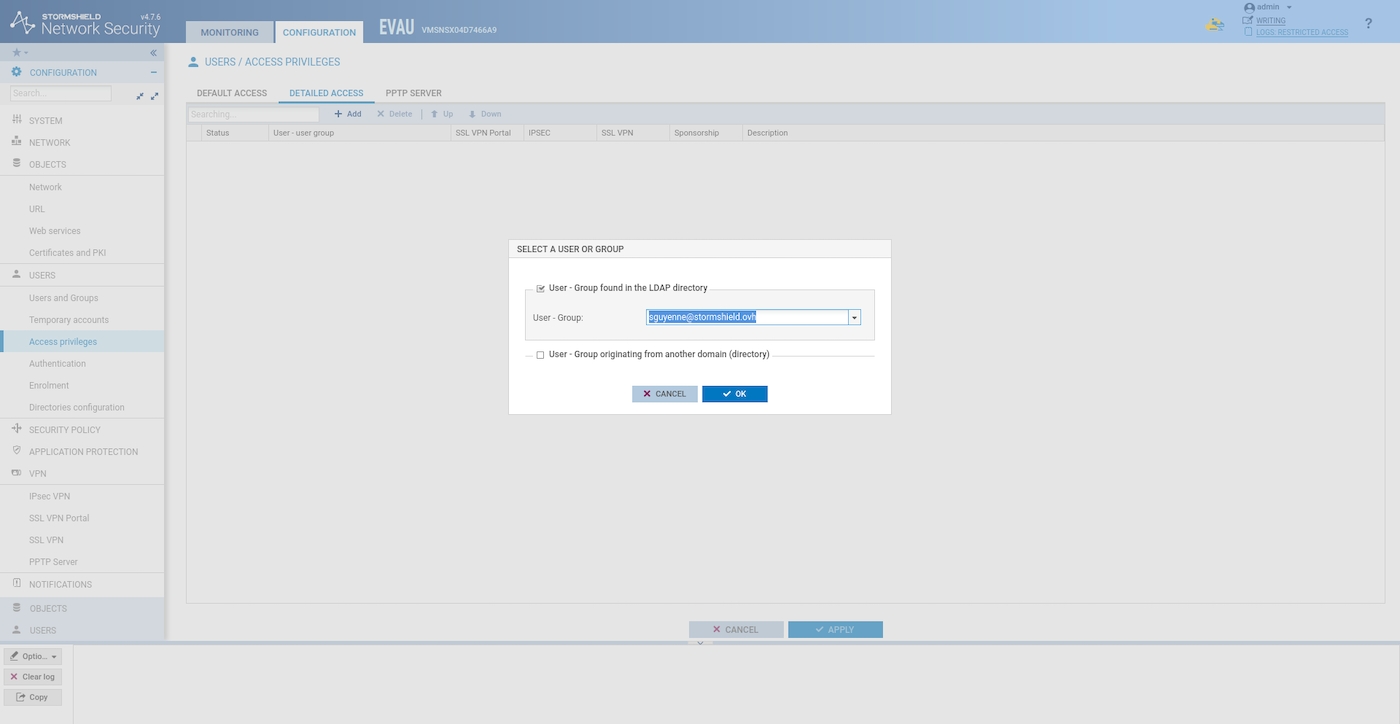

Gestión de los permisos de los usuarios

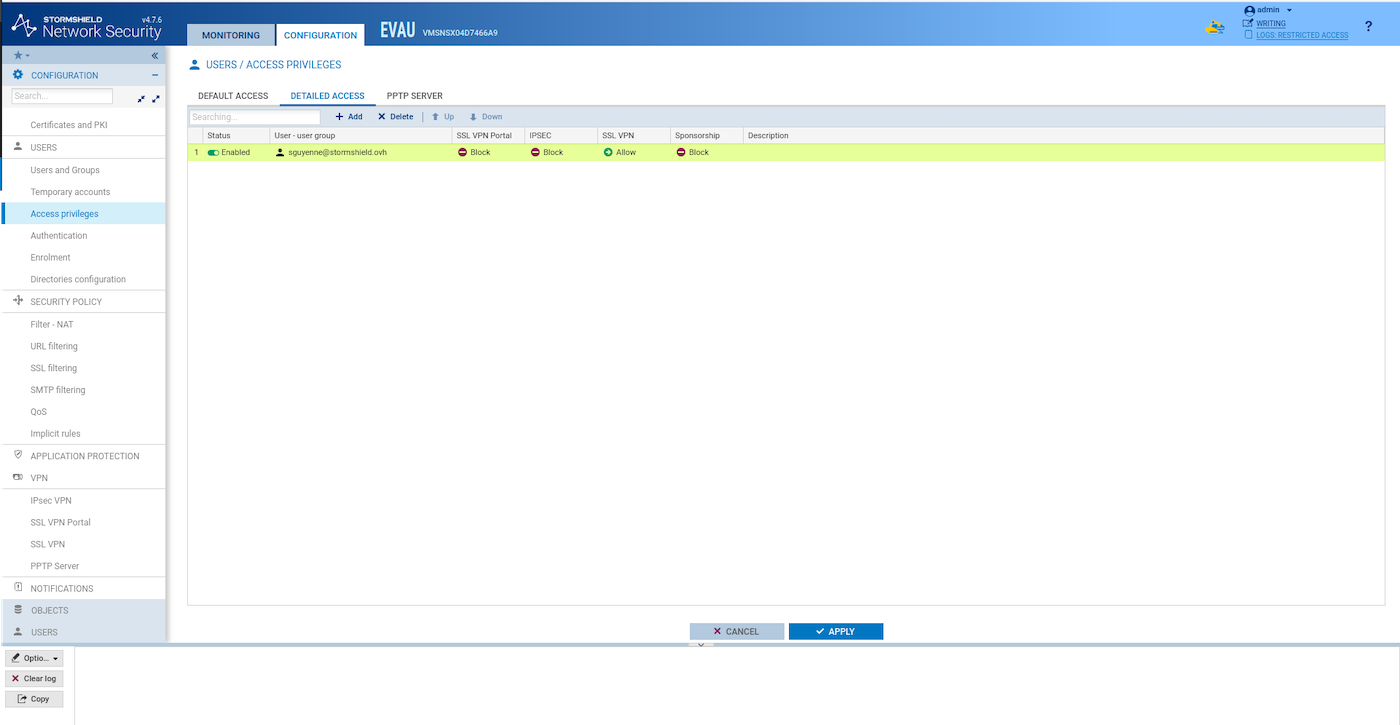

Añada a su usuario permiso para utilizar el servidor VPN SSL (Configuration > Users > Access privileges > Detailed Access > Add)

Busque su usuario:

Autorizar VPN SSL :

Configuración de las reglas de filtrado

Añada una regla de filtrado como la siguiente para permitir que el cliente VPN acceda al VLAN200:

Sincronización de las instancias SNS

Sincronice las dos instancias HA SNS EVA:

Probar la VPN SSL/TLS

Para probar la conectividad SSL/TLS, utilice cualquier dispositivo que tenga OpenVPN instalado. Este ejemplo incluye la prueba de un cliente OpenVPN sobre una instancia OpenStack en otra región.

En este ejemplo, utilizamos el cliente OpenVPN, pero también puede utilizar la versión empaquetada por Stormshield.

Descargue el archivo de configuración VPN (Configuration > VPN > SSL VPN > Advanced configuration > Export the configuration file).

Cree una instancia de cliente OpenVPN pública en la región que elija:

Compruebe la dirección IP asignada a la instancia y copie en ella el archivo de configuración:

Conéctese a la instancia:

Instale el cliente OpenVPN:

Conéctese a la VPN:

Prueba de ping de la instancia privada del servidor web:

Más información

Si necesita formación o asistencia técnica para implementar nuestras soluciones, póngase en contacto con su representante de ventas o haga clic en este enlace para obtener una cotización y solicite a nuestros expertos de Professional Services que le ayuden en su caso de uso específico de su proyecto.

Interactúe con nuestra comunidad de usuarios.