Sicherheitslücke L1TF überprüfen und blockieren

Einleitung

Nach Veröffentlichung der Sicherheitslücke L1TF (“L1 Terminal Fault” oder “Foreshadow”) wurden verschiedene Vorgehensweisen und Patches veröffentlicht, die die Anfälligkeit für dieses Risiko minimieren sollen.

In dieser Anleitung erfahren Sie, wie Sie diese Sicherheitslücke schließen.

Voraussetzungen

- Sie haben einen Benutzer, der sich mit vSphere verbinden kann.

- Sie verwenden Hyperthreading auf Ihren virtuellen Maschinen.

Beschreibung

Zur Erinnerung:

| Variante | gefährdet | durch den Patch behoben? |

|---|---|---|

| Variante 1: L1 Terminal Fault - VMM (CVE-2018-3646) | JA | NEIN (Einschränkung möglich) |

| Variante 2: L1 Terminal Fault - OS (CVE-2018-3620) | NEIN | |

| Variante 3: L1 Terminal Fault - SGX (CVE-2018-3615) | NEIN |

L1 Terminal Fault - OS (CVE-2018-3620) betrifft die VMware-Hypervisor nicht und erfordert lokalen Zugriff auf vCenter/VCSA.

L1 Terminal Fault - SGX (CVE-2018-3615) betrifft die VMware-Hypervisor nicht: https://kb.vmware.com/s/article/54913.

Aus unserem Private Cloud Angebot sind nur die SDDC Lösungen von dieser Sicherheitslücke betroffen.

Weitere Informationen zu dieser Sicherheitslücke finden Sie in unserem zugehörigen Blogartikel.

Sicherheitslücke einschränken

Wichtig: Die Sicherheitslücke wird mit den folgenden Aktionen nicht behoben.

Sie beschreiben nur, wie Hyperthreading auf Ihren ESXi-Hosts deaktiviert werden kann. Da L1TF Hyperthreading benötigt, um zu funktionieren, ist Ihre Infrastruktur durch die Deaktivierung vor dieser Sicherheitslücke geschützt.

Die Vorgehensweise, um die Sicherheitslücke einzuschränken, ist in dieser VMware Knowledge Base beschrieben: https://kb.vmware.com/s/article/55806.

Dieser Prozess wird in 4 Phasen unterteilt.

1. Update-Phase

Das Update für vCenter wird von OVHcloud durchgeführt. Der Patch für die ESXi-Hosts wird von Ihnen selbst durchgeführt und ist im Update Manager verfügbar.

Die Liste mit den Patches für ESXi-Hosts finden Sie in diesem Dokument.

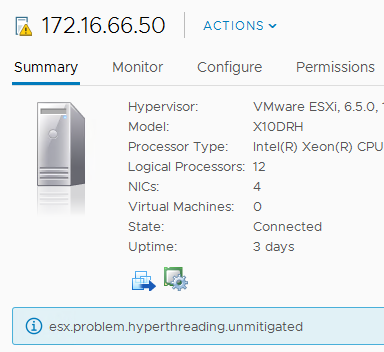

Nach dem Update der Hosts wird die folgende Warnung in der Zusammenfassung Ihres Hosts angezeigt:

2. Auswertung der Umgebung

Wenn die ESXi-Hosts aktualisiert wurden, ist der Patch noch nicht umgesetzt.

Bevor Sie diesen jedoch ausführen, sollten Sie die möglichen Probleme, die in der bereits erwähnten Knowledge Base aufgeführt werden, sowie die in einer anderen Knowledge Base aufgeführten Leistungseinschränkungen beachten: https://kb.vmware.com/s/article/55767.

3. Aktivierungsphase

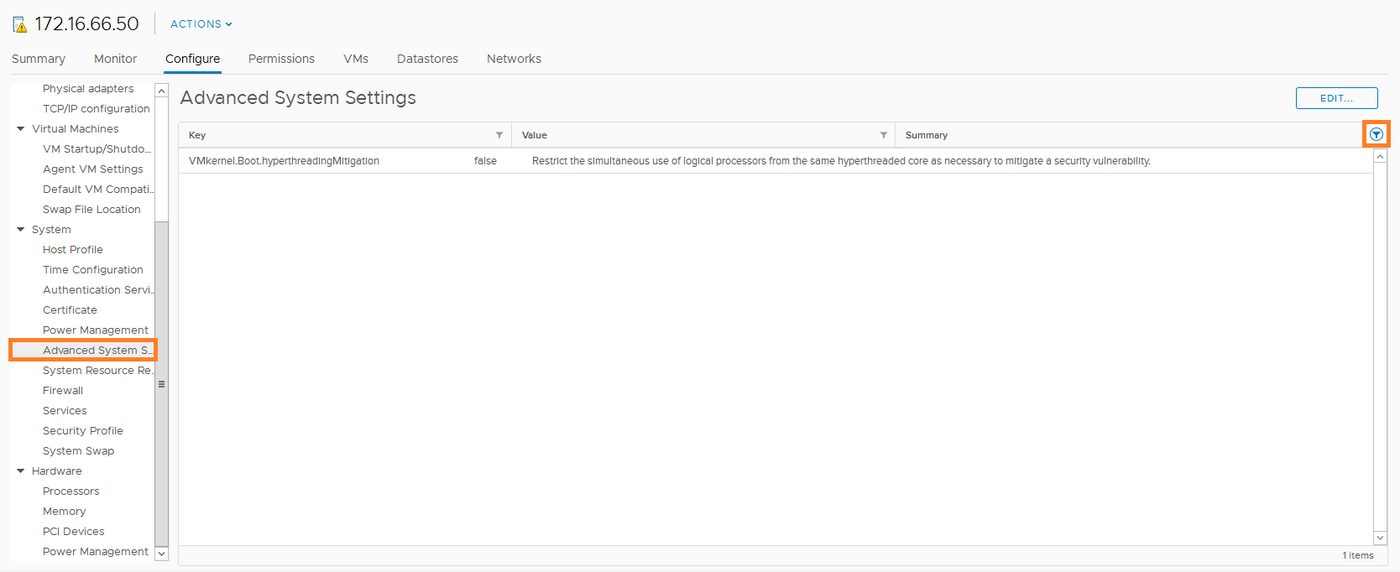

Nachdem Sie die obenstehenden Schritte durchgeführt haben, können Sie in den erweiterten Systemeinstellungen die Einstellung aktivieren, mit der Hyperthreading deaktiviert werden kann.

In dem Fenster ist rechts oben ein Filter verfügbar.

Dieser Vorgang muss für jeden Host durchgeführt werden.

Weitere Informationen finden Sie in Schritt 3 im Bereich „Resolution“ in dieser VMware Knowledge Base.

Wenn Sie die verschiedenen Elemente überprüft haben und zu dem Schluss gekommen sind, dass Sie Hyperthreading nicht deaktivieren möchten, können Sie, wie in dieser Knowledge Base beschrieben, die Warnung löschen.

Dies wird von OVHcloud keinesfalls empfohlen. OVHcloud kann daher nicht für mögliche Folgen verantwortlich gemacht werden.

Dies wird von OVHcloud keinesfalls empfohlen. OVHcloud kann daher nicht für mögliche Folgen verantwortlich gemacht werden.

Weiterführende Informationen

Für den Austausch mit unserer User Community gehen Sie auf https://community.ovh.com/en/.