Enterprise File Storage - Einführung in Trident CSI

Informationen zur Übersetzung

Diese Übersetzung wurde durch unseren Partner SYSTRAN automatisch erstellt. In manchen Fällen können ungenaue Formulierungen verwendet worden sein, z.B. bei der Beschriftung von Schaltflächen oder technischen Details. Bitte ziehen Sie im Zweifelsfall die englische oder französische Fassung der Anleitung zu Rate. Möchten Sie mithelfen, diese Übersetzung zu verbessern? Dann nutzen Sie dazu bitte den Button "Beitragen" auf dieser Seite.

Ziel

Diese Anleitung bietet eine klare, schrittweise Anleitung zur Bereitstellung und Konfiguration von NetApp Trident CSI auf OVHcloud Managed Kubernetes (MKS), wodurch ein nahtloser Zugriff auf Enterprise File Storage über das vRack ermöglicht wird. Diese Anleitung fasst bewährte Methoden, Voraussetzungen, IAM-Einrichtung, Backend-Konfiguration und erweiterte Funktionen wie Snapshots und Volumeverwaltung zusammen.

Voraussetzungen

- Sie haben einen Enterprise File Storage-Dienst in Ihrem OVHcloud Kunden-Account.

- Sie haben ein OVHcloud Managed Kubernetes-Cluster.

- Sie haben ein vRack mit konfiguriertem vRack Services.

- Sie sind vertraut mit der Verwendung der OVHcloud API oder der OVHcloud CLI.

Bevor Sie beginnen, stellen Sie sicher, dass Ihre Umgebung folgende Kriterien erfüllt:

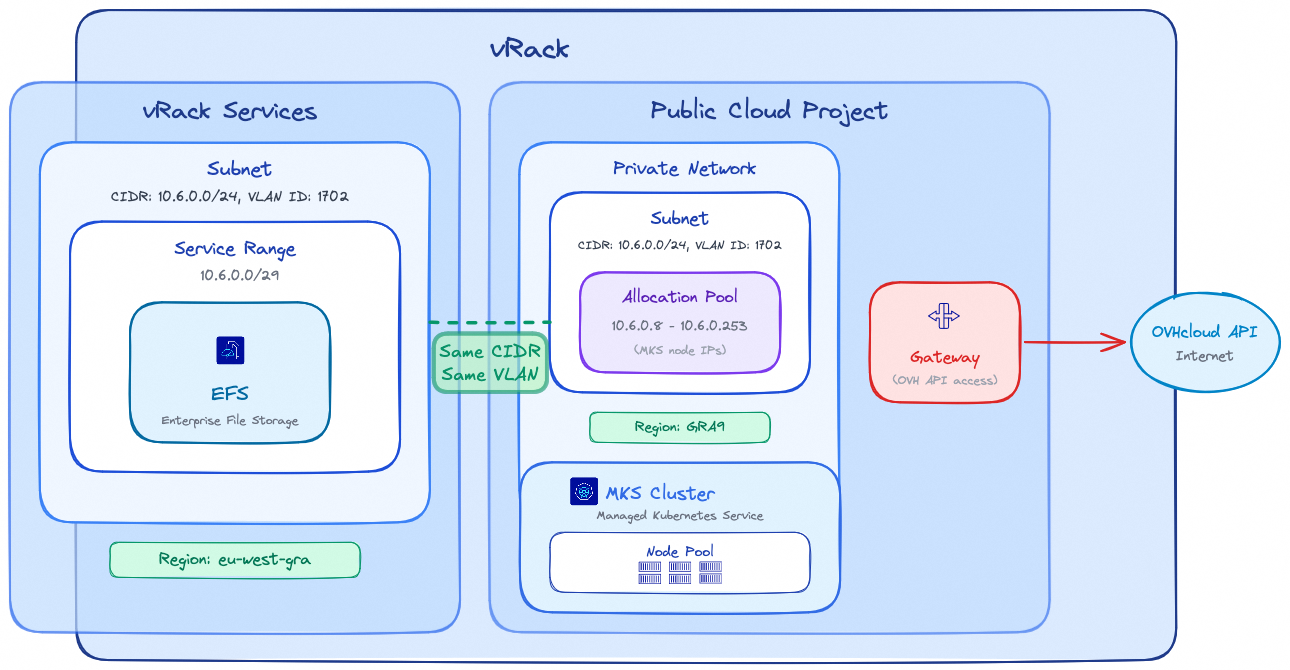

vRack

- Public Cloud Projekt und vRack Services gehören zum selben vRack.

Region

- vRack Services und EFS befinden sich in derselben Region.

Netzwerk

- Dieselbe VLAN-ID wird für das vRack Services Subnetz und das private MKS-Netzwerk verwendet.

- Dasselbe CIDR wird für das vRack Services Subnetz und das Subnetz des privaten MKS-Netzwerks verwendet.

- Die IPs des MKS Private Network Allocation Pools überschneiden sich nicht mit dem vRack Services Service Range.

Konnektivität

- Ein Gateway ist erforderlich, damit MKS-Knoten die OVHcloud API erreichen können.

Hinweis: EFS- und MKS-Regionen können sich unterscheiden; beachten Sie, dass die Latenz zwischen verschiedenen Regionen die Leistung Ihrer Speicher-Workloads beeinträchtigen kann.

Es wird dringend empfohlen, Ihre Speicher- und Rechenressourcen so nah wie möglich beieinander zu halten.

In der praktischen Anwendung

IAM-Konfiguration (Identity and Access Management)

Trident benötigt einen dedizierten Dienst-Account, um mit der OVHcloud API zu interagieren und Enterprise File Storage Volumes zu verwalten. Folgen Sie diesen Schritten, um IAM ordnungsgemäß zu konfigurieren.

1. Dienst-Account-Erstellung (OAuth2)

Erstellen Sie einen OAuth2-Client mit der OVHcloud API oder CLI unter Verwendung des CLIENT_CREDENTIALS-Flusses.

Verwenden Sie den folgenden API-Aufruf:

Mit folgendem Anfragekörper:

Die API antwortet mit:

Der Dienst-Account kann mit der OVHcloud CLI und dem folgenden Befehl erstellt werden (ergänzen Sie Ihre Werte):

Die CLI antwortet mit den Werten client ID und client secret:

Hinweis: Speichern Sie clientId und clientSecret sicher, sie werden für die Backend-Konfiguration benötigt.

2. IAM-Richtlinienerstellung

Konfigurieren Sie eine IAM-Richtlinie, die folgende Elemente enthalten muss: den zu autorisierenden Dienst-Account, die einzuschließenden Enterprise File Storage-Dienste und die zu gewährenden Aktionen, die in der folgenden Tabelle zusammengefasst sind:

| Aktion | Beschreibung |

|---|---|

| storageNetApp:apiovh:get | Dienste auflisten |

| storageNetApp:apiovh:serviceInfos/get | Dienstinformationen abrufen |

| storageNetApp:apiovh:share/accessPath/get | NFS-Mountpoint für einen Share abrufen |

| storageNetApp:apiovh:share/acl/create | ACL erstellen |

| storageNetApp:apiovh:share/acl/delete | ACL löschen |

| storageNetApp:apiovh:share/acl/get | ACL für einen Share auflisten |

| storageNetApp:apiovh:share/create | Share erstellen |

| storageNetApp:apiovh:share/delete | Share löschen |

| storageNetApp:apiovh:share/edit | Share aktualisieren |

| storageNetApp:apiovh:share/extend | Share erweitern |

| storageNetApp:apiovh:share/get | Shares auflisten |

| storageNetApp:apiovh:share/revertToSnapshot | Snapshot wiederherstellen |

| storageNetApp:apiovh:share/snapshot/create | Snapshot erstellen |

| storageNetApp:apiovh:share/snapshot/delete | Snapshot löschen |

| storageNetApp:apiovh:share/snapshot/edit | Snapshot aktualisieren |

| storageNetApp:apiovh:share/snapshot/get | Snapshots auflisten |

Verwenden Sie den folgenden API-Aufruf, um die IAM-Richtlinie zu erstellen:

Mit folgendem Anfragekörper:

Ersetzen Sie im Feld identities den Wert xx11111-ovh durch Ihre OVHcloud Kundenkennung und EU.xxxxxxxxxxxxxxxx durch die in Schritt 1 erhaltene clientId.

Die API antwortet mit den Details der erstellten Richtlinie:

Die IAM-Richtlinie kann mit der OVHcloud CLI und dem folgenden Befehl erstellt werden (ergänzen Sie Ihre Werte):

Ersetzen Sie im Feld identities den Wert xx11111-ovh durch Ihre OVHcloud Kundenkennung und EU.xxxxxxxxxxxxxxxx durch die in Schritt 1 erhaltene clientId.

Die CLI antwortet mit folgender Ausgabe:

Trident CSI Installation

Die Installation verwendet Helm mit benutzerdefinierten Images, die auf Docker Hub gehostet werden. Diese Images enthalten einen zusätzlichen Speichertreiber, der den Zugriff auf persistenten Speicher über OVHcloud Enterprise File Storage ermöglicht.

Erstellen Sie eine Datei trident-values.yaml, um die von OVHcloud gehosteten Images zu referenzieren:

Führen Sie die Installation aus:

Die Ausgabe sollte zeigen, dass das Helm-Chart bereitgestellt wurde:

Sobald die Installation abgeschlossen ist, überprüfen Sie, dass alle Trident-Pods im Status Running im Namespace trident sind, bevor Sie fortfahren:

Die Ausgabe sollte alle Pods im Status Running anzeigen:

Trident-Backend-Erstellung

Das Trident-Backend verbindet NetApp Trident mit dem OVHcloud Enterprise File Storage-Dienst mithilfe der zuvor erstellten IAM-Anmeldeinformationen.

1. Secret-Erstellung

Erstellen Sie ein Secret mit den Zugangsdaten, die Trident den Zugriff auf die OVHcloud API ermöglichen.

Ersetzen Sie die Werte clientID und clientSecret durch die in Schritt 1 erhaltenen Zugangsdaten.

Die Ausgabe bestätigt die Erstellung des Secrets:

2. Trident-Backend-Erstellung

Erstellen Sie Ihr Backend mit dem folgenden Befehl:

Der Speichertreiber ovh-efs muss verwendet werden. Ersetzen Sie exportRule, location und die anderen Parameter durch die Werte Ihrer Umgebung.

Die Ausgabe bestätigt die Erstellung des Backends:

Überprüfen Sie, dass das Backend korrekt erstellt wurde:

Die Ausgabe sollte das Backend im Status Bound anzeigen:

StorageClass und Nutzung

Dieser Abschnitt beschreibt, wie Enterprise File Storage mithilfe von Trident für Kubernetes-Workloads bereitgestellt wird.

1. StorageClass

Definieren Sie eine StorageClass, um dynamische Bereitstellung über den Trident CSI-Treiber zu ermöglichen:

Die Ausgabe bestätigt die Erstellung der StorageClass:

Diese StorageClass ermöglicht die Bereitstellung von Volumes auf Abruf und deren dynamische Erweiterung.

2. Volumeerstellung (PVC)

Erstellen Sie einen PersistentVolumeClaim mit dem Zugriffsmodus ReadWriteMany (RWX):

Die Ausgabe bestätigt die Erstellung des PVC:

Überprüfen Sie, dass der PVC erstellt wurde:

Die Ausgabe sollte den PVC im Status Bound anzeigen:

Sobald ein Pod diesen PVC nutzt, wird das Volume automatisch über das NFS-Protokoll eingehängt.

Erweiterte Funktionen

Snapshot-Verwaltung

NetApp Trident unterstützt On-Demand-Volumesnapshots für Enterprise File Storage.

- Definieren Sie eine

VolumeSnapshotClass, um den Lebenszyklus der Snapshots zu verwalten:

Die Ausgabe bestätigt die Erstellung der VolumeSnapshotClass:

- Erstellen Sie einen

VolumeSnapshotim selben Namespace wie der Quell-PersistentVolumeClaim:

Die Ausgabe bestätigt die Erstellung des VolumeSnapshot:

Überprüfen Sie, dass der VolumeSnapshot erstellt wurde:

Die Ausgabe sollte den VolumeSnapshot im Status READYTOUSE=true anzeigen:

Der Snapshot wird im Enterprise File Storage-Dienst erstellt und kann für Sicherungs- oder Wiederherstellungsvorgänge verwendet werden.

Fehlerbehebung

- Backend nicht gebunden: Überprüfen Sie, dass die IAM-Zugangsdaten (clientId/clientSecret) korrekt sind und die IAM-Richtlinie alle erforderlichen Berechtigungen gewährt.

- PVC bleibt im Status Pending: Überprüfen Sie, dass alle Trident-Pods im Status

Runningsind, das Backend im StatusBoundist und dieStorageClassden richtigen Backend-Typ referenziert. Prüfen Sie die Fehler in den Trident-Pod-Logs mitkubectl logs -n trident <pod-name>. - Netzwerkverbindungsprobleme: Überprüfen Sie, dass der MKS-Cluster den Enterprise File Storage-Dienst über das vRack erreichen kann.

Weiterführende Informationen

Enterprise File Storage - Private Netzwerkkonfiguration

OVHcloud Dienstkonten über die API verwalten

Wenn Sie Schulungen oder technische Unterstützung bei der Implementierung unserer Lösungen benötigen, wenden Sie sich an Ihren Vertriebsmitarbeiter oder klicken Sie auf diesen Link, um einen Kostenvoranschlag zu erhalten und eine persönliche Analyse Ihres Projekts durch unsere Experten des Professional Services Teams anzufordern.

Treten Sie unserer User Community bei.