OVHcloud Infrastruktur mit Ubika WAAP Gateway sichern

Ziel

Da Unternehmen zunehmend auf Cloud-Lösungen umsteigen, ist die Sicherheit von Cloud-Anwendungen und APIs von entscheidender Bedeutung, um die Datenintegrität aufrechtzuerhalten und Angriffe zu verhindern.

Ubika WAAP Gateway (UWG) bietet erweiterte Funktionen für Web-Applikations- und API-Schutz (WAAP), einschließlich leistungsstarker Tools wie Web Application Firewalls (WAF), Bot-Verwaltung und DDoS-Schutz. Diese Tools helfen Ihnen, Ihre Cloud-Umgebung vor einer Vielzahl von Bedrohungen auf Anwendungsebene zu schützen.

Diese Anleitung enthält detaillierte Anweisungen zur Inbetriebnahme und Konfiguration von Ubika WAAP Gateway in der OVHcloud Public Cloud. Sie erfahren, wie Sie private Netzwerke für die Verwaltung und den Workload konfigurieren, Ubika WAAP Gateway Instanzen einrichten, mithilfe von Additional IP, vRack und Routing für öffentliche IPs eine hohe Verfügbarkeit (HA) einrichten und eine sichere und zuverlässige Architektur für Ihre Cloud-Infrastruktur ermöglichen.

Diese Anleitung erklärt, wie Sie Ihre OVHcloud Infrastruktur mit Ubika WAAP Gateway in der Public Cloud absichern.

In diesem Tutorial erläutern wir die Verwendung von OVHcloud Lösungen mit externen Tools. Die durchgeführten Aktionen werden in einem bestimmten Kontext beschrieben. Möglicherweise müssen Sie bestimmte Anweisungen an Ihre Umgebung oder individuelle Bedürfnisse anpassen.

Wir empfehlen, bei Schwierigkeiten bezüglich der Umsetzung einen spezialisierten Dienstleister zu kontaktieren oder Ihre Fragen an die OVHcloud Community zu richten. Weitere Informationen finden Sie am Ende dieser Anleitung.

Voraussetzungen

- Sie haben ein Public Cloud Projekt in Ihrem OVHcloud Kunden-Account.

- Sie haben einen OpenStack User erstellt (optional).

- Sie haben Grundkenntnisse in Networking.

- Sie haben auf der Ubika-Website einen Ubika-Account erstellt.

- Sie haben einen ausreichenden Block von Additional IP-Adressen verfügbar.

- Sie haben vRack aktiviert und konfiguriert, um eine sichere Kommunikation zwischen den Komponenten der Infrastruktur zu ermöglichen.

- Sie haben eine Additional IP-Adresse, um Failover und die Konfiguration von Hochverfügbarkeit zu ermöglichen.

- Sie haben eine Ubika WAAP Gateway Lizenz (Bring Your Own Licence), die über die offizielle Website von Ubika erworben wurde. Diese ist zur Installation und Konfiguration erforderlich.

Zugriff auf das OVHcloud Kundencenter

- Direkter Link: Public Cloud Projekte

- Navigationspfad:

Public Cloud> Wählen Sie Ihr Projekt aus

In der praktischen Anwendung

Neben der Installation und Konfiguration von UWG bietet dieses Tutorial einen Anwendungsfall, in dem Sie zum Testen von UWG eine Web-Anwendung auf Ihrer Public Cloud Infrastruktur deployen und ausführen:

- Konfigurieren von vRack

- Ubika WAAP Gateway auf einer Public Cloud Umgebung installieren und konfigurieren

- Lizenzen konfigurieren

- Webserver-Umgebung erstellen

Konfigurieren des vRack

In diesem Schritt konfigurieren wir das vRack, ein privates virtuelles Netzwerk, das von OVHcloud bereitgestellt wird. Mit dem vRack können Sie mehrere Instanzen oder Server in einer Public Cloud Umgebung untereinander verbinden, was die Isolierung des Netzwerks und gleichzeitig eine sichere Kommunikation gewährleistet.

Indem Sie Ihr Public Cloud Projekt und Ihren Additional IP Block zum selben vRack hinzufügen und Routing für öffentliche IP-Adressen einrichten, erlauben Sie Ihren UWG Instanzen eine sichere Kommunikation, während Sie gleichzeitig die volle Kontrolle über die Verwaltung der IP-Adressen behalten. Das private Netzwerk vRack erlaubt Ihnen auch die Absicherung von Bare Metal Servern oder Private Cloud VMs mit in der Public Cloud bereitgestellten Sicherheitsanwendungen.

Fügen Sie Ihr Public Cloud Projekt und Ihren Additional IP Block zum selben vRack hinzu

Weitere Informationen finden Sie in der Anleitung "IP-Block in einem vRack konfigurieren".

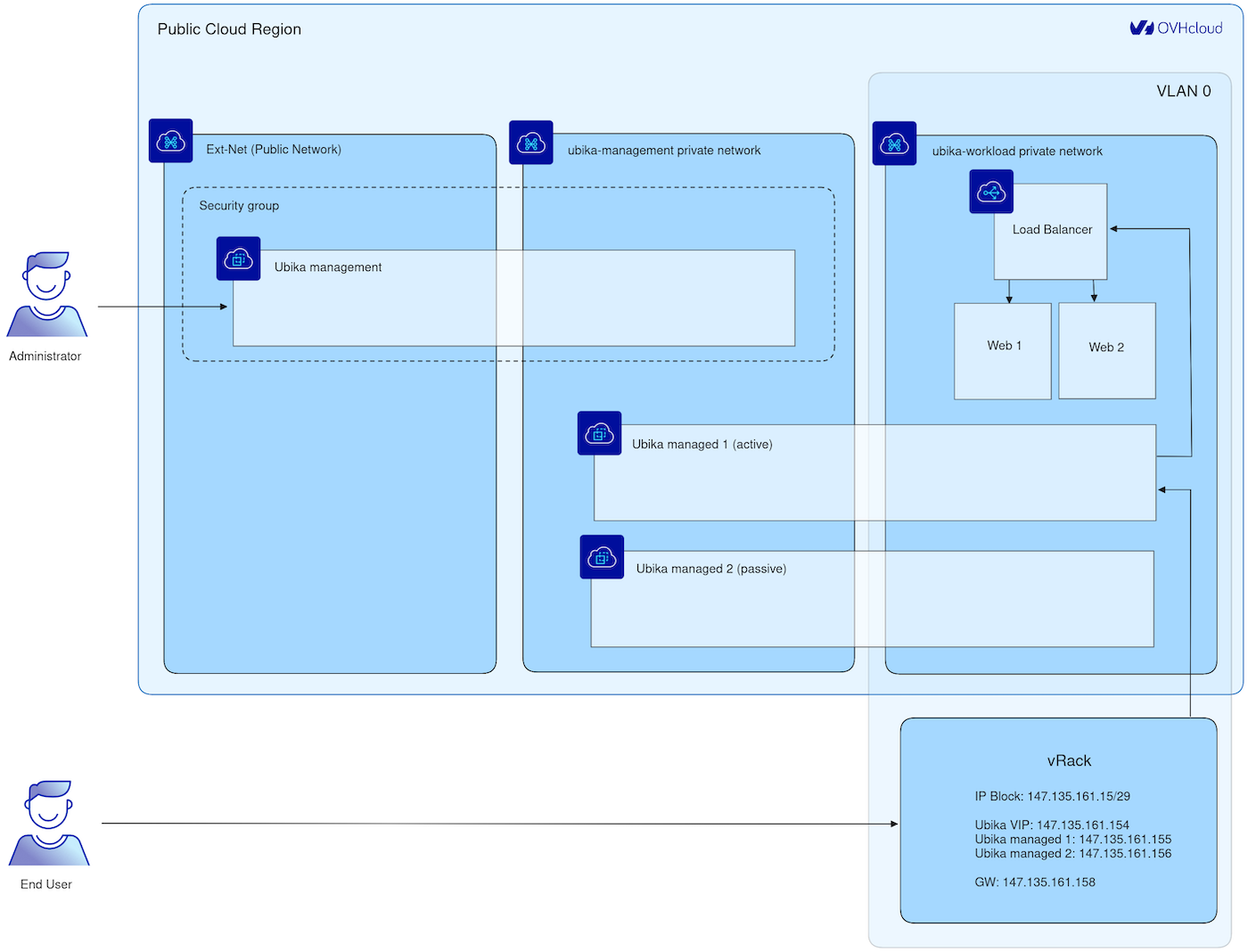

Hier die Architektur, die wir implementieren werden:

Installieren und konfigurieren von Ubika WAAP Gateway auf Ihrer Public Cloud Umgebung

In dieser Anleitung erfolgt die Installation und Konfiguration von UWG hauptsächlich über die Befehlszeile. Öffnen Sie ein Terminal, um die Anweisungen auszuführen.

Beachten Sie, dass alle Abschnitte zu "High Availability" optional sind und die Verwendung des vRack Netzwerks mit Additional IP ebenfalls optional ist. Es wird veranschaulicht, wie das System mit zwei Instanzen im im Aktiv/Passiv Modus für hohe Verfügbarkeit eingerichtet wird. In einer minimalen Version kann es auch mit einer einzigen Instanz arbeiten, wenn dies Ihren Bedürfnissen genügt.

Konfigurieren des Ubika WAAP Gateway Verwaltungsnetzwerk

In diesem Szenario verwenden wir zwei virtuelle Maschinen, die für die Sicherheitsanwendung konfiguriert sind, um hohe Verfügbarkeit (HA) zu erreichen, sowie einen zusätzliche virtuelle Maschine für die Verwaltung der Sicherheitsanwendung. Diese Konfiguration gewährleistet den Schutz vor Ausfällen und die kontinuierliche Verfügbarkeit des Dienstes. Weitere Beispiele und ausführliche Hilfe zu den Skalierungsoptionen finden Sie in der Ubika-Dokumentation.

Erstellen Sie ein privates Netzwerk für die Verwaltung der Infrastruktur:

Mit diesem Befehl wird ein privates Netzwerk für die Verwaltung der UWG-Instanzen mithilfe des von OVHcloud bereitgestellten Netzwerks (vRack) erstellt. Dieses isolierte Netzwerk dient der internen Kommunikation zwischen den Ubika-Komponenten.

Konfigurieren Sie hier ein Subnetz für das Verwaltungsnetzwerk, indem Sie einen IP-Adressbereich und einen DNS-Server für die interne Kommunikation angeben.

Workload Network Ubika WAAP Gateway konfigurieren

Erstellen Sie ein privates Netzwerk für den Workload:

Mit diesem Befehl wird ein privates Netzwerk für den Workload erstellt, das zum Hosten von durch UWG gesicherten Anwendungen konzipiert ist.

Definieren Sie hier ein Subnetz für das Workload-Netzwerk, das eine effiziente Verwaltung des Netzwerkverkehrs ermöglicht.

Erstellen Sie ein Gateway:

Für den Zugriff auf das Internet von Webservern aus kann ein Gateway erforderlich sein, etwa für die Installation von Software (z.B. Nginx) oder die Remote-Verwaltung. Für eingehenden Datenverkehr wird diese Komponente jedoch nicht verwendet.

Ubika WAAP Gateway Instanzen deployen

UWG Image auf OpenStack hochladen:

Gehen Sie in den Bereich Download auf der offiziellen Website von Ubika. Loggen Sie sich in Ihren Ubika-Account ein und folgen Sie den Anweisungen zum Herunterladen des UWG OpenStack Images.

Gehen Sie in den Ordner, in den Sie Ihr UWG OpenStack Image hochgeladen haben, und importieren Sie das UWG OpenStack Image (für diese Anleitung verwenden wir das Image UBIKA_WAAP_Gateway-generic-cloud-6.11.10+51a56f6201.b56855.qcow2):

Importieren Sie Ihren öffentlichen SSH-Schlüssel:

Erstellen Sie eine Sicherheitsgruppe für die verwalteten Instanzen:

Erstellen der verwalteten Instanzen:

Erstellen Sie vor dem Ausführen des folgenden OpenStack-Befehls zunächst eine Datei management.json, und fügen Sie den folgenden Inhalt hinzu, wobei Sie die Einstellungen an Ihre Umgebung anpassen:

Führen Sie den folgenden Befehl aus, nachdem Sie die Datei management.json erstellt haben:

Erstellen Sie die verwalteten UWG Instanzen:

Bevor Sie den folgenden OpenStack-Befehl ausführen, erstellen Sie zunächst eine Datei managed-1.json und fügen Sie den folgenden Inhalt hinzu, wobei Sie die Einstellungen an Ihre Umgebung anpassen.

Führen Sie den folgenden Befehl aus, nachdem Sie die Datei managed-1.json erstellt haben:

Wiederholen Sie diese Schritte, um eine zweite Instanz zu erstellen, verwenden Sie jedoch die Datei managed-2.json. Erstellen Sie den folgenden Inhalt, und fügen Sie ihn der Datei managed-2.json hinzu:

HA auf von UWG verwalteten Instanzen konfigurieren

Rufen Sie die öffentliche IP-Adresse der verwalteten Instanz ab:

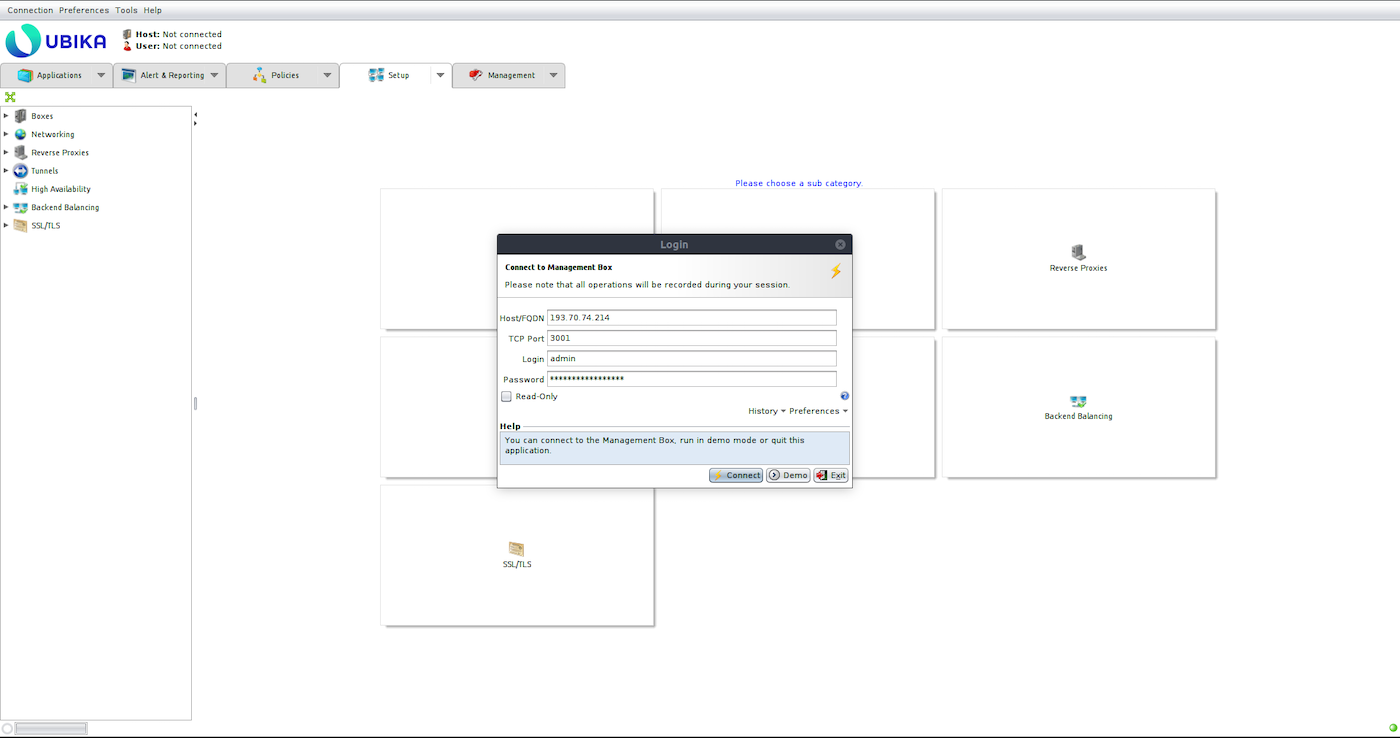

Melden Sie sich bei der grafischen Ubika Java-Benutzeroberfläche an und fügen Sie die beiden UWG Instanzen hinzu:

Rufen Sie die IP der verwalteten Instanzen ab:

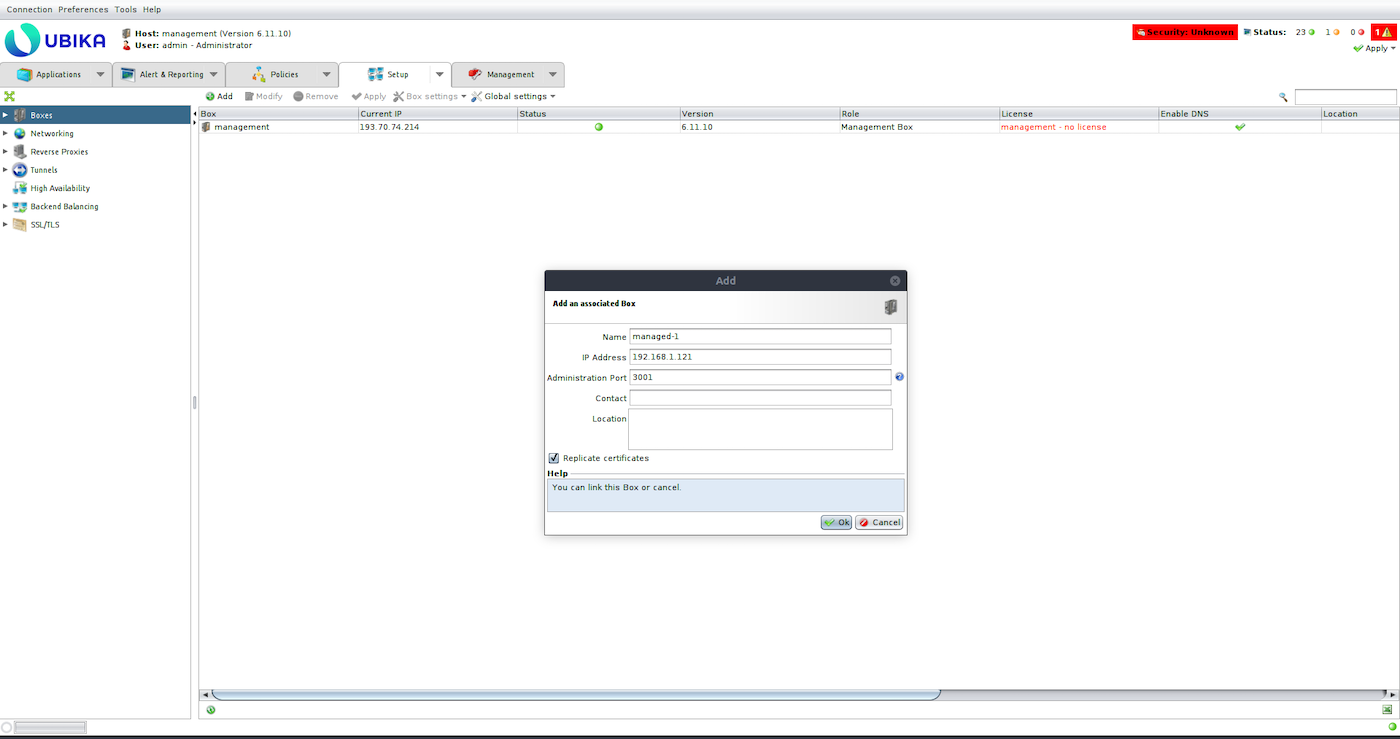

Fügen Sie die erste verwaltete UWG-Instanz zur UWG-Verwaltung hinzu (Setup > Boxes > Add):

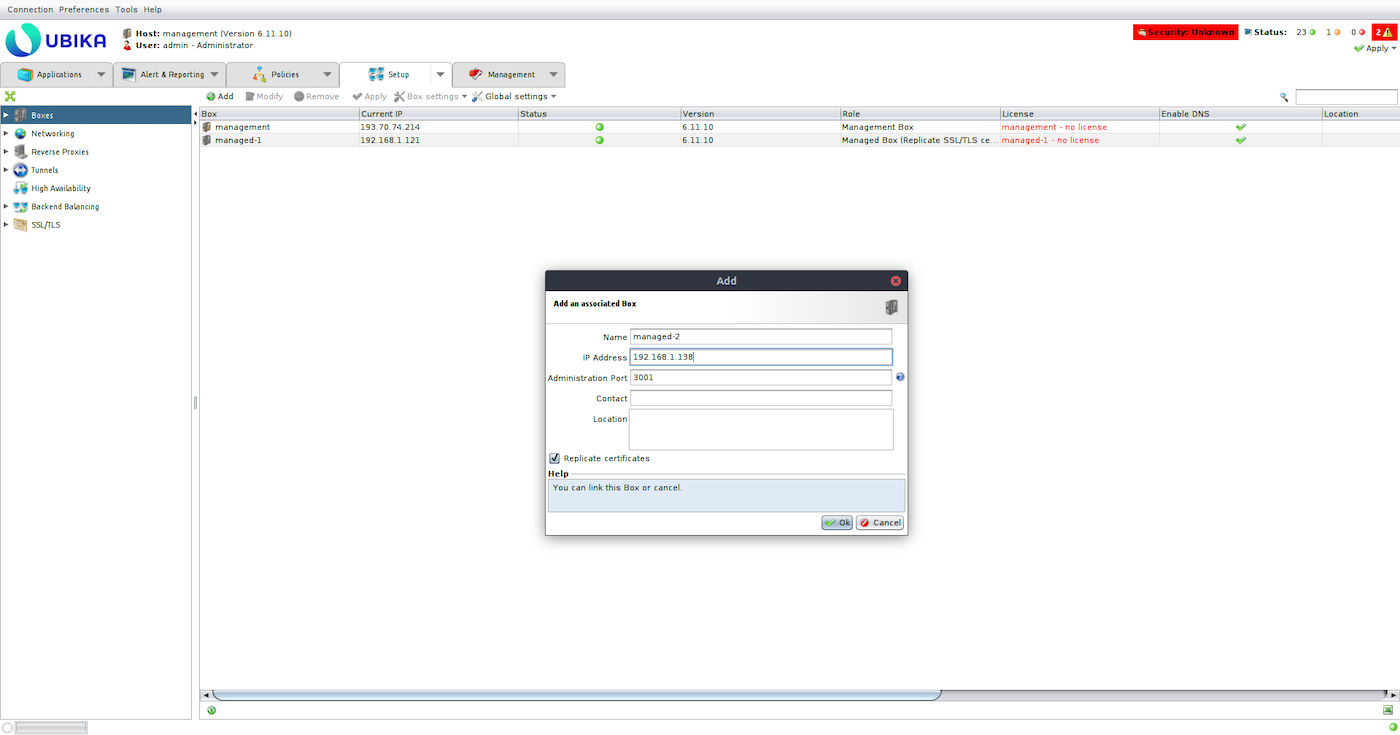

Zweite Instanz hinzufügen:

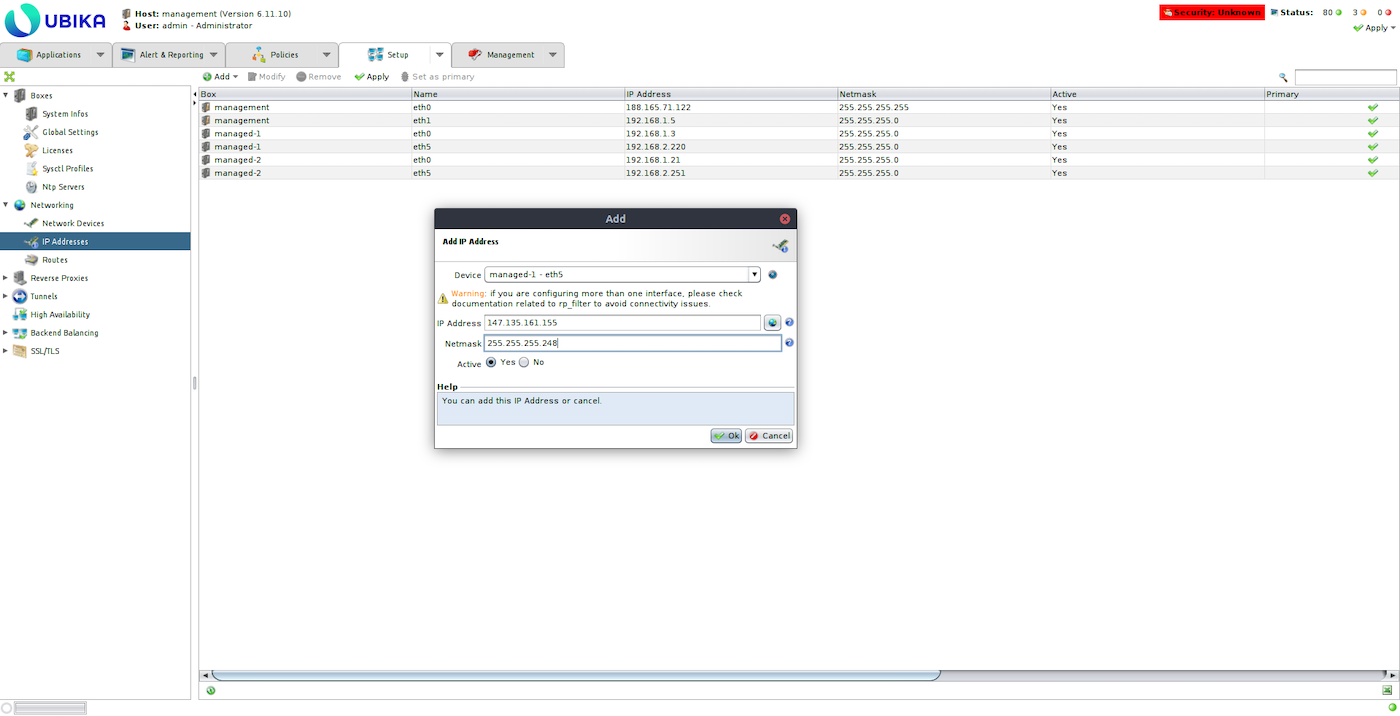

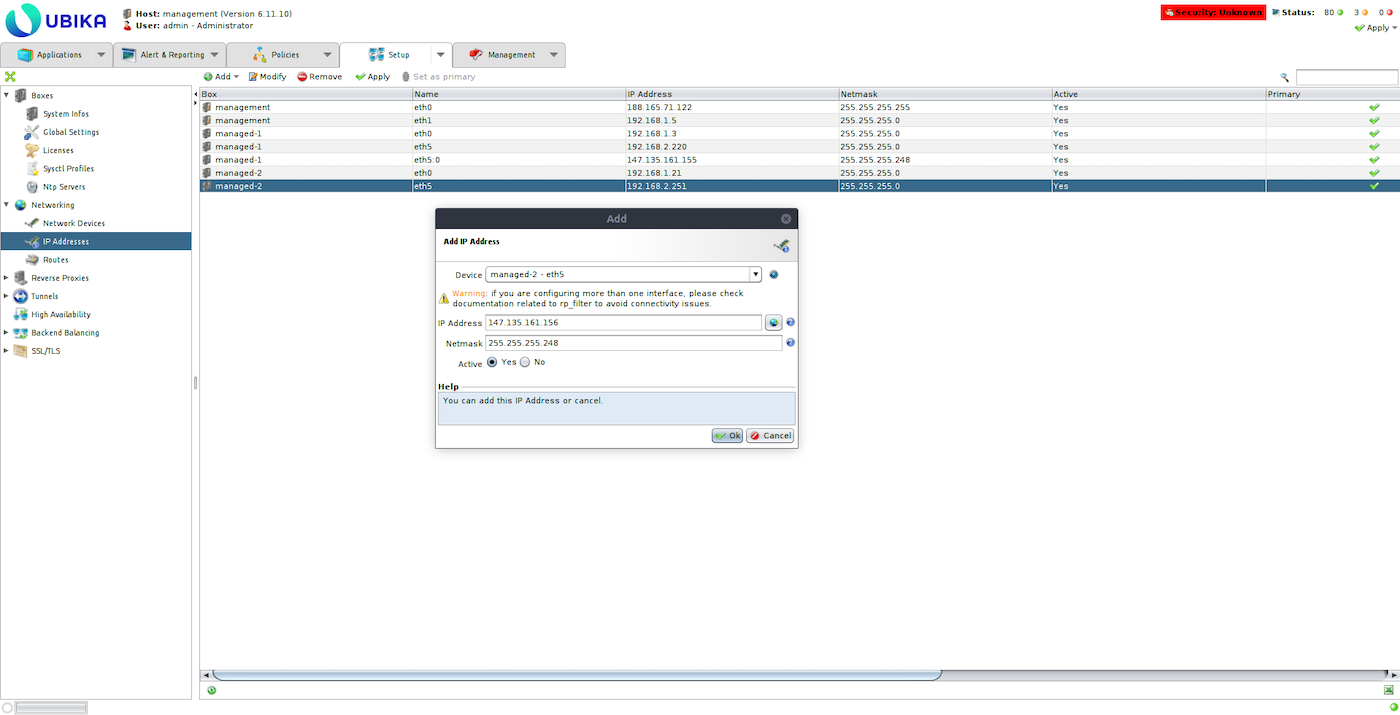

Fügen Sie dem eth1 Interface jeder verwalteten UWG Instanz ein virtuelles Interface hinzu und konfigurieren Sie es mit einer IP Ihres IP-Blocks anstelle der privaten IP (Setup > Networking > IP Addresses).

Managed-1 UWG:

Managed-2 UWG:

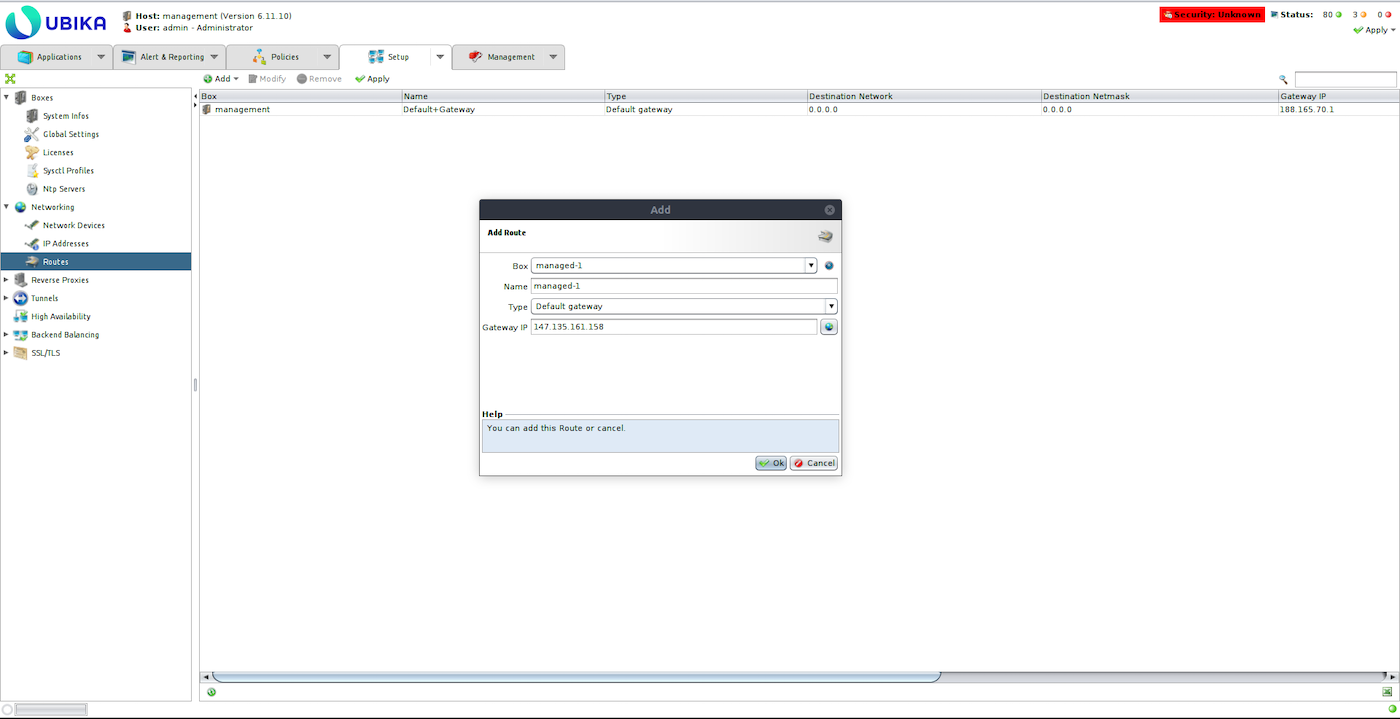

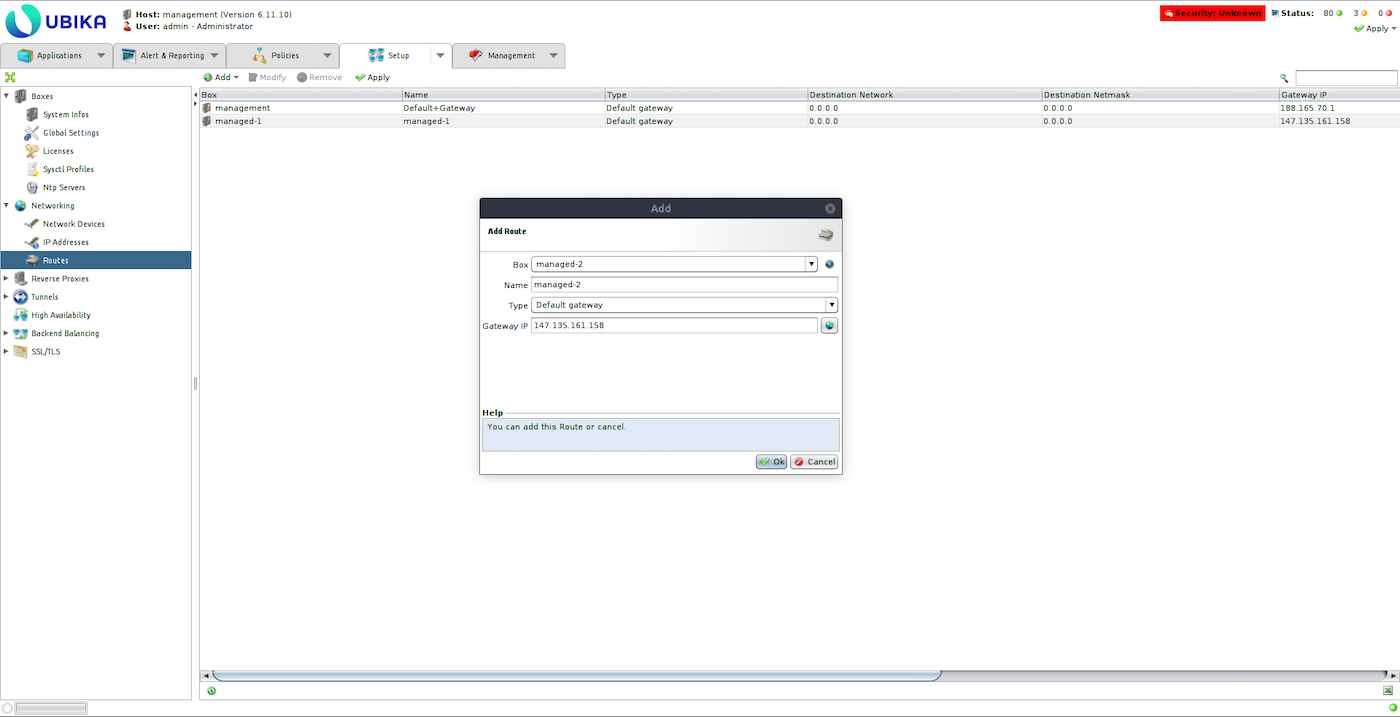

Entfernen Sie das Standard-Gateway und fügen Sie das vRack Gateway für jedes verwaltete Ubika hinzu (Setup > Networking > Routes).

Managed-1 UWG:

Managed-2 UWG:

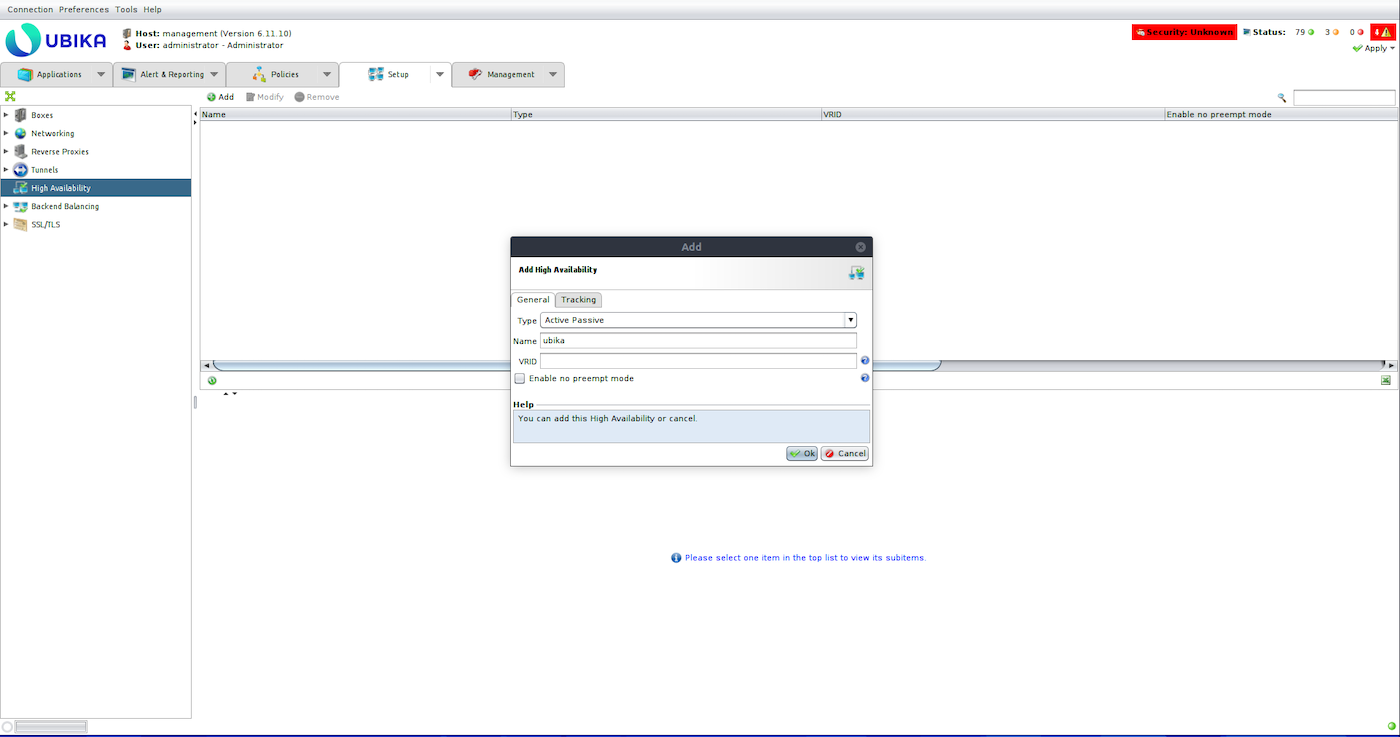

Erstellen Sie eine hoch verfügbare Aktiv/Passiv Konfiguration (Setup > High Availability > Add):

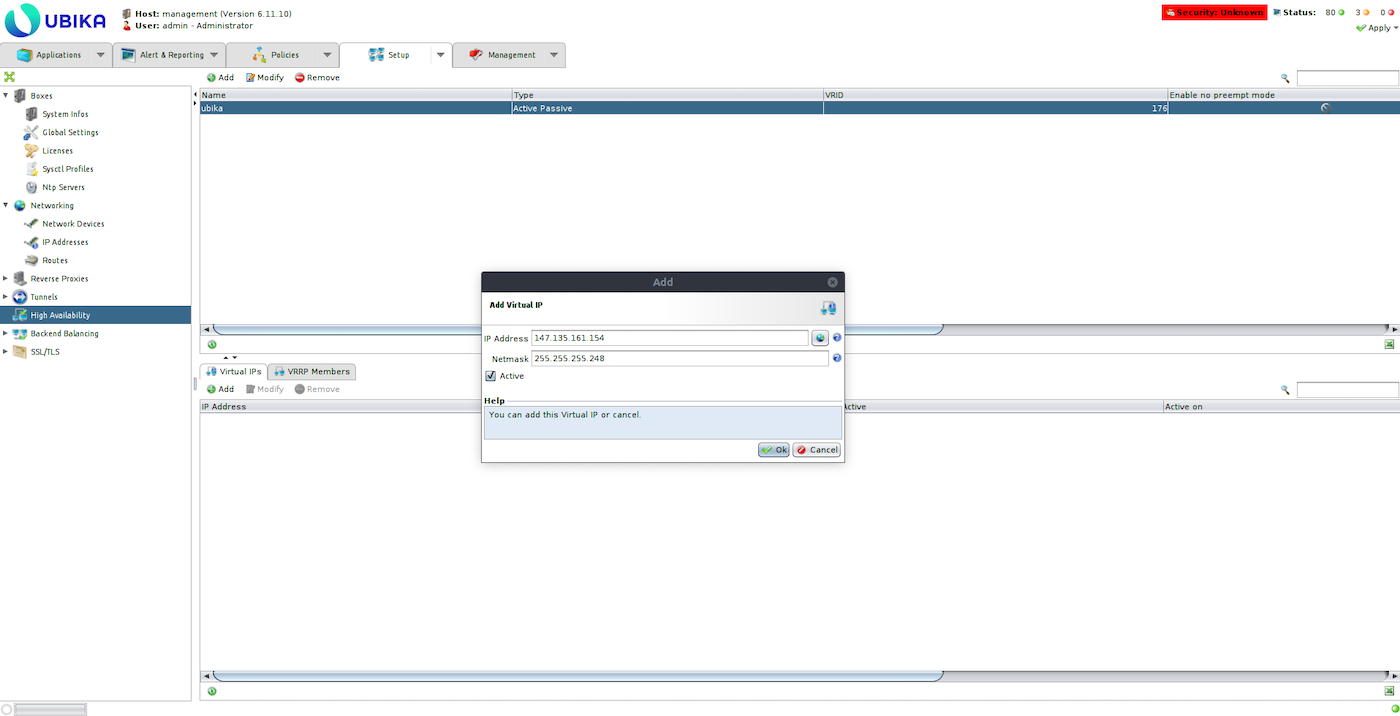

Fügen Sie eine IP-Adresse des IP-Blocks als virtuelle IP hinzu:

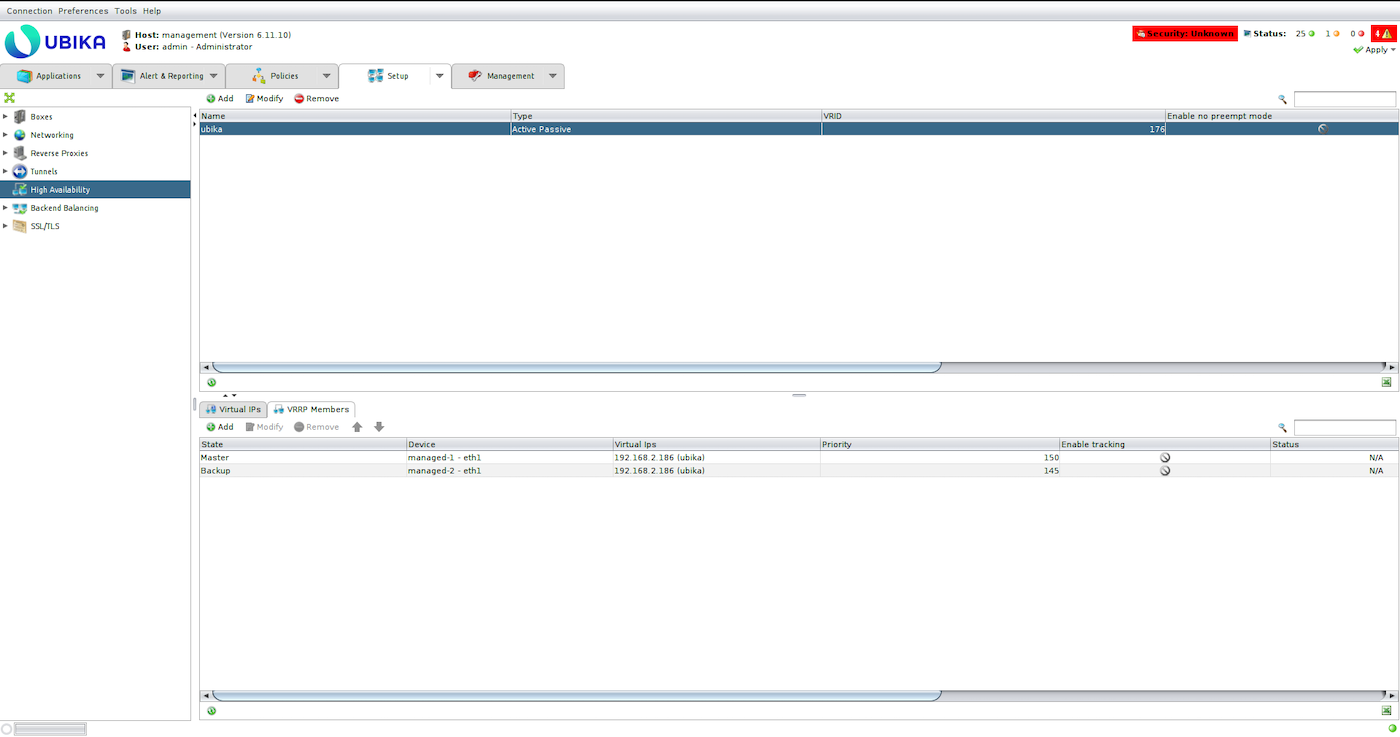

Fügen Sie die beiden verwalteten UWG-Instanzen als VRRP-Member mithilfe der Workload Interfaces (eth1) hinzu:

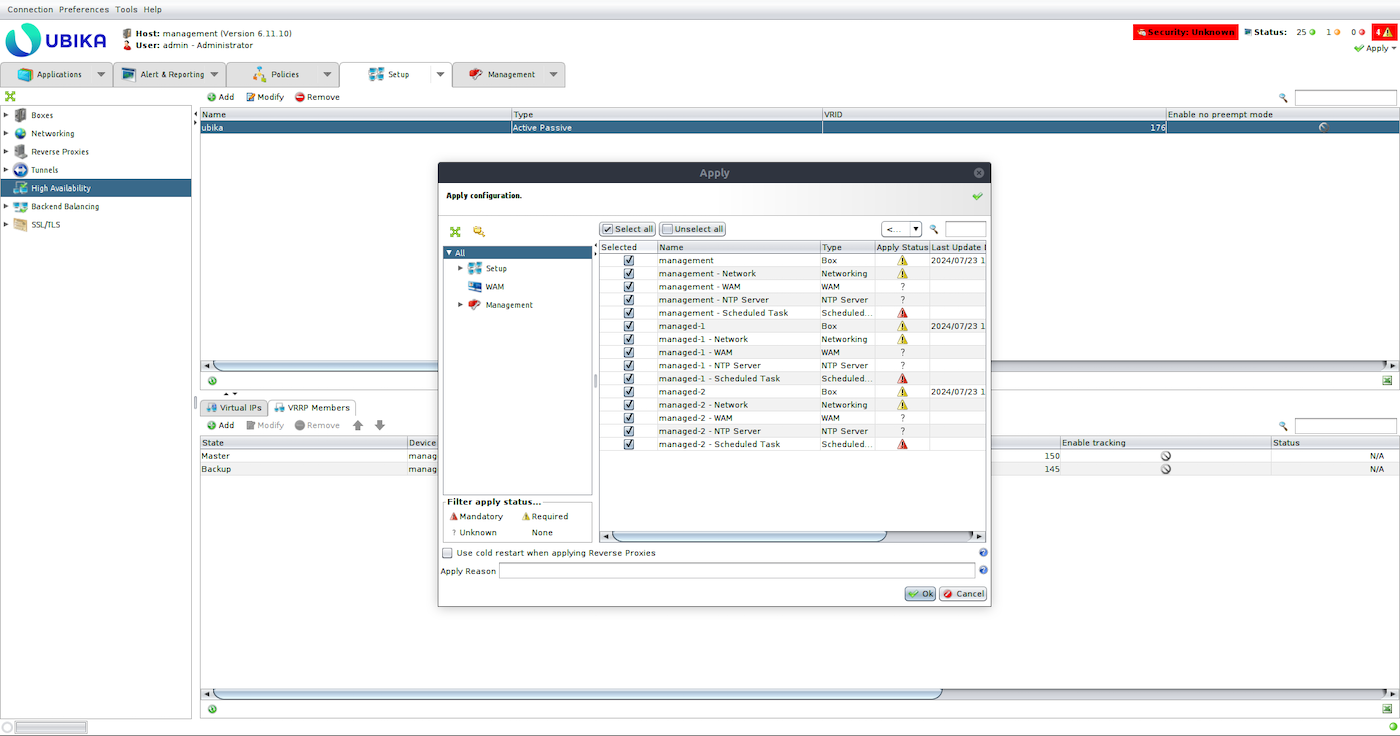

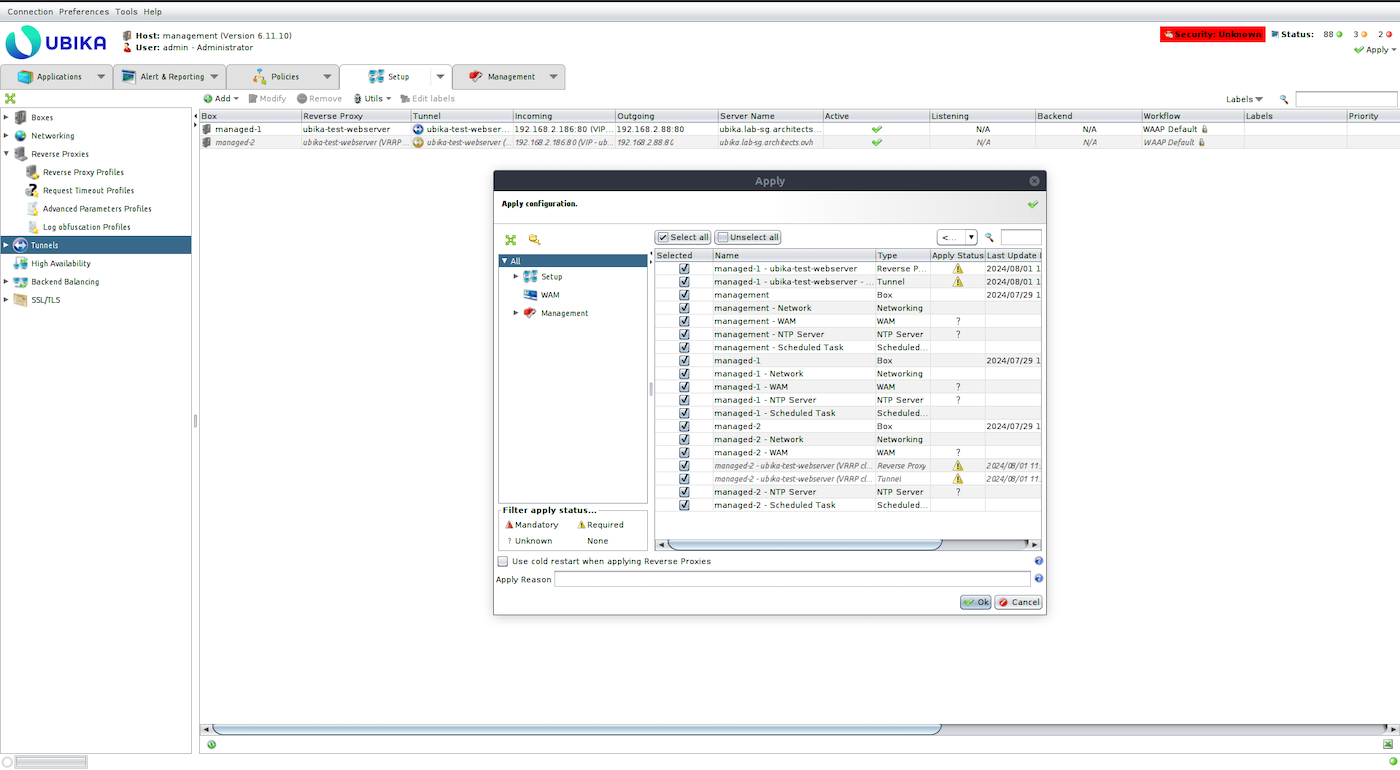

Konfiguration anwenden (Button oben rechts im Interface):

Lizenzen konfigurieren

Die Ubika WAAP Gateway Lizenzen sind über die offizielle Website von Ubika verfügbar. Abhängig von Ihren Bereitstellungsanforderungen können Sie zwischen einer einzelnen VM Lizenz oder einer High Availability Lizenz wählen, die eine Active Backup Konfiguration mit zwei Data Plane Instanzen und einer oder mehreren Control Plane Instanzen unterstützt.

Die Lizenzen variieren auch abhängig vom TPS SSL (Transaktionen pro Sekunde), wobei mehrere SSL-Zertifikate oder Failover-Funktionen unterstützt werden.

Es wird dringend empfohlen, die neuesten Generationen von Compute-Instanzen für Appliance-Bereitstellungen zu verwenden. Beispiel:

- C3-8 für grundlegende Anforderungen und VMcloud Lizenzen

- C3-16, C3-32, C3-64 bzw. C3-128 für die Lizenzen Ubika Enterprise Edition 1500, 2450, 4450, 5450 und 6450

- C3-16 für die kleine MGMT-Konsole oder C3-128 für die große MGMT-Konsole (abhängig von den aktivierten Beobachtungsoptionen)

Um die Lizenzen anzuwenden, müssen Sie UWG die folgenden Informationen bereitstellen:

- UWG Bereitstellungstyp (Single Instance oder HA)

- Seriennummer der UWG-Instanz

- Anzahl der vCPUs und der jeder Instanz zugewiesenen RAM

Sobald Sie die Lizenzen von Ubika erhalten haben, wenden Sie diese auf die entsprechenden Instanzen an, um die Installation abzuschließen.

Erstellen Sie Ihre Webserver-Umgebung

In diesem Abschnitt erstellen wir eine Webserver-Umgebung und richten einen Load Balancer ein, um den Traffic auf mehrere Webserver zu verteilen. Dieser Schritt ist entscheidend, um den korrekten Netzwerkbetrieb, die Sicherheit und die Hochverfügbarkeitseinstellungen Ihrer UWG-Konfiguration zu validieren. Mit einem Load Balancer stellen wir das Gleichgewicht des Traffics auf Ihren Webservern sicher. Dies ermöglicht Schutz und Redundanz im Falle eines Failovers, was für die Aufrechterhaltung der Verfügbarkeit des Dienstes unerlässlich ist.

Erstellen Sie zwei Webserver im Workload-Netzwerk.

Bevor Sie den OpenStack-Befehl ausführen, erstellen Sie zunächst eine webserver.cloud-init-Datei und fügen Sie den folgenden Inhalt hinzu, wobei Sie die Einstellungen an Ihre Umgebung anpassen:

Führen Sie nach dem Erstellen der Datei webserver.cloud-init die folgenden Befehle aus:

Erstellen Sie einen privaten Octavia Load Balancer:

Überprüfen Sie den Status des Load Balancers auf ACTIVE:

Erstellen Sie einen HTTP-Listener für den Load Balancer:

Erstellen Sie eine Integritätsprüfung (health check) für den Load Balancer Backend Pool:

Rufen Sie die IP-Adressen der beiden Webserver ab:

Fügen Sie die Webserver dem Backend Pool des Load Balancers hinzu:

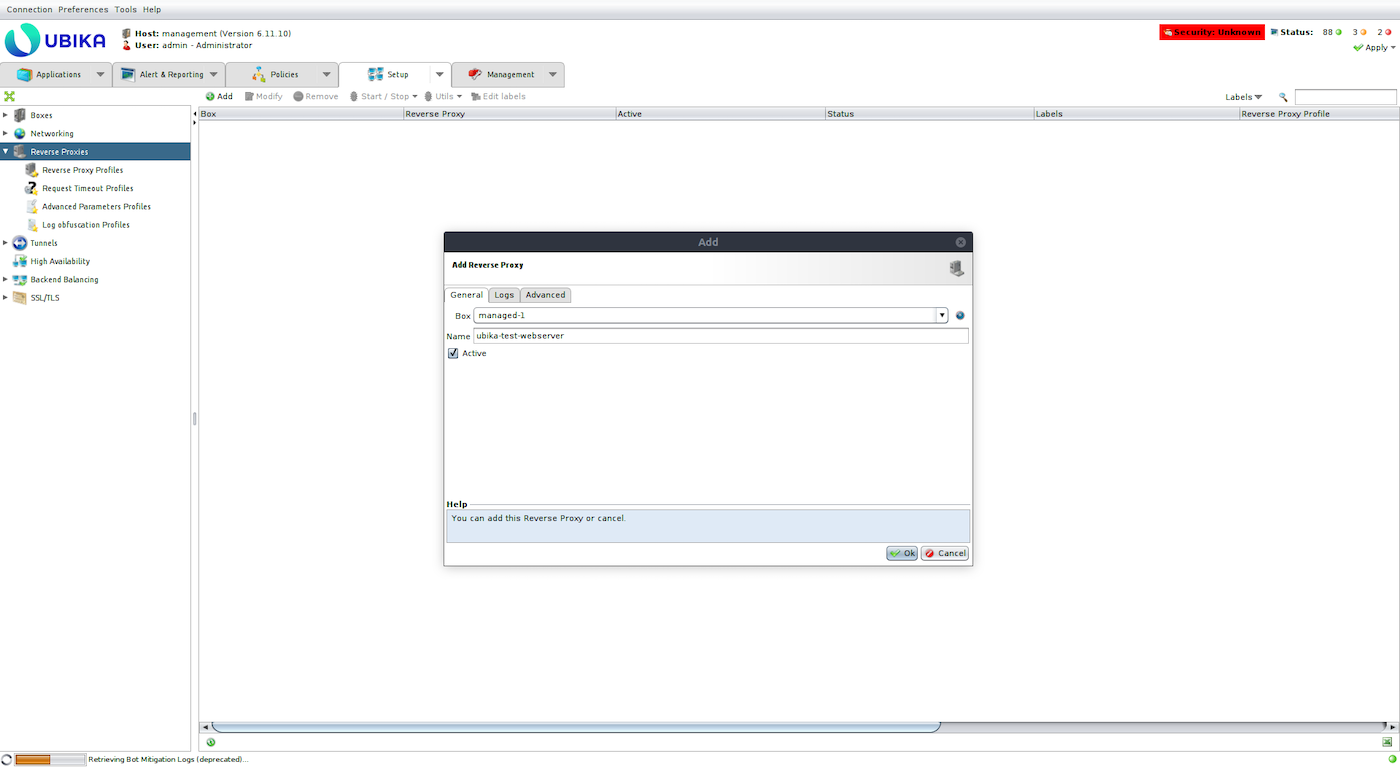

Erstellen Sie einen Reverse Proxy (Setup -> Reverse Proxy -> Add) auf einem der von Ubika verwalteten Boxen:

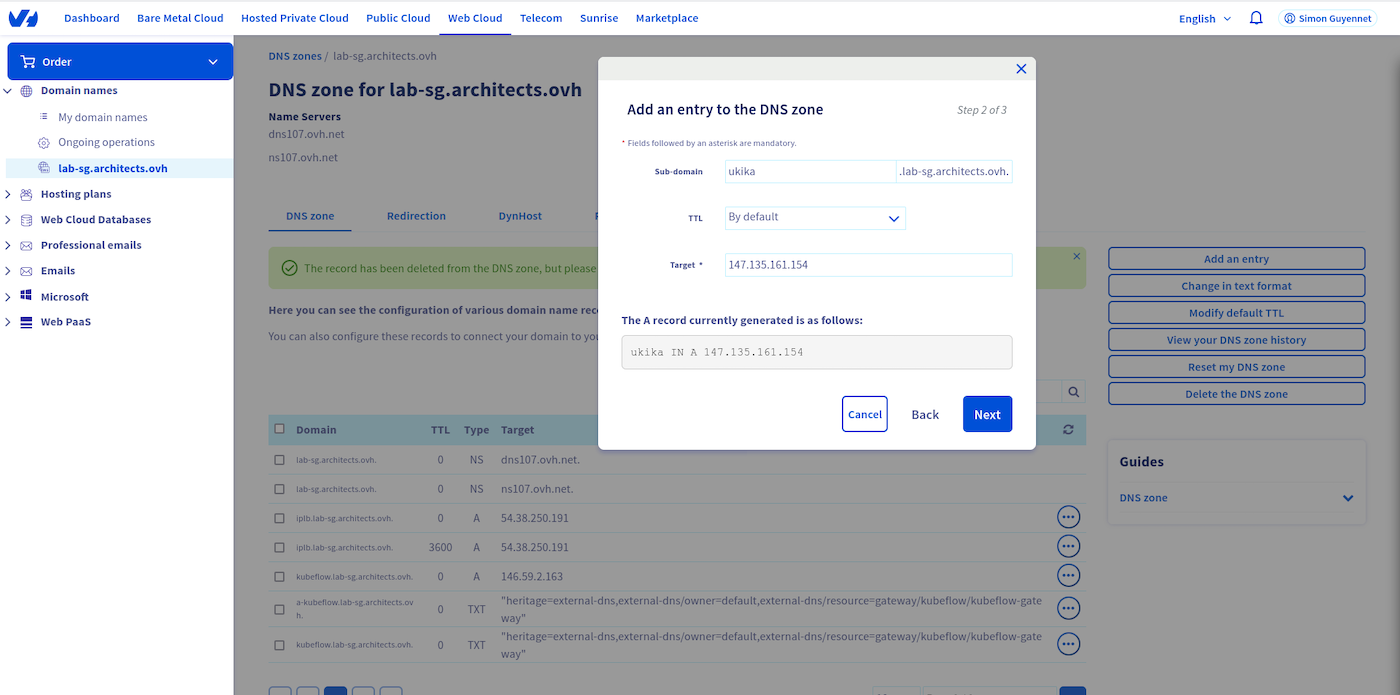

Erstellen Sie einen DNS A-Eintrag für den Webserver, der auf die virtuelle IP-Adresse von Ubika zeigt:

Rufen Sie die virtuelle IP-Adresse des Load Balancers ab:

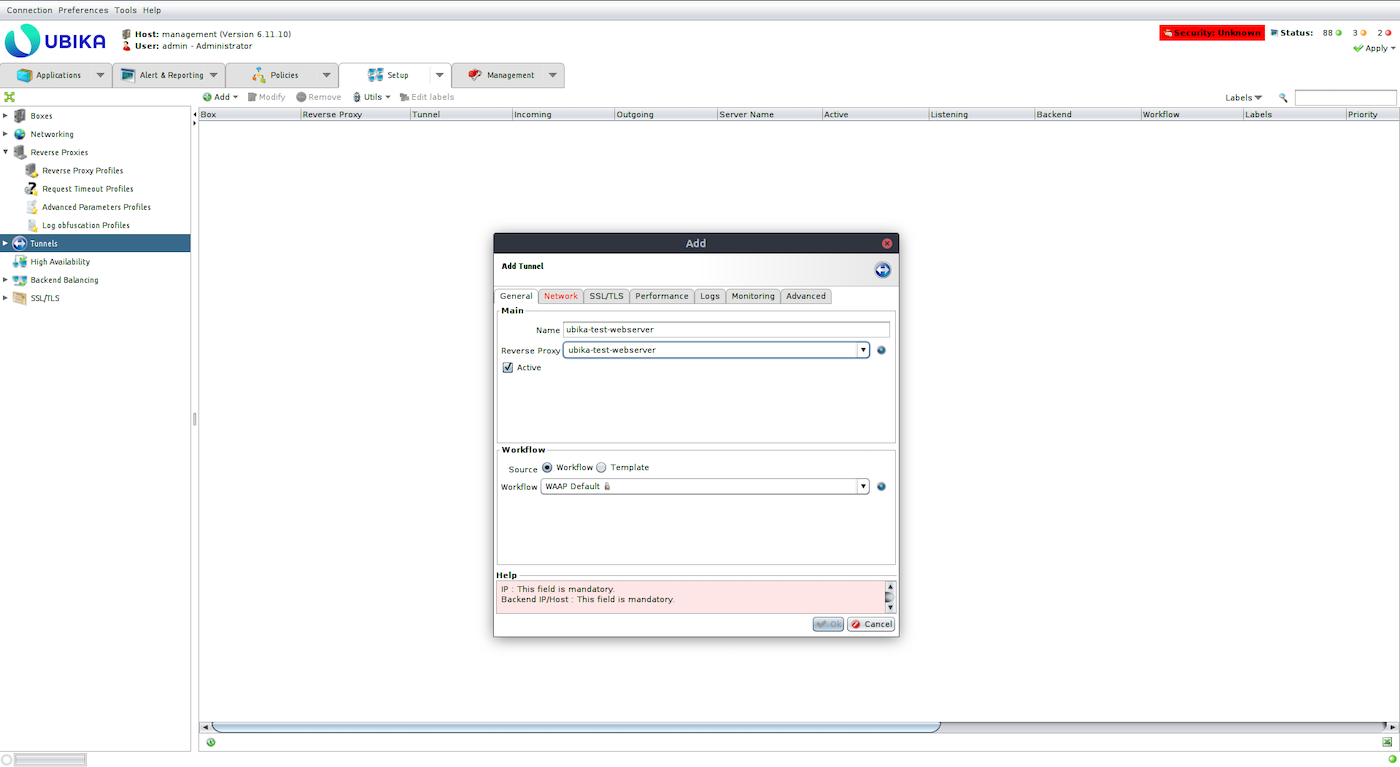

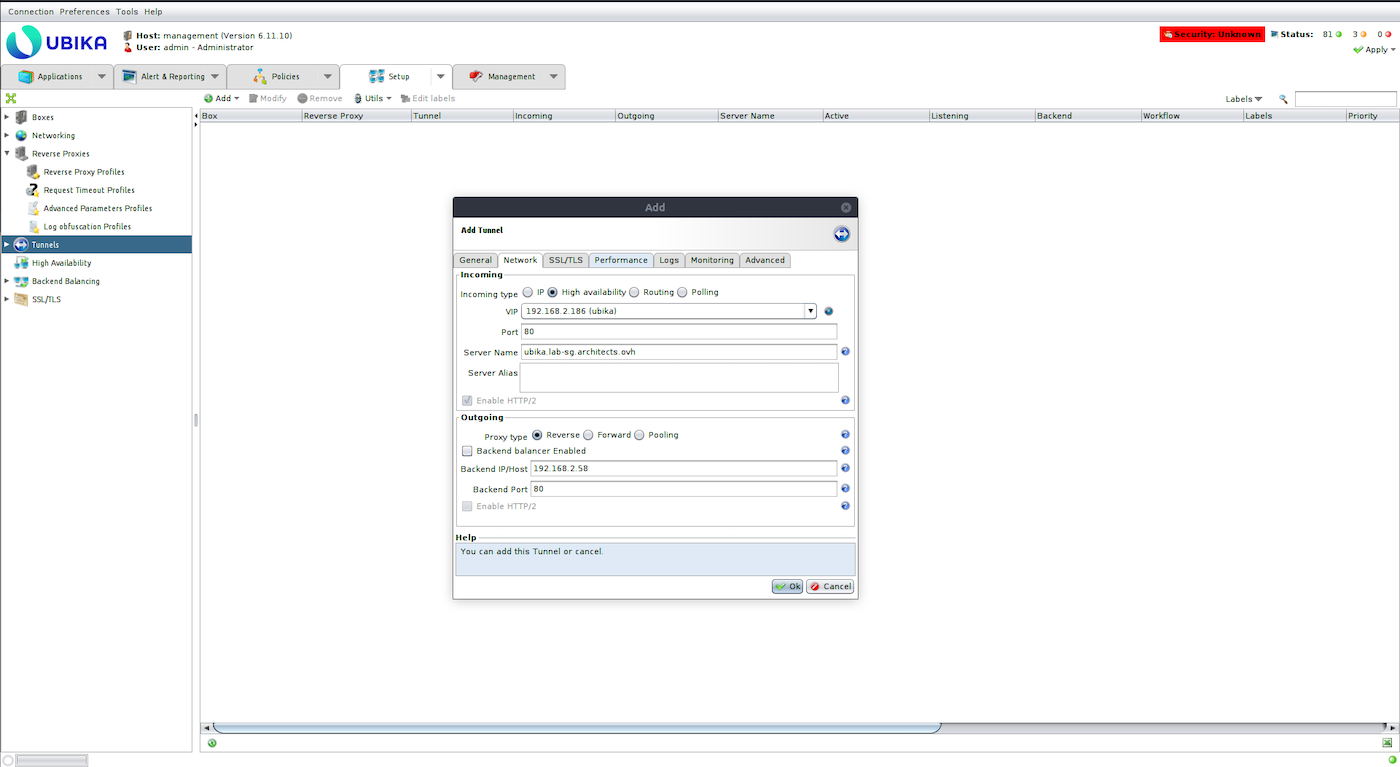

Erstellen Sie einen Tunnel (Setup > Tunnels > Add):

Konfiguration anwenden:

Versuchen Sie, auf den Webserver zuzugreifen:

Weiterführende Informationen

Wenn Sie Schulungen oder technische Unterstützung bei der Implementierung unserer Lösungen benötigen, wenden Sie sich an Ihren Vertriebsmitarbeiter oder klicken Sie auf diesen Link, um einen Kostenvoranschlag zu erhalten und eine persönliche Analyse Ihres Projekts durch unsere Experten des Professional Services Teams anzufordern.

Treten Sie unserer User Community bei.