OVHcloud Infrastruktur mit Stormshield Network Security sichern

Informationen zur Übersetzung

Diese Übersetzung wurde durch unseren Partner SYSTRAN automatisch erstellt. In manchen Fällen können ungenaue Formulierungen verwendet worden sein, z.B. bei der Beschriftung von Schaltflächen oder technischen Details. Bitte ziehen Sie im Zweifelsfall die englische oder französische Fassung der Anleitung zu Rate. Möchten Sie mithelfen, diese Übersetzung zu verbessern? Dann nutzen Sie dazu bitte den Button "Beitragen" auf dieser Seite.

Ziel

Da Unternehmen zunehmend auf Cloud-Lösungen angewiesen sind, hat die Absicherung von Cloud-Infrastrukturen oberste Priorität beim Schutz sensibler Daten und der Aufrechterhaltung der Netzwerkintegrität. Stormshield SNS EVA (Elastic Virtual Appliance) ist eine umfassende Sicherheitslösung, die Cloud-Umgebungen vor einer Vielzahl von Bedrohungen schützt.

In dieser Anleitung erhalten Sie Schritt-für-Schritt-Anweisungen zum Deployment und zur Konfiguration von SNS EVA auf der OVHcloud Public Cloud mit vRack und öffentlichem IP-Routing. Sie decken die wichtigsten Funktionen wie Netzwerk-Firewalls, IPsec-VPNs und SSL/TLS-VPNs ab. Indem Sie dieses Tutorial anwenden, erhöhen Sie die Sicherheit Ihrer OVHcloud Public Cloud Infrastruktur und gewährleisten die Sicherheit Ihrer Operationen.

Diese Anleitung erklärt, wie Sie Ihre OVHcloud Infrastruktur mit Stormshield Network Security in der Public Cloud absichern.

In diesem Tutorial erläutern wir die Verwendung von OVHcloud Lösungen mit externen Tools. Die durchgeführten Aktionen werden in einem bestimmten Kontext beschrieben. Möglicherweise müssen Sie bestimmte Anweisungen an Ihre Umgebung oder individuelle Bedürfnisse anpassen.

Wir empfehlen, bei Schwierigkeiten bezüglich der Umsetzung einen spezialisierten Dienstleister zu kontaktieren oder Ihre Fragen an die OVHcloud Community zu richten. Weitere Informationen finden Sie am Ende dieser Anleitung.

Voraussetzungen

- Sie haben ein Public Cloud Projekt in Ihrem OVHcloud Kunden-Account.

- Sie haben einen OpenStack User erstellt (optional).

- Sie haben Grundkenntnisse in Networking.

- Sie haben auf der Stormshield-Website einen Stormshield-Account erstellt.

- Sie haben vRack aktiviert und konfiguriert, um eine sichere Kommunikation zwischen den Komponenten der Infrastruktur zu ermöglichen.

- Sie haben eine Adressblock Additional IP, um Failover und die Konfiguration von Hochverfügbarkeit zu ermöglichen.

- Sie haben eine Stormshield Elastic Virtual Appliance Lizenz (Bring Your Own Licence) von Partnern oder Drittanbietern erworben. Diese ist zur Installation und Konfiguration erforderlich.

Zugriff auf das OVHcloud Kundencenter

- Direkter Link: Public Cloud Projekte

- Navigationspfad:

Public Cloud> Wählen Sie Ihr Projekt aus

In der praktischen Anwendung

Zusätzlich zur Installation und Konfiguration von Stormshield Network Security werden in diesem Tutorial verschiedene Anwendungsbeispiele vorgestellt:

- Installieren und Konfigurieren von Stormshield Network Security in Ihrer Public Cloud-Umgebung

- Anwendungsfall 1: Konfigurieren von Stormshield Network Security zur Verwendung als Gateway

- Anwendungsfall 2: Konfigurieren von NAT (Network Address Translation) für den Zugriff auf einen externen privaten HTTP-Dienst

- Anwendungsfall 3: IPsec-Tunnel (Site-to-Site)

- Anwendungsfall 4: SSL/TLS VPN (Client-to-Site)

Installieren und konfigurieren Sie Stormshield Network Security auf Ihrer Public Cloud Umgebung

In dieser Anleitung erfolgt die Installation und Konfiguration von Stormshield SNS EVA hauptsächlich über die Befehlszeile. Öffnen Sie ein Terminal, um die Anweisungen auszuführen.

Beachten Sie, dass alle Abschnitte zu "High Availability" oder "Stormshield-2" optional sind und die Verwendung des vRack Netzwerks mit Additional IP ebenfalls optional ist. Es wird veranschaulicht, wie das System mit zwei Instanzen im Aktiv/Passiv Modus für hohe Verfügbarkeit eingerichtet wird. In einer minimalen Version kann es auch mit einer einzigen Instanz arbeiten, wenn dies Ihren Bedürfnissen genügt.

In diesem Szenario verwenden wir zwei virtuelle Maschinen, die für die Sicherheitsanwendung konfiguriert sind, um hohe Verfügbarkeit (HA) zu erreichen, sowie einen zusätzliche virtuelle Maschine für die Verwaltung der Sicherheitsanwendung. Diese Konfiguration gewährleistet den Schutz vor Ausfällen und die kontinuierliche Verfügbarkeit des Dienstes. Weitere Beispiele und ausführliche Hilfe zu den Skalierungsoptionen finden Sie in der Stormshield-Dokumentation.

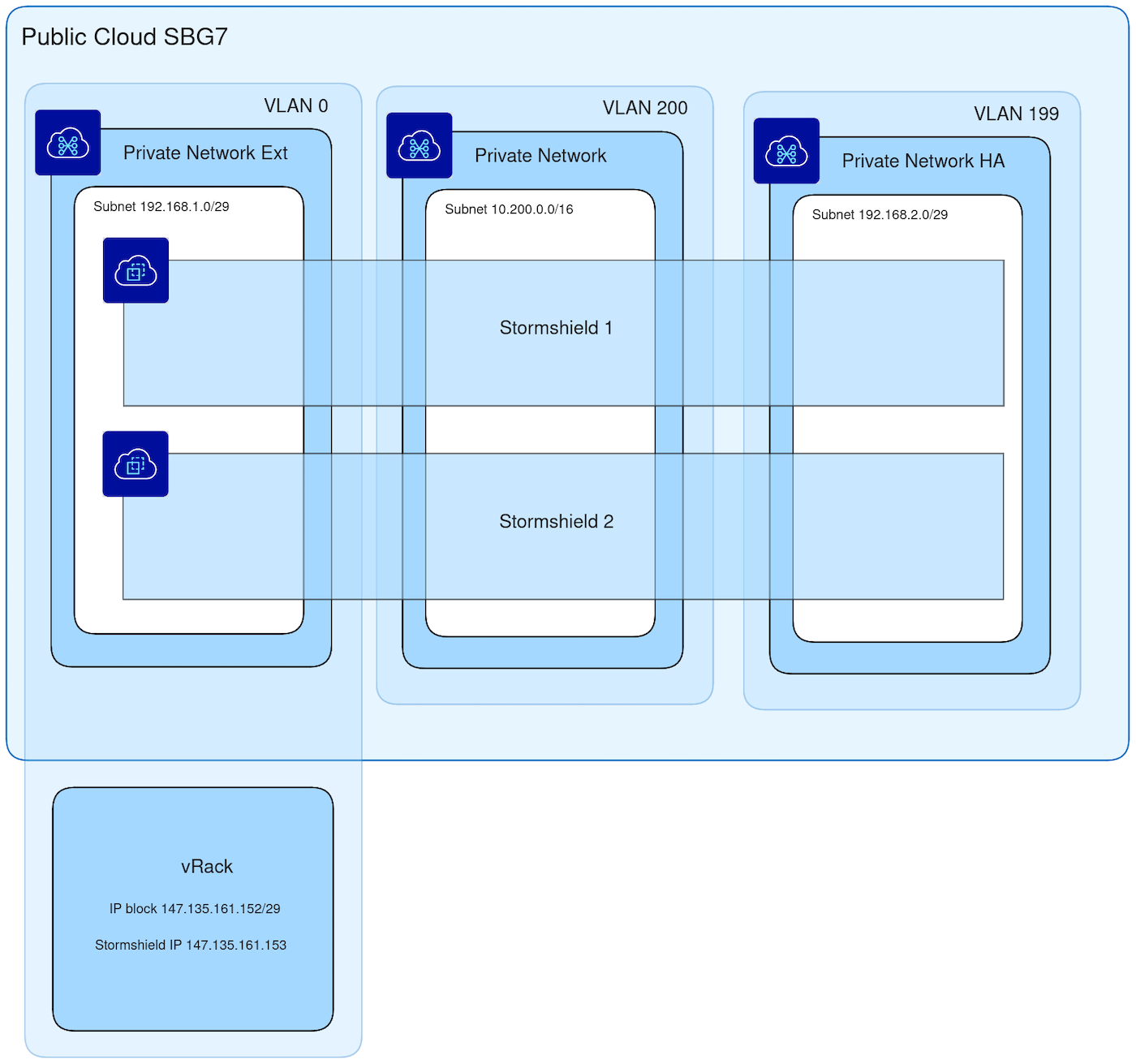

vRack konfigurieren

In diesem Schritt konfigurieren wir das vRack, ein privates virtuelles Netzwerk, das von OVHcloud bereitgestellt wird. Mit dem vRack können Sie mehrere Instanzen oder Server in einer Public Cloud Umgebung untereinander verbinden, was die Isolierung des Netzwerks und gleichzeitig eine sichere Kommunikation gewährleistet.

Indem Sie Ihr Public Cloud Projekt und Ihren Additional IP Block zum selben vRack hinzufügen und Routing für öffentliche IP-Adressen einrichten, erlauben Sie Ihren EVA SNS Instanzen Instanzen eine sichere Kommunikation, während Sie gleichzeitig die volle Kontrolle über die Verwaltung der IP-Adressen behalten. Das private Netzwerk vRack erlaubt Ihnen auch die Absicherung von Bare Metal Servern oder Private Cloud VMs mit in der Public Cloud bereitgestellten Sicherheitsanwendungen.

Public Cloud Projekt und Additional IP Block zum selben vRack hinzufügen.

Für dieses Beispiel ist der IP-Block 147.135.161.152/29.

Wir verwenden die erste verwendbare IP 147.135.161.153 für die erste Instanz von SNS EVA und vorübergehend die zweite verwendbare IP 147.135.161.154 für die zweite SNS EVA.

Die Gateway-Adresse lautet 147.135.161.158.

Weitere Informationen finden Sie in der Anleitung "IP-Block in einem vRack konfigurieren".

Hier sehen Sie die Architektur, die wir implementieren werden.

Netzwerk OpenStack konfigurieren

Erstellen Sie das private Netzwerk für externe SNS EVA Interfaces:

Erstellen Sie das private Netzwerk für die internen Interfaces des EVA SNS:

Erstellen Sie das private Netzwerk für die EVA SNS HA Interfaces (High Availability):

EVA SNS Instanzen deployen

Gehen Sie in den Bereich Download auf der offiziellen Website von Stormshield. Melden Sie sich mit Ihrem Stormshield-Account an, und folgen Sie den Anweisungen zum Herunterladen des Stormshield OpenStack Images.

Gehen Sie in den Ordner, in den Sie Ihr OpenStack EVA SNS Image hochgeladen haben, und importieren Sie das Image (für diese Anleitung verwenden wir das Image utm-SNS-EVA-4.8.3-openstack.qcow2):

Erstellen Sie die EVA SNS Instanzen (in diesem Beispiel haben wir sie stormshield-1 und stormshield-2 genannt):

Zur Optimierung der Performance empfehlen wir die folgenden EVA SNS-Lizenztypen für unsere VM-Versionen:

- EVA1: B3-8 / B3-16

- EVA2: B3-16 / B3-32

- EVA3: B3-32 / B3-64

- EVA4: B3-64 / B3-128

- EVAU: B3-128 / B3-256

SNS EVA Instanzen konfigurieren

Wählen Sie im Bereich Public Cloud das betreffende Projekt aus. Klicken Sie im linken Menü auf Instanzen unter Compute und finden Sie Ihre beiden SNS EVA Instanzen.

Greifen Sie für beide EVA SNS-Instanzen auf die VNC-Konsole zu, und konfigurieren Sie das Tastaturlayout und das Kennwort.

Konfigurieren Sie das Standard-Gateway auf der ersten EVA SNS mit unserem IP-Block-Gateway:

Konfigurieren Sie das externe Netzwerk-Interface auf dem ersten EVA SNS mit der ersten verwendbaren IP-Adresse unseres IP-Blocks und das interne Netzwerk-Interface mit der IP-Adresse 10.200.0.1:

Neue Netzwerkkonfiguration anwenden:

Führen Sie dieselbe Konfiguration für das zweite EVA SNS aus, jedoch mit der zweiten IP-Adresse 147.135.161.154 unseres IP-Blocks für die externe Schnittstelle anstelle von 147.135.161.153.

Fügen Sie eine andere Lizenz für die beiden EVA SNS Instanzen hinzu, indem Sie die offizielle Dokumentation befolgen.

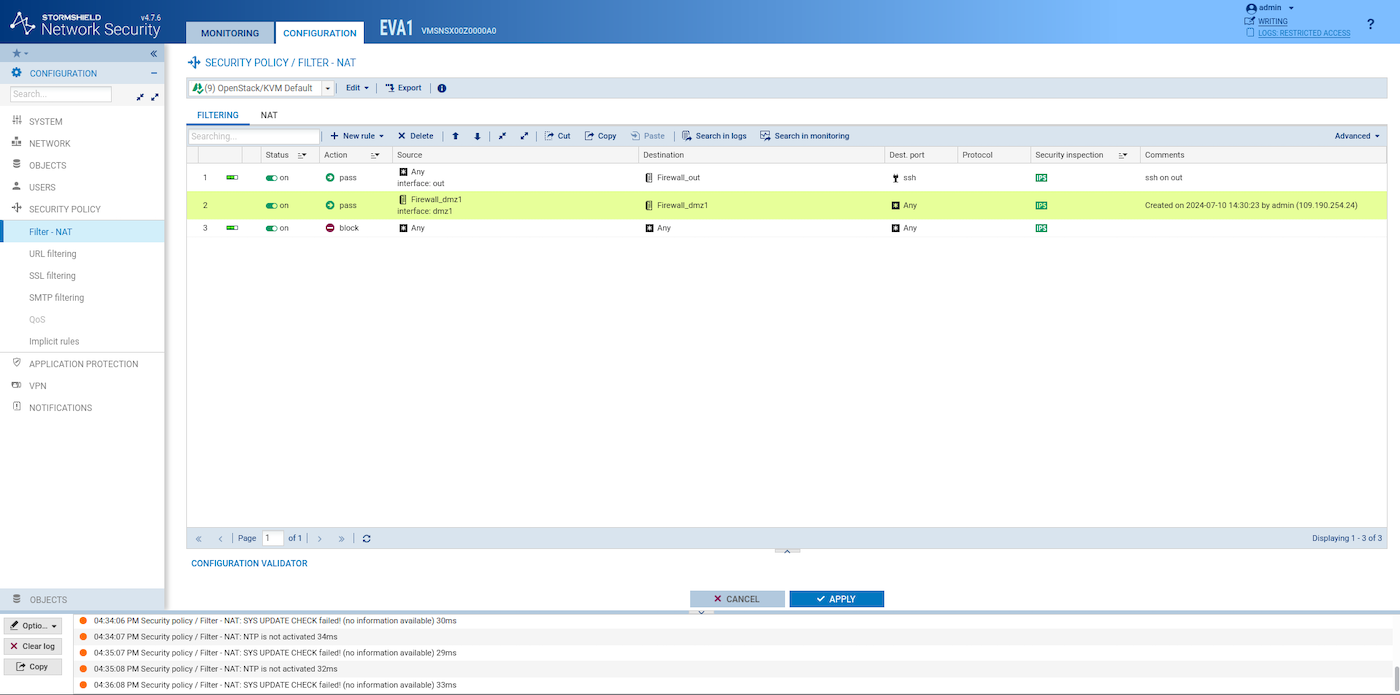

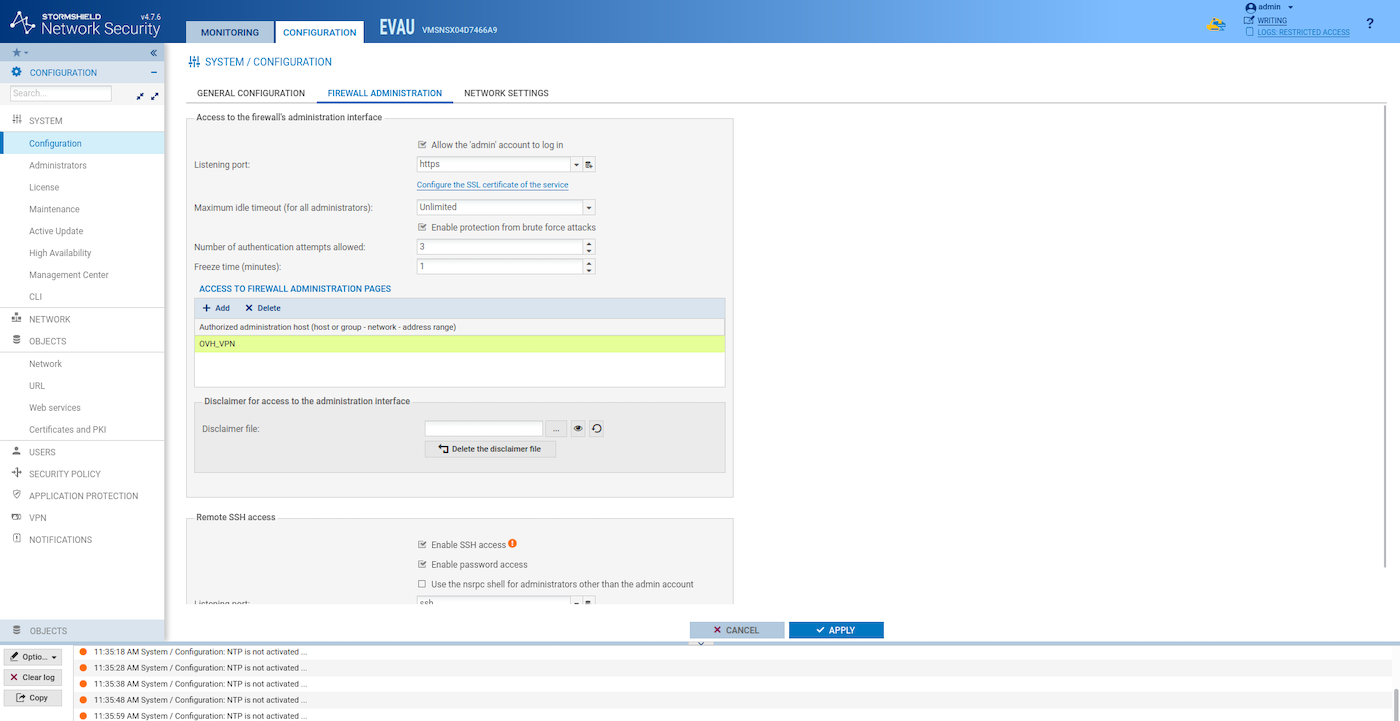

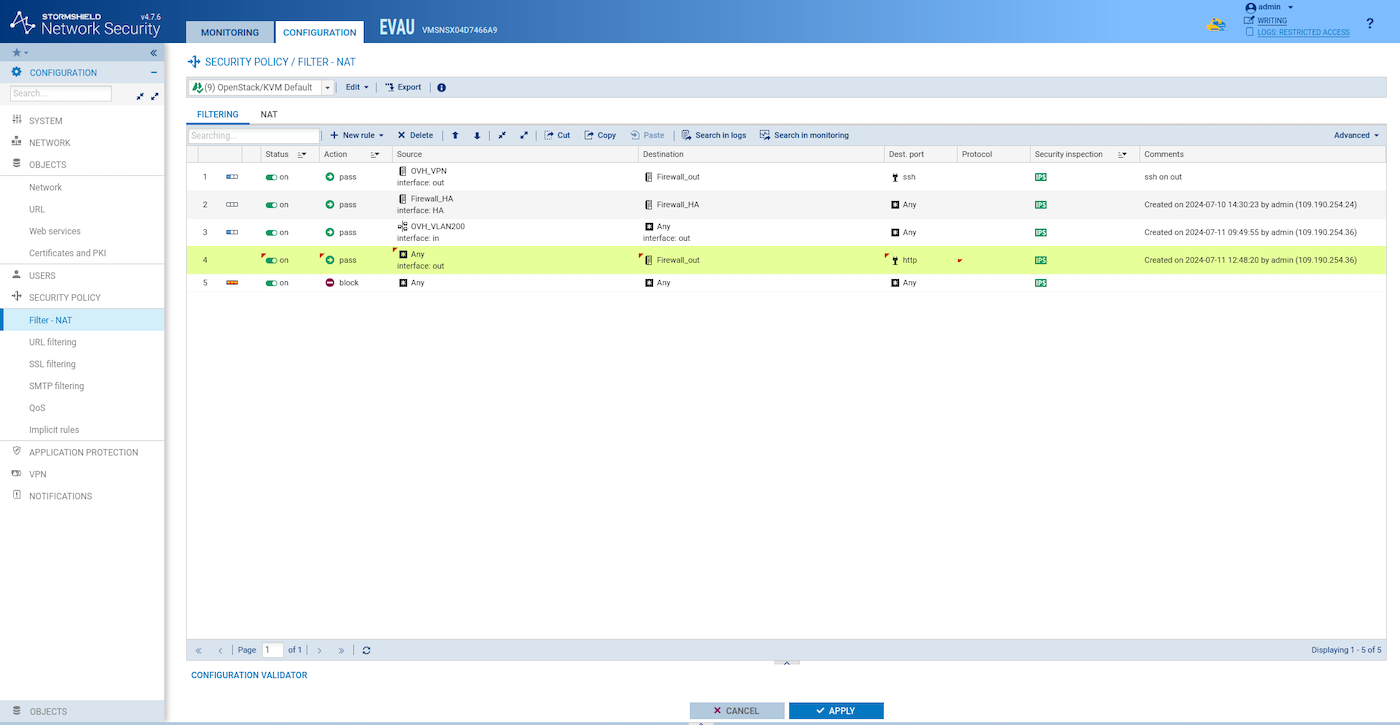

Erstellen Sie eine Firewall-Regel auf beiden EVA SNS in der Web-GUI:

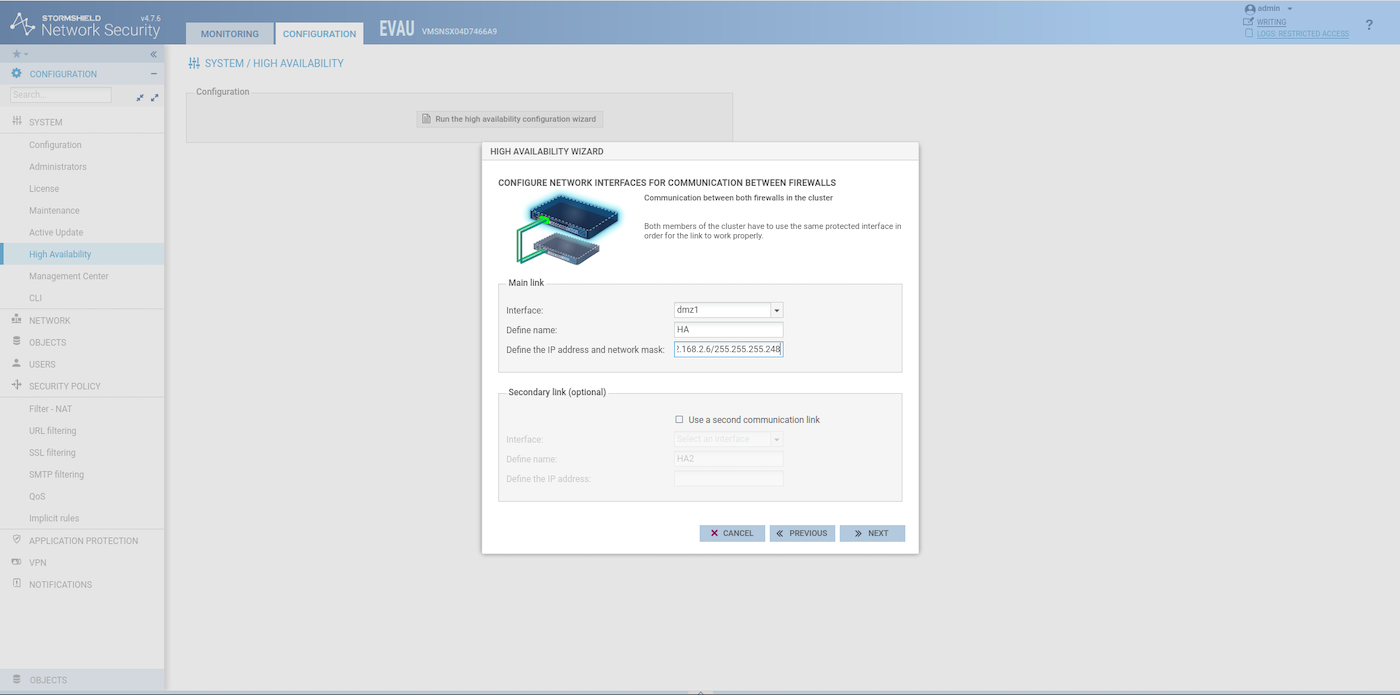

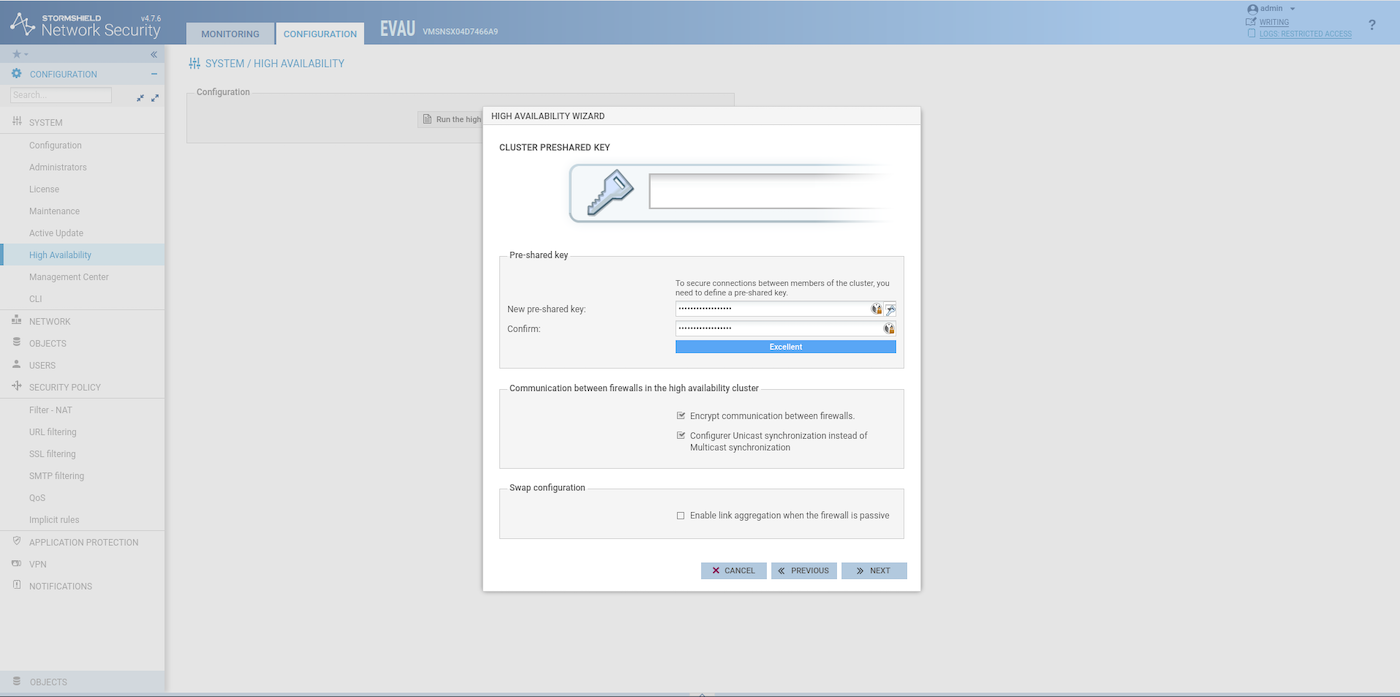

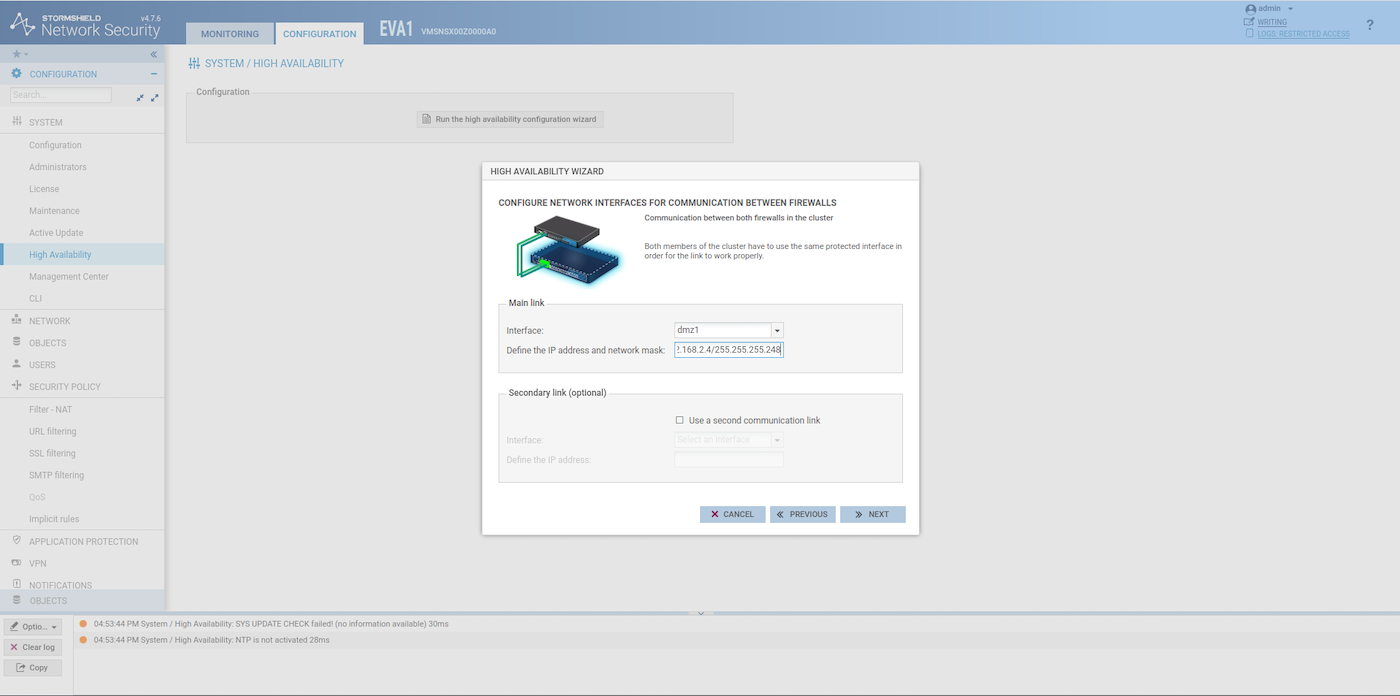

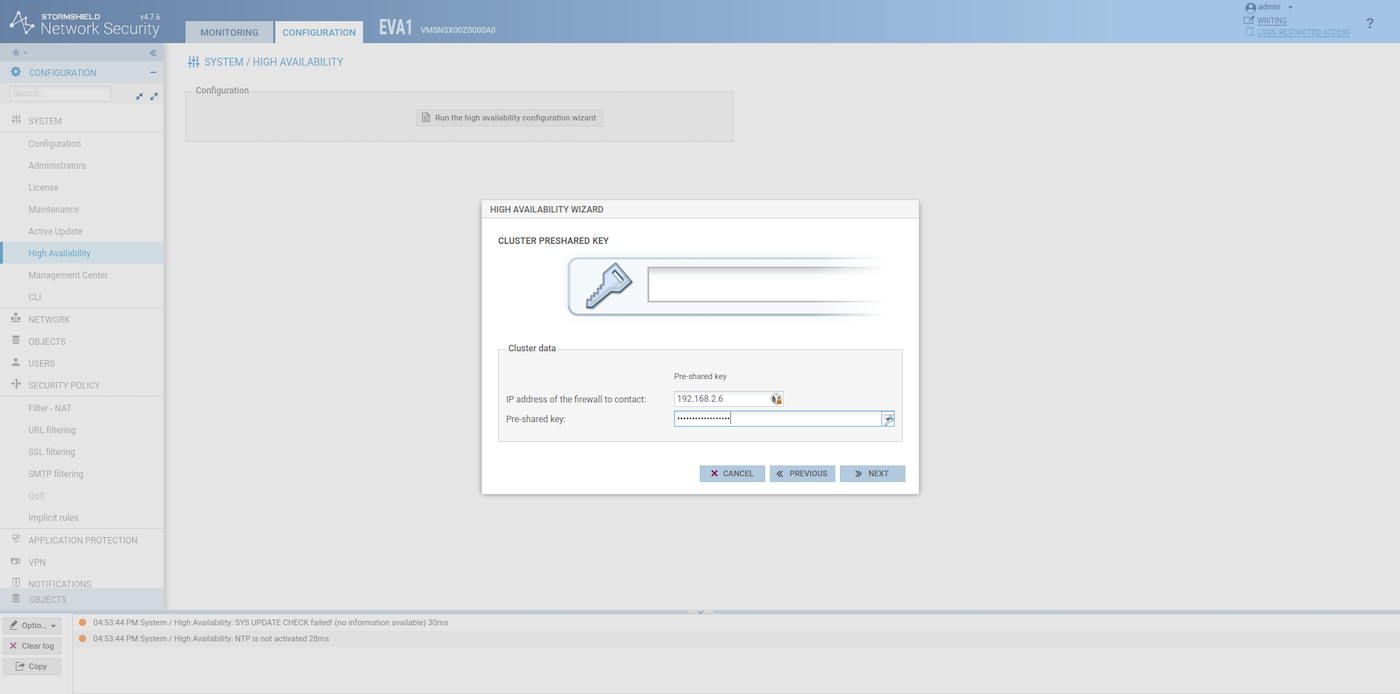

Erstellen Sie auf dem ersten EVA SNS eine Firewall-Gruppe (Configuration > System > High Availability). Überprüfen Sie bezüglich der IP-Adresse, welche IP vom OpenStack DHCP dem HA Interface zugewiesen wurde.

Wenn die HA Konfiguration auf dem ersten EVA SNS abgeschlossen ist, treten Sie der Firewall-Gruppe auf dem zweiten SNS EVA bei:

Die zweite externe Schnittstelle des EVA SNS verwendet nun dieselbe IP-Adresse wie die erste. Daher kann die IP-Adresse 147.135.161.154 nun für andere Zwecke verwendet werden.

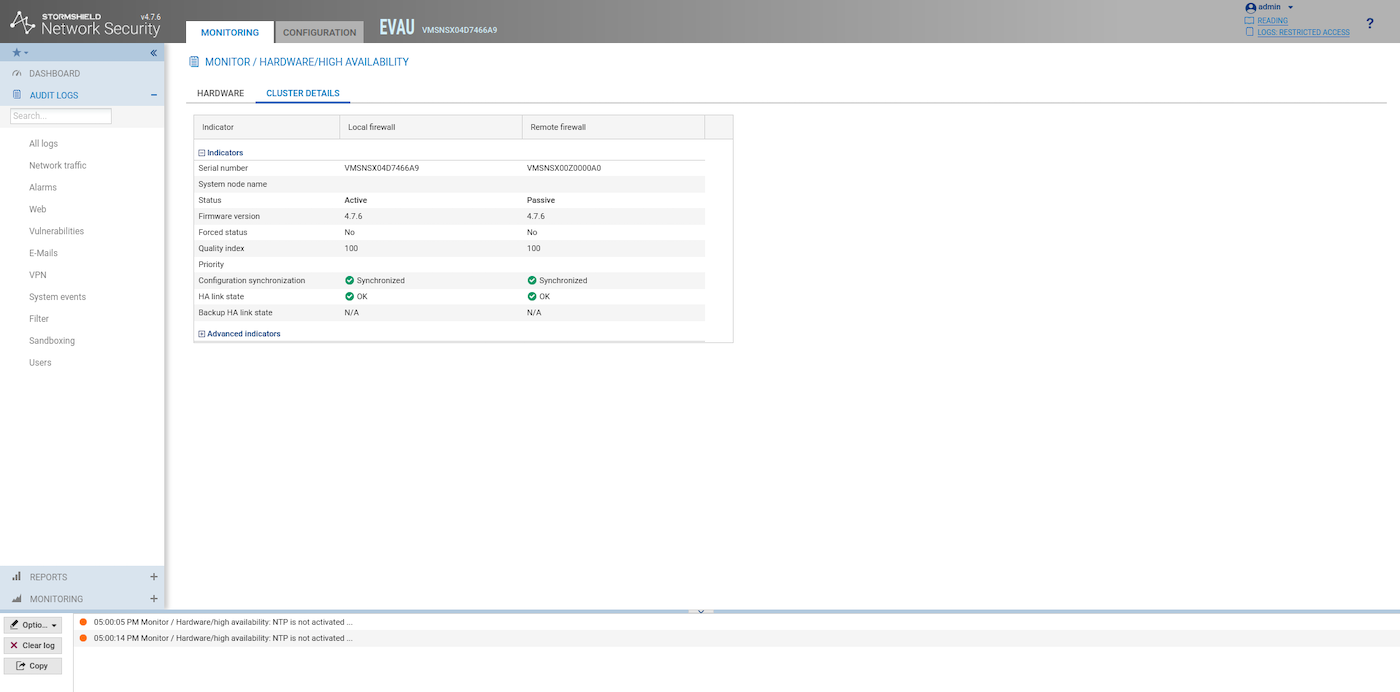

Wenn alles korrekt konfiguriert ist, sollten Sie nach dem Neustart des zweiten EVA SNS in den Health Indicators des HA Links beispielhaft Folgendes sehen:

Konfiguration und Absicherung der Verwaltung des EVA SNS

Rufen Sie Ihre öffentliche IP-Adresse ab:

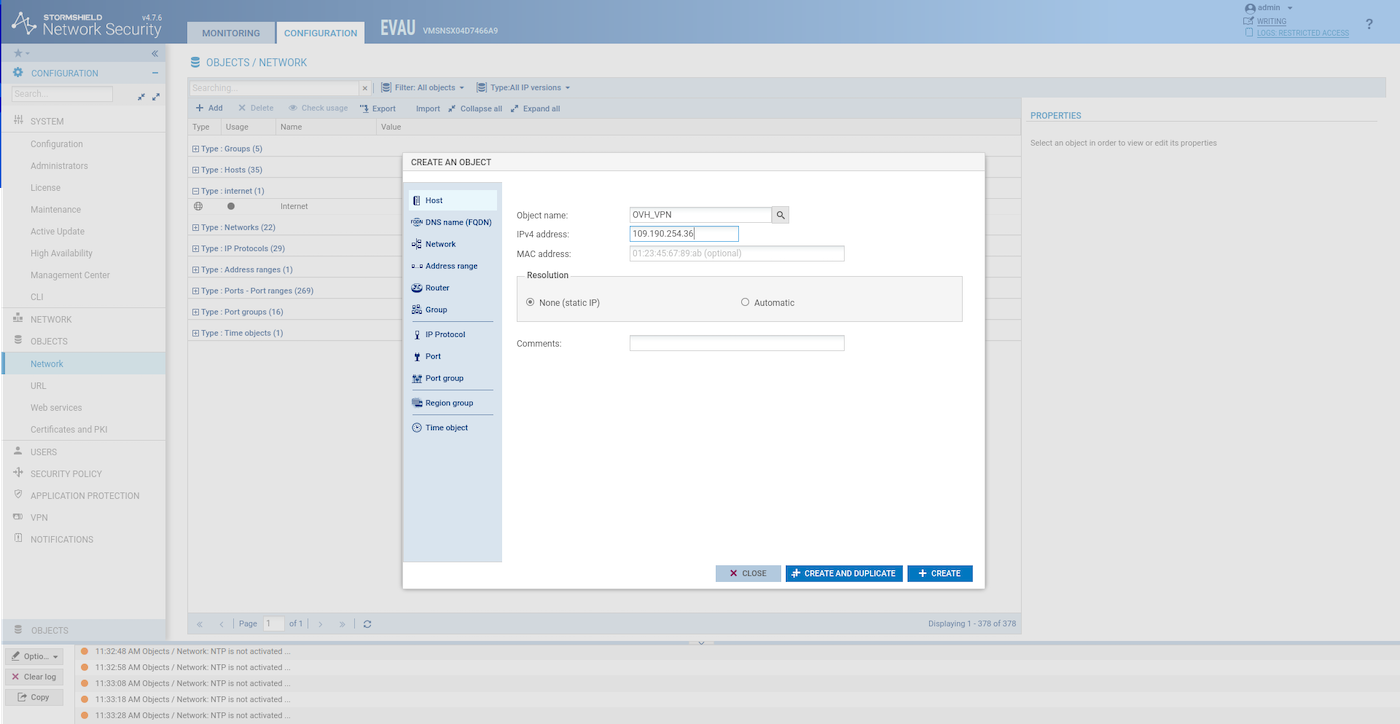

Erstellen Sie ein Host-Objekt für Ihre öffentliche IP-Adresse:

Beschränken Sie den Zugriff auf die GUI auf Ihre öffentliche IP-Adresse und aktivieren Sie SSH:

Schränken Sie den SSH-Zugriff auf Ihre öffentliche IP-Adresse ein:

HA-Konfiguration neu synchronisieren

Die Synchronisierung zwischen den beiden EVA SNS Instanzen ist entscheidend, um sicherzustellen, dass beide Firewalls immer auf dem neuesten Stand der Konfiguration sind. Dies kann über die SSH-Befehlszeile oder direkt über die grafische Benutzeroberfläche (GUI) erfolgen.

In diesem Beispiel verwenden wir die Befehlszeilenlösung über SSH. Wenn Sie die GUI zur Synchronisierung bevorzugen, finden Sie in der Stormshield SNS EVA-Dokumentation ausführliche Schritte.

Zu diesem Zeitpunkt sind die beiden SNS EVA Instanzen nicht mehr synchron, da wir eine große Anzahl von Parametern auf der ersten Instanz konfiguriert haben, die der zweiten Instanz nicht bekannt ist.

Verbinden Sie sich via SSH mit der aktiven SNS EVA Instanz:

Synchronisieren Sie die beiden EVA SNS:

Dieser Vorgang ist bei jeder Aktualisierung der Konfiguration erforderlich.

Anwendungsfall-Konfigurationen

Nach der Bereitstellung der EVA SNS-Firewall kann sie in mehreren erweiterten Sicherheitsszenarien wie IPsec VPN, SSL/TLS VPN, Netzwerk-Gateways (IN oder OUT) verwendet werden, wie unten beschrieben.

Dank des privaten vRack Netzwerks können die aufgeführten VLANs auch außerhalb der Public Cloud Umgebung verwendet werden: bei Bare Metal oder Private Cloud Produkten.

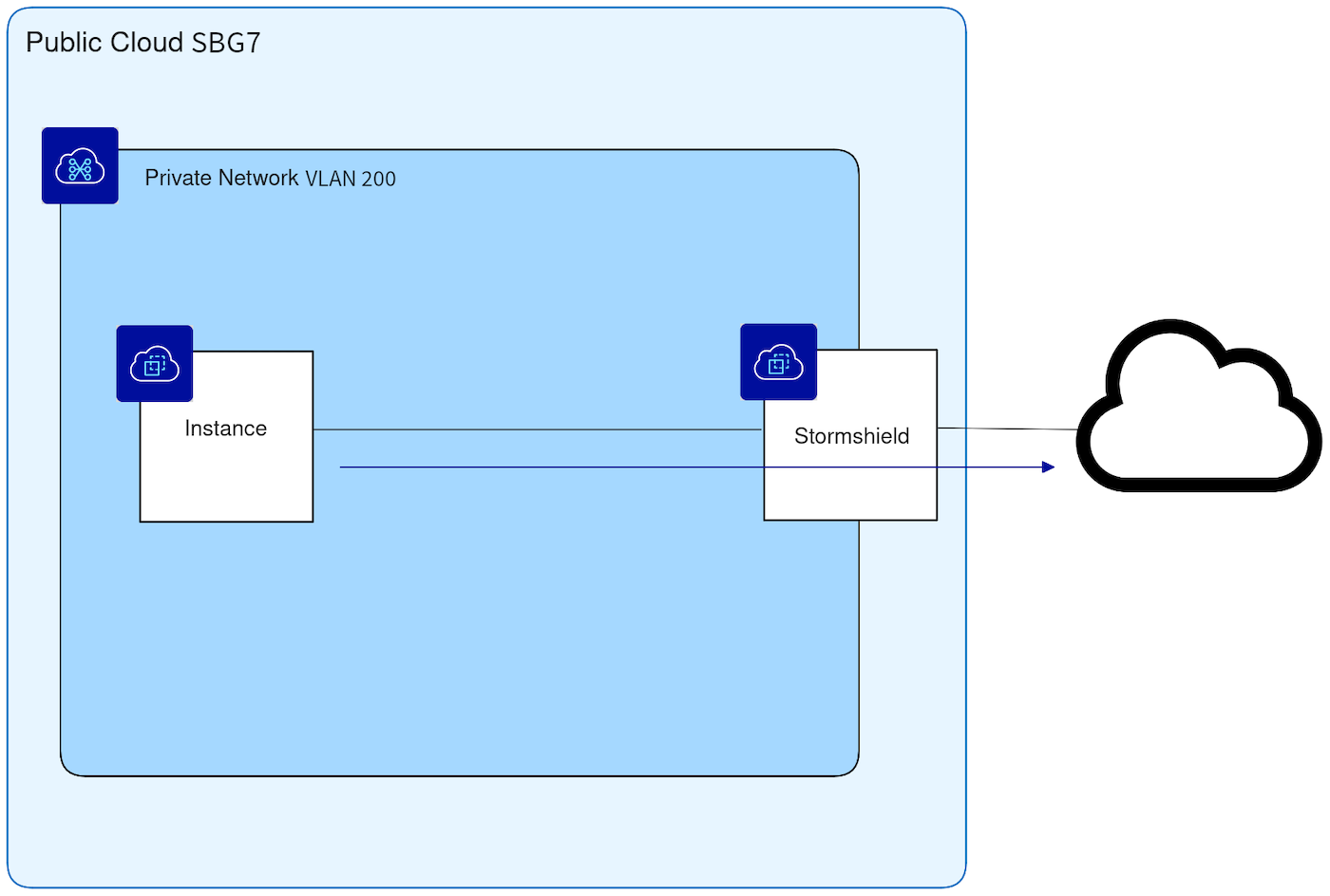

Anwendungsfall 1: Konfigurieren von Stormshield Network Security zur Verwendung als Gateway

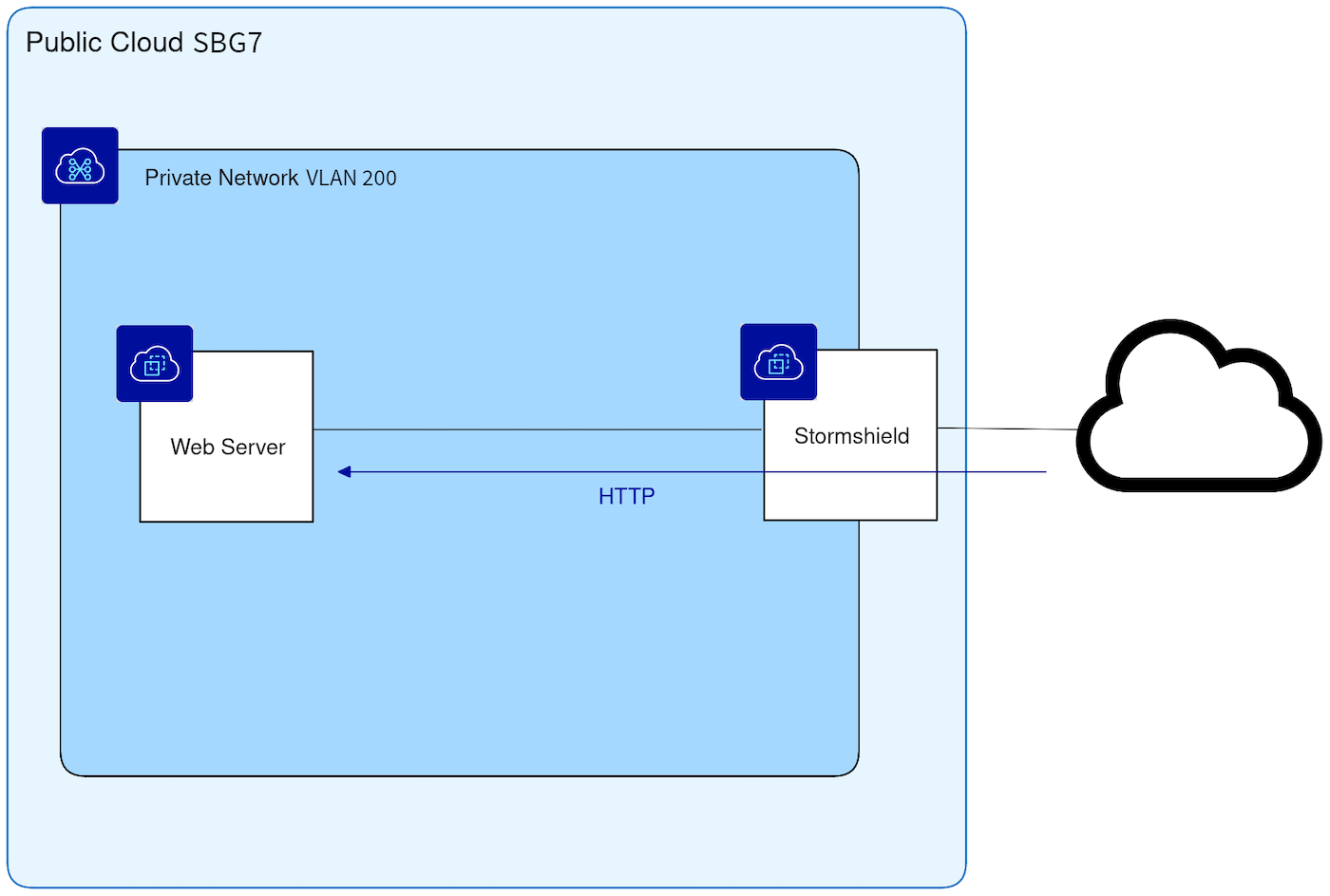

In diesem Beispiel fungiert die virtuelle Firewall als sicheres Gateway für private Instanzen (oder andere Server) innerhalb des VLAN200 des jeweiligen vRack-Netzwerks. Für diese Art von Datenverkehr kann eine URL-Filterung in der Firewall durchgeführt werden.

-

Erstellen Sie ein Netzwerkobjekt für das VLAN200 gemäß diesem Teil der offiziellen Stormshield-Dokumentation.

-

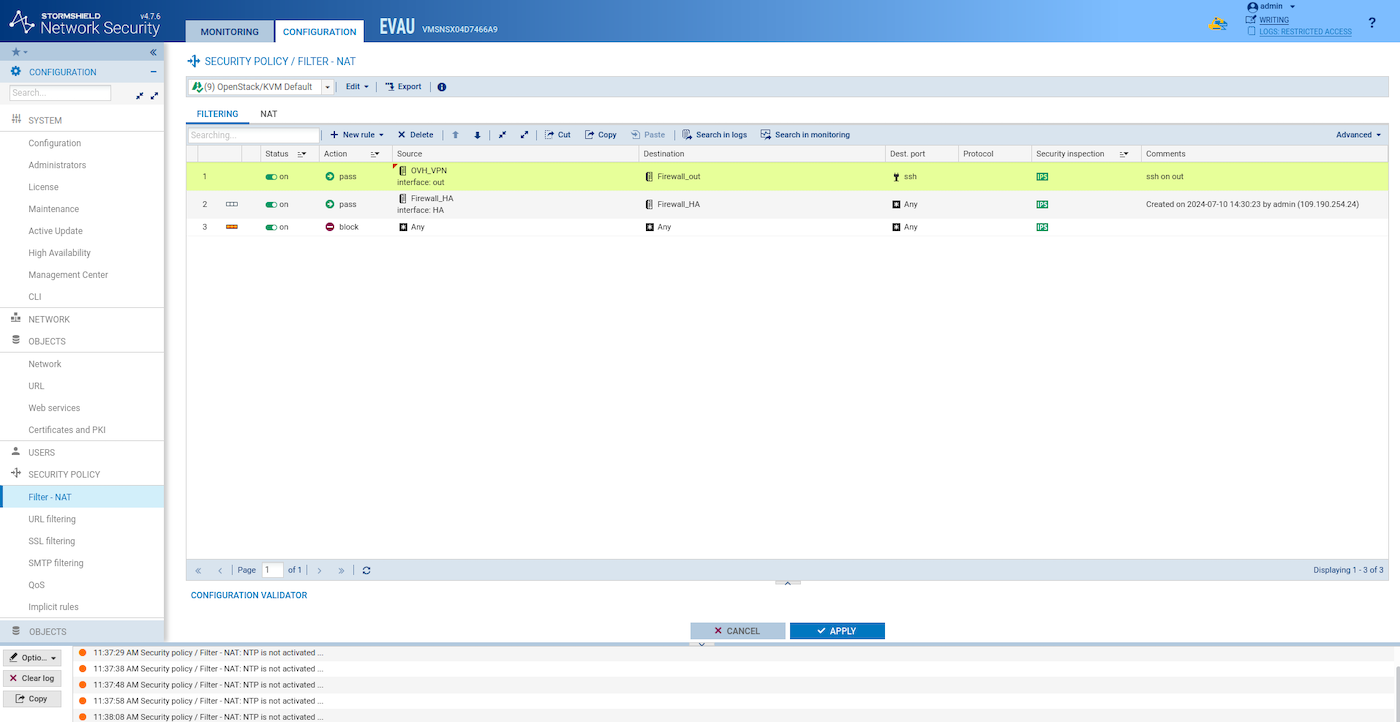

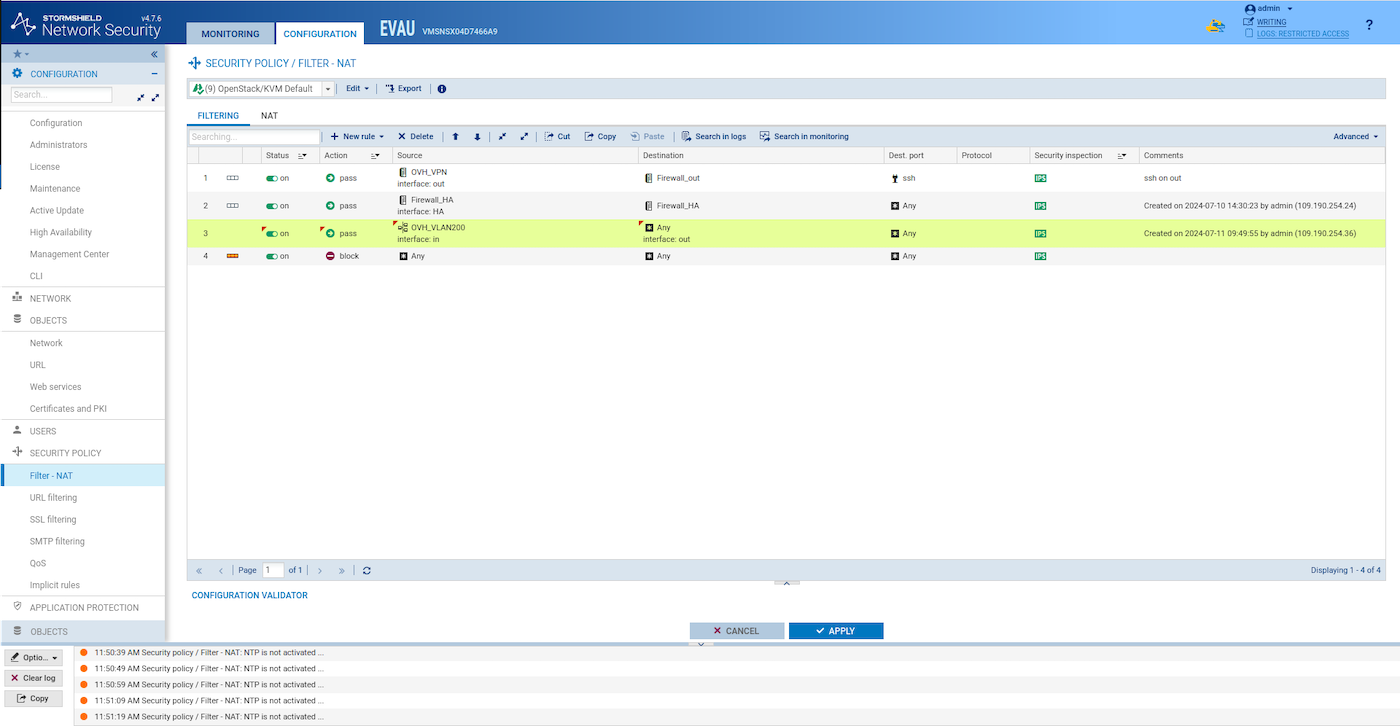

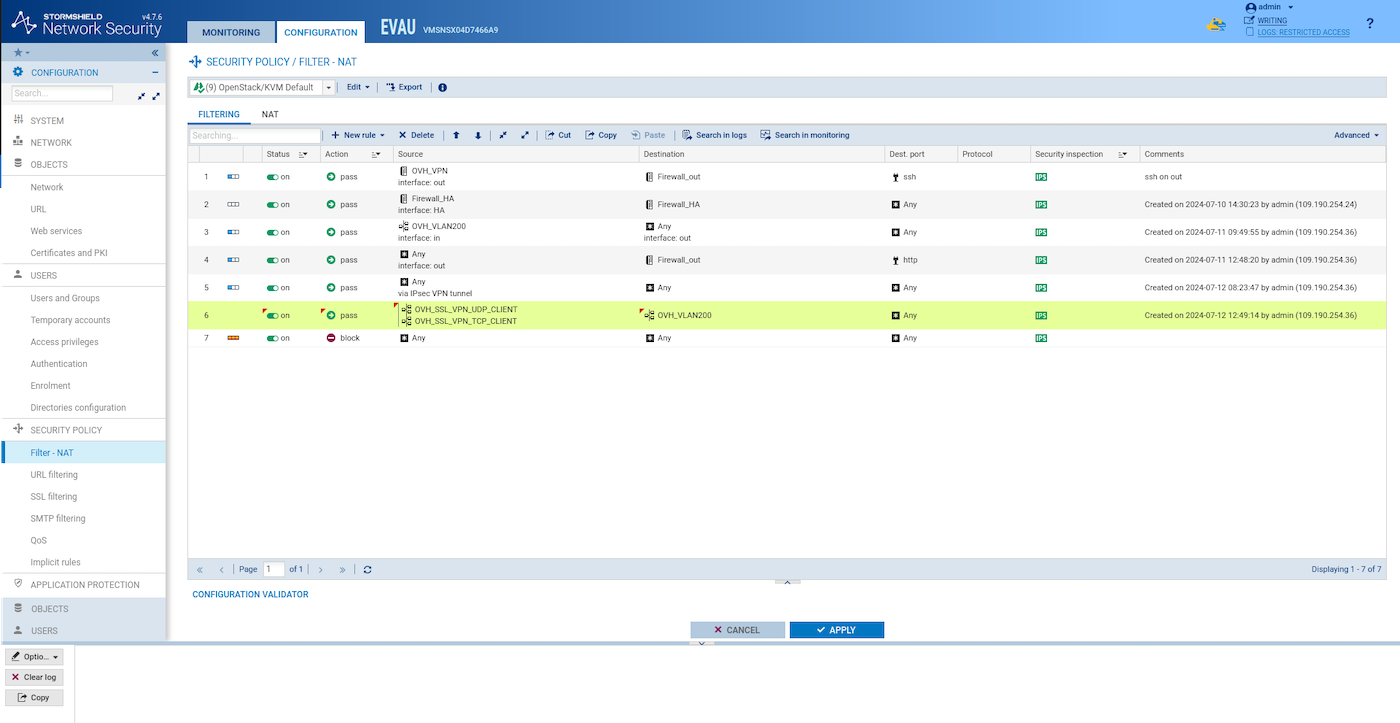

Erstellen Sie eine neue Filterregel, die es ermöglicht, dass der Datenverkehr vom VLAN200 ausgeht:

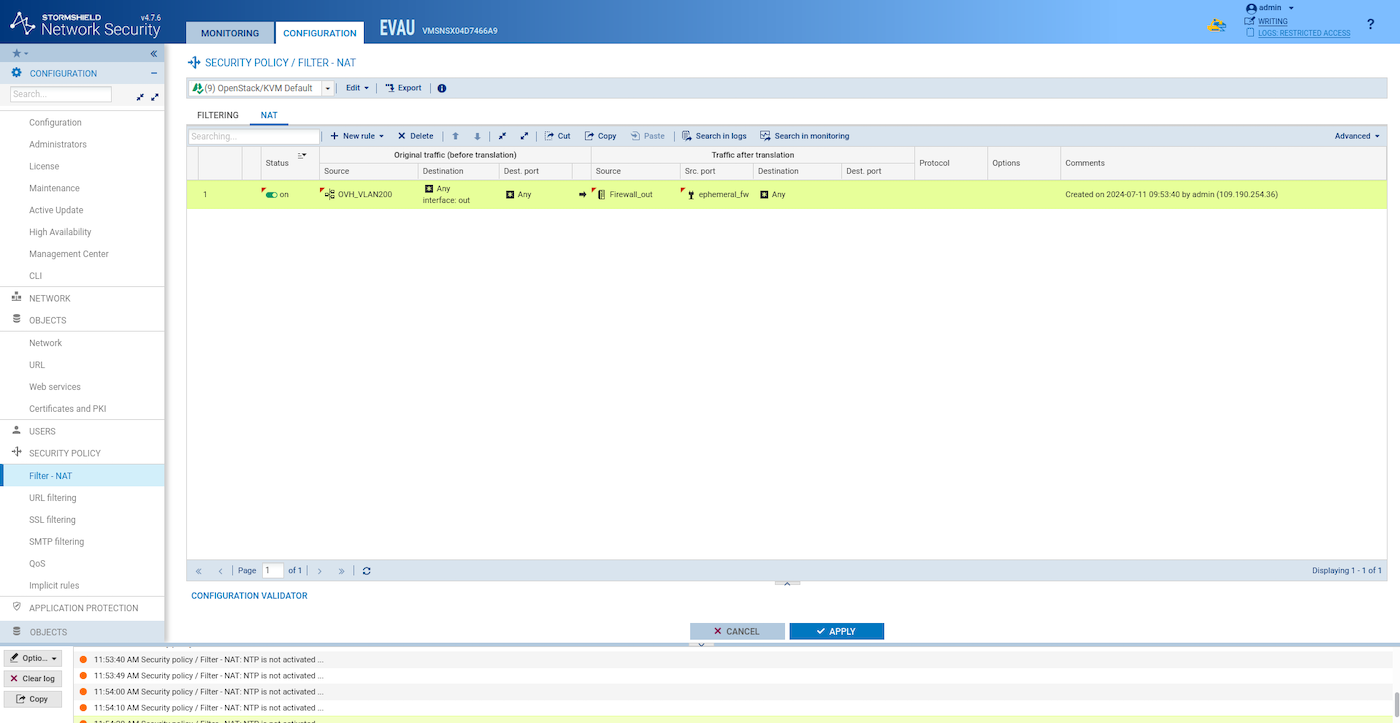

- Erstellen Sie eine NAT-Regel ähnlich dieser:

Synchronisieren Sie die beiden HA SNS EVA Instanzen:

Überprüfen, ob eine Instanz vom VLAN200 aus das Internet erreichen kann

Importieren Sie Ihren öffentlichen SSH-Schlüssel:

Erstellen Sie eine Instanz im VLAN200:

Verbinden Sie sich via SSH mit der SNS EVA Instanz:

Verbinden Sie sich via SSH mit dem Ubuntu Webserver. Überprüfen Sie, welche IP-Adresse Ihrer Ubuntu Webserver-Instanz vom OpenStack DHCP zugewiesen wurde:

Testen Sie, ob Sie eine öffentliche Website erreichen können:

Anwendungsfall 2: Konfigurieren Sie NAT, um von außen auf einen privaten HTTP-Dienst zuzugreifen

In diesem Beispiel sollte das Internet den privaten Webserver erreichen können, der auf VLAN200 installiert ist. Zweck dieser Konfiguration ist es, den Webserver mit einer Netzwerk-Firewall zu schützen.

Installieren Sie Nginx auf der Ubuntu Webserver-Instanz:

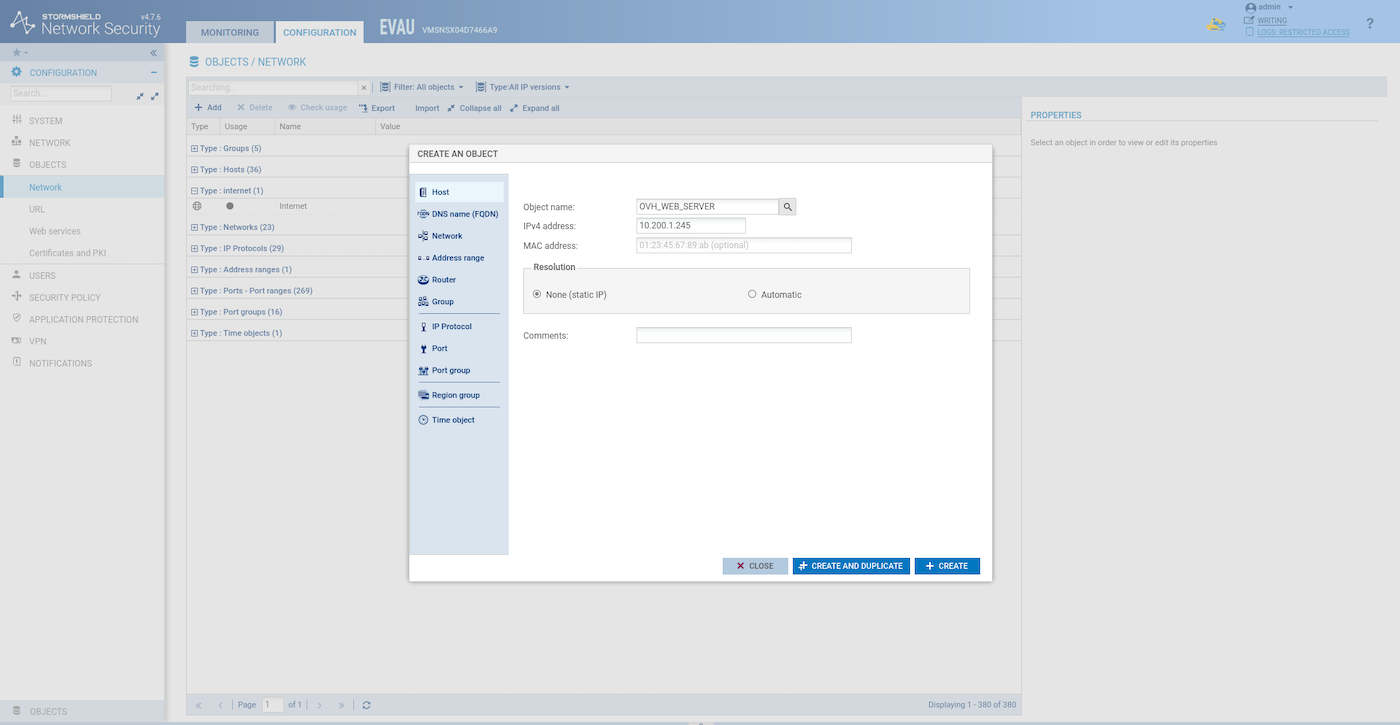

Erstellen Sie ein Host-Objekt für die Ubuntu Webserver-Instanz:

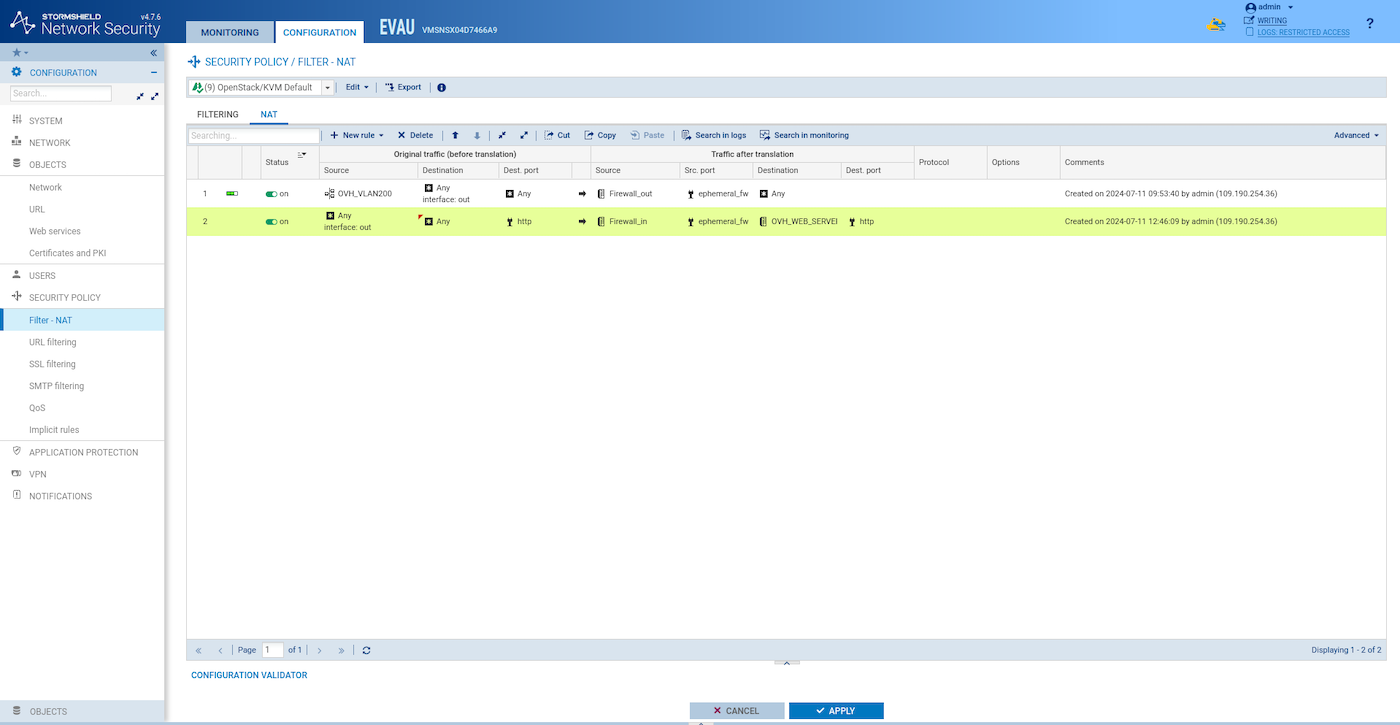

Erstellen Sie eine NAT-Regel nach diesem Beispiel:

Erstellen Sie eine Filterregel nach diesem Beispiel:

Testen Sie den externen Zugriff auf die Website:

Synchronisieren Sie die beiden HA SNS EVA Instanzen:

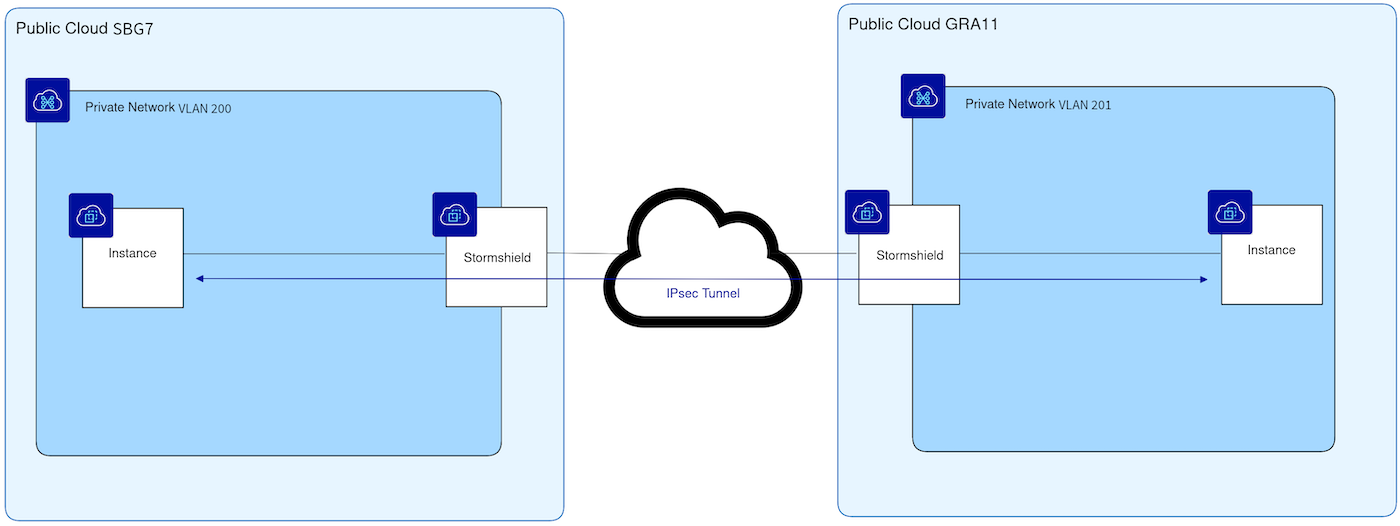

Anwendungsfall 3: IPsec-Tunnel (Site-to-Site)

In diesem Beispiel ist der IPsec-Tunnel so konfiguriert, dass zwei verschiedene PCI-Regionen miteinander verbunden werden: SBG7 (VLAN200 Netzwerk) und GRA11 (VLAN201 Netzwerk), aber jeder dieser Standorte kann ein Remote-Standort wie ein Desktop oder ein Rechenzentrum sein.

Wiederholen Sie alle Schritte in einer anderen Region mit VLAN 201 anstelle von VLAN 200 und mit verschiedenen IP-Adressbereichen für die Subnetze stormshield-ext und stormshield-ha.

Ersten Standort konfigurieren

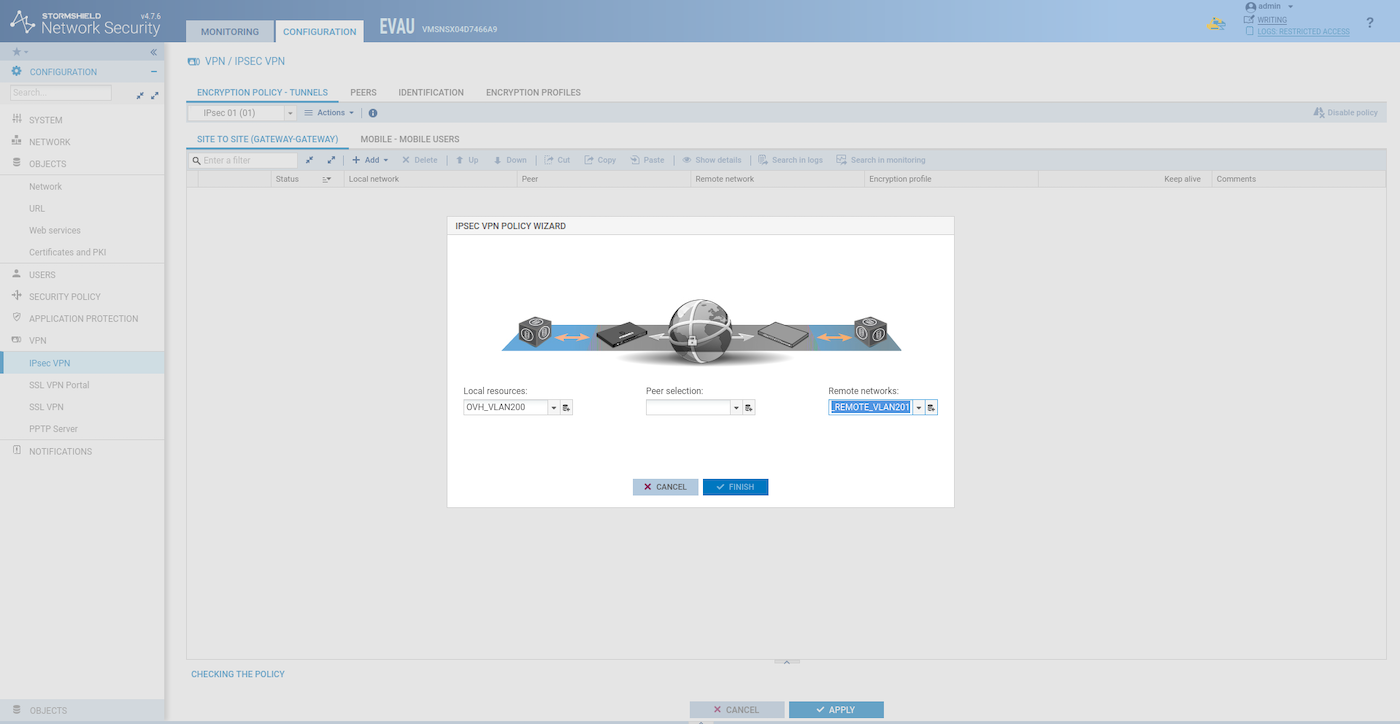

-

Host-Objekt hinzufügen für Remote-EVA-SNS und ein Netzwerk-Objekt für das private VLAN201-Remote-Netzwerk hinzufügen.

Fügen Sie das private LAN und das private Remote-Netzwerk hinzu:

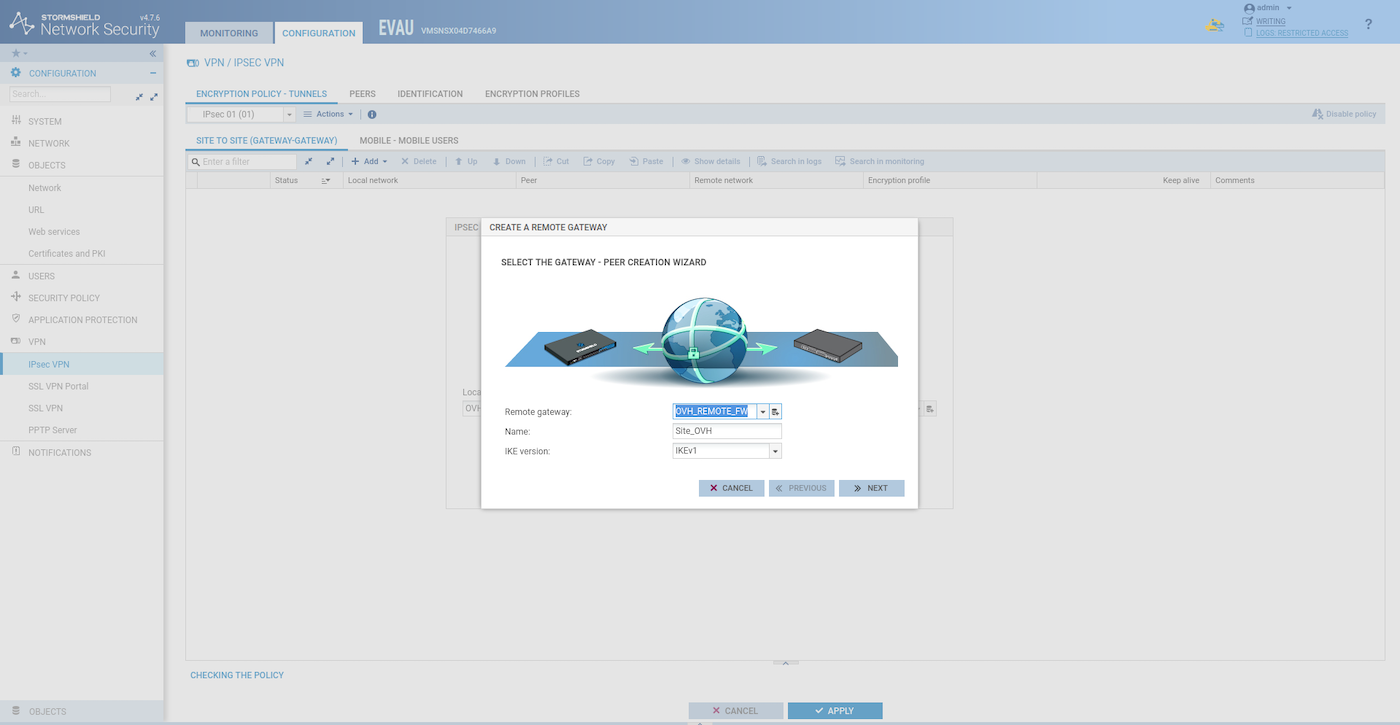

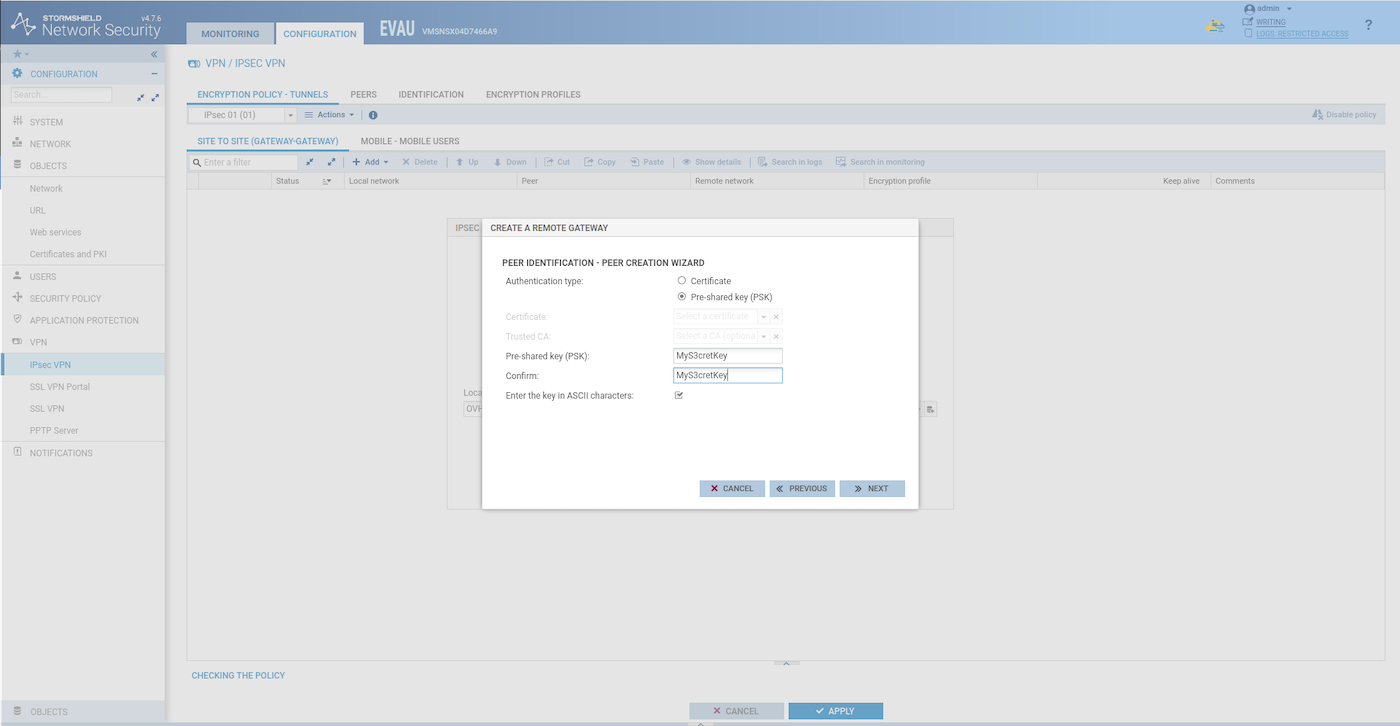

Remote-Gateway erstellen:

Wählen Sie einen vorinstallierten Schlüssel aus:

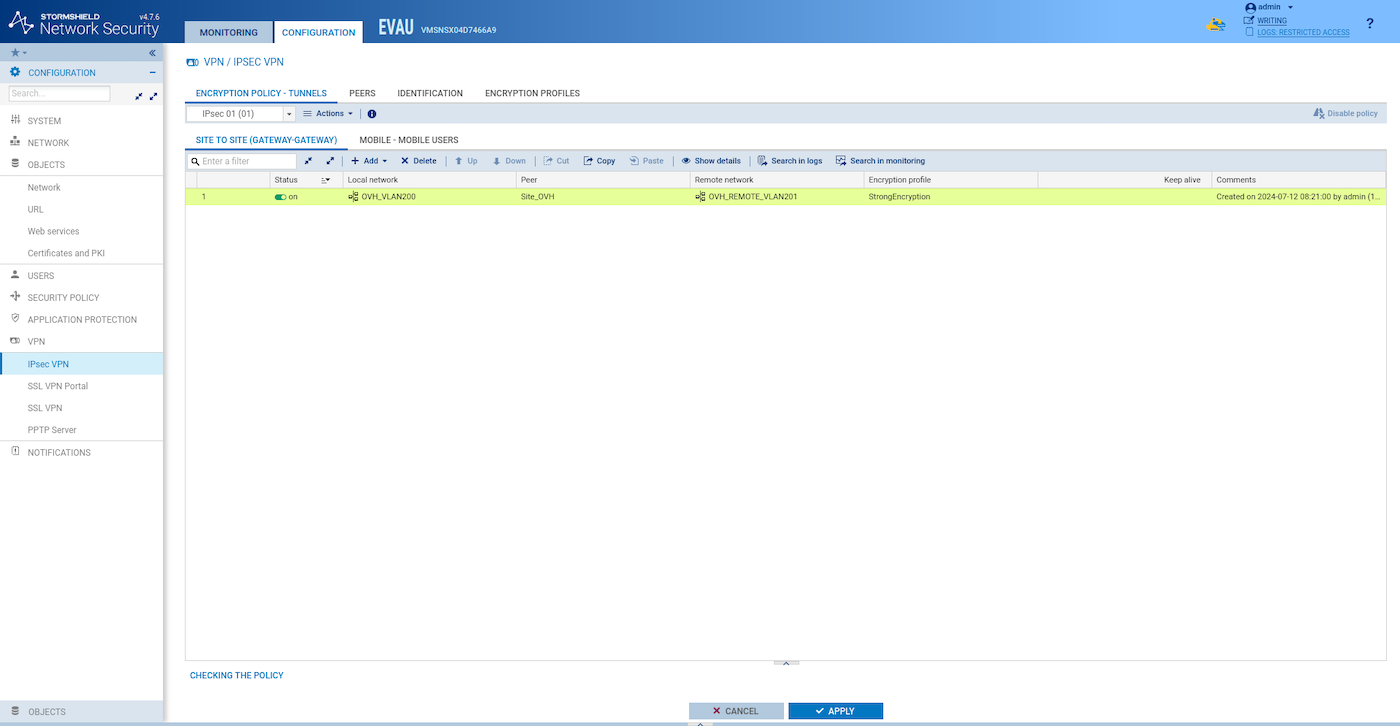

rstellen und aktivieren Sie den Tunnel:

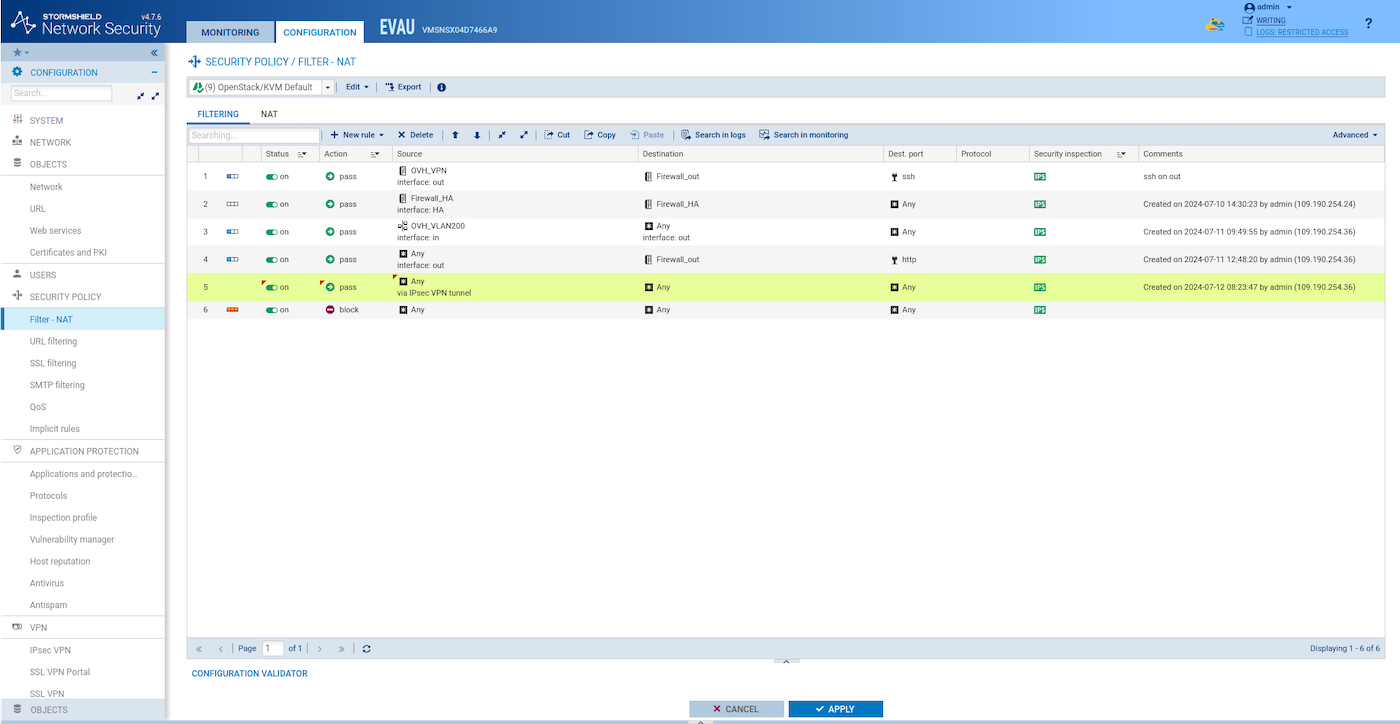

Fügen Sie eine Filterregel wie diese hinzu, um den Datenverkehr durch den Tunnel zuzulassen:

Synchronisieren Sie die beiden HA SNS EVA Instanzen:

Zweiten Standort konfigurieren

Gehen Sie genauso vor wie beim ersten Standort, aber verwenden Sie VLAN200 für das private Remote-Netzwerk und die entsprechende IP-Adresse für OVH_REMOTE_FW.

Testen Sie den IPsec-VPN-Tunnel

Von der ersten Instanz des privaten Webservers der Seite:

Von der zweiten Instanz des privaten Webservers der Seite:

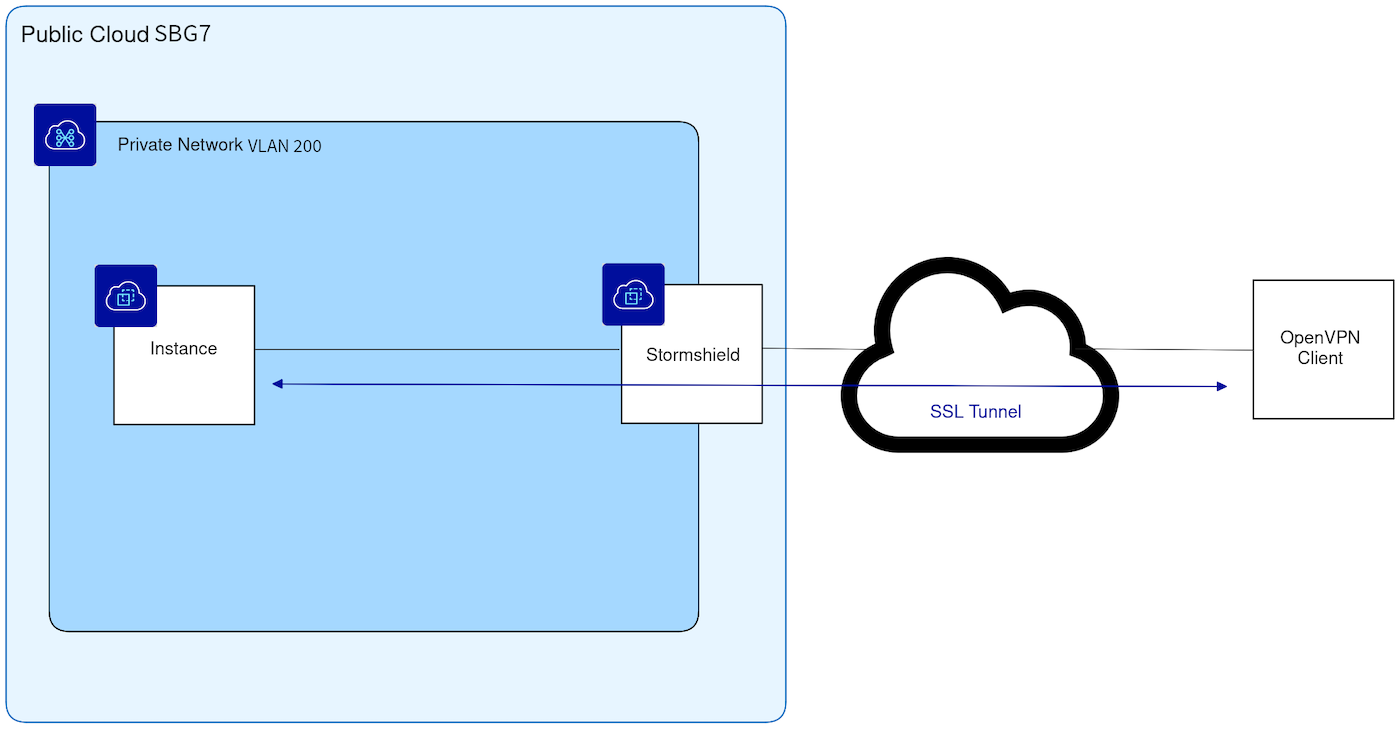

Anwendungsfall 4: SSL/TLS VPN (Client-to-Site)

In diesem Beispiel stellt ein Remote OpenVPN Client eine Verbindung mit dem privaten Netzwerk innerhalb von VLAN200 her.

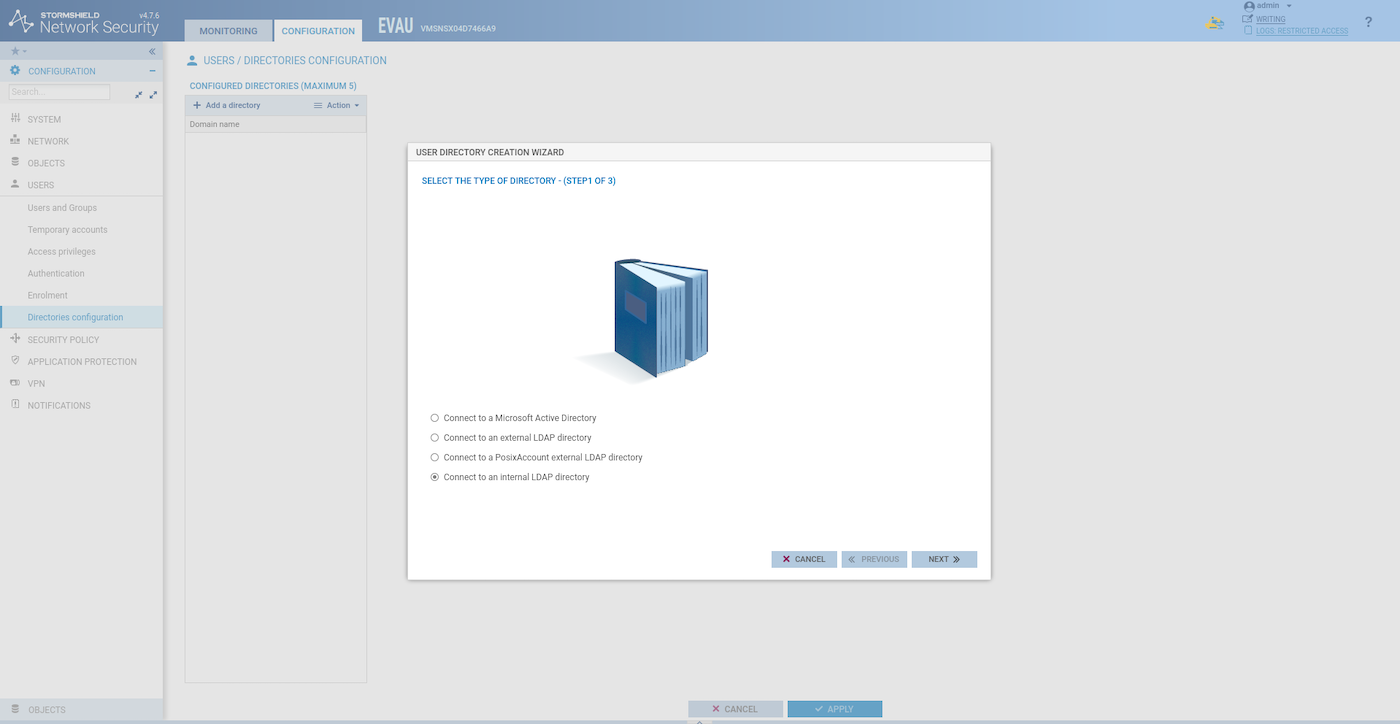

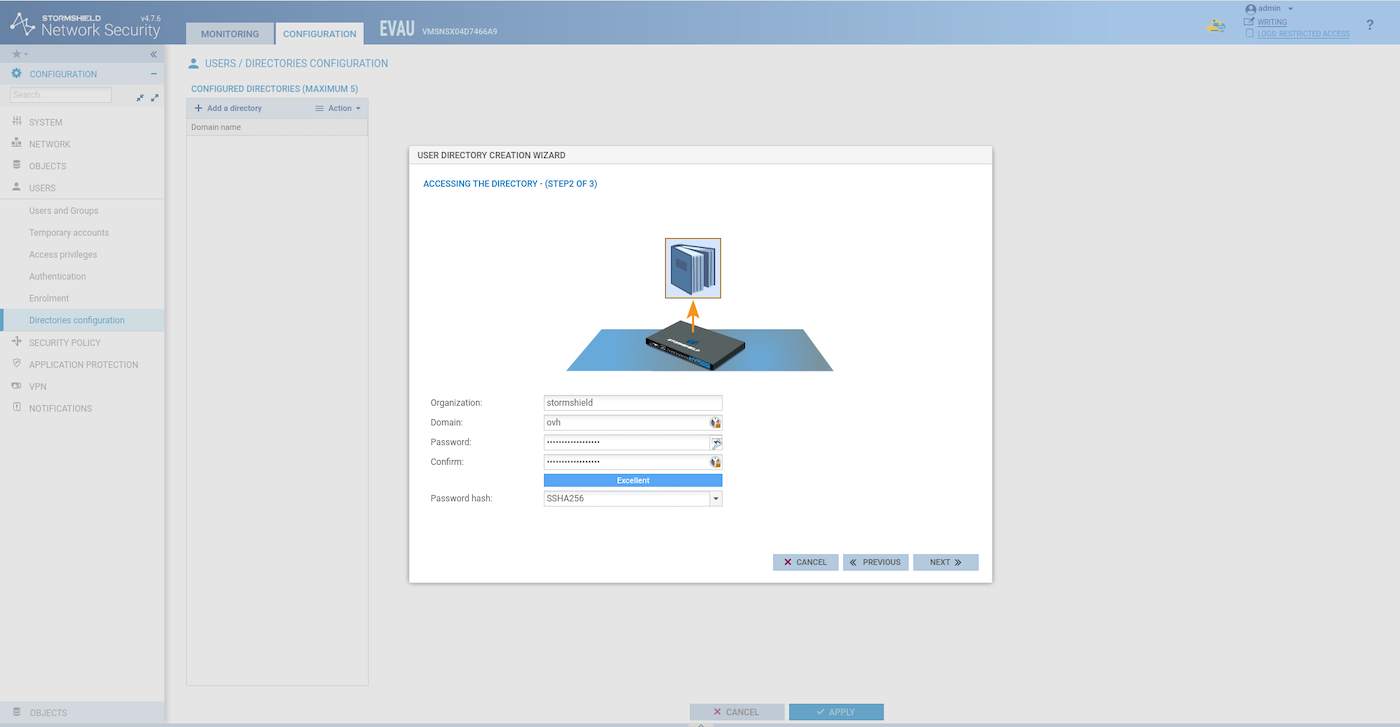

Konfigurieren des LDAP Directory

- Erstellen Sie ein internes LDAP-Verzeichnis, um VPN-Benutzer zu verwalten.

In einem Produktionsszenario muss dieses LDAP/AD remote und nicht lokal sein.

- Benutzerverzeichnis erstellen:

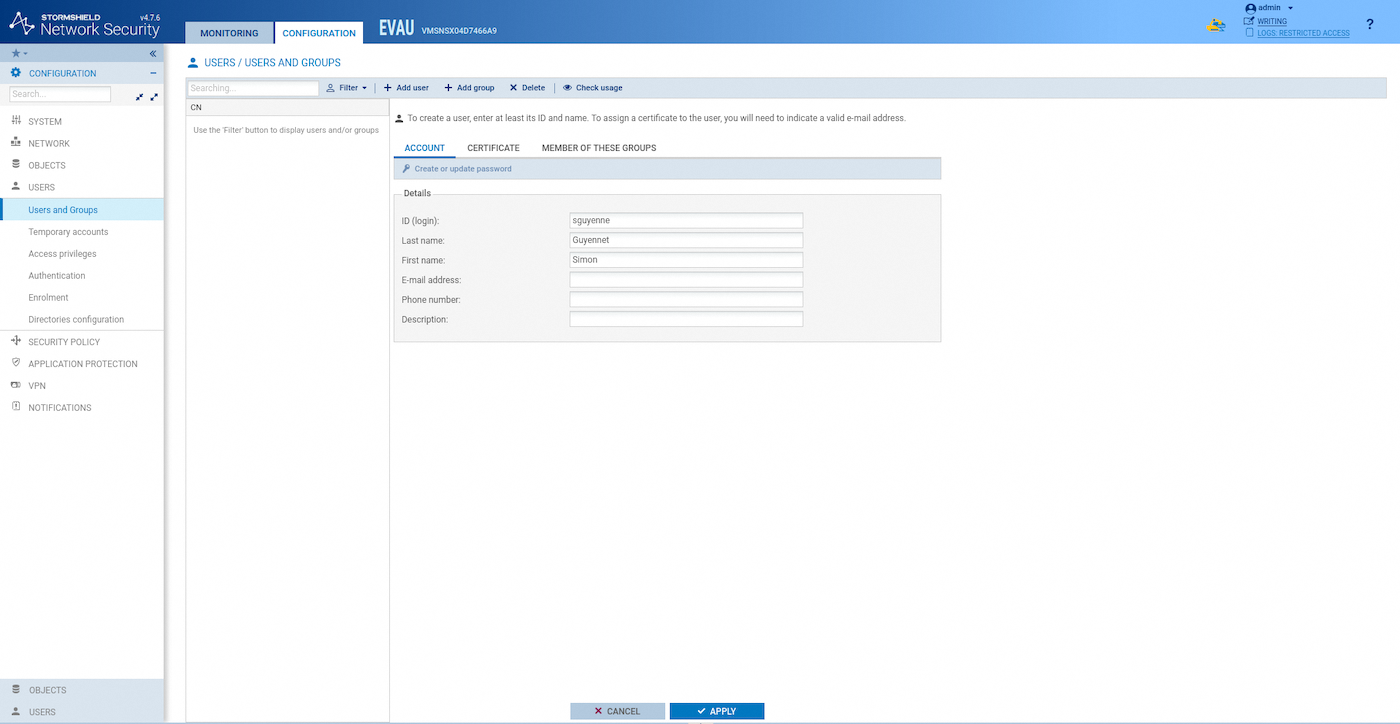

- Fügen Sie einen Benutzer zu unserem lokalen Verzeichnis hinzu:

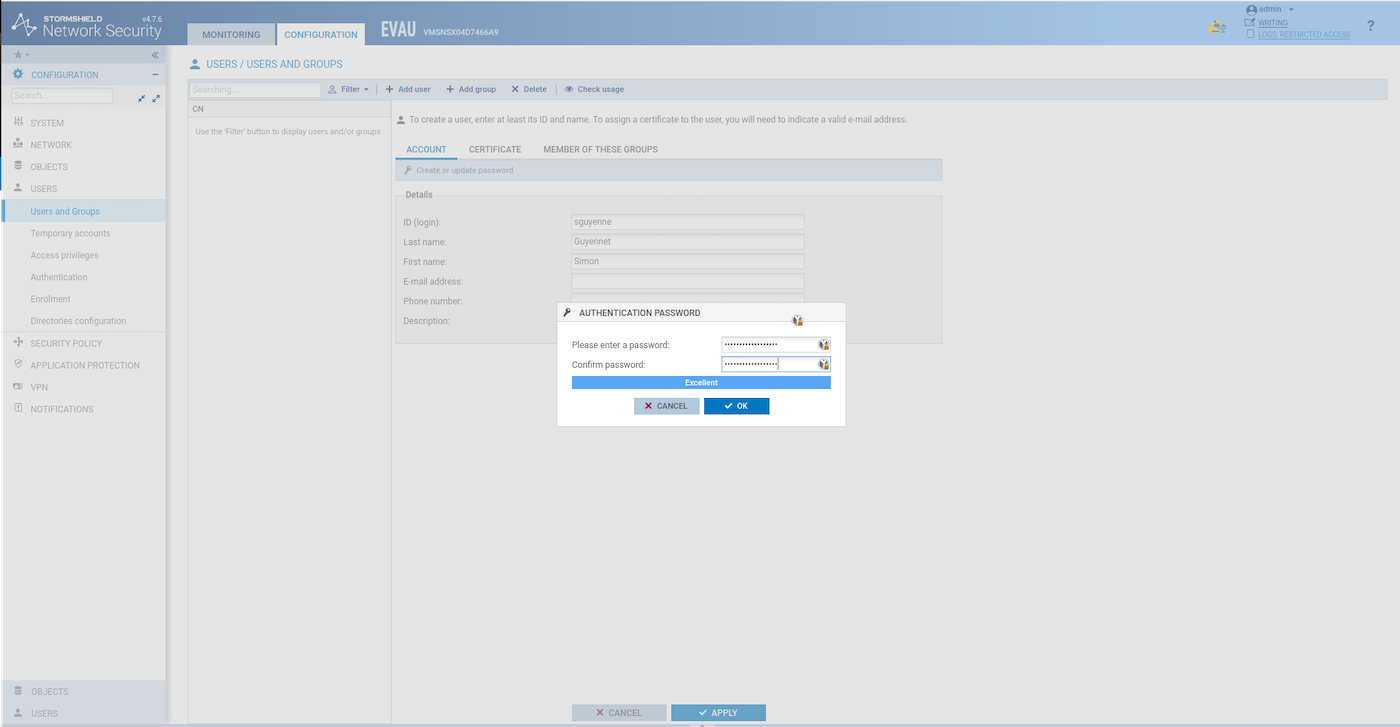

- Wählen Sie ein Passwort für den neuen Benutzer aus:

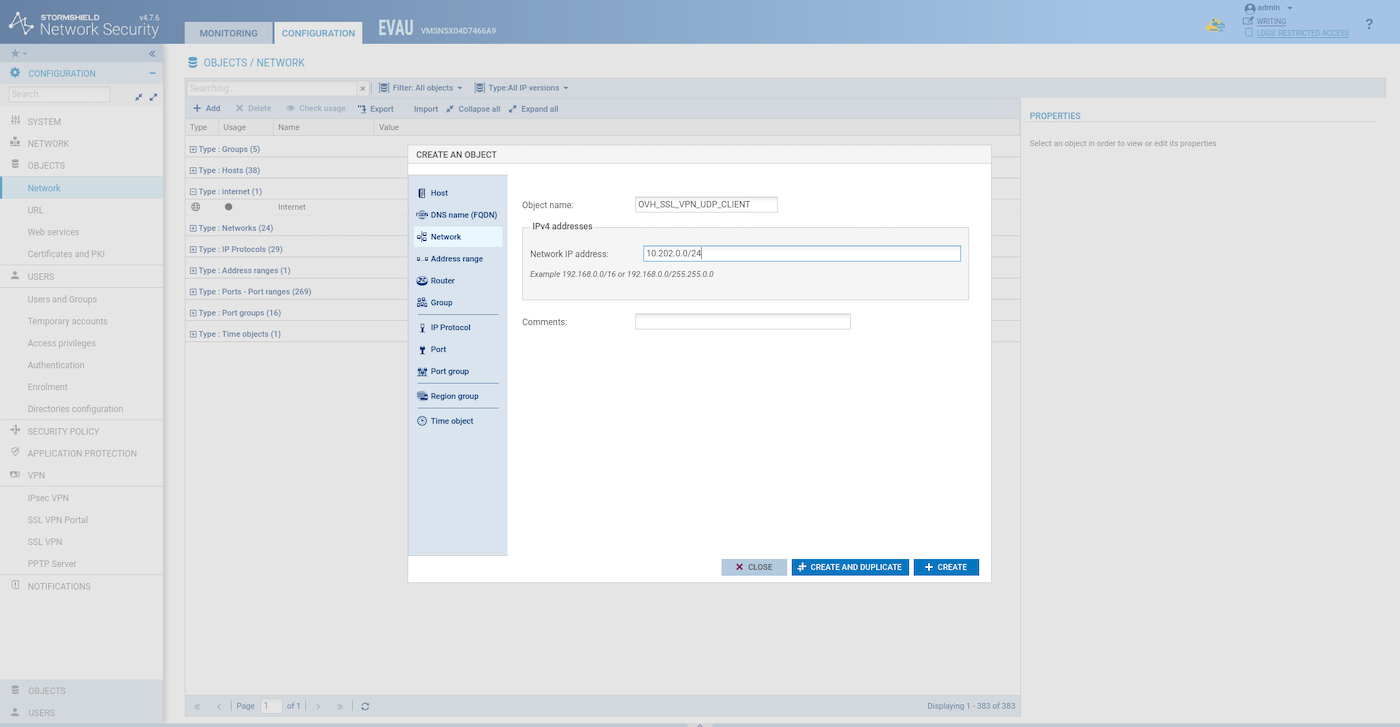

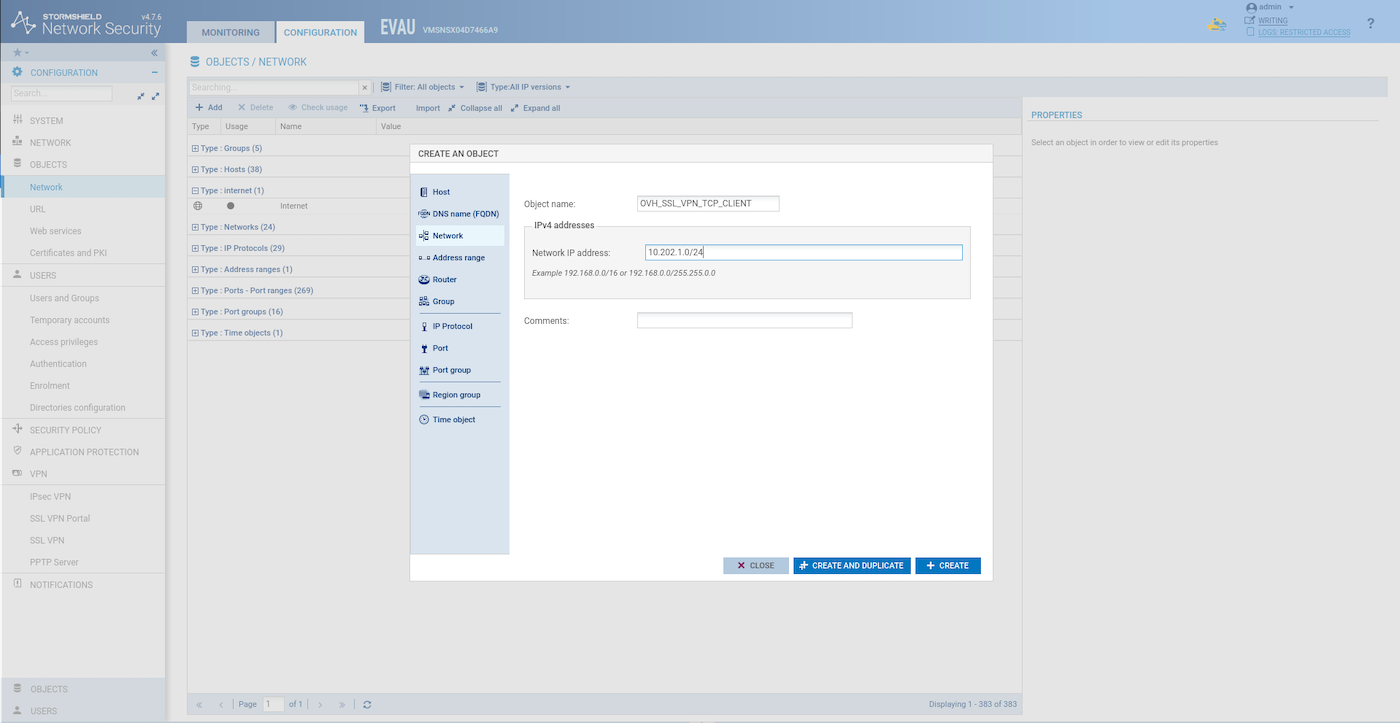

VPN-Netzwerk-Oobjekte konfigurieren

Erstellen Sie zwei Netzwerk-Objekte für den SSL VPN Client.

UDP Client-Netzwerk:

TCP Client-Netzwerk:

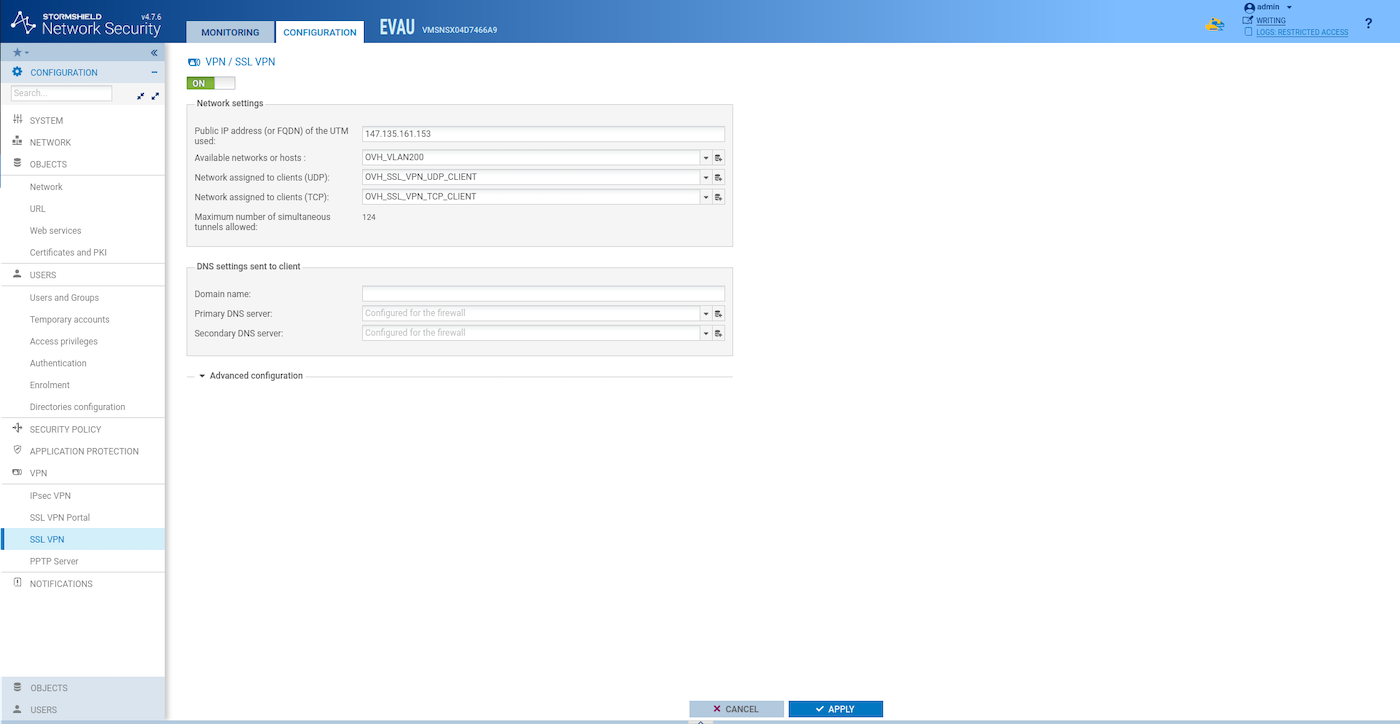

Konfiguration des SSL VPN Servers

Konfigurieren Sie den SSL VPN Server:

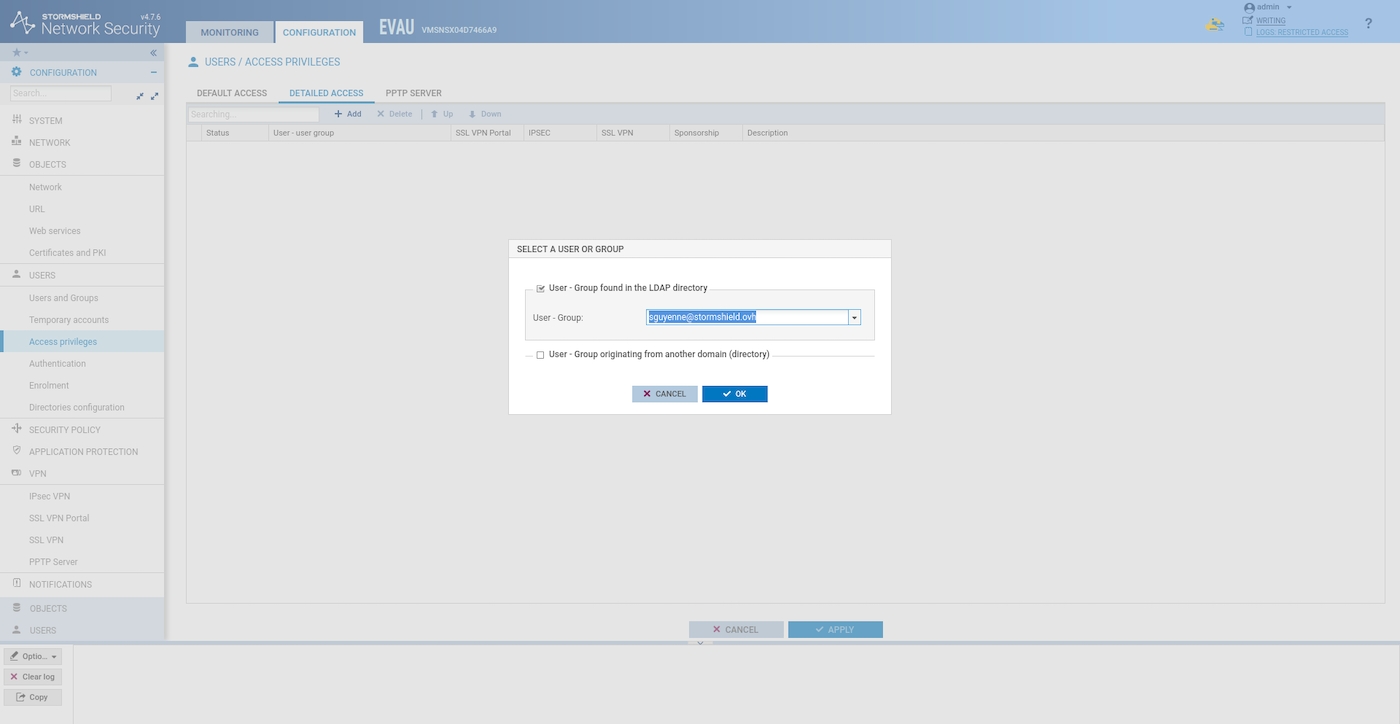

Verwaltung der Benutzerrechte

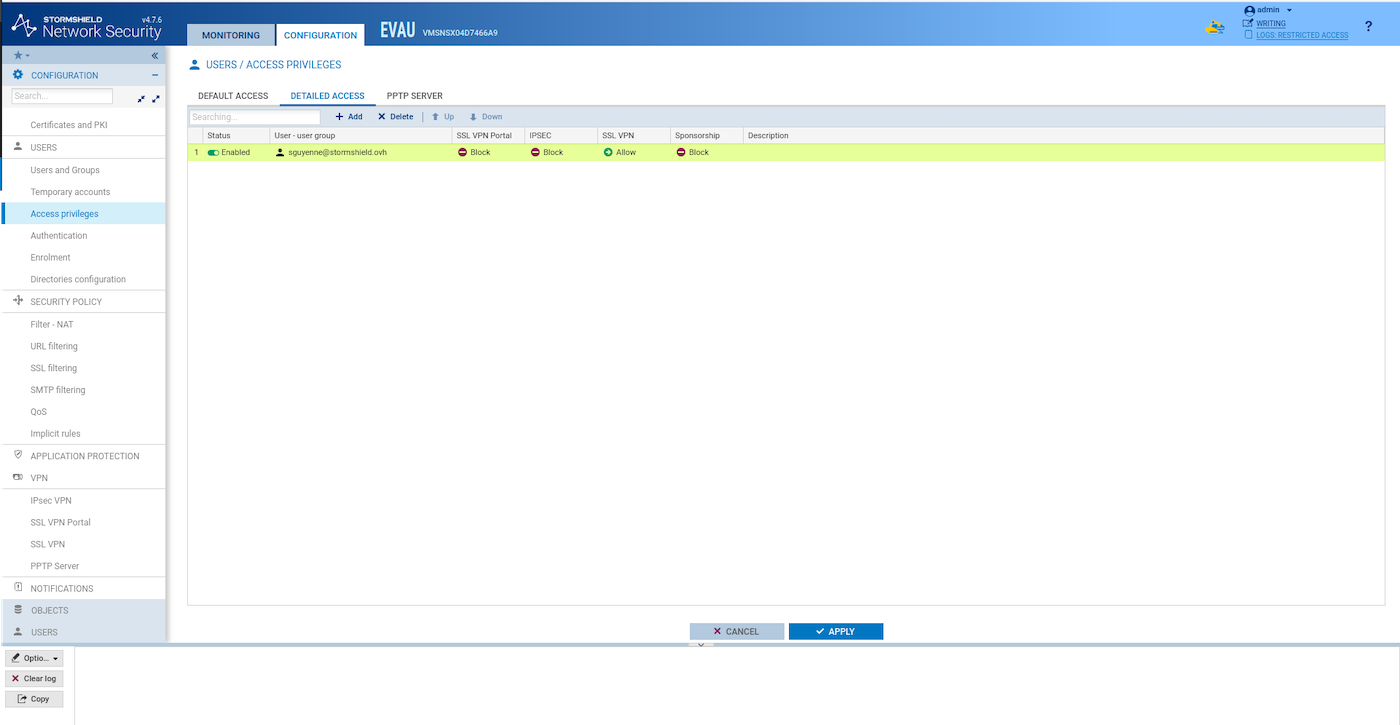

Fügen Sie Ihrem Benutzer die Berechtigung zur Verwendung des SSL VPN Servers hinzu (Configuration > Users > Access privileges > Detailed Access > Add).

Suchen Sie nach Ihrem Benutzer:

SSL VPN erlauben:

Filterregeln konfigurieren

Fügen Sie eine Filterregel wie diese hinzu, um dem VPN-Client den Zugriff auf das VLAN200 zu ermöglichen:

Synchronisierung der SNS Instanzen

Synchronisieren Sie die beiden HA SNS EVA Instanzen:

SSL/TLS VPN testen

Um die SSL/TLS Konnektivität zu testen, verwenden Sie ein Gerät, auf dem OpenVPN installiert ist. In diesem Beispiel wird ein OpenVPN-Client über einer OpenStack Instanz in einer anderen Region getestet.

In diesem Beispiel verwenden wir den OpenVPN Client. Sie können auch die Stormshield Paketversion verwenden.

Laden Sie die VPN-Konfigurationsdatei herunter (Configuration > VPN > SSL VPN > Advanced configuration > Export the configuration file).

Erstellen Sie eine öffentliche OpenVPN Client Instanz in der Region Ihrer Wahl:

Überprüfen Sie die der Instanz zugewiesene IP-Adresse und übertragen Sie die Konfigurationsdatei:

Verbinden Sie sich mit der Instanz:

Installieren Sie den OpenVPN Client:

Verbindung zum VPN herstellen:

Test mit Ping zur privaten Webserver-Instanz:

Weiterführende Informationen

Wenn Sie Schulungen oder technische Unterstützung bei der Implementierung unserer Lösungen benötigen, wenden Sie sich an Ihren Vertriebsmitarbeiter oder klicken Sie auf diesen Link, um einen Kostenvoranschlag zu erhalten und eine persönliche Analyse Ihres Projekts durch unsere Experten des Professional Services Teams anzufordern.

Treten Sie unserer User Community bei.