VPN für Ihren OVHcloud Zerto DRP einrichten

Einleitung

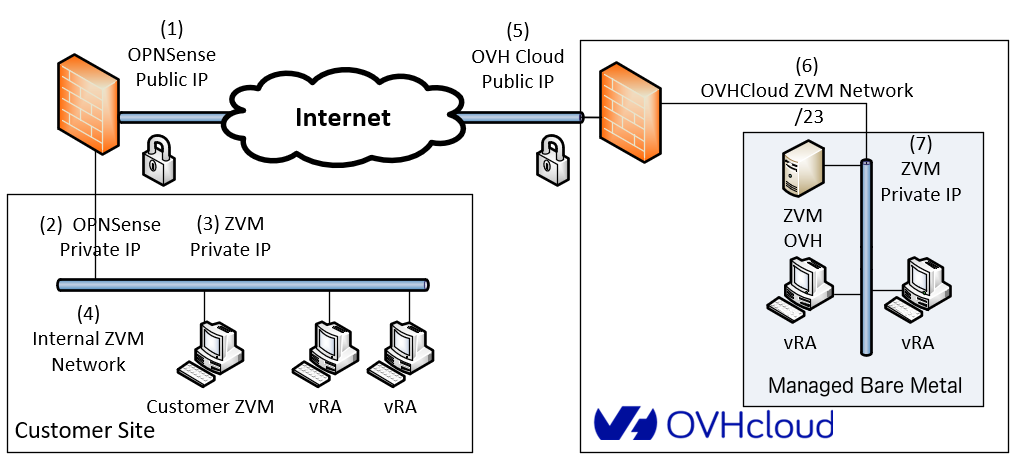

Ziel dieser Anleitung ist, Ihnen bei der Konfiguration Ihres virtuellen privaten Netzwerks (VPN) zu helfen, um Ihre lokale Plattform mit Ihrer OVHcloud Managed Bare Metal zu verbinden und die Zerto Disaster-Recovery-Lösung einzurichten. Zur Veranschaulichung der Konfiguration verwenden wir die VPN-Funktionen von OPNSense, einer Open-Source-Firewall/VPN-Plattform. Der Einfachheit halber beschreiben wir die einfachste Konfiguration, bei der das VPN-Gateway über eine Verbindung zum Netzwerk des Zerto Virtual Managers (ZVM) verfügt.

Voraussetzungen

- Die Ziel-Managed-Bare-Metal muss über mindestens eine verfügbare öffentliche IP-Adresse für den VPN-Endpunkt verfügen.

- Der Kundenstandort muss über eine funktionsfähige Zerto-Installation verfügen.

- Die von Zerto für die Replikation verwendeten virtuellen Maschinen (VRA: Virtual Replication Appliance) sowohl auf Kundenseite als auch bei OVHcloud müssen sich über die TCP-Ports 4007 und 4008 miteinander austauschen können.

- Die Verwaltungsmaschinen von Zerto (ZVM: Zerto Virtual Manager) sowohl auf Kundenseite als auch bei OVHcloud müssen sich über den TCP-Port 9071 miteinander austauschen können.

Beschreibung

Übersicht der Lösungsarchitektur

Definition der Parameter dieser Architektur:

Auf Kundenseite:

- öffentliche IP-Adresse des VPN-Endpunkts (1)

- interne IP-Adresse des VPN-Endpunkts (2)

- interne IP-Adresse des ZVM (3)

- Adressierungsplan des ZVM-Netzwerks (4)

Auf Seite von OVHcloud:

- öffentliche IP-Adresse des VPN-Endpunkts (5)

- Adressierungsplan des ZVM-Netzwerks (6)

- IP-Adresse des ZVM (7)

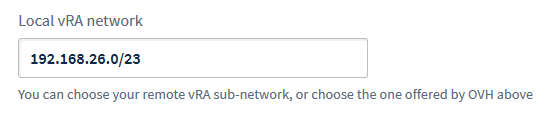

Wählen Sie den Netzwerkbereich aus, in dem OVHcloud den Remote-ZVM deployen soll, um jeglichen Konflikt mit Ihren internen Adressen zu vermeiden.

Sie können auch einfach den Bereich verwenden, der Ihnen standardmäßig im Interface des Kundencenters vorgeschlagen wird, wenn dies für Sie passt.

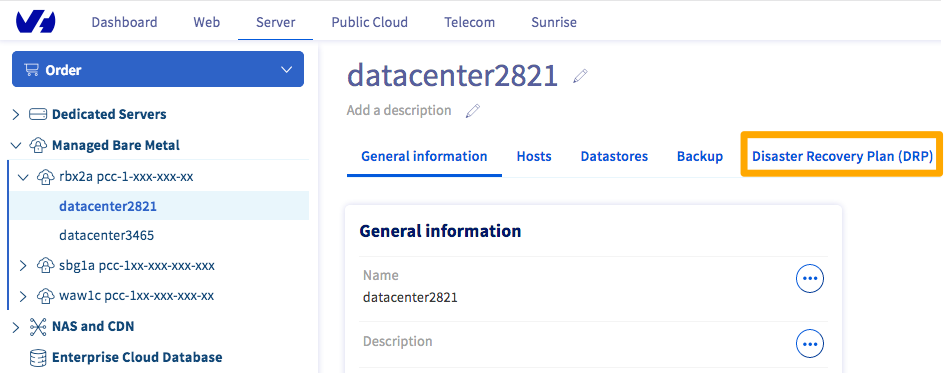

Schritt 1: Die Zerto-Funktion des Kunden zu OVHcloud aktivieren

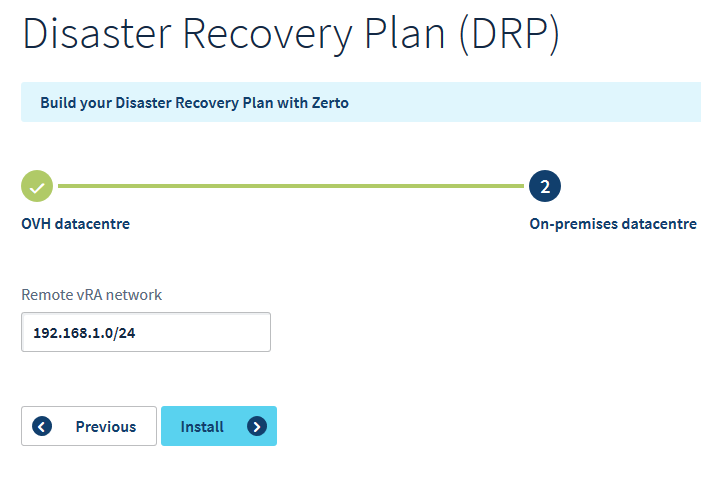

Die Aktivierung geschieht einfach über OVHcloud Kundencenter. Wählen Sie zuerst das zur Managed Bare Metal gehörige Datacenter aus und klicken Sie dann auf den Tab Disaster Recovery Plan (DRP).

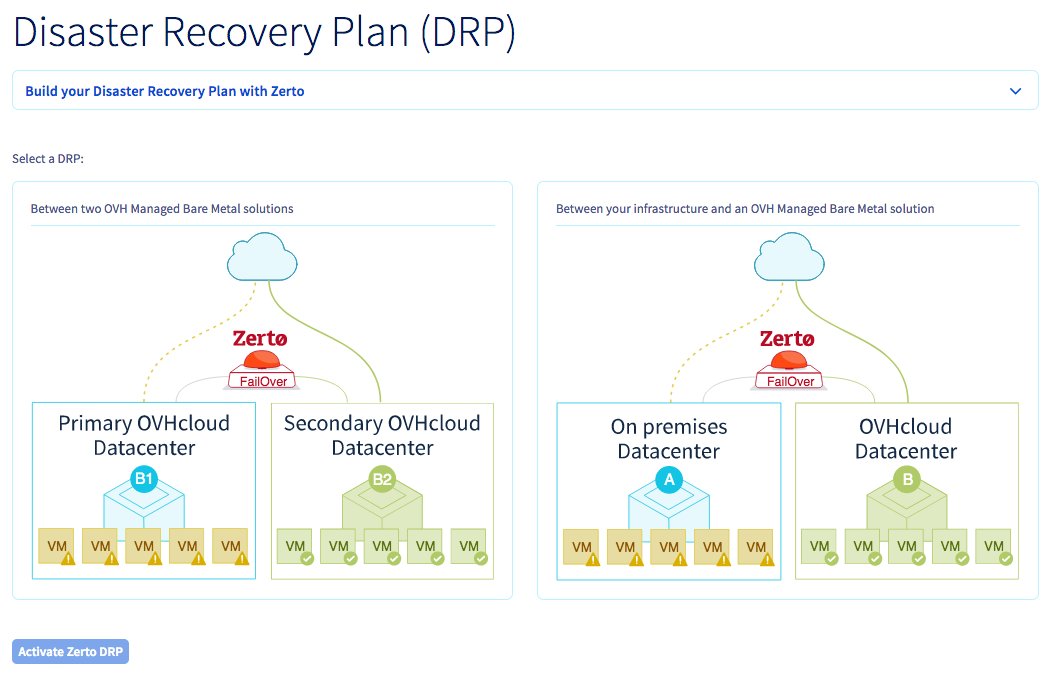

Wählen Sie die Option Zwischen Ihrer Infrastruktur und einer OVHcloud Managed Bare Metal aus und klicken Sie anschließend auf Zerto DRP aktivieren.

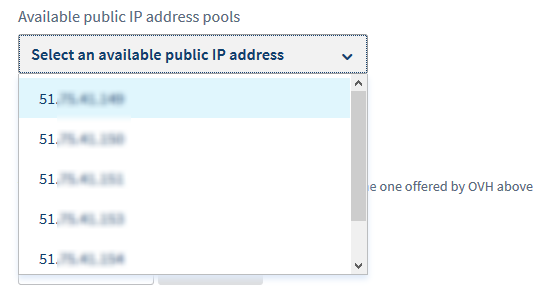

Wählen Sie eine freie öffentliche IP-Adresse aus dem vorgeschlagenen IP-Bereich aus.

Geben Sie dann den gewünschten Netzwerkbereich für das Deployment des ZVM ein.

Klicken Sie anschließend auf Installieren.

Schritt 2: IPSec-Dienst aktivieren

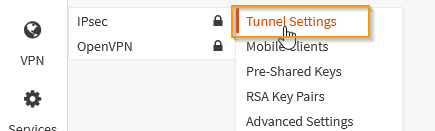

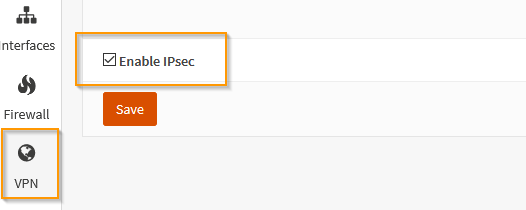

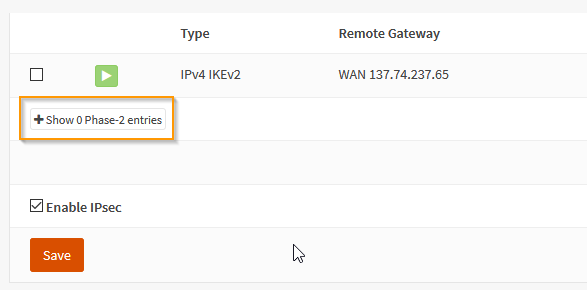

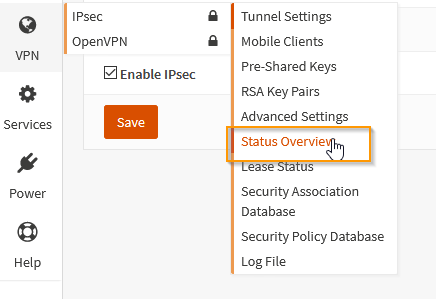

Gehen Sie über die OPNSense-Konsole links ins VPN-Menü, dann in den Bereich IPSec und wählen Sie Tunnel Settings aus.

Setzen Sie einen Haken bei Enable IPsec.

Speichern Sie die Einstellungen, indem Sie auf Save klicken.

Schritt 3: IPSec-Tunnel einrichten

Für die Konfiguration des Tunnels werden zwei Parametergruppen namens Phase 1 und Phase 2 festgelegt.

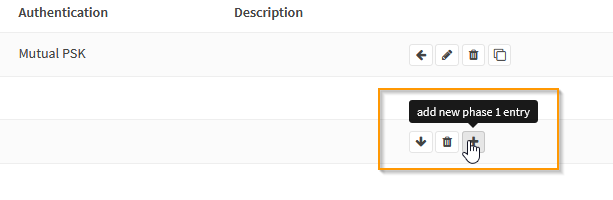

3.1 Phase 1 hinzufügen

Klicken Sie im VPN-Menü im Bereich Tunnel Settings rechts auf der Seite auf +.

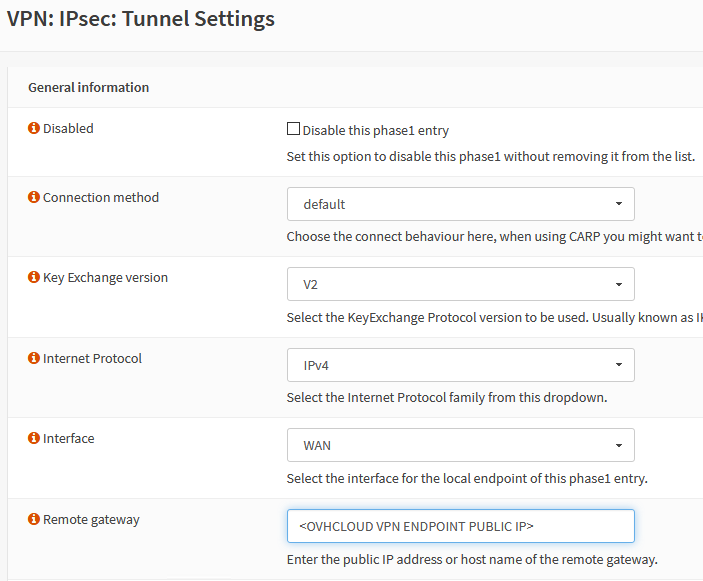

3.1.1 Phase 1: Allgemeine Informationen hinzufügen

Sie können die standardmäßig angegebenen Werte beibehalten:

- Verbindungsmethode: Default

- Key-Exchange-Protokoll: V2

- Internet-Protokoll: IPv4

- Interface: WAN

Die IP des IPSec-Endpunkts von OVHcloud muss jedoch unbedingt im Feld Remote gateway angegeben werden.

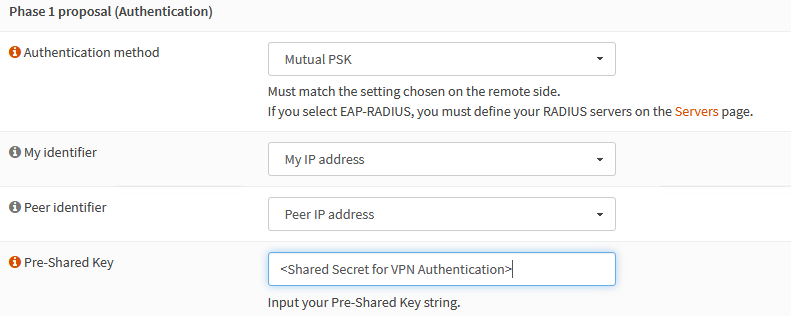

3.1.2 Phase 1: Authentifizierung

Auch hier können Sie die standardmäßig angegebenen Einstellungen beibehalten. Geben Sie nur den geteilten Schlüssel im Feld Pre-Shared Key ein.

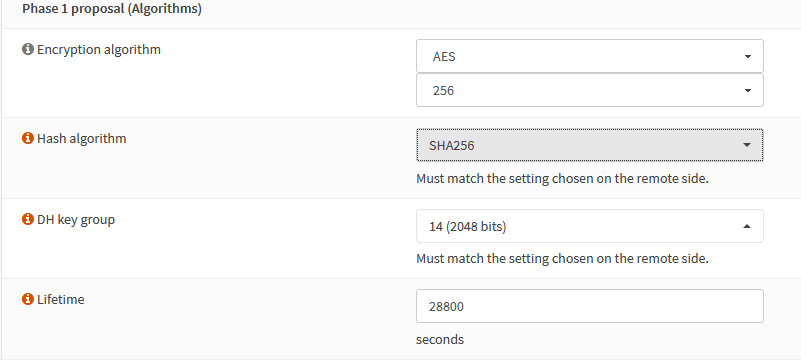

3.1.3 Phase 1: Verschlüsselungsalgorithmen auswählen

Die unterstützten Parameterwerte sind:

- Verschlüsselungsalgorithmus: AES 256 bits

- Hash-Algorithmus: SHA256

- Diffie-Hellman-Schlüsselgruppe: 14 (2048 bits)

- Lebensdauer: 28800 Sekunden

Für die erweiterten Einstellungen können die standardmäßigen Werte beibehalten werden. Klicken Sie auf Save und dann auf Apply changes.

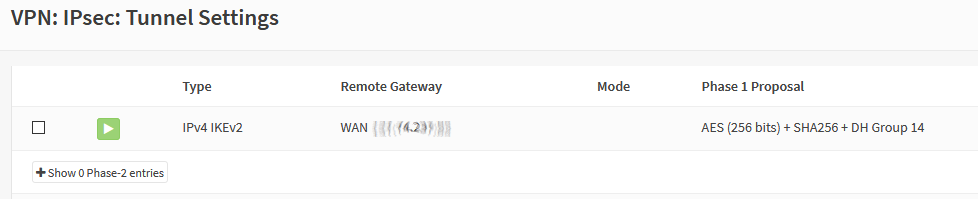

Phase 1 ist jetzt im Interface verfügbar.

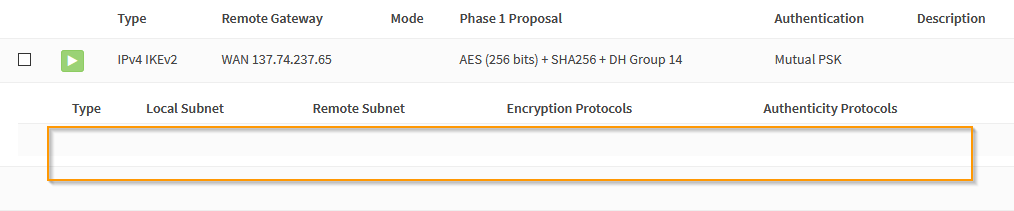

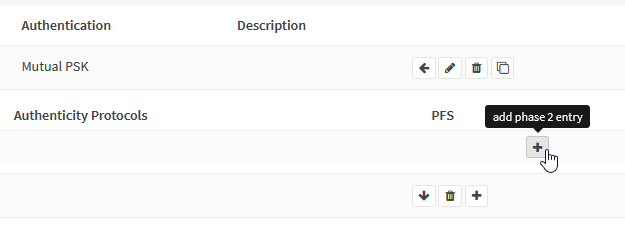

3.2 Phase-2-Eintrag hinzufügen

Klicken Sie auf den Button Show Phase 2 entries.

Da noch keine Phase 2 verfügbar ist, muss zunächst eine hinzugefügt werden:

Klicken Sie auf den Button +.

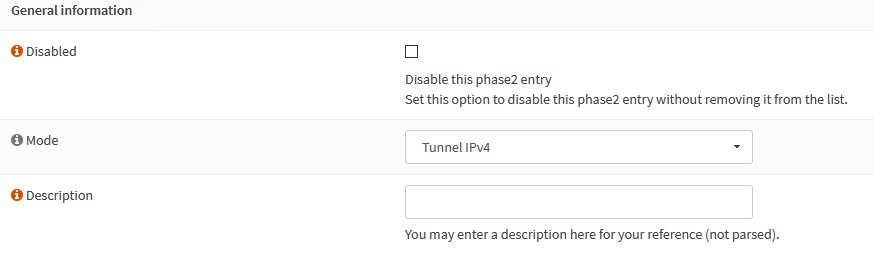

3.2.1 Phase 2: Allgemeine Informationen

Überprüfen Sie, dass als Modus “Tunnel IPv4” ausgewählt ist.

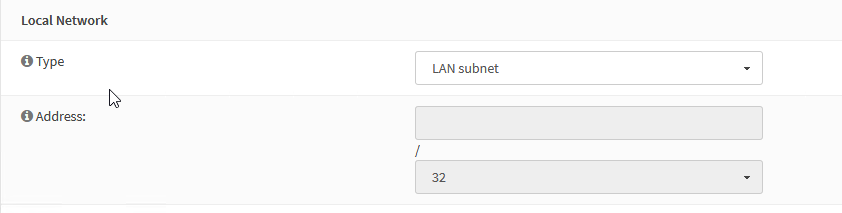

3.2.2 Phase 2: Lokales Netzwerk

Als lokaler Netzwerktyp muss “LAN subnet” ausgewählt sein.

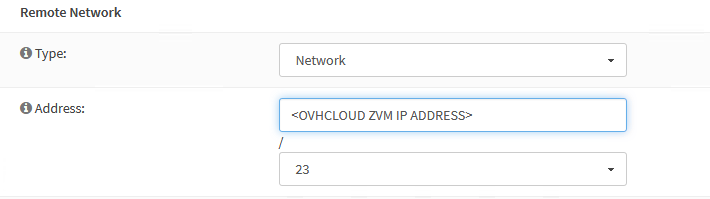

3.2.3 Phase 2: Remote-Netzwerk

An diesem Punkt muss der Adressierungsplan des Netzwerks, in dem sich der OVHcloud ZVM befindet, angegeben werden.

Dieses ist immer ein /23-Netzwerk (512 IPs).

Überprüfen Sie alle Einstellungen genau. Wenn an diesem Punkt ein Fehler passiert, kann der VPN nicht funktionieren.

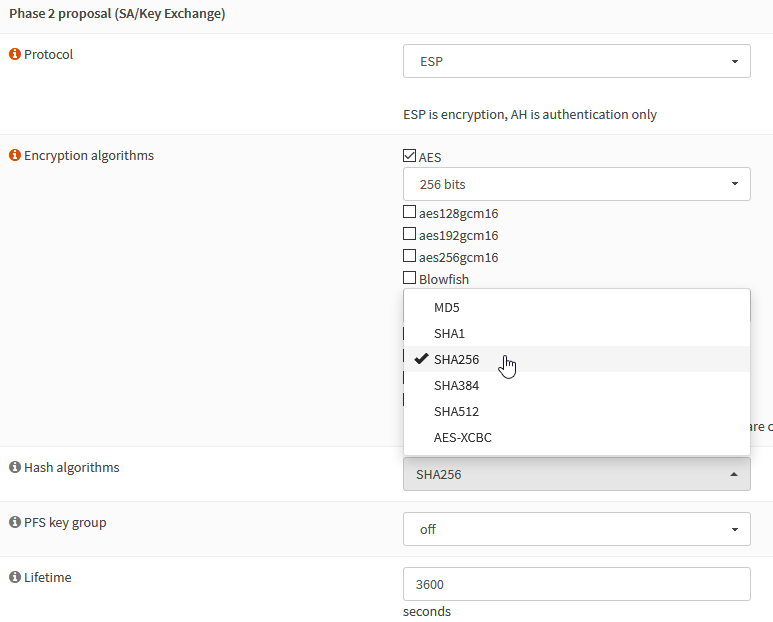

3.2.4 Phase 2: Key Exchange

Die unterstützten Parameter sind:

- Protokoll: ESP

- Verschlüsselungsalgorithmen: AES 256 bits

- Hash-Algorithmen: SHA256

- PFS: Off

Die erweiterten Optionen müssen nicht abgeändert werden. Klicken Sie auf Save und dann auf Apply changes.

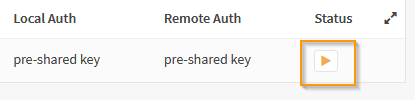

3.3. Überprüfen des VPN-Status

Klicken Sie rechts auf das orangefarbene Dreieck, um die Verbindung zu starten.

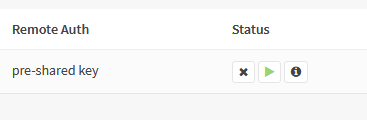

Sind alle Einstellungen korrekt, wird der Tunnel hergestellt. Es werden zwei neue Symbole angezeigt:

- Tunnel deaktivieren

- Informationen zum Tunnel-Status anzeigen

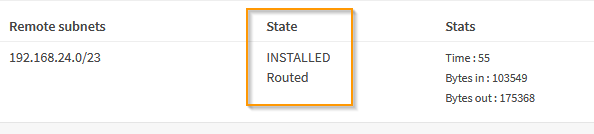

Klicken Sie auf das Informationssymbol.

Der Tunnel ist betriebsbereit. Denken Sie daran, an diesem Punkt gegebenenfalls eine Route auf Ihrem lokalen ZVM zum Netzwerk des OVHcloud ZVM hinzuzufügen.

Troubleshooting

Falls der Tunnel nicht hergestellt wird, überprüfen Sie, ob die folgenden Parameter korrekt angegeben wurden:

- der geteilte Schlüssel

- die IP des Remote-Endpunkts

- der IP-Bereich des Remote-Netzwerks

Überprüfen Sie außerdem, dass die Datenströme zwischen den beiden VPN-Endpunkten nicht durch eine Firewall blockiert werden.

Für weitere Informationen können Sie auch die IPSec-Log-Datei in /var/log/ipsec.log einsehen.

Schritt 4: Firewall konfigurieren

Um das Pairing zwischen dem Kundenstandort und dem OVHcloud Standort zu ermöglichen, muss der Traffic für folgende Ports erlaubt sein:

- Port 9071 zwischen den ZVM

- Ports 4007 und 4008 zwischen den VRAs

4.1 ZVM-Öffnung

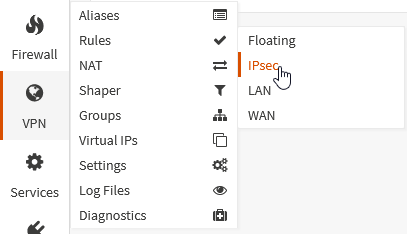

Gehen Sie ins Firewall-Menü in den Bereich Rules und wählen Sie IPSec aus.

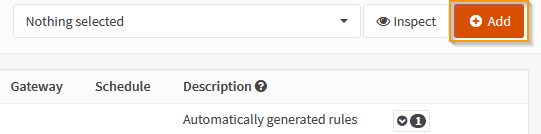

Klicken Sie auf Add, um eine neue Regel hinzuzufügen.

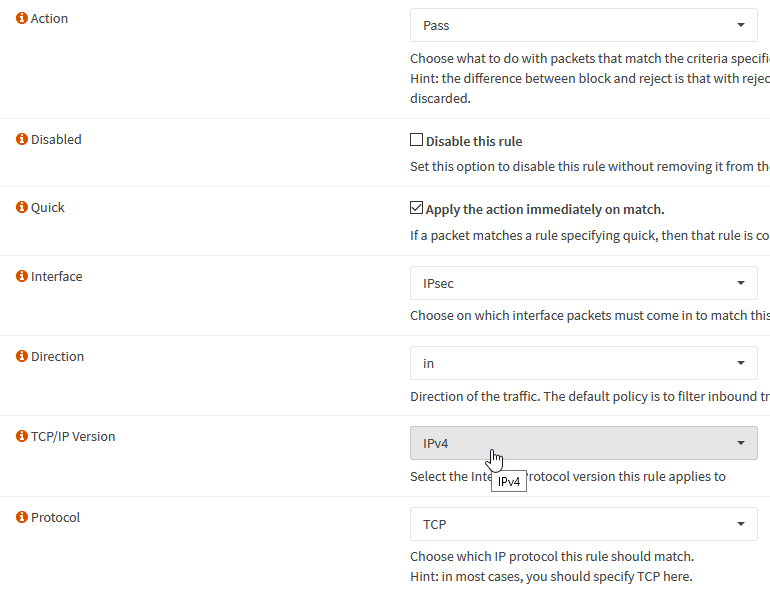

Diese Regel enthält folgende Parameter:

- Aktion: “Pass” (Traffic autorisieren)

- Interface: “IPsec” (vom VPN-Tunnel eingehenden Traffic autorisieren)

- Protokoll: “TCP”

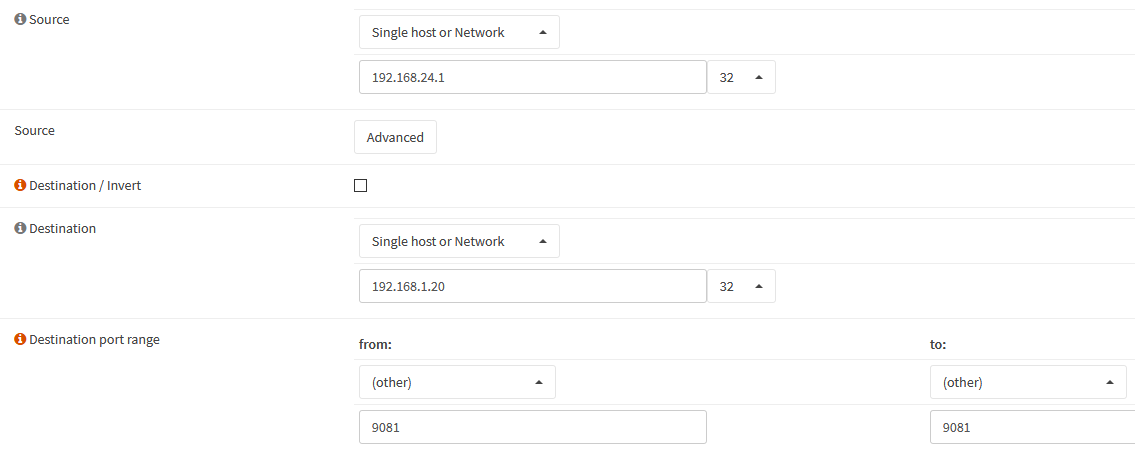

Wählen Sie für die Bereiche “Source” und “Destination” den Typ “Single host or Network” aus und geben Sie jeweils die IP des OVHcloud ZVM bzw. die IP des Kunden-ZVM an.

Der autorisierte Ziel-TCP-Port ist der Port 9071.

Speichern Sie die Regel und wenden Sie sie an.

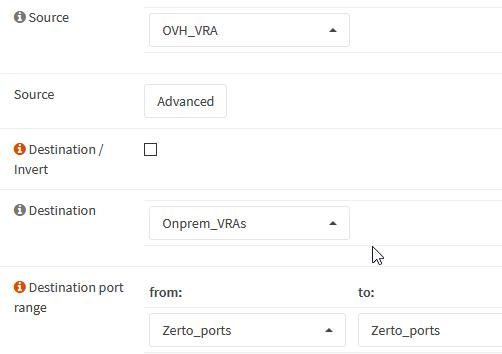

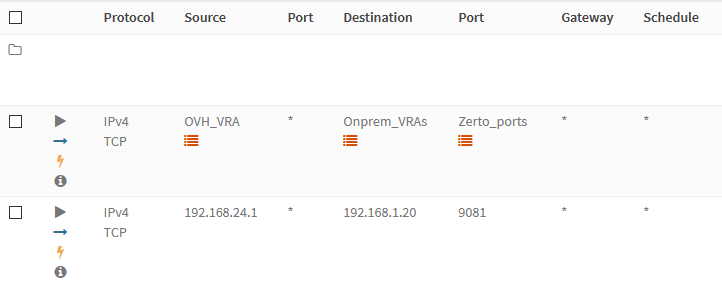

4.2 Öffnung für VRAs

Die Öffnung der Firewall für VRA-Traffic ist etwas komplizierter, da es sowohl auf Kunden- wie auf OVHcloud Seite so viele VRAs wie ESXi-VMs gibt.

Sie alle müssen sich über die Ports 4007 und 4008 austauschen können.

Um die Situation zu vereinfachen, erlaubt OPNSense das Erstellen von Alias. Bei einem Alias handelt es sich um eine Gruppe von Objekten (IPs, Netzwerke, URLs etc.), die bei der Konfiguration von Firewall-Regeln verwendet werden können.

In unserem Fall benötigen wir 3 Alias:

- einen für die IPs der VRAs auf Kundenseite

- einen für die IPs der VRAs bei OVHcloud

- einen für die zu autorisierenden Ports

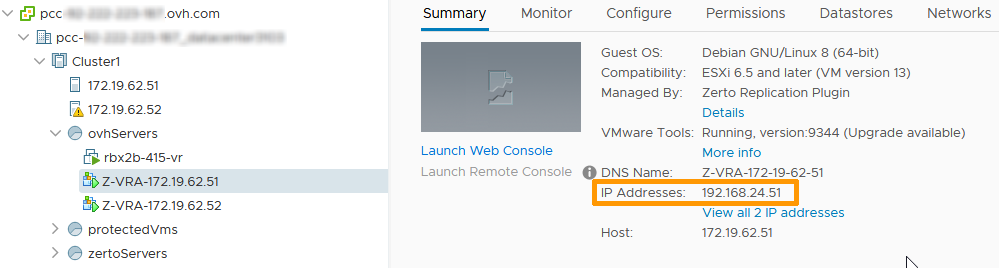

Die IPs der VRAs bei OVHcloud werden im vSphere Interface der Ziel-Managed-Bare-Metal angezeigt:

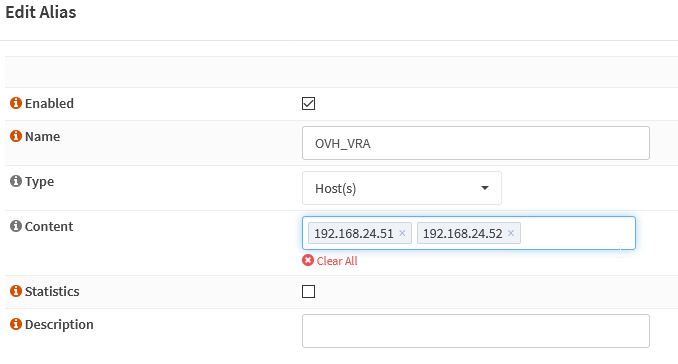

Erstellen Sie den Alias OVH_VRA für die VRAs bei OVHcloud:

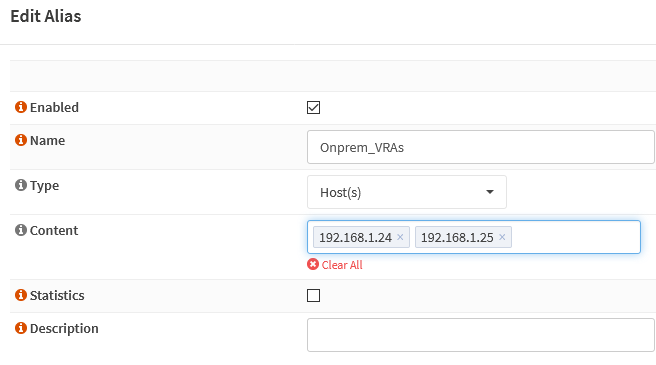

Auf ähnliche Weise wird auch ein Alias für die Maschinen auf Kundenseite erstellt:

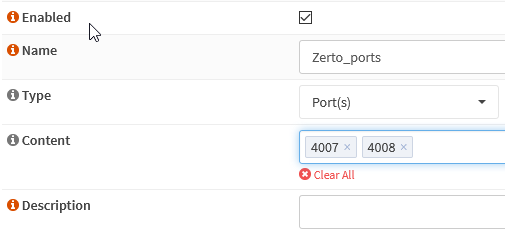

Jetzt muss nur noch ein Alias für die Ports erstellt werden:

Sie verfügen jetzt über alle erforderlichen Elemente für die Erstellung der Firewall-Regeln, die den Traffic von OVHcloud zur Kundenplattform autorisieren. Die Vorgehensweise ist die gleiche, es müssen nur die Alias in den Einstellungen verwendet werden:

Die VPN-Verbindung ist nun betriebsbereit und gesichert.

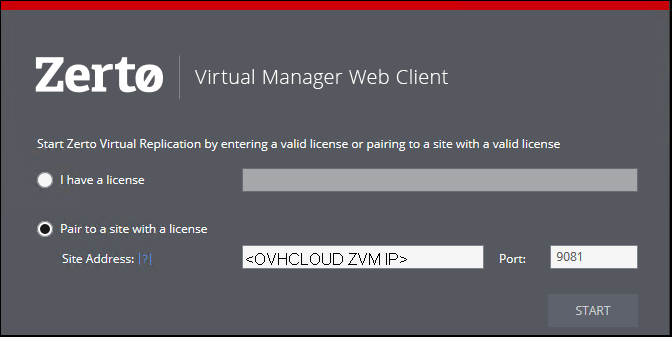

Schritt 5: Pairing der ZVMs

Sobald der ZVM am Kundenstandort installiert ist, können Sie sich im Zerto Interface einloggen.

Das folgende Fenster wird geöffnet:

Wählen Sie die Option Pair to a site with a licence aus, geben Sie die IP-Adresse der ZVM bei OVHcloud ein und klicken Sie anschließend auf Start.

Eine Meldung im Dashboard zeigt an, dass das Pairing gestartet wurde.

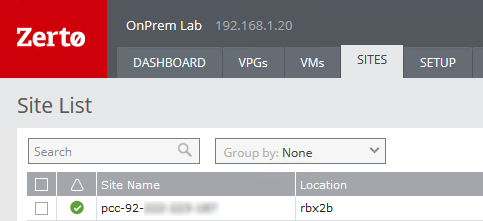

Wenn der Vorgang erfolgreich abgeschlossen wurde, wird folgende Nachricht angezeigt:

Sie können überprüfen, dass der Name Ihrer OVHcloud Managed Bare Metal im Tab Sites angezeigt wird.

Ihre Zerto-Lösung ist nun betriebsbereit und Sie können Virtual Protection Groups (VPGs) erstellen.

Diagnose:

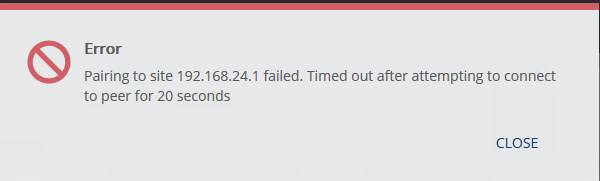

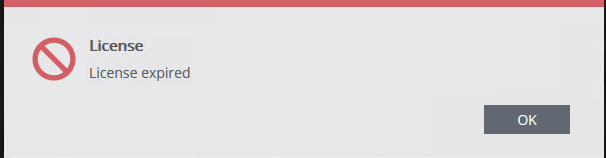

Wenn die Kommunikation zwischen den ZVMs nicht möglich ist (insbesondere im Falle von Auslassungen in den Firewall-Regeln), wird die folgende Nachricht angezeigt:

Anschließend werden Sie zum Login-Bildschirm des ZVM weitergeleitet, wo folgende Fehlermeldung erscheint:

Die wahrscheinlichste Ursache ist, dass der OVHcloud ZVM den ZVM des Kunden nicht über den TCP-Port 9071 kontaktieren kann. Der OVHcloud ZVM muss dazu in der Lage sein, die Verbindung herzustellen.

Weiterführende Informationen

Für den Austausch mit unserer User Community gehen Sie auf https://community.ovh.com/en/.