SSO-Verbindungen zu Ihrem OVHcloud Account über Okta aktivieren

Informationen zur Übersetzung

Diese Übersetzung wurde durch unseren Partner SYSTRAN automatisch erstellt. In manchen Fällen können ungenaue Formulierungen verwendet worden sein, z.B. bei der Beschriftung von Schaltflächen oder technischen Details. Bitte ziehen Sie im Zweifelsfall die englische oder französische Fassung der Anleitung zu Rate. Möchten Sie mithelfen, diese Übersetzung zu verbessern? Dann nutzen Sie dazu bitte den Button "Beitragen" auf dieser Seite.

Ziel

Sie können die Authentifizierungsmethode Single Sign-On (SSO) verwenden, um sich in Ihren OVHcloud Kunden-Account einzuloggen. Um diese Verbindungen zu aktivieren, müssen Ihr Account und Ihre Okta Accounts mithilfe von SAML-Authentifizierungen (Security Serving Markup Language) konfiguriert werden.

In dieser Anleitung erfahren Sie, wie Sie Ihren OVHcloud Account mit einem externen Okta Dienst verbinden.

Voraussetzungen

- Sie sind Administrator eines Okta Dienstes.

- Sie verfügen über einen OVHcloud Kunden-Account.

Zugriff auf das OVHcloud Kundencenter

- Direkter Link: SAML SSO

- Navigationspfad:

Identität, Sicherheit und Operationen>Benutzer>SSO-Verbindung

In der praktischen Anwendung

Damit ein Service Provider (Ihr OVHcloud Account) eine SSO-Verbindung zu einem Identity Provider (Ihr Azure AD) herstellen kann, ist es notwendig, das gegenseitige Vertrauensverhältnis zu konfigurieren (Party Trust).

OVHcloud bei Okta registrieren

Ihr Okta Dienst fungiert als Identity Provider. Authentifizierungsanfragen für Ihren OVHcloud Account werden nur dann akzeptiert, wenn Sie diesen zuerst als vertrauenswürdig deklariert haben.

Das bedeutet in diesem Fall, dass er zu Applications hinzugefügt werden muss.

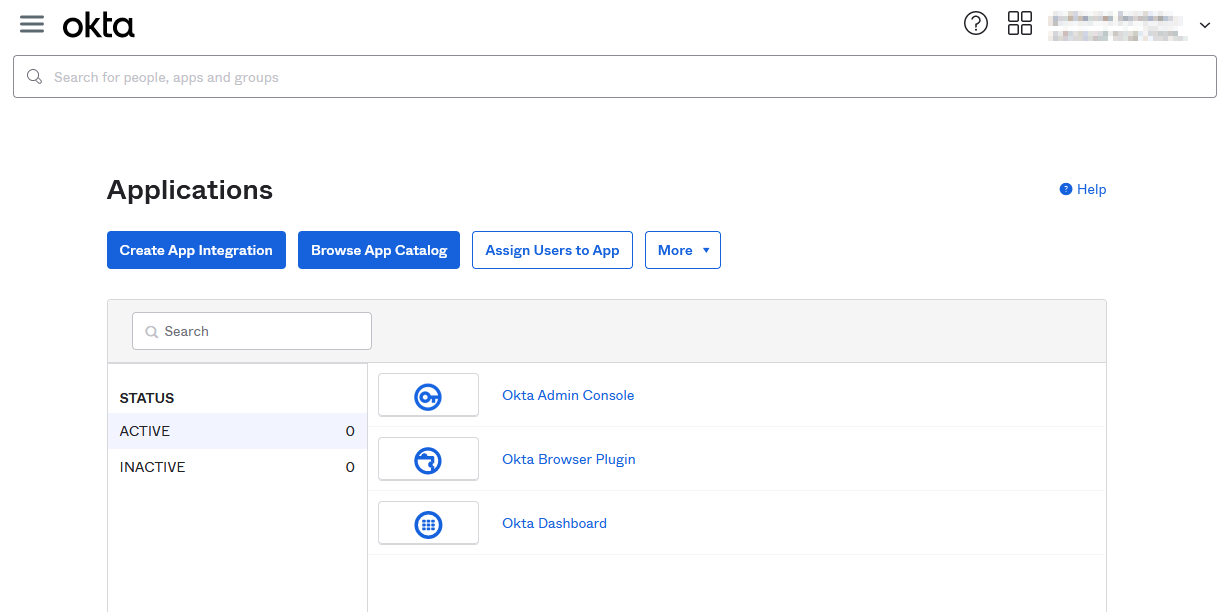

Loggen Sie sich mit Ihrem Administrator-Account in das Okta Verwaltungsinterface ein.

Gehen Sie zu Applications und dann wieder auf Applications.

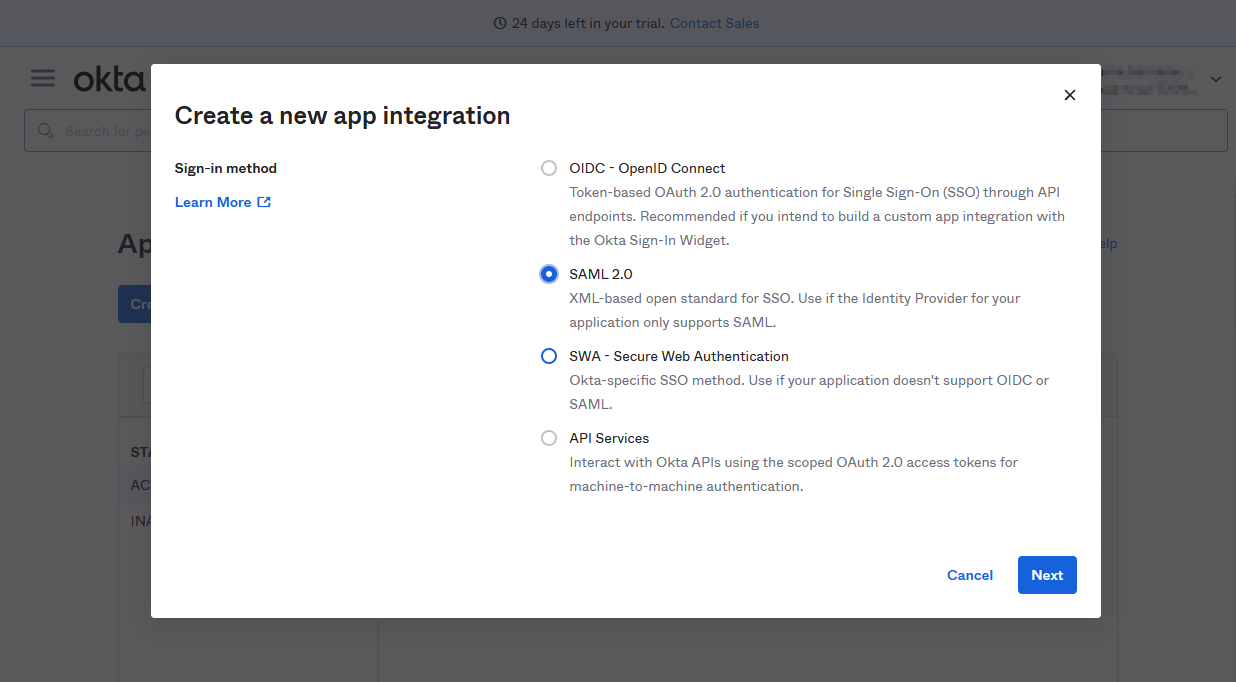

Klicken Sie auf Create App Integration und wählen Sie SAML 2.0.

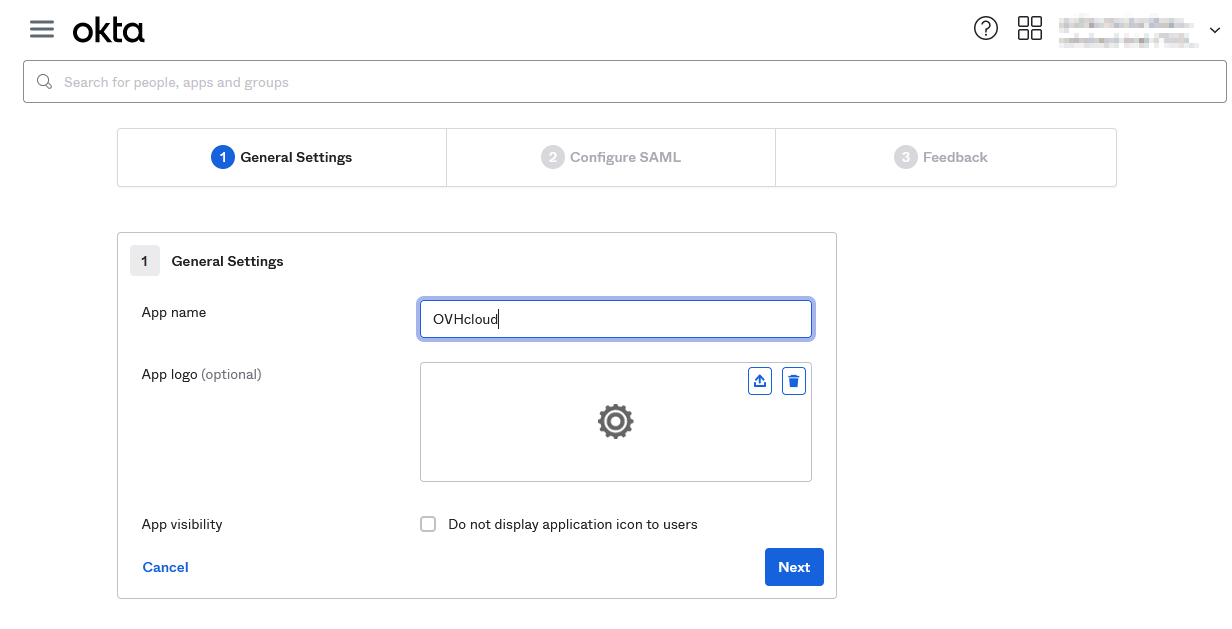

Fügen Sie im Schritt "General Settings" einen Namen für diese Anwendung hinzu, zum Beispiel OVHcloud, und ggf. ein Logo. Klicken Sie auf Next.

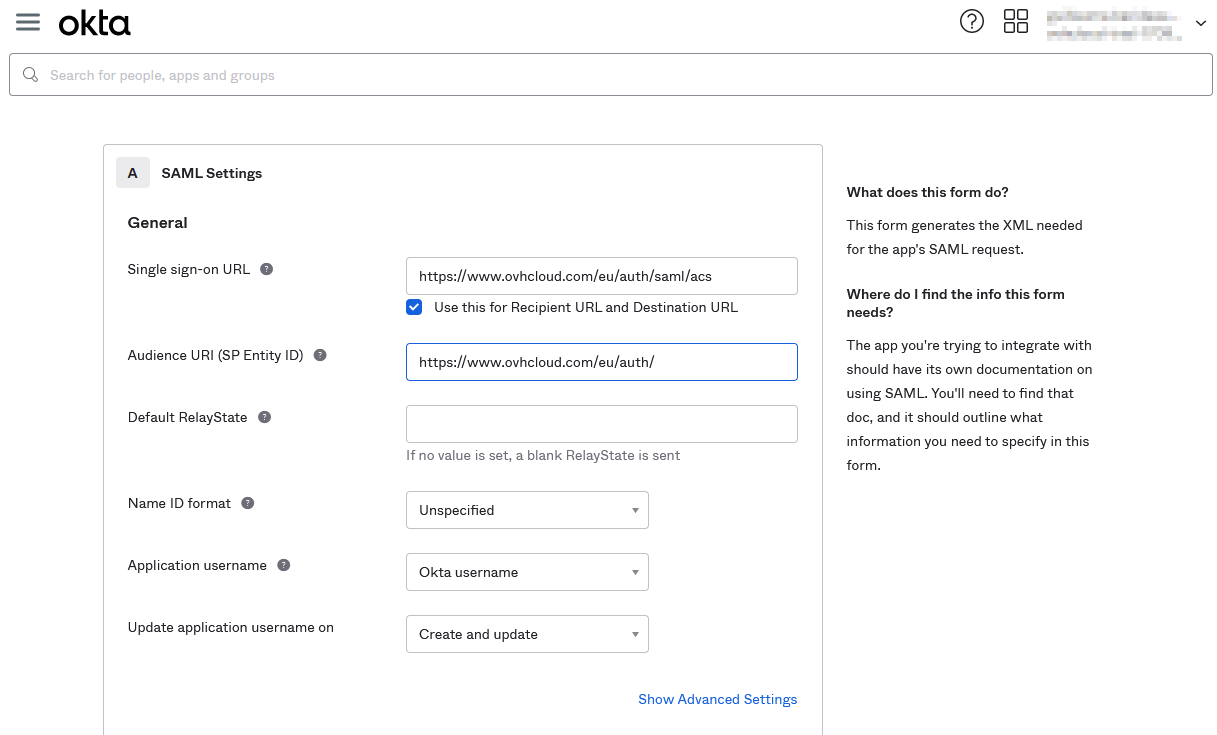

Geben Sie im Schritt "Configure SAML" in die Felder Single sign-on URL und Audience URI die Werte Ihrer Region ein:

- EU-Region: Single sign-on URL:

https://www.ovhcloud.com/eu/auth/saml/acsund Audience URI:https://www.ovhcloud.com/eu/auth/ - CA-Region: Single sign-on URL:

https://www.ovhcloud.com/ca/auth/saml/acsund Audience URI:https://www.ovhcloud.com/ca/auth/

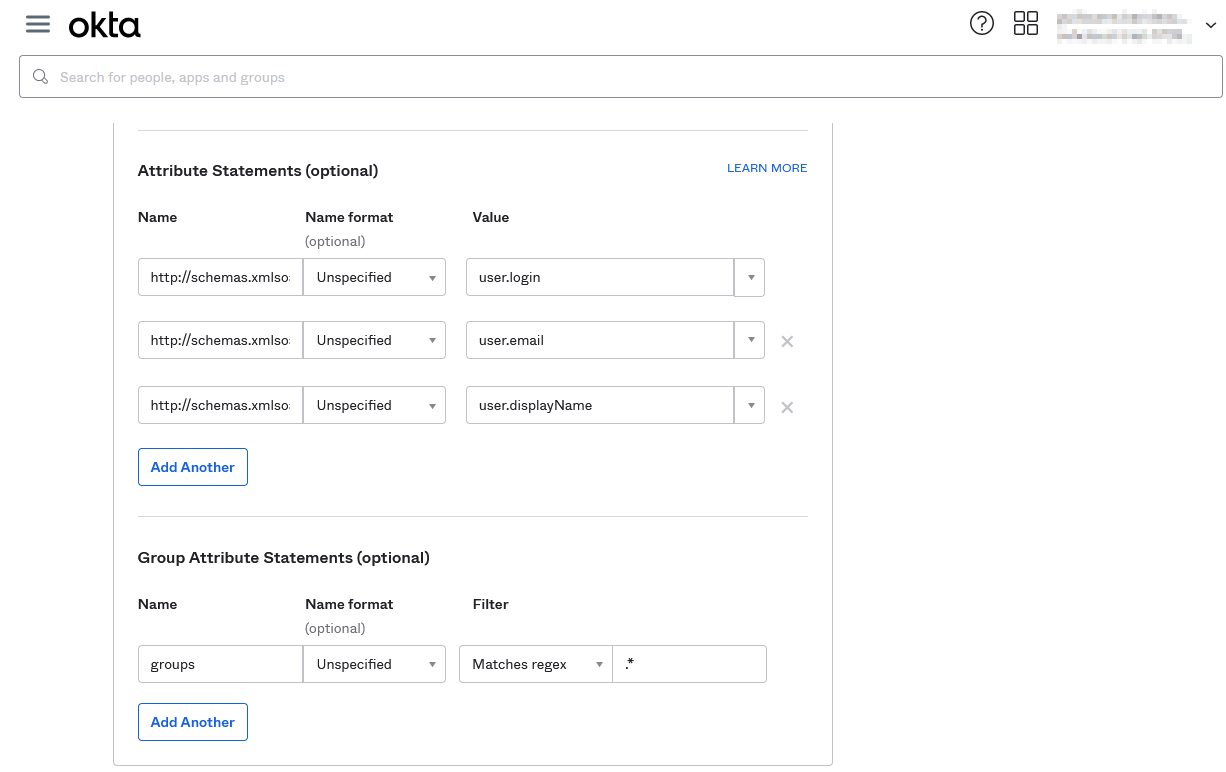

Konfigurieren Sie anschließend die Attribute Statements:

- Name:

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/upnund Value:user.login - Name:

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddressund Value:user.email - Name:

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/nameund Value:user.displayName

Legen Sie die Group Attribute Statements fest:

- Name:

groupsund Filter:Matches regex:.*(Passen Sie den Filter an, wenn Sie genauer konfigurieren möchten.)

Klicken Sie auf Next.

Wählen Sie im Schritt "Feedback" die passende Option aus und klicken Sie auf Finish.

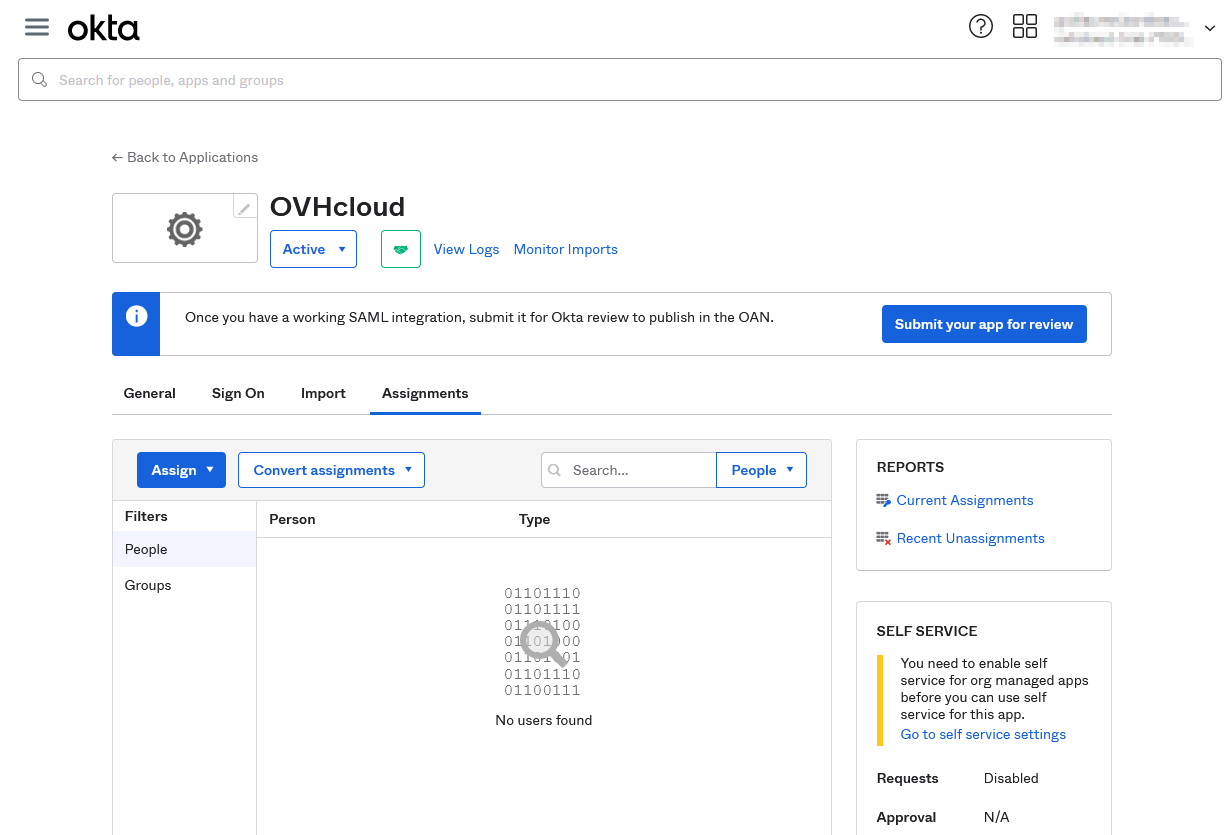

Öffnen Sie anschließend die Anwendung, gehen Sie zum Tab Assignments und weisen Sie der Anwendung Benutzer oder Gruppen zu.

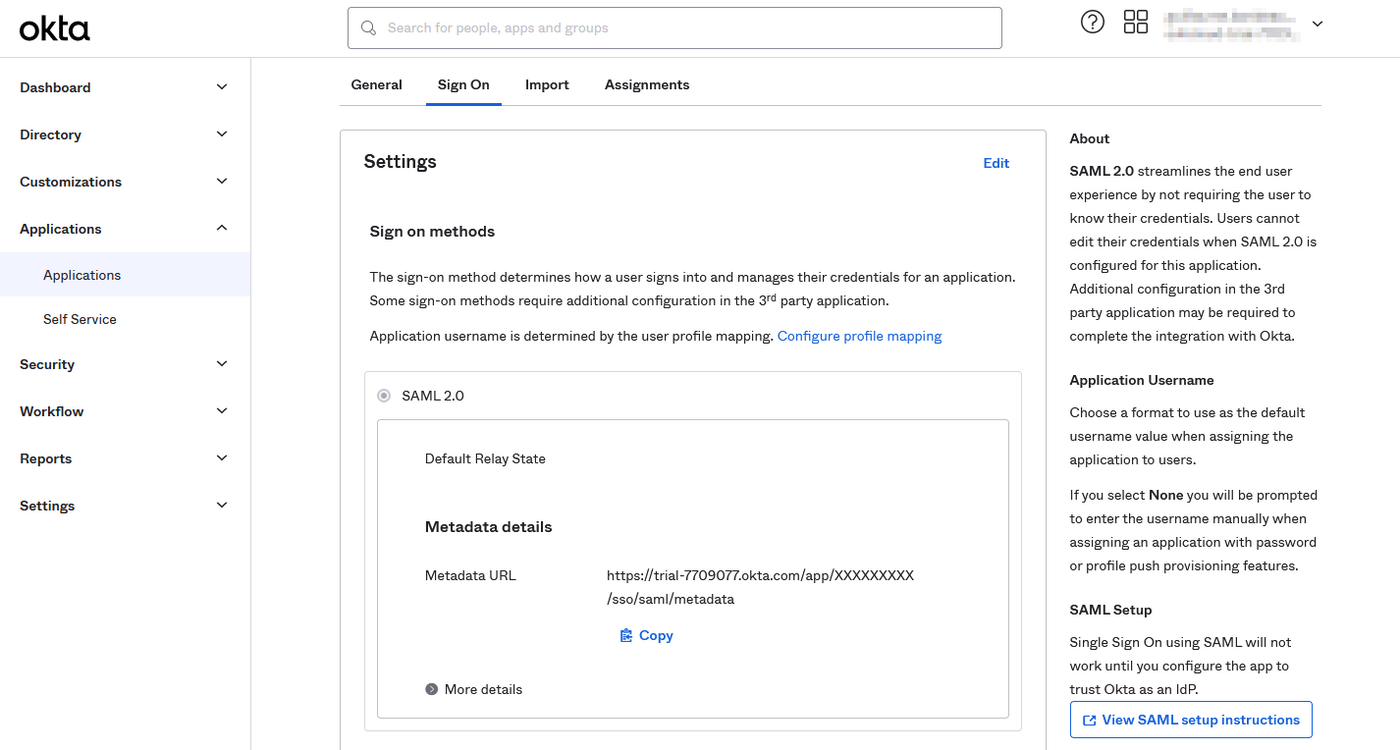

Bevor Sie zum nächsten Bereich übergehen, öffnen Sie den Tab Sign On, gehen Sie auf Metadata URL und speichern Sie die bereitgestellte XML-Datei.

Ihr Okta Dienst vertraut nun OVHcloud als Service Provider. Stellen Sie im nächsten Schritt sicher, dass der OVHcloud Account Ihrem Okta als Identity Provider. vertraut.

Das Vertrauen zum OVHcloud Account und die Verbindung konfigurieren

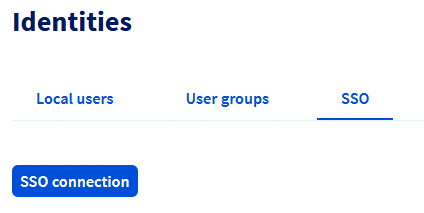

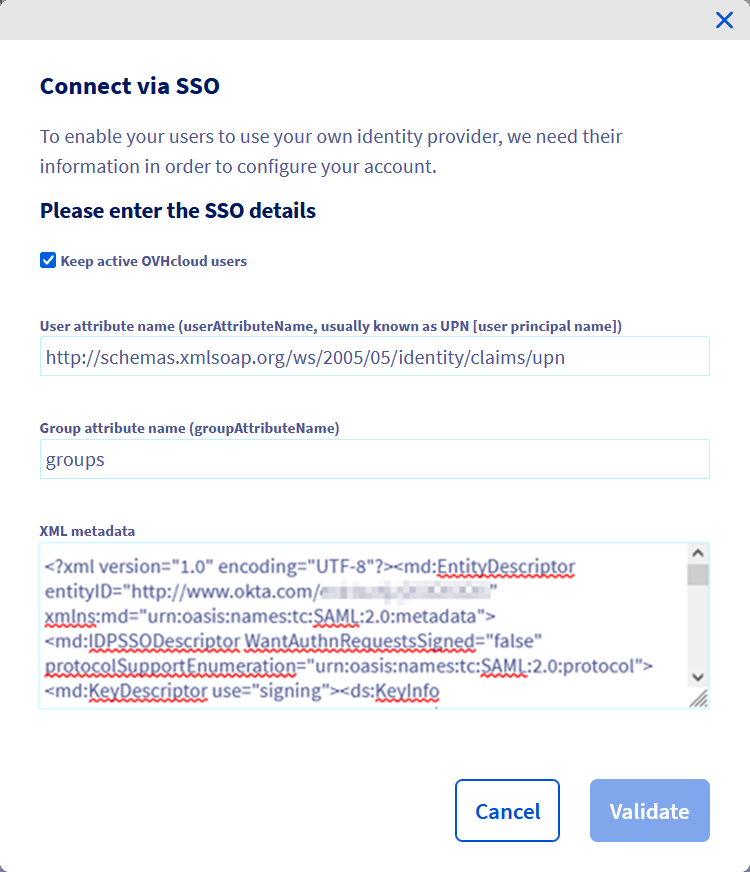

Um Okta als vertrauenswürdigen Identity Provider hinzuzufügen, liefern Sie die Metadaten des Identity Providers. Öffnen Sie die Seite SAML SSO und klicken Sie auf die Schaltfläche SSO-Verbindung.

Geben Sie die XML-Metadaten Ihres Okta Dienstes ein. Geben Sie den Wert http://schemas.xmlsoap.org/ws/2005/05/identity/claims/upn im Feld Nutzerattributname und den Wert Group im Feld Name des Gruppenattributs ein und klicken Sie auf Bestätigen.

Sie können die lokalen Benutzer beibehalten, indem Sie die Option Aktive OVHcloud User beibehalten aktivieren.

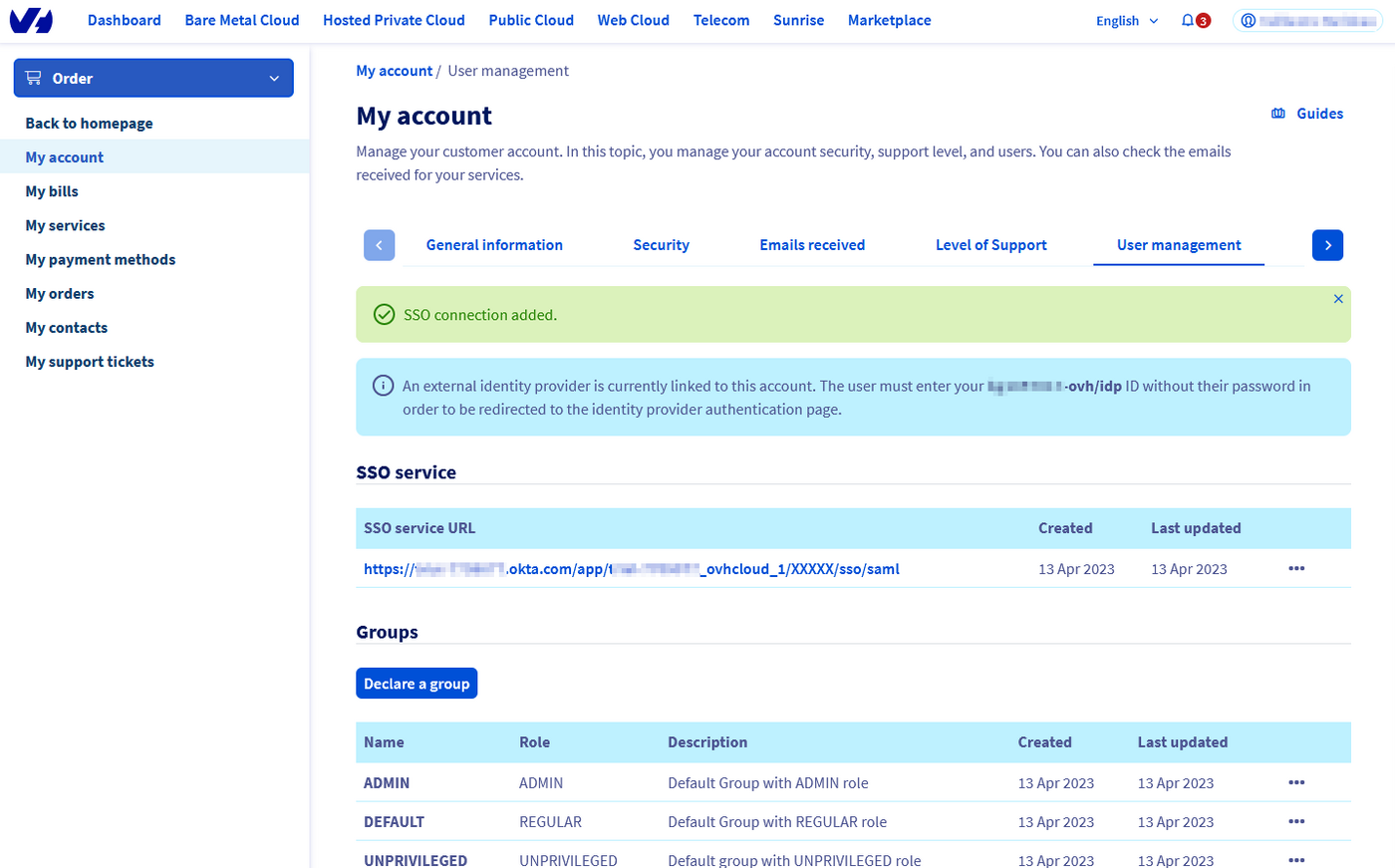

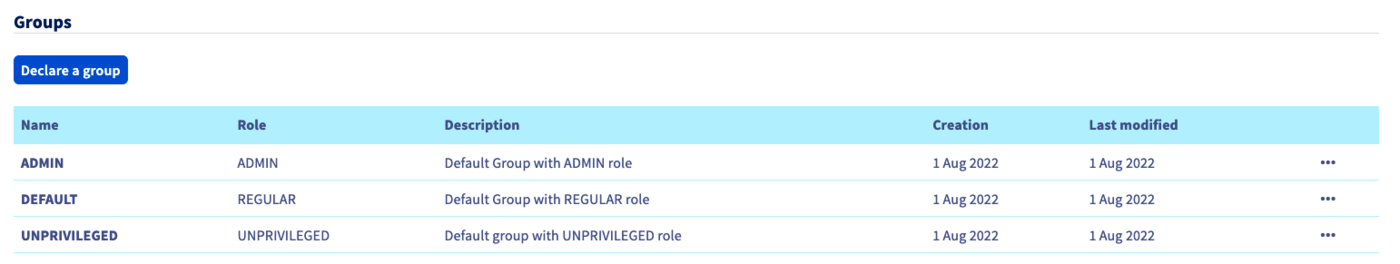

Sie sollten nun Ihren Okta Dienst als Identity Provider sowie die Standardgruppen sehen können.

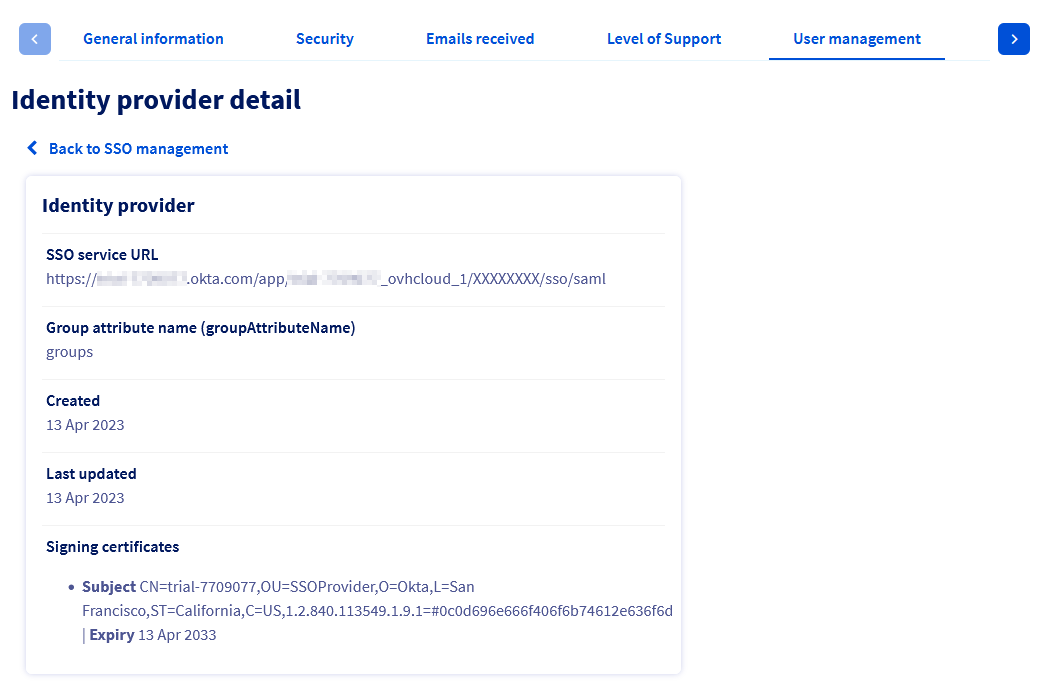

Für weitere Informationen klicken Sie auf den Link unter der URL des SSO Dienstes.

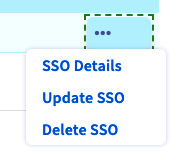

Mit dem Button ... können Sie den SSO aktualisieren oder löschen und die Details einsehen.

Ihr Okta gilt nun als vertrauenswürdiger Identity Provider. Dennoch müssen im OVHcloud Account Gruppen hinzugefügt werden.

Wenn Sie sich in diesem Schritt über SSO verbinden, wird wahrscheinlich eine Fehlermeldung Not in valid groups angezeigt.

Ihr OVHcloud Account überprüft, ob der authentifizierende Benutzer zu einer bestehenden Gruppe auf dem Account gehört.

Sie müssen nun den Nutzergruppen in Okta Rollen bei OVHcloud zuweisen. Andernfalls weiß Ihr OVHcloud Account nicht, welche Berechtigungen ein Benutzer hat und es werden keine Rechte zugewiesen.

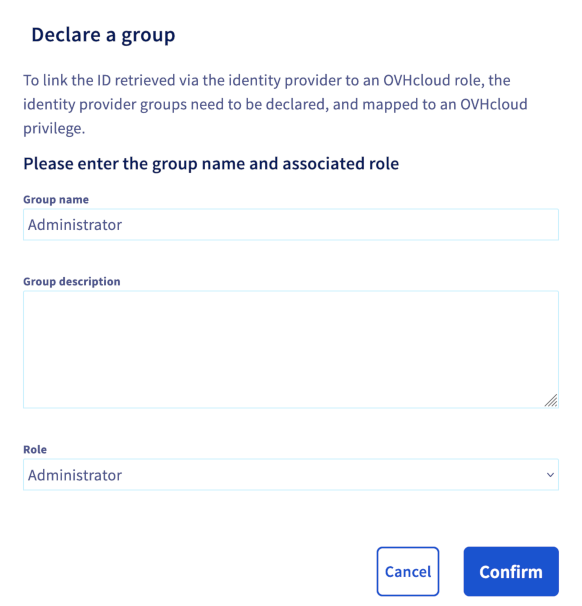

Gehen Sie zum Abschnitt Identitäten und dann zum Tab Nutzergruppen. Klicken Sie dann auf die Schaltfläche Eine Gruppe anmelden und füllen Sie die Felder aus:

- Group name: Name der Gruppe in Okta

- Role: Berechtigungsstufe für diese Gruppe

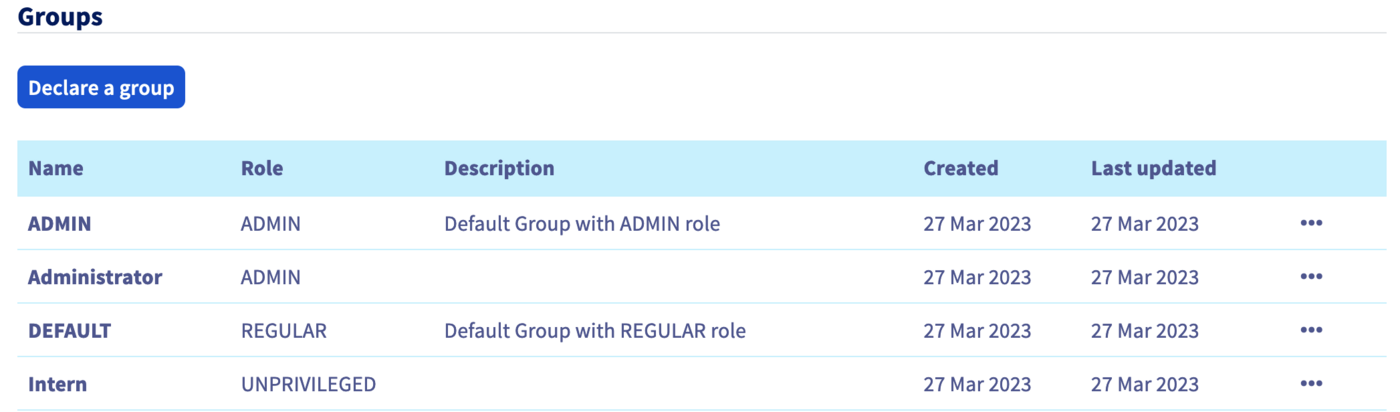

Anschließend können Sie überprüfen, ob die Gruppe zu Ihrem OVHcloud Account im Bereich Gruppen hinzugefügt wurde:

Wenn sich später ein Benutzer aus der Gruppe Intern einloggt, erkennt Ihr OVHcloud Account, dass der Benutzer die von seiner Gruppe definierte Rolle "UNPRIVILEGED" hat.

Achtung, wenn Sie die Berechtigung Keine erteilen, müssen Sie dieser Gruppe Rechte über die IAM-Richtlinien zuweisen.

Anschließend können Sie sich von Ihrem Account ausloggen und sich mit Okta als Identity Provider neu verbinden.

Verbindung via SSO

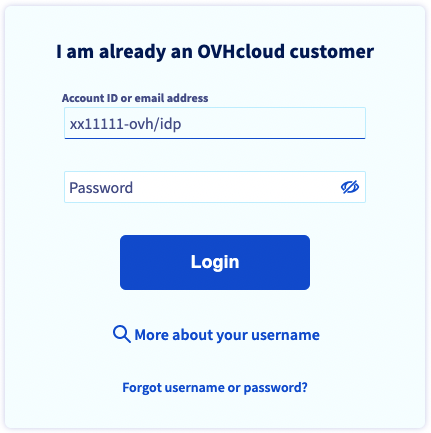

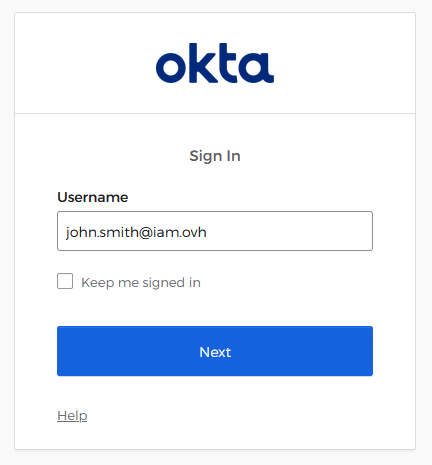

Geben Sie auf der OVHcloud Login-Seite Ihre Kundenkennung ein, gefolgt von /idp*. Klicken Sie ohne ein Passwort einzugeben auf Login.

Sie werden dann auf die Loginseite von Okta weitergeleitet. Geben Sie Login und Passwort eines Benutzers Ihres Okta ein und klicken Sie dann auf den Button Sign in.

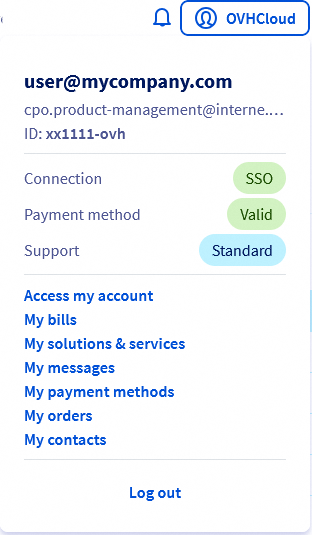

Sie sind nun mit derselben Kundenkennung eingeloggt, jedoch über Ihren Okta Benutzer.

Weiterführende Informationen

OVHcloud Kunden-Account erstellen

OVHcloud Kunden-Account absichern und persönliche Informationen verwalten

Das Passwort Ihres Kunden-Accounts anlegen und verwalten

Den OVHcloud Kunden-Account mit der Zwei-Faktor-Authentifizierung absichern

Verwendung von IAM-Richtlinie über Ihr Kundencenter.

Treten Sie unserer User Community bei.